逆向破解之160个CrackMe —— 002-003

CrackMe —— 002

160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序

CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 crackme 的人可能是程序员,想测试一下自己的软件保护技术,也可能是一位 cracker,想挑战一下其它 cracker 的破解实力,也可能是一些正在学习破解的人,自己编一些小程序给自己破。

| 编号 | 作者 | 保护方式 |

| 002 | Afkayas | Name/Serial(VB5) |

| 003 | Afkayas | Nag,Name/Serial(VB5) |

工具

x32dbg

KeyMake

开始破解之旅

ON.1

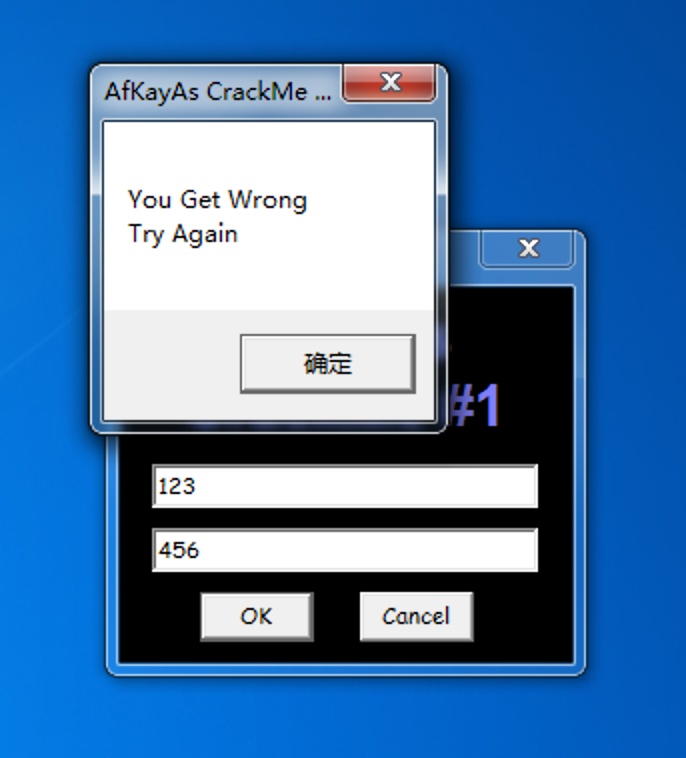

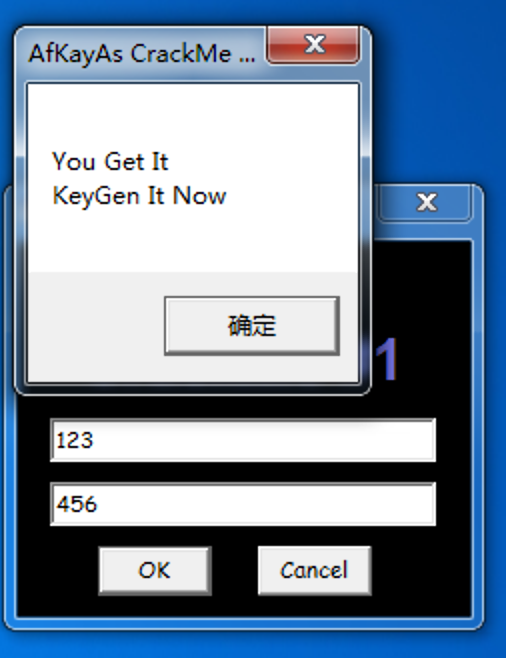

使用x32dbg打开002号程序,运行

在输入框输入任意数据,点击按钮 OK ,弹出窗口

爆破方式

搜索字符串 “Try Again”点进地址向上查看,在 0040258B处下断点 ,这里是逻辑正确跳转处

0040258B | 74 58 | je afkayas.1.4025E5 |

0040258D | 68 801B4000 | push afkayas.1.401B80 | 401B80:L"You Get It"

00402592 | 68 9C1B4000 | push afkayas.1.401B9C | 401B9C:L"\r\n"

00402597 | FFD7 | call edi |

00402599 | 8BD0 | mov edx,eax |

0040259B | 8D4D E8 | lea ecx,dword ptr ss:[ebp-0x18] |

0040259E | FFD3 | call ebx |

004025A0 | 50 | push eax |

004025A1 | 68 A81B4000 | push afkayas.1.401BA8 | 401BA8:L"KeyGen It Now"

004025A6 | FFD7 | call edi |

004025A8 | 8D4D 94 | lea ecx,dword ptr ss:[ebp-0x6C] |

004025AB | 8945 CC | mov dword ptr ss:[ebp-0x34],eax |

004025AE | 8D55 A4 | lea edx,dword ptr ss:[ebp-0x5C] |

004025B1 | 51 | push ecx |

004025B2 | 8D45 B4 | lea eax,dword ptr ss:[ebp-0x4C] |

004025B5 | 52 | push edx |

004025B6 | 50 | push eax |

004025B7 | 8D4D C4 | lea ecx,dword ptr ss:[ebp-0x3C] |

004025BA | 6A 00 | push 0x0 |

004025BC | 51 | push ecx |

004025BD | C745 C4 08000000 | mov dword ptr ss:[ebp-0x3C],0x8 |

004025C4 | FF15 10414000 | call dword ptr ds:[<&rtcMsgBox>] |

004025CA | 8D4D E8 | lea ecx,dword ptr ss:[ebp-0x18] |

004025CD | FF15 80414000 | call dword ptr ds:[<&__vbaFreeStr>] |

004025D3 | 8D55 94 | lea edx,dword ptr ss:[ebp-0x6C] |

004025D6 | 8D45 A4 | lea eax,dword ptr ss:[ebp-0x5C] |

004025D9 | 52 | push edx |

004025DA | 8D4D B4 | lea ecx,dword ptr ss:[ebp-0x4C] |

004025DD | 50 | push eax |

004025DE | 8D55 C4 | lea edx,dword ptr ss:[ebp-0x3C] |

004025E1 | 51 | push ecx |

004025E2 | 52 | push edx |

004025E3 | EB 56 | jmp afkayas.1.40263B |

004025E5 | 68 C81B4000 | push afkayas.1.401BC8 | 401BC8:L"You Get Wrong"

004025EA | 68 9C1B4000 | push afkayas.1.401B9C | 401B9C:L"\r\n"

004025EF | FFD7 | call edi |

再次点击 OK 按钮,此时停在断点处,ZF 标志位为 ,双击改变标志位为,F9 运行

出现正确提示,修改 je 4025E5 为 NOP 保存,输入任意数据,点击按钮,显示正确弹窗。

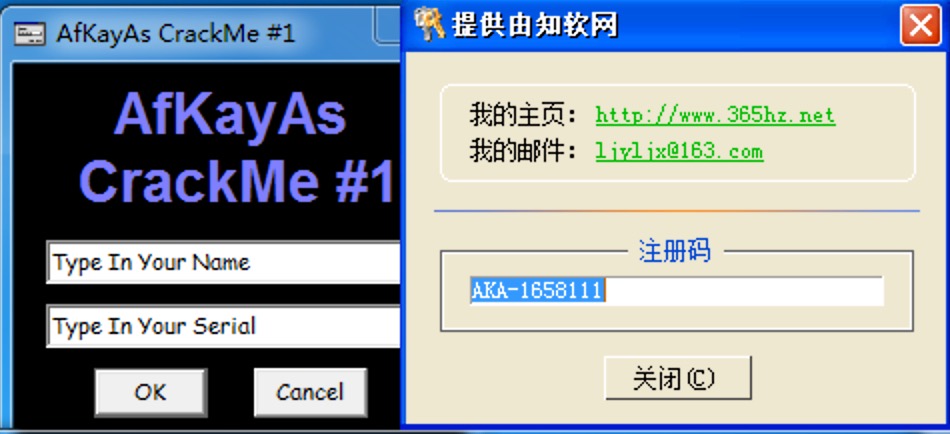

注册机方式

此处需要选择宽字符串

CrackMe —— 003

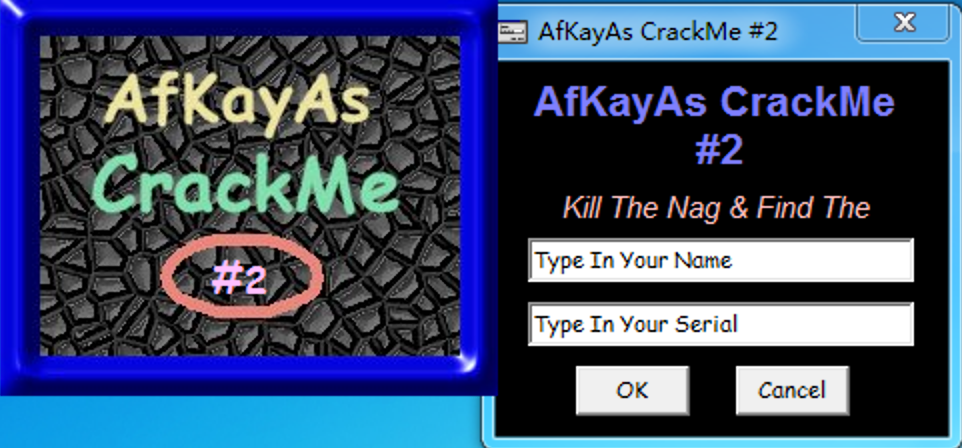

ON.1

使用x32dbg打开003号程序,运行

出现了两个窗口

左边的窗口是要Kill掉的,右边的则需要我们来爆破

ON.2

这里使用4C方法来破解NAG窗口

来到入口点

00401170 | 68 D4674000 | push afkayas.2.4067D4 |

00401175 | E8 F0FFFFFF | call <JMP.&ThunRTMain> |

0040117A | 0000 | add byte ptr ds:[eax],al |

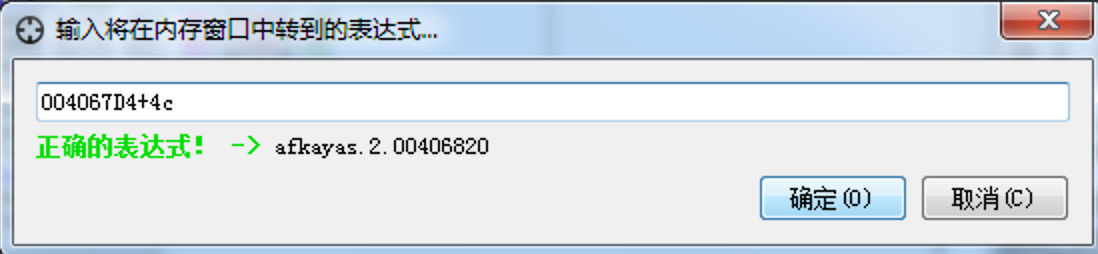

第一个push处转到内存窗口,内存窗口地址为004067D4 ,4C就是这个地址加上4C

右键转到->表达式

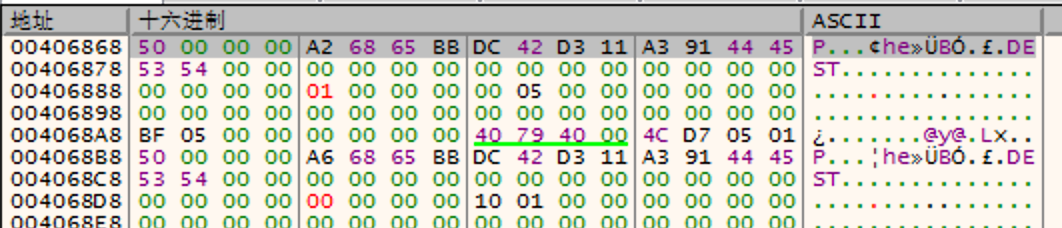

此时跳转到00406820地址处

00406820 68 68 40 00 CC 67 40 00 7C 11 40 00 68 00 00 00 hh@.Ìg@.|.@.h...

在该地址处右键“在当前内存窗口中转到指定DWORD”

此时在 和004048D8处各有两个标志位,该标志位代表了程序加载窗口的启动顺序,先加载后加载,就是我们要去除的NAG窗口,将两个标志位颠倒,便可以达到去除NAG窗口的效果。

绕过验证方法和002相同 ( ̄▽ ̄)~*

逆向破解之160个CrackMe —— 002-003的更多相关文章

- 逆向破解之160个CrackMe —— 001

CrackMe —— 001 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 004-005

CrackMe —— 004 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 013

CrackMe —— 013 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 014

CrackMe —— 014 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 016

CrackMe —— 016 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 017

CrackMe —— 017 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 018

CrackMe —— 018 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 025

CrackMe —— 025 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 026

CrackMe —— 026 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

随机推荐

- DataBinding的用法

一.基本介绍 DataBinding数据绑定库是一种支持库,借助该库,可以使用声明性格式(而非程序化地)将布局中的界面组件绑定到应用中的数据源.这是官方给出的介绍. 那么为什么要使用DataBindi ...

- 机器学习读书笔记(五)AdaBoost

一.Boosting算法 .Boosting算法是一种把若干个分类器整合为一个分类器的方法,在boosting算法产生之前,还出现过两种比较重要的将多个分类器整合为一个分类器的方法,即boostrap ...

- HDU 3065:病毒侵袭持续中(AC自动机)

http://acm.hdu.edu.cn/showproblem.php?pid=3065 题意:中文题意. 思路:直接插入然后用一个数组记录id和cnt,因为n只有1000,可以开一个数组判断第几 ...

- 如何让使用create-react-app构建的项目在build过程中如何不生成.map文件

避免create-react-app的项目在build的过程中生成 .map 文件的方法:主要是更改 package.json 里面的 build 命令!正式进入修改步骤前,推荐安装 cross-en ...

- 树链剖分 [JLOI2014]松鼠的新家

[JLOI2014]松鼠的新家 时间限制: 1 Sec 内存限制: 128 MB 题目描述 松鼠的新家是一棵树,前几天刚刚装修了新家,新家有n个房间,并且有n-1根树枝连接,每个房间都可以相互到达, ...

- Linux操作系统下文件作用

linux下的文件结构,看看每个文件夹都是干吗用的 /bin 二进制可执行命令 /dev 设备特殊文件 /etc 系统管理和配置文件 /etc/rc.d 启动的配置文件和脚本 /home 用户主目录的 ...

- [笨方法学python]习题51自动化测试笔记

习题51 本节自动化测试部分看不大懂,自己每步都打印出来,帮助理解.(代码标红部分为自己加入调试为打印变量值所用) tests/tools.py from nose.tools import * im ...

- UVA816 Abbott的复仇 Abbott's Revenge

以此纪念一道用四天时间完结的题 敲了好几次代码的出错点:(以下均为正确做法) memset初始化 真正的出发位置必须找出. 转换东西南北的数组要从0开始. bfs没有初始化第一个d 是否到达要在刚刚取 ...

- 小白之入口即化——十分钟看懂while循环,字符串格式化,运算符

while循环 while循环-死循环 while空格+条件+冒号 缩进+循环体 3.打断死循环 break--终止当前循环 while True: print(123) print(234) bre ...

- 基于TCP协议的套接字编程

06.26自我总结 1.关于Socket Socket是应用层与TCP/IP协议族通信的中间软件抽象层,它是一组接口.在设计模式中,Socket其实就是一个门面模式,它把复杂的TCP/IP协议族隐藏在 ...