kali linux之操作系统识别/SMB扫描

操作系统识别技术种类很多,好产品采用多种技术结合

查看TTL值:

linux:64(1-64)

某些unix:255

windows:128(65-128)

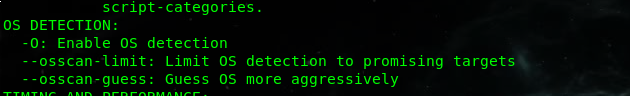

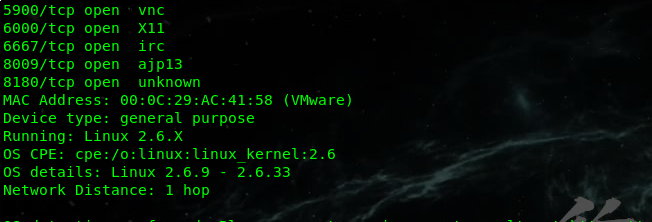

nmap

被动操作系统识别

p0f

——————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————

SNMP扫描(明文传输,可以用抓包嗅探的方式,抓出来明文的数据)

信息的金矿,经常被错误的配置,public / private / manager

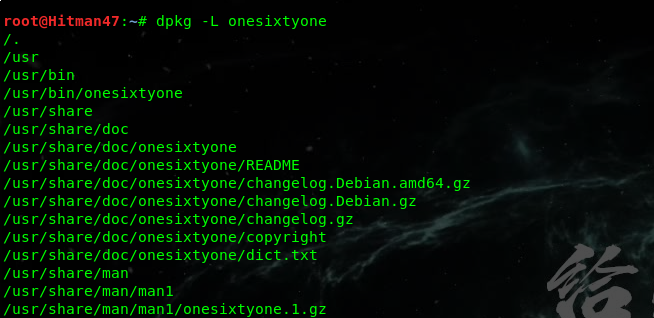

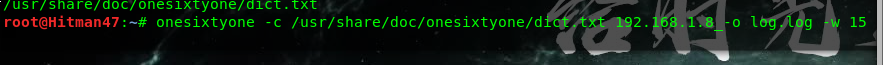

onesixtyone

常用参数

-c 字典文件,(包含要尝试的社区名称)

-i 目标文件(-i批量扫描,不加默认扫描一台)

-o 输出日志

-d 调试模式,使用两次以获取更多信息

-w 发送数据包之间等待n毫秒(1/1000秒)(默认为10)

自带的字典 /usr/share/doc/onesixtyone/dict.txt

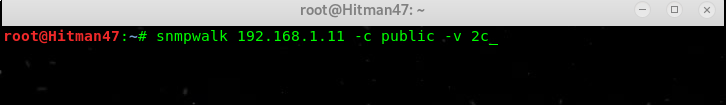

snmpwalk

nmpwalk是SNMP的一个工具,它使用SNMP的GETNEXT请求查询指定OID(SNMP协议中的对象标识)入口的所有OID树信息,并显示给用户。通过snmpwalk也可以查看支持SNMP协议(可网管)的设备的一些其他信息,比如cisco交换机或路由器IP地址、内存使用率等,也可用来协助开发SNMP功能

–v:指定snmp的版本, 1或者2c或者3。

–c:指定连接设备SNMP密码(或者字典)。

–V:显示当前snmpwalk命令行版本。

–r:指定重试次数,默认为0次。

–t:指定每次请求的等待超时时间,单为秒,默认为3秒。

–l:指定安全级别:noAuthNoPriv|authNoPriv|authPriv。

–a:验证协议:MD5|SHA。只有-l指定为authNoPriv或authPriv时才需要。

–A:验证字符串。只有-l指定为authNoPriv或authPriv时才需要。

–x:加密协议:DES。只有-l指定为authPriv时才需要。

–X:加密字符串。只有-l指定为authPriv时才需要。

系统时间,版本,用户,账号,进程、主机名,工作组、MAC、IP、网络通信的机器、C盘等硬盘序列号,虚拟内存,固定硬盘’等等,都可以出来。还有其他更多的信息,得针对这里的数值去进行查找

——————————————————————————————————————————————————————————————————————————-————

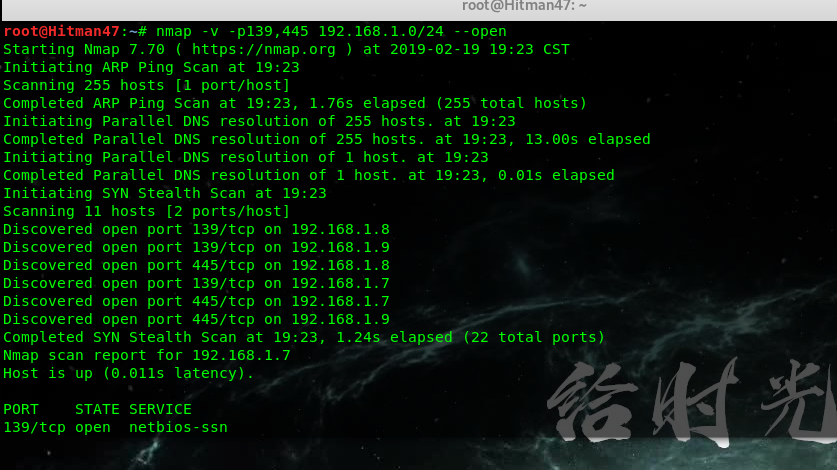

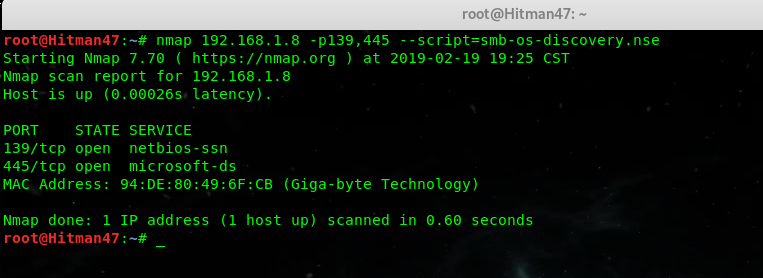

SMB扫描 server message block协议

微软历史上出现安全问题最多的协议,实现复杂,默认开发,文件共享

如:空会话未认证身份访问(smb1),

nmap

windows一般都是在139,445两端口之一 -v 显示详细信息

或者也可以直接用nmap脚本发现

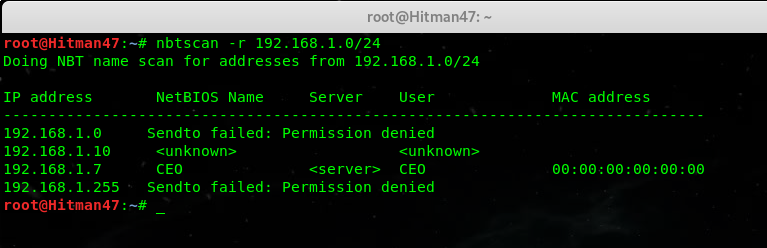

nbtscan

常用参数

-r 使用本地端口137扫描

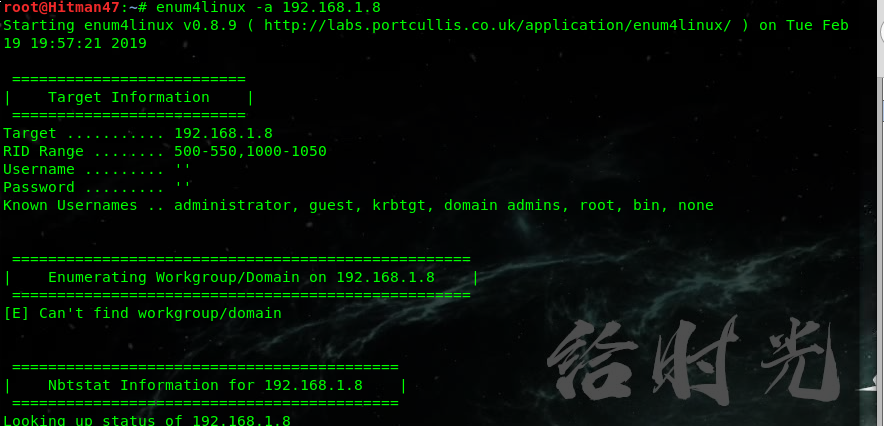

enum4linux

参数

-U获取用户列表

-M获取机器清单*

-S获得分享清单

-P获取密码策略信息

-G获取组和成员列表

-d详细,适用于-U和-S

-u user指定要使用的用户名(默认为“”)

-p pass指定要使用的密码(默认为“”)

-r通过RID循环枚举用户

-R范围要枚举的RID范围(默认值:500-550,1000-1050,表示-r)

-o获取操作系统信息

-i获取打印机信息

-w wrkg手动指定工作组(通常自动找到)

-n做一个nmblookup(类似于nbtstat)

-v详细。显示正在运行的完整命令(net,rpcclient等)

目标........... 192.168.1.8

RID范围........ 500-550,1000-1050

用户名 ......... ''

密码.........''

已知用户名..管理员,来宾,krbtgt,域管理员,root,bin,none

===================================================

| 在192.168.1.8上枚举工作组/域

===================================================

[E]无法找到工作组/域

===========================================

| Nbtstat信息为192.168.1.8 |

===========================================

查找状态192.168.1.8

没有来自192.168.1.8的回复

====================================

| 会话检查192.168.1.8 |

====================================

在连接(.)中使用未初始化的值$ global_workgroup或在./enum4linux.pl第437行使用字符串。

[E]服务器不使用 用户名' ',密码' '进行会话。 中止剩余的测试。

_______________________________________________________________________________________________________________________

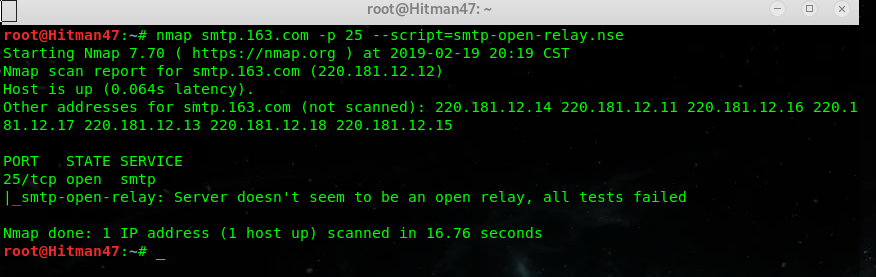

smtp扫描

nc

nmap下的--script=smtp-open-relay.nse脚本(有的邮件服务器开放了邮件中继,即open-relay,会被黑客拿来发大量垃圾邮件,钓鱼邮件,推广邮件等)

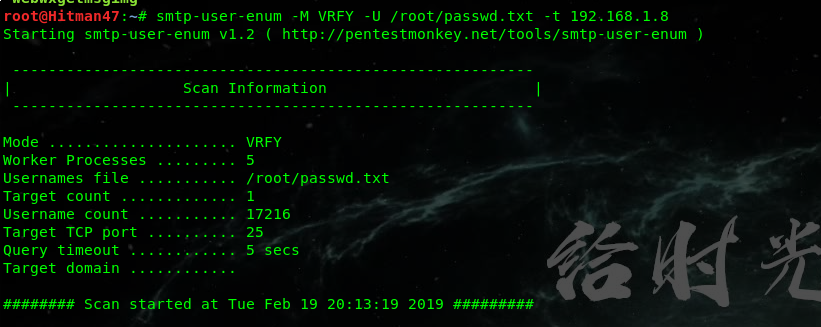

smtp-user-enum

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.feiyusafe.cn

kali linux之操作系统识别/SMB扫描的更多相关文章

- Kali学习笔记14:SMB扫描、SMTP扫描

SMB(Server Message Block)协议,服务消息块协议. 最开始是用于微软的一种消息传输协议,因为颇受欢迎,现在已经成为跨平台的一种消息传输协议. 同时也是微软历史上出现安全问题最多的 ...

- kali linux: 网卡监听及扫描网络

一.网卡监听: kali不支持内置网卡,仅仅支持usb网卡.我用的虚拟机.首先在虚拟机的可移动设备里打开usb网卡的连接,执行ifconfig命令,如下: eth0接口是本地有线网卡信息,lo接口是本 ...

- Kali Linux的介绍

Kali Linux是什么? Kali Linux是一个渗透测试平台兼安全审计平台,它集成了多款漏洞检测.目标识别和漏洞利用工具. Kali Linux是专门用于渗透测试的Linux操作系统:基于De ...

- 小白日记11:kali渗透测试之服务扫描-banner、dmitry、nmap特征库、操作系统识别、SNMP

服务扫描 不能单纯的以端口辨别服务.很多网络服务是漏洞频发的高危对象,对网络上的特定服务进行扫描,往往能让我们少走弯路,增加渗透成功的几率.确定开放端口后,通常会对相应端口上所运行服务的信息进行更深入 ...

- 小白日记12:kali渗透测试之服务扫描(二)-SMB扫描

SMB扫描 Server Message Block 协议.与其他标准的TCP/IP协议不同,SMB协议是一种复杂的协议,因为随着Windows计算机的开发,越来越多的功能被加入到协议中去了,很难区分 ...

- Kali Linux渗透基础知识整理(二)漏洞扫描

Kali Linux渗透基础知识整理系列文章回顾 漏洞扫描 网络流量 Nmap Hping3 Nessus whatweb DirBuster joomscan WPScan 网络流量 网络流量就是网 ...

- Kali Linux Web 渗透测试视频教程—第十一课-扫描、sql注入、上传绕过

Kali Linux Web 渗透测试视频教程—第十一课-扫描.sql注入.上传绕过 文/玄魂 原文链接:http://www.xuanhun521.com/Blog/2014/10/25/kali- ...

- kali Linux Web 渗透测试视频教程— 第六课 网络扫描-nmap与zmap

Kali Linux Web 渗透测试视频教程— 第六课 网络扫描-nmap与zmap 文/玄魂 目录 Kali Linux Web 渗透测试视频教程— 第六课 网络扫描-nmap与zmap. 1 N ...

- Kali Linux 网络扫描秘籍 翻译完成!

Kali Linux 网络扫描秘籍 翻译完成! 原书:Kali Linux Network Scanning Cookbook 译者:飞龙 在线阅读 PDF格式 EPUB格式 MOBI格式 代码仓库 ...

随机推荐

- Java微信公众平台开发(一)--接入微信公众平台

转自:http://www.cuiyongzhi.com/post/38.html (一)接入流程解析 在我们的开发过程中无论如何最好的参考工具当然是我们的官方文档了:http://mp.weixin ...

- 分析比较多表查询中的IN与JOIN

IN 是子查询的关键字,JOIN 是连接的关键字,项目开发中经常会使用到多表查询,而子查询与连接正是实现多表查询的重要途径.那两者是怎么运行的?IN与JOIN哪个更好?下面就来分析与比较. 现在有te ...

- 强大的HTML5开发工具推荐

HTML5被看做是Web开发者创建流行Web应用的利器,增加了对视频和Canvas 2D的支持.HTML5的诞生还让人们重新审视浏览器专用多媒体插件的未来,如Adobe的Flash和微软的Silver ...

- fbx模型

[fbx模型] 1.FBX是Autodesk的一个用于跨平台的免费三维数据交换的格式(最早不是由Autodesk开发,但后来被其收购),目前被 众多的标准建模软件所支持,在游戏开发领域也常用来作为各种 ...

- Linux开机启动详解

Linux开机启动程序详解 我们假设大家已经熟悉其它操作系统的引导过程,了解硬件的自检引导步骤,就只从Linux操作系统的引导加载程序(对个人电脑而言通常是LILO)开始,介绍Linux开机引导的步骤 ...

- TCP三次握手和释放

TCP头部: 其中 ACK SYN 序号 这三个部分在以下会用到,它们的介绍也在下面. 暂时需要的信息有: ACK : TCP协议规定,只有ACK=1时有效,也规定连接建立后所有发送的报文的A ...

- c++策略模式(Strategy Method)

别人的博客再讲策略模式时都会讲三国,策略类就是赵云的锦囊,锦囊里装着若干妙计.在打仗时想要用什么妙计,直接从锦囊里去取. 锦囊类: class context { public: context(IS ...

- 728. Self Dividing Numbers可以自己除以自己的数字

[抄题]: A self-dividing number is a number that is divisible by every digit it contains. For example, ...

- Entity Framework 6.0 Tutorials(4):Database Command Logging

Database Command Logging: In this section, you will learn how to log commands & queries sent to ...

- ios7 设置status bar风格

How to change status bar style during launch on iOS 7 up vote4down votefavorite When I launch my a ...