DNS域传输漏洞复现

漏洞原理

DNS分类

常见的DNS记录类型

A IP地址记录,记录一个域名对应的IP地址

AAAA IPv6 地址记录,记录一个域名对应的IPv6地址

CNAME 别名记录,记录一个主机的别名

MX 电子邮件交换记录,记录一个邮件域名对应的IP地址,如root@xxxx.com

NS 域名服务器记录 ,记录该域名由哪台域名服务器解析

PTR 反向记录,也即从IP地址到域名的一条记录

TXT 记录域名的相关文本信息

DNS域传送

DNS Zone Transfer

DNS服务器分为:主服务器、备份服务器和缓存服务器。域传送是指备服务器从主服务器拷贝数据,并用得到的数据更新自身数据库。在主备服务器之间同步数据库,需要使用“DNS域传送”。

若DNS服务器配置不当,可能导致匿名用户获取某个域的所有记录。造成整个网络的拓扑结构泄露给潜在的攻击者,包括一些安全性较低的内部主机,如测试服务器。凭借这份网络蓝图,攻击者可以节省很少的扫描时间。

大的互联网厂商通常将内部网络与外部互联网隔离开,一个重要的手段是使用Private DNS。如果内部DNS泄露,将造成极大的安全风险。风险控制不当甚至造成整个内部网络沦陷。

漏洞复现

漏洞检测方法

- 常用的三种检测方法: nslookup命令, nmap命令,dig命令,下面将分别演示如何用三种方法检测dns域传送漏洞

利用nslookup命令发现DNS域传送命令

1、nslookup介绍

D:\>nslookup

默认服务器: public1.114dns.com

Address: 114.114.114.114

> help

set OPTION - 设置选项

type=X - 设置查询类型(如 A、AAAA、A+AAAA、ANY、CNAME、MX

NS、PTR、SOA 和 SRV)

ls [opt] DOMAIN [> FILE] - 列出 DOMAIN 中的地址(可选: 输出到文件 FILE)

-a - 列出规范名称和别名

-d - 列出所有记录

-t TYPE - 列出给定 RFC 记录类型(例如 A、CNAME、MX、NS 和 PTR 等)

的记录

exit - 退出程序

2、查询jd

D:\>nslookup -type=ns jd.com

服务器: public1.114dns.com

Address: 114.114.114.114

非权威应答:

jd.com nameserver = ns1.jdcache.com

jd.com nameserver = ns4.jdcache.com

jd.com nameserver = ns1.jd.com

jd.com nameserver = ns2.jd.com

jd.com nameserver = ns3.jd.com

jd.com nameserver = ns2.jdcache.com

jd.com nameserver = ns4.jd.com

jd.com nameserver = ns3.jdcache.com

3、目标存在域传输漏洞

D:\>nslookup

默认服务器: public1.114dns.com

Address: 114.114.114.114

> server dns.nwpu.edu.cn

默认服务器: dns.nwpu.edu.cn

Address: 202.117.80.2

> ls nwpu.edu.cn

[dns.nwpu.edu.cn]

nwpu.edu.cn. NS server = dns.nwpu.edu.cn

nwpu.edu.cn. NS server = dns1.nwpu.edu.cn

nwpu.edu.cn. NS server = dns2.nwpu.edu.cn

nwpu.edu.cn. NS server = dns3.nwpu.edu.cn

* A 222.24.192.99

(... 省略大量的记录)

npunecas NS server = webcomp.npunecas.nwpu.edu.cn

webcomp.npunecas A 202.117.85.146

nwpu03 A 202.117.80.4

nwpudb2 A 222.24.210.149

poj A 192.168.0.248

portal A 61.150.43.10

portal1 A 222.24.192.31

portal2 A 222.24.192.32

rei A 202.117.85.10

saip NS server = saipserver.saip.nwpu.edu.cn

saipserver.saip A 202.117.85.72

test A 222.24.192.29

yzb A 202.117.85.3

zsb A 202.117.87.130

zygx A 202.117.80.9

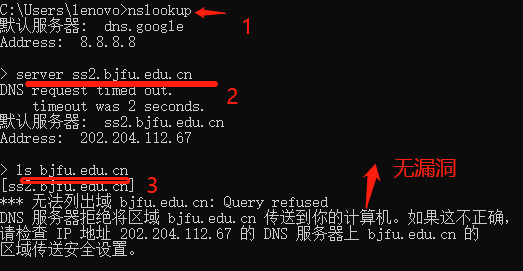

4、目标不存在域传输漏洞

参考链接

https://www.jianshu.com/p/d2af08e6f8fb

https://blog.csdn.net/c465869935/article/details/53444117

http://www.lijiejie.com/dns-zone-transfer-1/

声明

严禁读者利用以上介绍知识点对网站进行非法操作 , 本文仅用于技术交流和学习 , 如果您利用文章中介绍的知识对他人造成损失 , 后果由您自行承担 , 如果您不能同意该约定 , 请您务必不要阅读该文章 , 感谢您的配合 !

DNS域传输漏洞复现的更多相关文章

- DNS域传输漏洞利用总结

操作基本的步骤是: 1) 输入nslookup命令进入交互式shell 2) Server 命令参数设定查询将要使用的DNS服务器 3) Ls命令列出某个域中的所有域名 4) Exit命令退出程序 攻 ...

- [测试技术分享]DNS域传送漏洞测试

DNS域传送漏洞测试 1.简介: DNS(Domain Name System)也叫域名管理系统,它它建立在一个分布式数据库基础之上,在这个数据库里,保存了IP地址和域名的相互映射关系.正因为DNS的 ...

- 黑客是如何利用DNS域传送漏洞进行渗透与攻击的?

一.DNS域传送 DNS :Domain Name System 一个保存IP地址和域名相互映射关系的分布式数据库,重要的互联网基础设施,默认使用的TCP/UDP端口号是53 常见DNS记录类型: 1 ...

- DNS域传送漏洞利用

DNS区域传送(DNS zone transfer)指的是一台备用服务器使用来自主服务器的数据刷新自己的域(zone)数据库.这为运行中的DNS服务提供了一定的冗余度,其目的是为了防止主的域名服务器因 ...

- DNS域传送漏洞

nslookup -type=ptr 8.8.8.8 #查询一个IP地址对应的域名 nslookup -type=ns baidu.com #查询baidu.c ...

- python dns查询与DNS传输漏洞查询

前言: 昨天晚上在看DNS协议,然后想到了 DNS传输漏洞.便想写一个DNS查询与DNS传输漏洞查询 DNS传输漏洞介绍: DNS传输漏洞:若DNS服务器配置不当,可能导致匿名用户获取某个域的所有记录 ...

- MS14-068域提权漏洞复现

MS14-068域提权漏洞复现 一.漏洞说明 改漏洞可能允许攻击者将未经授权的域用户账户的权限,提权到域管理员的权限. 微软官方解释: https://docs.microsoft.com/zh-cn ...

- 利用DNS Zone Transfers漏洞工具dnswalk

利用DNS Zone Transfers漏洞工具dnswalk DNS Zone Transfers(DNS区域传输)是指一台备用服务器使用来自主服务器的数据刷新自己的域(zone)数据库.当主服 ...

- DNS域欺骗攻击详细教程之Linux篇

.DNS域欺骗攻击原理 DNS欺骗即域名信息欺骗是最常见的DNS安全问题.当一 个DNS服务器掉入陷阱,使用了来自一个恶意DNS服务器的错误信息,那么该DNS服务器就被欺骗了.DNS欺骗会使那些易受攻 ...

随机推荐

- 第十七章 DNS原理

一.DNS的相关介绍 1.主机名与IP地址映射需求 1)IP地址难于记忆 2)能否用便于记忆的名字来映射IP地址? 2.hosts文件 1)hosts文件记录了主机名和IP地址的对应信息 2)host ...

- 带你了解 MySQL Binlog 不为人知的秘密

MySQL 的 Binlog 日志是一种二进制格式的日志,Binlog 记录所有的 DDL 和 DML 语句(除了数据查询语句SELECT.SHOW等),以 Event 的形式记录,同时记录语句执行时 ...

- vue知识点12

知识点归纳整理如下: 1. 数组用下标改变,或者对象增加属性,这样的改变数据 是不能触发视图更新的,要用 Vue.set(对象,属性,值) 或this.$set(对象,属性,值) 2. this. ...

- influxdb集群部署

环境准备 influxdb enterprise运行条件最低需要三个meta nodes节点以及两个data nodes Meta nodes之间使用TCP和Raft一致性协议通信,默认端口为8089 ...

- git学习(九) idea git stash操作

在前面说过,git stash 命令的作用就是将目前还不想提交的但是已经修改的内容进行保存至堆栈中,后续可以在某个分支上恢复出堆栈中的内容:git stash 作用的范围包括工作区和暂存区中的内容,没 ...

- 开机自起tomcat

开机自启动Tomcat: 每次开机都要启动tomcat,网上看了好多都是用shell脚本来实现tomcat开机自启动,后来看到一种方法,直接修改系统文件来实现,已经实践过,方法有效. 1.修改脚本文件 ...

- 阿里云ECS磁盘扩容不生效处理办法

原因 阿里云ECS云盘扩容后,在Linux服务器上没有生效 实际需要几条命令扩容才能正式生效. 处理方法 先看扩容前磁盘空间,/dev/vda1可以看到只有40G. # df -Th Filesyst ...

- Paraview教程

快速入门 https://www.youtube.com/watch?time_continue=1017&v=Y1RATo2swM8 Cyprien Rusu系列 Paraview Vide ...

- Pytest 系列(25)- 标记用例级别 @allure.

如果你还想从头学起Pytest,可以看看这个系列的文章哦! https://www.cnblogs.com/poloyy/category/1690628.html 前言 平时写测试用例也会划分优先级 ...

- 【转】not found while looking for property错误

原址:http://blog.csdn.net/y3wegy/article/details/7840813 最近在研究Hibernate.过程当中碰到了很多问题啊!其中一个就是not found w ...