Kubernetes环境Traefik部署与应用

本作品由Galen Suen采用知识共享署名-非商业性使用-禁止演绎 4.0 国际许可协议进行许可。由原作者转载自个人站点。

概述

本文用于整理基于Kubernetes环境的Traefik部署与应用,实现Ingress Controller、七层/四层反向代理等功能。

本次演练环境为Kubernetes集群环境,环境配置可参考笔者另一篇笔记《Kubernetes集群部署笔记》。

组件版本

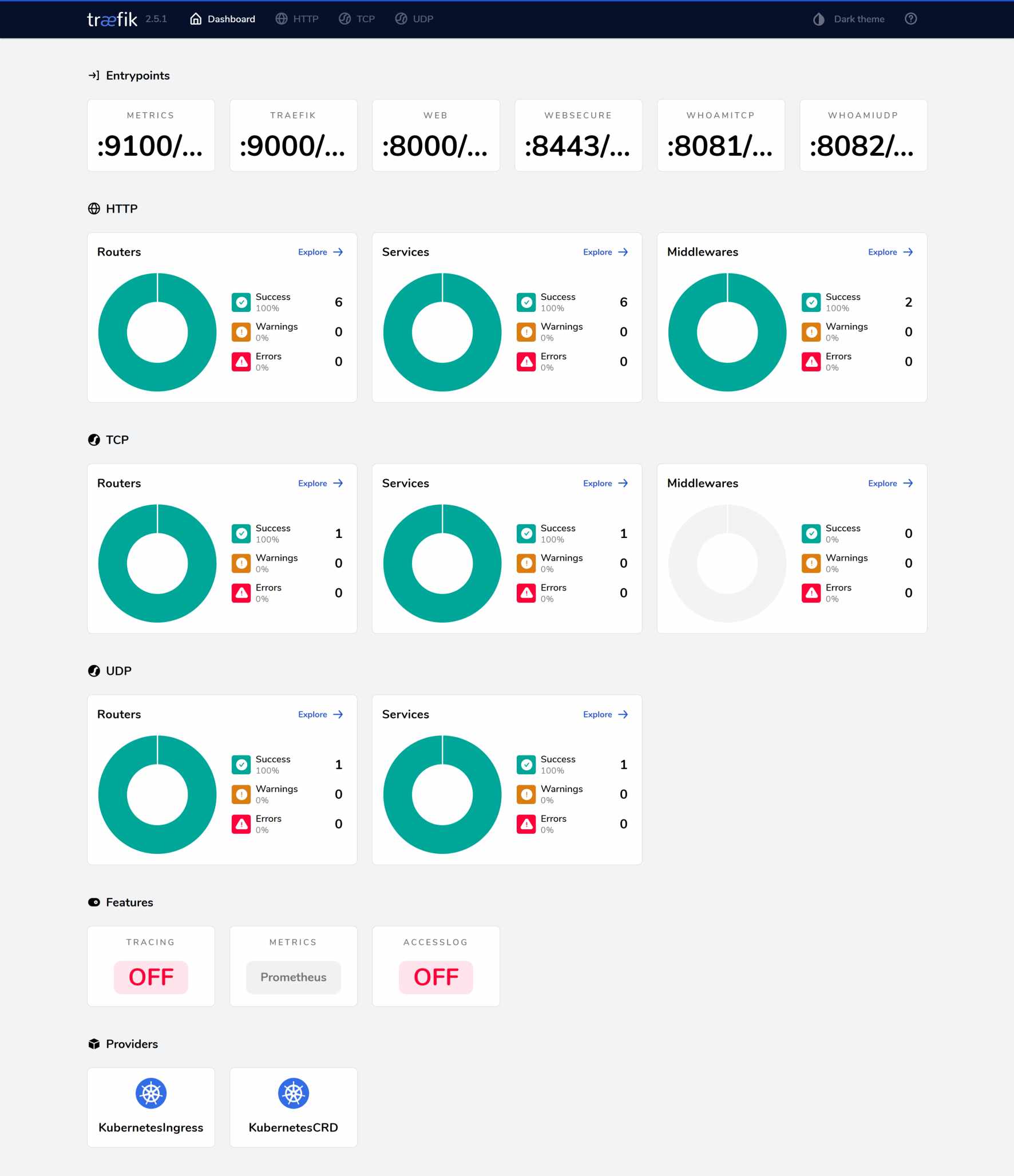

Traefik v2.5.1

Traefik Helm Chart v10.3.2

配置过程

安装Traefik

-

helm repo add traefik https://helm.traefik.io/traefik

helm repo update

安装Traefik

本次演练中将

traefik安装至kube-system命名空间,可根据需要替换。# deployment.replicas=3 设置Traefik部署副本数

# pilot.dashboard=false 禁用Dashboard中Pilot链接。

helm upgrade --install --namespace kube-system \

--set deployment.replicas=3 \

--set pilot.dashboard=false \

traefik traefik/traefik

其他准备工作

获取

traefik服务的负载均衡器地址。执行该命令,记录返回的EXTERNAL-IP地址备用。本次演练环境中,已将local.choral.io和*.local.choral.io指向该地址。kubectl get svc traefik -n kube-system

创建一个用于部署演练用对象的命名空间。本次演练中使用

apps-choral命名空间,可根据需要替换。kubectl create namespace apps-choral

部署Dashboard

-

创建一个

IngressRoute,用于配置api和dashboard的入口规则。本次演练中,使用

traefik.local.choral.io域名访问Dashboard,可根据需要替换。cat <<EOF | kubectl apply -f -

apiVersion: traefik.containo.us/v1alpha1

kind: IngressRoute

metadata:

name: traefik-dashboard

namespace: apps-choral

spec:

entryPoints:

- web

routes:

- match: Host(`traefik.local.choral.io`) && (PathPrefix(`/dashboard`) || PathPrefix(`/api`))

kind: Rule

services:

- name: api@internal

kind: TraefikService

EOF

启用BasicAuth认证

首先,创建一个用于保存用户名和密码的

Secret,其中的users字段内容可使用htpassword工具生成。本次演练中,认证username和password都是admin。cat <<EOF | kubectl apply -f -

apiVersion: v1

kind: Secret

metadata:

name: traefik-basicauth-secret

namespace: apps-choral

data:

users: |2 # htpasswd -nb admin admin | openssl base64

YWRtaW46e1NIQX0wRFBpS3VOSXJyVm1EOElVQ3V3MWhReE5xWmM9Cg==

EOF

创建一个

Traefik中间件,用于对请求启用BasicAuth认证。cat <<EOF | kubectl apply -f -

apiVersion: traefik.containo.us/v1alpha1

kind: Middleware

metadata:

name: traefik-basicauth

namespace: apps-choral

spec:

basicAuth:

realm: traefik.local.choral.io

secret: traefik-basicauth-secret

EOF

更新

Dashboard的IngressRoute,启用BasicAuth中间件。cat <<EOF | kubectl apply -f -

apiVersion: traefik.containo.us/v1alpha1

kind: IngressRoute

metadata:

name: traefik-dashboard

namespace: apps-choral

spec:

entryPoints:

- web

routes:

- match: Host(`traefik.local.choral.io`) && (PathPrefix(`/dashboard`) || PathPrefix(`/api`))

kind: Rule

services:

- name: api@internal

kind: TraefikService

middlewares:

- name: traefik-basicauth

EOF

七层反向代理

HTTP应用示例

部署

whoami应用创建

Deployment,部署whoami应用。cat <<EOF | kubectl apply -f -

apiVersion: apps/v1

kind: Deployment

metadata:

name: whoami

namespace: apps-choral

spec:

replicas: 3

selector:

matchLabels:

app: whoami

template:

metadata:

labels:

app: whoami

spec:

containers:

- name: whoami

image: traefik/whoami:latest

imagePullPolicy: IfNotPresent

ports:

- containerPort: 80

EOF

创建一个用于访问

whoami应用的服务。cat <<EOF | kubectl apply -f -

apiVersion: v1

kind: Service

metadata:

name: whoami

namespace: apps-choral

spec:

type: ClusterIP

ports:

- protocol: TCP

port: 80

selector:

app: whoami

EOF

创建一个

Ingress,用于配置whoami应用的入口规则。cat <<EOF | kubectl apply -f -

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: whoami

namespace: apps-choral

annotations:

traefik.ingress.kubernetes.io/router.entrypoints: web

spec:

rules:

- host: local.choral.io

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: whoami

port:

number: 80

EOF

启用TLS(HTTPS)

本次演练使用静态证书配置TLS,该证书被手动创建,应用于local.choral.io和*.local.choral.io域名。

有关自动证书管理,可参考Cert Manager项目文档。

更新Traefik运行参数

# ports.web.redirectTo=websecure 启用Web跳转至WebSecure

# additionalArguments[0]=--entrypoints.websecure.http.tls Ingress默认启用TLS

helm upgrade --install --namespace kube-system \

--set deployment.replicas=3 \

--set pilot.dashboard=false \

--set ports.web.redirectTo=websecure \

--set additionalArguments[0]=--entrypoints.websecure.http.tls \

traefik traefik/traefik

创建TLS证书Secret

从已准备好的证书

key文件和crt文件创建Secret。kubectl create secret tls local-choral-io-tls -n kube-system --key=local.choral.io.key --cert=local.choral.io.crt

更新

Dashboard的IngressRoute更新

Dashboard的IngressRoute,启用TLS配置。cat <<EOF | kubectl apply -f -

apiVersion: traefik.containo.us/v1alpha1

kind: IngressRoute

metadata:

name: traefik-dashboard

namespace: apps-choral

spec:

entryPoints:

- websecure

routes:

- match: Host(`traefik.local.choral.io`) && (PathPrefix(`/dashboard`) || PathPrefix(`/api`))

kind: Rule

services:

- name: api@internal

kind: TraefikService

middlewares:

- name: traefik-basicauth

tls:

secretName: local-choral-io-tls

EOF

更新

whoami的Ingress更新

whoami的Ingress,启用TLS配置。cat <<EOF | kubectl apply -f -

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: whoami

namespace: apps-choral

annotations:

traefik.ingress.kubernetes.io/router.entrypoints: websecure

spec:

tls:

- secretName: local-choral-io-tls

rules:

- host: local.choral.io

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: whoami

port:

number: 80

EOF

四层反向代理

TCP应用示例

更新Traefik运行参数

更新Traefik运行参数,创建新的

EntryPoint。# ports.whoamitcp.protocol=TCP 网络协议

# ports.whoamitcp.port=8081 监听端口

# ports.whoamitcp.exposedPort=8081 服务公开端口

# ports.whoamitcp.expose=true 是否暴露端口

helm upgrade --install --namespace kube-system \

--set deployment.replicas=3 \

--set pilot.dashboard=false \

--set ports.web.redirectTo=websecure \

--set additionalArguments[0]=--entrypoints.websecure.http.tls \

--set ports.whoamitcp.protocol=TCP \

--set ports.whoamitcp.port=8081 \

--set ports.whoamitcp.exposedPort=8081 \

--set ports.whoamitcp.expose=true \

traefik traefik/traefik

部署

whoamitcp应用创建

Deployment,部署whoamitcp应用。cat <<EOF | kubectl apply -f -

apiVersion: apps/v1

kind: Deployment

metadata:

name: whoamitcp

namespace: apps-choral

spec:

replicas: 3

selector:

matchLabels:

app: whoamitcp

template:

metadata:

labels:

app: whoamitcp

spec:

containers:

- name: whoamitcp

image: traefik/whoamitcp:latest

imagePullPolicy: IfNotPresent

ports:

- protocol: TCP

containerPort: 8080

EOF

创建一个用于访问

whoamitcp应用的服务。cat <<EOF | kubectl apply -f -

apiVersion: v1

kind: Service

metadata:

name: whoamitcp

namespace: apps-choral

spec:

type: ClusterIP

ports:

- protocol: TCP

port: 8080

selector:

app: whoamitcp

EOF

创建一个

IngressRouteTCP,用于配置whoamitcp应用的入口规则。cat <<EOF | kubectl apply -f -

apiVersion: traefik.containo.us/v1alpha1

kind: IngressRouteTCP

metadata:

name: whoamitcp

namespace: apps-choral

spec:

entryPoints:

- whoamitcp

routes:

- match: HostSNI(\`*\`)

services:

- name: whoamitcp

port: 8080

EOF

验证反向代理和服务运行状态。

# `10.0.0.201`是`traefik`服务的负载均衡器地址(kubectl get svc traefik -n kube-system)

echo "Hello" | socat - tcp4:10.0.0.201:8081

# 终端回显如下内容

Received: Hello

UDP应用示例

更新Traefik运行参数

更新Traefik运行参数,创建新的

EntryPoint。# ports.whoamiudp.protocol=UDP 网络协议

# ports.whoamiudp.port=8082 监听端口

# ports.whoamiudp.exposedPort=8082 服务公开端口

# ports.whoamiudp.expose=true 是否暴露端口

helm upgrade --install --namespace kube-system \

--set deployment.replicas=3 \

--set pilot.dashboard=false \

--set ports.web.redirectTo=websecure \

--set additionalArguments[0]=--entrypoints.websecure.http.tls \

--set ports.whoamitcp.protocol=TCP \

--set ports.whoamitcp.port=8081 \

--set ports.whoamitcp.exposedPort=8081 \

--set ports.whoamitcp.expose=true \

--set ports.whoamiudp.protocol=UDP \

--set ports.whoamiudp.port=8082 \

--set ports.whoamiudp.exposedPort=8082 \

--set ports.whoamiudp.expose=true \

traefik traefik/traefik

部署

whoamiudp应用创建

Deployment,部署whoamiudp应用。cat <<EOF | kubectl apply -f -

apiVersion: apps/v1

kind: Deployment

metadata:

name: whoamiudp

namespace: apps-choral

spec:

replicas: 3

selector:

matchLabels:

app: whoamiudp

template:

metadata:

labels:

app: whoamiudp

spec:

containers:

- name: whoamiudp

image: traefik/whoamiudp:latest

imagePullPolicy: IfNotPresent

ports:

- protocol: UDP

containerPort: 8080

EOF

创建一个用于访问

whoamiudp应用的服务。cat <<EOF | kubectl apply -f -

apiVersion: v1

kind: Service

metadata:

name: whoamiudp

namespace: apps-choral

spec:

type: ClusterIP

ports:

- protocol: UDP

port: 8080

selector:

app: whoamiudp

EOF

创建一个

IngressRouteUDP,用于配置whoamiudp应用的入口规则。cat <<EOF | kubectl apply -f -

apiVersion: traefik.containo.us/v1alpha1

kind: IngressRouteUDP

metadata:

name: whoamiudp

namespace: apps-choral

spec:

entryPoints:

- whoamiudp

routes:

- services:

- name: whoamiudp

port: 8080

EOF

验证反向代理和服务运行状态。

# `10.0.0.202`是`traefik-udp`服务的负载均衡器地址(kubectl get svc traefik-udp -n kube-system)

echo "Hello" | socat - udp4:10.0.0.202:8082

# 终端回显如下内容

Received: Hello

参考资料

Kubernetes环境Traefik部署与应用的更多相关文章

- kubernetes环境部署单节点redis

kubernetes部署redis数据库(单节点) redis简介 Redis 是我们常用的非关系型数据库,在项目开发.测试.部署到生成环境时,经常需要部署一套 Redis 来对数据进行缓存.这里介绍 ...

- Kubernetes容器集群管理环境 - 完整部署(中篇)

接着Kubernetes容器集群管理环境 - 完整部署(上篇)继续往下部署: 八.部署master节点master节点的kube-apiserver.kube-scheduler 和 kube-con ...

- Kubernetes容器集群管理环境 - 完整部署(上篇)

Kubernetes(通常称为"K8S")是Google开源的容器集群管理系统.其设计目标是在主机集群之间提供一个能够自动化部署.可拓展.应用容器可运营的平台.Kubernetes ...

- Kubernetes容器集群管理环境 - 完整部署(下篇)

在前一篇文章中详细介绍了Kubernetes容器集群管理环境 - 完整部署(中篇),这里继续记录下Kubernetes集群插件等部署过程: 十一.Kubernetes集群插件 插件是Kubernete ...

- GitLab Runner部署(kubernetes环境)

欢迎访问我的GitHub https://github.com/zq2599/blog_demos 内容:所有原创文章分类汇总及配套源码,涉及Java.Docker.Kubernetes.DevOPS ...

- Kubernetes集群部署关键知识总结

Kubernetes集群部署需要安装的组件东西很多,过程复杂,对服务器环境要求很苛刻,最好是能连外网的环境下安装,有些组件还需要连google服务器下载,这一点一般很难满足,因此最好是能提前下载好准备 ...

- 基于Kubernetes集群部署skyDNS服务

目录贴:Kubernetes学习系列 在之前几篇文章的基础,(Centos7部署Kubernetes集群.基于kubernetes集群部署DashBoard.为Kubernetes集群部署本地镜像仓库 ...

- Docker Kubernetes 环境搭建

Docker Kubernetes 环境搭建 节点规划 版本 系统:Centos 7.4 x64 Docker版本:18.09.0 Kubernetes版本:v1.8 etcd存储版本:etcd-3. ...

- 为Kubernetes集群部署本地镜像仓库

目录贴:Kubernetes学习系列 经过之前两篇文章:Centos7部署Kubernetes集群.基于kubernetes集群部署DashBoard,我们基本上已经能够在k8s的集群上部署一个应用了 ...

随机推荐

- Android无障碍宝典-talkback

http://geek.csdn.net/news/detail/93269 http://geek.csdn.net/news/detail/135867

- 蓝凌OA前台任意文件读取漏洞利用

近期CNVD爆出漏洞编号:CNVD-2021-28277,首次公开日期为2021-04-15,蓝凌oa存在多个漏洞,攻击者可利用该漏洞获取服务器控制权.今天挑选一个蓝凌OA前台任意文件读取漏洞进行分析 ...

- Java基础——自增自减及初识Math类

自增自减及初识Math类 public class Demon05 { public static void main(String[] args) { // ++ -- 自 ...

- netty系列之:自动重连

目录 简介 使用netty建立连接 自动重连接的原理 模拟自动重连 总结 简介 我们在使用客户端和服务器端连接的过程中,可能会因为各种问题导致客户端和服务器的连接发生中断,遇到这种情况,一般情况下我们 ...

- 2579页阿里P8Android学习笔记在互联网上火了,完整版开放下载

笔记作者:来自于阿里P8级大神: Mark 笔记特点:条理清晰,理论+实战+源码,含图像化表示更加易懂. 内容概要:Android 相关,性能优化,Java 相关,Kotlin 相关,网络相关,插件化 ...

- 对抗防御之对抗样本检测(一):Feature Squeezing

引言 在之前的文章中,我们介绍了对抗样本和对抗攻击的方法.在该系列文章中,我们介绍一种对抗样本防御的策略--对抗样本检测,可以通过检测对抗样本来强化DNN模型.本篇文章论述其中一种方法:feature ...

- OpenCV 之 特征匹配

OpenCV 中有两种特征匹配方法:暴力匹配 (Brute force matching) 和 最近邻匹配 (Nearest Neighbors matching) 它们都继承自 Descriptor ...

- java常见面试题目

(面的初级到中级之间的,却有很多高级的问题) 总结一些常见的遇见的面试题(来自各方面收集) 1.开发中Java用了比较多的数据结构有哪些? 2.谈谈你对HashMap的理解,底层原理的基本实现,Has ...

- Shell-07-文本处理grep

文本处理sed sed:流编辑器,过滤和替换文本 工作原理:sed命令将当前处理的行读入模式空间进行处理,处理完把结果输出,并且清空模式空间. 然后再将下一行读入模式空间进行处理输出,以此类推,直到最 ...

- sqli-labs lesson 23

less 23: 这里通过验证?id=1'# 发现还是报错 观察代码: 这里涉及一个函数mixed preg_replace(mixed $pattern,mixed $replacement,mix ...