WebGoat系列实验AJAX Security

WebGoat系列实验AJAX Security

DOM Injiction

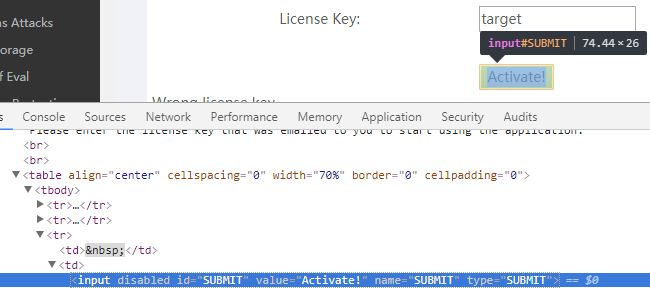

- 实验对象是一个接受激活密钥后允许你访问的系统,实验目标是尝试将激活按钮变得可以点击。

- 直接修改页面代码激活按钮,Chrome浏览器下F12查看网页源代码,找到按钮对应的代码

<input disabled="" id="SUBMIT" value="Activate!" name="SUBMIT" type="SUBMIT">

那一行,将disabled删除,就可以点击激活按钮了。

LAB: DOM-Based cross-site scripting

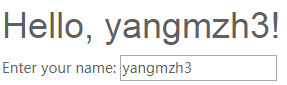

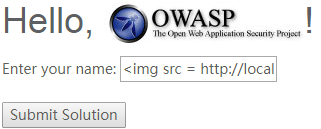

- 实验需要使用指定图片涂改网站。在输入框中输入字符串,网站会发送Ajax请求并显示“Hello,[字符串]!”。

- 尝试输入字符串如下:

,结果在字符串的位置显示了图片,说明该网页存在有基于DOM的跨站脚本。

,结果在字符串的位置显示了图片,说明该网页存在有基于DOM的跨站脚本。

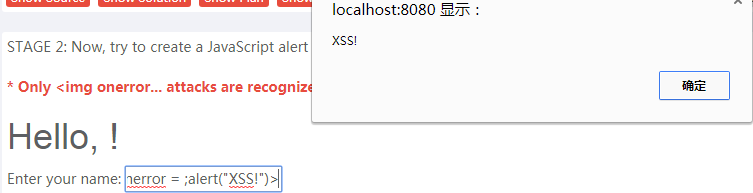

- 尝试使用image标签创建一个JavaScript警告。在输入框中输入<img src = "" onerror = ;alert("XSS!")>,页面会弹出一个警告。

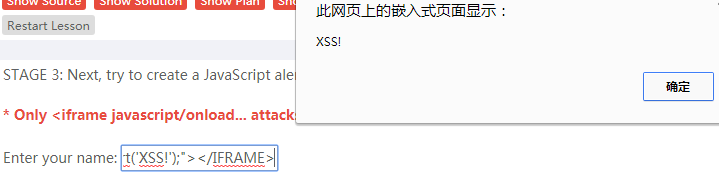

- 尝试使用iframe标签创建一个JavaScript警告。在输入框中输入,页面弹出了一个警告。

LAB: Client Side Filtering

STAGE 1

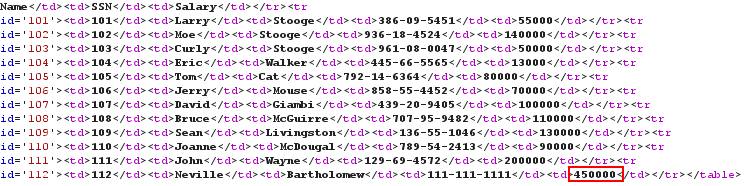

- 作为Goat Hills Financial的CSO Moe Stooge登录,可以获取除了CEO Neville Bartholomew的公司所有人的信息。需要获取Neville Bartholomew的薪水。

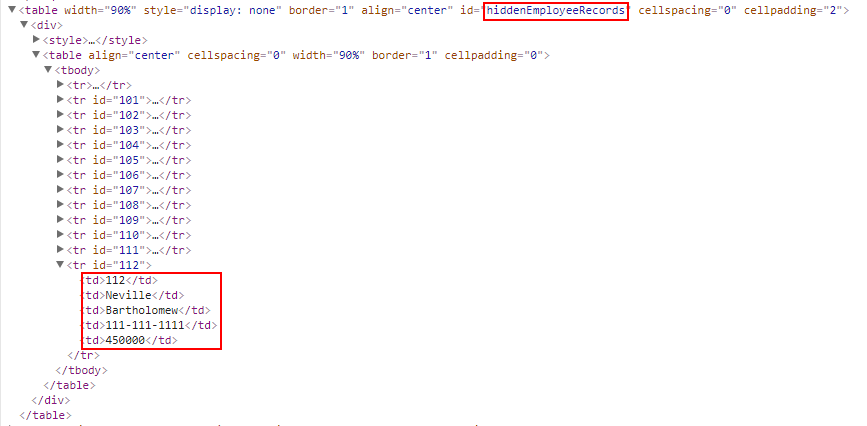

- 查看网页源代码,在id为hiddenEmployeeRecords的table中发现了NB的薪水。

- 还可以重新加载网页,之后使用Burp代理拦截服务器的响应报文,随便选择一个员工查看个人信息,就可以拦截到服务器返回的所有人的薪水。

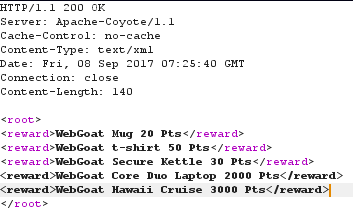

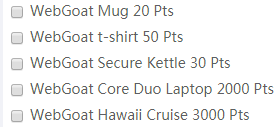

XML Injection

- 输入账户ID,网页将会显示可以购买的项目。目标是获取应得奖励之外的更多的奖励,需要使用836239作为账户ID。

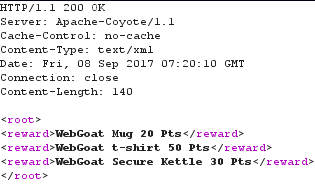

- 使用Burp拦截服务器的响应报文,输入836239,点击Submit按钮,可以获取到从服务器返回的应得奖励。

- 按照奖励xml文件的格式,在拦截报文中添加其他奖励。

- 释放修改后的服务器响应报文,在页面中出现的可以获得的其他奖励,将所有的奖励勾选之后,点击提交通过。

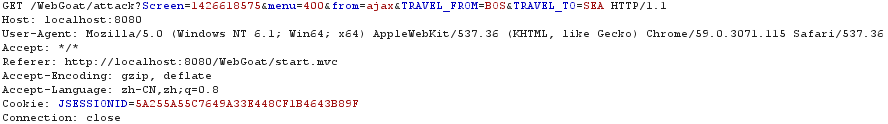

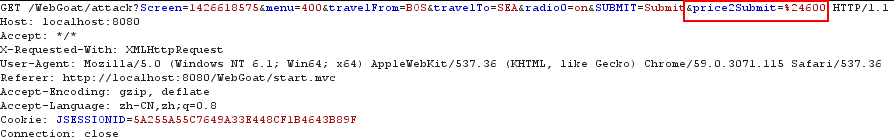

JSON Injection

- 输入3位的机场代码,一个AJax请求会执行查询票价功能。目标是以更低的价格乘坐直飞的航班。

- 使用Burp拦截报文,在输入框中输入两个机场代码之后,截取到查询价格的报文。分析报文内容可知,并不包含价格的信息,放行报文。

- 在候选的两个航班中选择直飞的航班,点击提交之后会截取到报文,里面包含有价格参数,%24为$符号的十六进制编码,实际价格是600。修改为低于600的数值。

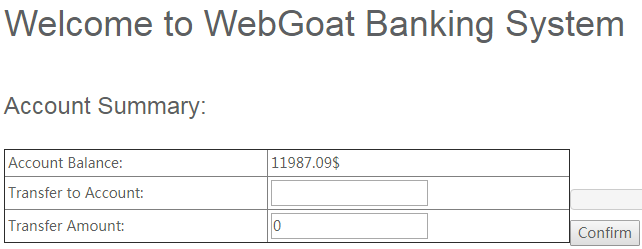

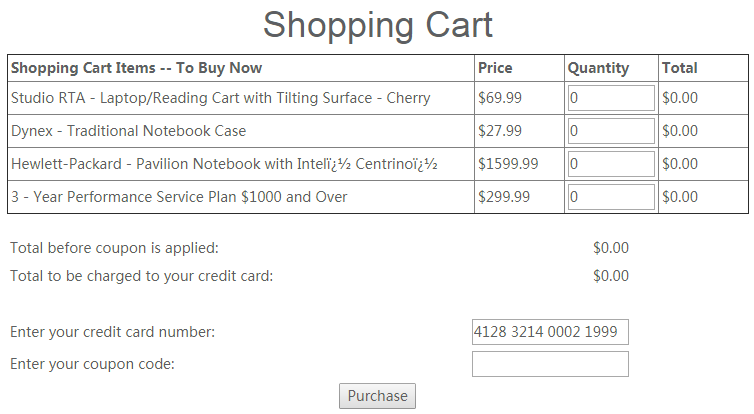

Silent Transactions Attacks

- 如果web应用允许提交简单的URL,那么就会有攻击者在用户未授权的情况下完成交易。这种攻击在AJAX中更加严重,交易不会在页面上给予用户反馈。

- 在实验的银行转账系统中,通过输入用户名与转账金额可以完成转账交易。

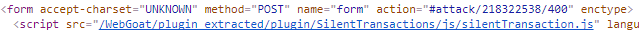

- 通过查询网页源代码,发现控制转账的函数submitData(accountNo,balance)位于silentTransaction.js的脚本中。

- 在浏览器中输入javascript:submitData(123,10000),即可完成静默转账。

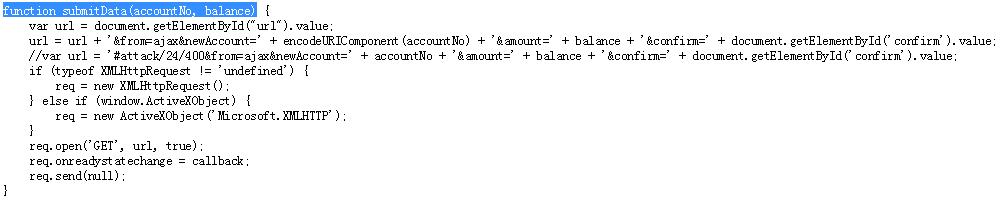

Insecure Client Storage

STAGE1

- 实验需要找出本次购物需要使用的优惠码。

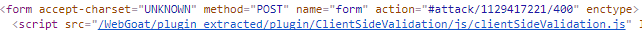

- 查看网页源代码,发现了用于检查优惠码的脚本。

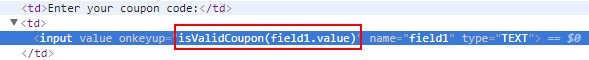

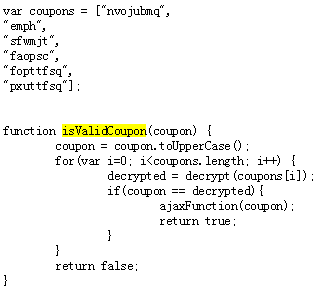

- 源代码中包含了用于检查优惠码是否有效的函数isValidCoupon(coupon)。

- 在clientSideValidation.js脚本文件开头找到了用于函数isValidCoupon(coupon)的参数。

- 在浏览器的地址栏中输入javascript:alert(decrypt("nvojubmq")),弹窗显示了优惠码,通过。

STAGE2

- STAGE2需要免费购物,使用Burp修改GET请求报文将最终价格修改为0。

Dangerous Use of Eval

- 实验需要包含有脚本的输入,尝试让网页反馈你在浏览器中的输入,必须使用alert()函数输出document.cookie。

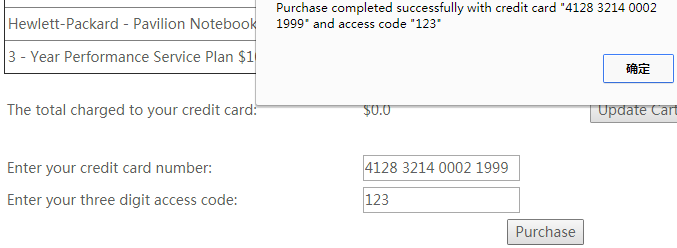

- 点击Purchase按钮,根据弹窗的内容,尝试在digit access code的位置进行XSS注入攻击。

- 输入123');alert(document.cookie)

WebGoat系列实验AJAX Security的更多相关文章

- WebGoat系列实验Injection Flaws

WebGoat系列实验Injection Flaws Numeric SQL Injection 下列表单允许用户查看天气信息,尝试注入SQL语句显示所有天气信息. 选择一个位置的天气,如Columb ...

- WebGoat系列实验Cross-Site Scripting (XSS)

WebGoat系列实验Cross-Site Scripting (XSS) PhishingTitle 本次实验是在一个已知存在XSS漏洞的页面进行钓鱼攻击.通过使用XSS与HTML注入,在页面中注入 ...

- WebGoat系列实验Denial of Service & Insecure Communication

WebGoat系列实验Denial of Service & Insecure Communication ZipBomb 服务器仅接收ZIP文件,将上传的文件解压,进行操作之后删除.已知服务 ...

- WebGoat系列实验Buffer Overflows & Code Quality & Concurrency

WebGoat系列实验Buffer Overflows & Code Quality & Concurrency Off-by-One Overflows 实验需要访问OWASP Ho ...

- WebGoat系列实验Authentication Flaws

WebGoat系列实验Authentication Flaws Forgot Password Web应用经常给用户提供取回密码的功能,但是许多应用的实现策略实现的很差,用于验证用户的信息非常简单. ...

- WebGoat系列实验Access Control Flaws

WebGoat系列实验Access Control Flaws Using an Access Control Matrix 在基于角色的访问控制策略中,每个角色都代表了一个访问权限的集合.一个用户可 ...

- 黄聪:Microsoft Enterprise Library 5.0 系列教程(六) Security Application Block

原文:黄聪:Microsoft Enterprise Library 5.0 系列教程(六) Security Application Block 开发人员经常编写需要安全功能的应用程序.这些应用程序 ...

- Mininet 系列实验(六)

写在前面 这次实验遇到了非常多问题,非常非常多,花了很多时间去解决,还是有一些小问题没有解决,但是基本上能完成实验.建议先看完全文再开始做实验. 实验内容 先看一下本次实验的拓扑图: 在该环境下,假设 ...

- Mininet 系列实验(四)

实验内容 本次实验拓扑图: 在该环境下,h0 向 h1 发送数据包,由于在 mininet 脚本中设置了连接损耗率,在传输过程中会丢失一些包,本次实验的目的是展示如何通过控制器计算路径损耗速率(h0- ...

随机推荐

- 修改分区后的 Grub rescue

声明:这里用到的知识不是原创,综合了几篇教程的成果.找的时候比较混乱,所以来源已经不确定.希望原作者见谅. 系统是Windows 8.1 和 Ubuntu 14.04, Windows是先装的, gr ...

- WPF案例:如何设计历史记录查看UI

(CSDN博客目前不支持外链, 只能纯文字) 设计WPF的UI,一般遵循下面的步骤: 1.首先分析数据结构 2.根据数据结构选择合理控件 3.定制外观 具体对于历史记录查看UI, 我们可以得知: 1. ...

- ping错误详解

在网络中Ping 是一个十分好用的TCP/IP工具,它主要的功能是用来检测网络的连通情况和分析网络速度. 输入 ping /? 例出ping的参数 使用Ping检查连通性有五个步骤 1. 使用ipco ...

- CentOS 7安装Azcopy

Azcopy是Azure存储一个非常好用的工具.本文将介绍如何在CentOS7下安装的过程. 更新:目前需要.net core 2.0版本.具体下载地址大家自己搜索. 1 安装.net core 1. ...

- 一:HTML文本编译器 kindeditor-4.1.10 的使用 SpringMVC+jsp的实现

一:我用的kindeditor版本是4.1.10 下载完成打开目录结构如下: 二:下面是工程目录也很重要, 三: 好了,准备工作已经做好了,现在就直接上代码了. 首先是页面JSP代码 ...

- check: 获得所有呗选中的checked标签的元素值 mapArrayElement(arrEles)

首先引用: <script src="../js/myjs/mapArrayElement.js"></script> 然后在<javascript& ...

- 摘之知乎网友...PHYTIN学习

作者:东瓜王链接:https://www.zhihu.com/question/19593179/answer/23746083来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明 ...

- Python内置:items()方法

文章转载于:https://www.cnblogs.com/wushuaishuai/p/7738118.html(博主:IT技术随笔) #Python3中已取消iteritems()方法 描述 Py ...

- AngularJS:HTML DOM

ylbtech-AngularJS:HTML DOM 1.返回顶部 1. AngularJS HTML DOM AngularJS 为 HTML DOM 元素的属性提供了绑定应用数据的指令. ng-d ...

- Unreal Engine 4的常见Tips

转自:http://www.unrealchina.net/portal.php?mod=view&aid=66 退出游戏: UKismetSystemLibrary::QuitGame(th ...

- WebGoat系列实验Injection Flaws