Shrio03 Authenticator、配置多个Realm、SecurityManager认证策略

1 Authenticator 简介

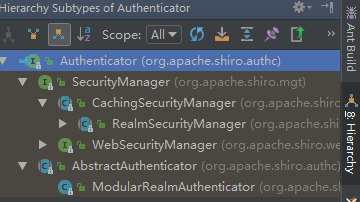

1.1 层次结构图

1.2 作用

职责是验证用户帐号,是ShiroAPI中身份验证核心的入口点;接口中声明的authenticate方法就是用来实现认证逻辑的。

1.3 源代码

1.4 authenticate

》该方法是实现认证逻辑的。

》如果验证成功,将返回AuthenticationInfo验证信息;此信息中包含了身份及凭证;如果验证失败将抛出相应的 AuthenticationException 实现。

2 ModularRealmAuthenticator

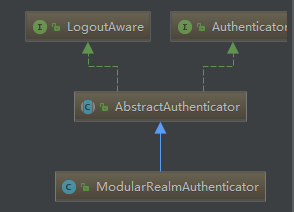

2.1 关系图

2.2 作用

认证策略接口,自定义认证策略时只需要继承该类即可(PS:一般使用默认的三种策略即可)

2.3 三种策略

》FirstSuccessfulStrategy:只要有一个Realm验证成功即可,只返回第一个Realm身份验证 成功的认证信息,其他的忽略;

》AtLeastOneSuccessfulStrategy:只要有一个Realm验证成功即可,和FirstSuccessfulStrategy 不同,返回所有 Realm 身份验证成功的认证信息;

》AllSuccessfulStrategy:所有Realm验证成功才算成功,且返回所有Realm身份验证成功的 认证信息,如果有一个失败就失败了。

》注意:ModularRealmAuthenticator 默认使用 AtLeastOneSuccessfulStrategy 策略。

3 代码实现

3.1 环境搭建

创建一个Maven项目,并引入shiro、junit相关依赖

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.4.0</version>

</dependency> <dependency>

<groupId>junit</groupId>

<artifactId>junit</artifactId>

<version>4.12</version>

</dependency>

3.2 自定义Realm

》实现Realm接口即可

》MyRealm01

package com.xunyji.shirotest.realm; import org.apache.shiro.authc.*;

import org.apache.shiro.realm.Realm; /**

* @author AltEnter

* @create 2019-01-21 16:21

* @desc 简易Realm01

**/

public class MyRealm01 implements Realm { /** 用户名 */

public static final String USERNAME = "fury1";

/** 用户密码 */

public static final String PASSWORD = "111111"; public String getName() {

return "MyRealm01";

} public boolean supports(AuthenticationToken token) {

if (token instanceof UsernamePasswordToken) {

return true;

}

return false;

} public AuthenticationInfo getAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

String username = (String) token.getPrincipal();

String password = new String((char[]) token.getCredentials());

if (USERNAME.equals(username) && PASSWORD.equals(password)) {

return new SimpleAuthenticationInfo(username, password, getName());

} else {

throw new RuntimeException("MyRealm01 - 用户名或者密码错误");

}

} }

》MyRealm02

package com.xunyji.shirotest.realm; import org.apache.shiro.authc.*;

import org.apache.shiro.realm.Realm; /**

* @author AltEnter

* @create 2019-01-21 16:21

* @desc 简易Realm01

**/

public class MyRealm02 implements Realm { /** 用户名 */

public static final String USERNAME = "fury2";

/** 用户密码 */

public static final String PASSWORD = "222222"; public String getName() {

return "MyRealm02";

} public boolean supports(AuthenticationToken token) {

if (token instanceof UsernamePasswordToken) {

return true;

}

return false;

} public AuthenticationInfo getAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

String username = (String) token.getPrincipal();

String password = new String((char[]) token.getCredentials());

if (USERNAME.equals(username) && PASSWORD.equals(password)) {

return new SimpleAuthenticationInfo(username, password, getName());

} else {

throw new RuntimeException("MyRealm02 - 用户名或者密码错误");

}

} }

3.3 思路

》实例化Realm

》实例化SecurityManager

》实例化ModularRealmAuthenticator

》实例化FirstSuccessfulStrategy

》给ModularRealmAuthenticator对象设置认证策略

》给SecurityManager设置认证对象

》给SecurityManager设置Realm对象

》注意:SecurityManager必须先设置Authenticator再设置Realm,否则会报错

3.4 源代码

package com.xunyji.shirotest.autenticatedemo; import com.xunyji.shirotest.realm.MyRealm01;

import com.xunyji.shirotest.realm.MyRealm02;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.authc.pam.AllSuccessfulStrategy;

import org.apache.shiro.authc.pam.AtLeastOneSuccessfulStrategy;

import org.apache.shiro.authc.pam.FirstSuccessfulStrategy;

import org.apache.shiro.authc.pam.ModularRealmAuthenticator;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.Realm;

import org.apache.shiro.subject.Subject;

import org.junit.Test; import java.util.Collections;

import java.util.HashSet;

import java.util.Set; /**

* @author AltEnter

* @create 2019-01-21 16:26

* @desc

**/

public class TestDemo {

@Test

public void test01() {

// 01 获取Realm对象

MyRealm01 myRealm01 = new MyRealm01();

MyRealm02 myRealm02 = new MyRealm02(); // 02 获取SecurityManager对象

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

// 03 设置SecurityManager对象的认证策略

ModularRealmAuthenticator modularRealmAuthenticator = new ModularRealmAuthenticator();

modularRealmAuthenticator.setAuthenticationStrategy(new FirstSuccessfulStrategy());

// modularRealmAuthenticator.setAuthenticationStrategy(new AllSuccessfulStrategy());

defaultSecurityManager.setAuthenticator(modularRealmAuthenticator); // 04 设置SecurityManager的Realm

// defaultSecurityManager.setRealm(myRealm01);

// defaultSecurityManager.setRealm(myRealm02);

Set<Realm> realmHashSet = new HashSet<Realm>();

realmHashSet.add(myRealm01);

realmHashSet.add(myRealm02);

defaultSecurityManager.setRealms(realmHashSet); SecurityUtils.setSecurityManager(defaultSecurityManager);

Subject subject = SecurityUtils.getSubject(); UsernamePasswordToken token = new UsernamePasswordToken("fury1", "111111");

// UsernamePasswordToken token = new UsernamePasswordToken("fury2", "222222"); subject.login(token); System.out.println(String.format("认证结果为:%s", subject.isAuthenticated())); subject.logout(); System.out.println(String.format("认证结果为:%s", subject.isAuthenticated())); }

}

Shrio03 Authenticator、配置多个Realm、SecurityManager认证策略的更多相关文章

- Shrio多Realm认证及认证策略

在大型的系统中,安全数据可能会存放在多个数据库中,而且每个数据的加密方式也是不一样的,那么单一的Realm就无法完成. 这时,就需要用到多Realm认证了,多Realm又涉及到认证策略,及在多个Rea ...

- Shiro入门学习---使用自定义Realm完成认证|练气中期

写在前面 在上一篇文章<shiro认证流程源码分析--练气初期>当中,我们简单分析了一下shiro的认证流程.不难发现,如果我们需要使用其他数据源的信息完成认证操作,我们需要自定义Real ...

- Shiro入门学习之自定义Realm实现认证(四)

一.概述 Shirom默认使用自带的IniRealm,IniRealm从ini配置文件中读取用户的信息,而大部分情况下需要从系统数据库中读取用户信息,所以需要实现自定义Realm,Realm接口如下: ...

- Shiro集成多个Realm,认证都不通过返回y configured realms. Please ensure that at least one realm can authenticate these tokens.

异常内容:Authentication token of type [class org.apache.shiro.authc.UsernamePasswordToken] could not be ...

- CDH构建大数据平台-配置集群的Kerberos认证安全

CDH构建大数据平台-配置集群的Kerberos认证安全 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 当平台用户使用量少的时候我们可能不会在一集群安全功能的缺失,因为用户少,团 ...

- 配置sonarqube与gitlab sso认证集成

1.安装插件 sonar插件地址:https://github.com/gabrie-allaigre/sonar-auth-gitlab-plugin 安装插件: 下载插件然后通过maven打包然后 ...

- 配置Linux使用LDAP用户认证

配置Linux使用LDAP用户认证 本文首发:https://www.cnblogs.com/somata/p/LinuxLDAPUserAuthentication.html 我这里使用的是Cent ...

- Nginx 核心配置-location的登录账户认证实战篇

Nginx 核心配置-location的登录账户认证实战篇 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.使用ab命令模拟网站攻击 1>.安装httpd-tools工具 ...

- 配置Zuul代理下游的认证

配置Zuul代理下游的认证 您可以通过proxy.auth.*设置控制@EnableZuulProxy下游的授权行为.例: application.yml proxy: auth: routes: c ...

随机推荐

- CentOS怎样安装Python3.6

yum install -y openssl-devel bzip2-devel expat-devel gdbm-devel readline-devel sqlite-devel安装可能用到的依赖 ...

- 在Android中来修改SQL里面的权限和显示内容

1.在Android中建立了一个数据库. 然后要知道存储数据库的路劲.得到路劲然后进入cmd里面进到 手机终端. 2.利用splite3来显示数据库里面的东西. 3.利用chmod来修改数据库文件的权 ...

- .net中的Dictionary字典类的使用方法

//定义字典 Dictionary<string, string> d = new Dictionary<string, string>(); //添加字典的元素 ; i &l ...

- L3-009 长城 (30 分)

正如我们所知,中国古代长城的建造是为了抵御外敌入侵.在长城上,建造了许多烽火台.每个烽火台都监视着一个特定的地区范围.一旦某个地区有外敌入侵,值守在对应烽火台上的士兵就会将敌情通报给周围的烽火台,并迅 ...

- 6-18 Two Stacks In One Array(20 分)

Write routines to implement two stacks using only one array. Your stack routines should not declare ...

- Linux下驱动模块学习

1.modutils中提供了相关的insmod,rmmod,modinfo工具2.modprobe在识别出目标模块所依赖模块后也是调用insmod.3.从外部看模块只是普通可重定位的目标文件.可重定位 ...

- angularJS指令动态加载template

angularJS提供了自定义指令的功能,指令可以定义自己的模板控制器,这个就类似于现在框架的组件,一个指令一般对应一个模板, templateUrl: 'templates/exportTmp.ht ...

- 学习笔记之Android

Android 开发专区 - 开源中国社区 http://www.oschina.net/android 探索 Android Studio | Android Studio https://deve ...

- Java之dom4j的简单解析和生成xml的应用

一.dom4j是一个Java的XML API,是jdom的升级品,用来读写XML文件的.dom4j是一个十分优秀的JavaXML API,具有性能优异.功能强大和极其易使用的特点,它的性能超过sun公 ...

- 使用PHP自带zlib函数 几行代码实现PHP文件打包下载zip

<?php //获取文件列表 function list_dir($dir){ $result = array(); if (is_dir($dir)){ $file_dir = scandir ...