记一道CTF隐写题解答过程

0x00 前言

由于我是这几天才开始接触隐写这种东西,所以作为新手我想记录一下刚刚所学。这道CTF所需的知识点包括了图片的内容隐藏,mp3隐写,base64解密,当铺解密,可能用到的工具包括binwalk,MP3Stego等。

题目链接:http://ctf5.shiyanbar.com/stega/apple.png

0x01 试探

这几天我养成了一个习惯,拿到题目不管三七二十一先到kail上面跑一跑。一来可以多用用里面丰富的工具,二来可以拓展解题思路。

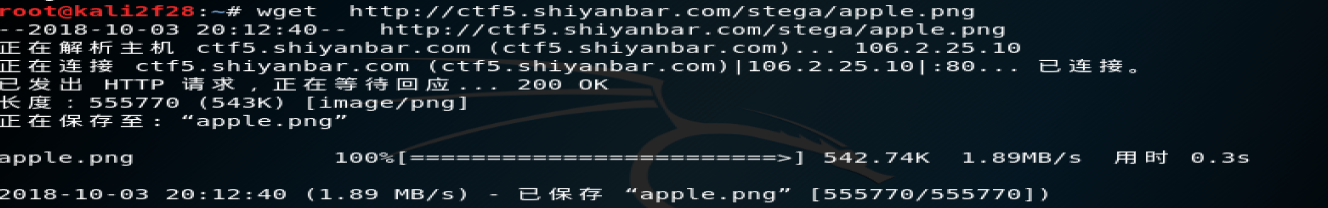

首先。命令行输入wget http://ctf5.shiyanbar.com/stega/apple.png

把图片下载下来。如下图:

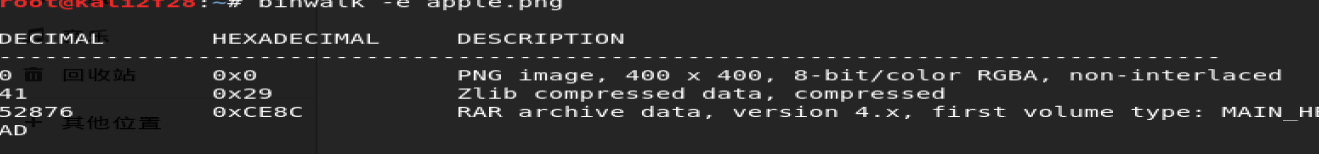

第二步,用神器binwalk分析一波。

命令行输入:binwalk apple.png

得到以下数据,果然有隐藏信息。

第三步,将隐藏信息分离。

命令行输入:binwalk -e apple.png

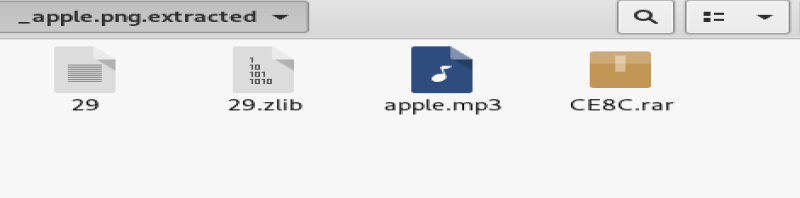

得到以下信息:

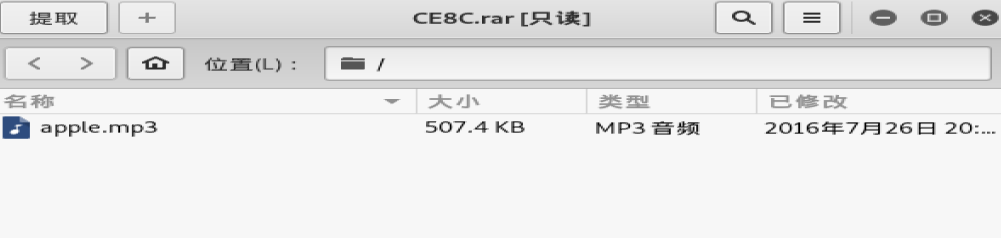

打开全部文件发现没啥有用信息,那边的rar文件打开也只是一个和外面一样的apple.mp3文件。

0x01找新工具MP3Stego

看来这条路走不通。于是再去实验吧看看大神的评论。突然发现一条有用的信息——要用到MP3加密解密工具。百度一波发现这工具似乎要到windows平台使用。话不多说,转战windows平台。

前面我们已经知道这张apple.png图片隐藏了MP3文件。所以我干脆右键选择360解压打开得到以下文件。

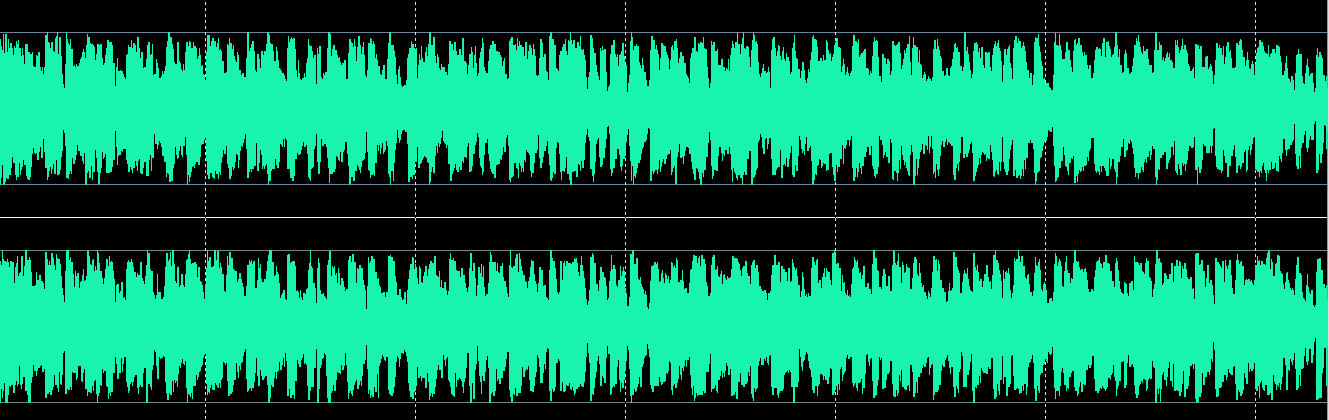

这时我突然想到用过一个叫做Wave Editor的软件,所以打开分析一波。如下图。

看来是有两段音频,但是这样根本分析不了。

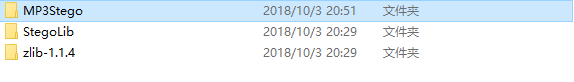

还是得用实验吧大神介绍的软件MP3Stego。于是下载解压得到以下文件

工具下好之后在百度一波用法。用法如下:

- 先将要解码的MP3文件拖到含有程序Decode.exe的目录下

2.打开cmd命令窗口

输入cd C:\Users\2F28\Desktop\tools\MP3Stego_1_1_18\MP3Stego切换到含有Decode.exe的目录下。

3. 使用deconde程序进行解码

使用命令为:Decode.exe -X apple.mp3 -P

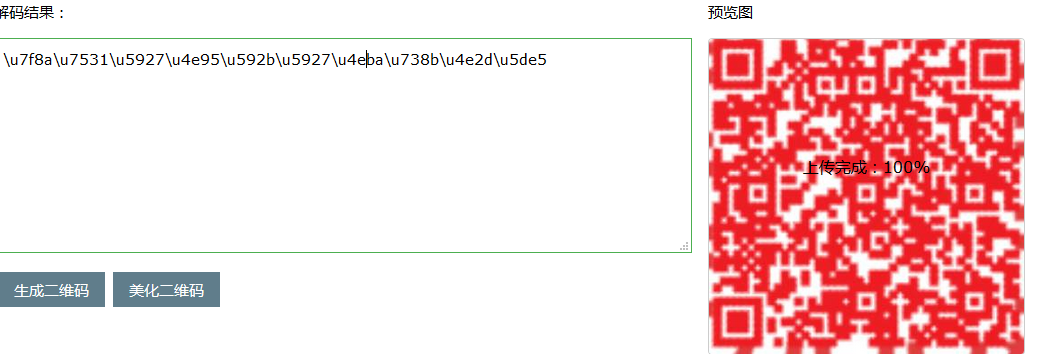

P后面是密码。由于之前没找密码相关的东西,所以不得不回头找。发现图片是个二维码。将其剪裁放到网上扫描一下得到以下信息:

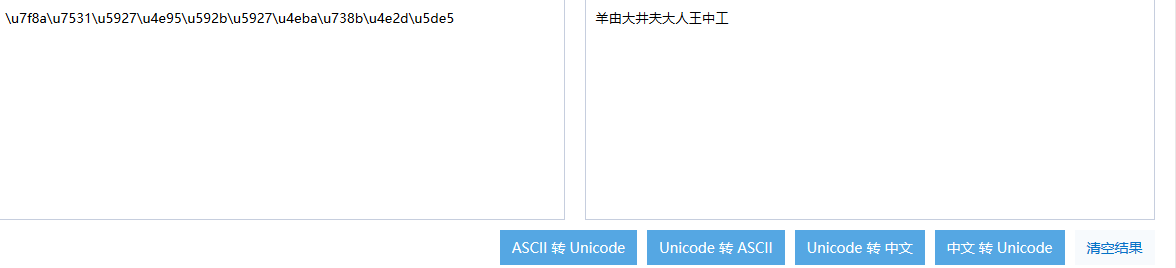

\u7f8a\u7531\u5927\u4e95\u592b\u5927\u4eba\u738b\u4e2d\u5de5

显然,这是unicode字符。解码后得到信息如下:

羊由大井夫大人王中工

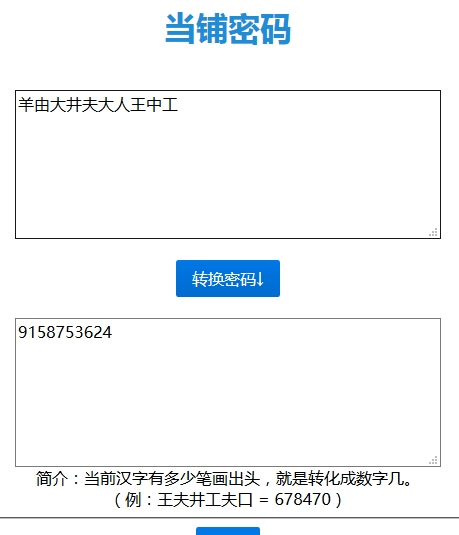

开始不明所以,后面将结果输入百度,发现这是一种加密方式叫做当铺加密。随即百度解密得出结果:9158753624

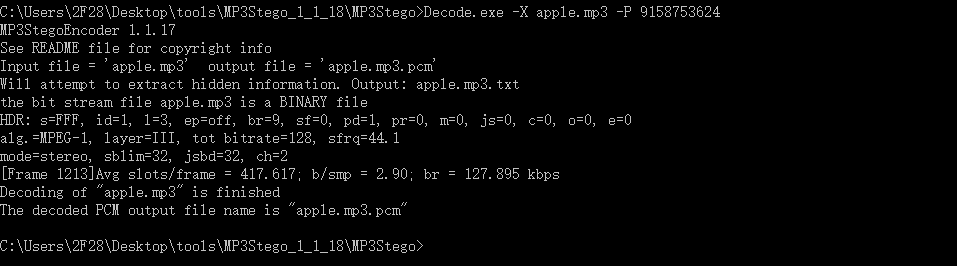

这个应该就是前面要的解密密码了。调用cmd重新输入命令:

cd C:\Users\2F28\Desktop\tools\MP3Stego_1_1_18\MP3Stego

再输入命令:

Decode.exe -X apple.mp3 -P 9158753624

这样就得到结果。结果输出带名为apple.mp3.txt文件中。打开文件内容为

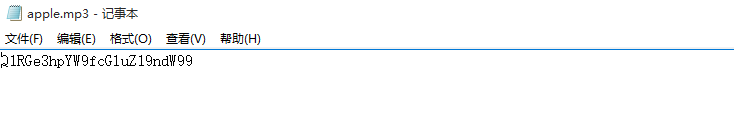

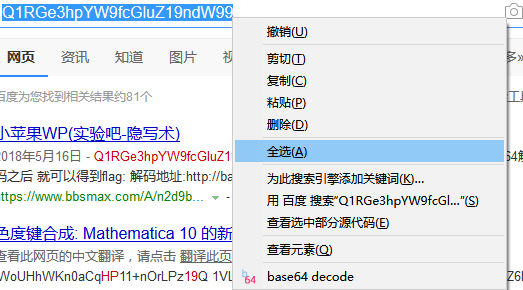

:Q1RGe3hpYW9fcGluZ19ndW99

显然这个是加过密的。由于火狐直接有个base64解密插件。所以右键试试

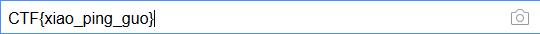

结果即为:CTF{xiao_ping_guo}。完毕!

记一道CTF隐写题解答过程的更多相关文章

- [CTF隐写]png中CRC检验错误的分析

[CTF隐写]png中CRC检验错误的分析 最近接连碰到了3道关于png中CRC检验错误的隐写题,查阅了相关资料后学到了不少姿势,在这里做一个总结 题目来源: bugku-MISC-隐写2 bugku ...

- 记一道有意思的算法题Rotate Image(旋转图像)

题出自https://leetcode.com/problems/rotate-image/ 内容为: You are given an n x n 2D matrix representing an ...

- CTF隐写——越光宝盒

0x题目 原题来自于实验吧:http://www.shiyanbar.com/ctf/1992 一句话,和一个PNG图片. 0x解题 1.下载图片以后,发现打不开. 首先想到的就是文件头可能被修改了, ...

- 记一道C语言编程题(C语言学习笔记)

题目如下 解答如下 #include <stdio.h> #include<math.h> double Mysqrt(double n) { return sqrt(n); ...

- 南邮CTF隐写之丘比龙的女神

刚开始下载下图片来 习惯性的binwalk一下 没发现东西 formost一下也没分离出来 扔进c32asm中发现有nvshen.jpg 于是改后缀名字为.zip 解压nvshen.jpg发现无法解压 ...

- Misc杂项隐写题writeup

MISC-1 提示:if you want to find the flag, this hint may be useful: the text files within each zip cons ...

- bugku的一道图片隐写

可以看到图片是不完整的就联想到其高宽问题.使用winhex打开 将高里面的01改成11 get flag{He1I0_d4_ba1}

- UNCTF杂项题Hidden secret 之NTFS交换数据流隐写

---恢复内容开始--- 做这道题目的经历比较坎坷,题目中用于隐藏flag的jpg文件出了问题,导致不能被交换数据流隐写所以出题人换了一次题目,最后做法也换了,不过出题人一开始的考察点还是基于NTFS ...

- CTF杂项之音频隐写

题目来自bugku 二话不说,直接上图 由题目可以看出,这题需要用到一个KEY,加上又是一段音频,很容易联想到一个著名的音频隐写解密软件Mp3stego 直接上工具 ok,成功Get Flag

随机推荐

- 大顶堆与小顶堆应用---寻找前k小数

vector<int> getLeastNumber(vector<int>& arr,int k){ vector<int> vec(k,); if(== ...

- Pipeline 脚本调用 mvn 命令失败

问题描述 jenkins构建job时 提示mvn 未找到命令 + export JAVA_HOME=/home/tools/jdk1.8.0_221 + JAVA_HOME=/home/tools/j ...

- local 对象补充

昨日回顾 1 @app.before_first_request,再项目启动后接收到的第一个请求,会执行before_first_request,他再@app.before_request之前执行.他 ...

- 【译】Introducing YARP Preview 1

1 YARP YARP是一个项目,用于创建反向代理服务器.它开始于我们注意到来自微软内部团队的一系列问题.他们要么为其服务构建反向代理,要么询问 API 和用于构建 API 的技术.因此我们决定让他们 ...

- layui 通过laytpl模板,以及laypage分页实现

一.引用js依赖 jquery-1.11.3.min.js , layui.all.js, json2.js 二.js分页方法封装(分页使用模板laytpl) 1.模板渲染 /** * 分页模板的渲 ...

- 为什么要使用Mybatis-现有持久化技术的对比

1)JDBC SQL 夹在Java代码块里,耦合度高导致硬编码内伤 维护不易且实际开发需求中SQL有变化,频繁修改的情况很多 2)Hibernate 和 JPA 长难复杂SQL, 对于Hibernat ...

- HTML的简介和历史发展过程

HTML的简介和历史发展过程 前言 这次写一篇对于HTML以及CSS的简介,平常我们大家都知道的编程语言有很多种,比如Java.C++.Python等等,每种编程语言都有其独具的特色,不论是语法格式还 ...

- Spring Boot 在启动时进行配置文件加解密

Spring Boot Application 事件和监听器 寻找到application.yml的读取的操作. 从spring.factories 中查看到 # Application Listen ...

- ca71a_c++_指向函数的指针_通过指针调用函数txwtech

/*ca71a_c++_指向函数的指针_通过指针调用函数用typedef简化函数指针的定义简化前: bool(*pf)(const string&, const string &); ...

- Mongodb 批量更新

>db.col.update({查询条件},{修改条件},{multi:true})