【阿菜读论文】ContractFuzzer:fuzzing方法挖掘智能合约漏洞

论文简介

论文标题:ContractFuzzer: Fuzzing Smart Contracts for Vulnerability Detection

论文链接:ContractFuzzer: Fuzzing Smart Contracts for Vulnerability Detection

开源地址:gongbell/ContractFuzzer: The Ethereum Smart Contract Fuzzer for Security Vulnerability Detection (ASE 2018)

本篇论文提出了一个采用fuzzing技术对智能合约漏洞进行分类挖掘的工具,取名为ContractFuzzer。这篇论文是这该领域的开山之作。

可检测的漏洞分类与对应的检测方法

send函数gas不足

漏洞定义:

在调用send函数的时候gas默认为2300,这只足够调用空的fallback函数。若目标合约的fallback函数不为空(还有其他操作),则会导致gas不足进行回滚。若调用了send函数却没有检查返回值是否成功(默认成功),则可能发生意外的错误。

检测方法:

- 调用了

send()函数 send()函数在运行过程中抛出了ErrOutOfGas错误

异常回传丢失

漏洞定义:

若调用链中的每个调用都是对合约功能的直接调用,当发生异常时,所有交易都将被回滚(包括以太币转账)。 但是,对于至少一个通过低级调用方法(address.call()、address.delegatecall() 、address.send())对地址进行调用的嵌套调用链,事务的回滚将 只停在调用函数处并返回false。

检测方法:

- 若其嵌套调用中至少有一个抛出了异常,但根调用没有抛出异常。

重入漏洞

漏洞定义:

当“转账函数”先进行转账,在清空账户余额的时候,重入漏洞就会发生。攻击者在fallback函数中再次调用“转账函数”,进行重复多次的取款。

检测方法:

- 递归调用检测

- 在以调用

A函数为开始的调用链中,A函数是否被多次调用。

- 在以调用

- 转账检测

- 调用函数

call()的转账数目大于0 - 有足够的

gas让被调用函数执行复杂的代码 call()函数所调用的合约是ContractFuzzer提供的攻击合约,而不是被测试合约所指定的合约。

- 调用函数

时间戳依赖

漏洞定义:

如果智能合约采用区块产生的时间来进行一个随机数的构建,则可能遭到攻击。因为区块产生的时间值可以由矿工在一定的时间范围内自行定义。

检测方法:

- 函数执行期间是否调用了

TIMESTAMP操作码 - 是否通过

send()函数或call()函数发送以太

区块号依赖

漏洞定义:

区块号依赖的弱点和时间戳依赖的原因相似,如果智能合约采用区块产生的编号来进行一个随机数的构建,则可能遭到攻击。因为区块产生的编号可以由矿工进行操控。

检测方法:

- 函数执行期间是否调用了

NUMBER操作码 - 是否通过

send()函数或call()函数发送以太

delegatecall使用

漏洞定义:

采用delegatecall调用目标函数,目标函数将会在发起调用的合约环境中执行,从而可能导致发起调用的合约参数被修改。

检测方法:

- 函数执行期间是否调用了

delegatecall()函数 - 被

delegatecall()所调用的函数是从原始的输入(msg.data)中获得的

余额冻结

漏洞定义:

当一个合约的转账功能完全依赖于调用外部合约的函数或外部Library时,一旦外部合约或Library自毁,则该合约的全部余额将无法取出。

检测方法:

- 该合约能够接收以太

- 本身没有

transfer/send/call/suicide等功能,而是通过delegatecall()函数调用外部函数进行转账

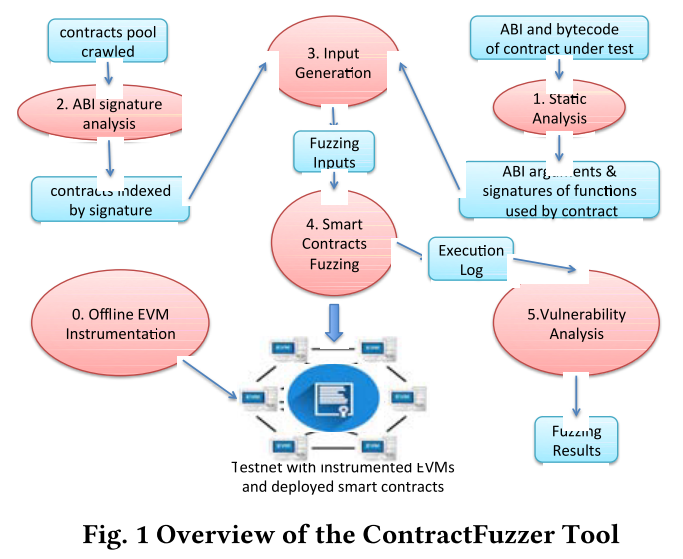

ContractFuzzer流程图

0-在本地部署离线的私有链

1-分析合约的ABI接口和字节码,提取处参数类型以及函数签名

2-对合约池中的所有合约进行函数签名分析,并建立{合约,函数}的索引

3- 生成符合ABI规范的fuzzing输入以及变异输入

4-该工具将启动fuzzing过程,将生成输入数据输入的相应的ABI接口中

5-根据执行日志检测安全漏洞

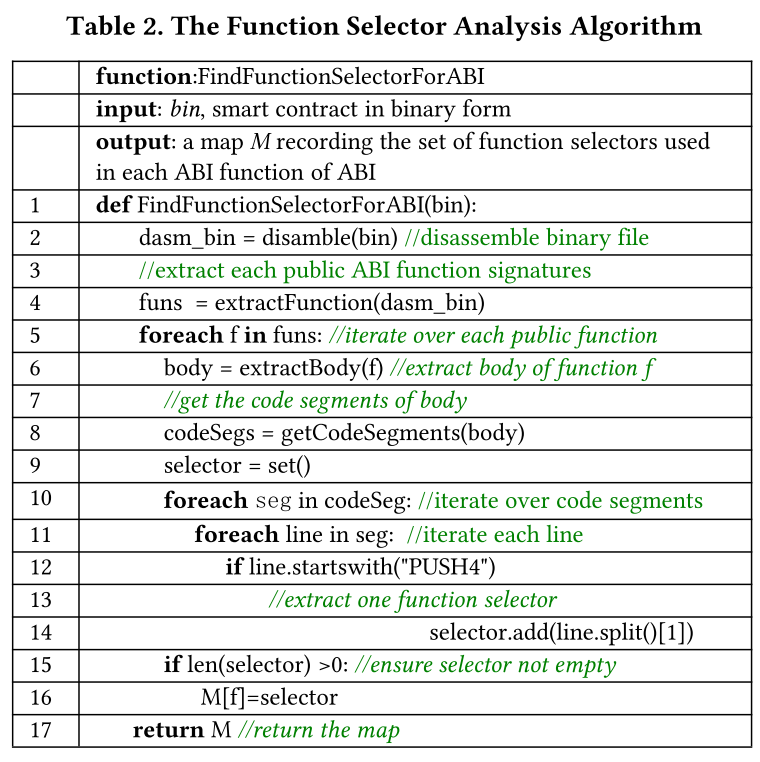

智能合约静态分析

首先基于每个智能合约导出的JSON格式ABI,提取ABI中声明的所有函数签名、参数描述和数据类型。目的是建立{函数选择器,所有合约地址}的映射。

流程如下:

后记

这篇文章还有很多实验的过程以及细节没有整理进来,感兴趣的读者可以去翻翻论文看一下。总的来说这篇文章讲了一个大概的框架,没有提到具体的技术实现,不过ContractFuzzer是开源的(在本文的开头)。

接下来打算看一下fuzzing具体是一个什么样的过程,输入生成函数是怎么样的,插桩又是什么东东。倒是想看一下ContractFuzzer是怎么实现的,但是他是用go写的,要看的话我还得先go一下。

好,这次的论文就读到这里,下期见~

【阿菜读论文】ContractFuzzer:fuzzing方法挖掘智能合约漏洞的更多相关文章

- (读论文)推荐系统之ctr预估-NFM模型解析

本系列的第六篇,一起读论文~ 本人才疏学浅,不足之处欢迎大家指出和交流. 今天要分享的是另一个Deep模型NFM(串行结构).NFM也是用FM+DNN来对问题建模的,相比于之前提到的Wide& ...

- 读论文系列:Deep transfer learning person re-identification

读论文系列:Deep transfer learning person re-identification arxiv 2016 by Mengyue Geng, Yaowei Wang, Tao X ...

- nodejs部署智能合约的方法-web3 0.20版本

参考:https://www.jianshu.com/p/7e541cd67be2 部署智能合约的方法有很多,比如使用truffle框架,使用remix-ide等,在这里的部署方法是使用nodejs一 ...

- 【阿菜用工具】利用 Web3.js 在 ganache 上部署以及调用智能合约

合约部署 要部署的合约 pragma solidity ^0.4.23; contract test { uint256 value; function setValue(uint256 _value ...

- 读论文Machine Learning for Improved Diagnosis and Prognosis in Healthcare

Deep Learning的基本思想 假设我们有一个系统S,它有n层(S1,…Sn),它的输入是I,输出是O,形象地表示为: I =>S1=>S2=>…..=>Sn => ...

- C++ 使用ifstream读取数据,多读最后一行问题解决方法

C++文件读取时有一个bug,就是使用eof()判断文件结尾并不准确,最后一行会重复读取一次,可采用以下方法避免重复读取: while (!inFile.eof()) { inFile >> ...

- Deep Learning 24:读论文“Batch-normalized Maxout Network in Network”——mnist错误率为0.24%

读本篇论文“Batch-normalized Maxout Network in Network”的原因在它的mnist错误率为0.24%,世界排名第4.并且代码是用matlab写的,本人还没装caf ...

- Deep Learning 18:DBM的学习及练习_读论文“Deep Boltzmann Machines”的笔记

前言 论文“Deep Boltzmann Machines”是Geoffrey Hinton和他的大牛学生Ruslan Salakhutdinov在论文“Reducing the Dimensiona ...

- Deep Learning 16:用自编码器对数据进行降维_读论文“Reducing the Dimensionality of Data with Neural Networks”的笔记

前言 论文“Reducing the Dimensionality of Data with Neural Networks”是深度学习鼻祖hinton于2006年发表于<SCIENCE > ...

随机推荐

- MIT6.828-LAB1 : PC启动

Lab1 1. 先熟悉PC的物理地址空间 这里其实有很多可以说的,不过先简单描述一下吧.从0x00000000到0x00100000这1mb的地址空间时机器处于16位的实模式.也就是说这个时候机器的汇 ...

- top命令信息详解

top详解 [root@localhost ~]# top top - 09:36:38 up 17:59, 3 users, load average: 0.00, 0.03, 0.00 Tasks ...

- AI框架中图层IR的分析

摘要:本文重点分析一下AI框架对IR有什么特殊的需求.业界有什么样的方案以及MindSpore的一些思考. 本文分享自华为云社区<MindSpore技术专栏 | AI框架中图层IR的分析> ...

- 升级openssl并重新编译Nginx

在漏洞扫描的时候出现"启用TLS1.0"的安全漏洞,描述为:不被视为 PCI 数据安全标准,推荐使用TLS1.2及以上版本: 我这边服务器使用的是CentOS7,默认自带的open ...

- sed 大括号 sed {} 的作用详解

今天看别人写的脚本的时候,看到了sed -r {} 我看网上对于这个的记录比较少,所以就写了这篇随笔. 先看一下效果 cat test.txt image: qqq/www/eee:TAG ...

- 前端笔记:Html页面常用元素

Html页面由基本几个元素(标签)组成 html.head.body.foot(很少使用). html是整个页面的父级元素,内部包括head.body.foot子类标签. head是页头,及页面的头部 ...

- Https:Java代码设置使用证书访问Https

设置证书进行访问或被访问操作 String keyStore = "keyStore的文件路径": String KEY_STORE_PWD = "1234"; ...

- XCTF Hello CTF

一.查壳 二.拖入ida x86静态分析 shift +F12找到字符串. 发现关键字please input your serial 点击进入 这是我们的主函数,F5反编译一下,看一下逻辑. 这里有 ...

- bugku Crypto 下半部分wp

1. 百度托马斯这个人居然还发明了一种轮转的加密法,发现原理是,他将很多行乱序的26个字母,插到一根柱子上,参考糖葫芦的样子,可以旋转每一行,设置自己要发送的明文后,向对方发送乱码的一列,对方只要将这 ...

- Leetcode No.121 Best Time to Buy and Sell Stock(c++实现)

1. 题目 1.1 英文题目 You are given an array prices where prices[i] is the price of a given stock on the it ...