CVE-2013-2566 SSL/TLS RC4 信息泄露漏洞 修复方案

详细描述

安全套接层(Secure Sockets Layer,SSL),一种安全协议,是网景公司(Netscape)在推出Web浏览器首版的同时提出的,目的是为网络通信提供安全及数据完整性。SSL在传输层对网络连接进行加密。传输层安全(Transport Layer Security),IETF对SSL协议标准化(RFC 2246)后的产物,与SSL 3.0差异很小。 SSL/TLS内使用的RC4算法存在单字节偏差安全漏洞,可允许远程攻击者通过分析统计使用的大量相同的明文会话,利用此漏洞恢复纯文本信息。

解决办法

建议:避免使用RC4算法

1、禁止apache服务器使用RC4加密算法

vi /etc/httpd/conf.d/ssl.conf

修改为如下配置

SSLCipherSuite HIGH:MEDIUM:!aNULL:!MD5:!RC4

重启apache服务

2、关于lighttpd加密算法

在配置文件lighttpd.conf中禁用RC4算法,例如:

ssl.cipher-list = "EECDH+AESGCM:EDH+AESGCM:ECDHE-RSA-AES128-GCM-SHA256:AES256+EECDH:AES256+EDH:ECDHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-SHA384:ECDHE-RSA-AES128-SHA256:ECDHE-RSA-AES256-SHA:ECDHE-RSA-AES128-SHA:DHE-RSA-AES256-SHA256:DHE-RSA-AES128-SHA256:DHE-RSA-AES256-SHA:DHE-RSA-AES128-SHA:ECDHE-RSA-DES-CBC3-SHA:EDH-RSA-DES-CBC3-SHA:AES256-GCM-SHA384:AES128-GCM-SHA256:AES256-SHA256:AES128-SHA256:AES256-SHA:AES128-SHA:DES-CBC3-SHA:HIGH:!aNULL:!eNULL:!EXPORT:!DES:!MD5:!PSK:!RC4"

重启lighttpd 服务。

3、Windows系统建议参考官网链接修复:

https://support.microsoft.com/en-us/help/2868725/microsoft-security-advisory-update-for-disabling-rc4

如何完全禁用 RC4:

笔记

在进行以下注册表更改以完全禁用 RC4 之前,您必须安装此安全更新 (2868725)。

此安全更新适用于本文中列出的 Windows 版本。但是,此注册表设置也可用于在较新版本的 Windows 中禁用 RC4。(比如windows 2012R2不需要下载补丁,可以直接在注册表禁用RC4)

无论对方支持的密码如何,都不想使用 RC4 的客户端和服务器可以通过设置以下注册表项来完全禁用 RC4 密码套件。以这种方式,任何与必须使用 RC4 的客户端或服务器通信的服务器或客户端都可以阻止连接发生。部署此设置的客户端将无法连接到需要 RC4 的站点,部署此设置的服务器将无法为必须使用 RC4 的客户端提供服务。

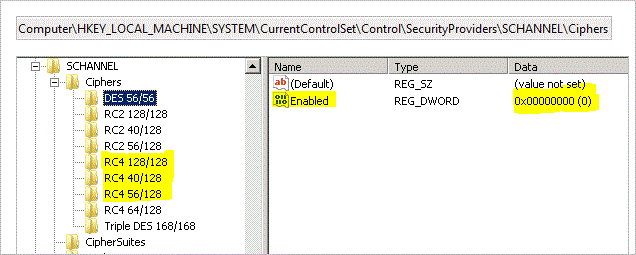

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 128/128]

"Enabled"=dword:00000000[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 40/128]

"Enabled"=dword:00000000[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 56/128]

"Enabled"=dword:00000000

============================================================================

打开注册表:win+R 键入 regedit

找到上面更改的相应位置

如果Ciphers目录下没有RC4 128/128、RC4 40/128、RC4 56/128

我们可以新建

Please create below RC4 folders in the registry path shown below. Set Enabled = 0.

============================================================================

其他应用程序如何阻止使用基于 RC4 的密码套件

默认情况下,所有应用程序都不会关闭 RC4。直接调用 SChannel 的应用程序将继续使用 RC4,除非它们选择加入安全选项。使用 SChannel 的应用程序可以通过将 SCH_USE_STRONG_CRYPTO 标志传递给 SCHANNEL_CRED 结构中的 SChannel 来阻止 RC4 密码套件进行连接。如果必须保持兼容性,使用 SChannel 的应用程序也可以实现不传递此标志的回退。

参考链接

https://support.microsoft.com/en-us/topic/microsoft-security-advisory-update-for-disabling-rc4-479fd6f0-c7b5-0671-975b-c45c3f2c0540

https://social.technet.microsoft.com/Forums/en-US/faad7dd2-19d5-4ba0-bd3a-fc724d234d7b/how-to-diable-rc4-is-windows-2012-r2?forum=winservergen

https://docs.microsoft.com/zh-CN/troubleshoot/windows-server/windows-security/restrict-cryptographic-algorithms-protocols-schannel

CVE-2013-2566 SSL/TLS RC4 信息泄露漏洞 修复方案的更多相关文章

- Nginx升级加固SSL/TLS协议信息泄露漏洞(CVE-2016-2183)

Nginx升级加固SSL/TLS协议信息泄露漏洞(CVE-2016-2183) 漏洞说明 // 基于Nginx的https网站被扫描出SSL/TLS协议信息泄露漏洞(CVE-2016-2183),该漏 ...

- Windows2008 r2“Web服务器HTTP头信息泄露”漏洞修复

一.漏洞名称 漏洞名称 漏洞摘要 修复建议 Web服务器HTTP头信息泄露 远程Web服务器通过HTTP头公开信息. 修改Web服务器的HTTP头以不公开有关底层Web服务器的详细信息. 说明:在ii ...

- WordPress Backdoor未授权访问漏洞和信息泄露漏洞

漏洞名称: WordPress Backdoor未授权访问漏洞和信息泄露漏洞 CNNVD编号: CNNVD-201312-497 发布时间: 2013-12-27 更新时间: 2013-12-27 危 ...

- Linux kernel 内存泄露本地信息泄露漏洞

漏洞名称: Linux kernel 内存泄露本地信息泄露漏洞 CNNVD编号: CNNVD-201311-467 发布时间: 2013-12-06 更新时间: 2013-12-06 危害等级: ...

- Linux Kernel ‘/net/socket.c’本地信息泄露漏洞

漏洞名称: Linux Kernel ‘/net/socket.c’本地信息泄露漏洞 CNNVD编号: CNNVD-201312-037 发布时间: 2013-12-04 更新时间: 2013-12- ...

- Linux Kernel ‘mp_get_count()’函数本地信息泄露漏洞

漏洞名称: Linux Kernel ‘mp_get_count()’函数本地信息泄露漏洞 CNNVD编号: CNNVD-201311-054 发布时间: 2013-11-06 更新时间: 2013- ...

- Linux Kernel ‘/bcm/Bcmchar.c’本地信息泄露漏洞

漏洞名称: Linux Kernel ‘/bcm/Bcmchar.c’本地信息泄露漏洞 CNNVD编号: CNNVD-201311-053 发布时间: 2013-11-06 更新时间: 2013-11 ...

- PuTTY 信息泄露漏洞

漏洞名称: PuTTY 信息泄露漏洞 CNNVD编号: CNNVD-201308-380 发布时间: 2013-08-27 更新时间: 2013-08-27 危害等级: 低危 漏洞类型: 信息泄露 ...

- Linux kernel ‘key_notify_policy_flush’函数信息泄露漏洞

漏洞名称: Linux kernel ‘key_notify_policy_flush’函数信息泄露漏洞 CNNVD编号: CNNVD-201307-072 发布时间: 2013-07-05 更新时间 ...

- Linux kernel ‘net/key/af_key.c’信息泄露漏洞

漏洞名称: Linux kernel ‘net/key/af_key.c’信息泄露漏洞 CNNVD编号: CNNVD-201307-071 发布时间: 2013-07-05 更新时间: 2013-07 ...

随机推荐

- 【LeetCode链表#9】图解:两两交换链表节点

两两交换链表中的节点 力扣题目链接(opens new window) 给定一个链表,两两交换其中相邻的节点,并返回交换后的链表. 你不能只是单纯的改变节点内部的值,而是需要实际的进行节点交换. 思路 ...

- C++Day12 虚拟继承内存布局测试

测试一.虚继承与继承的区别 1.1 单个继承,不带虚函数 1>class B size(8): 1> +--- 1> 0 | +--- (base class A) 1> 0 ...

- 为什么 Go 不支持 []T 转换为 []interface

在 Go 中,如果 interface{} 作为函数参数的话,是可以传任意参数的,然后通过类型断言来转换. 举个例子: package main import "fmt" func ...

- 在Spring Boot中整合Katharsis,来快速开发JSON API的Web应用

1 简介 我们进行Web API开发的时候,经常会使用Json格式的消息体,而Json格式非常灵活,不同的人会有不同的设计风格和实现,而JSON API提供了一套标准.但它并不提供直接实现. Kath ...

- 11月30日内容总结——前端简介、http协议概念、html协议概念及基础知识和部分标签的讲解

目录 一.前端与后端的概念 什么是前端开发? 什么是后端? 学习前端的目的 前端三剑客 二.前端前戏 三.HTTP协议 1.四大特性 2.报文格式 3.响应状态码 四.HTML概览 1.HTML简介 ...

- MySQL-SQL语句查询关键字

1.SQL语句查询关键字 1.select:指定需要查找的字段信息,eg:select *,select name.同时select也支持对字段做处理,eg:select char_length(na ...

- http八股 跨域的本质 请求行 请求头 请求体 xss

1小八股 介绍 http 请求分为三个部分,请求行,请求头,请求体 还有状态码的含义 https://juejin.cn/post/7096317903200321544 2tips Content- ...

- evil 控制窗口大小,比快捷键方便

下面是vim原本的支持的键 可以用于 emacs evil ,evil 用这个比用快捷键还方面些 1.纵向调整 :res[ize] num 指定当前窗口为num列num行 :res[ize] +num ...

- SpringBoot+mybatis的驼峰命名转换不生效

使用SpringBoote+mybatis在mybatis-config.xml的配置文件内配置的驼峰命名不生效 然后我就将mybatis的配置写在application.yml内,然后就生效了 用注 ...

- Nginx03 虚拟主机

1 虚拟主机 虚拟主机使用特殊的软硬件技术,把一台运行在因特网上的服务器主机分成一台台"虚拟"的主机,每一台虚拟主机都具有独立的域名,具有完整的Internet服务器(WWW.FT ...