linux中firewall与iptables防火墙服务

firewall-cmd --state 查看火墙的状态

firewall-cmd --get-active-zones 目前所处的域

firewall-cmd --get-default-zone 查看默认的域

firewall-cmd --get-zones 查看所有的域

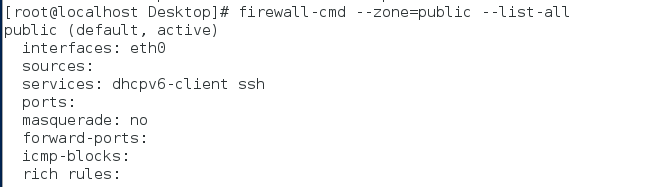

fiewall-cmd --zone=public ---list-all 查看pubic这个域里的具体信息

firewall-cmd --get-services 查看可以添加的服务

firewall-cmd --list-all-zones 查看所有域的具体信息

实验ji

firewall-cmd --set-default-zone=public 设置默认域为punblic

firewall-cmd --add-source=172.25.254.203 -zone=trusted 此时对于172.25.254.203域为trusted就是完全信任

firewall-cmd --remove-source=172.25.254.203 --zone=trusted 移除这个设置

首先创建个新的网卡,配置成不同网段的ip新的接口eth1

firewall-cmd --remve-interface-eth1 --zone=public 移除新的网卡的默认的public域

firewall-cmd --add-intreface=eth1 --zone=trusted 把eth1的域设置为trusted

firewall-cmd --get-active-zones 查看目前所处的域,会发现有两个

/lib/firewalld 系统所有的设置

firewall-cmd --add-service=http

也可以

vim /etc/firewalld/zones/public.xml 设置

而xml又取决于当前域的设置

无论以那种方式修改都需要重载。

firewall-cmd --reload 完成当前任务后重载

firewall-cmd --complete-reload 终止当前任务并重载

-----------------------

三表五链

firewall-cmd --direct --remove-rule ipv4 filter INPUT 2 -s 172.25.254.204 -p tcp --dport 22 -j ACCEPT

firewall-cmd --direct --add-rule ipv4 filter INPUT 2 ! -s 172.25.254.204 -p tcp --deport 22 -j ACCEPT

firewall-cmd --add-masquerade

firewall-cmd --list-all

firewall-cmd --add-masquerade

firewall-cmd --add-rich-rule="rule family=ipv4 source address=172.25.254.103 masquerade

vim /etc/sysctl.conf

net.ipv4.ip_forward=1

客户端

设置ip为192.168.0.3,网关为192.168.0.103

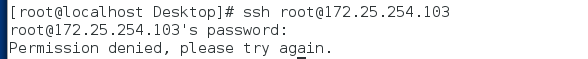

在客户端通过ssh连接172.25.254.3,查看登陆172.25.254.3的用户为172.25.254.103

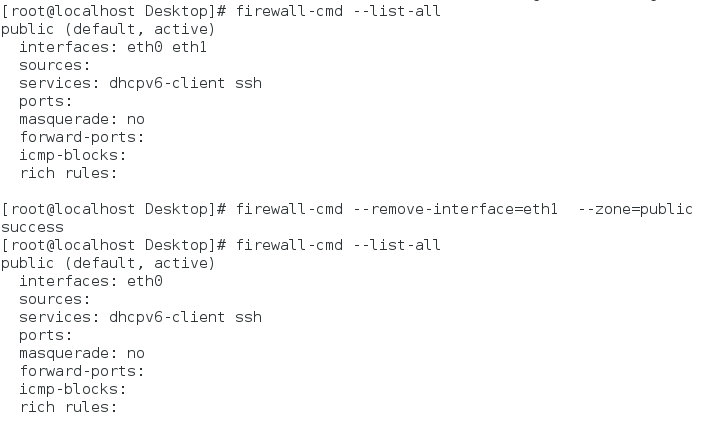

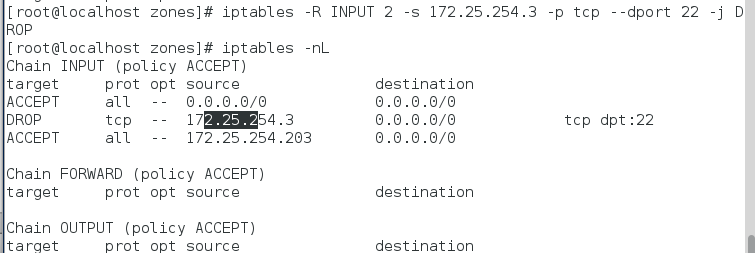

firewall-cmd --add-icmp=block=echo-request timeout=10

-----------------

iptables

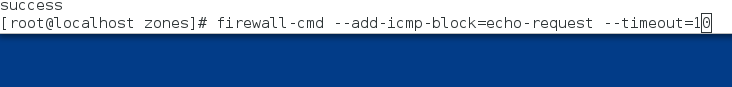

iptables -nL 显示策略

iptables -F 清除策略

iptables -A INPUT -i lo -j ACCEPT

iptables -A INPUT -i lo -j ACCEPT

iptables -A INPUT -s 172.25.254.250 -j ACCEPT ##添加

iptables -I INPUT 2 -s 172.25.254.250 -p tcp --dport 22 -j ACCEPT ##插入

iptables -R INPUT 2 -s 172.25.254.250 -p tcp --dport 22 -j DROP ##修改

iptables -D INPUT 2 ##删除

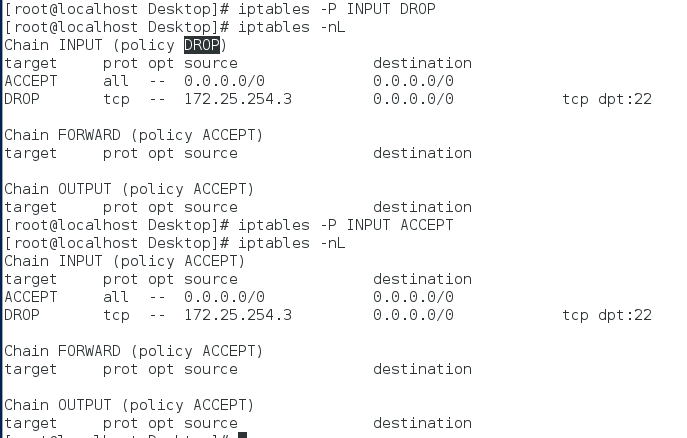

iptables -P INPUT DROP ##修改默认策略

iptables -P INPUT DROP

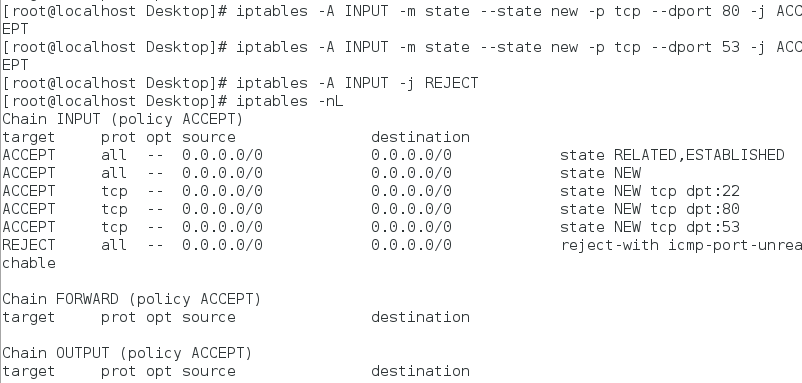

iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT ##访问过的,正在访问的可以访问

iptables -A INPUT -i lo -m state --state NEW -j ACCEPT ##接受访问本地回环网络

iptables -A INPUT -p tcp -m state --state NEW -m tcp --dport 22 -j ACCEPT ##接受访问22端口

iptables -A INPUT -p tcp -m state --state NEW -m tcp --dport 80 -j ACCEPT ##接受访问80端口

iptables -A INPUT -p tcp -m state --state NEW -m tcp --dport 53 -j ACCEPT ##接受访问53端口

iptables -A INPUT -j REJECT ##拒绝其他访问

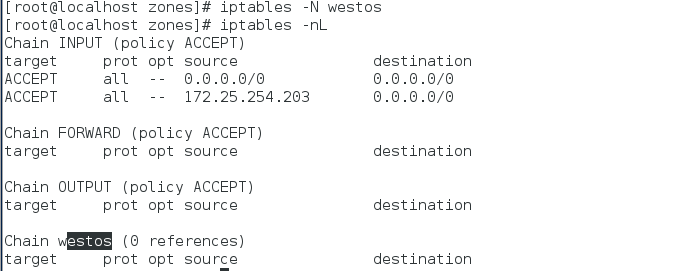

创建新的链

iptables -N westos

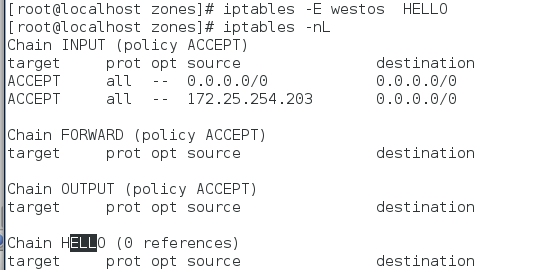

更改链名

iptables -E westos HELLO

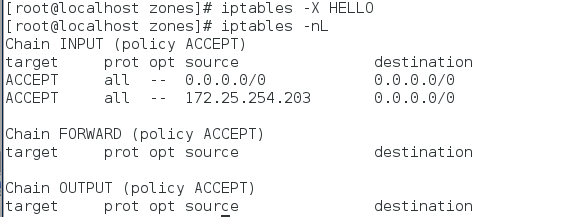

删除链

iptables -X HELLO

linux中firewall与iptables防火墙服务的更多相关文章

- 如何查看 Linux 中所有正在运行的服务

有许多方法和工具可以查看 Linux 中所有正在运行的服务.大多数管理员会在 System V(SysV)初始化系统中使用 service service-name status 或 /etc/ini ...

- Linux中的堡垒--iptables

iptables的构成(四表五链) 表 filter:过滤数据包 nat :转换数据包的源或目标地址 mangle:用来mangle包,改变包的 ...

- CentOS7 firewall与iptables防火墙的使用与开放端口

如何关闭firewall并开启iptables防火墙 如何使用firewall防火墙 如何关闭firewall并开启iptables防火墙 1.停止firewall systemctl stop fi ...

- Linux 中的定时处理 cron服务

cron服务 在LINUX中,周期执行的任务一般由cron这个守护进程来处理 当安装完操作系统后默认会安装此服务工具并且会自动启动crond,该进程会每分钟定期检查是否有要执行的任务,若有则执行. c ...

- Linux 7 关闭、禁用防火墙服务

1 查看防火墙状态 [root@lvxinghao ~]# systemctl status firewalld 2 查看开机是否启动防火墙服务 [root@lvxinghao ~]# systemc ...

- linux中的内核级防火墙(SELINUX)

SElinux是基于内核开发出来的一种安全机制,被称之为内核级加强型防火墙,有力的提升了系统的安全性. SElinux的作用分为两方面:1.在服务上面加上标签: 2.在功能上面限制功能 在linux系 ...

- 【Linux】Centos6的iptables防火墙设置

1,查看防火墙状态 # service iptables status //或 # /etc/init.d/iptables status 2,防火墙的启动.重启,关闭 # service iptab ...

- linux中添加开机自启服务的方法

往文件/etc/rc.d/rc.local中追加内容即可,如: /mongodb/start_mongoDB.sh

- Linux中的防火墙(Netfilter、Iptables、Firewalld)

目录 Netfilter Iptables iptables做本地端口转发 Firewalld Netfilter Netfilter是Linux 2.4内核引入的全新的包过滤引擎,位于Linux内核 ...

随机推荐

- findall 、 search的使用

- Webview离线功能(优先cache缓存+cache缓存管理)

在做Webview显示服务器的html功能时 需要加入离线功能. 开始思路很狭隘,以为一定应该是从服务器得到的html文件,下载到本地后加载~ 但是这样不能离线查看图片,因为图片数据并不再html中, ...

- spring----AOP注解以及spring的JDBC和事务

技术分析之:Spring框架的AOP技术(注解方式) 1. 步骤一:创建JavaWEB项目,引入具体的开发的jar包 * 先引入Spring框架开发的基本开发包 * 再引入Spring框架的AOP的开 ...

- JDBC MySQL 实例之 用户管理系统

1 Java 和 MySQL 怎么建立连接 2 通过Java怎么对数据库进行操作 package day01; import java.sql.Connection; import java.sql. ...

- Matlab 摄像机标定+畸变校正

博客转载自:http://blog.csdn.net/Loser__Wang/article/details/51811347 本文目的在于记录如何使用MATLAB做摄像机标定,并通过opencv进行 ...

- 使用java以及jdbc不使用第三方库执行sql文件脚本

使用java以及jdbc不使用第三方库执行sql文件脚本 2017年02月15日 15:51:45 阅读数:660 使用java执行sql脚本的方法 解析sql脚本,删除不必要的注释和空行 将语句按分 ...

- plsql developer 常用配置

执行语句时间太长,关闭 plsql developer 重启 F8 执行SQL 1 设置默认执行鼠标所在sql tools->preferences->sql window->win ...

- LVM扩展学习日志

lvm是逻辑卷管理的简称,它将一个或多个物理硬盘分区(PV)组成一个逻辑硬盘(VG)来使用, 然后从这个VG中划分出逻辑分区(LV), 以上概念是我理解的东西,可能和书上的不一样. 以下所有命令都是 ...

- (数组)字符串的回文构词法( anagrams)

题目:https://www.nowcoder.com/practice/e84e273b31e74427b2a977cbfe60eaf4?tpId=46&tqId=29130&tPa ...

- 处理器适配器(handlerAdapter)执行源码分析(涉及到适配器模式)(九)

适配器:实现很多接口统一管理. DispatcherServlet 组建的默认配置 HttpRequestHandlerAdapter,SimpleControllerHandlerAdapter,A ...