hibernate规避SQL注入实例

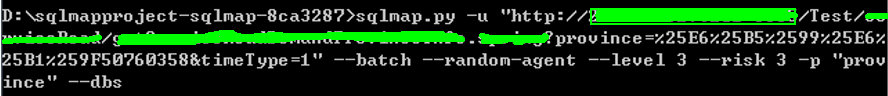

项目被检测出SQL注入,注入url如:http://127.0.0.1:8080/Test/wlf/getServiceInfo.html?province=%25E6%25B5%2599%25E6%25B1%259F50760358&timeType=1

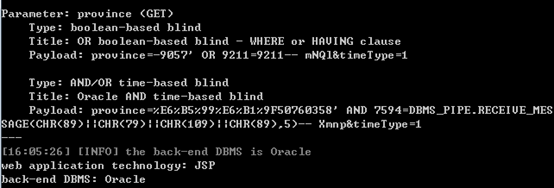

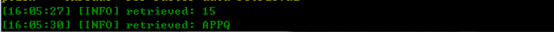

利用常用SQL注入工具可获取数据库详细情况如下所示:

sqlmap命令:

注入漏洞信息:

针对SQL注入漏洞,一般的应对方式是在服务器端加强HTTP请求字符过滤,防范注入攻击,但这里是用hibernate作为ORM操作数据库,更为彻底的方式是参数的处理。先看原来的查询操作:

public List<ProvinceListVO> getServiceInfo(String province,String timeType) {

List<ProvinceListVO> listVO = new ArrayList<ProvinceListVO>();

StringBuffer sb =new StringBuffer();

sb.append("select * from v_wlf_info t where t.province='")

.append(province).append("' and time_type='").append(timeType).append("'")

.append(" and t.total>0");

try {

listVO = this.queryByJdbcForBean2(sb.toString(), ProvinceListVO.class);

} catch (Exception e) {

e.printStackTrace();

}

return listVO;

}

问题就出在标红那一行,明明是两个参数,非得搞成字符串,让人家有机可乘。修改后的代码:

public List<ProvinceListVO> getServiceInfo(String province,String timeType) {

List<ProvinceListVO> listVO = new ArrayList<ProvinceListVO>();

StringBuffer sb =new StringBuffer();

sb.append("select * from v_wlf_info t where t.province=? and t.time_type=?")

// .append(province).append("' and time_type='").append(timeType).append("'")

.append(" and t.total>0");

try {

listVO = this.queryByJdbcForBean2(sb.toString(), ProvinceListVO.class, province, timeType);

} catch (Exception e) {

e.printStackTrace();

}

return listVO;

}

我们看下queryByJdbcForBean2干了啥:

public <T> List<T> queryByJdbcForBean2(String sql,Class c,final Object... values){

List<T> list= new ArrayList<T>();

Session session = null;

try {

session = this.getSession();

Query query = this.getSession().createSQLQuery(sql);

if (values != null) {

for (int i = 0; i < values.length; i++) {

query.setParameter(i, values[i]);

}

}

List<Object> rlist = query.setResultTransformer(Transformers.ALIAS_TO_ENTITY_MAP).list();

for (Object object : rlist) {

Map map = (Map) object;

T t = (T) Map2BeanUtils.map2Bean(map, c, Map2BeanUtils.DB_COLUMN_TYPE);

list.add(t);

}

} catch (DataAccessResourceFailureException e) {

e.printStackTrace();

} catch (HibernateException e) {

e.printStackTrace();

} catch (IllegalStateException e) {

e.printStackTrace();

}finally{

if(session != null)

this.releaseSession(session);

}

return list;

}

上面使用的是利用setParameter方法来防止在参数上做手脚。

hibernate规避SQL注入实例的更多相关文章

- sql注入实例分析

什么是SQL注入攻击?引用百度百科的解释: sql注入_百度百科: 所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令.具 ...

- web安全之sql注入实例(5.0之前的)

web安全之sql(5.0之前)注入实例 5.0之前的数据库没有information库. 所以这里需要运用的是load_file()函数来获取信息. 1.判断是否有sql注入,用and 1=1 和 ...

- Hibernate防止SQL注入

如果在查询字段中输入单引号"'",则会报错,这是因为输入的单引号和其他的sql组合在一起编程了一个新的sql,实际上这就是SQL注入漏洞,后来我在前台和后台都对输入的字符进行了判断 ...

- 使用Hibernate防止SQL注入的方法

之前写代码,往后台传入一个组织好的String类型的Hql或者Sql语句,去执行. 这样其实是很蠢的一种做法!!!! 举个栗子~~ 我们模仿一下用户登录的场景: 常见的做法是将前台获取到的用户名和密码 ...

- sql注入实例详解(二)

前言 这篇文章就是一个最基本的SQl手工注入的过程了.基本上在sqlilabs上面的实验,如果知道了其中的全部知识点,都可以通过以下的步骤进行脱裤.下面的这个步骤也是其他的脱裤手段的基础.如果想要精通 ...

- 后台SQL注入实例

简要描述: 汉庭连锁酒店后台SQL注入,可绕过登陆限制进入后台,可脱库. 详细说明: 问题发生在这个站点.http://miaosha.htinns.com/ 标题内没有写具体信息.因为怕发布后被人入 ...

- hibernate防止sql注入对参数赋值传参数的例子

来源于:https://my.oschina.net/u/1754093/blog/707083 1.按参数名称绑定 在HQL语句中定义命名参数要用":"开头,形式如下: Quer ...

- PDO预处理语句规避SQL注入攻击

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令.在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存 ...

- Hibernate使用中防止SQL注入的几种方案

Hibernate使用中防止SQL注入的几种方案 Hibernate是一个开放源代码的对象关系映射框架,它对JDBC进行了非常轻量级的对象封装,使得Java程序员可以随心所欲的使用对象编程思维来操纵数 ...

随机推荐

- windows下配置cuda9.0和pytorch

今天看了看pytorch官网竟然支持windows了,赶紧搞一个. 下载cuda 9.0 https://developer.nvidia.com/cuda-downloads 下载anaconda ...

- 继承AbstractRoutingDataSource再通过AOP实现动态数据源切换

package com.zdd.data.aspect; import java.util.ArrayList; import java.util.HashMap; import java.util. ...

- Anaconda Install

Linux 安装 首先下载Anaconda Linux安装包,然后打开终端输入: bash ~/Downloads/Anaconda3-2.4.0-Linux-x86_64.sh 注意:如果你接受默认 ...

- day5-import机制详述

一.概述 但凡稍微复杂一些的python程序,都不可避免地需要import一些内置模块或外部模块,当然也有可能import进来一个package,java语言中也经常见到各种import打头,可见其用 ...

- 控制语句2:循环:for 与 while

循环是所有编程语言的必备利器,用于重复的动作等等. python中的循环有何特殊性:for 与 while 都有自己的else分支. 要学会刹车: 1.条件的控制次数 2.break 与 contin ...

- mysql主从复制跳过错误

mysql主从复制,经常会遇到错误而导致slave端复制中断,这个时候一般就需要人工干预,跳过错误才能继续 跳过错误有两种方式: 1.跳过指定数量的事务: mysql>slave stop; m ...

- 【css】CSS3 Media Queries 详解【转】

说起CSS3的新特性,就不得不提到 Media Queries .最近 Max Design 更新的一个泛读列表里,赫然就有关于 Media Queries 的文章.同时位列其中的也有前天我刚刚翻译的 ...

- icmp隧道手工操作

ICMP协议被用于检测网络连通状态的协议,通常情况下,防火墙会默认放过该协议. 渗透测试中经常出现一种情况是,我们通过某一种方式取得了一台主机的权限,得到了一些文件,比如域hash,密码文件之类的东西 ...

- wma wmv asf格式分析

原文链接:http://blog.csdn.net/werocpp/article/details/5594067 原文链接:http://blog.chinaunix.net/uid-2075819 ...

- encodeURI()和encodeURIcomponent()的共同点和不同点

共同点: 1.encodeURI和encodeURIcomponent都是Global对象, Global对象在某种意义上是违一个终极的兜底对象,换句话说,不属于任何其他对象的属性和方法,最终都是她的 ...