SQL注入实验

看到他们黑站感觉很有意思的样子,于是我也玩了一下午,虽然都是些狠狠狠简单的东西,不过还是记录下来啦。

虽然和我现在做的没啥关系,不过,,,挺好

浏览器的“工具”——“internet选项”——“高级”——“显示友好http错误信息”(里的勾给去掉哦)注明:就是显示页面出错的信息。

2通过在搜索框中输入inurl:asp?id= (筛选出url中带有asp?id= 字段的所有结果),然后慢慢试。

3、找到一个能注入的点。

具体的操作过程是: 在id=N(N为任意一个数字)。在后面添加 1=1 与 1=2

与

当添加 and1=1时候 一切正常

当添加 and 1=2 时候出现问题:报错

当在后面添加 and 1=1 和1=2 的时候,若有一个报错,则说明该站点有注入点。,如果在后面添加 and 1=1 和1=2 的时候,如果两个都正常或者都不正常。这个不知道。

4 判断数据库类型:

在这个链接的最后加上一个; (分号)返回不正常的时候,说明是access类型的。反之,则是mssiql类型的。

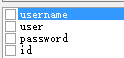

5猜表名

一般都是在id=N后面加上 exists (select * from 你要猜测的表段)

一般猜测的字段为:users ,user 。password。admin等

如果猜测成功有这个字段则不会报错而是到和刚才差不多的界面。

6然后再猜字段:

之前 exists(select * from users)中的*就是字段,所以这次就应该固定users 然后继续猜测 * 到底是什么。,然后就开始猜、

这里我尝试的是id 然后成功 了。返回到之前的页面,并没有报错~

然后说明这个是正确的。

补充:常用的表名:admin user news manage a_admin x_admin m_admin adminuser admin_user article_admin administrator manager member memberlist users Manage_User user_info admin_userinfo login new用户会员

常用的列名:username password id adminusername admin_username adminname admin_name admin adminuser admin_user user_name user_admin administrator administrators adminpassword admin_pwd adminpass userpass user_pass admin_passwod 用户 用户名 密码 帐号

7然后猜测上面的长度:

在网址最后输入:order by N(N代表自然数可以做任何的改变)

最后测出来字符长度为13 (20%是空格编码)

8、然后用语句union查询

方法:union select 1,2,3,4,5,6.....from admin 然后数字到 之前猜测长度的数字。

然后网站崩溃了?!

然后重新找了个网站试一试。

前面的步骤省略了。从第八个开始。:

根据第七个猜测出的 长度为13

然后重新输入:

D就是在后面添加上: union select 1,2,3,4……9 from admin

(这里 是from admin 说明是猜测的是表段admin中的字段以及长度还有具体内容?)

然后回车

报错啦。然后出现数字的地方,有2,4,5,7 还有3

这些在网页中出现数字就是对应的admin中通过6猜测字段猜测出来的。通过啊D,测试出的字段有:

这四个,对应了上面24573 这几个数字,有一一映射的关系,然后就是将url中的数字(网页中出现的数字),一一换成admin的字段:

将数字2换成username

然后在网页中:

已经暴露了username:huqiang1268 然后继续尝试“

最后只找到了id,username 和 password 然后全部在网页中暴露出来了。

不过密码还是经过加密处理了。具体怎么判断密码我也不清楚,不过我菜是md5

然后到网上找翻译:然后,,,,妈的要钱

然后就 - - 没有进行下去了。

不过大致方法就是这样子的。

SQL注入实验的更多相关文章

- 搭建sql注入实验环境(基于windows)

搭建服务器环境 1.下载xampp包 地址:http://www.apachefriends.org/zh_cn/xampp.html 很多人觉得安装服务器是件不容易的事,特别是要想添加MySql, ...

- 20169205 2016-2017-2 实验四 SQL注入实验

20169205 2016-2017-2 实验四 SQL注入实验 实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框. ...

- 20169219 SEED SQL注入实验

实验环境SEED Ubuntu镜像 环境配置 实验需要三样东西,Firefox.apache.phpBB2(镜像中已有): 1.运行Apache Server:只需运行命令sudo service a ...

- 20169219 SQL注入实验报告

实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框.输入域名框或页面请求框中,最终欺骗服务器执行恶意的SQL命令. 在 ...

- SQL注入实验,PHP连接数据库,Mysql查看binlog,PreparedStatement,mysqli, PDO

看到有人说了判断能否sql注入的方法: 简单的在参数后边加一个单引号,就可以快速判断是否可以进行SQL注入,这个百试百灵,如果有漏洞的话,一般会报错. 下面内容参考了这两篇文章 http://blog ...

- 第一次MySQL的SQL注入实验

测试平台:https://www.mozhe.cn/news/detail/324 上完SQL注入的第一节课过来对着笔记一步一步来做.. 1.首页面上没有id=XXX的东西,看见“平台维护通知”,点开 ...

- Collabtive 系统 SQL 注入实验(补充)

SQL Injection:就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令. 具体来说,它是利用现有应用程序,将(恶意)的SQL命令注 ...

- 类型SQL注入实验 Part1

准备为PHPstudy环境 <?php $id = $_GET['t']; $conn = mysql_connect("127.0.0.1","root" ...

- 《Web安全攻防渗透测试实战指南》 各类型 SQL注入 实验过程整理

Union注入 https://www.jianshu.com/p/8a11bf55aaee Boolean注入 https://www.jianshu.com/p/e4086f59812d 报错注入 ...

随机推荐

- Java 对象初始化生命周期

class Man { String name; int age = 20; public static int sex = 1; Man(String name, int age) { //supe ...

- 配置SpringBoot-从日志系统配置说起

大小系统都需要打日志. 系统在不同环境下对日志的配置要求是不一样的 比如 开发本地: 直接输出到控制台 生产环境: 输出到文件或者额外的日志收集系统, 比如 graylog. (本文不探讨具体日志系统 ...

- HDU 1556 Color the ball (树状数组 区间更新+单点查询)

题目链接 Problem Description N个气球排成一排,从左到右依次编号为1,2,3....N.每次给定2个整数a b(a <= b),lele便为骑上他的"小飞鸽&quo ...

- HDU 1686 Oulipo (KMP 可重叠)

题目链接 Problem Description The French author Georges Perec (1936–1982) once wrote a book, La dispariti ...

- node的导入导出

node的每一个文件,都是一个域,那么里面所有的变量都不允许被外界引用,除非导出.要使用外界的变量,也必须使用导入的方式来导入.import 文件路径. css可以直接使用import +文件路径导入 ...

- sklearn_k邻近分类

# K邻近分类#--------------------------------# coding:utf-8 import pandas as pd from sklearn.neighbors im ...

- iOS 里const在修饰对象时候的用法

玩iOS的小伙伴对const应该很不陌生, 在声明全局常量的时候很多时候都会用到, 但是有时候修饰对象很迷惑下面是个人总结, 下面的地址都是模拟的 1. const NSString *str1 = ...

- pyquery学习笔记

很早就听说了pyquery的强大.写了个简单的测试程序实验下. 思路是找个动态网页,先用PhantomJS加载,然后用PYQUERY解析. 1.随便找了个带表格的股票网页,里面有大量的股票数据,测试的 ...

- centos7联网

一般centos安装(在虚拟机上安装)完成后需要自己配置服务,下面我就讲下如何配置 配置联网步骤 首先,打开虚拟机的两个服务,右击我的电脑-->管理--->找到服务-->右击启动 两 ...

- Oracle 函数 “申请通过后,将该表中循环遍历到的所有内容插到另一个表中”

create or replace function mcode_apply_insert_material(p_mca_no VARCHAR2, p_action VARCHAR2, p_wf_no ...