使用ELK进行日志分析

0x01 前言:

前段时间做应急,总是需要溯源分析,痛点是数据量比较大,想要短时间能分析出来。再者就是之前在调查某酒店事件的时候特别羡慕某产商有各种分析溯源工具。反思过后,终于在没有那么忙的时候开始搭建平台,开始采坑

0x02 ELK搭建:

wget https://artifacts.elastic.co/downloads/elasticsearch/elasticsearch-6.4.2.rpm

wget https://artifacts.elastic.co/downloads/kibana/kibana-6.4.2-x86_64.rpm

wget https://artifacts.elastic.co/downloads/logstash/logstash-6.4.2.rpm

wget http://download.redis.io/releases/redis-5.0.0.tar.gz

我安装的是一个精简版的centos7,所以需要安装Java环境

rpm -qa | grep java*

yum install java-1.8.0-openjdk* -y

#如果存在java,需要删除掉

rpm -e --nodeps 后面跟系统自带的jdk名

http://download.oracle.com/otn-pub/java/jdk/8u191-b12/2787e4a523244c269598db4e85c51e0c/jdk-8u191-linux-x64.tar.gz

rpm -ivh kibana-6.4.2-x86_64.rpm

rpm -ivh logstash-6.4.2.rpm

rpm -ivh elasticsearch-6.4.2.rpm

yum install gcc-c++

https://nginx.org/download/nginx-1.13.12.tar.gz

tar -zxvf nginx-1.13.12.tar.gz

cd nginx-1.13.12

./configure

make& make install

cd /usr/local/nginx/sbin/

./nginx

./nginx -s stop

./nginx -s quit

./nginx -s reload

修改配置文件

vim /etc/logstash/logstash.yml

vim /etc/elasticsearch/elasticsearch.yml

vim /etc/kibana/kibana.yml

启动服务

systemctl start logstash.service

systemctl start elasticsearch.service

systemctl start kibana.service

利用redis作为输入源:

wget http://download.redis.io/releases/redis-5.0.0.tar.gz

tar zxvf redis-5.0.0.tar.gz

cd redis-5.0.0

make && make install

修改redis.conf。

bind 0.0.0.0

protected-mode no

daemonize yes

maxclients 1000000

启动redis

mv redis.conf /etc/

redis-server /etc/redis.conf

汉化:

https://github.com/anbai-inc/Kibana_Hanization/

python main.py /usr/share/kibana

chrome插件:

https://chrome.google.com/webstore/search/elasticsearch

使用ELK进行日志分析的更多相关文章

- [原创]ubuntu14.04部署ELK+redis日志分析系统

ubuntu14.04部署ELK+redis日志分析系统 [环境] host1:172.17.0.4 搭建ELK+redis服务 host2:172.17.0.3 搭建logstash+nginx服务 ...

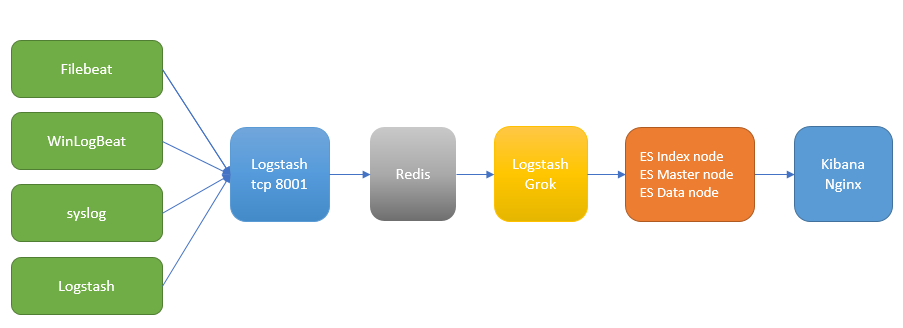

- ELK + Filebeat 日志分析系统

ELK + Filebeat 日志分析系统 架构图 环境 OS:CentOS 7.4 Filebeat: 6.3.2 Logstash: 6.3.2 Elasticsearch 6.3.2 Kiban ...

- asp.net core结合NLog搭建ELK实时日志分析平台

0.整体架构 整体架构目录:ASP.NET Core分布式项目实战-目录 一.介绍ELK 1.说明(此篇ELK采用rpm的方式安装在服务器上)-牛刀小试 承接上一篇文章的内容准备部署ELK来展示asp ...

- 手把手教你搭建 ELK 实时日志分析平台

本篇文章主要是手把手教你搭建 ELK 实时日志分析平台,那么,ELK 到底是什么呢? ELK 是三个开源项目的首字母缩写,这三个项目分别是:Elasticsearch.Logstash 和 Kiban ...

- ELK实时日志分析平台环境部署

为什么要用到ELK一般我们需要进行日志分析场景是:直接在日志文件中 grep.awk 就可以获得自己想要的信息.但在规模较大的场景中,此方法效率低下,面临问题包括日志量太大如何归档.文本搜索太慢怎么办 ...

- Centos7下ELK+Redis日志分析平台的集群环境部署记录

之前的文档介绍了ELK架构的基础知识,日志集中分析系统的实施方案:- ELK+Redis- ELK+Filebeat - ELK+Filebeat+Redis- ELK+Filebeat+Kafka+ ...

- ELK实时日志分析平台环境部署--完整记录

在日常运维工作中,对于系统和业务日志的处理尤为重要.今天,在这里分享一下自己部署的ELK(+Redis)-开源实时日志分析平台的记录过程(仅依据本人的实际操作为例说明,如有误述,敬请指出)~ ==== ...

- ELK实时日志分析平台环境部署--完整记录(转)

在日常运维工作中,对于系统和业务日志的处理尤为重要.今天,在这里分享一下自己部署的ELK(+Redis)-开源实时日志分析平台的记录过程(仅依据本人的实际操作为例说明,如有误述,敬请指出)~ ==== ...

- elk实时日志分析平台部署搭建详细实现过程

原文:http://blog.csdn.net/mchdba/article/details/52132663 1.ELK平台介绍 在搜索ELK资料的时候,发现这篇文章比较好,于是摘抄一小段:以下内容 ...

- Dubbo学习系列之十六(ELK海量日志分析框架)

外卖公司如何匹配骑手和订单?淘宝如何进行商品推荐?或者读者兴趣匹配?还有海量数据存储搜索.实时日志分析.应用程序监控等场景,Elasticsearch或许可以提供一些思路,作为业界最具影响力的海量搜索 ...

随机推荐

- dyld: Library not loaded: /usr/local/opt/readline/lib/libreadline.7.dylib

dyld: Library not loaded: /usr/local/opt/readline/lib/libreadline.7.dylib Table of Contents 1. 启动时报错 ...

- np.where()

numpy.where (condition[, x, y]) numpy.where()两种用法 1. np.where(condition, x, y) 满足条件(condition),输出x,不 ...

- Linux Openssh源码升级

telnet服务 yum install -y telnet-server xinetd systemctl start xinetd systemctl start telnet.socket #监 ...

- 安装xampp扩展你要注意这些

Windows下安装PHP扩展是一件很麻烦的事情,看一个xampp扩展的附件名一般都是这样的命名规则,如:xampp_http-5.3-nts-svn20091125-vc9-x86.zip 你要了解 ...

- Pythoncookbook(数据结构与算法)在字典中将键映射到多个值上的方法

Python cookbook(数据结构与算法)在字典中将键映射到多个值上的方法 本文实例讲述了Python在字典中将键映射到多个值上的方法.分享给大家供大家参考,具体如下: 问题:一个能将键(key ...

- python在shell中环境变量使用

1.用Python Shell设置或获取环境变量的方法: 设置系统环境变量 os.environ['环境变量名称']='环境变量值' #其中key和value均为string类型 os.putenv( ...

- linux常用、常见错误

1.md5加密使用 oppnssl md5 加密字符串的方法 [root@lab3 ~]# openssl //在终端中输入openssl后回车. OpenSSL> md5 //输入md5后回车 ...

- Pycharm从虚拟环境切换到本地环境

切换到本地: 点击左上角File – settings , 在打开的对话框中选择:Project xxx (xxx是你项目的名称) – Project Interpreter ,在右边可以看到解释器, ...

- PJzhang:python基础入门的7个疗程-four

猫宁!!! 参考链接:易灵微课-21天轻松掌握零基础python入门必修课-售价29元人民币 https://www.liaoxuefeng.com/wiki/1016959663602400 第十天 ...

- 【Linux开发】linux设备驱动归纳总结(四):2.进程调度的相关概念

linux设备驱动归纳总结(四):2.进程调度的相关概念 xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx ...