识别与防御CSRF漏洞

识别与防御CSRF漏洞

CSRF(Cross-Site Request Forgery,跨站请求伪造),通常也被称为“一键攻击”或“会话劫持”,其缩写为CSRF或XSRF,是一种针对网站的恶意利用技术。尽管名字听起来与跨站脚本(XSS)相似,但两者在本质上是截然不同的。XSS主要依赖于用户对站点的信任,而CSRF则是基于网站对其用户浏览器所持有的信任进行攻击。相较于XSS攻击,CSRF攻击在公众视野中往往不太突出(因此相应的防范资源也相对稀缺),且由于其难以防范的特性,它被认为比XSS更具潜在的危险性。

CSRF攻击原理

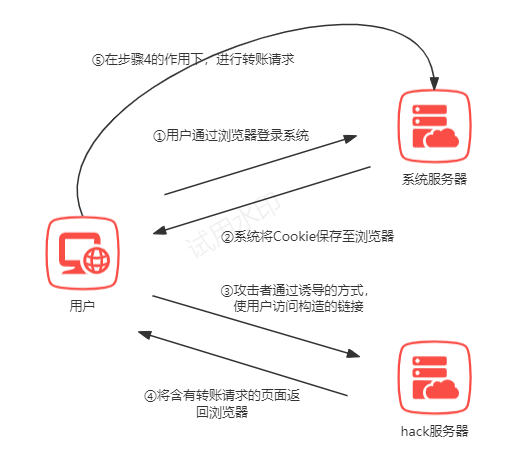

对于CSRF的理解,我们可以简化为:攻击者利用受害者的身份,冒充其名义执行一系列未经授权的操作。这些操作可能包括:以受害者的身份发送电子邮件或消息、窃取账号信息,甚至进行商品购买、虚拟货币转账等,这些行为不仅侵犯了受害者的个人隐私,更对其财产安全构成了严重威胁。

以转账为例,假设你希望通过某个银行网站向某位用户转账100元。当你点击“转账”按钮时,实际上是在向服务器发送一个类似于http://www.xxbank.com/pay.php?user=xx&money=100的请求。然而,如果攻击者精心构造了一个链接,如http://www.xxbank.com/pay.php?user=hack&money=100,并诱导受害者点击或访问,那么受害者的浏览器就会在不知情的情况下向这个链接发起请求,从而导致100元被错误地转账给名为“hack”的账户。这种利用受害者身份进行的非法操作,正是CSRF攻击的典型体现。

CSRF 的攻击过程有以下两个重点:

- 目标用户己经登录了网站,能够执行网站的功能

- 目标用户访问了攻击者构造的URL

CSRF 漏洞修复建议

当设计表单提交或更新功能时,应避免使用GET方法,因为它会在URL中暴露参数,留下历史记录,且是幂等的,不适合执行非重复性的操作。虽然POST方法相对更安全,因为它不会在URL中传递参数,但它也不能完全防止跨站请求伪造(CSRF)攻击。为了防御CSRF,我们需要采取额外的安全措施,而不仅仅依赖请求方法本身。

在Web应用中,验证请求的Referer头是一种简单的安全机制,它假设如果Referer值是以自己网站域名开头的,则该请求来自合法的源。然而,这种方法并非万无一失,因为Referer头可以被用户或某些浏览器禁用,甚至在某些情况下被伪造,因此不能单独依赖它作为抵御CSRF攻击的主要手段。

CSRF攻击的核心在于攻击者能够伪装成受害用户,向受信任的站点发送恶意请求。要有效防御CSRF攻击,关键在于确保每个请求中包含攻击者无法伪造的信息。一种常用的方法是使用同步令牌模式(Synchronizer Token Pattern),也称为CSRF令牌或CSRF token。这种方法要求在客户端生成一个随机的token,并在用户提交表单或发送请求时,将这个token作为参数或HTTP头的一部分发送给服务器。服务器在接收到请求时,会验证这个token的有效性。如果请求中没有token或者token的内容不正确,服务器就会拒绝处理该请求,从而有效防范CSRF攻击。

识别与防御CSRF漏洞的更多相关文章

- 用代码来细说Csrf漏洞危害以及防御

开头: 废话不多说,直接进主题. 0x01 CSRF介绍:CSRF(Cross-site request forgery)跨站请求伪造,也被称为“One Click Attack”或者Session ...

- 使用Token进行CSRF漏洞防御

1.登录验证成功之后,在会话SESSION["user_token"]中保存Token. 2.在后台操作中,增删改表单中添加隐藏域hidden,设置value为Token. 3.提 ...

- CSRF 漏洞原理详解及防御方法

跨站请求伪造:攻击者可以劫持其他用户进行的一些请求,利用用户身份进行恶意操作. 例如:请求http://x.com/del.php?id=1 是一个删除ID为1的账号,但是只有管理员才可以操作,如果攻 ...

- 学习CSRF漏洞并挖掘CSRF漏洞

什么是跨站请求伪造? 跨站请求伪造(英语:Cross-siterequest forgery),也被称为one-clickattack或者session riding,通常缩写为CSRF或者XSRF, ...

- 防御CSRF的方法有哪些(一) HTTP 头中自定义属性并验证 CSRF跨站域请求伪造攻击

CSRF (Cross Site Request Forgery, 跨站域请求伪造)是一种网络的攻击方式,该攻击可以在受害者毫不知情的情况下以受害者名义伪造请求发送给受攻击站点,从而在并未授权的情况下 ...

- CSRF 漏洞测试

CSRF简介: CSRF中文名:跨站请求伪造,英文译为:Cross-site request forgery,CSRF攻击就是attacker(攻击者)利用victim(受害者)尚未失效的身份认证信息 ...

- 从Java的角度修复CSRF漏洞

漏洞挖掘中,说实话挖过最多的漏洞就属CSRF漏洞了,提交CSRF漏洞很多次,绕过CSRF防御进行攻击也有很多次.CSRF漏洞是一个很容易引发的问题,今天我从Java的角度来说下这个安全漏洞的修复方案. ...

- 【代码审计】YzmCMS_PHP_v3.6 CSRF漏洞分析

0x00 环境准备 YzmCMS官网:http://www.yzmcms.com/ 程序源码下载:http://pan.baidu.com/s/1pKA4u99 测试网站首页: 0x01 代码分析 ...

- PHP代码审计笔记--CSRF漏洞

0x01 前言 CSRF(Cross-site request forgery)跨站请求伪造.攻击者盗用了你的身份,以你的名义向第三方网站发送恶意请求,对服务器来说这个请求是完全合法的,但是却完成了攻 ...

- SpringMVC如何防御CSRF

本文说一下SpringMVC如何防御CSRF(Cross-site request forgery跨站请求伪造)和XSS(Cross site script跨站脚本攻击). 说说CSRF 对CSRF来 ...

随机推荐

- JPEG格式研究——(4)反量化、逆ZigZag变化和IDCT变换

反量化 反量化其实很简单,将霍夫曼解码出来的数据乘上对应的量化表就好了 通过当前色度选择出SOF中的Component,其中的Tqi指出了这一色度所需的量化表id Component的结构如下: 名称 ...

- Mybatis【14】-- Mybatis如何实现一对多查询?

++注:代码已托管在GitHub上,地址是:https://github.com/Damaer/Mybatis-Learning ,项目是mybatis-10-one2many,需要自取,需要配置ma ...

- Nuxt.js 应用中的 render:response 事件钩子

title: Nuxt.js 应用中的 render:response 事件钩子 date: 2024/11/29 updated: 2024/11/29 author: cmdragon excer ...

- Python 学习记录(1)

前言 简单说明: 简单情况:主要记录学习Python的简单情况,包括代码与结果,以及关键注释 工具与来源: 以下代码与结果都可在JupyterLab上实现,更多情况可看Github 使用 NumPy ...

- HTML img标签

1.基本用法 <img src="kof5.jpg" alt="特瑞"> src属性为图片的链接地址,如果图片加载失败,代替图片的就是alt属性设置 ...

- Postman无法启动

前情 最近在捣鼓node.js,需要一个接口测试工具,而Postman是业界有名的接口测试工具,自然接口测试就用它了. 坑 已经有一段时间没启动Postman了,突然发现启动一直卡在修复界面,重启也不 ...

- MeteoInfo-Java解析与绘图教程(九)_JAVA解析天气雷达基数据

MeteoInfo在这两年中也更新了很多,其中对新一代标准格式多普勒天气雷达基数据的解析以及绘制是对Java开发者最好的拓展,其中Java可以做到基本要素绘图,例如基本反射率,基本速度等,还有二次产品 ...

- aspirate 工具

dotnet tool aspirate https://www.nuget.org/packages/aspirate/0.1.40-preview 作为全局工具安装 dotnet tool ins ...

- 中电金信:“人工智能+”首次写入政府工作报告,各大企业何以破局AI模型挑战

2024年全球新一轮技术变革加速来临,大模型作为人工智能发展的核心引擎,正引发一场全新的工业革命.今年全国两会期间,人工智能成为最热话题之一."人工智能+"首次被写入政府工作报告 ...

- 中电金信:技术实践|Flink维度表关联方案解析

导语:Flink是一个对有界和无界数据流进行状态计算的分布式处理引擎和框架,主要用来处理流式数据.它既可以处理有界的批量数据集,也可以处理无界的实时流数据,为批处理和流处理提供了统一编程模型. 维 ...