DVWA暴力破解练习

本周学习内容:

1.结合DVWA学习Web应用安全权威指南

实验内容:

使用BurpSuite工具进行DVWA暴力破解

实验步骤:

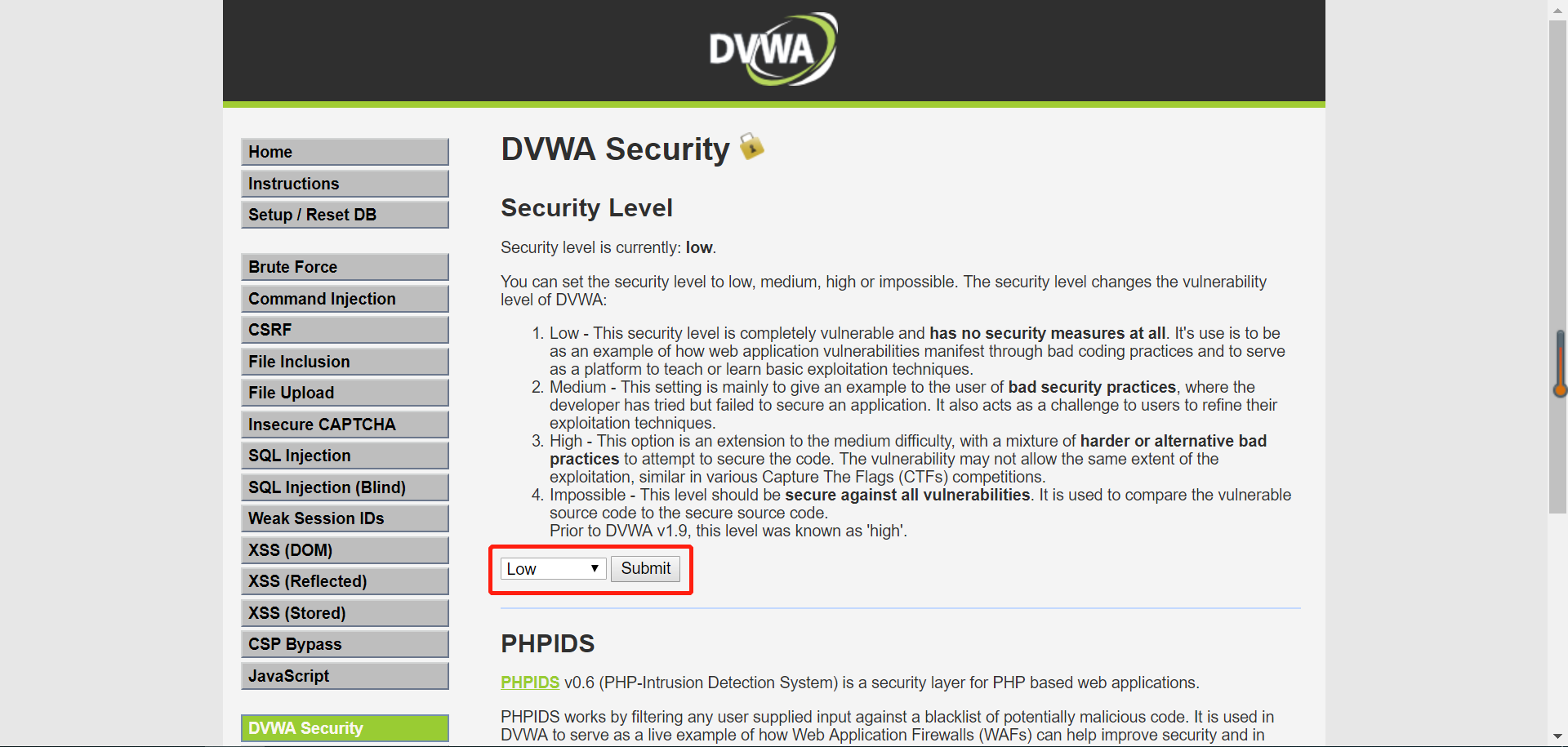

1.打开DVWA,进入DVWA Security模块将 Level修改为Low,点击Submit提交;

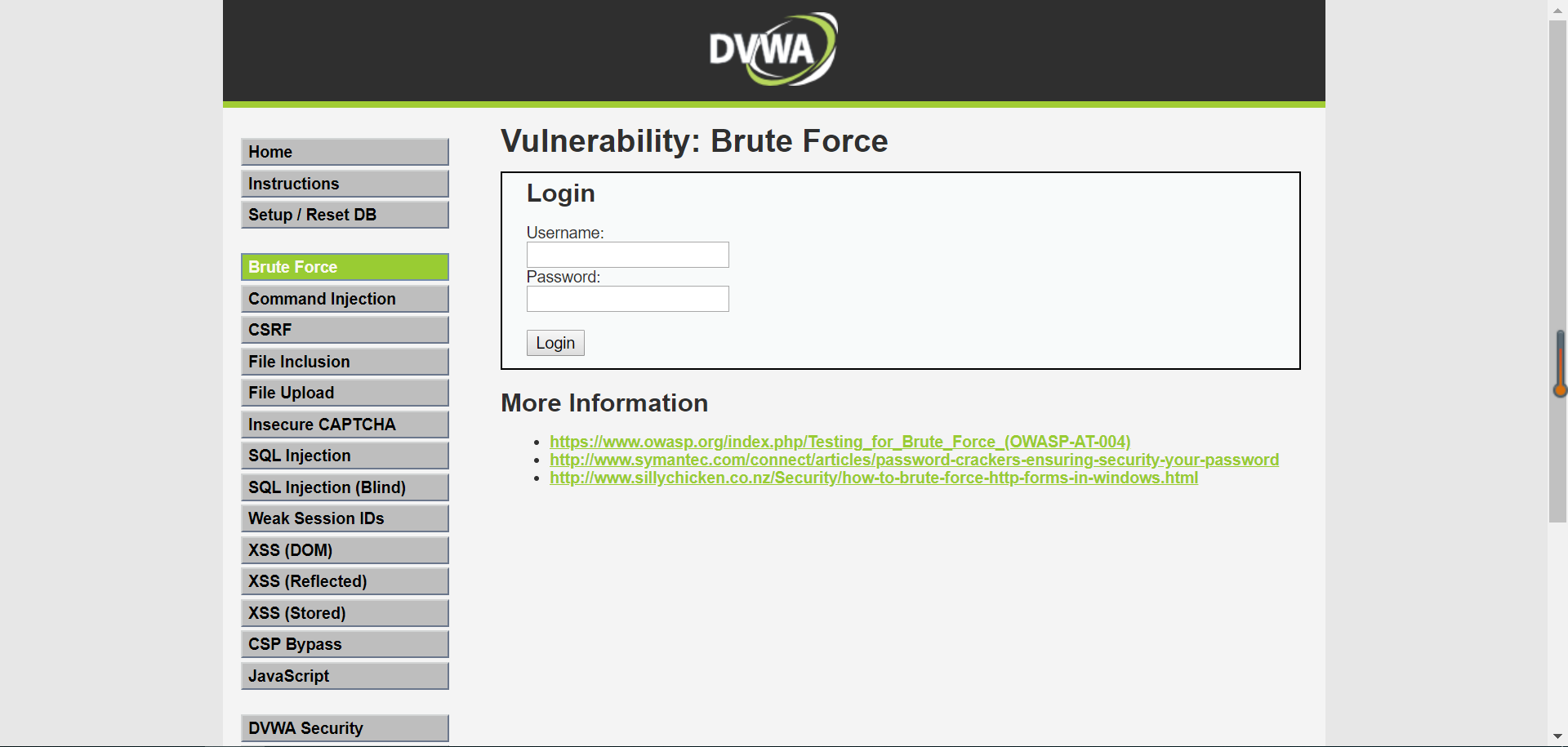

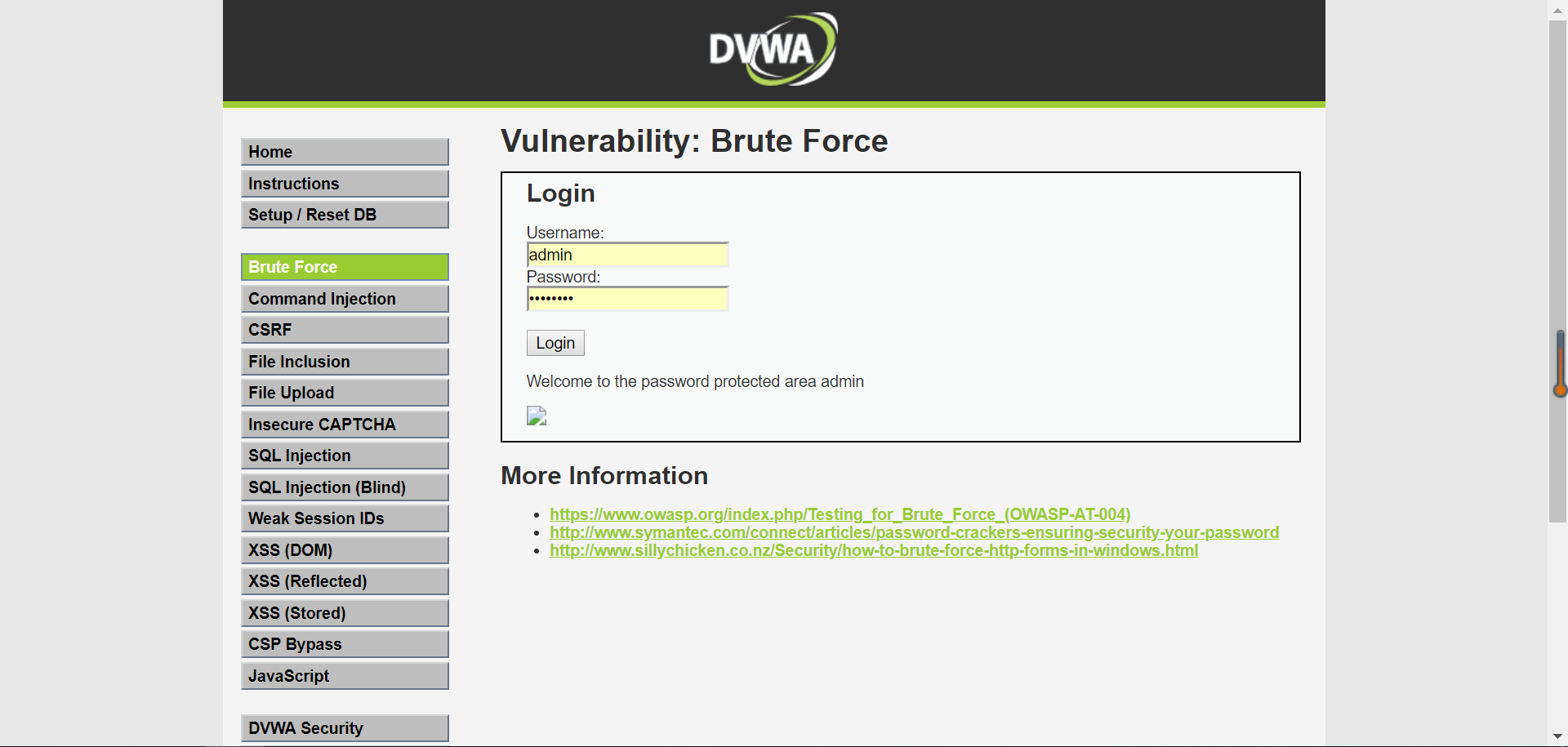

2.进入Brute Force模块

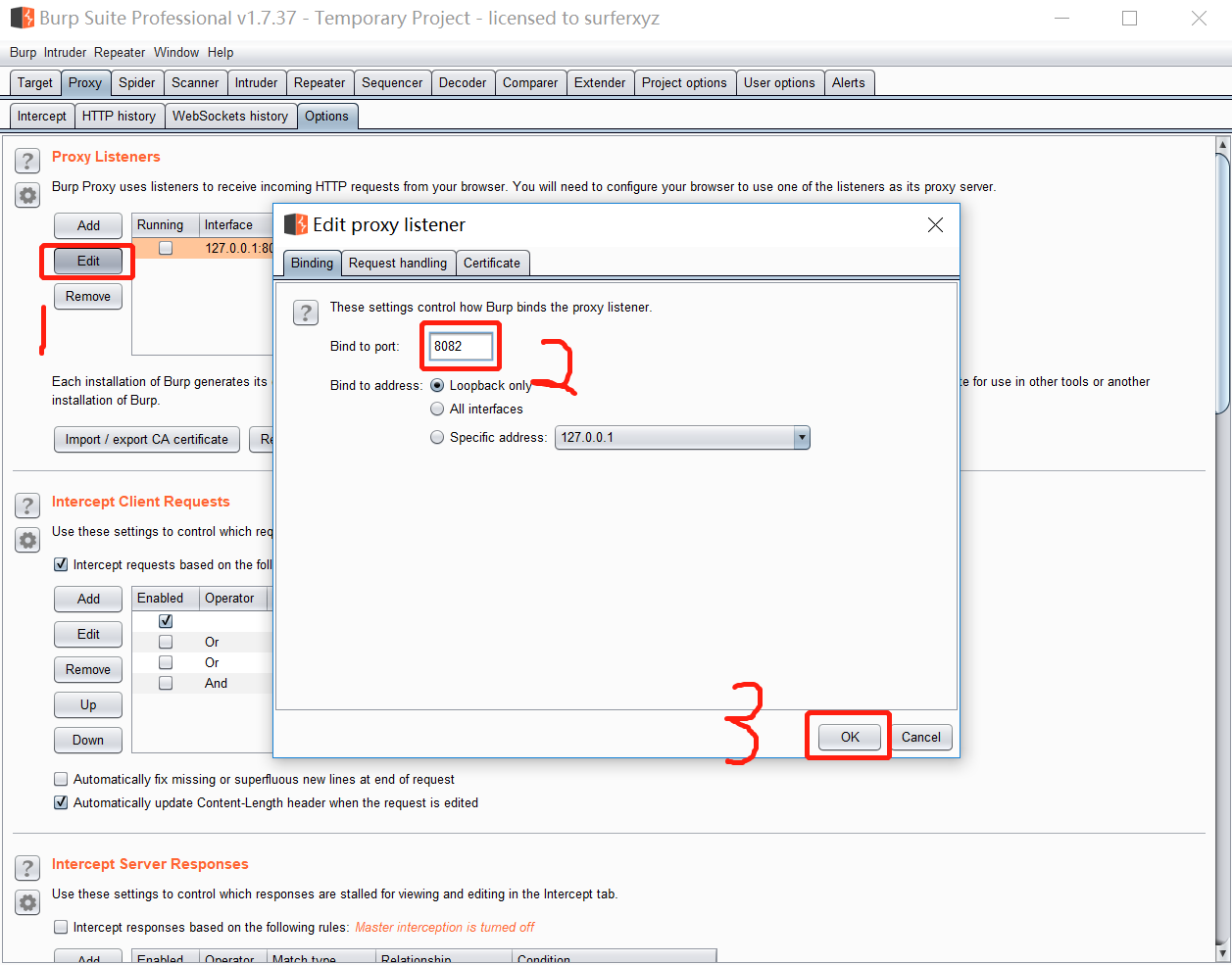

3.打开谷歌浏览器SwitchyOmega,设置谷歌代理8082端口,使用代理访问DVWA

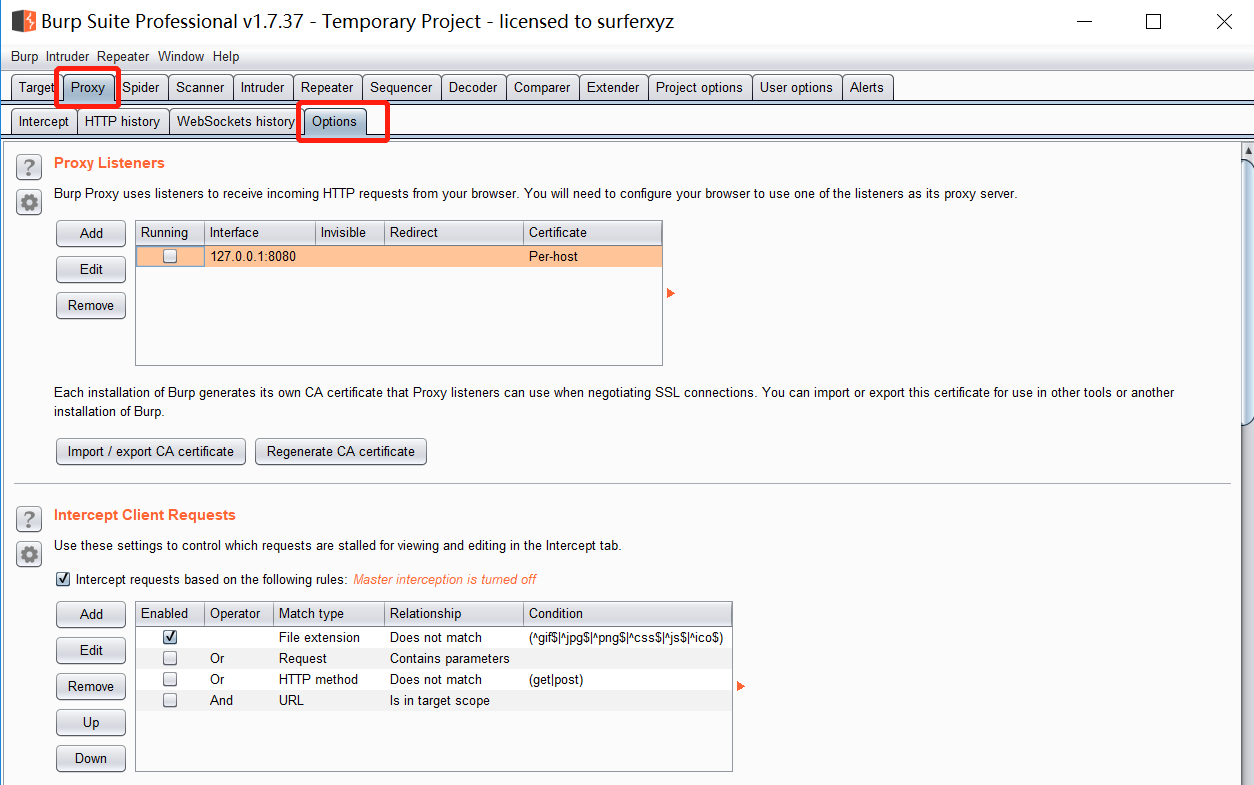

4.打开BurpSuite工具,进入Proxy模块,点击Options

5.点击Edit,修改端口号为8082,点击OK,监听8082端口

6.进入DVWA页面,输入Username为“1”,Password为“1”,点击Login登录

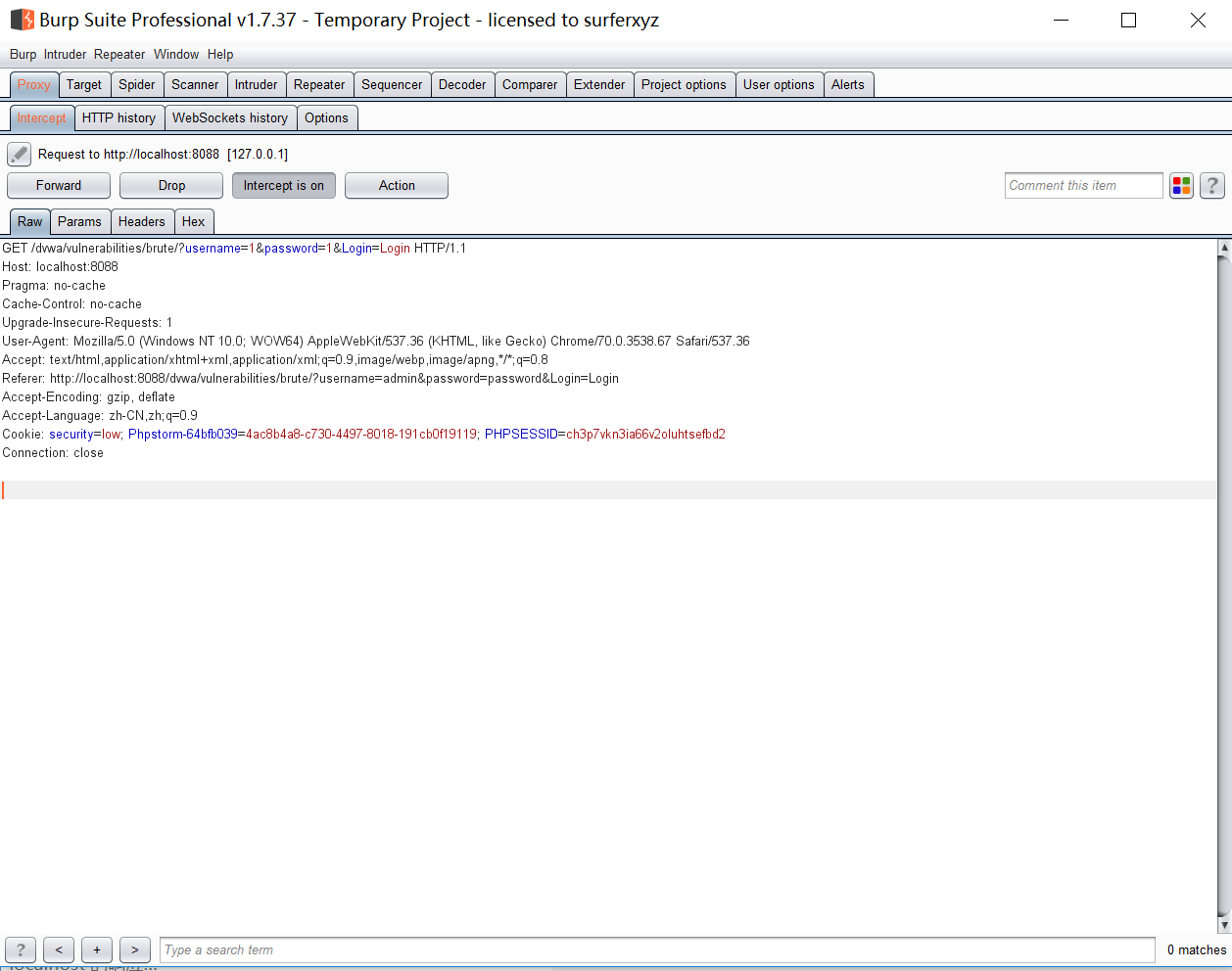

7.此时BurpSuite工具Proxy模块的Intercept页面,已经拦截到Brute Force发送的数据

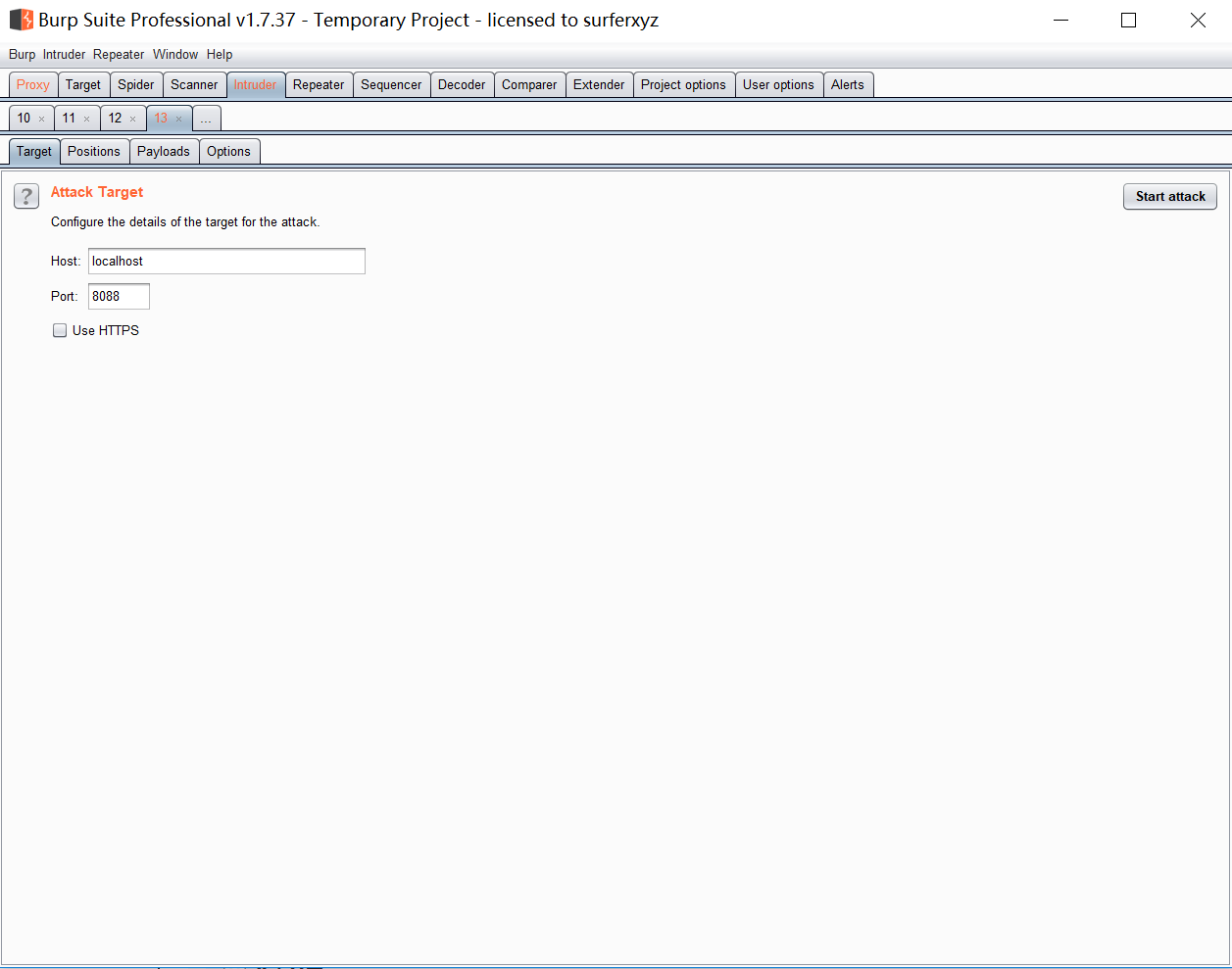

8.右键选择Send to Intruder,也可以使用Ctrl+I快捷键

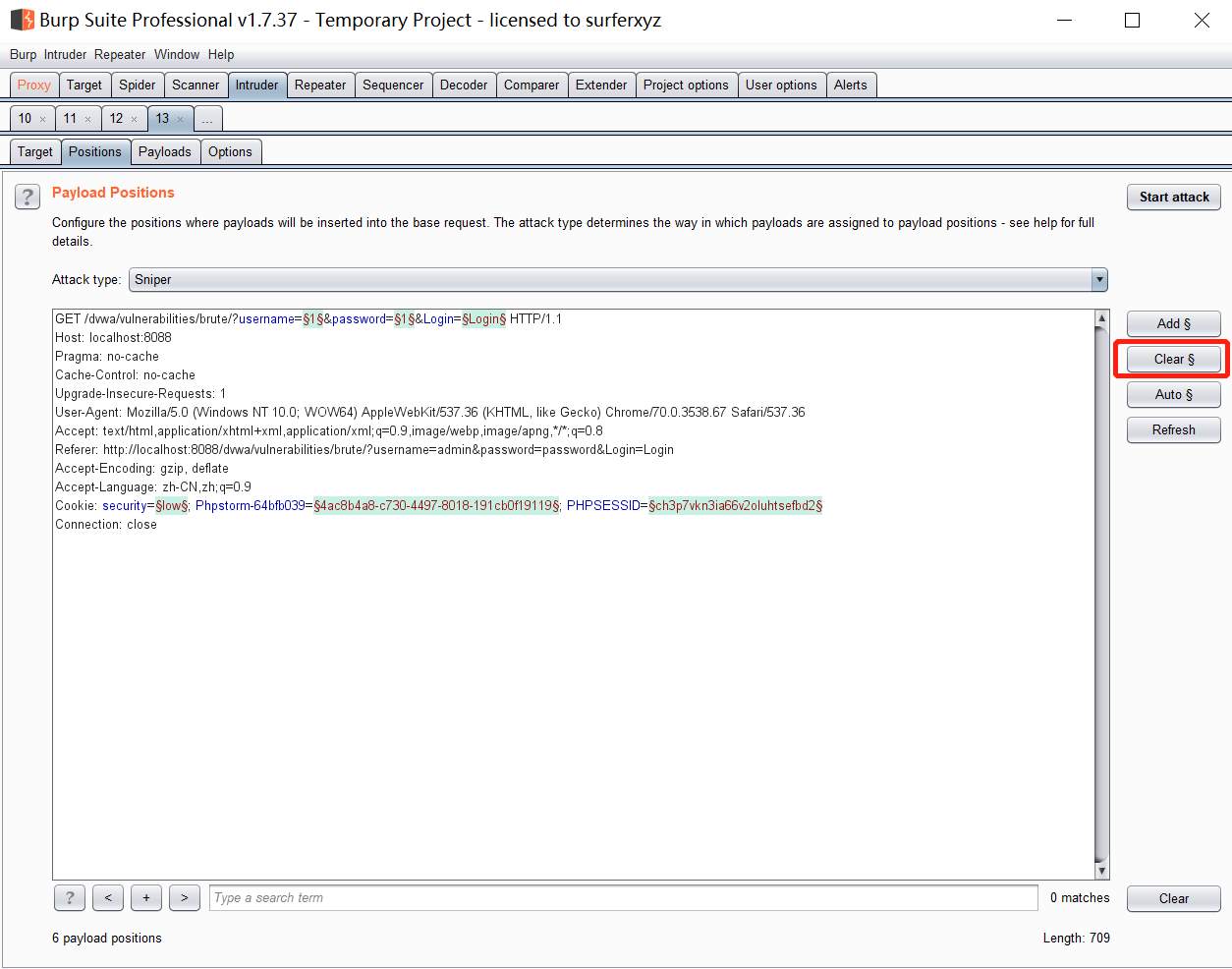

9.点击positions页面,可以看到页面上有很多参数,但现在我们需要的只是Username和Password两个参数,所以先点击Clear$清除页面上面所有的参数

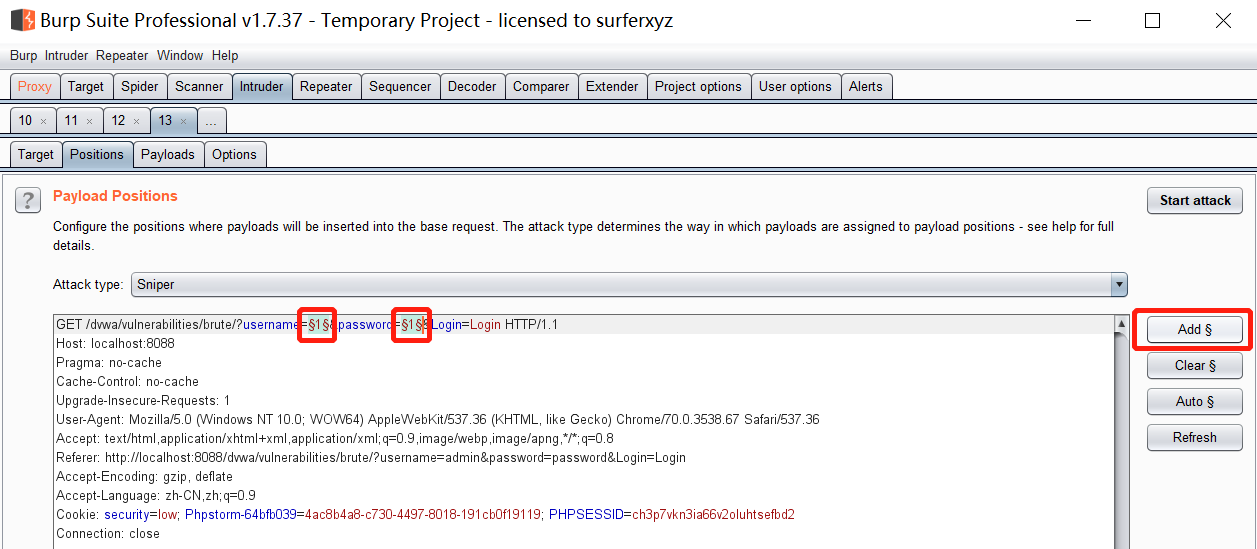

10.选中需要添加的参数,点击右侧Add$,即可添加参数

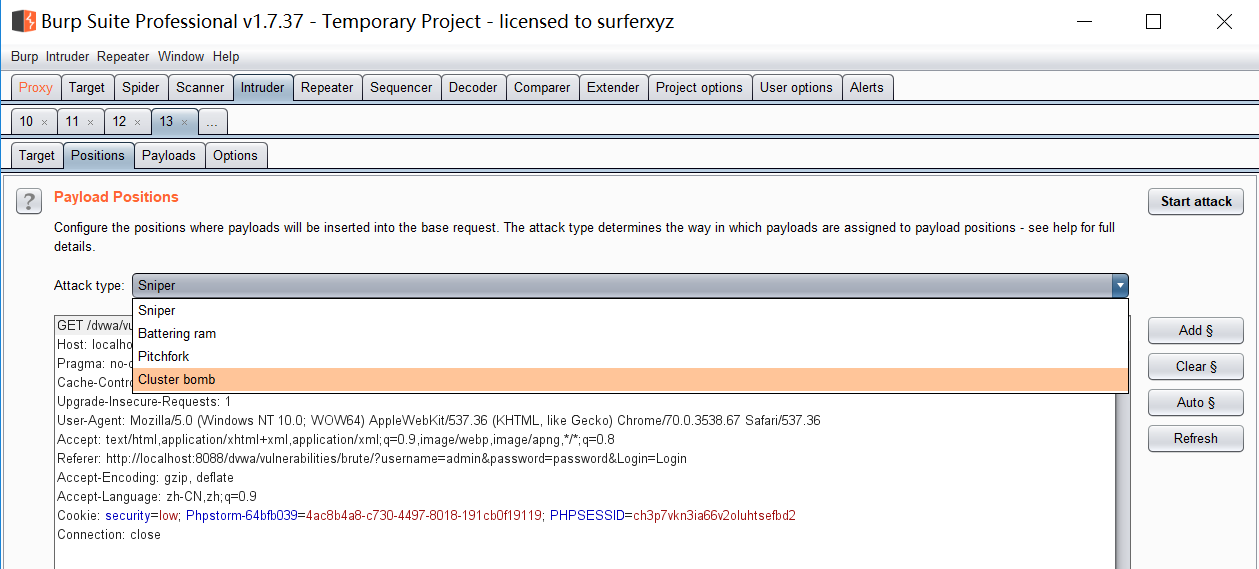

11.此时如果想要同时破解用户名和密码的话还对上方Attack Type进行修改,这里我们选择第四项,如图所示(Sniper为对变量依次进行破解、Battering Ram为对变量同时进行破解、Pitch fork为每个变量将会对应一个字典,Cluster bomb为每个变量将会对应一个字典,并且交集破解,尝试每一个组合)

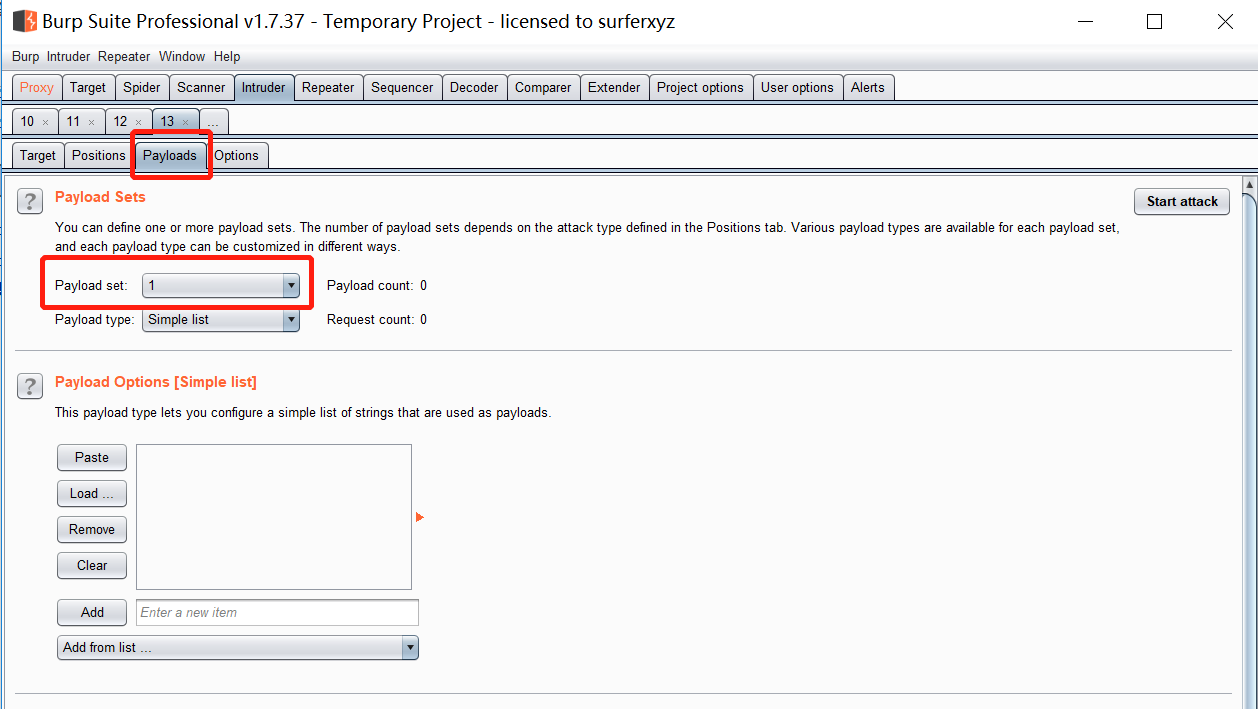

12.然后进入Payloads模块,可以看到Payload set为1,说明就是给第一个参数的选项页面

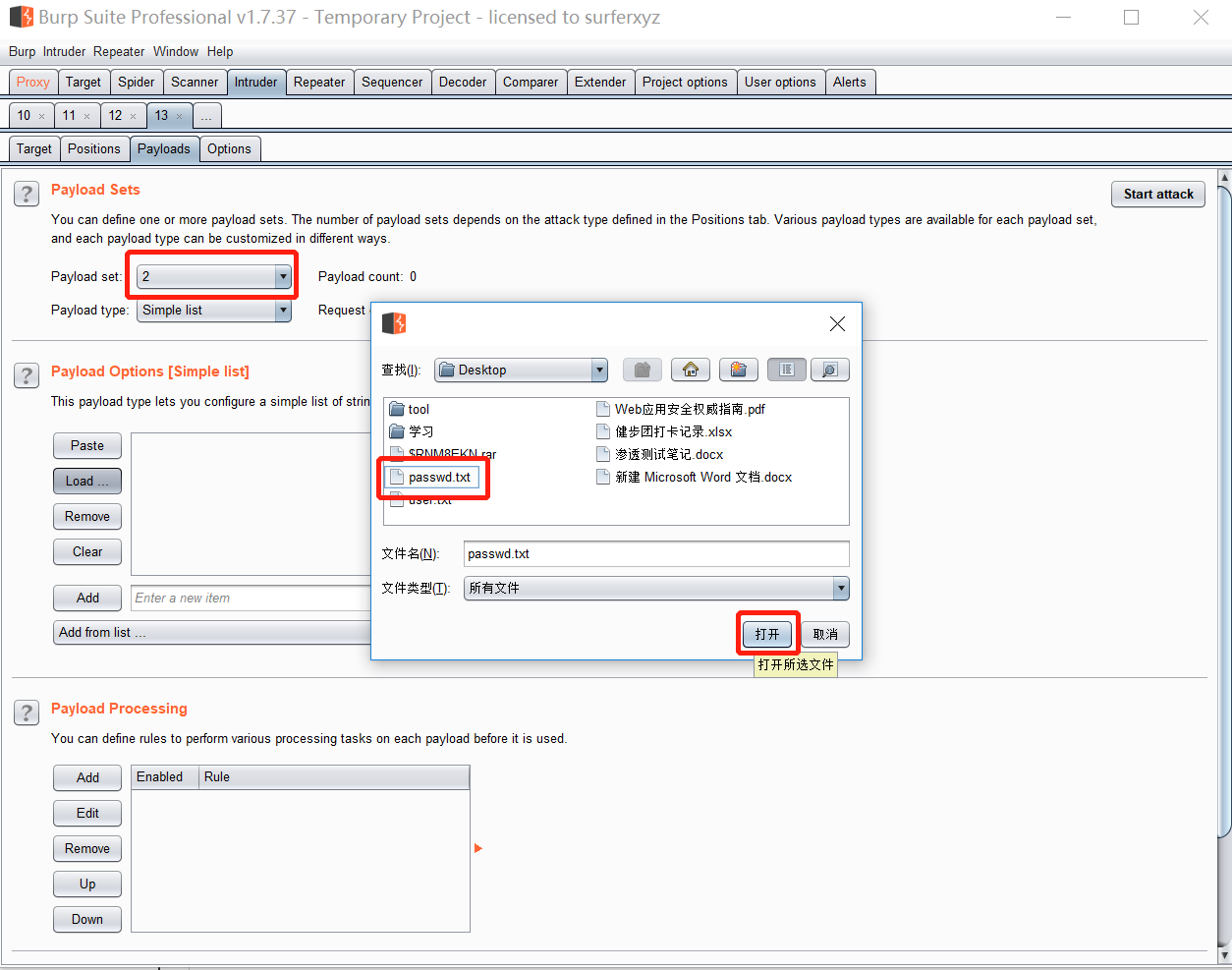

13.加载字典可以使用软件自带的也可以加载自己的字典,由于我的电脑比较卡所以我自己写了一个比较小的名字为user的txt文件,点击load加载

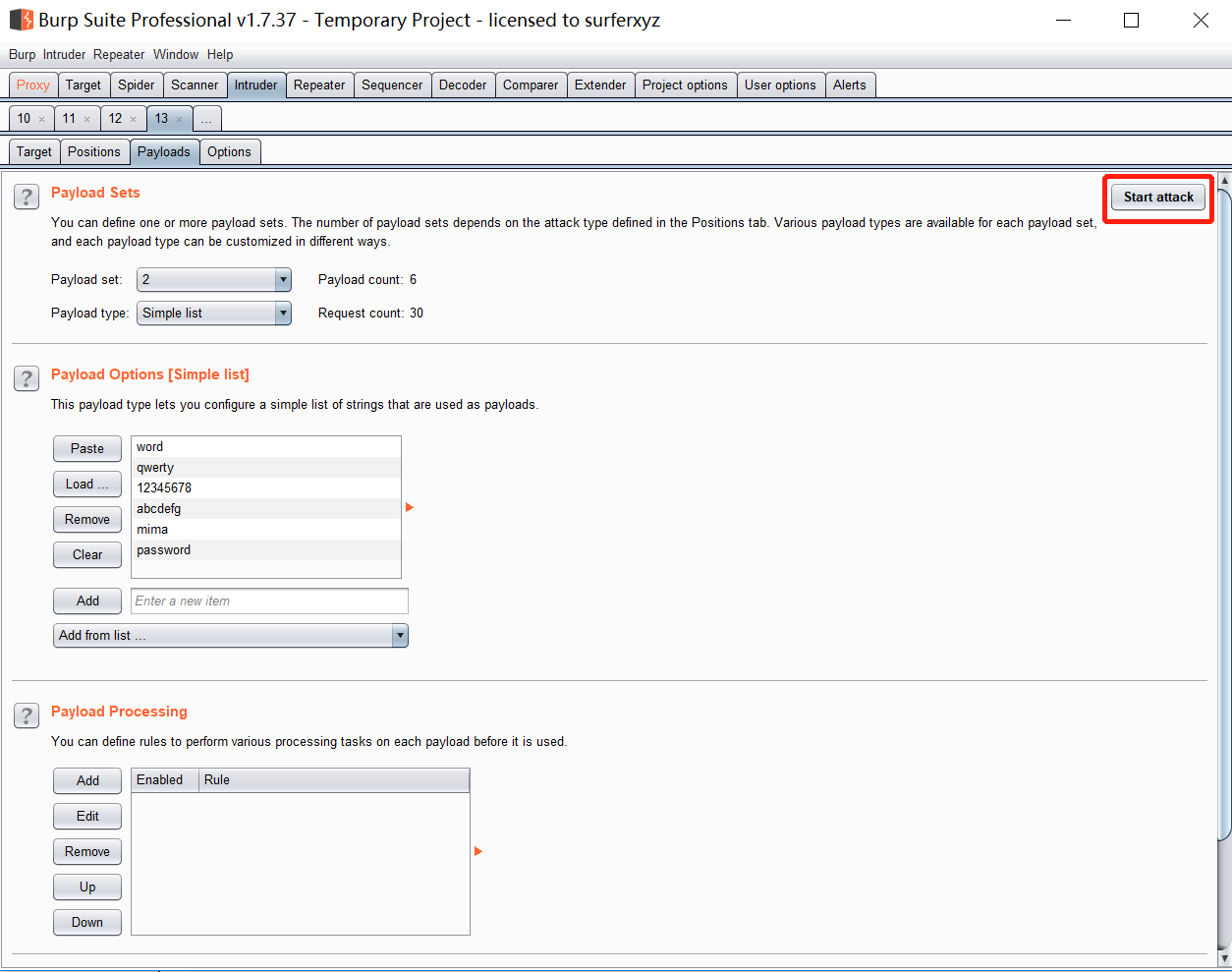

14.将Payload set改为2,加载字典

15.点击Start attack按钮进行破解

16.BurpSuite已经将所有的password和username进行组合(首先选取密码然后对账户进行循环,这是因为有一些登录窗口对同一用户输入错误密码次数过多会有限制),可以看到username为admin,password为password的组合相应的长度与其他都不太一样

17.关掉BurpSuite拦截功能,将admin/password输入Brute Force登录框,提示登陆成功

DVWA暴力破解练习的更多相关文章

- 编写DVWA暴力破解High级别的Python脚本

1. 过程(不查看源代码) 使用burpsuite或者owasp zap抓取数据包,可以看出页面执行过程如下: 首先获取上一次请求的token,然后sleep几秒,最后使用get方法提交验证. 2. ...

- DVWA(二): Brute Force(全等级暴力破解)

tags: DVWA Brute Force Burp Suite Firefox windows2003 暴力破解基本利用密码字典使用穷举法对于所有的账号密码组合全排列猜解出正确的组合. LEVEL ...

- 安全性测试入门:DVWA系列研究(一):Brute Force暴力破解攻击和防御

写在篇头: 随着国内的互联网产业日臻成熟,软件质量的要求越来越高,对测试团队和测试工程师提出了种种新的挑战. 传统的行业现象是90%的测试工程师被堆积在基本的功能.系统.黑盒测试,但是随着软件测试整体 ...

- DVWA 黑客攻防演练(二)暴力破解 Brute Froce

暴力破解,简称"爆破".不要以为没人会对一些小站爆破.实现上我以前用 wordpress 搭建一个博客开始就有人对我的站点进行爆破.这是装了 WordfenceWAF 插件后的统计 ...

- 新萌渗透测试入门DVWA 教程2:DWVA 的配置和暴力破解靶机

啊呀,上周忘了更新了.开篇时分,简短的深表歉意. 好了,现在开始配置DWVS. 0x00 配置DWVS 首先输入密码登陆,用户名admin,密码password 进入界面后选择,DVWA Securi ...

- 【DVWA】Brute Force(暴力破解)通关教程

日期:2019-08-01 14:49:47 更新: 作者:Bay0net 介绍:一直以为爆破很简单,直到学习了 Burp 的宏录制和匹配关键词,才发现 burp 能这么玩... 0x01. 漏洞介绍 ...

- DVWA实验之Brute Force(暴力破解)- High

DVWA实验之Brute Force(暴力破解)- High 有关DVWA环境搭建的教程请参考: https://www.cnblogs.com/0yst3r-2046/p/10928380.ht ...

- DVWA实验之Brute Force(暴力破解)- Medium

DVWA实验之Brute Force(暴力破解)- Medium 有关DVWA环境搭建的教程请参考: https://www.cnblogs.com/0yst3r-2046/p/10928380. ...

- DVWA Brute Force:暴力破解篇

DVWA Brute Force:暴力破解篇 前言 暴力破解是破解用户名密码的常用手段,主要是利用信息搜集得到有用信息来构造有针对性的弱口令字典,对网站进行爆破,以获取到用户的账号信息,有可能利用其权 ...

随机推荐

- javascript 代码实例

数组去重 function unique(arr){ if(!Array.isArray(arr)){ console.log('type error!'); return; } arr = arr. ...

- Python生成流水线《无限拍卖》文字!

话说,原文也是这样流水线生产的吧··· 代码 import random one_char_word=["烈","焰","冰"," ...

- ssh远程连接一段时间会失效的问题

话不多讲,先说明我的环境和远程环境. 本地环境:Ubuntu18.04(client) 远程环境:Ubuntu16.04(server) 我的一个小项目部署在百度云的Ubuntu服务器上,需要经常使用 ...

- go 基本IO接口

package main import ( "fmt" "io" "strings" ) func ReadFrom(reader io.R ...

- Oracle数据库连接超时

关于Oracle数据库的连接失败问题,有N种情况都会导致,这次遇到的是一般开发或者运维人员难以发现的 场景: 有一台机A能够正常连接数据库并正常运行,机器B连接失败 32位WebService程序基于 ...

- 用PHP写PHP7扩展,超级简单对吧!

[图片打不开,请用代理] 介绍: PHP扩展是编译库,它允许在您的PHP代码中使用特定的功能(主要是使用C编写的php扩展). 例如,您需要使用PHP使用SQLite3,您可以实现自己的方法和功能来连 ...

- NEST explain

Elasticsearch 的相似度算法 被定义为检索词频率/反向文档频率, TF/IDF ,包括以下内容: 检索词频率 检索词在该字段出现的频率?出现频率越高,相关性也越高. 字段中出现过 5 次要 ...

- C语言开发中常用英文缩写

BIOS(Basic Input Output System): 基本输入输出系统 reference: https://baike.baidu.com/item/bios/91424?fr=alad ...

- Part_four:redis主从复制

redis主从复制 1.redis主从同步 Redis集群中的数据库复制是通过主从同步来实现的 主节点(Master)把数据分发从节点(slave) 主从同步的好处在于高可用,Redis节点有冗余设计 ...

- Angular应用架构设计-3:Ngrx Store

这是有关Angular应用架构设计系列文章中的一篇,在这个系列当中,我会结合这近两年中对Angular.Ionic.甚至Vuejs等框架的使用经验,总结在应用设计和开发过程中遇到的问题.和总结的经验, ...