GCN: Graph Convolutional Network

从CNN到GCN的联系与区别:

https://www.zhihu.com/question/54504471/answer/332657604

更加详解Laplacian矩阵:

https://www.zhihu.com/question/54504471/answer/630639025

GCN 实践:

https://mp.weixin.qq.com/s/sg9O761F0KHAmCPOfMW_kQ

深度学习时代的图模型,图网络综述:

https://mp.weixin.qq.com/s/WW-URKk-fNct9sC4bJ22eg

一、GCN图卷积神经网络

1.算法创新

卷积神经网络CNN主要应用于图像领域,但CNN处理的数据是具有显著标准的空间结构的,而网络拓扑图的数据并不具有标准空间结构。GCN 是对CNN在图论上的自然推广,GCN理论基础是谱图理论。

本质上,GCN 是谱图卷积的局部一阶近似,可以用于对局部图结构与节点特征信息进行编码生成节点Embedding。GCN适用性极广,能适用于任意网络拓扑结构图。

2.算法原理

GCN算法原理主要包括传播、聚合和非线性变换,具体解释如下:

传播是指图中的每一个节点将自身的特征信息发送给相邻的邻居节点。

聚合是指图中每个节点将邻居节点的特征信息汇聚的过程,是对节点的局部结构信息进行融合。局部结构信息可以理解为CNN的感知域,共享卷积核权重,正比于神经网络的层数;迭代开始时,每个节点包含了直接连接邻居的特征信息,当计算神经网络第二层时就能把邻居的邻居节点的特征信息聚合进来,从而使参与运算的信息就更多更充分。

层数越多,感知域就更广,参与运算的节点信息就越多。

对聚合之后特征信息做非线性变换,增加模型的表示能力。

二、GraphSAGE通用归纳框架

1.算法创新

《Inductive Representation Learning on Large Graphs》论文提出了GraphSAGE (SAmple and aggreGatE),是一种归纳框架。

它可以利用节点特征信息来高效地为未出现过的节点生成Node Embedding。它不是为每个节点专门训Embedding,而是训练得到一个函数,这个函数功能是从节点的局部邻居节点采样并聚合特征信息。

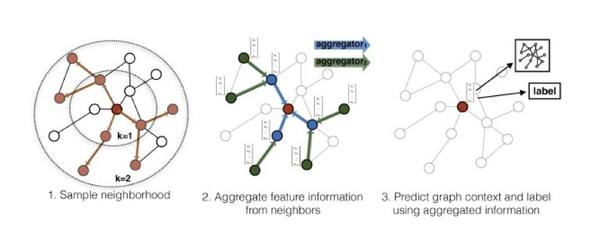

图一是采样Sampling,以节点为中心进行广度优先遍历方式采样邻居节点,得到包含中心节点和它的邻居节点的子集。

使用采样一定程度上解决了计算资源压力的问题,使图神经模型可以在大规模图数据集上训练;

图二是训练一组聚合函数,这些函数学习如何从一个节点的局部邻居节点聚合所有的特征信息。

图三是连接中心节点特征信息和聚合来自邻居节点特征信息,预测图的上下文环境和节点的标签类别。

三、图神经网络在反欺诈上应用

在反欺诈领域,根据业务场景构建图,再结合图神经网络技术,挖掘欺诈团伙。

比如反垃圾注册场景,我们可以共用设备来构图,也可以构建账号和设备的异构图,这里的设备主要包括设备的deviceid、mac、imei和imsi等信息,

算法采用图神经网络GCN对图中结构信息和自身的特征进行有效的信息抽取和分析,挖掘垃圾注册团伙,能够大幅提高识别效果。

GCN: Graph Convolutional Network的更多相关文章

- Graph Embedding Review:Graph Neural Network(GNN)综述

作者简介: 吴天龙 香侬科技researcher 公众号(suanfarensheng) 导言 图(graph)是一个非常常用的数据结构,现实世界中很多很多任务可以描述为图问题,比如社交网络,蛋白体 ...

- Two-Stream Adaptive Graph Convolutional Network for Skeleton-Based Action Recognition

Two-Stream Adaptive Graph Convolutional Network for Skeleton-Based Action Recognition 摘要 基于骨架的动作识别因为 ...

- 《T-GCN: A Temporal Graph Convolutional Network for Traffic Prediction》 代码解读

论文链接:https://arxiv.org/abs/1811.05320 博客原作者Missouter,博客链接https://www.cnblogs.com/missouter/,欢迎交流. 解读 ...

- Graph Convolutional Network

How to do Deep Learning on Graphs with Graph Convolutional Networks https://towardsdatascience.com/h ...

- GCN(Graph Convolutional Network)的简单公式推导

第一步:从前一个隐藏层到后一个隐藏层,对结点进行特征变换 第二步:对第一步进行具体实现 第三步:对邻接矩阵进行归一化(行之和为1) 邻接矩阵A的归一化,可以通过度矩阵D来实现(即通过D^-1*A来实现 ...

- 关于Graph Convolutional Network的初步理解

为给之后关于图卷积网络的科研做知识积累,这里写一篇关于GCN基本理解的博客.GCN的本质是一个图网络中,特征信息的交互+与传播.这里的图指的不是图片,而是数据结构中的图,图卷积网络的应用非常广泛 ,经 ...

- 《T-GCN: A Temporal Graph Convolutional Network for Traffic Prediction》 论文解读

论文链接:https://arxiv.org/abs/1811.05320 最近发现博客好像会被CSDN和一些奇怪的野鸡网站爬下来?看见有人跟爬虫机器人单方面讨论问题我也蛮无奈的.总之原作者Misso ...

- GRAPH CONVOLUTIONAL NETWORK WITH SEQUENTIAL ATTENTION FOR GOAL-ORIENTED DIALOGUE SYSTEMS

面向领域特定目标的对话系统通常需要建模三种类型的输入,即(i)与领域相关的知识库,(ii)对话的历史(即话语序列)和(iii)需要生成响应的当前话语. 在对这些输入进行建模时,当前最先进的模型(如Me ...

- 论文阅读笔记(十)【CVPR2016】:Recurrent Convolutional Network for Video-based Person Re-Identification

Introduction 该文章首次采用深度学习方法来解决基于视频的行人重识别,创新点:提出了一个新的循环神经网络架构(recurrent DNN architecture),通过使用Siamese网 ...

随机推荐

- Centos 7.6 双网卡绑定实现高可用

Centos 7.6 双网卡绑定实现高可用 作者:尹正杰 版权声明:原创作品, 谢绝转载!否则将追究法律责任. 一.Bond模式概述 当linux系统上有多个单独网卡,又想充分利用这些网卡,同时对外提 ...

- linux ssh_config和sshd_config配置文件学习

在远程管理linux系统基本上都要使用到ssh,原因很简单:telnet.FTP等传输方式是以明文传送用户认证信息,本质上是不安全的,存在被网络窃听的危险.SSH(Secure Shell)目前较可 ...

- Python 冒泡排序只适用位数相同,位数不同用a.sort()方法

数组内容双位数排序: #coding:utf-8 print u"中文" a = ['] b = 0 c = 0 print a i =0 for j in range (len( ...

- 苹果cms和海洋cms通用的百度主动推送工具

百度主动推送的代码,不需要每天手动去添加地址推送,只要浏览器打开推送请求,不要关掉浏览器,程序自动帮你推送.(该插件只推送内容页,支持动态.伪静态.静态页面的推送,但这三种地址规则需要去代码里面自行拼 ...

- ado.net核心:DataTable对象

概述 DataTable表示内存中数据的一个表. .net命名空间:System.Data DataTable构造方法 DataTable() //不带参数初始化DataTable 类的新实例. Da ...

- URL路径详解

1.url http://localhost:8080/Test/1.html url表示浏览器访问服务器的网络路径 http:相当于人们交流时候的语言 :// 分隔符 localhost ...

- Python高级编程和异步IO并发编程(笔记)

一.魔法函数 # 例子 class Company(object): def __init__(self, employee_list): self.employee = employee_list ...

- js 全选反选

<th><input type="checkbox" id="checkall" name="checkall" oncl ...

- 2019ICPC徐州网络赛 A.Who is better?——斐波那契博弈&&扩展中国剩余定理

题意 有一堆石子,两个顶尖聪明的人玩游戏,先取者可以取走任意多个,但不能全取完,以后每人取的石子数不能超过上个人的两倍.石子的个数是通过模方程组给出的. 题目链接 分析 斐波那契博弈有结论:当且仅当石 ...

- 域渗透:LSA Protection

简介:微软在 2014 年 3 月 12 日添加了 LSA 保护策略,用来防止对进程 lsass.exe 的代码注入,这样一来就无法使用 mimikatz 对 lsass.exe 进行注入,相关操作也 ...