Penetration testing _internal & wireless Penetration Testing

第一部分

渗透测试步骤 ---参考资料 Ethical Hacking: The Value of Controlled Penetration Tests 下载地址 链接:https://pan.baidu.com/s/1ELFGTEnVx5d15eWHSmHzrQ 提取码:wd8l

复制这段内容后打开百度网盘手机App,操作更方便哦

1、Snort软件可以安装的操作系统的 Unix /Linux and windows 。WinSinff可以安装的额操作系统 Windows

2、扫描内网石板是针对端口和服务 ,通过扫描的、发现Port和端口设备。 一般使用的工具有 Nmap(Unix Linux Windows) 以及SiperScan安装在wndows上

3、查看服务的工具 SolarWindows(Windows) SNScan(Windows)

4、查看 漏洞的工具一般上使用 Nessus Nikto

5、破解密码的工具使用 Pwdunp3 and pwdunp3e 以及 SAM Grab L0phtCrack John-the-Ripper

Some Common Tools:

– Nessus (Unix/Linux)

– SNScan (Windows)

– Nikto (Unix/Linux)

– Whisker (Unix/Linux)

– SMB Brute Forcer (Windows)

6、对 BacakTrack 5 Wireless Penetration Testing 一书的全部整理总结

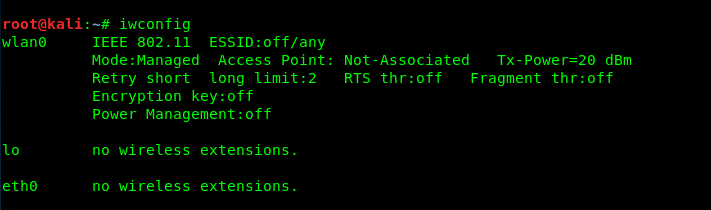

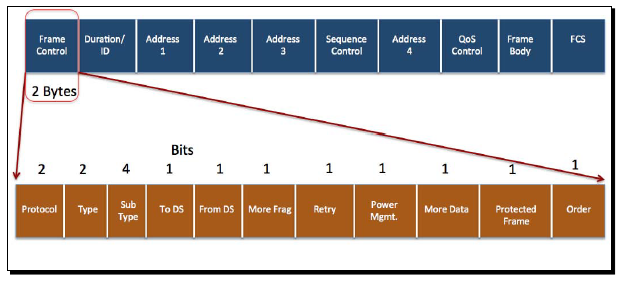

1、查看无线网络 iwconfig 或者使用 ifconfig -a

启动无线网卡之后查看,网卡的状态。

修改无线网卡的IP地址

假设 存在一个路由器的 设置IP地址是192.168.0.1,那么 我们现在设置自己的无线王卡的地址是192.168.0.2 那么 在一定的范围内就可以成功连接到无线路由器上。达到上网的目的了。

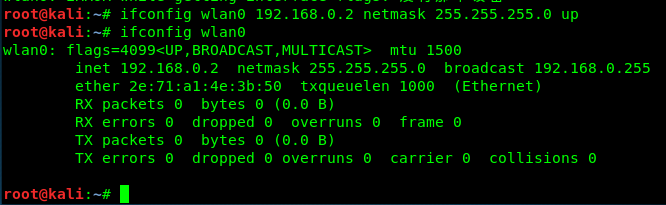

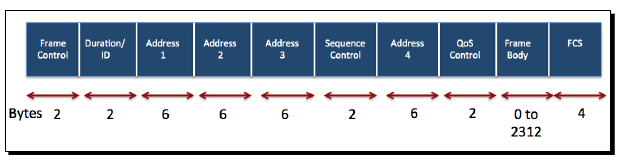

2、无线网络802.11帧结构图示

3、开启网线网卡监听模式

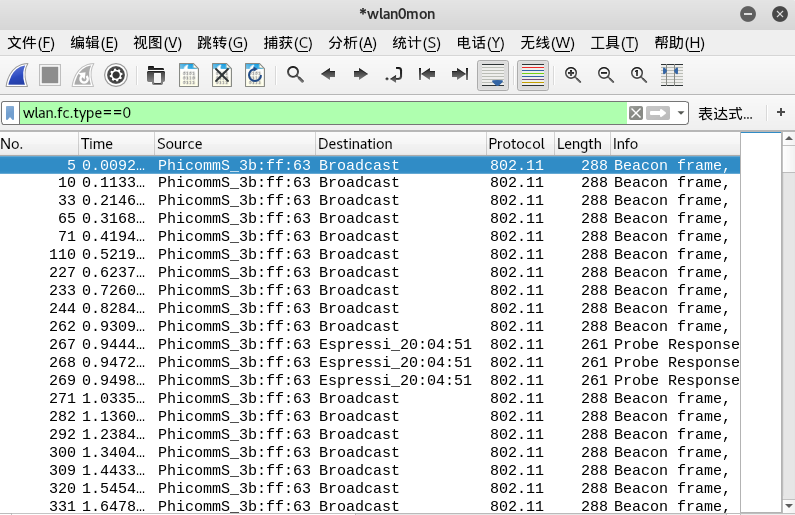

4、使用wireshark 查看管理帧

wlan.fc.type==0

控制帧 wlan.fc.type==1

数据帧wlan.fc.type==2

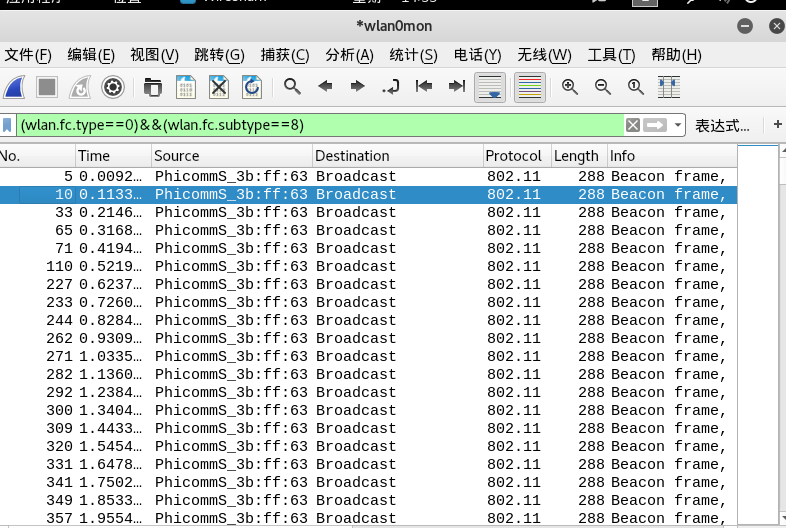

查看所有的广播帧 (wlan.fc.type==0)&&(waln.fc.subtype==8)

使用无线网卡地址进行过滤

wlan.bssid==00:21:91:D2:8E:25

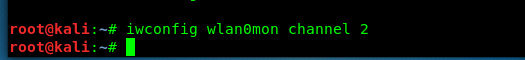

设置网卡的信道 iwconfig wlan0mon channel 11

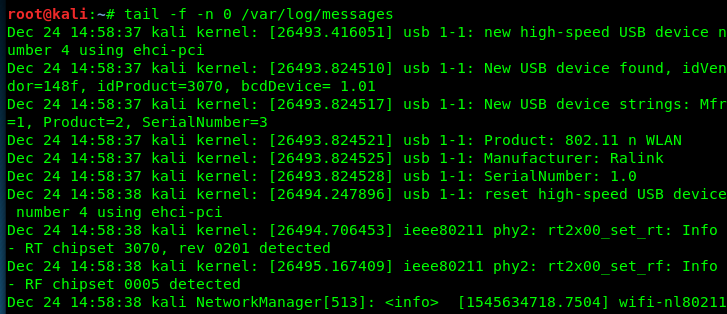

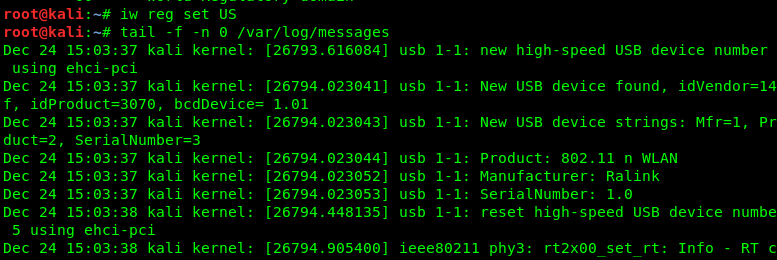

5、监视内核消息 tail -f -n 0 /var/log/messges 之后插入U盘会出现出如下的信息

设置信道监管地区 修改成美国

iw reg set US 之后启动内核监控

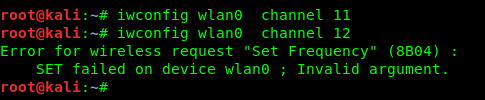

之后你会发现 修改监管信道之后 信道12 不能使用 因为 信道 12 美国不能使用

修改频率 ,每个国家规定了固定的频率。即便是使用的网卡能够达到最大值,但是 不同的国家会有限制

iwconfig wlan0 channel 12

6、对于隐藏的无线网络如何获取

第一种方式就是持续的监听,一旦有连接便可以获取请求的报文

第二种方式就是 aireplay-ng -0 5 -a 00:21:91:D2:8E:25 mon0 其中0 表示攻击 即发送数据包 对目标MAC地址进行宏范式攻击 直至连接在该无线上的设备掉线重新连接,可以模拟一个假的无线接入点,使用相同的MAC地址和SSID,这样游客或许会连接上这个假的接入点。之前的博客写过这个问题。

7、对于开启了MAC地址过滤的接入点的攻击方法

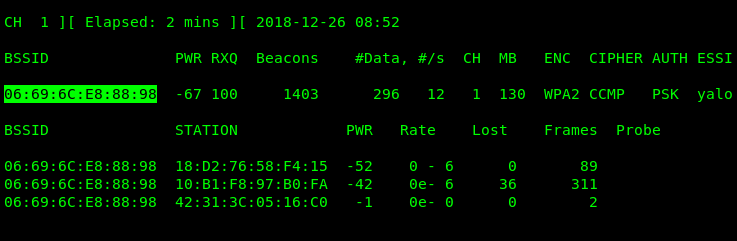

首先查看链接到目标接入点的所有客户端的bssid MAC地址。 使用命令 airmon-ng -c 1 -a --bssid 06:69:6C:E8:88:98 wlan0mon

现在已经得到了链接到目标接入点的客户端的MAC地址。可以将自己的无线网卡的MAC地址修改成上面图示相同的MAc地址,这样就可以达到欺骗的目的。使得自己链接上无线网络。

修改自己的Mac地址: 使用命令 mcchanger -m 10:B1:F8:97:B0:FA wlan0

之后可以立即使用 iwconfig wlan0 seeid "yalong" channel 1链接到无线,但是 我的虚拟机使用的是桥连接的方式,所以不想将使用NAT模式。又要配置很烦。所以会显示没有链接成功。

可以看看我的桥接模式是通的 所以并没有使用无线连接网络

8、如何绕过共享秘钥的认证机制

首先 监听整个认证的会话过程 存储会话 使用命令 airodump-ng wlan0mon -c 1 --bssid 06:69:6C:E8:88:98 -w keysteram 成功捕获握手数据包之后才算完整。你可以使用合法客户端连接这个无线接入点或者攻击连接客户端,使得迫使重新连接。这样便于快速捕获握手数据包。

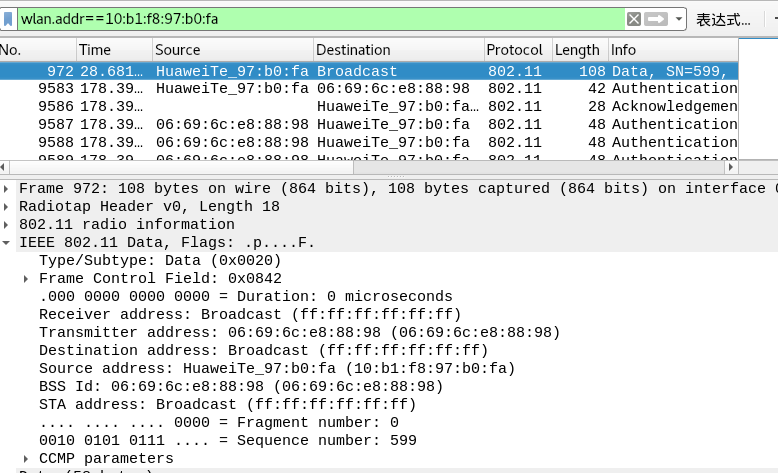

如果现实红色圈出的,表示已经成功捕获到握手数据包。其实你只要有好的字典就可以破解密码了。这里我们是打算绕过认证机制的。真正有用的是保存的下面的一个cap的会话文件 可以使用wireshark打开该文件。

下面使用伪造MAc地址 ,但是还是使用之前捕获的认证握手包来 交换认证秘钥 ,验证的方法绕过 使用命令 aireplay-ng -1 0 -e "yalong" -y keysteram-02.cap -a 06:69:6C:E8:88:98 -h 10:b1:f8:97:b0:fa wlan0mon

但是 不确定是路由器性能的提高还是什么问题,我测试的是一款工业级的路由器,最终没有成功欺骗。 所以下策只能使用字典区破解了。aircrack-ng 加上 字典位置 和捕获的数据包

使用wireshark跟踪认证的过程 ,因为此次并没有认证成功,所以只能看到不封数据包。10:b1:f8:97:b0:fa 这个MAC地址自己可以随便写上一个,最好不要使用全A。

总结一下上面是哦用的命令 套件主要有aircrack-ng airmon-ng airodump-ng aireplay-ng ifconfig iwconfig

Penetration testing _internal & wireless Penetration Testing的更多相关文章

- Wireless Penetration Testing(7-11 chapter)

1.AP-less WPA-Personal cracking 创建一个honeypoint 等待链接,特点在于不需要攻击致使链接的客户端掉线,直接获取了流量的握手包. 2.Man-in-the-M ...

- wireless Penetration Testing & Honeypot and Mis-Association attacks

重新记一遍 ,在捕获握手数据包的时候不容易获取,所以使用ARP请求.使用自己的无线网卡的地址发送请求,会容易使得无线开启端掉线,迫使重新连接. 1.使用命令 aireplay-ng -3 -b a ...

- Wireless Penetration Testing(命令总结)

1.对本书出现的无线网络涉及的命令做一总结 查看无线网卡( Create a monitor mode interface using your card as shown in the follow ...

- Penetration Testing、Security Testing、Automation Testing

相关学习资料 http://www.cnblogs.com/LittleHann/p/3823513.html http://www.cnblogs.com/LittleHann/p/3828927. ...

- Penetration test

Contents 1 History 2 Standards and certification 3 Tools 3.1 Specialized OS distributions 3.2 Softwa ...

- Security Testing Basics

Security Testing BasicsSoftware security testing is the process of assessing and testing a system to ...

- Building the Testing Pipeline

This essay is a part of my knowledge sharing session slides which are shared for development and qua ...

- Unit Testing with NSubstitute

These are the contents of my training session about unit testing, and also have some introductions a ...

- testing - 测试基本使用接口

testing - 测试基本使用接口 当你写完一个函数,结构体,main之后,你下一步需要的就是测试了.testing包提供了很简单易用的测试包. 写一个基本的测试用例 测试文件的文件名需要以_tes ...

随机推荐

- jq的css方法

读属性: $(selector).css(name) 设置属性: 法一: $(selector).css(name,value) 法二: $(selector).css(name,function(i ...

- 小程序开发-Step1

先申请一个小程序 https://mp.weixin.qq.com/wxopen/waregister?action=step1 根据以上链接步骤一步一步来,认识字就可以完成,没什么特殊的 申请成功之 ...

- shiro--认证部分

1.1 什么是shiro shiro是apache的一个开源框架,是一个权限管理的框架,实现 用户认证.用户授权. spring中有spring security (原名Acegi),是一个权限框架, ...

- Django学习手册 - ORM 外键

Django 外键创建 关键语法: models.ForeignKey("UserGroup",to_field="gid",default=1,on_dele ...

- python基础-----函数/装饰器

函数 在Python中,定义一个函数要使用def语句,依次写出函数名.括号.括号中的参数和冒号:,然后,在缩进块中编写函数体,函数的返回值用return语句返回. 函数的优点之一是,可以将代码块与主程 ...

- python 携带cookie获取页面内容

有时会遇到爬取的页面需要登录,这就要带上cookie了. 下面记录了几种携带cookie的方法 # coding=utf-8 import requests s = requests.Session( ...

- CF1091E New Year and the Acquaintance Estimation

题目地址:CF1091E New Year and the Acquaintance Estimation 首先,易知 \(ans\) 的奇偶性与所有给出的数的和的奇偶性相同 其次,易证 \(ans\ ...

- Tomcat安装7.0.91

版本升级,JDK 1.7,Tomcat从7.0.73升级到7.0.91 为什么升级?解决安全漏洞! 升级就正常流程,下载*.tar.gz ,解压,改配置. 但碰到神奇的坑: 1.server.xml中 ...

- libevent学习笔记 一、基础知识【转】

转自:https://blog.csdn.net/majianfei1023/article/details/46485705 欢迎转载,转载请注明原文地址:http://blog.csdn.net/ ...

- 工程师死绝的世界答案-python3版

エンジニアが死滅シタ世界|アンドロイドとふたりぼっちで生きろ. 荒れ果てた警察署 [MISSION LEVEL: D] 难度D 题目要求: あなたは 0 から 9 の数字を 3 つ入力すると開く扉を開 ...