Proxifier/ProxyChains+reGeorg组合进行内网代理

在内网渗透过程中,我们经常使用sockes代理工具,本文主要介绍攻击机为windows和linux情况下得使用方式。

Win:proxifier+reGeorg 组合

Linux:proxychains+reGeorg组合

一、概述

本实验环境中,漏洞主机设置安全策略导致攻击主机无法直接进行远程连接,模拟实际测试环境中漏洞主机处于内网的场景。通过在跳板主机(web服务器)上部署reGeorg的tunnel.nosocket.php程序提供代理功能,攻击主机在proxifier 设置全局代理后可借助于跳板主机远程访问攻击主机。

二、实验环境

Windows攻击机:

Win2003

Ip:192.168.0.107

Linux攻击机:

Kali linux

Ip:192.168.0.108

目标机:

Win2008

Ip:192.168.0.104

三、实验步骤

WIN:

1.目标机上开启防火墙,只开放了部分端口

所以正常情况下 我们访问不到目标机的其他端口

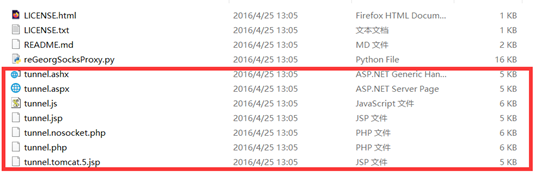

2.将脚本上传到目标机上

目标机的环境是php,所以上传tunnel.nosocket.php。

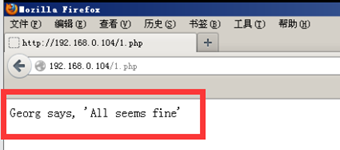

在浏览器访问一下,出现以下提示就说明代理成功。(为方便更名为1.php)

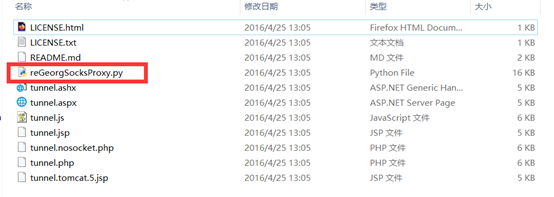

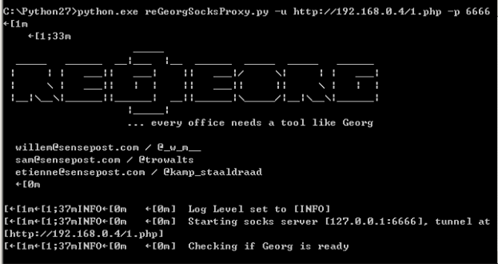

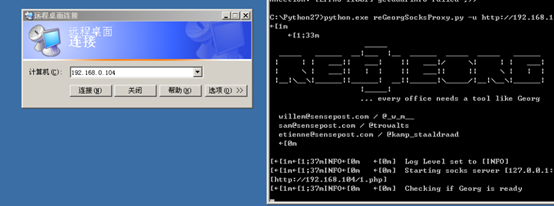

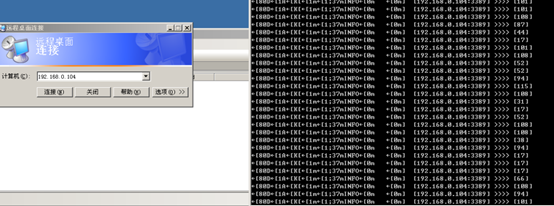

3.在win2003攻击机上通过py脚本建立隧道

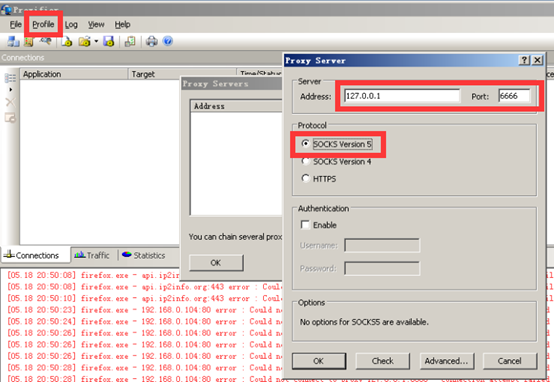

在py目录下执行python.exe. reGeorySocksProxy.py -u http://192.168.0.104/1.php -p 6666

注意:在python2.7上运行这个脚本需要再装urllib3的包

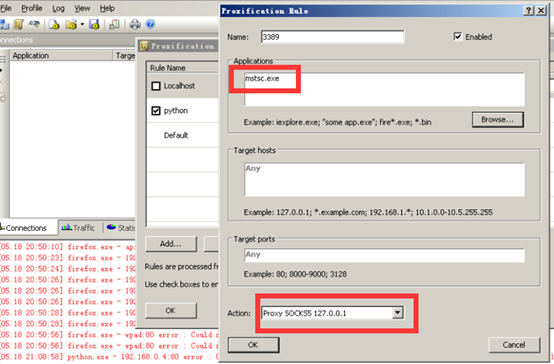

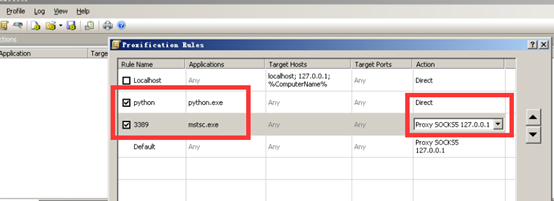

4.通过proxifier代理软件对需要的应用的程序设置代理:

注意:这里python程序是放行,建立隧道连接。设置其他程序要通过代理。、

这里的metsc.exe在windows的system32中,可以远程连接。

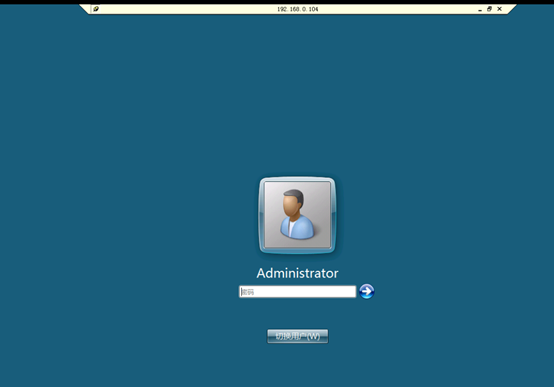

5.通过代理进行远程连接

可以看到,这样就建立的连接

LINUX:

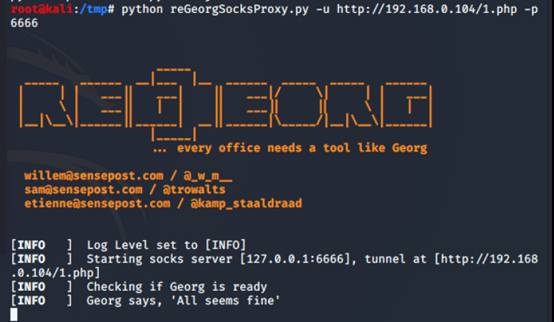

1.前几步相同,把脚本上传到web目录下

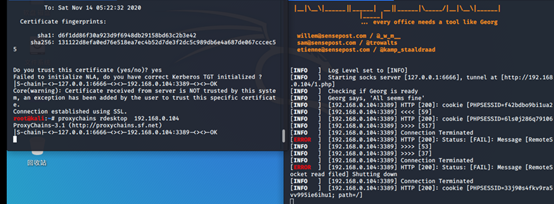

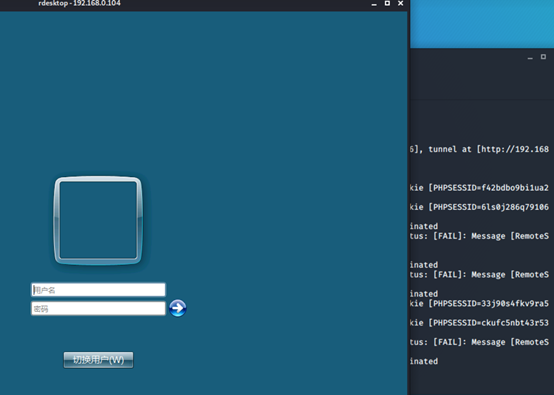

2.建立隧道连接

3.通过proxychains代理连接

proxychains rdesktop 192.168.0.104

可以看到,通过代理连接成功。

特别注意!!

如果是用php脚本的话,目标机的php版本必须>=5.4,否则显示建立连接成功,但是最后会10061。。不要踩坑。。。

Proxifier/ProxyChains+reGeorg组合进行内网代理的更多相关文章

- 传输层 lcx实现本地端口映射&&内网代理

如果目标服务器由于防火墙的限制,部分端口(例如3389)的数据无法通过防火墙,可以将目标服务器相应端口的数据透传到防火墙允许的端口(例如53),在目标主机上执行如下命令,就可以直接从远程桌面连接目标主 ...

- 内网代理工具--reGeorg

一.简介 reGeorg是reDuh的继承者,利用了会话层的socks5协议,效率更高结合Proxifier使用 Proxifier是一款功能非常强大的socks5客户端,可以让不支持通过代理服务器工 ...

- reGeorg v1.0内网流量转发

reGeorg v1.0 git Usage $ reGeorgSocksProxy.py [-h] [-l] [-p] [-r] -u [-v] Socks server for reGeorg H ...

- 内网代理工具--EarthWorm

一.简介 EarthWorm是内网穿透的神器,拥有三项功能正向代理,反向代理,端口转发. 为实现这些功能,EarthWorm建立了六大功能模块.分别是ssocksd , rcsocks , rssoc ...

- nginx内网代理为外网地址

#user nobody; worker_processes 1; #error_log logs/error.log; #error_log logs/error.log notice; #erro ...

- 3.内网渗透之reGeorg+Proxifier

aaarticlea/png;base64,iVBORw0KGgoAAAANSUhEUgAAAxIAAAE2CAIAAAB6BDOVAAAgAElEQVR4Aey9Z5Aex3X327MRGVzkRH ...

- ew做代理 进一步内网渗透

0x00 前言 最近搞站的时候有内网穿透的需求,大佬向我推荐了EW,本文模拟一个攻击场景对Earthworm的使用方法做一个简单的介绍.其实相应的内容EW的官网已经说得很详细了,我这里纯粹是作为个人笔 ...

- wooyun内网渗透教学分享之内网信息探测和后渗透准备

常规的,从web业务撕开口子url:bit.tcl.comgetshell很简单,phpcms的,一个Phpcms V9 uc api SQL的老洞直接getshell,拿到shell,权限很高,sy ...

- cmseasy&内网渗透 Writeup

某CTF内网渗透 题目:www.whalwl.site:8021 目录 cmseasy 内网横向渗透 cmseasy 简单看一下网站架构 Apache/2.4.7 (Ubuntu) PHP/5.5.9 ...

随机推荐

- [心得体会]mysql复习

1. 进入企业需要注意的事情 (1) 查看测试服和本地的mysql版本是否一致(2) 确认sql_mode是否和线上版本一致 show VARIABLES LIKE 'sql_mode'; (3) m ...

- 常见链表操作-链表中环的检测(JAVA实现)

问题如何检测一个单链表中是否有环,例如下图的例子. 解决思路1:快慢指针法这是最常见的方法.思路就是有两个指针P1和P2,同时从头结点开始往下遍历链表中的所有节点. P1是慢指针,一次遍历一个节点.P ...

- Linux查找占用的端口,并杀死进程

我要使用4040端口,但是被其他的程序占用了 1. 查找占用的程序 netstat -apn | grep 4040 最后一项显示的是pid和对应的名称 2. 杀掉对应的进程,彻底杀死进程 kill ...

- 打开设置windows10内置linux功能-启用linux子系统

第一步设置开发者模式 步骤:windows+s打开娜娜,输入设置,并点击. 点击更新与安全 点击开发者选项,选择开发者模型,弹出的对话框选确定之后等待安装完毕. 第二步:安装linux 点击确定后等待 ...

- OSSBrowser windows使用

目录 1. 安装 2. 启动OSSBrowser并登录 1. 安装 下载地址:github或官方 2. 启动OSSBrowser并登录 ossbrowser安装包下载到本地解压之后,点击oss-bro ...

- Python获取list中指定元素的索引

在平时开发过程中,经常遇到需要在数据中获取特定的元素的信息,如到达目的地最近的车站,橱窗里面最贵的物品等等.怎么办?看下面 方法一: 利用数组自身的特性 list.index(target), 其中a ...

- python 字典添加数据

dzkuaa={}#类似{"张三":2,"李四":3} for i in range(23): ming=bj[i] if dzkuaa.get(ming)== ...

- 基于FPGA的图像镜像

图像镜像,一种较为常见的图像处理操作,分为水平镜像.垂直镜像.对角镜像.水平镜像即处理后的图像与原图像关于垂直线对称,垂直镜像为处理后的图像与 原图像关于水平线对称,对角镜像则关于对角线对称. 关于低 ...

- SFC style CSS variable injection

摘要 在单文件组件样式中支持使用组件状态驱动的 CSS 变量( CSS 自定义属性). 基础示例 <template> <div class="text"> ...

- Requests方法 -- session方法

import requests#禁用安全请求警告from requests.packages.urllib3.exceptions import InsecureRequestWarningreque ...