SpringBoot服务间使用自签名证书实现https双向认证

SpringBoot服务间使用自签名证书实现https双向认证

以服务server-one和server-two之间使用RestTemplate以https调用为例

一、生成密钥

需要生成server-one和server-two的客户端密钥和一个信任库密钥

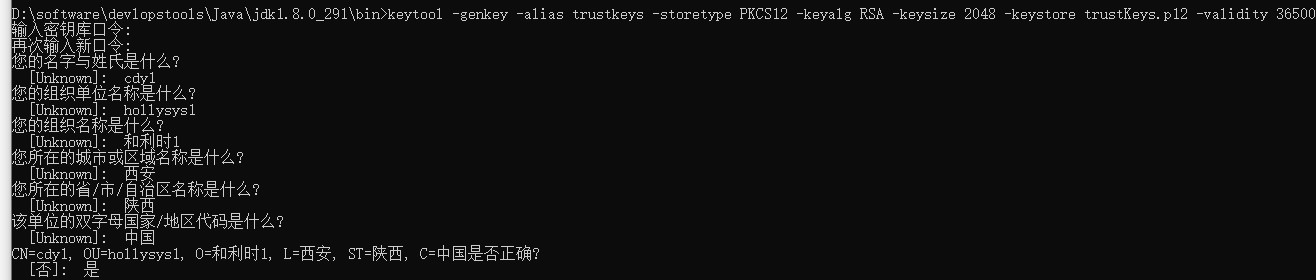

1.生成TrustStore(信任库)

keytool -genkey -alias trustkeys -storetype PKCS12 -keyalg RSA -keysize 2048 -keystore trustKeys.p12 -validity 36500

2.生成server-one客户端密钥

keytool -genkey -alias server-one -storetype PKCS12 -keyalg RSA -keysize 2048 -keystore server-one.p12 -validity 36500

3.生成server-two客户端密钥

keytool -genkey -alias server-two -storetype PKCS12 -keyalg RSA -keysize 2048 -keystore server-two.p12 -validity 36500

4.导出客户端公钥添加到信任库

4.1 导出server-one的公钥

keytool -keystore server-one.p12 -export -alias server-one -file server-one-publicKey.cer

4.2 导出server-two的公钥

keytool -keystore server-two.p12 -export -alias server-two -file server-two-publicKey.cer

5.添加客户端公钥到信任库

keytool -import -alias server-one -v -file server-one-publicKey.cer -keystore trustKeys.p12

keytool -import -alias server-two -v -file server-two-publicKey.cer -keystore trustKeys.p12

以上2、3、4和5步骤填写信息与1基本相同,不再重复截图展示

部分命令解释

genkey 表示要创建一个新的密钥。

alias 表示 keystore 的别名。

keyalg 表示使用的加密算法是 RSA ,一种非对称加密算法。

keysize 表示密钥的长度。

keystore 表示生成的密钥存放位置。

validity 表示密钥的有效时间,单位为天。

二、配置SpringBoot支持https

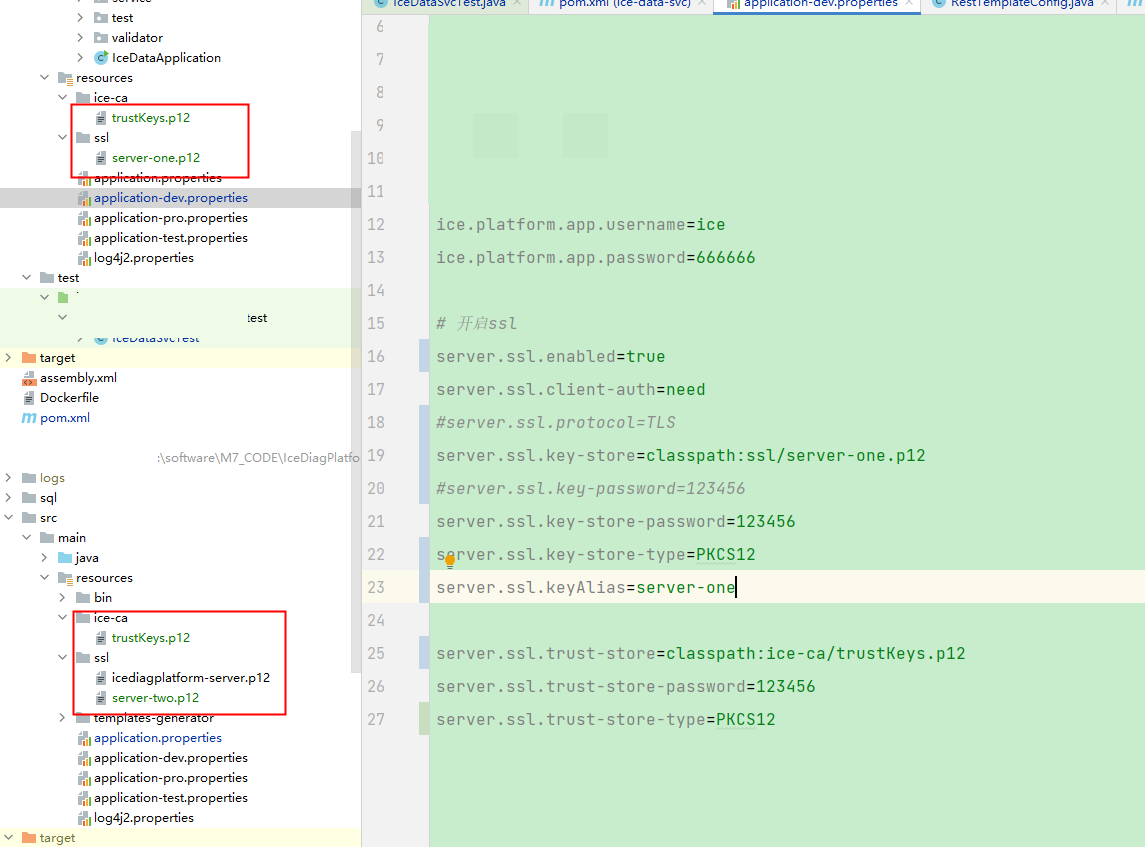

1、拷贝相应密钥到resources

2、客户端配置文件application.properties对应的配置项

# 开启ssl

server.ssl.enabled=true

server.ssl.client-auth=need

#server.ssl.protocol=TLS

server.ssl.key-store=classpath:ssl/server-one.p12

#server.ssl.key-password=123456

server.ssl.key-store-password=123456

server.ssl.key-store-type=PKCS12

server.ssl.keyAlias=server-one

server.ssl.trust-store=classpath:ice-ca/trustKeys.p12

server.ssl.trust-store-password=123456

server.ssl.trust-store-type=PKCS12

3、服务端配置文件application.properties对应的配置项

# 开启ssl

server.ssl.enabled=true

server.ssl.client-auth=need

#server.ssl.protocol=TLS

server.ssl.key-store=classpath:ssl/server-two.p12

#server.ssl.key-password=123456

server.ssl.key-store-password=123456

server.ssl.key-store-type=PKCS12

server.ssl.keyAlias=server-two

server.ssl.trust-store=classpath:ice-ca/trustKeys.p12

server.ssl.trust-store-password=123456

server.ssl.trust-store-type=PKCS12

4、pom.xml配置文件添加配置项如下

<resources>

<resource>

<directory>src/main/java</directory>

<includes>

<include>**/*.xml</include>

<include>ssl/server-one.p12</include>

<include>ice-ca/trustKeys.p12</include>

</includes>

</resource>

<resource>

<directory>src/main/resources</directory>

</resource>

</resources>

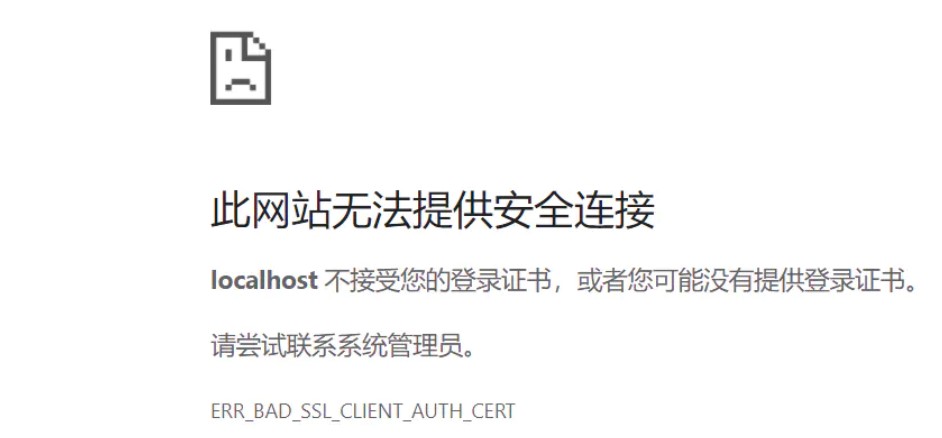

5、启动服务并验证https

浏览器访问:https://localhost:8970/platformdictionary/queryDeviceType

此时无法访问

单击server-one.p12或server-two.p12为浏览器安装证书

安装后再次访问

点击确定后即可访问到页面

6、配置RestTemplate

pom添加httpclient支持

<dependency>

<groupId>org.apache.httpcomponents</groupId>

<artifactId>httpclient</artifactId>

<version>4.5.13</version>

</dependency>

设置RestTemplate支持https请求

package com.hollysys.smartfactory.icedata.config;

import lombok.extern.slf4j.Slf4j;

import org.apache.http.conn.ssl.NoopHostnameVerifier;

import org.apache.http.conn.ssl.SSLConnectionSocketFactory;

import org.apache.http.impl.client.CloseableHttpClient;

import org.apache.http.impl.client.HttpClients;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.http.client.HttpComponentsClientHttpRequestFactory;

import org.springframework.web.client.RestTemplate;

import javax.net.ssl.*;

import java.io.FileNotFoundException;

import java.io.IOException;

import java.io.InputStream;

import java.security.*;

import java.security.cert.CertificateException;

import java.time.Duration;

/**

* Created by chendy on 2021/12/18 15:47

*/

@Configuration

@Slf4j

public class RestTemplateConfig {

@Value("${server.ssl.key-store-type}")

String clientKeyType;

@Value("${server.ssl.key-store}")

String clientPath;

@Value("${server.ssl.key-store-password}")

String clientPass;

@Value("${server.ssl.trust-store-type}")

String trustKeyType;

@Value("${server.ssl.trust-store}")

String trustPath;

@Value("${server.ssl.trust-store-password}")

String trustPass;

@Bean

public RestTemplate restTemplate() {

RestTemplate restTemplate = null;

try {

HttpComponentsClientHttpRequestFactory requestFactory = new HttpComponentsClientHttpRequestFactory();

// 客户端证书类型

KeyStore clientStore = KeyStore.getInstance(clientKeyType);

// 加载客户端证书,即自己的私钥

InputStream keyStream = getClass().getClassLoader().getResourceAsStream(clientPath);

clientStore.load(keyStream, clientPass.toCharArray());

// 创建密钥管理工厂实例

KeyManagerFactory keyManagerFactory = KeyManagerFactory.getInstance(KeyManagerFactory.getDefaultAlgorithm());

// 初始化客户端密钥库

keyManagerFactory.init(clientStore, clientPass.toCharArray());

KeyManager[] keyManagers = keyManagerFactory.getKeyManagers();

// 创建信任库管理工厂实例

TrustManagerFactory trustManagerFactory = TrustManagerFactory

.getInstance(TrustManagerFactory.getDefaultAlgorithm());

KeyStore trustStore = KeyStore.getInstance(trustKeyType);

InputStream trustStream = getClass().getClassLoader().getResourceAsStream(trustPath);

trustStore.load(trustStream, trustPass.toCharArray());

// 初始化信任库

trustManagerFactory.init(trustStore);

TrustManager[] trustManagers = trustManagerFactory.getTrustManagers();

// 建立TLS连接

SSLContext sslContext = SSLContext.getInstance("TLS");

// 初始化SSLContext

sslContext.init(keyManagers, trustManagers, new SecureRandom());

// INSTANCE 忽略域名检查

SSLConnectionSocketFactory sslConnectionSocketFactory = new SSLConnectionSocketFactory(sslContext, NoopHostnameVerifier.INSTANCE);

CloseableHttpClient httpclient = HttpClients

.custom()

.setSSLSocketFactory(sslConnectionSocketFactory)

.setSSLHostnameVerifier(new NoopHostnameVerifier())

.build();

requestFactory.setHttpClient(httpclient);

requestFactory.setConnectTimeout((int) Duration.ofSeconds(15).toMillis());

restTemplate = new RestTemplate(requestFactory);

} catch (KeyManagementException | FileNotFoundException | NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (KeyStoreException | CertificateException | UnrecoverableKeyException | IOException e) {

e.printStackTrace();

}

return restTemplate;

}

}

7、添加测试代码

server-one中的test添加代码

@Test

public void testHello(){

String url = "https://127.0.0.1:8970/platformdictionary/queryDeviceType";

ResponseEntity<String> forEntity = restTemplate.getForEntity(url, String.class);

System.out.println(forEntity.toString());

}

server-two中的controller添加代码

@RestController

public class ServerTwoController {

@RequestMapping("/get")

public String get() {

return "双向认证成功";

}

}

测试执行结果

<200,双向认证成功,[Content-Type:"text/plain;charset=UTF-8", Content-Length:"3", Date:"Fri, 21 May 2021 08:12:51 GMT", Keep-Alive:"timeout=60", Connection:"keep-alive"]>

SpringBoot服务间使用自签名证书实现https双向认证的更多相关文章

- JDK自带工具keytool生成ssl证书 和 HTTPS双向认证

创建证书(第一步) keytool -genkey -alias "baidu" -keypass "123456" -keystore "D:/ba ...

- iOS 用自签名证书实现 HTTPS 请求的原理

在16年的WWDC中,Apple已表示将从2017年1月1日起,所有新提交的App必须强制性应用HTTPS协议来进行网络请求.默认情况下非HTTPS的网络访问是禁止的并且不能再通过简单粗暴的向Info ...

- AFNetWorking3.0使用 自签名证书的https请求

前几日,项目组出于安全角度的考虑,要求项目中的请求使用https请求,因为是企业内部使用的app,因此使用了自签名的证书,而自签名的证书是不受信任的,所以我们就需要自己来做证书的验证,包括服务器验证客 ...

- https双向认证訪问管理后台,採用USBKEY进行系统訪问的身份鉴别,KEY的证书长度大于128位,使用USBKEY登录

近期项目需求,须要实现用USBKEY识别用户登录,採用https双向认证訪问管理后台管理界面,期间碰到过一些小问题,写出来给大家參考下. 1:前期准备工作 USBKEY 硬件:我买的是飞天诚信 epa ...

- iOS使用自签名证书实现HTTPS请求

概述 在16年的WWDC中,Apple已表示将从2017年1月1日起,所有新提交的App必须强制性应用HTTPS协议来进行网络请求. 默认情况下非HTTPS的网络访问是禁止的并且不能再通过简单粗暴的向 ...

- 生成自签名证书-开启https

1.生成CA证书 # 生成 CA 私钥 openssl genrsa -out ca.key 2048 # X.509 Certificate Signing Request (CSR) Manage ...

- tomcat使用自签名证书实现https加密访问

部署好java环境和tomcat之后 执行以下语句 #生成证书,keytool是java工具命令,-genkey生成证书,-alias证书名称,-keyalg应该是指算法,-keystore是证书存储 ...

- Tomcat服务器配置https双向认证(使用keytool生成证书)

一,HTTPS原理 1,HTTP.HTTPS.SSL.TLS介绍与相互关系 (1)HTTP:平时浏览网页时候使用的一种协议.HTTP协议传输的数据都是未加密的(明文),因此使用HTTP协议传输隐私 ...

- nginx 自签名证书 配置 https

最近在研究nginx,整好遇到一个需求就是希望服务器与客户端之间传输内容是加密的,防止中间监听泄露信息,但是去证书服务商那边申请证书又不合算,因为访问服务器的都是内部人士,所以自己给自己颁发证书,忽略 ...

随机推荐

- Part 21 to 22 AngularJS anchorscroll

Part 21 AngularJS anchorscroll example $anchorscroll service is used to jump to a specified element ...

- More Effective C++笔记(二)

三.异常 条款9:利用destructor避免泄露资源 把资源封装在对象内,通常可以在exception出现时避免资源泄露 条款10:在构造函数内阻止资源泄露 C++仅仅能删除被完全构造的对象(ful ...

- SpringMVC注解搭配环境

1.准备文件 2.工程中的pom <?xml version="1.0" encoding="UTF-8"?> <project xmlns= ...

- 面向对象中static的理解(1)

class 对象名字{ data members; static data members; function members; static function members; } 每创建一个对象, ...

- 解决Windows7、Windows10 ping不通的问题

在VLAN交换机网络下面不能访问Windows10或者Windows7共享.ping不通问题,关闭防火墙发现能ping通了共享也正常了. 但是关闭防火墙将给电脑系统留下安全隐患.不怕麻烦的可以继续往下 ...

- nacos的简单使用

1.根据自身情况下载稳定版本:https://github.com/alibaba/nacos/releases2.安装:zip包 cmd运行: 8848端口cmd startup.cmd3.登录名密 ...

- Python技法1:变长和定长序列拆分

Python中的任何序列(可迭代的对象)都可以通过赋值操作进行拆分,包括但不限于元组.列表.字符串.文件.迭代器.生成器等. 元组拆分 元组拆分是最为常见的一种拆分,示例如下: p = (4, 5) ...

- NOIP2015 提高组] 运输计划

码农题啊兄弟们. 随便考虑二分一下,然后发现要取一条满足性质的边. 被所有大于\(mid\)的路径都覆盖,取了之后能把他们都弄到小于\(mid\) 那就树上差分再处理一下. 写了\(180h\),老年 ...

- Run For Beer CF575G

Run for beer CF 575G 如果直接bfs分层贪心可以做,但是很毒瘤,具体可以参考Gavinzheng的提交 考虑魔改dijkstra 首先,每次拿权值最小的来松弛肯定没有问题,只是怎么 ...

- P3571 [POI2014]SUP-Supercomputer

*X. P3571 [POI2014]SUP-Supercomputer 题意简述:一棵以 \(1\) 为根的树.\(q\) 次询问,每次给出 \(k\),求至少要多少次同时访问不超过 \(k\) 次 ...